Implementación de ABAC en MySQL: Un enfoque paso a paso para la protección de datos

Introducción

En el mundo actual, es crucial mantener la información sensible en las bases de datos segura y protegida. El Control de Acceso Basado en Atributos (ABAC) se ha convertido en un enfoque poderoso para mejorar la seguridad de los datos en MySQL. Este artículo explicará los fundamentos del ABAC en MySQL, incluyendo características de seguridad y ejemplos que demuestran cómo funciona.

¿Qué es ABAC en MySQL?

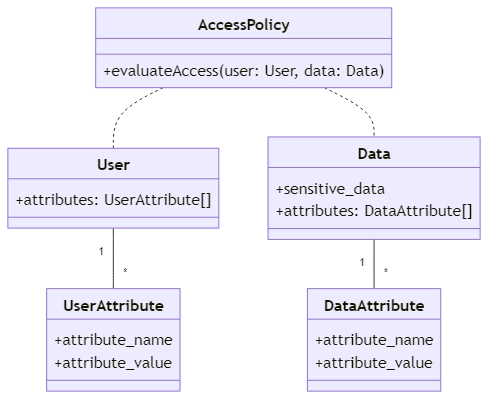

ABAC es un modelo que controla el acceso a recursos basado en atributos de los usuarios, los datos y el entorno. En MySQL, ABAC proporciona un control detallado sobre el acceso a la base de datos. Considera factores como los roles de los usuarios, la sensibilidad de los datos, el momento del acceso y la ubicación.

ABAC ofrece un enfoque flexible y dinámico para la seguridad de los datos, permitiendo a las organizaciones hacer cumplir políticas de acceso granuladas basadas en atributos específicos.

Aspectos de Seguridad de ABAC en MySQL

ABAC en MySQL aborda varios aspectos críticos de seguridad:

- Control de Acceso Granular: ABAC permite a los administradores controlar quién puede acceder a datos específicos y cuándo, basándose en diferentes características. Esto proporciona un control preciso de acceso a los datos.

- Políticas Basadas en Atributos: Las políticas ABAC utilizan atributos para decidir quién puede acceder a la información. Estos atributos incluyen el rol de una persona, la sensibilidad de los datos, restricciones de tiempo y otros factores.

- Autorización Dinámica: ABAC permite la evaluación instantánea de solicitudes de acceso utilizando valores actuales de atributos, permitiendo decisiones de control de acceso dinámicas y conscientes del contexto.

- Separación de Funciones: ABAC refuerza la separación de funciones mediante la creación de reglas que evitan accesos conflictivos o no autorizados basados en los roles y responsabilidades de los usuarios.

Implementación de ABAC en MySQL

Para implementar ABAC en MySQL:

Definir Atributos: Identifique los atributos relevantes para sujetos, objetos y el entorno. Por ejemplo, atributos de usuario como rol, departamento y nivel de autorización, y atributos de datos como nivel de sensibilidad y propietario de los datos.

Crear Tablas de Atributos: Cree tablas en MySQL para almacenar los valores de los atributos de sujetos y objetos. Por ejemplo:

CREATE TABLE user_attributes ( user_id INT, attribute_name VARCHAR(50), attribute_value VARCHAR(100), PRIMARY KEY (user_id, attribute_name) ); CREATE TABLE data_attributes ( data_id INT, attribute_name VARCHAR(50), attribute_value VARCHAR(100), PRIMARY KEY (data_id, attribute_name) );

Definir Políticas de Acceso: Cree políticas de acceso basadas en los atributos. Por ejemplo, para conceder acceso a datos sensibles solo a usuarios con un rol específico y autorización de seguridad:

SELECT *

FROM sensitive_data

WHERE EXISTS (

SELECT 1

FROM user_attributes ua

WHERE ua.user_id = [current_user_id]

AND ua.attribute_name = 'role'

AND ua.attribute_value = 'manager'

) AND EXISTS (

SELECT 1

FROM user_attributes ua

WHERE ua.user_id = [current_user_id]

AND ua.attribute_name = 'security_clearance'

AND ua.attribute_value = 'top_secret'

);

Aplicar el Control de Acceso: Implemente las políticas de acceso en su aplicación o capa de acceso a la base de datos para hacer cumplir ABAC. Puede hacerlo utilizando consultas SQL, procedimientos almacenados o código a nivel de aplicación.

Ejemplo de ABAC en MySQL

Consideremos un ejemplo en el que disponemos de una base de datos que contiene información sensible de clientes. Queremos asegurarnos de que solo los usuarios autorizados con los atributos apropiados puedan acceder a datos específicos.

Primero, cree las tablas necesarias:

CREATE TABLE customers ( customer_id INT PRIMARY KEY, name VARCHAR(100), email VARCHAR(100), sensitive_data VARCHAR(100) ); CREATE TABLE user_attributes ( user_id INT, attribute_name VARCHAR(50), attribute_value VARCHAR(100), PRIMARY KEY (user_id, attribute_name) );

Inserte datos de ejemplo:

INSERT INTO customers (customer_id, name, email, sensitive_data) VALUES (1, 'John Doe', '[email protected]', 'Confidencial'), (2, 'Jane Smith', '[email protected]', 'Restringido'); INSERT INTO user_attributes (user_id, attribute_name, attribute_value) VALUES (1, 'role', 'manager'), (1, 'security_clearance', 'top_secret'), (2, 'role', 'employee'), (2, 'security_clearance', 'confidential');

Para recuperar los datos sensibles del cliente basándose en los atributos del usuario:

SELECT c.customer_id, c.name, c.email, c.sensitive_data

FROM customers c

WHERE EXISTS (

SELECT 1

FROM user_attributes ua

WHERE ua.user_id = [current_user_id]

AND ua.attribute_name = 'role'

AND ua.attribute_value = 'manager'

) AND EXISTS (

SELECT 1

FROM user_attributes ua

WHERE ua.user_id = [current_user_id]

AND ua.attribute_name = 'security_clearance'

AND ua.attribute_value = 'top_secret'

);

Solo los gerentes con autorización máxima pueden acceder a los datos sensibles de los clientes en este ejemplo. La consulta evalúa de manera dinámica los atributos del usuario para determinar los derechos de acceso.

Conclusión

La implementación de ABAC en MySQL proporciona un enfoque robusto y flexible para mejorar la seguridad de los datos. Las organizaciones pueden proteger información sensible utilizando atributos y creando reglas de acceso específicas para usuarios autorizados. ABAC ofrece un control granular, autorización dinámica y la capacidad de hacer cumplir la separación de funciones. Siga los pasos de este artículo y considere la seguridad para utilizar ABAC exitosamente en su base de datos MySQL.

DataSunrise proporciona excelentes herramientas para gestionar datos, tales como seguridad, reglas de auditoría, enmascaramiento y cumplimiento. Las soluciones de DataSunrise pueden complementar y mejorar significativamente la implementación de ABAC en MySQL. Para obtener más información, puede visitar la demo en línea.

Siguiente