Gestión de Cumplimiento de Amazon DynamoDB

Gestionar el cumplimiento para Amazon DynamoDB requiere un enfoque diferente al de las bases de datos relacionales tradicionales. DynamoDB es completamente gestionado, tiene un esquema flexible y está profundamente integrado en la infraestructura de AWS. Como resultado, los controles de cumplimiento se aplican fuera del propio motor de base de datos, a través de la gestión de identidades, servicios de cifrado, pipelines de registro y monitoreo continuo alineado con prácticas más amplias de seguridad de datos.

Para las organizaciones que procesan datos regulados o sensibles, este cambio arquitectónico introduce nuevos desafíos de cumplimiento. Los auditores aún realizan las mismas preguntas: quién accedió a los datos, qué acciones se realizaron y si los controles se aplicaron consistentemente. Sin embargo, DynamoDB responde esas preguntas mediante mecanismos a nivel de AWS en lugar de registros nativos de auditoría de base de datos, lo que cambia la forma en que se implementa el monitoreo de actividad en bases de datos y la recopilación de evidencia.

Este artículo explica cómo funciona la gestión de cumplimiento en entornos DynamoDB, qué controles nativos de AWS están disponibles, dónde se encuentran sus limitaciones y cómo las organizaciones construyen arquitecturas de cumplimiento listas para auditorías alrededor de DynamoDB a gran escala combinando el registro de infraestructura con controles estructurados de cumplimiento de datos.

Muy bien, hagámoslo correctamente — la misma disciplina estructural, cero copia y pega, y realidad específica de DynamoDB, no un cosplay de SQL.

A continuación, un artículo original y limpio basado en plantillas de historial de auditorías/actividad, pero reescrito para la gestión de cumplimiento en Amazon DynamoDB, donde la gobernanza reside en IAM, telemetría e infraestructura, no en registros de consultas.

Qué Significa Cumplimiento en DynamoDB

En DynamoDB, el cumplimiento no es una función única o un interruptor de configuración. Es un modelo de control distribuido compuesto por múltiples servicios de AWS que trabajan en conjunto.

Los objetivos clave de cumplimiento incluyen:

- Aplicar el acceso de privilegios mínimos a tablas e índices

- Proteger los datos en reposo y en tránsito

- Registrar accesos y cambios de configuración

- Preservar evidencia histórica para auditorías e investigaciones

- Mantener controles consistentes a través de cuentas y regiones

Dado que DynamoDB no expone registros a nivel de consulta como las bases de datos SQL, el cumplimiento depende del contexto de identidad, telemetría a nivel de API y registros de infraestructura, en lugar de rastros de auditoría internos de la base de datos.

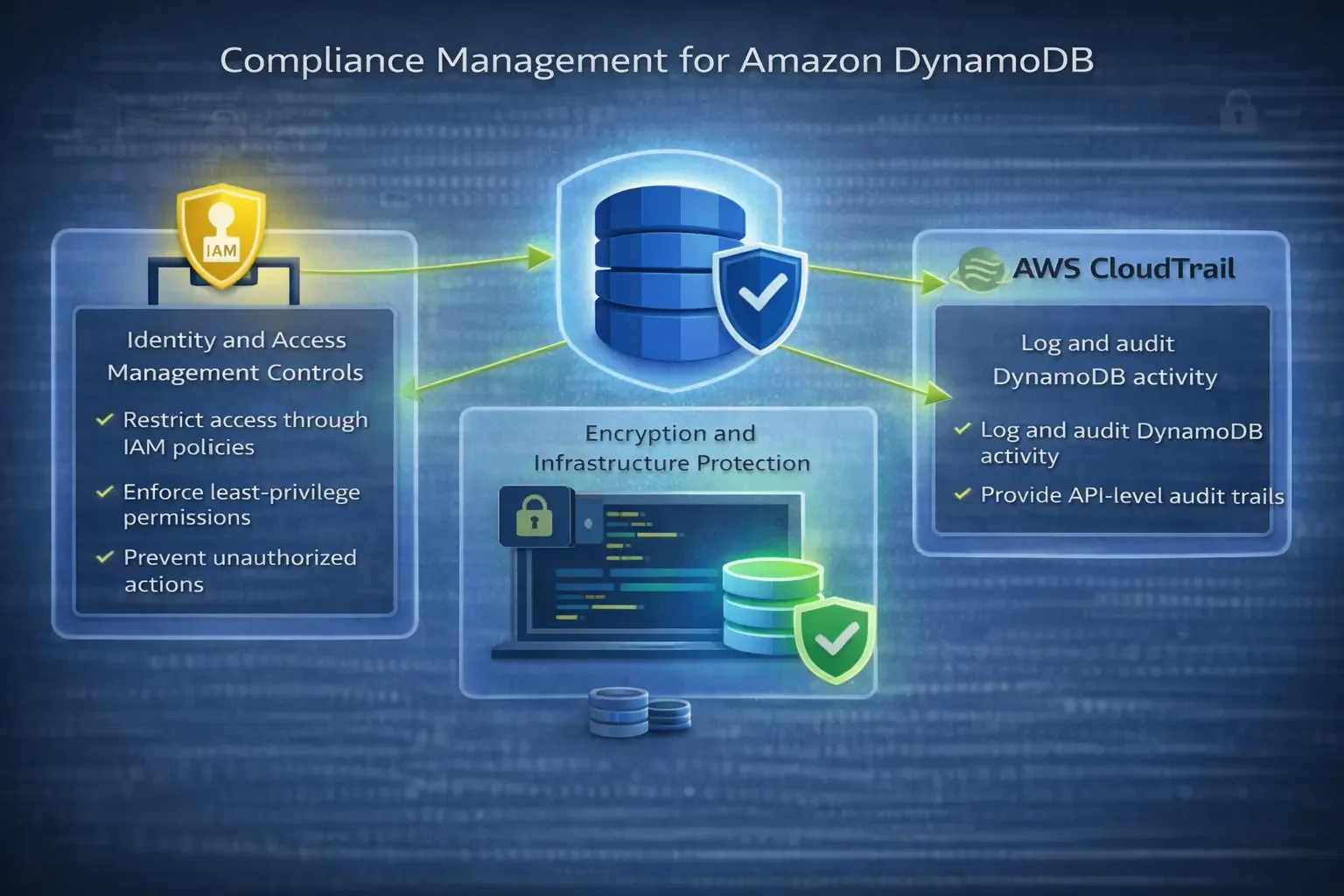

Controles Nativos Principales de Cumplimiento en DynamoDB

El cumplimiento en DynamoDB se aplica mediante una combinación de control de acceso basado en identidad, mecanismos de cifrado y registro operativo centralizado. Juntos, estos controles forman la base nativa de cumplimiento utilizada para prevenir accesos no autorizados, proteger datos almacenados y mantener la responsabilidad en ambientes DynamoDB.

Controles de Gestión de Identidad y Acceso

El control de acceso es la base del cumplimiento en DynamoDB. Cada solicitud a DynamoDB se evalúa contra AWS Identity and Access Management (IAM) antes de su ejecución.

Las políticas IAM definen:

- Qué entidades pueden acceder a DynamoDB

- Qué acciones están permitidas (

GetItem,PutItem,Query,Scan, etc.) - Qué tablas, índices o streams están dentro del alcance

A continuación, un ejemplo de una política IAM de privilegios mínimos que permite acceso solo de lectura a una tabla DynamoDB específica:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

Las políticas IAM de granularidad fina permiten a las organizaciones restringir el acceso a nivel de tabla o índice, aplicar la separación de funciones y prevenir el acceso no autorizado a datos por diseño.

Desde una perspectiva de cumplimiento, las políticas IAM funcionan como controles preventivos. Reducen el alcance de la auditoría garantizando que las acciones no autorizadas no puedan ocurrir en primer lugar, en lugar de depender únicamente de la detección posterior.

Cifrado y Protección de Infraestructura

DynamoDB cifra todos los datos en reposo por defecto usando claves gestionadas por AWS. Para entornos regulados, las organizaciones usualmente sustituyen el cifrado por defecto por claves KMS gestionadas por el cliente para cumplir con requisitos de propiedad, rotación y revocación de claves.

A continuación, un ejemplo de habilitación del cifrado en DynamoDB con una clave KMS gestionada por el cliente:

aws dynamodb update-table \

--table-name Orders \

--sse-specification Enabled=true,SSEType=KMS,KMSMasterKeyId=arn:aws:kms:us-east-1:123456789012:key/abcd-1234

Los controles de cifrado relevantes para cumplimiento incluyen:

- Cifrado en reposo usando AWS KMS

- Cifrado TLS para todos los datos en tránsito

- Políticas controladas de acceso y rotación de claves

- Auditabilidad del uso de claves mediante registros KMS

Estos controles garantizan que, incluso si se accede o copia el dato, se mantiene protegido conforme a las expectativas regulatorias.

Registro Operativo con AWS CloudTrail

Dado que DynamoDB no genera registros de auditoría estilo SQL, AWS CloudTrail se convierte en la principal fuente de evidencia de cumplimiento.

CloudTrail registra:

- Llamadas API realizadas a DynamoDB

- Contexto de identidad para cada solicitud

- IPs de origen, regiones y marcas de tiempo

- Cambios de configuración y actualizaciones de permisos

A continuación, un ejemplo de evento CloudTrail que muestra una operación GetItem en DynamoDB:

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "GetItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "IAMUser",

"userName": "audit-user"

},

"sourceIPAddress": "203.0.113.45",

"requestParameters": {

"tableName": "Orders"

},

"eventTime": "2026-01-26T11:42:18Z"

}

Desde el punto de vista del cumplimiento, CloudTrail proporciona responsabilidad en la actividad más que visibilidad a nivel de dato. Muestra quién realizó qué operación, pero no los valores específicos de los ítems accedidos o modificados.

Esta distinción es crítica. CloudTrail satisface muchos requisitos regulatorios relacionados con el seguimiento de accesos y la gestión de cambios, pero no reemplaza la auditoría de actividad detallada a nivel de dato.

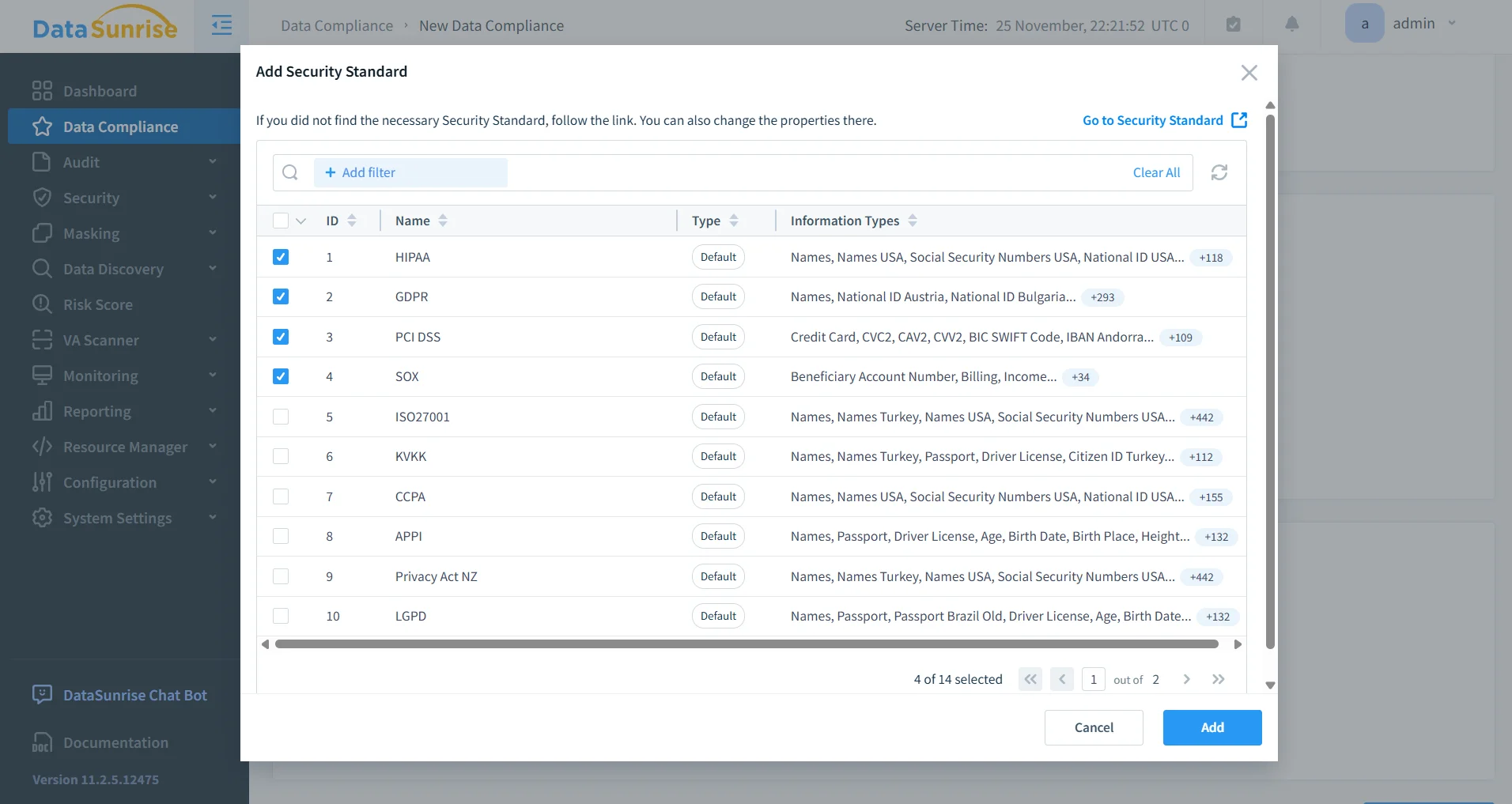

Gestión de Cumplimiento para DynamoDB con DataSunrise

Si bien los controles nativos de AWS proporcionan una sólida base de cumplimiento para DynamoDB, operan principalmente a nivel de infraestructura y API. DataSunrise extiende este modelo agregando visibilidad centralizada, aplicación basada en políticas e informes listos para auditoría, cerrando efectivamente la brecha entre la telemetría operativa en bruto y los requisitos regulatorios.

En lugar de reemplazar los mecanismos nativos de AWS, DataSunrise se construye sobre ellos. Consolida el contexto de acceso, señales de actividad y lógica de cumplimiento en un plano de control unificado que complementa los servicios existentes de IAM, cifrado y registro sin interrumpir las arquitecturas establecidas.

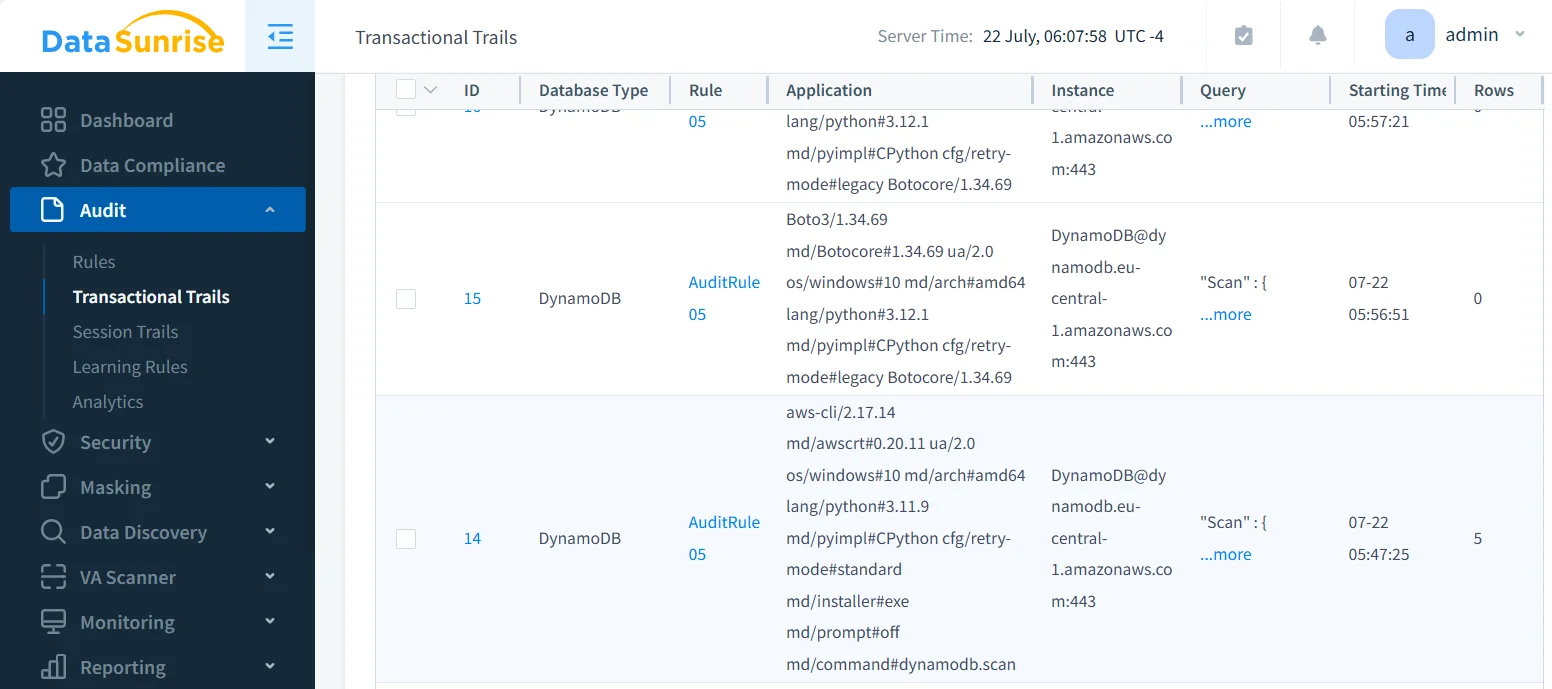

Visibilidad Centralizada de la Actividad a Través de Entornos DynamoDB

DataSunrise agrega señales de actividad relacionadas con DynamoDB en una capa de monitoreo centralizada, permitiendo a los equipos de seguridad y cumplimiento analizar patrones de acceso, comportamientos operativos y violaciones de políticas a través de múltiples cuentas y regiones de AWS desde una única interfaz.

En lugar de revisar registros de CloudTrail en bruto y de forma aislada, las organizaciones obtienen visibilidad estructurada sobre cómo se acceden los recursos DynamoDB, qué operaciones se realizan, cuándo y desde dónde se originan dichas acciones, y cómo cada evento se alinea con las políticas de cumplimiento definidas. Esta perspectiva centralizada simplifica investigaciones, acelera la preparación de auditorías y reduce significativamente la carga operativa asociada con la correlación manual de registros y el análisis entre cuentas.

Aplicación de Cumplimiento Basada en Políticas

DataSunrise introduce controles de cumplimiento basados en políticas que funcionan independientemente de la lógica de las aplicaciones. Las reglas de cumplimiento pueden definirse una vez y aplicarse de manera consistente en todos los entornos DynamoDB, sin importar la región, estructura de cuentas o modelo de despliegue.

Al separar la lógica de cumplimiento del código de aplicación y la proliferación de políticas IAM, las organizaciones logran una aplicación coherente de las expectativas de acceso mientras minimizan el riesgo de deriva en la configuración a lo largo del tiempo. Externalizar los controles de cumplimiento también mejora la auditabilidad, ya que la lógica regulatoria ya no está incrustada en políticas dispersas o flujos de trabajo personalizados difíciles de rastrear y mantener a gran escala.

Informes Listos para Auditoría y Preservación de Evidencia

Uno de los principales desafíos en el cumplimiento con DynamoDB es ensamblar evidencia de auditoría defendible a partir de los registros fragmentados de AWS. DataSunrise aborda esto transformando la telemetría operativa en informes estructurados y preparados para auditorías diseñados para revisiones regulatorias.

Los equipos de cumplimiento pueden generar registros claros y ordenados cronológicamente que preservan el contexto de identidad, la trazabilidad operativa y la evidencia histórica requerida para auditorías e investigaciones. Este enfoque acorta los ciclos de auditoría y asegura que los artefactos de cumplimiento permanezcan consistentes, completos y revisables mucho tiempo después de que ocurrieron los eventos originales, incluso en entornos cloud altamente dinámicos.

Cumplimiento Consistente en Arquitecturas Multi-Cuenta

DynamoDB suele desplegarse en múltiples cuentas de AWS para separar entornos, equipos o unidades de negocio. DataSunrise ofrece una capa de cumplimiento unificada que abarca estos límites, permitiendo a las organizaciones aplicar la misma postura de cumplimiento en entornos de desarrollo, pruebas y producción.

Al centralizar la gestión de políticas y el monitoreo, el cumplimiento ya no depende de herramientas por cuenta o coordinaciones manuales. La gobernanza escala de forma natural junto con la adopción cloud, asegurando que la postura de cumplimiento se mantenga predecible y aplicable incluso cuando el uso de DynamoDB crece orgánicamente en toda la organización.

Impacto Comercial de un Cumplimiento Adecuado en DynamoDB

| Área de Impacto Comercial | Efecto Práctico |

|---|---|

| Preparación para auditorías | Reducción del tiempo de preparación mediante evidencia de cumplimiento centralizada y estructurada |

| Reducción del riesgo de acceso | Menor riesgo de configuraciones erróneas gracias a controles coherentes basados en políticas |

| Respuesta a incidentes | Investigaciones más rápidas facilitadas por líneas temporales claras de actividad y contexto de identidad |

| Responsabilidad | Propiedad y trazabilidad claras de las acciones a través de equipos y entornos |

| Confianza regulatoria | Mayor confianza de reguladores y clientes gracias a controles demostrables |

| Escalabilidad operativa | Postura de cumplimiento predecible y repetible conforme los entornos DynamoDB escalan |

Lo más importante es que el cumplimiento se transforma de un proceso reactivo a una capacidad controlada y repetible que escala junto con el uso de DynamoDB sin incrementar la complejidad operativa.

Conclusión

Amazon DynamoDB proporciona una base segura y escalable, pero el cumplimiento no está garantizado automáticamente por el servicio en sí. El cumplimiento surge del uso coordinado de IAM, cifrado, registro operativo y gobernanza de configuración, todos ellos alineados con prácticas más amplias de seguridad de datos y seguridad en bases de datos.

Las organizaciones que abordan el cumplimiento de DynamoDB como una disciplina arquitectónica de primer nivel obtienen mayor seguridad, mejor alineación regulatoria y mayor confianza operativa. Esta alineación es especialmente importante para cumplir con regulaciones formales de cumplimiento de datos, donde la consistencia y la evidencia importan tanto como los controles técnicos.

En lugar de confiar en rastros de auditoría internos de base de datos, el cumplimiento en DynamoDB se aplica a través de la identidad, infraestructura y telemetría. Cuando se combina con el monitoreo centralizado de actividad en bases de datos y el historial preservado de actividad de datos, estos elementos forman un modelo de cumplimiento que permanece efectivo incluso cuando los entornos cloud escalan y evolucionan.