Auditoría de Bases de Datos para AlloyDB para PostgreSQL

AlloyDB para PostgreSQL se está convirtiendo rápidamente en el motor preferido para cargas de trabajo nativas en la nube y críticas para el negocio. Sin embargo, a medida que la capa de base de datos acelera, también lo hacen la sofisticación de las ciberamenazas y la presión regulatoria. Una auditoría de base de datos bien diseñada proporciona a su equipo de seguridad la única fuente de verdad sobre quién accedió a qué, cuándo y cómo. En este artículo examinamos canalizaciones de auditoría en tiempo real, enmascaramiento dinámico de datos, descubrimiento automatizado y herramientas de cumplimiento, todo desde la perspectiva de la Auditoría de Bases de Datos para AlloyDB para PostgreSQL.

Auditoría en Tiempo Real y GenAI

Transmitir registros de auditoría a un modelo GenAI transforma eventos en bruto en inteligencia accionable. Imagine alimentar entradas de Cloud Logging a un LLM liviano que clasifica cada sentencia por nivel de riesgo, predice posibles rutas de exfiltración y resume anomalías en lenguaje natural:

# pseudo‑código para una Cloud Function usando Vertex AI

from google.cloud import logging_v2

from vertexai.language import TextGenerationModel

audit_client = logging_v2.Client()

llm = TextGenerationModel.from_pretrained("google/gemma-7b-security")

for entry in audit_client.list_entries(filter="resource.type=alloydb.googleapis.com/Instance"):

prompt = f"Clasifica y resume: {entry.payload}\n\nResumen:"

print(llm.generate_text(prompt, temperature=0.2).text)

Si se hace correctamente, GenAI actúa como una capa inteligente, no como un reemplazo, para controles basados en reglas ya probados. Al agrupar miles de eventos de bajo nivel en unas pocas historias legibles por humanos, los tiempos de respuesta ante incidentes se reducen drásticamente.

Enmascaramiento Dinámico y Descubrimiento Automatizado de Datos

Antes de que los registros de auditoría lleguen incluso a su SIEM, las columnas sensibles pueden ser enmascaradas al instante. Con Enmascaramiento dinámico de datos usted indica a un proxy (o una extensión de agrupador de conexiones de AlloyDB) que reemplace números de Seguro Social por XXX‑XX‑#### para roles no privilegiados, mientras que los administradores todavía pueden ver los valores sin procesar.

Encontrar los datos que deben ser enmascarados es la mitad de la batalla. Herramientas como Descubrimiento de Datos escanean metadata de esquemas y filas de muestra para etiquetar automáticamente PII, PCI o atributos sanitarios. Cuando el descubrimiento se ejecuta de forma continua, las nuevas tablas en un clon recién restaurado heredan las políticas correctas de enmascaramiento y auditoría desde el primer día.

Seguridad y Cumplimiento desde el Diseño

Los registros de auditoría contribuyen directamente a los controles exigidos por GDPR, HIPAA y PCI‑DSS. Combinar el registro nativo de AlloyDB con un panel de cumplimiento como Reportes automáticos de cumplimiento permite a los equipos de seguridad mapear cada requerimiento a una prueba de control en vivo. Debido a que el panel se alimenta de la misma transmisión de registros en bruto, se evita la deriva que afecta los informes puntuales en PDF típicos.

Un flujo de trabajo típico:

- Recolectar registros (Cloud Audit Logs + pgAudit)

- Enriquecer y almacenar en BigQuery

- Validar controles (clasificación LLM + aserciones SQL)

- Exportar evidencias a su portal GRC

Con estos bloques de construcción, aprobar una auditoría externa pasa de ser un simulacro trimestral a un proceso continuo y certificable.

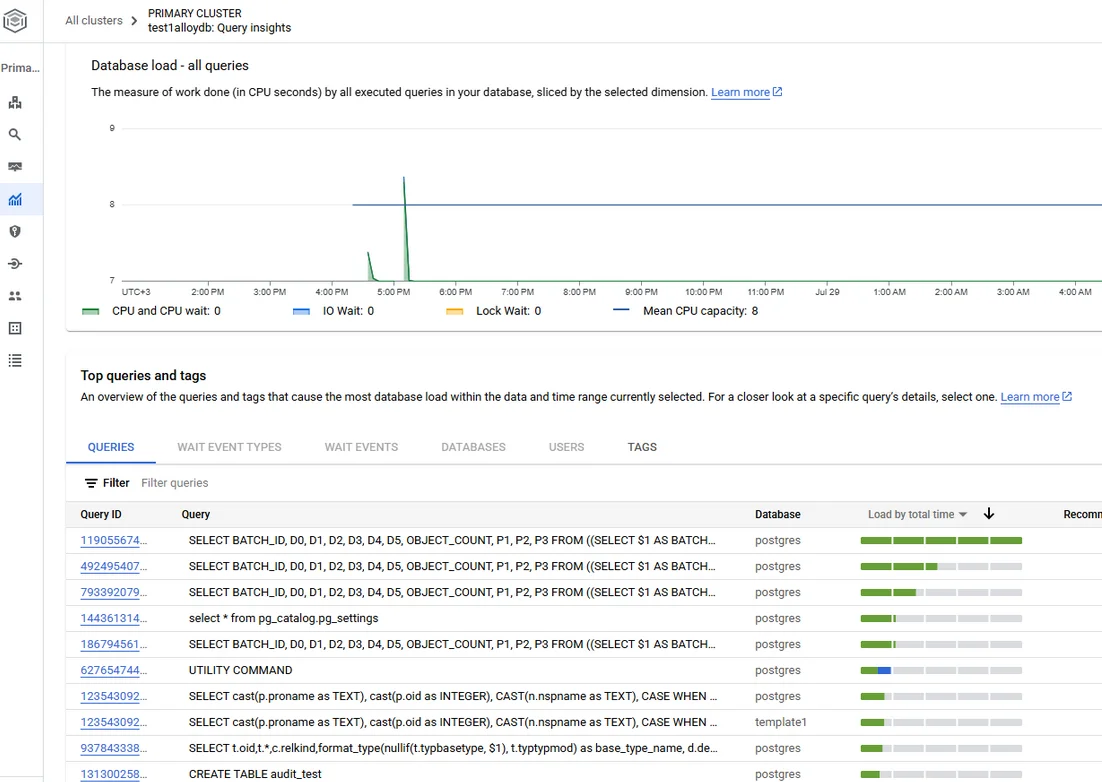

Configuración de Auditoría Nativa en Google Cloud

La auditoría nativa en AlloyDB para PostgreSQL se impulsa mediante Cloud Audit Logs y la extensión de código abierto pgAudit.

1. Habilitar Cloud Audit Logs

A nivel de proyecto o carpeta, asegúrese de activar los logs de Actividad de Administración y Acceso a Datos para la API de AlloyDB. Esto captura llamadas privilegiadas a la API como creación de instancias, modificaciones de usuarios y cambios en IAM. Los registros se escriben en projects/PROJECT_ID/logs/cloudaudit.googleapis.com%2Fdata_access y pueden exportarse a BigQuery o Pub/Sub.

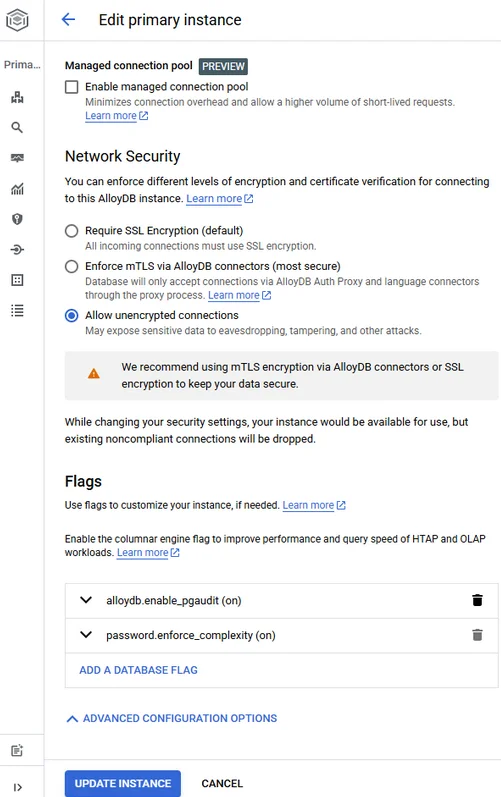

2. Activar pgAudit

En el clúster AlloyDB, agregue una bandera personalizada en la base de datos:

ALTER SYSTEM SET shared_preload_libraries = 'pgaudit';

ALTER SYSTEM SET pgaudit.log = 'read, write, function';

SELECT pg_reload_conf();

La sintaxis es idéntica a la de PostgreSQL estándar, sin sorpresas propietarias. Una vez recargada, cada SELECT, INSERT, UPDATE, DELETE y llamada a función aparece en la transmisión de registros alloydb.googleapis.com/pgAudit. Las instrucciones completas están disponibles en la documentación de Google sobre auditoría en AlloyDB y visualización de registros pgAudit. Para una habilitación paso a paso, consulte el tutorial Habilitar pgAudit y ajuste la verbosidad con la guía de configuración de comportamiento de registros.

Consejo: Para evitar inundaciones de registros, limite pgaudit.log_parameter y aproveche los roles de sesión para que solo cuentas de servicio designadas generen cargas detalladas.

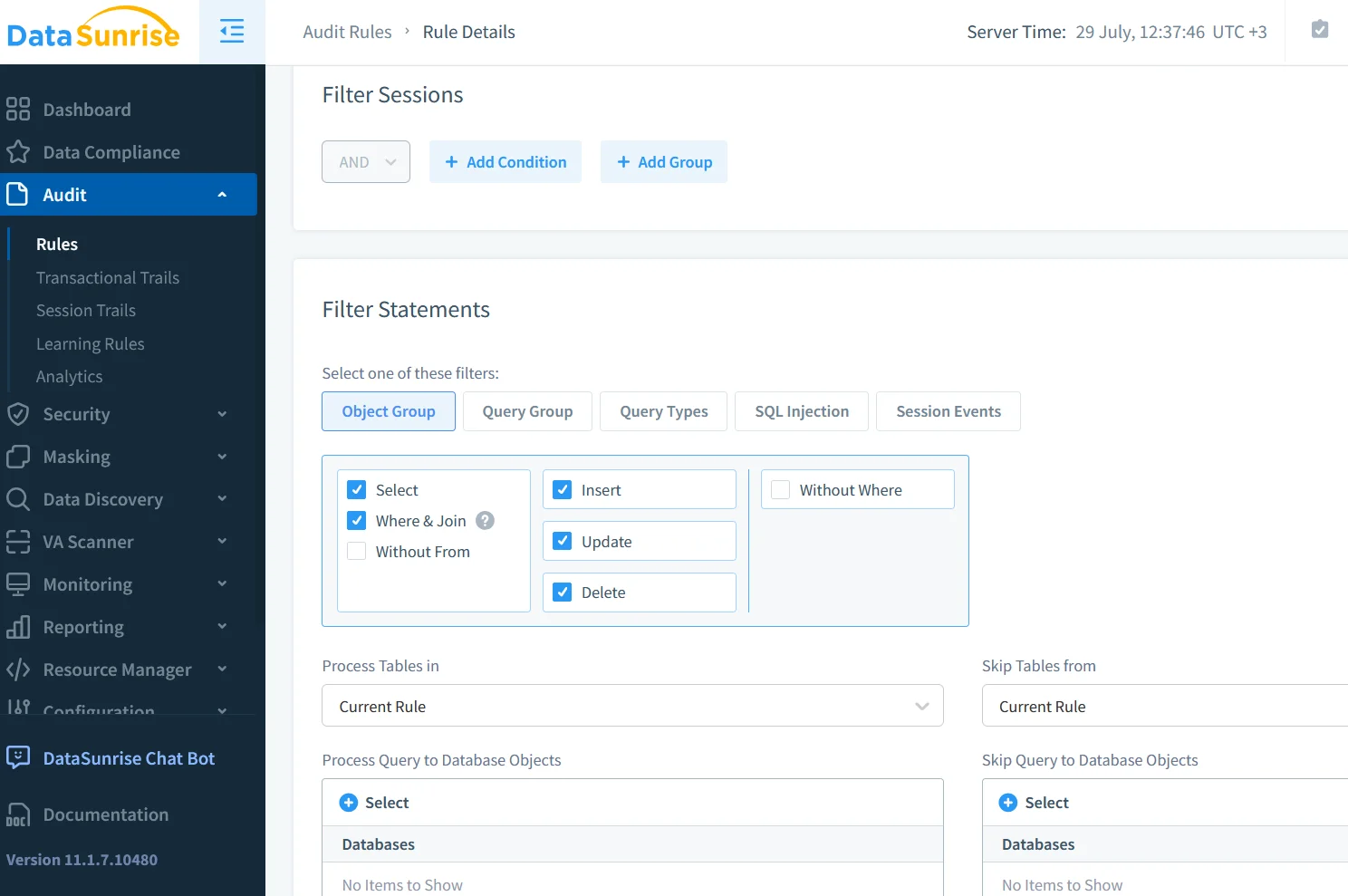

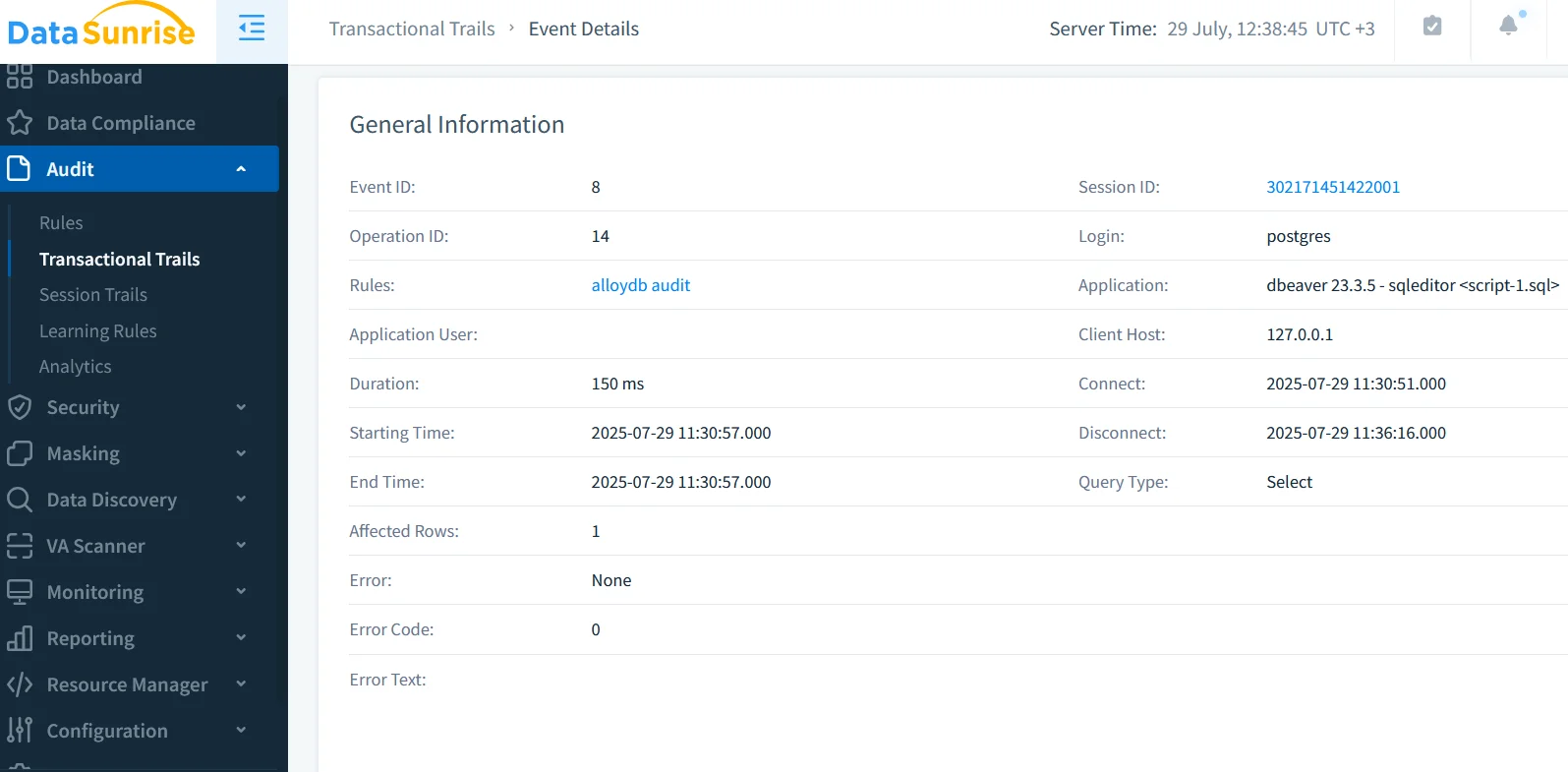

Ampliando la Visibilidad con DataSunrise

Incluso con registros nativos, los equipos a menudo necesitan más contexto: reescrituras de texto SQL, puntuación de riesgo o correlación entre bases de datos. Data Audit de DataSunrise introduce un proxy transparente que entiende el dialecto PostgreSQL de AlloyDB y puede enriquecer cada evento con:

- Controles de cumplimiento de enmascaramiento dinámico basados en reglas de negocio.

- Notificaciones en tiempo real vía Slack o Teams cuando ocurren violaciones de políticas.

- Análisis de comportamiento que establecen patrones típicos de consultas.

Implemente el proxy en modo Native Audit Trails (consulte DataSunrise para AlloyDB). Debido a que el sniffing de paquetes en redes VPC administradas no es factible, el proxy termina el TLS del cliente y reenvía el tráfico a AlloyDB mediante una conexión interna a interna.

Pasos de configuración:

- Desplegar un clúster privado GKE en la misma VPC que AlloyDB.

- Instalar con Helm el chart

datasunrise/datasunrisecon--set mode=audit. - Registrar el endpoint AlloyDB y permitir enrutamiento basado en IAM para servicios.

- Definir políticas de auditoría—no se requiere código.

El proxy escribe su propio JSON estructurado en Cloud Logging o cualquier SIEM descendente, alineándose con los formatos de AlloyDB para que pueda unir conjuntos de datos por session_id.

Integrándolo Todo — Consulta de Ejemplo

A continuación, un ejemplo de federación en BigQuery que fusiona registros nativos y de DataSunrise, los enriquece con un modelo PaLM 2 y marca lecturas de datos de alto riesgo:

CREATE TEMP FUNCTION classify(text STRING)

RETURNS STRING

LANGUAGE js AS """

// Llamada a Vertex AI PaLM2 vía función remota

// (pseudo‑código para brevedad)

return callLLM(text);

""";

WITH native AS (

SELECT protoPayload.serviceData.statement

FROM `alloydb_logs.cloudaudit_*`

WHERE REGEXP_CONTAINS(logName, 'pgAudit')

),

proxy AS (

SELECT jsonPayload.statement

FROM `security_proxy.datasunrise_audit_*`

)

SELECT statement,

classify(statement) AS risk_level

FROM (

SELECT * FROM native UNION ALL SELECT * FROM proxy

)

WHERE risk_level = 'HIGH';

En la práctica, usted almacenaría la salida de GenAI en una vista materializada para alimentar paneles o sistemas automáticos de emisión de tickets.

Conclusión

Auditoría de Bases de Datos para AlloyDB para PostgreSQL ya no es una consideración pasiva o secundaria: es un plano de control activo impulsado por IA. Al combinar los flujos de auditoría nativos de Google Cloud con los conocimientos a nivel proxy de DataSunrise, y superponiendo un resumen con GenAI, los equipos de seguridad obtienen conciencia situacional en tiempo real sin ahogarse en ruido de registros. El resultado es un camino simplificado hacia el cumplimiento continuo y, en última instancia, una plataforma de datos más resiliente.

¿Busca los siguientes pasos? Examine Análisis de Comportamiento para detección de anomalías o explore técnicas de enmascaramiento dinámico para comenzar a proteger columnas sensibles hoy mismo.