Auditoría de Datos para Teradata

Introducción

En el mundo actual, impulsado por los datos, asegurar la información sensible es más crítico que nunca, especialmente dentro de ecosistemas de bases de datos complejas. Una auditoría de datos es una práctica esencial para las empresas que buscan mantener la integridad, confidencialidad y accesibilidad de sus activos de datos. Teradata, reconocida por sus potentes capacidades de análisis de alto rendimiento y almacenamiento de datos, ofrece funciones nativas robustas para monitorear y rastrear la actividad de la base de datos de manera efectiva. Este artículo explora las funcionalidades nativas de auditoría de Teradata y cómo soluciones externas pueden elevar su estrategia de seguridad en bases de datos.

Auditoría de Datos Nativa para Teradata

Teradata proporciona completas funciones de auditoría nativa diseñadas para rastrear las actividades de la base de datos, hacer cumplir el cumplimiento y detectar intentos de acceso no autorizados. La auditoría de datos para Teradata se basa en su propia Database Auditing Facility (DBAF), la cual registra diversas actividades a nivel de sistema. Estos registros ayudan a los administradores de bases de datos (DBA) a monitorear las acciones de los usuarios, rastrear cambios e identificar posibles brechas de seguridad.

Configuración de Reglas de Auditoría

Puede habilitar la auditoría en Teradata utilizando la instrucción BEGIN LOGGING, que crea reglas de registro almacenadas en la tabla DBC.AccLogRuleTbl. Estas reglas determinan qué verificaciones de privilegios generan entradas de registro en la tabla DBC.AccLogTbl. Aquí hay algunos ejemplos de configuración de reglas de auditoría:

1. Registro de Acciones Específicas en una Tabla

Para registrar acciones específicas como SELECT, INSERT, UPDATE y DELETE en una determinada tabla, puede utilizar el siguiente comando:

BEGIN LOGGING ON EACH SELECT, INSERT, UPDATE, DELETE ON database_name.table_name;Este comando asegura que cada operación SELECT, INSERT, UPDATE y DELETE en la tabla especificada sea registrada.

2. Registro de Intentos de Acceso Denegados

Para registrar todos los intentos de acceso denegados, puede utilizar la palabra clave DENIALS:

BEGIN LOGGING DENIALS ON EACH ALL;Este comando registra cada intento de acceso denegado en toda la base de datos, ayudándole a identificar posibles accesos no autorizados.

3. Registro de Acciones Administrativas

Para registrar acciones realizadas por usuarios administrativos, puede especificar los nombres de usuario de los administradores:

BEGIN LOGGING ON EACH ALL BY "DBADMIN", "SECADMIN", "admin1";Este comando registra todas las acciones realizadas por los usuarios administrativos especificados, asegurando que sus actividades sean monitoreadas.

4. Registro de Creación y Eliminación de Objetos a Nivel de Sistema

Para registrar la creación y eliminación de objetos a nivel de sistema, como tablas, vistas y bases de datos, puede utilizar el siguiente comando:

BEGIN LOGGING ON EACH CREATE TABLE, DROP TABLE, CREATE VIEW, DROP VIEW, CREATE DATABASE, DROP DATABASE ON DATABASE "DBC";Este comando registra todas las operaciones CREATE y DROP en tablas, vistas y bases de datos dentro de la base de datos DBC.

5. Registro de Acceso a Rastros de Auditoría

Para registrar los intentos de acceso a los rastros de auditoría, puede utilizar los siguientes comandos:

LOGGING ON EACH ALL ON TABLE DBC.AccessLogTbl;

BEGIN LOGGING ON EACH ALL ON VIEW DBC.AccessLog;

BEGIN LOGGING ON EACH ALL ON VIEW DBC.DeleteAccessLog;

BEGIN LOGGING ON EACH ALL ON TABLE DBC.EventLog;

BEGIN LOGGING ON EACH ALL ON VIEW DBC.LogOnOff;Estos comandos registran todos los intentos de acceso a las tablas y vistas relacionadas con la auditoría, asegurando que cualquier intento de ver o modificar los registros de auditoría quede registrado.

Consultando los Registros de Auditoría

Teradata almacena los registros de auditoría en la tabla DBC.AccLogTbl. Puede consultar esta tabla para recuperar los registros de auditoría basándose en criterios específicos. Por ejemplo, para recuperar todas las entradas de registro para un usuario específico:

SELECT * FROM DBC.AccLogTbl WHERE LogonUser = 'username';Esta consulta extrae todas las entradas de registro para el usuario especificado, permitiéndole monitorear sus actividades.

Para recuperar todos los intentos de acceso denegados:

SELECT * FROM DBC.AccLogTbl WHERE AccessResult = 'Denied';Esta consulta extrae todas las entradas de registro en las que se denegó el acceso, ayudándole a identificar posibles brechas de seguridad.

Verificando las Reglas de Auditoría

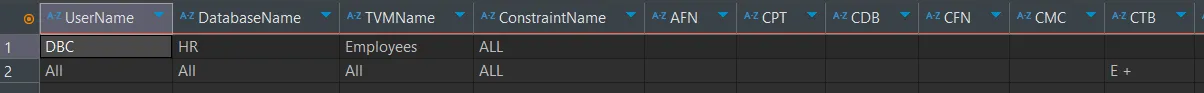

Después de configurar las reglas de auditoría, puede verificarlas consultando la vista DBC.AccLogRulesV:

SELECT * FROM DBC.AccLogRulesV;Esta consulta muestra todas las reglas de registro activas, permitiéndole asegurarse de que las reglas estén configuradas correctamente:

Para obtener información más detallada sobre las capacidades nativas de auditoría de Teradata, consulte la documentación oficial de Teradata.

Auditoría de Datos para Teradata con DataSunrise

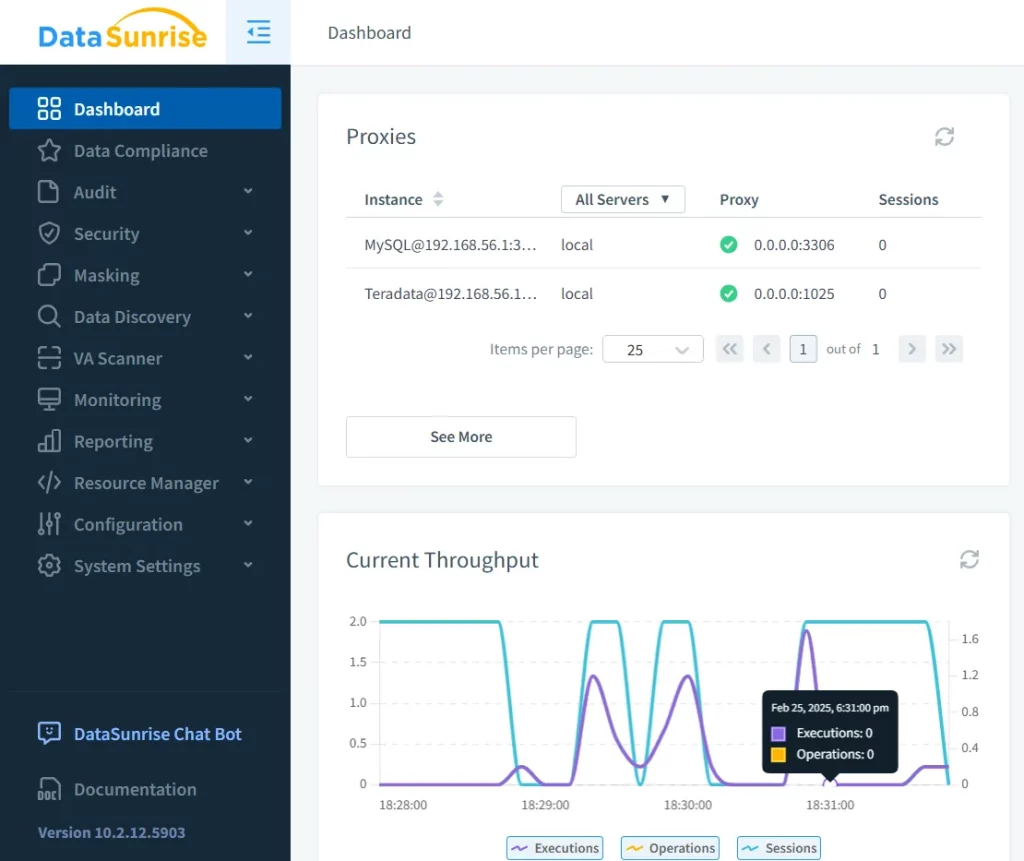

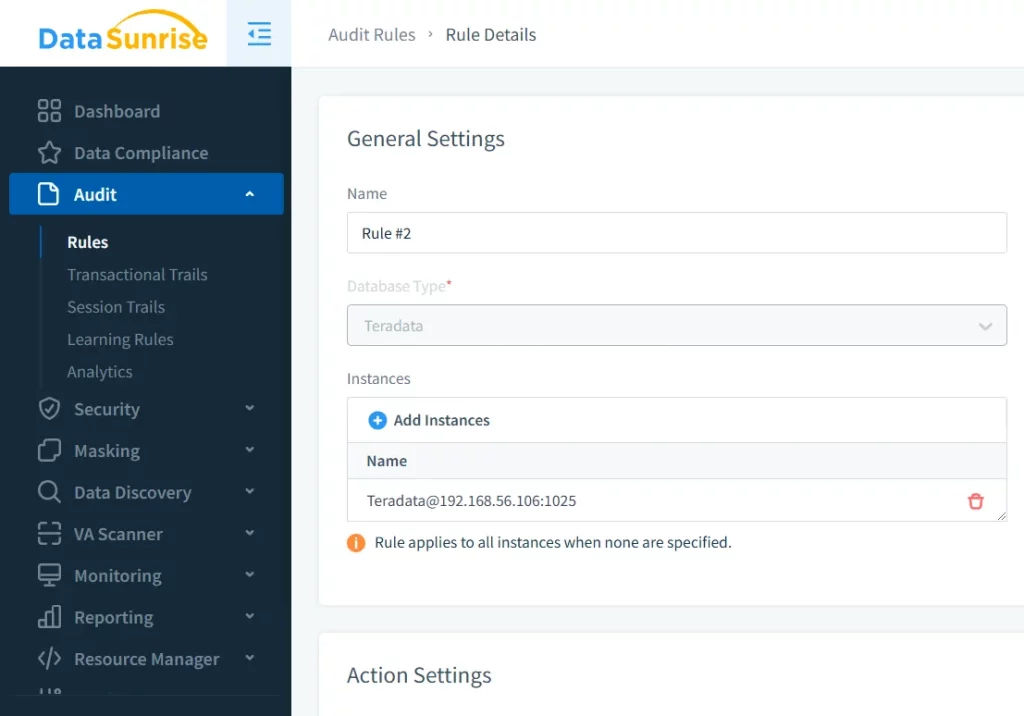

Para las organizaciones que buscan un marco de auditoría más robusto y flexible, integrar la Auditoría de Datos para Teradata con DataSunrise es una elección excelente. DataSunrise es una solución de seguridad de bases de datos todo en uno, diseñada para mejorar las capacidades de auditoría, monitoreo y enmascaramiento de datos a lo largo de diversos entornos de bases de datos.

Capacidades de Auditoría de DataSunrise

- Alertas en tiempo real sobre intentos de acceso no autorizados: DataSunrise puede notificar de inmediato a los administradores sobre actividades sospechosas, tales como intentos de acceso no autorizados o patrones de consultas inusuales.

- Informes detallados de la actividad del usuario: La plataforma genera informes completos que proporcionan información sobre el comportamiento del usuario, ayudando a las organizaciones a identificar posibles riesgos de seguridad.

- Auditoría integral de datos estructurados y no estructurados: DataSunrise soporta la auditoría a lo largo de una amplia gama de tipos de datos, asegurando que ninguna información sensible quede sin monitorear.

Ventajas de usar DataSunrise para la auditoría de Teradata:

- Control de Acceso Granular: Permite definir permisos específicos para usuarios en diversas acciones, asegurando que solo los usuarios autorizados puedan acceder a información sensible.

- Informes Avanzados: Genera registros de auditoría detallados y paneles visuales, facilitando el análisis e interpretación de los datos de auditoría.

- Cumplimiento Listo: Ayuda a cumplir con estándares de la industria como GDPR, HIPAA y PCI DSS al proporcionar las herramientas necesarias para rastrear y reportar sobre el acceso y uso de los datos.

- Alertas Automatizadas: Envía notificaciones en tiempo real sobre incidentes de seguridad, permitiendo una respuesta rápida ante posibles amenazas.

- Enmascaramiento de Datos: Protege la información sensible sin afectar la funcionalidad de la base de datos, asegurando que los datos delicados permanezcan seguros incluso durante pruebas o desarrollo.

Conclusión

Realizar una auditoría de datos exhaustiva en Teradata es esencial para garantizar que los datos de su empresa permanezcan seguros, cumplan con las normativas y sean accesibles. Mientras que Teradata ofrece sólidas capacidades nativas de auditoría, la integración de una solución avanzada como DataSunrise puede llevar su postura de seguridad al siguiente nivel. Desde el monitoreo en tiempo real hasta informes avanzados y soporte para el cumplimiento, DataSunrise responde a las crecientes necesidades de las empresas modernas.

Si está listo para mejorar las capacidades de auditoría de su base de datos, pruebe DataSunrise reservando una demostración personal o descargando la herramienta hoy mismo. Una solución de auditoría robusta y completa está a un paso de fortalecer su estrategia de seguridad de datos.