Automatización del Cumplimiento de Datos en Teradata

Las organizaciones que trabajan con Teradata manejan grandes cantidades de datos financieros, de salud y de clientes sensibles. El cumplimiento de marcos normativos como GDPR, HIPAA, PCI DSS y SOX requiere una gobernanza estricta de cómo se accede, almacena y procesa esta información.

Las prácticas tradicionales de cumplimiento dependen en gran medida de la configuración manual de reglas, auditorías periódicas y monitoreo fragmentado. Esto a menudo conduce a desviaciones en el cumplimiento y a respuestas tardías frente a violaciones. Los mecanismos de registro y seguridad nativos de Teradata forman una base, pero no están diseñados para un cumplimiento continuo y autónomo.

Investigaciones recientes de Gartner destacan que las organizaciones que adoptan un cumplimiento impulsado por la automatización reducen los tiempos de preparación de auditorías hasta en un 70%. Mientras tanto, el Informe sobre el Costo de una Brecha de Datos de IBM muestra que las fallas en el cumplimiento se encuentran entre los principales amplificadores de costos en incidentes de seguridad. Además, TechTarget subraya que la automatización del cumplimiento se considera ahora esencial para cumplir con las demandas regulatorias en constante evolución sin sobrecargar a los equipos de TI.

DataSunrise aborda estas brechas con una avanzada automatización del cumplimiento. A través de funciones como Compliance Autopilot, reglas de auditoría impulsadas por aprendizaje automático y alineación de políticas en tiempo real, las organizaciones obtienen un enfoque sin intervención para mantener la postura regulatoria en entornos complejos de Teradata.

¿Qué es el Cumplimiento de Datos?

El cumplimiento de datos se refiere al conjunto de procesos, reglas y tecnologías que aseguran que la información se gestione de acuerdo con los requisitos legales, regulatorios y organizacionales. Esto abarca la privacidad de los datos, el control de acceso, la auditoría y el almacenamiento seguro.

En la práctica, el cumplimiento asegura que las organizaciones:

- Protegen la información sensible, como la información personal (PII) y la información de salud (PHI).

- Mantienen registros de auditoría de datos precisos para la rendición de cuentas.

- Aplican medidas adecuadas de seguridad en bases de datos para prevenir brechas y accesos no autorizados.

- Implementan salvaguardas como el enmascaramiento de datos para proteger campos sensibles de la exposición.

- Utilizan herramientas de gestión de cumplimiento para la automatización de informes y monitoreo.

Para las empresas que utilizan Teradata, el cumplimiento no es solo una obligación regulatoria, sino una necesidad estratégica para generar confianza, reducir riesgos y mantener la integridad operativa.

Prácticas Nativas de Cumplimiento en Teradata

Teradata ofrece varias herramientas y funciones para apoyar el cumplimiento. Estas funciones ayudan a los administradores a rastrear la actividad de los usuarios, proteger la información sensible y hacer cumplir las reglas de acceso.

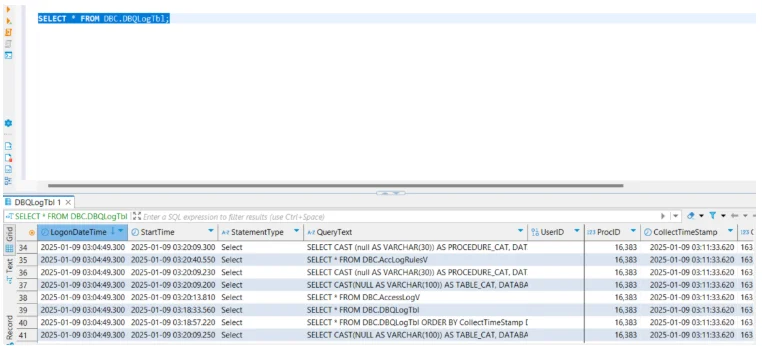

Registro de Acceso

Teradata mantiene registros detallados de los inicios de sesión de los usuarios, consultas y actividades a nivel de sesión. Los administradores pueden consultar las tablas del sistema para ver quién accedió al sistema y qué acciones se realizaron.

Por ejemplo, revisando la tabla AccessLog:

-- Recuperar los últimos 100 eventos de inicio de sesión y consulta

SELECT TOP 100

UserName,

LogDate,

LogTime,

Event,

Text

FROM dbc.AccessLog

ORDER BY LogDate DESC, LogTime DESC;

-- Filtrar intentos de inicio de sesión fallidos

SELECT

UserName,

Event,

LogDate,

LogTime,

Text

FROM dbc.AccessLog

WHERE Event = 'LOGON_FAILED'

ORDER BY LogDate DESC;

Esta consulta ayuda a los equipos de cumplimiento a verificar los intentos de inicio de sesión, la ejecución de consultas y el acceso a objetos. Sin embargo, sin correlación automatizada, estos registros pueden resultar abrumadores en entornos de alto volumen.

Control de Acceso Basado en Roles (RBAC)

El RBAC en Teradata permite a los administradores definir roles y asignar permisos basados en el principio de mínimo privilegio. Esto asegura que los usuarios tengan solo el acceso necesario para sus responsabilidades.

Ejemplo de creación de un rol y concesión de privilegios:

-- Crear un nuevo rol para auditores

CREATE ROLE AuditRole;

-- Conceder acceso SELECT en múltiples tablas sensibles

GRANT SELECT ON Sales.CustomerData TO AuditRole;

GRANT SELECT ON Finance.PaymentRecords TO AuditRole;

-- Conceder derechos de UPDATE en tablas de registros solo a operadores del sistema

GRANT UPDATE ON Audit.EventTracking TO SysOpRole;

-- Asignar roles a los usuarios

GRANT AuditRole TO User_AuditTeam;

GRANT SysOpRole TO User_SecurityOps;

Este enfoque refuerza el cumplimiento de estándares como PCI DSS al limitar la exposición de datos sensibles. Sin embargo, mantener manualmente docenas de roles en implementaciones a gran escala puede volverse complejo.

Cifrado en Reposo y en Tránsito

Teradata soporta el cifrado nativo para proteger los datos sensibles tanto en disco como durante la transmisión. El cifrado en reposo se configura a nivel de almacenamiento, mientras que el cifrado en tránsito garantiza una comunicación segura entre el cliente y la base de datos.

Habilitar el cifrado para las conexiones de cliente:

# Asegurar la sesión BTEQ con cifrado

bteq <Ejemplo de exportar resultados con cifrado:

# Exportar resultados de consultas con cifrado OpenSSL

bteq <Aunque el cifrado mejora la seguridad, requiere una gestión cuidadosa de las claves y la aplicación de políticas para mantener el cumplimiento con estándares en evolución como GDPR y HIPAA.

Vistas del Sistema para el Monitoreo

Teradata ofrece vistas del sistema como dbc.AccessLog y dbc.EventLog para un monitoreo más profundo del cumplimiento. Estas vistas contienen detalles granulares sobre eventos del sistema, operaciones DDL y cambios en la seguridad.

Consulta de ejemplo en EventLog:

-- Mostrar las últimas 50 modificaciones de esquema

SELECT TOP 50

EventTime,

UserName,

EventText

FROM dbc.EventLog

WHERE EventText LIKE '%CREATE TABLE%'

OR EventText LIKE '%DROP TABLE%'

ORDER BY EventTime DESC;

-- Verificar quién alteró los roles de seguridad

SELECT

EventTime,

UserName,

EventText

FROM dbc.EventLog

WHERE EventText LIKE '%GRANT ROLE%'

OR EventText LIKE '%REVOKE ROLE%'

ORDER BY EventTime DESC;

Esto permite a los administradores rastrear cambios en el esquema o intentos de modificar objetos críticos de la base de datos. Sin embargo, sin informes centralizados y automatización, las organizaciones corren el riesgo de pasar por alto violaciones en el cumplimiento ocultas en grandes conjuntos de datos de eventos.

Limitaciones de las Funciones Nativas

Aunque son útiles, estos mecanismos tienen limitaciones importantes:

- Los registros requieren revisión manual y a menudo carecen de correlación o contexto.

- Las políticas necesitan actualizaciones manuales frecuentes para mantenerse al día con los cambios regulatorios.

- No existe un marco automatizado de informes de cumplimiento ni soporte incorporado para gestionar el cumplimiento en múltiples bases de datos.

Estas limitaciones son la razón por la que las empresas recurren a plataformas de automatización como DataSunrise para una cobertura completa del cumplimiento.

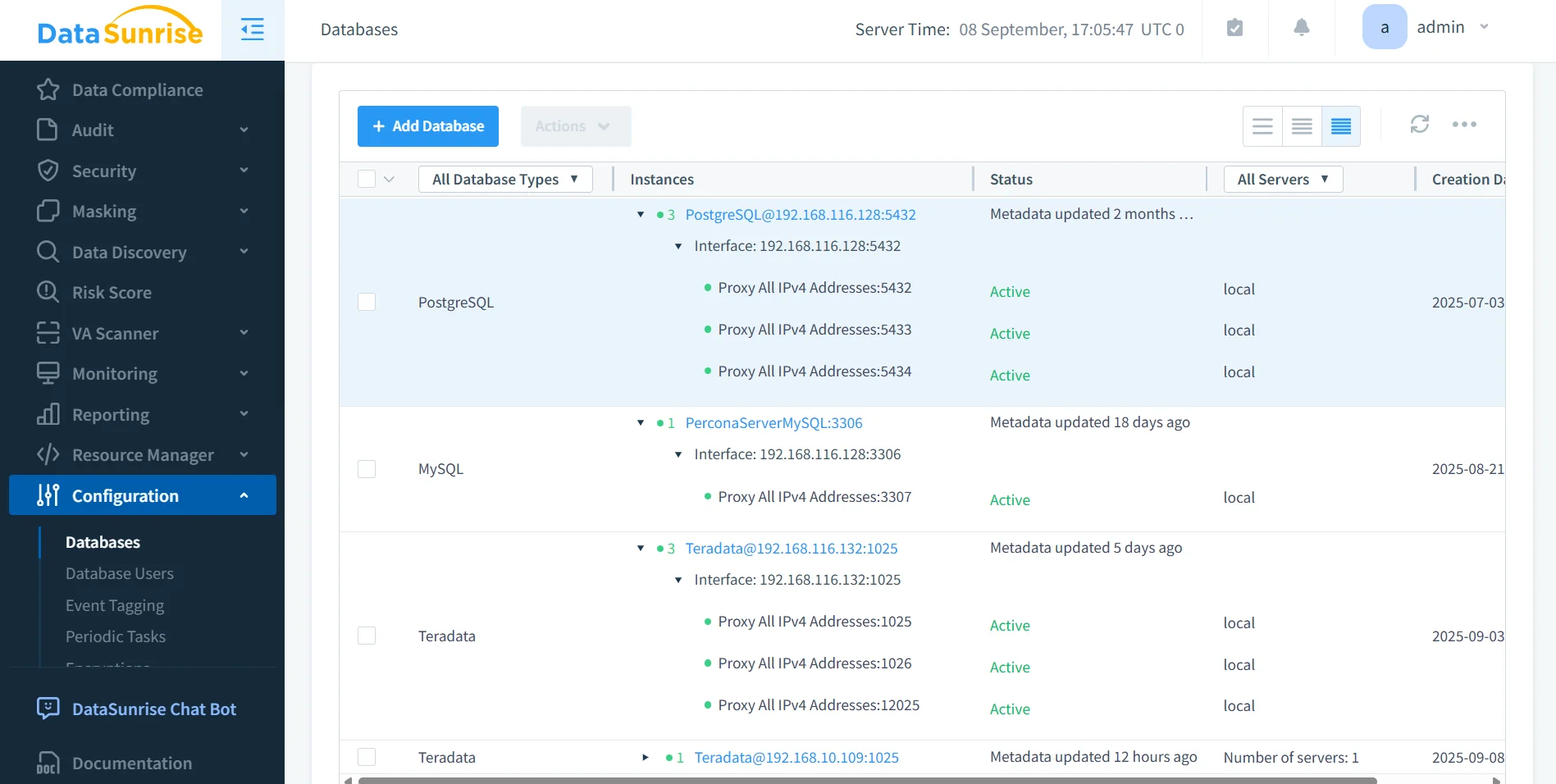

DataSunrise para la Automatización del Cumplimiento de Datos en Teradata

DataSunrise amplía las capacidades de Teradata con controles de cumplimiento autónomos diseñados para implementaciones a gran escala y en múltiples entornos.

Monitoreo Centralizado

En lugar de trabajar con registros fragmentados, DataSunrise consolida todos los datos de cumplimiento de Teradata en un panel central.

Los administradores obtienen:

- Una vista unificada del estado de cumplimiento a través de Teradata y más de 40 plataformas de datos compatibles.

- Notificaciones en tiempo real de anomalías, como exportaciones masivas, consultas anormales o repetidos intentos fallidos de inicio de sesión.

- Integración con SIEM, que permite la visibilidad del cumplimiento a lo largo de todo el ecosistema de TI.

Este nivel de supervisión centralizada asegura que ninguna actividad quede sin control, mejorando tanto la seguridad como la preparación para el cumplimiento.

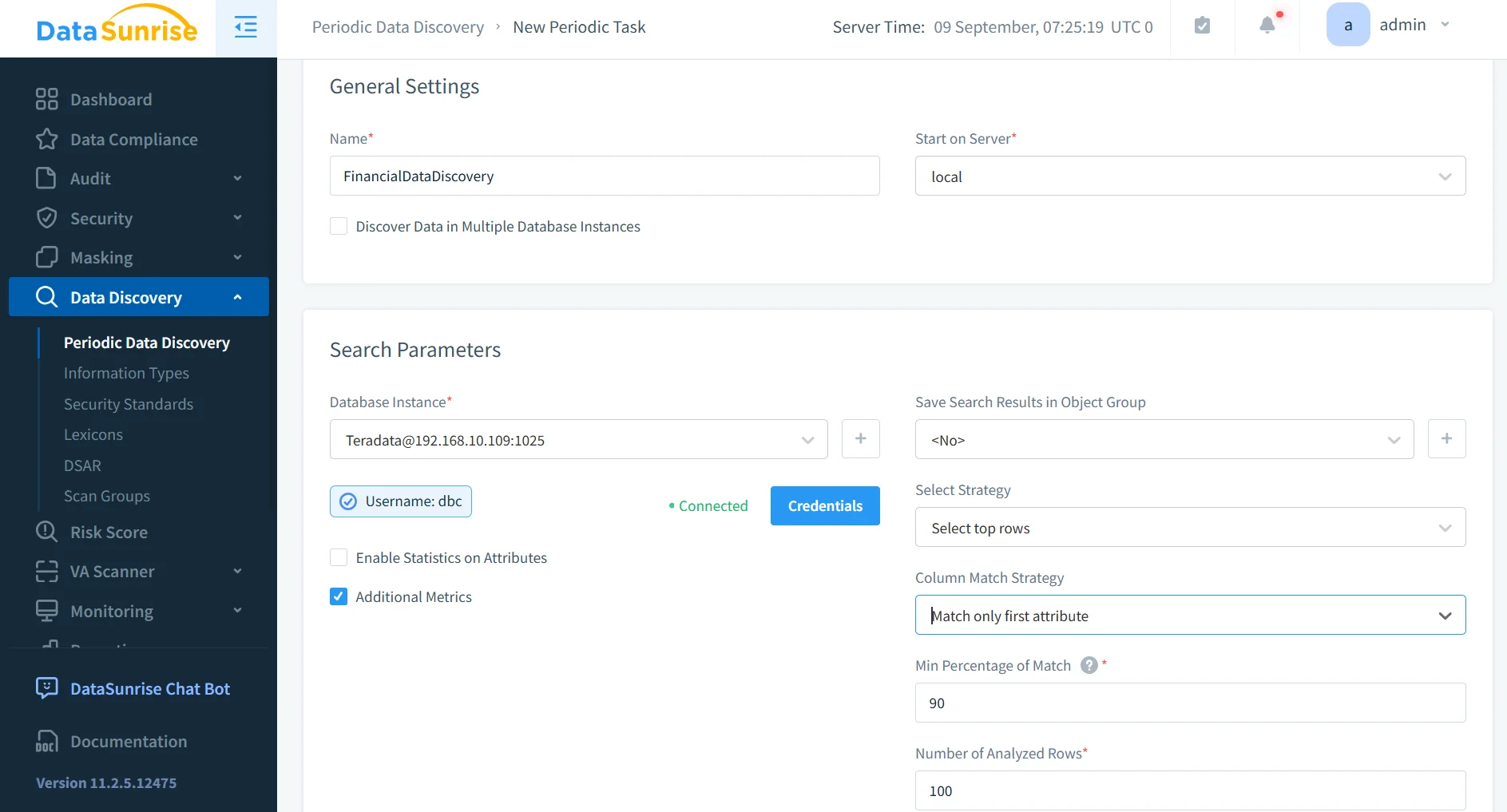

Descubrimiento de Datos Sensibles

El motor de descubrimiento de datos sensibles en DataSunrise automatiza la clasificación de información crítica.

Funciona en conjuntos de datos estructurados, semiestructurados y no estructurados mediante:

- Utilizar el reconocimiento de patrones para identificar datos como tarjetas de crédito o números de Seguro Social.

- Aplicar análisis contextual para detalles personales como nombres, correos electrónicos y direcciones.

- Aprovechar la lectura óptica de caracteres (OCR) para localizar contenido sensible oculto en documentos escaneados e imágenes.

Los resultados se integran directamente en los flujos de trabajo de enmascaramiento y auditoría, asegurando que los datos no solo sean descubiertos, sino también protegidos con aplicación inmediata.

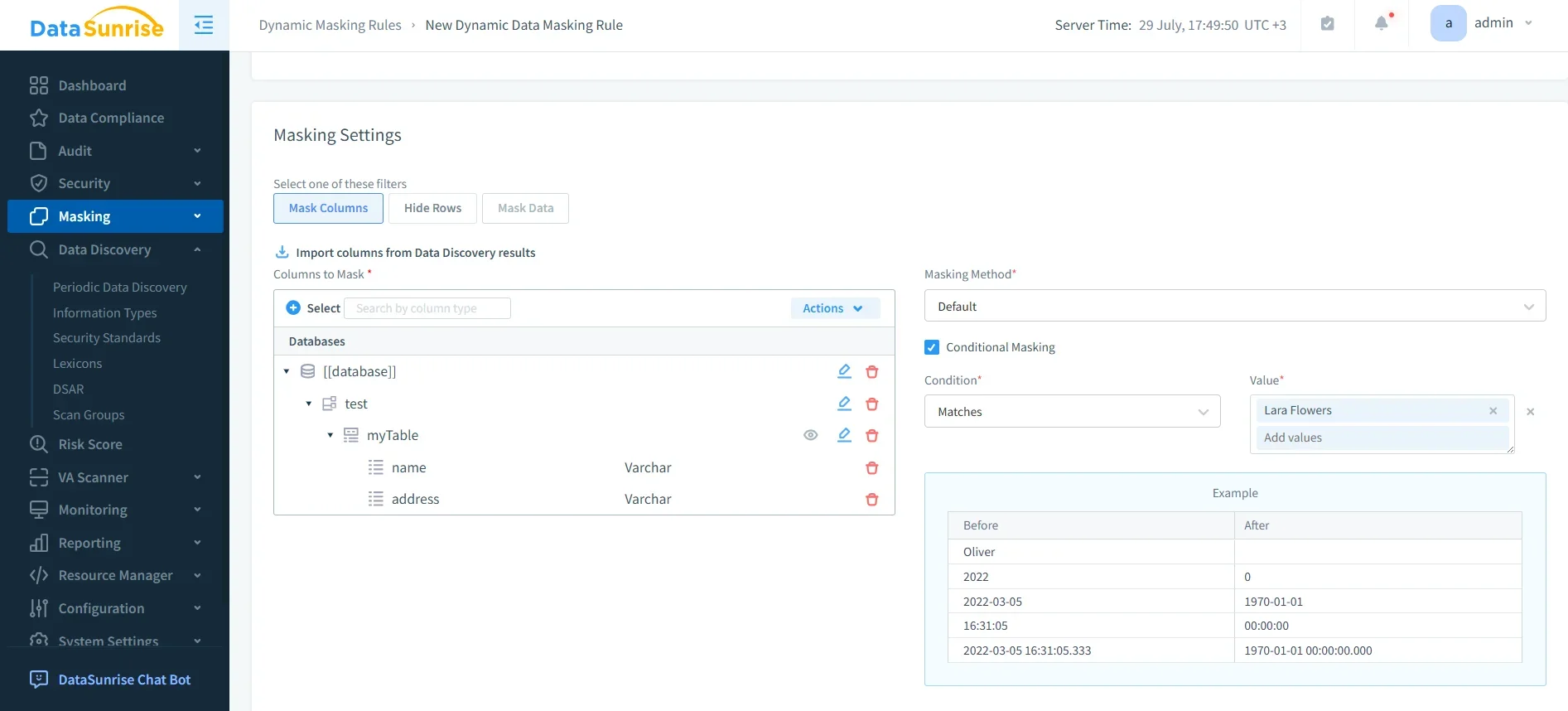

Enmascaramiento Dinámico de Datos

Con el enmascaramiento dinámico de datos, los campos de Teradata que contienen información sensible se enmascaran sobre la marcha. Esto significa que:

- Los analistas y usuarios sin privilegios solo ven valores enmascarados o tokenizados.

- Las aplicaciones permanecen completamente funcionales sin necesidad de modificaciones.

- Se garantiza el cumplimiento de las normativas de privacidad al evitar la visibilidad no autorizada de datos sin procesar.

Este enfoque de enmascaramiento en tiempo real proporciona tanto flexibilidad como protección, especialmente en entornos compartidos donde múltiples roles interactúan con los mismos conjuntos de datos.

Autopiloto de Cumplimiento

La función de Autopiloto de Cumplimiento proporciona una alineación regulatoria continua sin intervención manual.

Elimina la necesidad de actualizaciones repetitivas de políticas mediante:

- Calibración Regulatoria Continua: Asegurar que las reglas de cumplimiento evolucionen en sincronía con los requisitos de GDPR, HIPAA, PCI DSS y SOX.

- Reglas de Auditoría Impulsadas por Aprendizaje Automático: Identificar nuevos esquemas, usuarios o tablas automáticamente y aplicar las reglas de cumplimiento correctas.

- Detección de Desviaciones en el Cumplimiento: Ejecutar escaneos periódicos para detectar si las políticas están desactualizadas o faltan, y luego remediarlas.

Además de estas capacidades centrales, el Autopiloto de Cumplimiento también aprovecha:

- Plantillas de Cumplimiento Predefinidas: Conjuntos de reglas listos para usar en industrias como finanzas, salud y gobierno, acelerando el despliegue.

- Orquestación de Políticas entre Plataformas: Sincronización automática de las políticas de cumplimiento en Teradata y otras bases de datos conectadas.

- Generación de Evidencia Lista para Auditorías: Producción de informes estructurados de cumplimiento que pueden ser exportados para reguladores o auditores internos con un esfuerzo mínimo.

- Mejora Continua mediante Aprendizaje Automático: El sistema aprende de eventos históricos y adapta la aplicación de políticas a riesgos emergentes y nuevos mandatos de cumplimiento.

Este enfoque proactivo no solo previene brechas en el cumplimiento, sino que también reduce el tiempo de preparación para auditorías, disminuye la carga operativa y asegura la alineación regulatoria incluso a medida que evolucionan los marcos normativos.

Impacto Comercial de la Automatización del Cumplimiento de Datos para Teradata

Adoptar DataSunrise para la automatización del cumplimiento en Teradata ofrece beneficios medibles:

| Beneficio | Impacto |

|---|---|

| Reducción de la Supervisión Manual | La alineación automatizada de las políticas elimina tareas de configuración repetitivas. |

| Preparación para Auditorías | Los informes de cumplimiento simplifican la preparación de evidencias para los auditores. |

| Respuesta a Incidentes Más Rápida | Las alertas en tiempo real minimizan los tiempos de detección y reacción ante actividades sospechosas. |

| Consistencia entre Plataformas | Una postura de cumplimiento unificada en Teradata y otras bases de datos previene una gobernanza fragmentada. |

| Reducción de Costos de Cumplimiento | La automatización reduce el costo total de la gestión del cumplimiento al minimizar el trabajo manual. |

| Reducción de Riesgos | El monitoreo continuo y las actualizaciones de políticas impulsadas por ML cierran brechas de cumplimiento antes de que se agraven. |

| Confianza Regulatoria | Demuestra un fuerte cumplimiento a reguladores, socios y clientes, fortaleciendo la confianza. |

| Cumplimiento a Prueba de Futuro | Asegura que las políticas se adapten automáticamente a los estándares en evolución y a los nuevos marcos regulatorios. |

Conclusión

Aunque los registros nativos y los controles de acceso de Teradata proporcionan una base para el cumplimiento, no pueden entregar una alineación regulatoria continua ni una automatización a escala empresarial.

DataSunrise permite la Automatización del Cumplimiento de Datos en Teradata a través del Autopiloto de Cumplimiento, el descubrimiento de datos sensibles, el enmascaramiento dinámico y el monitoreo centralizado. Al eliminar las desviaciones en el cumplimiento y agilizar los informes regulatorios, DataSunrise garantiza que los entornos de Teradata se mantengan seguros, en cumplimiento y listos para auditorías.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora