Automatización de Cumplimiento de Datos en Vertica

La Automatización de Cumplimiento de Datos en Vertica permite a las organizaciones hacer cumplir los requisitos regulatorios en grandes entornos analíticos distribuidos sin depender de la intervención manual. A medida que los clústeres de Vertica se expanden, más canales, aplicaciones y usuarios interactúan con datos sensibles. Esto incrementa tanto el riesgo operativo como la complejidad de gestionar los controles de privacidad. La revisión manual de cargas de trabajo SQL, archivos de registro y comportamiento de esquemas no puede seguir el ritmo de la escala o el rendimiento de Vertica. Por consiguiente, la automatización se vuelve el único método confiable para garantizar la aplicación consistente de las reglas de cumplimiento.

La arquitectura de Vertica—construida alrededor de proyecciones, el almacenamiento ROS/WOS y la ejecución distribuida—ofrece un rendimiento excepcional pero introduce desafíos de gobernanza. Los datos pueden existir en varias representaciones físicas, las consultas pueden ejecutarse simultáneamente en múltiples nodos, y las cargas de trabajo pueden originarse en paneles de BI, notebooks de ML, trabajos ETL automatizados y aplicaciones JDBC. El RBAC tradicional y la supervisión manual no pueden detectar con fiabilidad accesos no autorizados ni prevenir la desviación de políticas en dicho entorno. Por ello, las organizaciones necesitan un gateway de cumplimiento automatizado capaz de inspeccionar cada solicitud SQL, enmascarar salidas sensibles y generar evidencias de auditoría de forma continua.

DataSunrise provee esta capa de automatización operando entre las aplicaciones y Vertica. Evalúa el tráfico SQL, aplica reglas de enmascaramiento, bloquea operaciones riesgosas y agrega eventos de auditoría en tiempo real. Como resultado, las protecciones de cumplimiento permanecen activas ya sea que Vertica procese 100 consultas por hora o 100,000 por minuto.

Automatización de la Aplicación de SQL en Vertica

La aplicación automatizada de SQL es el primer componente crítico de la Automatización de Cumplimiento de Datos en Vertica. En lugar de depender únicamente del modelo RBAC de Vertica—que controla el acceso pero no el comportamiento—las Reglas de Seguridad de DataSunrise analizan las sentencias SQL dinámicamente. Esto es especialmente importante en entornos donde sistemas ETL y herramientas de reportes generan consultas automáticamente. Según la documentación de Vertica, la ejecución distribuida puede ocultar qué nodo o proceso inició una consulta. La aplicación automatizada compensa esto interceptando el tráfico a nivel de gateway antes de que entre en la tubería de ejecución de Vertica.

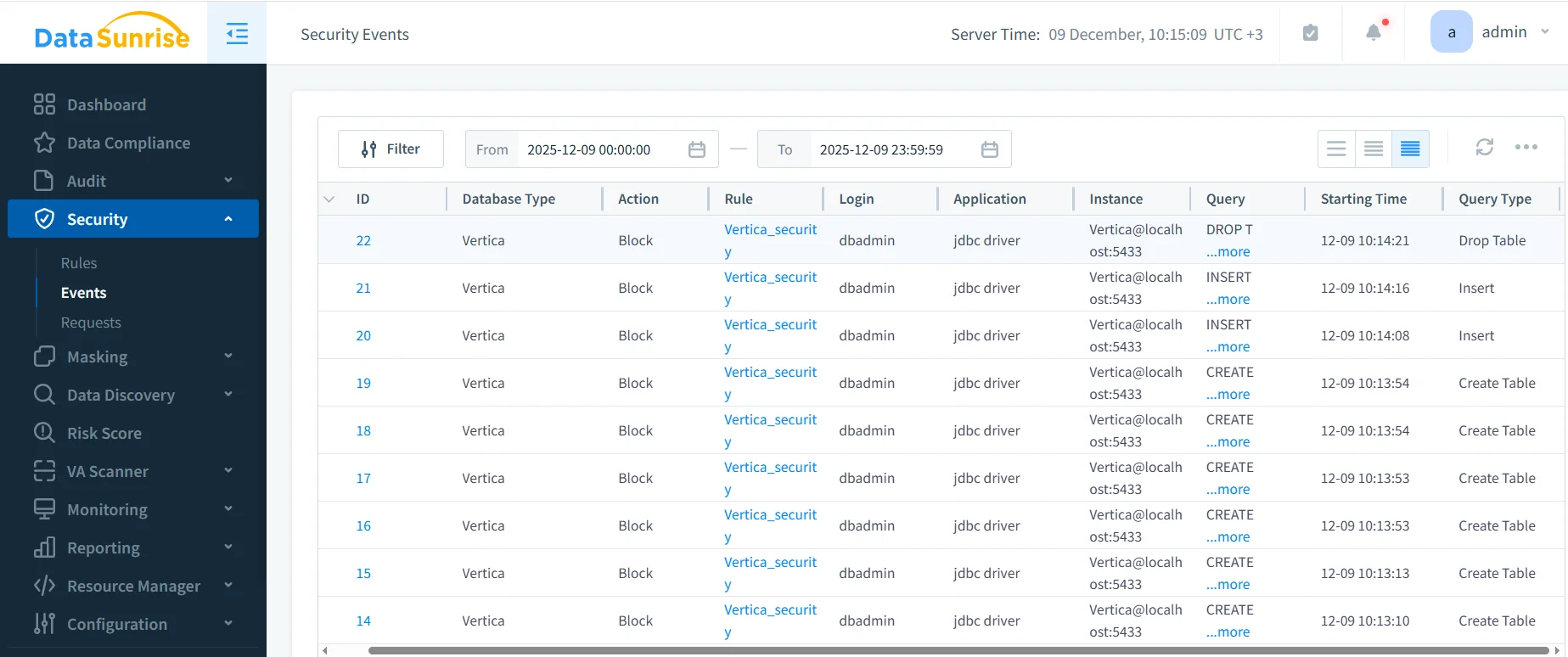

La captura de pantalla anterior muestra el bloqueo automatizado de acciones SQL no autorizadas, incluyendo INSERT, DROP TABLE y CREATE TABLE. Estas operaciones pueden violar políticas internas o requisitos externos de cumplimiento (por ejemplo, restricciones PCI DSS sobre la modificación de tablas de datos de titulares de tarjetas). Debido a que la aplicación sucede antes de que Vertica procese la consulta, las organizaciones evitan modificaciones accidentales de datos, cambios en el esquema o intentos de exfiltración. Además, la automatización garantiza que el comportamiento SQL sea consistente entre ambientes—desarrollo, staging y producción—independientemente de la herramienta que emita la solicitud.

El filtrado SQL en tiempo real también habilita flujos de trabajo de automatización más avanzados. Por ejemplo, las organizaciones pueden implementar:

- Reglas basadas en horarios que restringen el acceso fuera del horario laboral aprobado.

- Controles específicos para aplicaciones que aseguran que las herramientas de BI no puedan ejecutar sentencias DDL.

- Controles basados en la sensibilidad de los datos que restringen joins entre esquemas que involucran conjuntos de datos regulados.

- Detección de patrones de alto riesgo como

SELECT *en tablas grandes con atributos sensibles.

Estos controles automatizados previenen el mal uso, hacen cumplir la segmentación y reducen la carga de los DBAs que de otro modo revisarían logs manualmente. En entornos Vertica multiinquilino, las Reglas de Seguridad establecen límites de cumplimiento entre unidades de negocio sin requerir reconfiguración del clúster.

Enmascaramiento Dinámico Automatizado para Datos Sensibles en Vertica

La automatización del enmascaramiento protege datos regulados incluso cuando se permite el acceso SQL. GDPR, HIPAA y PCI DSS requieren que los campos sensibles se enmaskaren o seudonimicen a menos que un usuario tenga autorización explícita. Vertica no incluye enmascaramiento dinámico nativo, por lo que DataSunrise realiza estas transformaciones automáticamente en tiempo de consulta. Esto elimina la necesidad de vistas de enmascaramiento personalizadas o conjuntos de datos duplicados enmascarados.

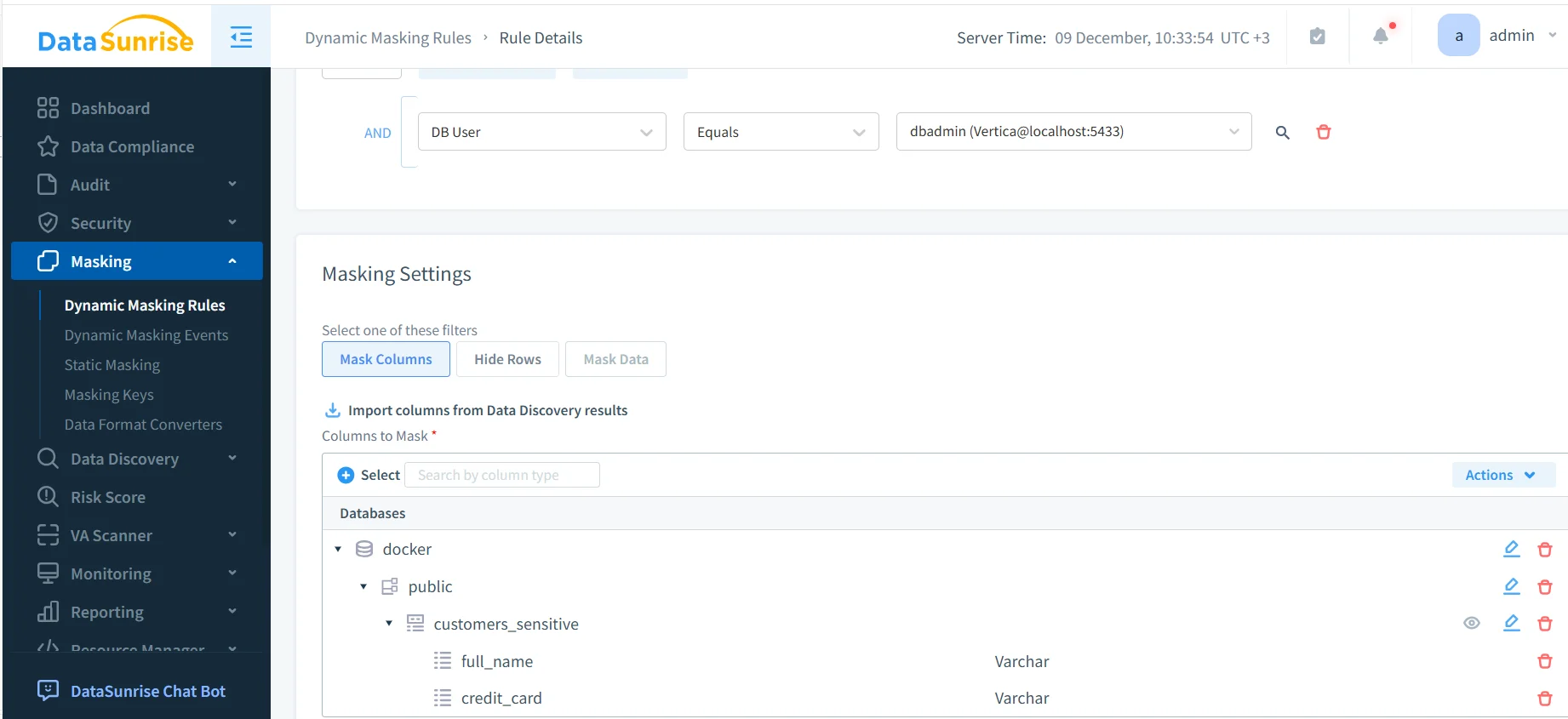

La siguiente captura de pantalla muestra la interfaz de configuración para seleccionar qué columnas de Vertica requieren enmascaramiento. Cada campo puede enmascararse total o parcialmente según las necesidades regulatorias.

Configuración de columnas para enmascaramiento.

Este enfoque permite a las organizaciones implementar controles de privacidad de forma consistente en todas las cargas de trabajo. Los campos sensibles—como full_name, phone, email y credit_card—pueden enmascararse según la identidad del usuario, tipo de aplicación o ubicación en la red. Por ejemplo, analistas internos pueden ver datos parcialmente enmascarados, contratistas externos pueden recibir valores totalmente ofuscados, y herramientas ETL automáticas pueden no ver ningún dato sensible. Esta automatización granular se alinea con los requerimientos descritos en la guía de seudonimización del GDPR.

Además, el enmascaramiento automatizado asegura que los nuevos conjuntos de datos hereden las reglas de cumplimiento a medida que aparecen. Cuando se introducen nuevas columnas durante la evolución del esquema o actualizaciones ETL, DataSunrise puede clasificarlas automáticamente y agregarlas a las reglas de enmascaramiento sin intervención humana. Esto elimina un punto crítico de falla en las estrategias tradicionales de enmascaramiento manual.

Generación Automatizada de Rastro de Auditoría

La automatización de auditoría es un requisito fundamental para el cumplimiento regulatorio. El Artículo 30 del GDPR, HIPAA §164.312(b) y el NIST SP 800-53 requieren que las organizaciones mantengan registros detallados de la actividad de usuarios, intentos de acceso y operaciones de datos. Vertica ofrece un amplio registro del sistema, pero los logs se distribuyen entre nodos y se almacenan en múltiples tablas del sistema. La extracción y correlación manual resultan rápidamente imprácticas.

DataSunrise resuelve este desafío recopilando, normalizando y almacenando automáticamente los eventos de auditoría de Vertica—sesiones, sentencias SQL, DDL y acciones disparadas por reglas—en un repositorio centralizado de auditoría.

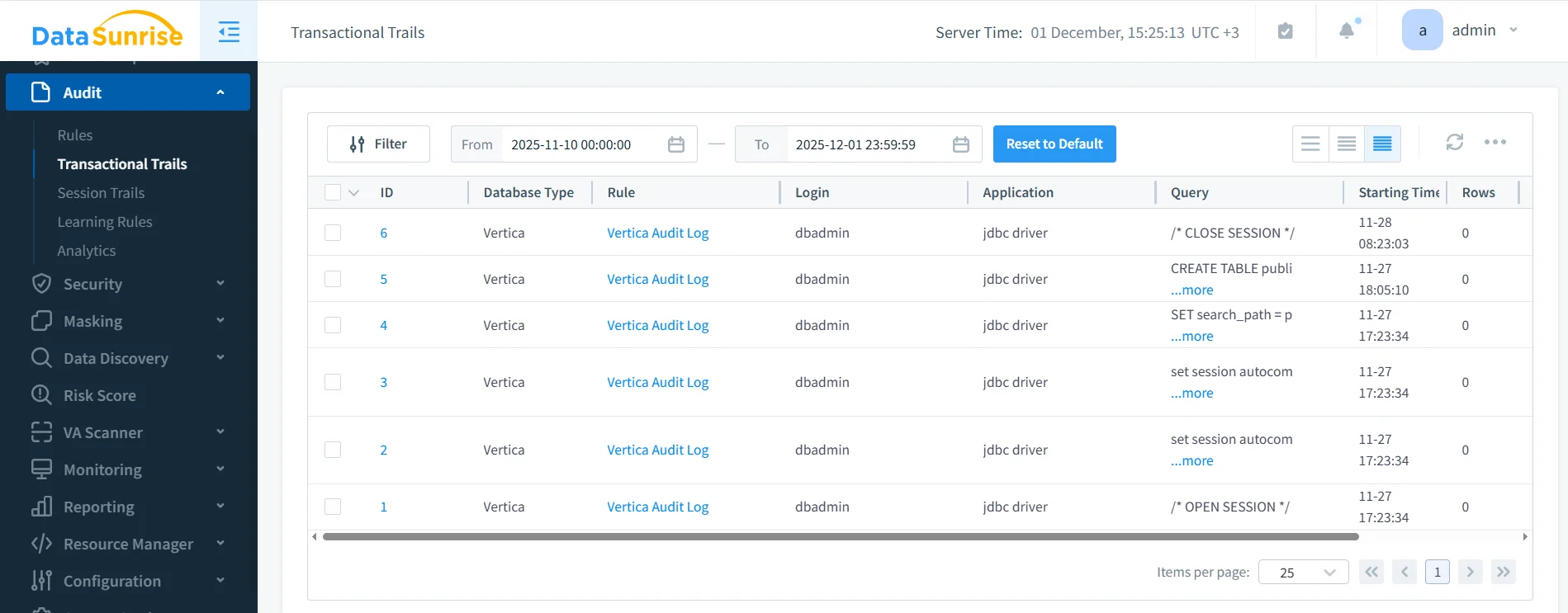

La captura anterior ilustra cómo DataSunrise registra automáticamente eventos de inicio de sesión en Vertica, transiciones de sesión y operaciones SQL. Cada evento incluye identidad del usuario, metadatos de la aplicación, marcas de tiempo y texto SQL completo. Esto elimina la necesidad de analizar logs manualmente y asegura que los equipos de cumplimiento siempre tengan evidencia confiable disponible para revisión interna o auditoría externa.

Las organizaciones pueden ampliar la automatización de auditoría mediante:

- Programación de exportaciones automáticas de auditoría para tareas internas de cumplimiento.

- Integración de flujos de auditoría en plataformas SIEM (Splunk, QRadar, Azure Sentinel).

- Configuración de alertas automáticas sobre patrones sospechosos (por ejemplo, actividad DDL inesperada).

- Aplicación de automatización de retención para evidencias de auditoría conforme a las normativas vigentes.

Dado que DataSunrise captura tanto operaciones permitidas como bloqueadas, los auditores pueden verificar que las reglas de cumplimiento funcionan efectivamente en toda la infraestructura de Vertica.

Beneficios de la Automatización en Comparación con los Procesos Manuales

La automatización reduce dramáticamente el riesgo operacional, incrementa la consistencia y disminuye la carga de cumplimiento. La siguiente tabla compara flujos de trabajo manuales y automatizados:

| Tarea de Cumplimiento | Enfoque Manual | Enfoque Automatizado |

|---|---|---|

| Aplicación SQL | Los DBAs revisan logs después de incidentes | Bloqueo en tiempo real antes de la ejecución |

| Enmascaramiento | Vistas estáticas, reescritura de código, actualizaciones lentas | Enmascaramiento dinámico aplicado al instante |

| Auditoría | Parsing de tablas del sistema en cada nodo | Rastro de auditoría unificado en todos los entornos |

| Reporte | Compilación manual de evidencias | Informes de cumplimiento generados automáticamente |

Conclusión

La Automatización de Cumplimiento de Datos en Vertica transforma la manera en que las organizaciones gestionan la privacidad, el control de acceso y las obligaciones de auditoría en entornos analíticos distribuidos. El filtrado SQL automatizado protege contra comportamientos no autorizados, el enmascaramiento dinámico resguarda campos sensibles y la auditoría centralizada garantiza trazabilidad en todas las cargas de trabajo. A medida que los entornos Vertica escalan, la automatización ofrece una aplicación consistente que los procesos manuales no pueden igualar.

Al combinar el poder analítico de Vertica con la capa de automatización basada en políticas de DataSunrise, las empresas obtienen un marco de cumplimiento sostenible que soporta el crecimiento, minimiza riesgos y cumple con las expectativas de los programas de seguridad alineados con GDPR, HIPAA, PCI DSS y NIST.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora