Cómo Aplicar Gobernanza de Datos para Vertica

A medida que las plataformas analíticas modernas continúan expandiéndose en escala y complejidad, las organizaciones enfrentan cada vez más desafíos relacionados con la visibilidad, el control y la alineación regulatoria. Debido a que Vertica está diseñado para cargas de trabajo analíticas de alto rendimiento, la pregunta de cómo aplicar gobernanza de datos para Vertica se vuelve especialmente importante. Su arquitectura permite una ingesta masiva paralela y la ejecución de consultas. Sin embargo, esta misma fortaleza introduce requisitos únicos de gobernanza que los equipos deben abordar tanto en la capa de plano de datos como en la capa de plano de control.

En entornos Vertica, la gobernanza de datos no es simplemente una lista de verificación de políticas; es un marco técnico que define cómo se clasifica, accede, enmascara, monitorea y verifica la información. Debido a que Vertica almacena conjuntos de datos diversos —desde métricas financieras y telemetría operativa hasta identificadores vinculados a clientes—, las capas de gobernanza deben garantizar que los datos sensibles se comporten de acuerdo con obligaciones regulatorias como GDPR, HIPAA, PCI DSS y SOX. Por ello, comprender cómo aplicar gobernanza de datos para Vertica requiere examinar cómo Vertica estructura, procesa y expone internamente los datos. Además, herramientas externas de gobernanza como DataSunrise aplican clasificación, enmascaramiento, auditoría y controles de seguridad a lo largo de rutas de consulta distribuidas. Para el contexto regulatorio, las organizaciones pueden consultar la regulación oficial GDPR y la documentación de Vertica.

Arquitectura de Vertica y Consideraciones de Gobernanza de Datos

Al evaluar cómo aplicar gobernanza de datos para Vertica, la arquitectura de la base de datos en sí se convierte en un factor central. Vertica funciona como un motor distribuido, compartido y sin nodo maestro (shared-nothing) de columnas, donde los datos se segmentan, comprimen y proyectan en estructuras físicas optimizadas, y este diseño acelera las cargas de trabajo analíticas mientras que a la vez introduce complejidad en la gobernanza. Los atributos sensibles pueden aparecer en múltiples proyecciones, réplicas o rutas de consulta, lo que los enfoques tradicionales de gobernanza basados en almacenamiento por filas no pueden interpretar completamente.

Además, Vertica soporta acceso concurrente desde herramientas BI, pipelines ETL, notebooks de aprendizaje automático y cuentas de servicio. Como resultado, la gobernanza debe considerar no solo permisos estáticos de esquema, sino también patrones dinámicos de carga de trabajo. Los analistas pueden consultar la misma tabla desde dashboards, herramientas de exploración y scripts en Python, y cada patrón de acceso produce una firma de riesgo distinta. Por consiguiente, las organizaciones que aplican gobernanza de datos para Vertica deben incorporar contexto de carga de trabajo, identidad, reglas de enmascaramiento y líneas base de comportamiento en las evaluaciones de acceso.

Clasificación de Datos y Mapeo de Sensibilidad en Vertica

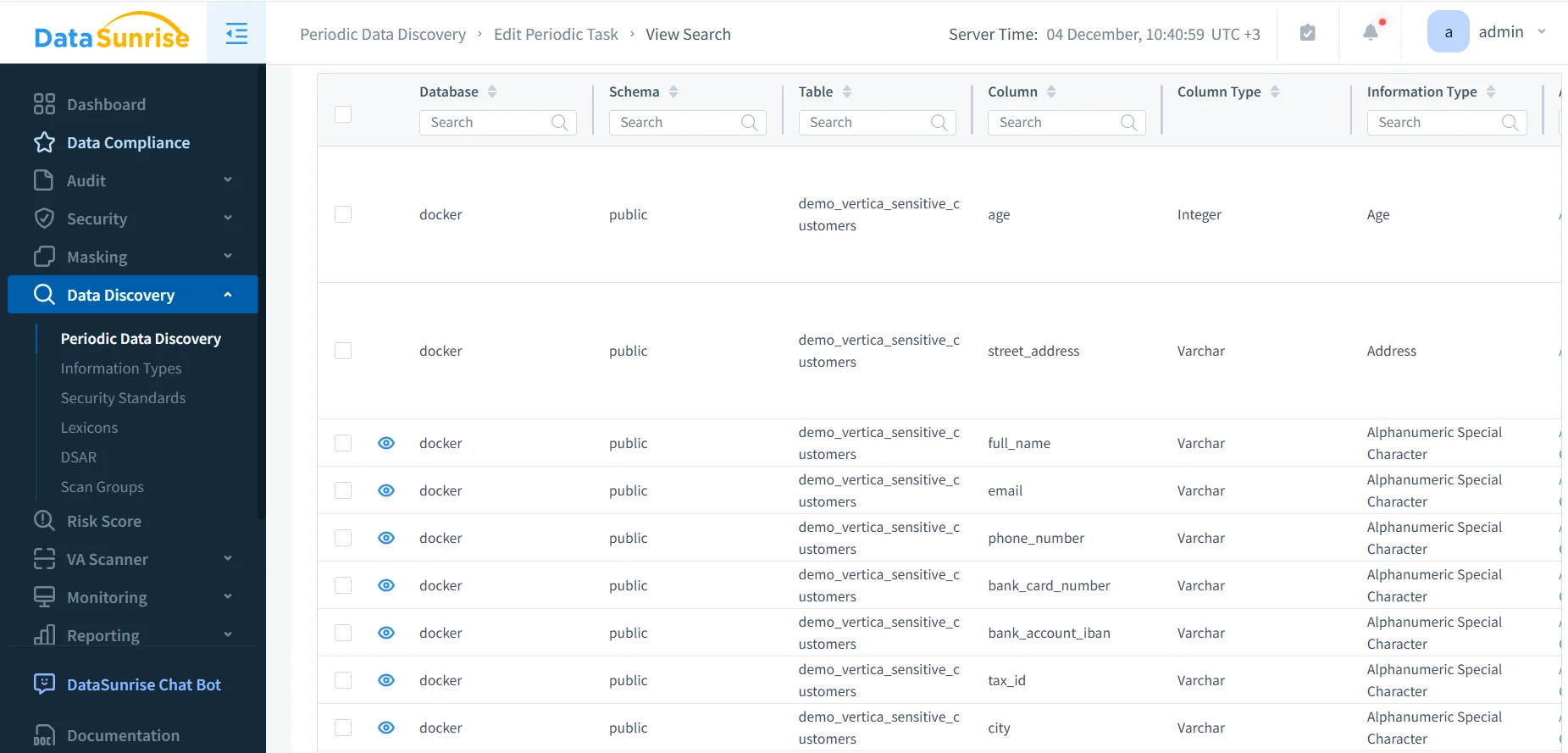

Antes de que los controles de gobernanza de datos puedan tener efecto, las organizaciones deben determinar dónde reside la información sensible dentro de los esquemas y proyecciones de Vertica. Las implementaciones de Vertica a menudo acumulan tablas analíticas amplias, estructuras altamente desnormalizadas y variantes de proyección donde atributos sensibles como PII, PHI, tokens de autenticación e identificadores financieros aparecen en ubicaciones inesperadas. Adicionalmente, la deriva de esquemas o proyecciones recién generadas puede exponer información que antes permanecía contenida.

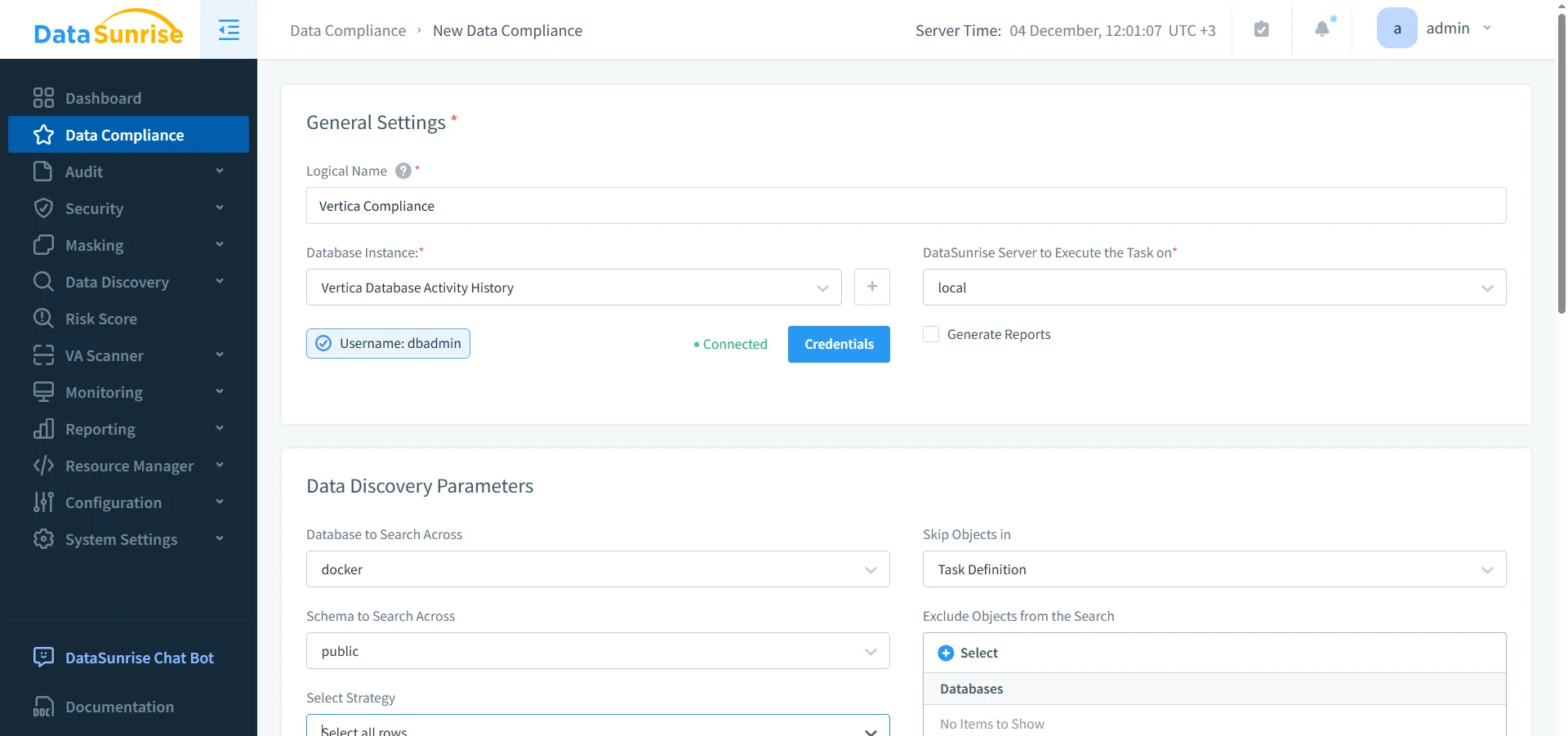

DataSunrise extiende Vertica con Descubrimiento de Datos Sensibles, y utiliza coincidencias de patrones, diccionarios y lógica contextual para clasificar automáticamente campos regulados. DataSunrise almacena centralmente los resultados del descubrimiento para que los equipos de gobernanza puedan mantener un mapa continuamente actualizado de los activos sensibles. Este conjunto de datos de clasificación soporta directamente componentes posteriores como reglas de enmascaramiento, diseño de roles y validación de cumplimiento.

Además, los equipos pueden correlacionar la salida de clasificación con guías internas y otros recursos de DataSunrise como la clasificación PII y requerimientos más amplios de seguridad de datos.

Comportamiento del Control de Acceso y Aplicación de Políticas

Vertica ofrece un sistema de control de acceso basado en roles (RBAC). En la práctica, sin embargo, la gobernanza en el mundo real requiere políticas más granulares y contextuales. Las cargas de trabajo pueden originarse desde dashboards, motores ETL, integraciones JDBC o pipelines de ML, y cada uno puede exponer datos sensibles de forma diferente. Por lo tanto, la gobernanza debe evaluar no solo privilegios a nivel de objeto, sino también identidad, origen de la solicitud, estructura de la consulta y contexto de enmascaramiento.

DataSunrise se convierte en una capa de aplicación de políticas al inspeccionar el tráfico SQL antes de que llegue a Vertica. Esto permite a los administradores implementar controles avanzados que Vertica no soporta de forma nativa, incluyendo:

- enmascaramiento contextual de campos sensibles,

- decisiones de acceso basadas en comportamiento,

- bloqueo de consultas basado en reglas mediante Reglas de Seguridad,

- puntuación de riesgo para operaciones inusuales o de alto impacto.

Incluso cuando un rol de Vertica concede acceso SELECT a una tabla, DataSunrise puede enmascarar columnas específicas, restringir consultas o anular la visibilidad según los requisitos de gobernanza de datos. Conceptualmente, una política de gobernanza aplicada por DataSunrise para cargas de trabajo de Vertica puede tener la siguiente estructura:

{

"database_type": "Vertica",

"rule_name": "Enmascarar PII en tabla de clientes",

"match": {

"schema": "public",

"table": "customers",

"columns": ["email", "phone", "ssn"]

},

"actions": [

{

"type": "dynamic_masking",

"profile": "default_pii_mask"

}

],

"conditions": {

"roles_excluded": ["DS_ADMIN", "COMPLIANCE_OFFICER"]

}

}

Este ejemplo ilustra cómo una política de gobernanza puede describir objetos de Vertica, seleccionar columnas que requieren protección y definir qué roles están exentos del enmascaramiento para propósitos de investigación o cumplimiento. Además, el mismo patrón puede extenderse a otras tablas y esquemas sin cambiar el código de la aplicación o las estructuras de Vertica.

Enmascaramiento y Protección de Datos para Cargas de Trabajo de Vertica

Aplicar gobernanza de datos para Vertica requiere un enmascaramiento consistente a través de todos los caminos de acceso. Debido a que Vertica no proporciona funcionalidad nativa de enmascaramiento, DataSunrise aplica reglas de enmascaramiento en la capa de consulta y protege los datos sensibles independientemente de si las peticiones provienen de dashboards BI, herramientas SQL, notebooks, aplicaciones personalizadas o pipelines de automatización.

- Enmascaramiento Dinámico reemplaza valores sensibles en tiempo real durante la ejecución de consultas.

- Enmascaramiento Estático genera conjuntos de datos anonimados de Vertica para desarrollo y pruebas.

- Enmascaramiento con contexto adapta el comportamiento en función de la identidad, aplicación origen o clasificación de la carga de trabajo.

Debido a que DataSunrise aplica el enmascaramiento independientemente de las estructuras de almacenamiento y proyecciones de Vertica, la capa de enmascaramiento permanece predecible, auditable y compatible a través de flujos de consumo variados. Conceptos relacionados aparecen en Enmascaramiento Dinámico de Datos y Enmascaramiento Estático, que describen patrones de enmascaramiento más allá de Vertica también.

Auditabilidad y Monitoreo en Cargas de Trabajo de Vertica

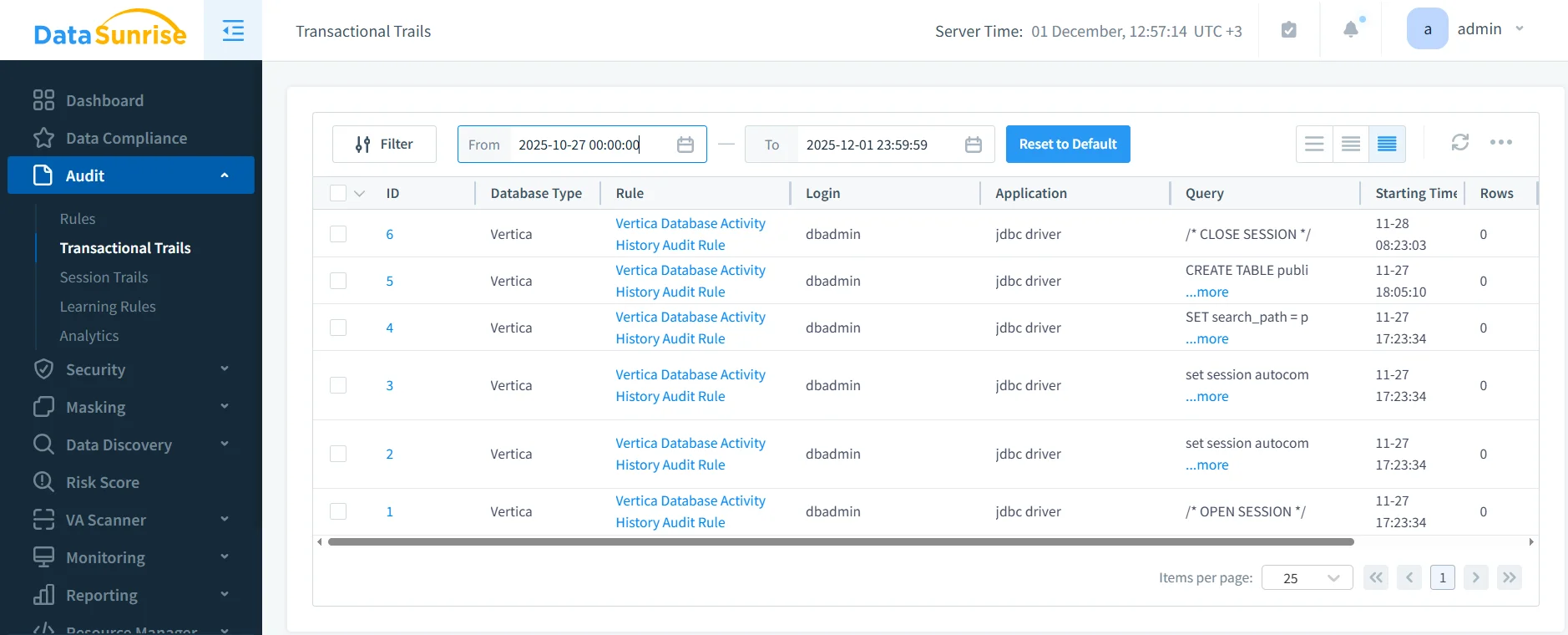

Vertica mantiene registros operativos en múltiples tablas del sistema. Sin embargo, correlacionar estos registros en un solo registro de gobernanza unificado se vuelve difícil cuando la ejecución distribuida fragmenta el comportamiento de la consulta. Una única operación de usuario puede desencadenar múltiples pasos internos a través de nodos y proyecciones. Por consiguiente, los equipos de gobernanza necesitan rutas de auditoría normalizadas que reflejen el contexto completo de cada acción.

DataSunrise consolida todo el acceso a Vertica en flujos de auditoría unificados. Correlaciona el comportamiento de sesión, acciones a nivel de consulta, resultados de enmascaramiento y disparadores de reglas de seguridad. Esta correlación habilita una reconstrucción forense confiable, validación de políticas y documentación de cumplimiento. Además, los equipos pueden complementar esta información con Monitoreo de Actividad de Base de Datos, Registros de Auditoría detallados y reportes automatizados mediante Compliance Manager.

Capacidades de Gobernanza: Vertica vs. DataSunrise

La siguiente tabla compara las capacidades nativas de Vertica con la funcionalidad enfocada en gobernanza proporcionada por DataSunrise. Esta comparación destaca exactamente dónde los controles suplementarios mejoran la forma en que las organizaciones aplican gobernanza de datos para Vertica y plataformas relacionadas.

| Dominio de Gobernanza | Capacidad Nativa de Vertica | Mejora con DataSunrise |

|---|---|---|

| Clasificación de Datos | Revisión manual; patrones limitados | Descubrimiento automatizado de datos sensibles con detección de PII/PHI |

| Gobierno de Accesos | RBAC básico | Decisiones de acceso conscientes del contexto + Reglas de Seguridad |

| Enmascaramiento de Datos | Sin funcionalidad de enmascaramiento | Enmascaramiento Dinámico y Estático con lógica de políticas |

| Auditoría y Monitoreo | Registros fragmentados | Rutas de auditoría unificadas y correlación multiplataforma |

| Preparación para Cumplimiento | Ensamblaje manual de evidencias | Reportes automáticos para GDPR, HIPAA, PCI DSS, SOX |

Conclusión: Cómo Aplicar Gobernanza de Datos para Vertica con Éxito

Comprender cómo aplicar gobernanza de datos para Vertica requiere una perspectiva técnica sobre clasificación, aplicación de acceso, comportamiento de enmascaramiento y visibilidad de auditoría. Debido a que Vertica funciona como un motor analítico distribuido, sus necesidades de gobernanza se extienden más allá del RBAC nativo y el registro de eventos. Capas externas de aplicación como DataSunrise proporcionan enmascaramiento consistente, auditorías centralizadas, descubrimiento automatizado y controles conductuales que mantienen a Vertica alineado con políticas regulatorias e internas. Con esta arquitectura de gobernanza en marcha, Vertica se convierte en una base segura y conforme para análisis a gran escala e inteligencia empresarial.