Cómo Aplicar el Enmascaramiento Dinámico en Percona Server

Proteger datos sensibles en el momento de la consulta se ha convertido en un requisito básico para los entornos modernos de bases de datos. Como resultado, las organizaciones que utilizan Percona Server para MySQL frecuentemente necesitan exponer los esquemas reales a desarrolladores, analistas y equipos de soporte, mientras previenen la divulgación de valores personales o financieros. En la práctica, este desafío se sitúa en la intersección entre la moderna seguridad de datos y las operaciones diarias de base de datos.

El enmascaramiento dinámico de datos aborda este desafío transformando los campos sensibles en tiempo real sin modificar los datos almacenados. A diferencia del enmascaramiento estático, preserva la integridad de los datos y controla activamente la visibilidad según el contexto de ejecución. En consecuencia, el enmascaramiento dinámico sirve como un mecanismo central en arquitecturas avanzadas de seguridad de bases de datos.

En este artículo, explicamos cómo los equipos pueden aplicar el enmascaramiento dinámico en Percona Server para MySQL. Primero, examinamos las limitaciones de las técnicas nativas de MySQL. Luego, mostramos cómo el enmascaramiento dinámico centralizado con DataSunrise ofrece protección basada en políticas, auditables y preparadas para el cumplimiento.

Por Qué el Enmascaramiento Dinámico es Importante en Percona Server para MySQL

Percona Server para MySQL se despliega comúnmente en entornos donde una sola base de datos cumple múltiples roles simultáneamente. Como resultado, este modelo operativo estándar introduce un desafío fundamental de exposición de datos que afecta directamente tanto a la seguridad de datos como a la estabilidad operativa general.

En la práctica, las organizaciones típicamente soportan varios roles al mismo tiempo:

- Servicios de aplicaciones que ejecutan consultas de producción

- Analistas que generan reportes de solo lectura

- Desarrolladores que solucionan problemas en vivo

- Equipos de soporte que acceden a registros de clientes

Todos estos roles interactúan con las mismas tablas y columnas. Sin embargo, requieren niveles muy diferentes de visibilidad de datos. Cuando los equipos proporcionan acceso sin restricciones en tales escenarios, incrementan significativamente el riesgo de exposición accidental y complican el cumplimiento de los requisitos regulatorios modernos.

Los controles de acceso tradicionales de MySQL operan estrictamente a nivel de tabla o columna. Una vez que los administradores conceden acceso, los usuarios inmediatamente ven los valores completos y sin enmascarar. Por consiguiente, este modelo falla cuando los usuarios necesitan el esquema y contexto relacional pero no deben ver datos sensibles reales, especialmente al trabajar con información personal identificable.

El enmascaramiento dinámico de datos aborda directamente esta limitación arquitectónica.

En lugar de restringir el acceso completamente, las organizaciones aplican el enmascaramiento en tiempo de ejecución de la consulta. Este enfoque se alinea con estrategias centralizadas de enmascaramiento de datos dinámico usadas en arquitecturas modernas de seguridad de bases de datos y permite a los equipos:

- Enmascarar valores sensibles en el momento de la ejecución de la consulta

- Preservar los datos originales en almacenamiento

- Aplicar diferentes niveles de visibilidad a la misma columna

Dado que los datos subyacentes permanecen sin cambios y la plataforma aplica las reglas de enmascaramiento de forma consistente, la protección se mantiene efectiva a través de usuarios, aplicaciones y entornos.

Como resultado, los datos sensibles permanecen protegidos incluso cuando las organizaciones no pueden restringir completamente el acceso, convirtiendo el enmascaramiento dinámico en un control de seguridad fundamental en lugar de una solución frágil.

Técnicas Nativas de Enmascaramiento en MySQL: Lo que Hereda Percona

Percona Server para MySQL hereda las capacidades nativas de MySQL. Sin embargo, MySQL no ofrece enmascaramiento dinámico de datos incorporado. Cualquier lógica de enmascaramiento debe implementarse manualmente, lo que limita inmediatamente la flexibilidad y consistencia.

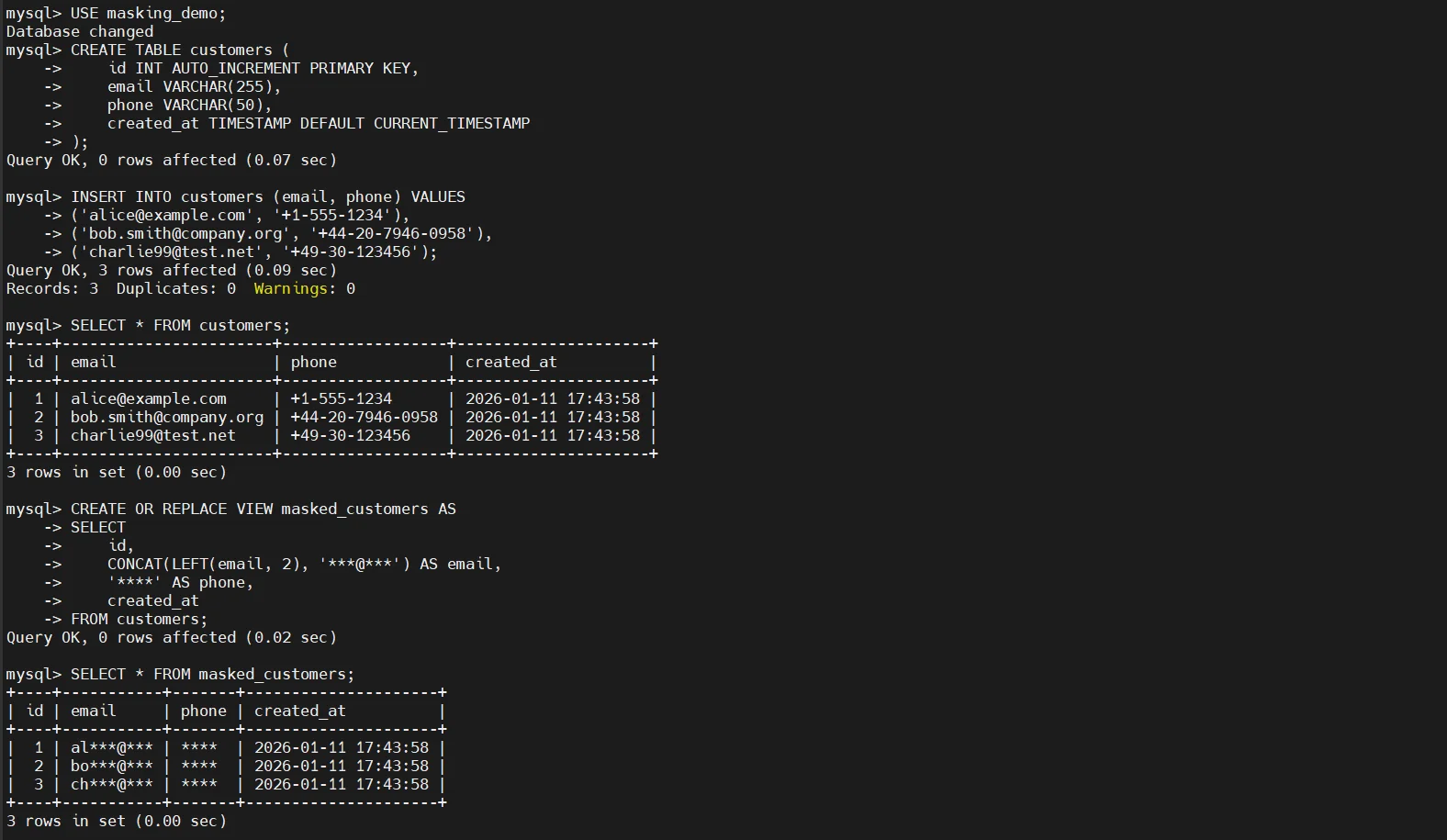

Enmascaramiento Basado en Vistas

La solución alternativa más común se basa en vistas SQL que retornan valores previamente enmascarados en lugar de datos en bruto:

Este enfoque funciona solo si todo el acceso se fuerza estrictamente a través de la vista, lo cual rara vez es realista en producción. En cuanto un usuario, herramienta o aplicación elude la vista y consulta la tabla base, el enmascaramiento se derrota completamente.

Enmascaramiento en el Lado de la Aplicación

Otro patrón común es enmascarar datos dentro del código de la aplicación después de ser recuperados de la base de datos:

SELECT

id,

email,

phone,

credit_card

FROM customers

WHERE customer_id = ?;

def mask_email(email):

return email[:2] + "***@***"

def mask_phone(phone):

return phone[:3] + "****" + phone[-2:]

response = {

"email": mask_email(row["email"]),

"phone": mask_phone(row["phone"]),

"credit_card": "****-****-****-****"

}

Si bien esto puede parecer flexible, introduce problemas arquitectónicos graves:

- Aplicación inconsistente en servicios y APIs

- Lógica de enmascaramiento duplicada dispersa en múltiples bases de código

- Ausencia de visibilidad de auditoría a nivel de base de datos sobre cómo se accedió a los datos

- Falta de control centralizado de políticas

Como resultado, el enmascaramiento se convierte en una preocupación de la aplicación en lugar de un control de seguridad de base de datos, volviéndolo frágil, no demostrable y difícil de gobernar.

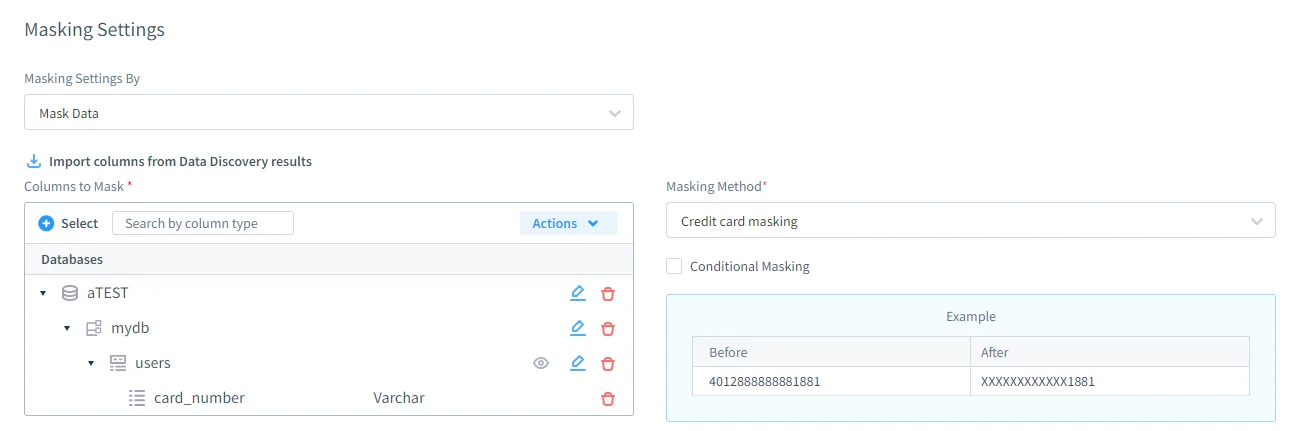

Arquitectura de Enmascaramiento Dinámico con DataSunrise

DataSunrise introduce una capa externa de seguridad que aplica el enmascaramiento dinámico de datos sin modificar esquemas de Percona ni la lógica de la aplicación. Las reglas de enmascaramiento se evalúan en tiempo real a medida que las consultas pasan a través del plano de control de DataSunrise, antes de que los resultados sean devueltos al cliente. Debido a que el enmascaramiento se aplica externamente, opera independientemente de la estructura de la base de datos y del código de la aplicación, alineándose con los principios modernos de seguridad de datos.

Modelo de Aplicación No Intrusivo

El enmascaramiento dinámico se aplica de manera transparente y no requiere cambios en los esquemas de base de datos, consultas SQL ni lógica de aplicación. Los despliegues existentes de Percona Server permanecen intactos, mientras que las políticas de enmascaramiento se aplican externamente. Este modelo no intrusivo sigue los mismos principios arquitectónicos usados para la monitorización centralizada de actividad de base de datos y los rastros de auditoría de datos, habilitando que el enmascaramiento se integre de forma natural en flujos de trabajo de seguridad más amplios.

Descubrimiento Automático de Datos Sensibles Basado en Datos

Las políticas de enmascaramiento dinámico se basan en descubrimiento automatizado de datos sensibles en lugar de suposiciones estáticas del esquema. DataSunrise analiza el contenido de la base de datos para identificar columnas sensibles mediante reconocimiento de patrones, perfilado estadístico y clasificación semántica, reflejando capacidades avanzadas de descubrimiento de datos. Como resultado, la plataforma mantiene un inventario continuamente actualizado de datos sensibles. Las reglas de enmascaramiento siguen a los datos mismos, manteniéndose efectivas incluso cuando los esquemas cambian con el tiempo.

Políticas de Enmascaramiento Conscientes del Contexto

Las decisiones de enmascaramiento se evalúan en tiempo de ejecución utilizando el contexto de ejecución como el usuario o rol de base de datos, dirección IP cliente o segmento de red, identidad de la aplicación y tipo de consulta o entorno de ejecución. Este enfoque es consistente con las estrategias centralizadas de enmascaramiento de datos dinámico usadas en entornos empresariales. Como resultado, la misma columna puede aparecer totalmente visible, parcialmente enmascarada o completamente enmascarada dependiendo de quién la accede.

A diferencia de los enfoques basados en vistas, la misma consulta SQL puede devolver resultados diferentes según el contexto de ejecución, sin requerir objetos de base de datos separados ni reescritura de consultas.

Enmascaramiento en Tiempo de Ejecución e Integridad de Datos

El enmascaramiento dinámico se aplica únicamente a los resultados de las consultas. Los datos almacenados en Percona Server permanecen inalterados en todo momento, preservando la integridad transaccional, el comportamiento de los índices, las copias de seguridad y los procesos de replicación. Este diseño complementa arquitecturas más amplias de seguridad de bases de datos al proteger la exposición de datos sin interferir con las operaciones centrales de la base de datos.

Dado que las transformaciones ocurren en tiempo de ejecución, el comportamiento del enmascaramiento puede ser validado de forma segura en entornos similares a producción sin riesgo de corrupción de datos o interrupciones operativas.

Operaciones de Enmascaramiento Dinámico Auditable

Cada decisión de enmascaramiento es registrada. Los registros de auditoría capturan el texto de la consulta ejecutada, la regla de enmascaramiento aplicada, metadatos de usuario y sesión, y la marca temporal de ejecución. Esto crea un rastro de auditoría verificable que soporta la supervisión regulatoria e interna, reforzando el registro centralizado de auditorías y procesos de cumplimiento.

Como resultado, el enmascaramiento se convierte en un control de seguridad explícito y revisable en lugar de una convención implícita de SQL.

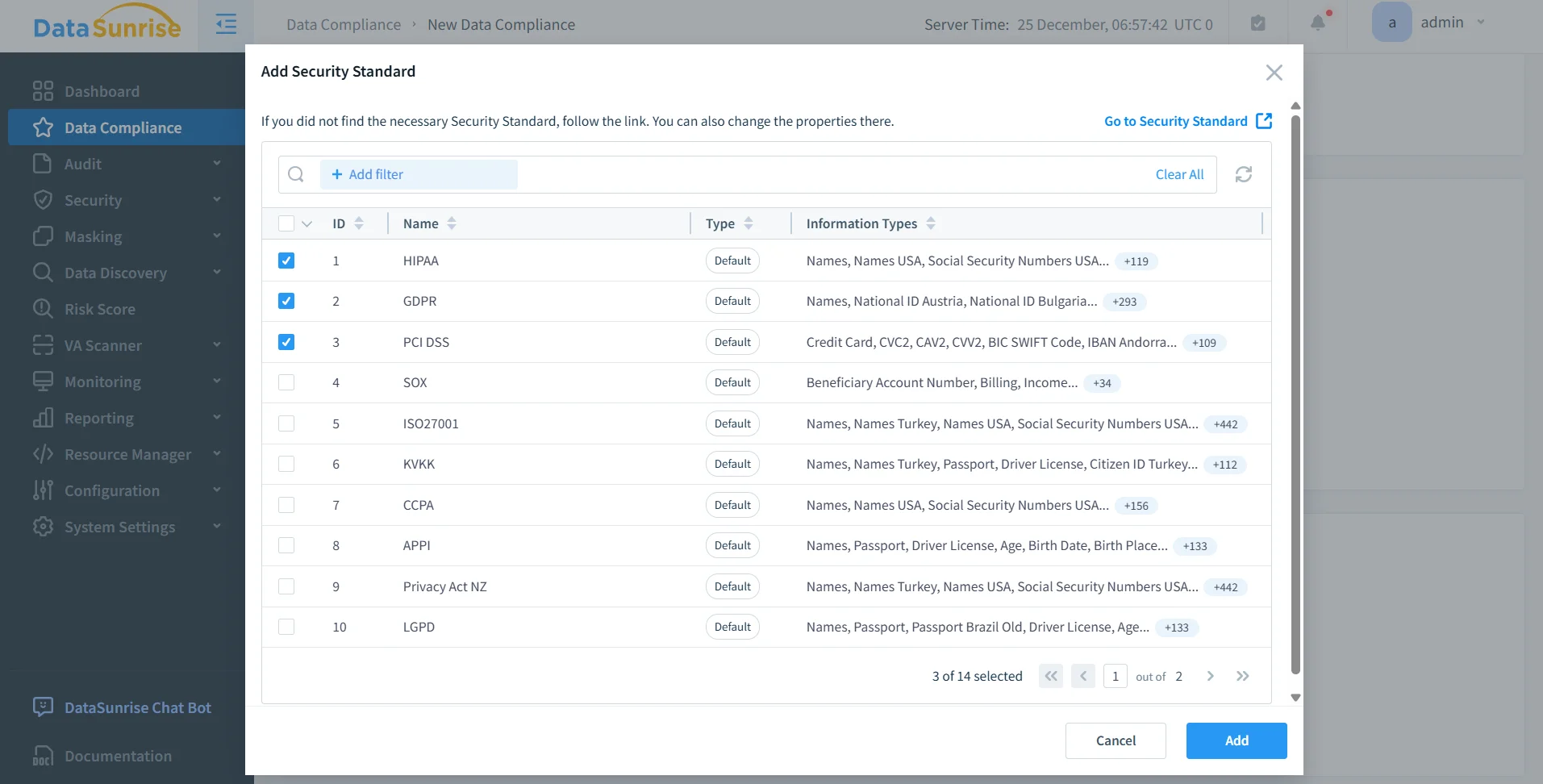

Impacto en el Cumplimiento

El enmascaramiento dinámico aplica la minimización y exposición controlada de datos, apoyando directamente los requisitos regulatorios. Al limitar la visibilidad de datos sensibles en tiempo de consulta, las organizaciones reducen el riesgo de incumplimiento mientras preservan el acceso operativo.

Puesto que las políticas de enmascaramiento y las acciones de aplicación están centralizadas y registradas, la evidencia de cumplimiento puede generarse directamente a partir de los registros de auditoría sin necesidad de reconstrucción manual a través de aplicaciones o bases de datos.

Comparación: Enmascaramiento Nativo MySQL vs Enmascaramiento Dinámico con DataSunrise

| Aspecto | Enmascaramiento Nativo MySQL | Enmascaramiento Dinámico con DataSunrise |

|---|---|---|

| Enmascaramiento en tiempo de consulta | No | Sí |

| Cambios en esquema o SQL | Requeridos | No requeridos |

| Enmascaramiento consciente del contexto | No | Sí |

| Misma consulta, resultados diferentes | No | Sí |

| Control de políticas centralizado | No | Sí |

| Visibilidad de auditoría | No | Sí |

| Preparación para cumplimiento | Limitada | Alta |

Conclusión

Percona Server para MySQL proporciona una base robusta para bases de datos, pero no incluye capacidades nativas de enmascaramiento dinámico de datos, como se confirma en la documentación oficial de Percona Server para MySQL. Las soluciones alternativas a nivel SQL, como vistas y enmascaramiento en lado de la aplicación, son frágiles, inconsistentes y difíciles de auditar.

Al introducir una capa centralizada de enmascaramiento dinámico, DataSunrise extiende Percona Server con protección basada en políticas y consciente del contexto aplicada en tiempo de consulta. Los datos sensibles permanecen utilizables, controlados y auditables a través de usuarios y entornos.

El enmascaramiento dinámico deja de ser una solución provisional y se convierte en un componente fundamental de las operaciones seguras de bases de datos.