Cómo Aplicar Enmascaramiento Dinámico en Vertica

Cómo aplicar enmascaramiento dinámico en Vertica es una pregunta común para las organizaciones que usan Vertica como una plataforma de análisis de alto rendimiento mientras manejan datos sensibles o regulados. Vertica se despliega frecuentemente para inteligencia empresarial, análisis de clientes, ciencia de datos y cargas de trabajo de aprendizaje automático. Como resultado, estos casos de uso requieren un acceso amplio a los datos, lo que incrementa significativamente el riesgo de exponer información personalmente identificable (PII), detalles de pagos o datos de contacto a través de los resultados de consultas.

En entornos impulsados por análisis, las técnicas tradicionales de protección de datos rápidamente se vuelven insuficientes. Por ejemplo, los permisos estáticos o las vistas SQL creadas manualmente tienen dificultades para mantenerse al día con esquemas cambiantes, proyecciones en evolución y un número creciente de usuarios. En consecuencia, las organizaciones necesitan un mecanismo de protección que se adapte automáticamente y se aplique de manera consistente en todas las cargas de trabajo de Vertica. El enmascaramiento dinámico de datos aborda este desafío protegiendo valores sensibles en el momento de la consulta en lugar de modificar los datos almacenados.

Las organizaciones comúnmente implementan el enmascaramiento dinámico usando DataSunrise Data Compliance junto con enmascaramiento dinámico de datos. Este enfoque introduce una capa de control centralizada frente a Vertica. La capa evalúa cada consulta, aplica reglas de enmascaramiento dinámicamente y registra evidencia de auditoría sin necesidad de cambios en los esquemas de Vertica o aplicaciones cliente. Para contexto adicional, consulte los fundamentos de cumplimiento regulatorio.

Por Qué es Necesario el Enmascaramiento Dinámico en Vertica

Vertica prioriza el rendimiento analítico. Almacena datos en contenedores columnarios ROS, gestiona actualizaciones recientes en WOS y usa proyecciones para optimizar la ejecución de consultas. Sin embargo, esta arquitectura también complica la protección de datos.

Por lo tanto, varios factores incrementan la necesidad de enmascaramiento dinámico:

- Tablas analíticas amplias suelen combinar métricas con atributos sensibles.

- Múltiples proyecciones pueden replicar las mismas columnas sensibles.

- Clusters compartidos sirven simultáneamente a herramientas de BI, tuberías ETL, notebooks y trabajos de ML.

- Consultas SQL ad-hoc frecuentemente evaden las capas de reportes curados.

- El control de acceso basado en roles no provee redacción a nivel de columna.

Los controles de acceso de Vertica determinan quién puede consultar una tabla; sin embargo, no controlan qué valores aparecen en los resultados de la consulta. Una vez que una consulta se ejecuta, Vertica devuelve todas las columnas seleccionadas en forma clara. Por lo tanto, las organizaciones aplican enmascaramiento dinámico fuera del motor de la base de datos para reducir la exposición.

Para un trasfondo técnico adicional, consulte la documentación oficial de arquitectura de Vertica y la visión general de capacidades analíticas de Vertica.

Cómo Funciona el Enmascaramiento Dinámico de Datos con Vertica

El enmascaramiento dinámico de datos en Vertica generalmente se basa en un enfoque mediante proxy. Las aplicaciones cliente se conectan a una puerta de enlace de enmascaramiento en lugar de conectarse directamente a la base de datos. Como resultado, cada solicitud SQL pasa por esta puerta de enlace, donde se evalúan las políticas de enmascaramiento antes de la ejecución.

El flujo de trabajo de enmascaramiento sigue una secuencia consistente:

- El motor de enmascaramiento analiza y procesa la sentencia SQL.

- El motor verifica las columnas referenciadas contra un catálogo de sensibilidad.

- Las reglas de enmascaramiento se evalúan basándose en el usuario, la aplicación o el entorno.

- La puerta de enlace reescribe los resultados de la consulta para que los valores sensibles aparezcan enmascarados.

El sistema deja sin cambios las tablas y proyecciones subyacentes de Vertica. Debido a que el enmascaramiento ocurre solo en el conjunto de resultados retornado, este enfoque preserva el rendimiento y evita la duplicación de datos. Además, se alinea con las mejores prácticas de seguridad de datos y con los requisitos modernos de privacidad.

Configurando una Regla de Enmascaramiento Dinámico en Vertica

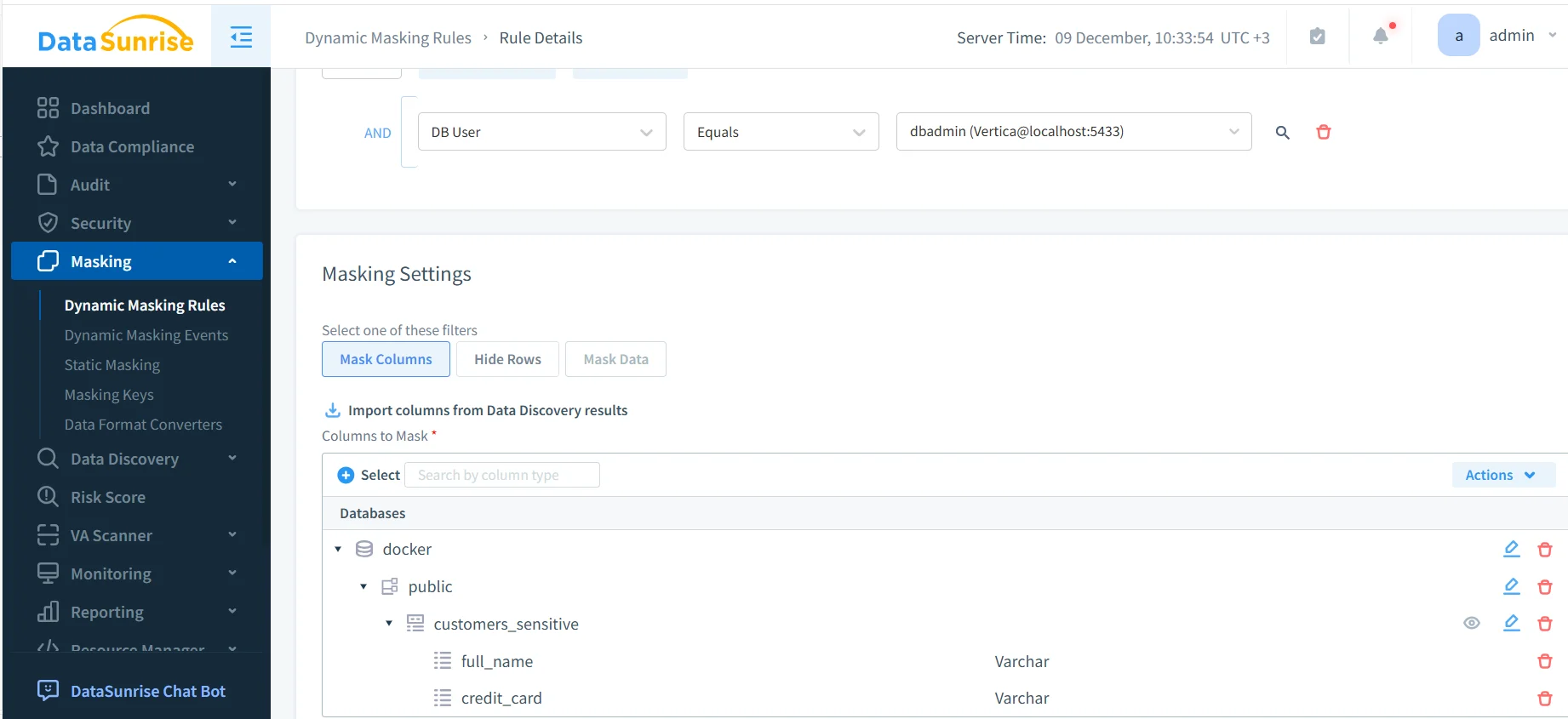

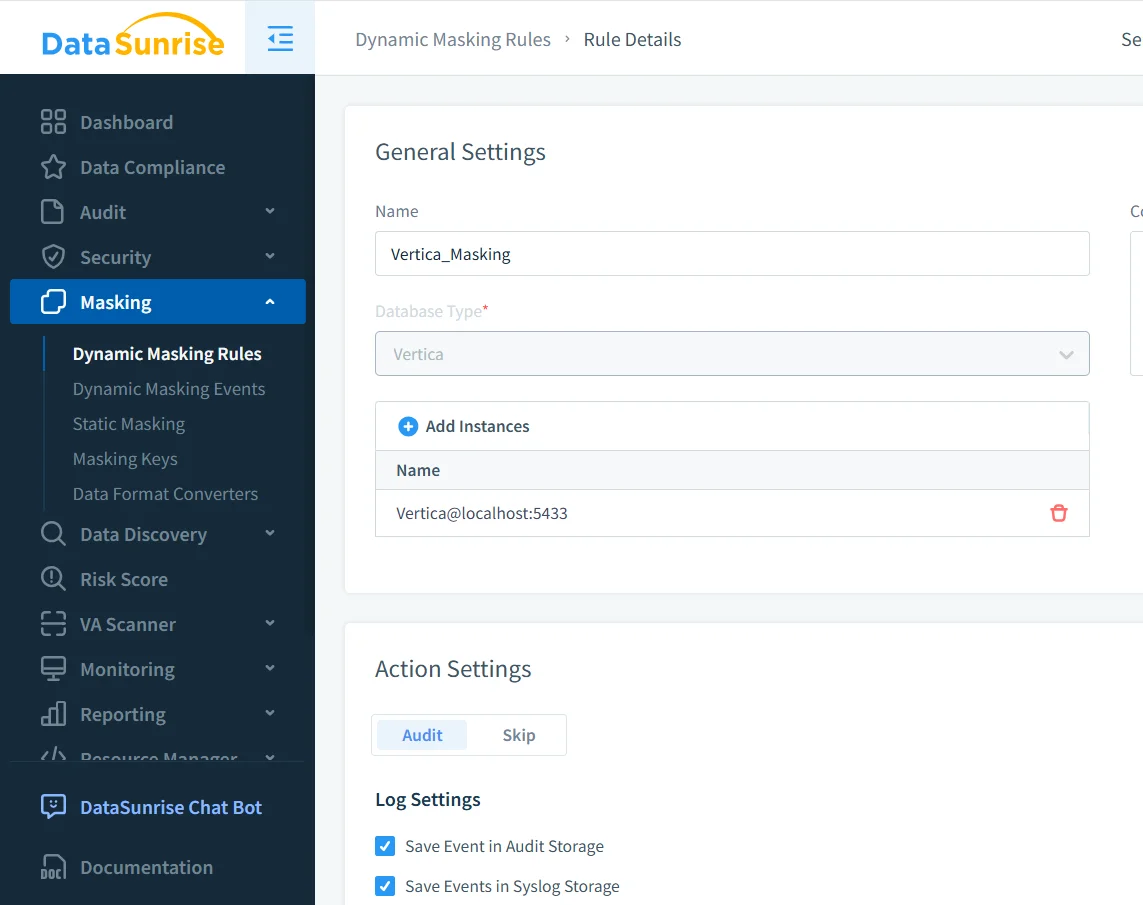

El primer paso práctico para entender cómo aplicar enmascaramiento dinámico en Vertica implica definir una regla de enmascaramiento dinámico. Esta regla especifica qué instancia de Vertica proteger, qué tablas contienen datos sensibles y cómo debe comportarse el enmascaramiento.

En esta configuración, el administrador selecciona la instancia de Vertica y habilita la auditoría para los eventos de enmascaramiento. Se agregan explícitamente columnas sensibles como full_name y credit_card. Una vez habilitada, la regla se aplica automáticamente a cada consulta que coincida.

Los administradores pueden refinar aún más las reglas de enmascaramiento utilizando condiciones tales como:

- Usuario o rol de la base de datos

- Tipo de aplicación cliente

- Ubicación de red o entorno

Dado que la regla opera fuera de Vertica, permanece efectiva incluso cuando cambian los esquemas o las proyecciones.

Resultados de Consultas Enmascaradas en la Práctica

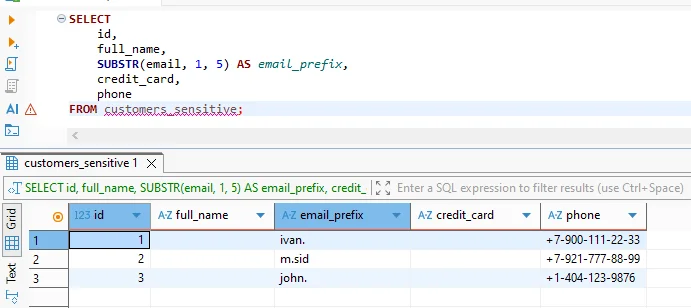

Desde la perspectiva del usuario, el enmascaramiento dinámico no cambia la forma en que se escriben las consultas. Analistas y aplicaciones emiten las mismas sentencias SQL de siempre. Sin embargo, la diferencia se hace visible en los valores retornados.

Sin enmascaramiento, los resultados de la consulta incluirían nombres reales, números de tarjeta o detalles telefónicos. Con el enmascaramiento dinámico habilitado, los usuarios no privilegiados reciben valores anonimizados o parcialmente ocultos. Al mismo tiempo, las uniones, filtros y agregaciones continúan funcionando correctamente, preservando los flujos de trabajo analíticos.

Este comportamiento respalda los principios de privacidad definidos en GDPR, HIPAA y PCI DSS.

Auditoría de Eventos de Enmascaramiento Dinámico en Vertica

El enmascaramiento dinámico debe permanecer auditable para apoyar el cumplimiento. Cada consulta enmascarada genera un registro de auditoría que captura quién accedió a los datos, qué regla se aplicó y cuándo ocurrió la acción.

Estos registros de auditoría forman un rastro centralizado que los equipos de cumplimiento pueden revisar durante chequeos internos o auditorías externas. En consecuencia, los equipos ya no necesitan analizar múltiples tablas de sistema de Vertica. En lugar de eso, obtienen una vista única y normalizada de los accesos a datos y eventos de protección.

Las auditorías de enmascaramiento dinámico se integran de forma natural con el Monitoreo de Actividad de Base de Datos y apoyan los requisitos de evidencia para SOX así como políticas internas de gobernanza.

Enmascaramiento Dinámico Comparado con Otros Enfoques de Protección

| Enfoque | Cómo Funciona | Limitaciones |

|---|---|---|

| Tablas enmascaradas estáticas | Copias pre-generadas de datos enmascarados | Mantenimiento alto, duplicación de datos |

| Vistas SQL | Columnas enmascaradas expuestas vía vistas | Evadidas por consultas ad-hoc |

| RBAC solamente | Permisos a nivel de tabla | Sin protección a nivel de columna |

| Enmascaramiento dinámico de datos | Enmascara valores en tiempo de consulta | Protección centralizada, escalable |

Conclusión

Cómo aplicar enmascaramiento dinámico en Vertica finalmente se reduce a hacer cumplir la protección en el punto donde los datos se devuelven a los usuarios y aplicaciones. Al enmascarar valores sensibles dinámicamente en tiempo de consulta, las organizaciones preservan el poder de los análisis de Vertica mientras reducen el riesgo de exposición no autorizada.

Con una puerta de enlace centralizada de enmascaramiento, los datos sensibles permanecen protegidos a través de dashboards, scripts y pipelines. Como resultado, los analistas continúan trabajando productivamente, mientras que los equipos de cumplimiento ganan visibilidad y control. Este equilibrio convierte al enmascaramiento dinámico de datos en una capacidad fundamental para análisis seguros en Vertica.