Cómo Garantizar el Cumplimiento para Vertica

Cómo garantizar el cumplimiento para Vertica no es solo una cuestión legal; es una cuestión operativa. Vertica a menudo se encuentra en el centro de paneles de BI, data marts y cargas de trabajo analíticas, lo que significa que grandes volúmenes de datos personales, financieros y operacionales pasan por la plataforma todos los días. Para evitar problemas regulatorios e incidentes de seguridad, los equipos deben conocer dónde residen los datos sensibles, controlar quién puede verlos, monitorear cómo se utilizan y demostrar que estos controles funcionan a lo largo del tiempo.

Esta guía describe un enfoque práctico para garantizar el cumplimiento para Vertica utilizando una combinación de características nativas de Vertica y la plataforma DataSunrise. Recorreremos cinco pasos clave: descubrir datos sensibles, diseñar controles de acceso, enmascarar columnas reguladas, monitorear la actividad de Vertica y automatizar las verificaciones de cumplimiento. A lo largo del camino, hacemos referencia a marcos como el GDPR, HIPAA y PCI DSS, que comúnmente se aplican a entornos Vertica.

Entender los Requisitos de Cumplimiento para Vertica

Antes de configurar cualquier herramienta, es útil aclarar qué esperan los reguladores y las políticas de seguridad de una implementación de Vertica. A lo largo de GDPR, HIPAA, PCI DSS y estándares similares, aparecen cuatro temas recurrentes:

- Visibilidad de los datos: las organizaciones deben saber qué tablas contienen datos personales o regulados.

- Control de acceso: solo usuarios y aplicaciones autorizados deben ver campos sensibles.

- Monitoreo y auditabilidad: los administradores necesitan rastrear quién accedió a qué registros y cuándo.

- Evidencia e informes: los equipos deben demostrar que los controles operan de manera consistente a lo largo del tiempo.

Vertica proporciona parte de este panorama mediante el control de acceso basado en roles y los registros del sistema. Sin embargo, para garantizar plenamente el cumplimiento para Vertica, los equipos suelen extender estas capacidades con descubrimiento automatizado, enmascaramiento y auditoría centralizada.

Paso 1 – Clasificar Datos Sensibles en Vertica

El cumplimiento comienza con la clasificación de los datos. Si no sabe dónde residen los datos regulados, no puede protegerlos de manera confiable. En Vertica, las columnas sensibles pueden abarcar muchos esquemas y cientos de tablas, por lo que la inspección manual se vuelve rápidamente inmanejable.

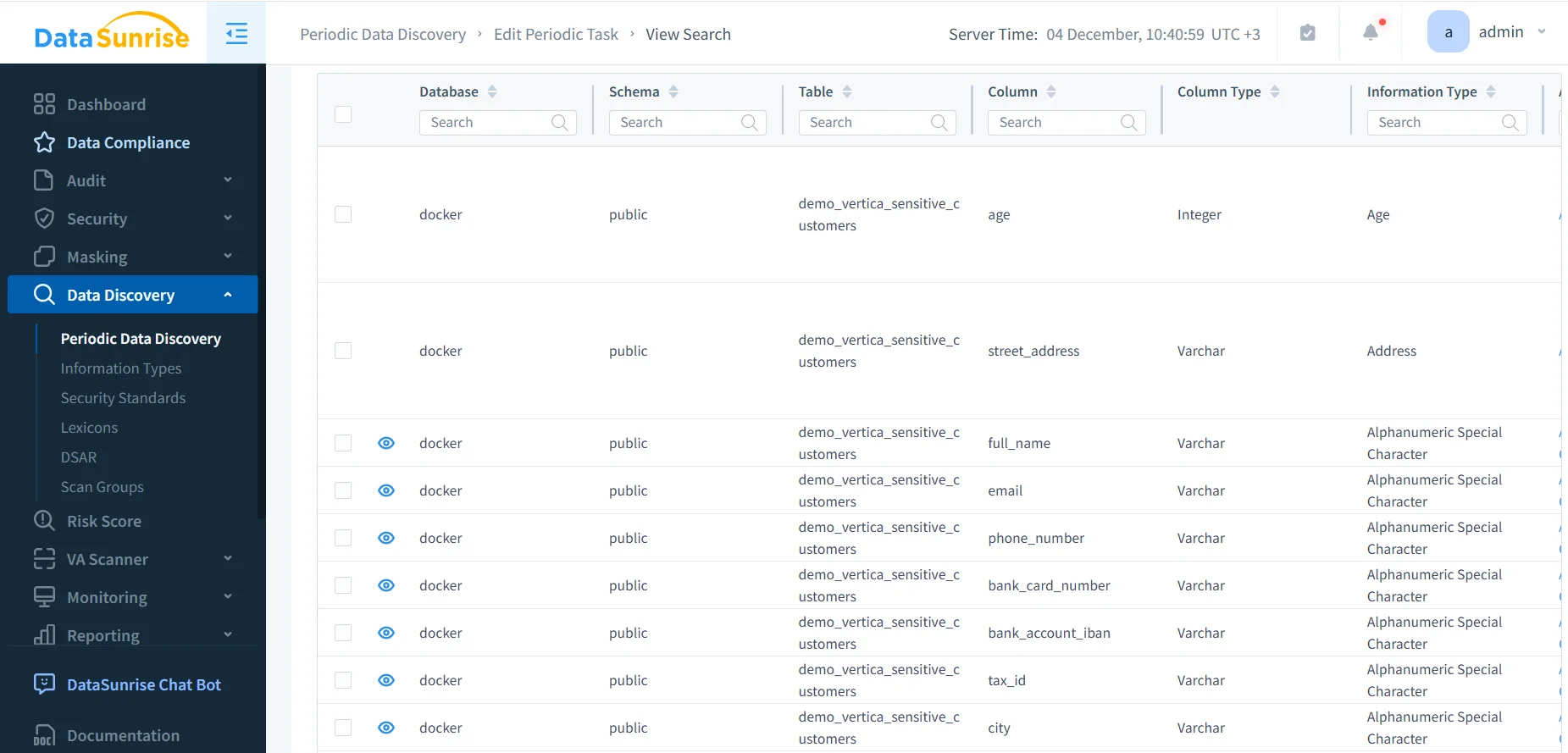

DataSunrise simplifica este trabajo mediante su módulo de Descubrimiento de Datos Sensibles. La plataforma escanea los esquemas de Vertica e identifica patrones que coinciden con identificadores personales, información de contacto, números financieros y otros atributos regulados.

El descubrimiento en DataSunrise resalta columnas sensibles de Vertica tales como dirección, nombre completo, correo electrónico, número de teléfono, datos de tarjeta e identificadores fiscales.

Una vez que se completa el descubrimiento, sabe exactamente qué tablas de Vertica contienen información regulada. A partir de ahí, puede decidir qué columnas requieren enmascaramiento, qué esquemas merecen controles de acceso más estrictos y qué objetos deben aparecer en los informes de cumplimiento.

Paso 2 – Diseñar Controles de Acceso para Vertica

El siguiente paso es aplicar el acceso con el principio de menor privilegio. Vertica soporta control de acceso basado en roles (RBAC), por lo que puede otorgar privilegios sobre esquemas, tablas y vistas a roles específicos en lugar de hacerlo directamente a usuarios. Las cuentas de aplicaciones pueden tener acceso solo de lectura a vistas de informes, mientras que los roles administrativos manejan mantenimiento y operaciones ETL.

Para garantizar el cumplimiento para Vertica, los equipos también deben verificar que los privilegios coincidan con las necesidades del negocio. Por ejemplo, las herramientas de BI a menudo se conectan con cuentas de servicio de alto privilegio; restringir estos privilegios y enrutar las consultas a través de vistas curadas reduce la exposición. DataSunrise puede observar este tráfico y proporcionar aplicación adicional mediante políticas de seguridad y reglas de enmascaramiento.

Paso 3 – Enmascarar Columnas Reguladas en Vertica

La mayoría de los marcos regulatorios requieren que los datos sensibles aparezcan en forma enmascarada o seudonimizada fuera de contextos estrictamente controlados. En Vertica, esto generalmente significa enmascarar campos de información personal identificable (PII) o de titulares de tarjetas antes de que lleguen a entornos de desarrollo, sistemas de prueba o audiencias analíticas más amplias.

DataSunrise ofrece políticas de enmascaramiento flexibles a través de su módulo de Enmascaramiento de Datos. Las políticas pueden ocultar valores completos, enmascararlos parcialmente (por ejemplo, revelar solo los últimos cuatro dígitos de un número de tarjeta) o sustituirlos por datos sintéticos con apariencia realista. Debido a que DataSunrise opera como un proxy o sniffer alrededor de Vertica, puede aplicar estas reglas de enmascaramiento sin cambiar el código de la aplicación ni las tablas subyacentes.

Paso 4 – Monitorear la Actividad de Vertica y Construir una Trazabilidad de Auditoría

Aun con buen control de acceso y enmascaramiento, el cumplimiento sigue requiriendo evidencia. Los auditores típicamente hacen preguntas como: “¿Quién vio esta tabla el mes pasado?” o “¿Qué usuario ejecutó una determinada instrucción DDL?” Responder estas preguntas de manera confiable requiere un registro estructurado de auditoría.

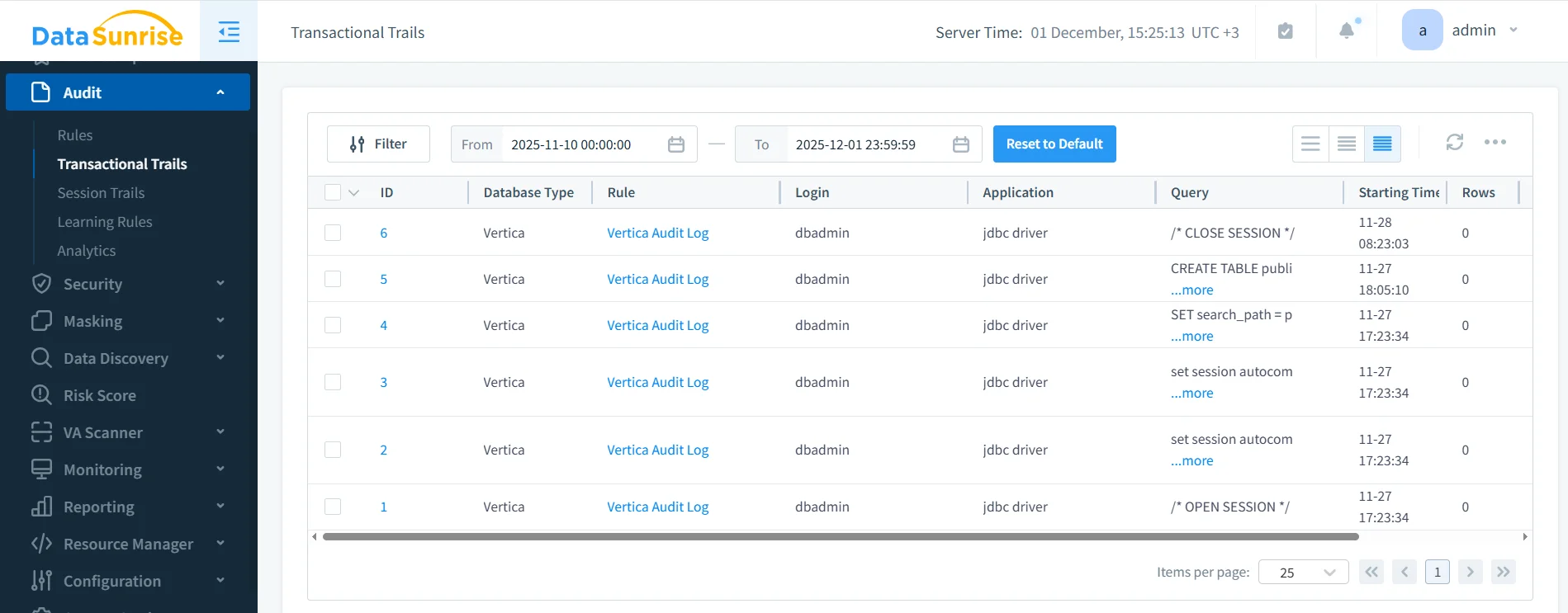

Vertica expone datos útiles de monitoreo a través de vistas internas como v_monitor.query_requests y v_monitor.sessions, pero estas vistas son locales al clúster y requieren consultas personalizadas. DataSunrise amplía esta capacidad con registros de auditoría centralizados y Monitoreo de Actividad en Bases de Datos.

Rastros Transaccionales en DataSunrise mostrando eventos de auditoría de Vertica, incluyendo comandos de sesión e instrucciones DDL, asociados con la regla de Registro de Auditoría de Vertica.

En esta vista, puede filtrar por instancia de Vertica, nombre de regla, inicio de sesión, aplicación o rango de tiempo. Esto facilita investigar actividades inusuales y generar evidencia para los auditores sin consultar manualmente las tablas del sistema.

Paso 5 – Automatizar las Verificaciones de Cumplimiento para Vertica

Las revisiones manuales son útiles, pero no escalan. Para garantizar el cumplimiento continuo para Vertica, las organizaciones deben automatizar el descubrimiento, monitoreo e informes donde sea posible. DataSunrise lo permite con tareas periódicas de descubrimiento, reglas de auditoría y tareas de cumplimiento que combinan resultados en informes centralizados.

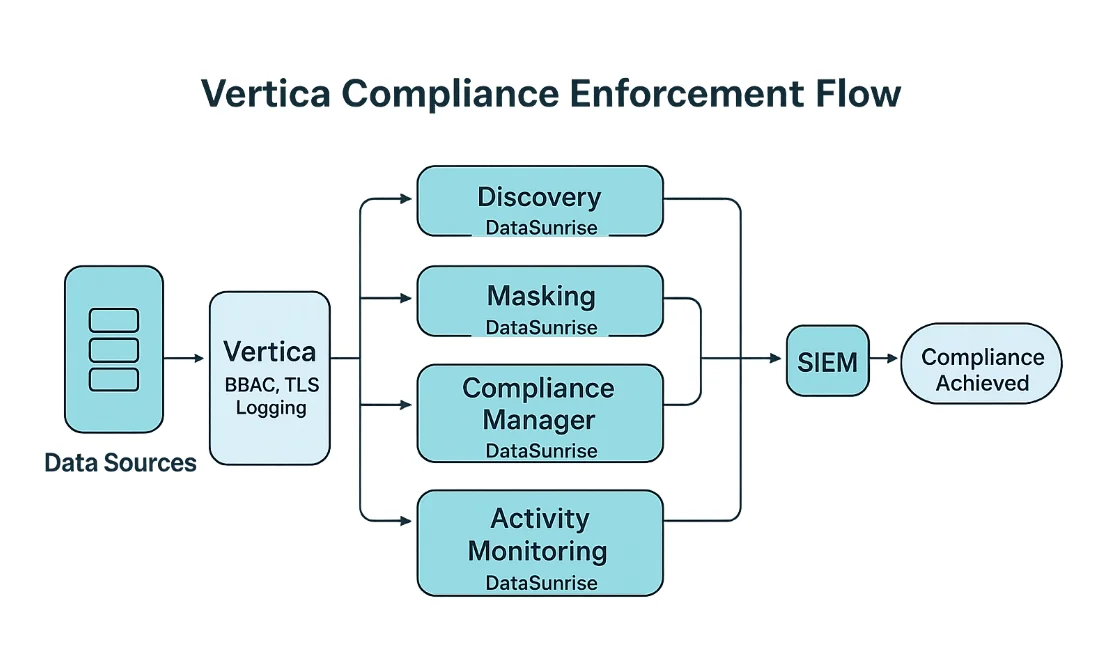

El diagrama a continuación resume cómo interactúan los componentes de Vertica y DataSunrise para aplicar controles de cumplimiento y entregar evidencia de auditoría.

Flujo de Imposición de Cumplimiento de Vertica: controles nativos de Vertica (RBAC, TLS, registros) combinados con Descubrimiento, Enmascaramiento, Gestor de Cumplimiento y Monitoreo de Actividad de DataSunrise, con integración opcional de SIEM para alertas adicionales.

Utilizando esta arquitectura, los equipos pueden programar escaneos regulares, verificar que las reglas de enmascaramiento permanezcan vigentes, vigilar patrones de acceso sospechosos y enviar eventos importantes a plataformas SIEM para su correlación posterior. Con el tiempo, este ciclo automatizado se convierte en la columna vertebral de un programa de cumplimiento para Vertica.

Matriz de Control de Cumplimiento para Vertica

La tabla a continuación resume cómo los pasos anteriores se mapean en controles concretos de cumplimiento y cómo las características nativas de Vertica y DataSunrise trabajan juntas.

| Área de Control | Capacidad Nativa de Vertica | Mejora de DataSunrise |

|---|---|---|

| Clasificación de datos | Revisión manual de esquemas y nombres de columnas | Descubrimiento automatizado de datos sensibles a través de los esquemas de Vertica |

| Control de acceso | RBAC para roles, usuarios, tablas y vistas | Monitoreo basado en políticas y aplicación consciente del contexto |

| Minimización y enmascaramiento de datos | Vistas y lógica de aplicación | Enmascaramiento dinámico y estático para campos PII, PCI y PHI |

| Trazabilidad de auditoría | Vistas v_monitor y registros del motor |

Repositorio de auditoría centralizado e interfaz de Rastros Transaccionales |

| Verificación continua de cumplimiento | Scripts personalizados y revisiones manuales | Tareas programadas de descubrimiento y cumplimiento con informes consolidados |

Buenas Prácticas Operativas

Para hacer sostenible el cumplimiento en Vertica, considere las siguientes recomendaciones prácticas:

- Separe claramente los entornos. Use clústeres o esquemas dedicados de Vertica para desarrollo, pruebas y producción, y aplique enmascaramiento más estricto fuera de producción.

- Prefiera vistas curadas sobre tablas en bruto. Exponga solo las columnas requeridas por las herramientas de BI o aplicaciones, y evite otorgar acceso amplio a las tablas base.

- Revise regularmente las cuentas de alto privilegio. Mantenga un inventario de cuentas de servicio y roles administrativos y asegúrese de que sus privilegios sigan alineados con las necesidades actuales.

- Habilite monitoreo en múltiples capas. Use tanto los registros de Vertica como los Rastros Transaccionales de DataSunrise para poder correlacionar eventos a nivel de motor con actividad a nivel de aplicación.

- Documente las decisiones. Mantenga notas sobre por qué ciertas columnas están enmascaradas, qué roles pueden ver datos sin enmascarar y cómo se programan las tareas de cumplimiento; los auditores valoran este contexto tanto como los registros mismos.

Conclusión

Garantizar el cumplimiento para Vertica es un proceso continuo más que un cambio único en la configuración. Mediante la clasificación de datos sensibles, la aplicación del acceso con menor privilegio, el enmascaramiento de campos regulados, el monitoreo de la actividad de base de datos y la automatización de las verificaciones de cumplimiento, las organizaciones pueden reducir riesgos y simplificar auditorías. DataSunrise proporciona las capacidades de descubrimiento, enmascaramiento, auditoría y tareas de cumplimiento que complementan las características nativas de Vertica y ayudan a los equipos a mantener una alineación continua con regulaciones como GDPR, HIPAA y PCI DSS.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora