Cómo auditar Greenplum

Mantener registros de auditoría completos es crucial para la seguridad y el cumplimiento de las bases de datos en la actualidad. A medida que las organizaciones enfrentan amenazas cibernéticas cada vez más sofisticadas, implementar mecanismos de auditoría adecuados en los entornos de Greenplum Database es esencial para proteger datos sensibles y mantener el cumplimiento normativo.

Para las empresas que manejan información sensible, Greenplum Database ofrece un seguimiento y verificación sistemáticos de las actividades de la base de datos a través de sus funciones nativas de auditoría. Este enfoque metódico respalda la implementación de controles esenciales de seguridad de datos y medidas de cumplimiento.

Comprendiendo el registro de auditoría de datos de Greenplum

El sistema de auditoría de Greenplum consta de varios componentes interconectados:

- Archivos de registro del servidor: Cada instancia de la base de datos mantiene su propio registro del servidor que contiene registros detallados de las actividades.

- Catálogos de auditoría: Tablas del sistema que almacenan metadatos relacionados con la auditoría.

- Registro a nivel de segmento: Captura distribuida de auditoría en todos los segmentos.

- Agregación en nodo coordinador: Recolección centralizada de datos de auditoría.

Cómo auditar Greenplum con funciones nativas

Configuración básica

Para habilitar un seguimiento de auditoría completo en Greenplum, aplique estos ajustes esenciales:

-- Habilitar el registro de auditoría básico ALTER SYSTEM SET logging_collector = on; ALTER SYSTEM SET log_destination = 'csvlog'; -- Configurar los parámetros detallados de registro ALTER SYSTEM SET log_statement = 'all'; ALTER SYSTEM SET log_min_duration_statement = 1000; ALTER SYSTEM SET log_connections = on; ALTER SYSTEM SET log_disconnections = on;

Configuración avanzada de auditoría

Para capacidades de auditoría mejoradas, implemente estos ajustes adicionales:

-- Habilitar detalles extendidos de registro ALTER SYSTEM SET log_error_verbosity = 'verbose'; ALTER SYSTEM SET log_line_prefix = '%t [%p]: [%l-1] user=%u,db=%d,app=%a,client=%h '; -- Configurar la gestión de archivos de auditoría ALTER SYSTEM SET log_rotation_age = '1d'; ALTER SYSTEM SET log_rotation_size = '100MB'; ALTER SYSTEM SET log_truncate_on_rotation = on;

Ejemplos prácticos de implementación

Monitoreo de patrones de acceso a datos

Utilice la siguiente consulta para monitorear los patrones de acceso a datos:

SELECT

usename,

date_trunc('hour', query_start) as access_time,

count(*) as access_count,

string_agg(DISTINCT client_addr::text, ', ') as source_ips

FROM

pg_stat_activity

WHERE

datname = 'testdb'

AND query ILIKE '%public.clients%'

AND query_start >= current_timestamp - interval '24 hours'

GROUP BY

usename,

date_trunc('hour', query_start)

ORDER BY

access_time DESC;

Ejemplo de salida:

| Usuario | Hora de acceso | Cantidad de accesos | IPs de origen |

|---|---|---|---|

| admin | 2024-02-12 15:00:00 | 45 | 192.168.1.100, 192.168.1.101 |

| analyst | 2024-02-12 14:00:00 | 28 | 192.168.1.102 |

| etl_user | 2024-02-12 14:00:00 | 15 | 192.168.1.103 |

| support | 2024-02-12 13:00:00 | 8 | 192.168.1.104 |

Seguimiento de modificaciones en el esquema

Para rastrear las modificaciones en el esquema, utilice esta consulta:

SELECT

event_timestamp,

usename,

command_tag,

object_type,

object_identity,

command

FROM

pg_audit_log

WHERE

command_tag IN ('ALTER TABLE', 'CREATE TABLE', 'DROP TABLE')

AND object_identity LIKE '%public.clients%'

ORDER BY

event_timestamp DESC;

Ejemplo de salida:

| Marca de tiempo del evento | Usuario | Etiqueta de comando | Tipo de objeto | Identidad del objeto | Comando |

|---|---|---|---|---|---|

| 2024-02-12 15:30:00 | admin | ALTER TABLE | TABLE | public.clients | ALTER TABLE public.clients ADD COLUMN email VARCHAR(255) |

| 2024-02-12 14:45:00 | admin | ALTER TABLE | TABLE | public.clients | ALTER TABLE public.clients ADD PRIMARY KEY (id) |

| 2024-02-12 14:00:00 | etl_user | CREATE TABLE | TABLE | public.clients | CREATE TABLE public.clients (id serial, …) |

Monitoreo de acceso a datos sensibles

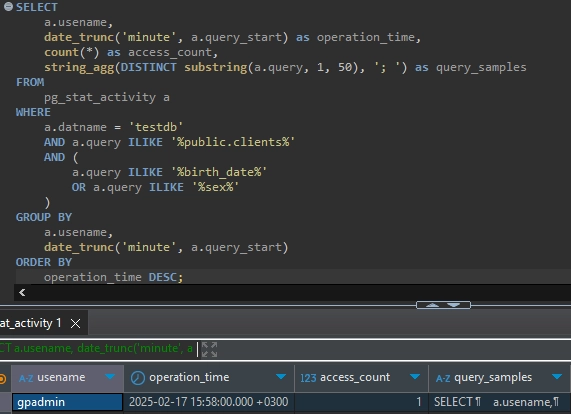

Para monitorear el acceso a datos sensibles, utilice la siguiente consulta:

SELECT

a.usename,

date_trunc('minute', a.query_start) as operation_time,

count(*) as access_count,

string_agg(DISTINCT substring(a.query, 1, 50), '; ') as query_samples

FROM

pg_stat_activity a

WHERE

a.datname = 'testdb'

AND a.query ILIKE '%public.clients%'

AND (

a.query ILIKE '%birth_date%'

OR a.query ILIKE '%sex%'

)

GROUP BY

a.usename,

date_trunc('minute', a.query_start)

ORDER BY

operation_time DESC;

Ejemplo de salida:

DataSunrise: Mejorando el registro de auditoría de datos de Greenplum

Si bien las capacidades nativas de registro de auditoría de Greenplum proporcionan una base sólida, las organizaciones con requisitos estrictos de seguridad y cumplimiento pueden mejorar significativamente sus procesos de auditoría con las soluciones avanzadas de registro de auditoría de DataSunrise.

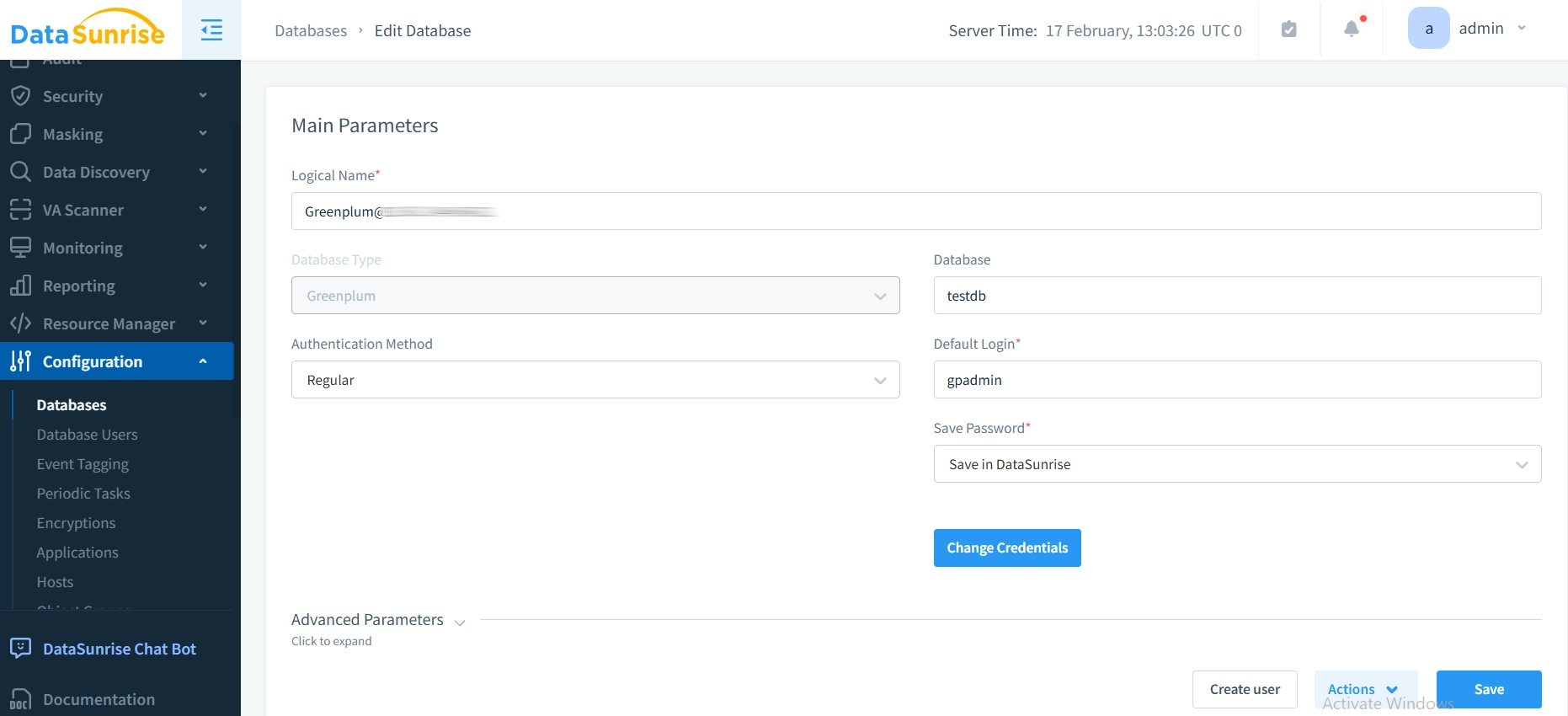

Paso 1: Configuración de la integración

Para conectar DataSunrise a su base de datos Greenplum, simplemente proporcione los detalles de conexión necesarios a través de la interfaz de configuración fácil de usar. DataSunrise configurará automáticamente los canales de monitoreo para comenzar a recopilar datos del registro de auditoría.

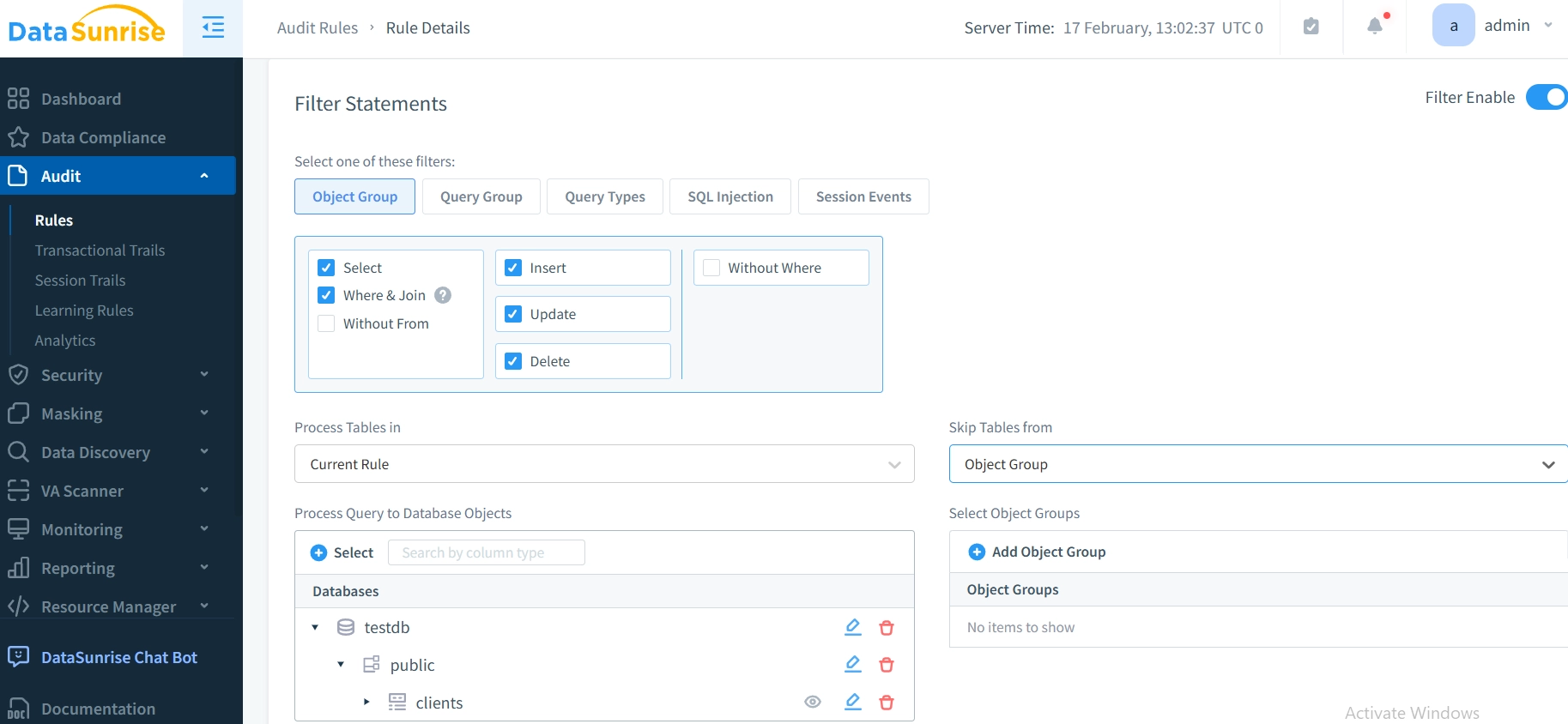

Paso 2: Creación de reglas de auditoría para el registro de auditoría de datos de Greenplum

A través de la interfaz de DataSunrise, defina qué objetos y operaciones de la base de datos monitorear. Personalice las reglas de auditoría para diversas actividades y eventos de seguridad, asegurando que su base de datos Greenplum esté completamente monitoreada.

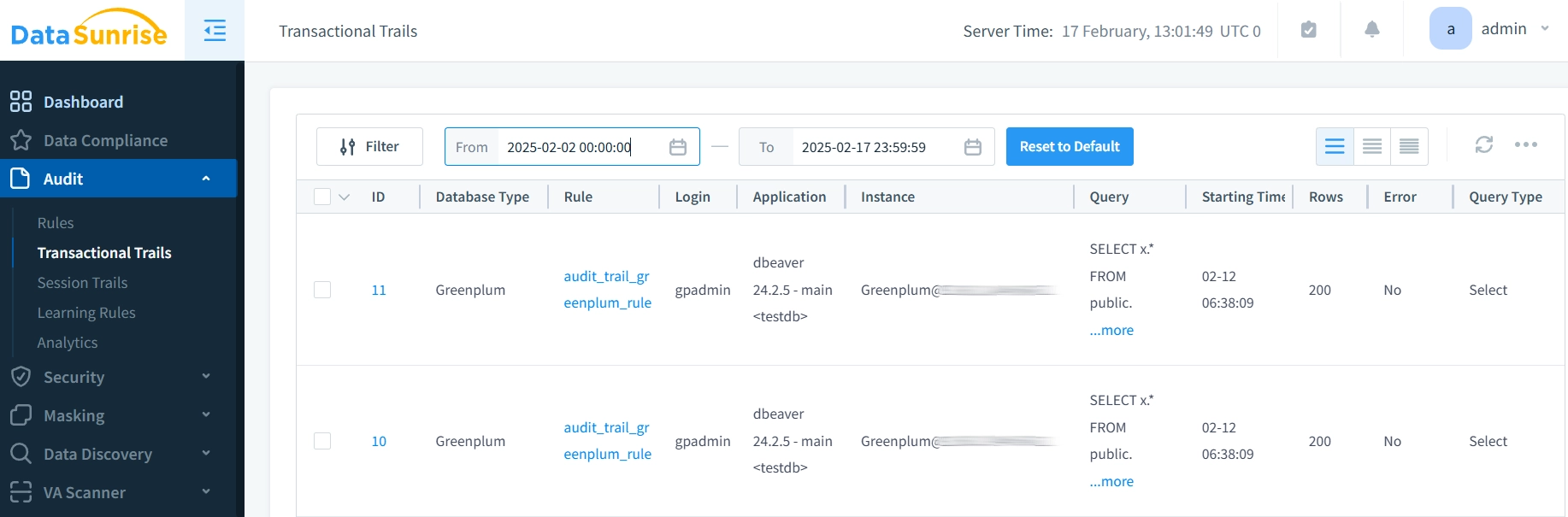

Paso 3: Monitoreo de actividades

Una vez integrados, puede acceder al panel de control en tiempo real para monitorear todas las operaciones de la base de datos. Esto incluye registros detallados de las acciones de los usuarios, consultas y eventos del sistema. Utilice el potente motor de análisis de DataSunrise para identificar comportamientos anómalos y posibles amenazas de seguridad.

Beneficios clave de la integración del registro de auditoría de datos de Greenplum con DataSunrise:

- Monitoreo de actividad de la base de datos: Seguimiento continuo de todas las actividades de la base de datos

- Seguridad de la base de datos: Protección completa contra accesos no autorizados y amenazas potenciales

- Control de acceso basado en roles: Gestión detallada de permisos de usuario y acceso

- Notificaciones en tiempo real: Alertas inmediatas para eventos sospechosos e incumplimientos de seguridad

- Gestor de Cumplimiento: Seguimiento y reporte simplificado del cumplimiento normativo

- Análisis del comportamiento de usuario: Detección avanzada de comportamientos anómalos en los usuarios

Conclusión

Si bien Greenplum ofrece funciones básicas de registro de auditoría, las organizaciones que buscan una visibilidad y un control integrales sobre la seguridad de su base de datos deberían integrar las robustas capacidades de auditoría de DataSunrise. Las soluciones de DataSunrise proporcionan funciones avanzadas de seguridad y cumplimiento, garantizando una cobertura completa para su entorno de base de datos Greenplum.

¿Desea ver la solución en acción? Programe una demostración para descubrir cómo DataSunrise puede elevar la seguridad y los esfuerzos de cumplimiento de su base de datos Greenplum.