Cómo Auditar MongoDB

Auditar MongoDB es esencial para las organizaciones que manejan datos sensibles o regulados. Permite rastrear las acciones de los usuarios, detectar anomalías y cumplir con estándares como GDPR y HIPAA. Esta guía cubre la configuración nativa de auditoría de MongoDB — disponible en la edición Enterprise de MongoDB — y las mejoras con DataSunrise, junto con estrategias para monitoreo en tiempo real, enmascaramiento dinámico, descubrimiento y cumplimiento.

Por Qué la Auditoría es Importante

Los registros de auditoría son la columna vertebral forense de la seguridad de la base de datos. Registran quién accedió a qué, cuándo y cómo. Esta información ayuda en investigaciones, confirma el cumplimiento con regulaciones de protección de datos y apoya la transparencia operativa. Sin auditoría, las acciones maliciosas podrían permanecer ocultas hasta que se cause un daño significativo. Esto es especialmente importante en industrias como finanzas, salud y gobierno, donde las brechas pueden causar sanciones regulatorias, pérdida de reputación y disrupción operativa.

Configuración Nativa de Auditoría en MongoDB (Enterprise)

El sistema de auditoría nativo de MongoDB está disponible solo en MongoDB Enterprise y MongoDB Atlas. Captura eventos de la base de datos usando filtros flexibles. Para habilitar la auditoría, edite el archivo mongod.conf con el destino del registro deseado, formato de salida y filtros de eventos:

auditLog:

destination: file

format: BSON

path: /var/log/mongodb/auditLog.bson

filter: '{ atype: { $in: ["createCollection", "update", "insert", "remove"] } }'

Inicie MongoDB con:

mongod --config /etc/mongod.conf

Convierta los registros BSON a JSON para su análisis:

bsondump /var/log/mongodb/auditLog.bson > auditLog.json

Ejemplos de Configuración

Comience con flags en la línea de comandos:

mongod \

--auditDestination file \

--auditFormat BSON \

--auditPath /var/log/mongodb/auditLog.bson \

--auditFilter '{ atype: { $in: ["insert","update","remove"] } }' \

--config /etc/mongod.conf

Envía los eventos de auditoría a syslog:

auditLog:

destination: syslog

format: JSON

systemLog:

destination: syslog

verbosity: 0

Filtrar por espacio de nombres (namespace):

auditLog:

destination: file

format: JSON

path: /var/log/mongodb/audit.json

filter: '{ "param.ns": { $regex: "^sales\\." }, atype: { $in: ["insert","update","remove"] } }'

Filtrar acciones administrativas para un usuario:

auditLog:

destination: file

format: JSON

path: /var/log/mongodb/audit-admin.json

filter: '{ "users.user": "admin", atype: { $in: ["createUser","updateUser","grantRolesToUser","dropUser","authCheck"] } }'

Ejemplo de evento en Atlas/Enterprise:

{

"atype": "createUser",

"ts": { "$date": "2025-08-15T11:04:12.901Z" },

"local": { "ip": "127.0.0.1", "port": 27017 },

"remote": { "ip": "192.0.2.15", "port": 56024 },

"users": [{ "user": "admin", "db": "admin" }],

"param": { "db": "sales", "user": "reporter", "roles": [{ "role": "read", "db": "sales" }] },

"result": 0

}

El filtrado avanzado permite enfocar usuarios específicos, roles u operaciones. Para configuración en tiempo de ejecución:

db.adminCommand({

setParameter: 1,

auditAuthorizationSuccess: true

})

Consulte la Documentación de Registro de Auditoría de MongoDB y la Guía de Registro de Auditoría de Percona.

Monitoreo en Tiempo Real

La auditoría nativa suele usarse para revisiones post-incidente. Combínela con Monitoreo de Actividad de Base de Datos para detectar acciones sospechosas instantáneamente, bloquear consultas riesgosas y enviar alertas a través de canales integrados.

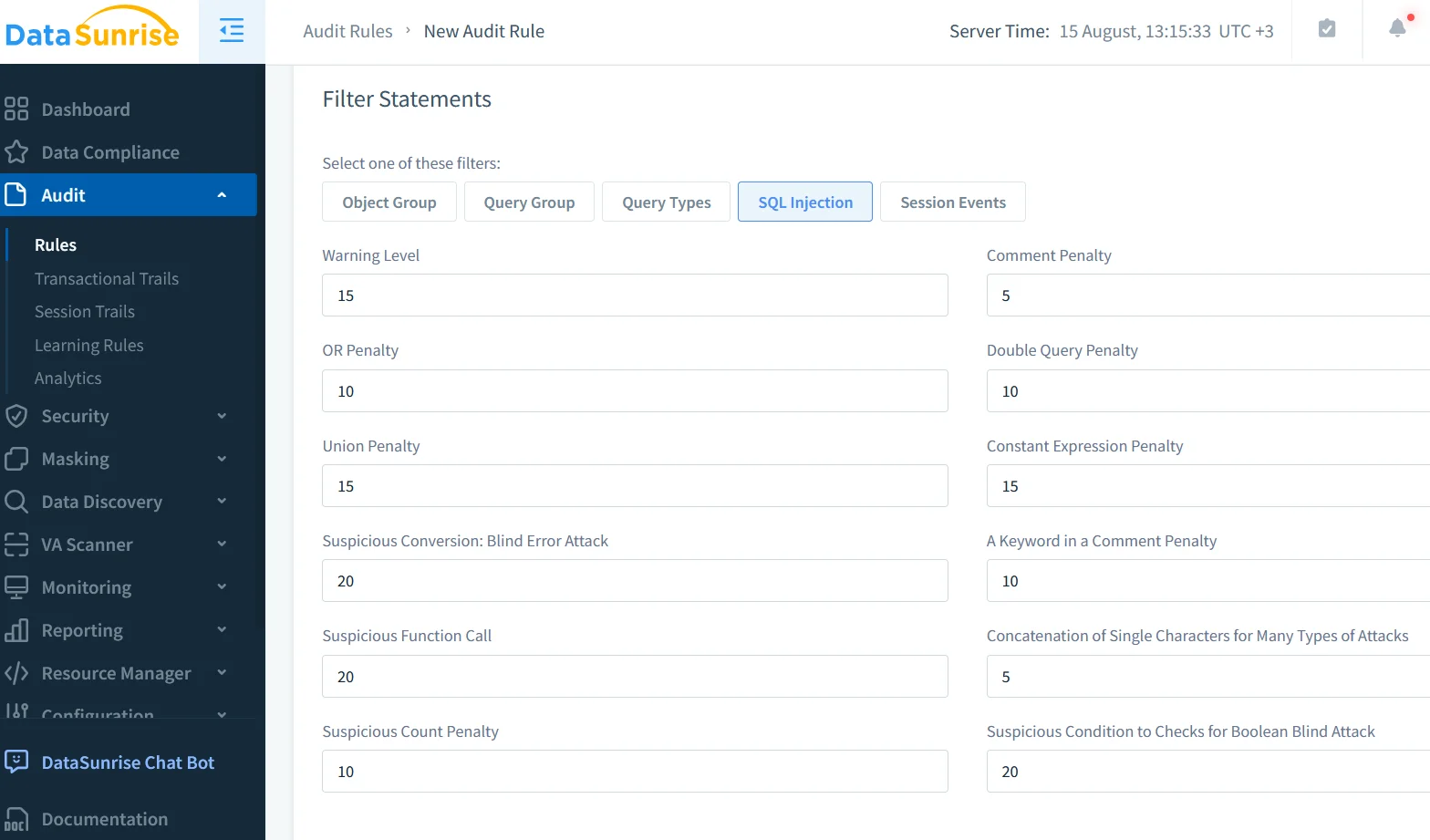

DataSunrise mejora la auditoría nativa con soporte centralizado para múltiples bases de datos, reglas personalizables y aplicación en tiempo real. Despliegue como un proxy inverso, defina acciones monitoreadas, configure notificaciones y active.

Enmascaramiento, Cumplimiento y Descubrimiento

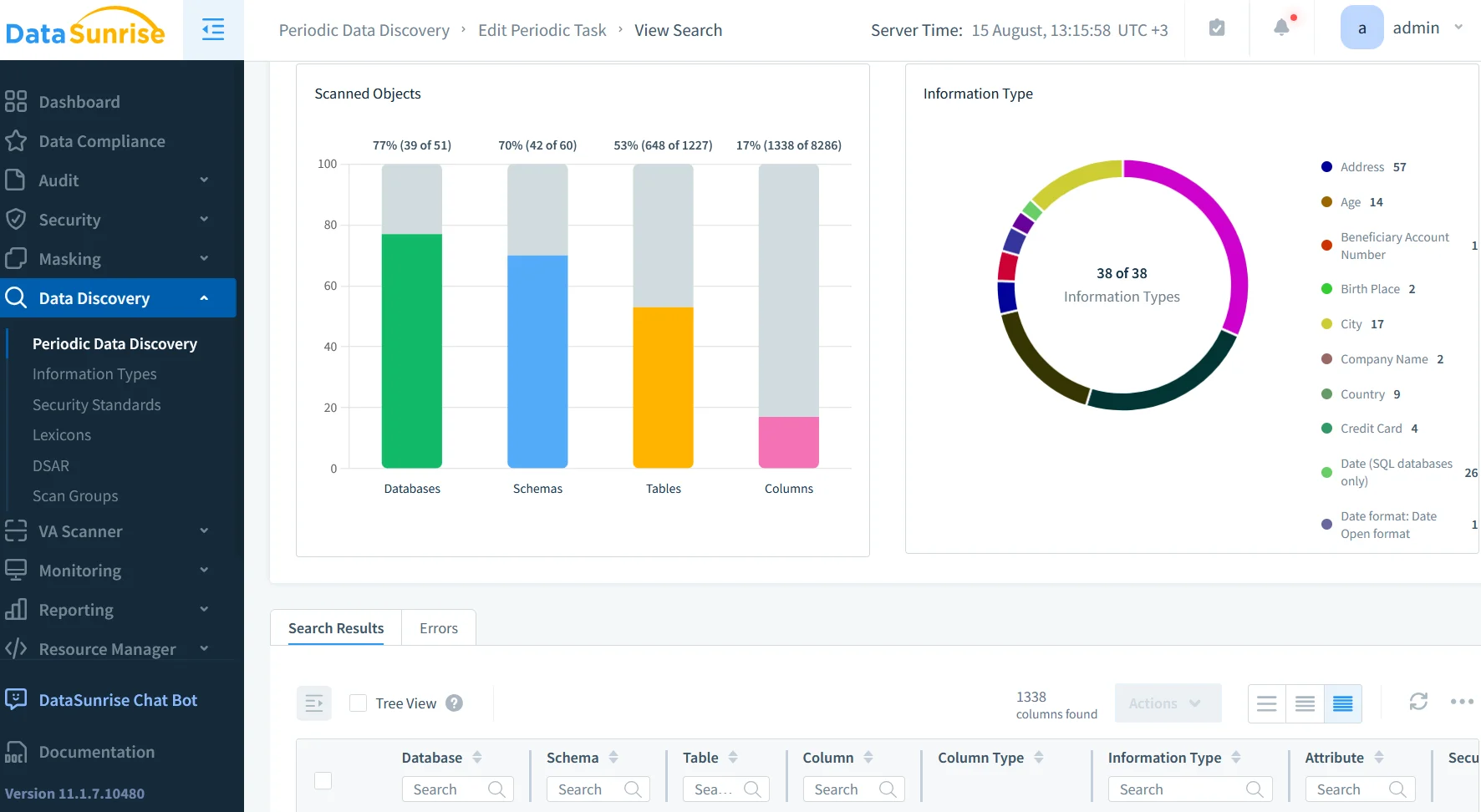

El enmascaramiento dinámico oculta campos sensibles sin alterar los datos almacenados. El descubrimiento de datos escanea las colecciones en busca de campos sensibles, permitiendo auditorías específicas. Para el cumplimiento de PCI DSS, SOX o HIPAA, DataSunrise mapea políticas de auditoría con las regulaciones, genera informes y automatiza su entrega.

Ejemplo Combinado

Una empresa minorista usa la auditoría nativa para registrar actualizaciones de precios y DataSunrise para bloquear cambios excesivos, enmascarar datos de proveedores y alertar a los gerentes. Mantenga filtros específicos para reducir la carga, asegure los registros, automatice revisiones con SIEM, integre con detección de amenazas y pruebe las configuraciones regularmente. Consulte el manual de auditoría de MongoDB y la Documentación de Seguridad de Atlas.

Tabla Comparativa de Funciones

| Función | Auditoría Nativa MongoDB Enterprise | Auditoría DataSunrise |

|---|---|---|

| Disponibilidad | Solo Enterprise / Atlas | Soporta más de 40 bases de datos |

| Filtrado de Eventos | Sí, vía configuración o CLI | Sí, con GUI y lógica avanzada |

| Alertas en Tiempo Real | No | Sí |

| Enmascaramiento de Datos | No | Enmascaramiento dinámico y estático |

| Descubrimiento de Datos | No | Escaneo integrado de datos sensibles |

| Mapeo de Cumplimiento | Manual | Automatizado con Compliance Manager |

| Integración | Syslog, archivo | Correo electrónico, Slack, MS Teams, SIEM |

Conclusión

Saber cómo auditar MongoDB significa usar la auditoría Enterprise para detalle y DataSunrise para prevención, enmascaramiento y automatización de cumplimiento. Juntos, crean un enfoque sólido y en capas para la seguridad de bases de datos.