Cómo automatizar el cumplimiento de datos para Vertica

Cómo automatizar el cumplimiento de datos para Vertica es más importante que nunca a medida que las organizaciones amplían sus entornos analíticos a través de paneles de BI, pipelines de ML, flujos de trabajo ETL y servicios de datos en tiempo real. Vertica sobresale en análisis de alto rendimiento, sin embargo, esta misma arquitectura distribuida complica la capacidad de aplicar reglas de cumplimiento consistentes. Los datos sensibles a menudo fluyen a través de múltiples aplicaciones, lo que incrementa el riesgo de exposiciones no intencionadas. Debido a que la aplicación manual no puede mantenerse al día, la automatización se vuelve obligatoria para un cumplimiento confiable a gran escala.

Aunque Vertica proporciona potentes capacidades analíticas, no incluye mecanismos integrados para enmascaramiento dinámico, aplicación contextual de políticas SQL o consolidación centralizada de evidencia de auditoría. Por lo tanto, las organizaciones deben integrar una capa automatizada de cumplimiento que evalúe cada solicitud SQL, transforme los resultados cuando sea necesario y registre la actividad de forma continua. DataSunrise ofrece esta automatización actuando como una puerta de cumplimiento en tiempo real frente a Vertica. Como resultado, el comportamiento de cumplimiento se mantiene predecible y aplicable, independientemente de cuántas herramientas o usuarios accedan a Vertica.

Para requisitos de gobernanza más amplios, las organizaciones también pueden confiar en el marco DataSunrise Data Compliance, que proporciona políticas uniformes en implementaciones multi-base de datos, asegurando que Vertica permanezca alineada con los estándares de gobernanza empresariales.

Por qué automatizar el cumplimiento de datos para Vertica es esencial

La automatización se vuelve crítica porque Vertica almacena datos usando proyecciones, contenedores ROS/WOS y rutas de ejecución distribuidas. En consecuencia, los valores sensibles pueden aparecer en varias representaciones físicas y propagarse a múltiples procesos de transformación. Además, unidades de negocio separadas a menudo comparten clusters de Vertica, aumentando la complejidad de gestionar privilegios de acceso manualmente.

Para resolver estos desafíos, los sistemas automatizados de cumplimiento deben:

- aplicar decisiones de política antes de que Vertica ejecute la consulta,

- enmascarar columnas sensibles consistentemente en todas las cargas de trabajo,

- capturar registros de auditoría automáticamente en un formato unificado,

- adaptarse a la deriva del esquema sin intervención manual,

- asegurar que las reglas de cumplimiento sigan al usuario, no a la herramienta.

Al automatizar estas protecciones, las organizaciones fortalecen su posición regulatoria y eliminan puntos comunes de fallo causados por procesos manuales o modelos de gobernanza reactivos.

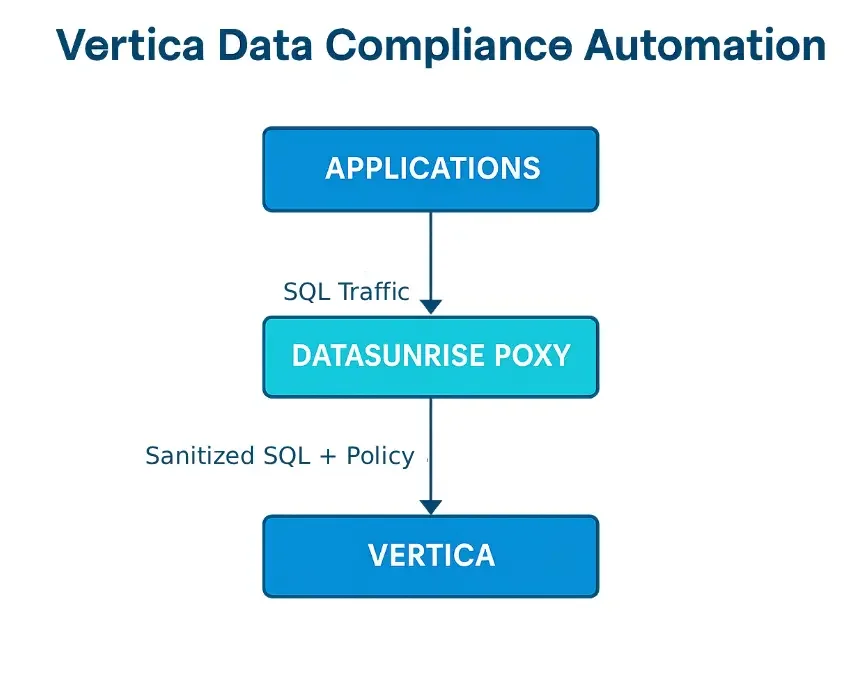

Arquitectura de automatización: Cómo automatizar el cumplimiento de datos para Vertica

El siguiente diagrama presenta el flujo principal de automatización. Las aplicaciones envían tráfico SQL al proxy de DataSunrise, donde las solicitudes son evaluadas, la salida se transforma cuando es necesario y el SQL sanitizado se envía a Vertica. Esta tubería asegura que el enmascaramiento, la auditoría y la aplicación de políticas ocurran antes de que los datos salgan de los límites de la base de datos.

Como resultado, la lógica de cumplimiento ya no necesita incorporarse individualmente en herramientas de BI o pipelines ETL. Además, centralizar la aplicación en la puerta SQL garantiza un comportamiento uniforme en todas las unidades de negocio y entornos de aplicaciones.

Automatizando el enmascaramiento para datos sensibles de Vertica

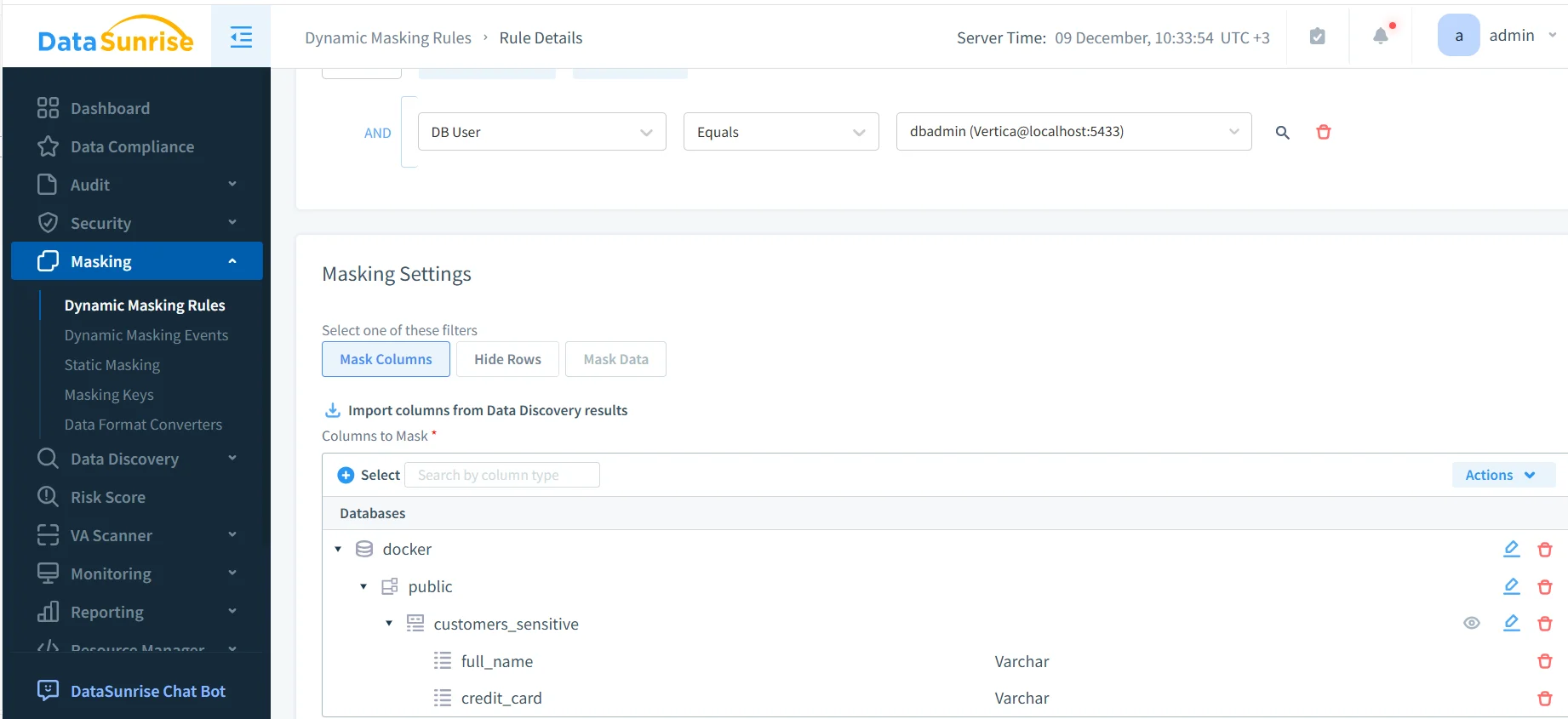

Para automatizar la protección de datos sensibles, las organizaciones confían en el enmascaramiento dinámico. Este método permite que analistas, desarrolladores y cuentas de servicio consulten Vertica libremente mientras se asegura que los campos sensibles permanezcan protegidos. Debido a que la transformación ocurre fuera de Vertica y en tiempo real, los equipos evitan mantener vistas de enmascaramiento o generar datasets enmascarados por separado.

La configuración de enmascaramiento a continuación muestra cómo los administradores definen y automatizan reglas de enmascaramiento para columnas de Vertica. Una vez configuradas, estas reglas se ejecutan continuamente para todas las consultas, garantizando que los usuarios no autorizados siempre reciban valores enmascarados o seudonimizados.

Las organizaciones que gestionan múltiples conjuntos de datos regulados pueden además usar el módulo DataSunrise Dynamic Masking para mantener políticas de enmascaramiento consistentes en todos los entornos, asegurando que Vertica siempre adhiera a las reglas de privacidad empresariales.

Los marcos regulatorios refuerzan la necesidad de esta automatización. Por ejemplo, las reglas de seudonimización del GDPR exigen una supervisión estricta sobre identificadores personales, mientras que PCI DSS requiere el enmascaramiento de campos PAN. Con DataSunrise aplicando el enmascaramiento automáticamente, la protección se mantiene consistente incluso cuando los esquemas evolucionan o las cargas de trabajo cambian.

El enmascaramiento condicional extiende aún más la automatización al adaptar el comportamiento de la política según roles de usuario y contextos de aplicación. Los analistas pueden ver datos parcialmente redactados, los contratistas pueden recibir vistas completamente anonimizadas, y los administradores pueden ver registros originales solo cuando están autorizados. Esta flexibilidad asegura el cumplimiento sin importar la complejidad de la carga de trabajo.

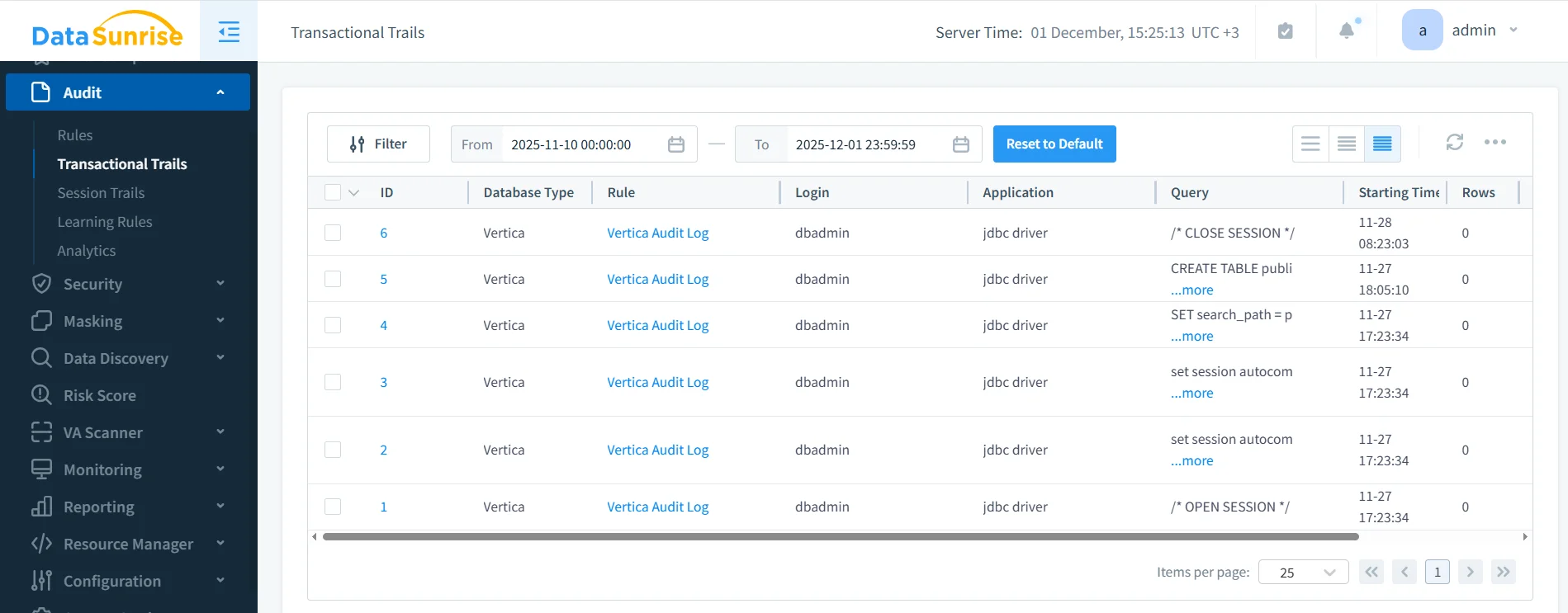

Automatizando la captura de auditoría y evidencia de cumplimiento en Vertica

Saber cómo automatizar el cumplimiento de datos para Vertica también requiere una robusta automatización de auditorías. La extracción manual de logs ralentiza las investigaciones, y los registros fragmentados a nivel de nodo a menudo no presentan una imagen completa. Dado que Vertica almacena datos de auditoría en múltiples tablas del sistema —como query_requests, query_profiles y dc_requests— correlacionar esta información manualmente se vuelve impráctico.

DataSunrise elimina este desafío recopilando la actividad SQL, intentos de acceso, eventos de enmascaramiento, operaciones DDL y resultados de disparadores de reglas en un flujo único centralizado de auditoría. La siguiente captura de pantalla ilustra esta pista de auditoría consolidada.

Cada entrada de auditoría incluye texto SQL completo, identidad del usuario, marcas temporales, transiciones de sesión, metadatos de aplicación y detalles de disparadores de reglas. Con esta información consolidada, los equipos de cumplimiento pueden analizar rápidamente el comportamiento e identificar anomalías. Además, el modelo unificado satisface los requisitos de registro definidos en el Artículo 30 del GDPR, controles de auditoría HIPAA y controles de la serie AU-800-53 del NIST.

Las organizaciones pueden extender la automatización enviando logs a soluciones SIEM, habilitando alertas SOC y aplicando retenedores automáticos a largo plazo. Estas integraciones fortalecen la postura de cumplimiento sin añadir carga adicional de ingeniería.

Beneficios de automatizar el cumplimiento de datos para Vertica

La automatización mitiga errores humanos, acelera las operaciones de cumplimiento y asegura un comportamiento de políticas consistente en todo el ecosistema de datos. Los procesos manuales se deterioran rápidamente a medida que aumenta el volumen de consultas, mientras que los sistemas automatizados permanecen confiables sin importar la escala.

| Tarea de Cumplimiento | Proceso Manual | Proceso Automatizado |

|---|---|---|

| Enmascaramiento | SQL personalizado, vistas, reescritura ETL | Enmascaramiento en tiempo real sin cambios en el código |

| Auditoría | Interpretación manual de registros dispersos | Flujo de auditoría unificado y normalizado |

| Aplicación de Políticas | Intervención del DBA tras violaciones | Bloqueo inmediato basado en reglas |

| Reporte de Evidencias | Compilación manual durante auditorías | Reportes de cumplimiento automatizados |

Conclusión

Comprender cómo automatizar el cumplimiento de datos para Vertica transforma las operaciones de cumplimiento de reactivas a continuas. El enmascaramiento automatizado protege campos sensibles en todas las cargas de trabajo. La auditoría automatizada entrega trazabilidad completa y evidencia regulatoria. La aplicación automatizada de políticas asegura que consultas no autorizadas o riesgosas nunca alcancen Vertica. Combinadas, estas capas de automatización crean un marco de cumplimiento resiliente, escalable y verificable adecuado para análisis modernos de alto volumen.

Al combinar el rendimiento analítico de Vertica con la plataforma de automatización de DataSunrise, las empresas reducen riesgos, descargan complejidad operativa y mantienen una fuerte alineación regulatoria sin ralentizar la innovación.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora