Cómo Auditar MariaDB

La auditoría ya no es una lista de verificación periódica; es un proceso vivo que evoluciona junto con tus datos. Cómo Auditar MariaDB de manera efectiva en 2025 significa combinar la recolección de logs a bajo nivel, análisis en tiempo real y controles basados en políticas que satisfacen tanto a reguladores como a ingenieros. Este artículo destila lo esencial: auditoría en tiempo real, enmascaramiento dinámico, descubrimiento de datos, seguridad y cumplimiento, además de guiarte por la configuración nativa de auditoría en MariaDB, la integración con DataSunrise y un ejemplo de caza de amenazas potenciado con GenAI.

Por Qué la Auditoría Continua es Importante

Cada sentencia SQL deja una huella. Cuando los atacantes se mueven lateralmente o los usuarios internos exfiltran filas, esa huella debe capturarse al instante y correlacionarse con contexto. La auditoría en tiempo real convierte eventos crudos en una narrativa de seguridad: quién, qué, cuándo, dónde y por qué. Según la Guía de Seguridad de DataSunrise, las organizaciones que ingieren logs en menos de cinco segundos desde su generación reducen el tiempo medio para detectar incidentes en un 61 por ciento. La visibilidad continua es por tanto la base para la detección de anomalías, respuesta a incidentes y prueba de cumplimiento.

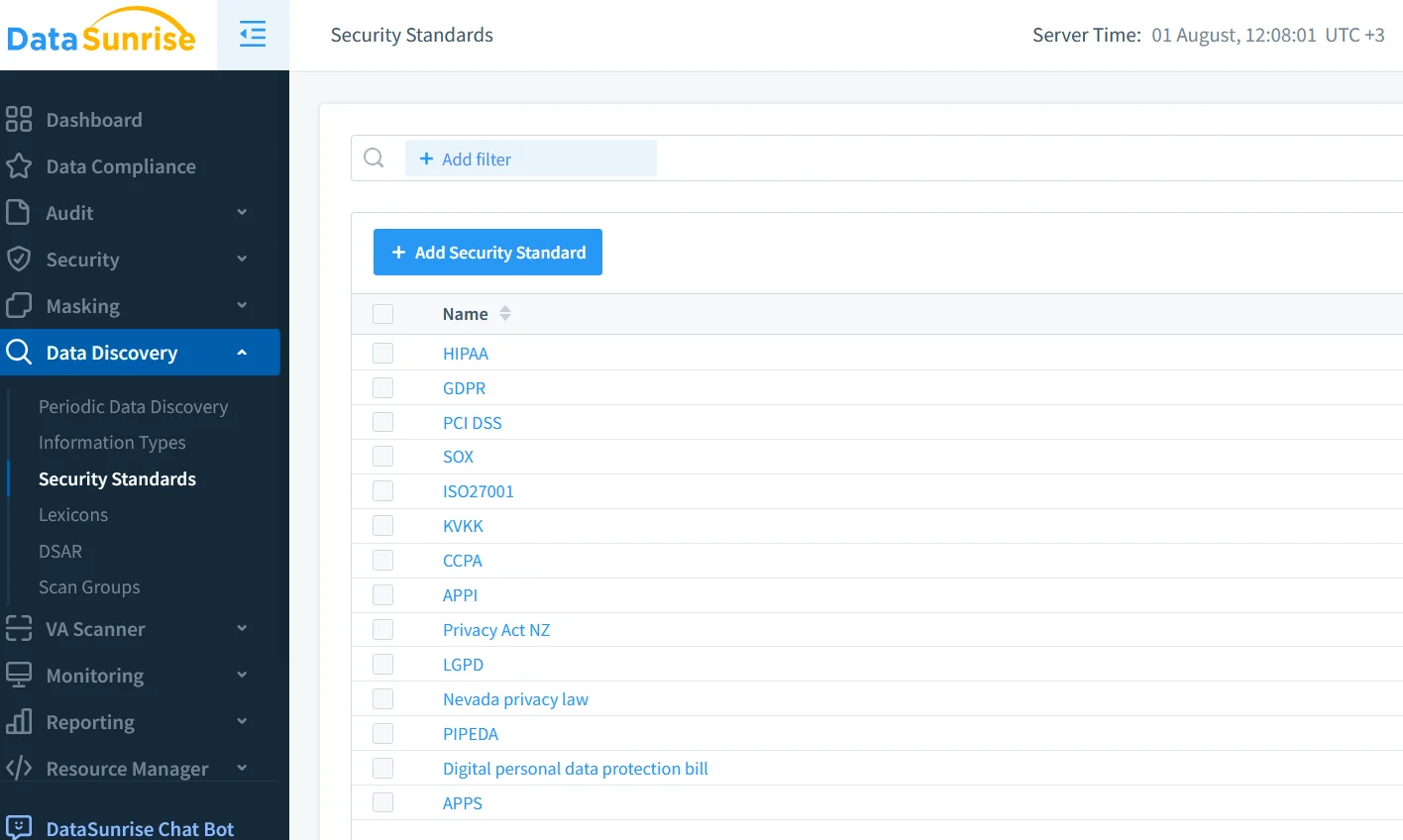

Comienza con el Descubrimiento de Datos

Antes de activar la auditoría, mapea el terreno. El módulo de Descubrimiento de Datos de DataSunrise escanea automáticamente los esquemas de MariaDB en busca de PII, PHI y datos de pago, etiquetando columnas para que las políticas posteriores sepan exactamente qué proteger. Complementa esto con consultas a INFORMATION_SCHEMA tales como:

SELECT table_schema, table_name, column_name

FROM information_schema.columns

WHERE data_type IN ('char','varchar','text')

AND column_name REGEXP '(email|ssn|phone|card)';

La consulta te ofrece una línea base rápida, mientras el motor de descubrimiento actualiza las etiquetas conforme evolucionan los esquemas — sin columnas perdidas, sin cambios silenciosos.

Activando el Plugin Nativo de Auditoría de MariaDB

La auditoría nativa es una forma ligera para capturar eventos de inicio de sesión, DDL y DML sin agentes externos. Desde MariaDB 10.5 en adelante, el plugin server_audit viene incluido en la distribución estándar. La Guía Rápida del Plugin de Auditoría Comunitario recorre los prerequisitos; el siguiente extracto muestra una configuración mínima:

-- cargar el plugin (una sola vez)

INSTALL SONAME 'server_audit';

-- activarlo y escribir en archivo

SET GLOBAL server_audit_logging = ON;

SET GLOBAL server_audit_output_type = 'FILE';

SET GLOBAL server_audit_file_path = '/var/log/mariadb/audit.log';

-- elegir qué registrar

SET GLOBAL server_audit_events = 'CONNECT,QUERY,TABLE';

-- limitar a esquemas críticos (opcional)

SET GLOBAL server_audit_excl_users = '';

SET GLOBAL server_audit_incl_users = 'finance_app,reporting_ro';

Añade las mismas variables server_audit_* en el archivo my.cnf para que persistan tras reiniciar. Las entradas del log lucen así:

2025-08-01 10:10:07,finance_app[192.168.0.10],user@host,QUERY,employees,SELECT * FROM salaries;

Para una referencia profunda de parámetros, consulta Configuración del Log del Plugin de Auditoría. Si prefieres un registro centralizado, sigue la guía de Auditoría a Syslog para reenviar eventos directamente a un colector remoto.

Optimización y Consejos de Rendimiento

- Rota agresivamente: mantén los archivos de auditoría cortos (por ejemplo, 100 MB) para evitar picos de I/O en disco.

- Filtra cuentas de servicio: excluye usuarios internos de monitoreo para reducir ruido.

- Desactiva eventos innecesarios: a menudo sólo

CONNECTyTABLEson suficientes para cumplimiento. - Prueba en entorno de pruebas: mide la sobrecarga antes de implementar en producción.

Enmascaramiento Dinámico de Datos con MaxScale y Más

La auditoría en tiempo real es sólo la mitad de la historia; prevenir fugas de datos sensibles al ejecutar consultas es igualmente crítico. MariaDB MaxScale 23-02 introdujo el filtro de enmascaramiento, que permite redactar columnas al vuelo sin copiar datos. La Guía del Filtro de Enmascaramiento de MaxScale muestra la configuración; una regla mínima luce así:

[Masking]

type=filter

module=masking

rules=/etc/maxscale/ccn_mask.json

donde ccn_mask.json contiene { "column": "credit_card", "type": "full" }.

Si el despliegue proxy no es opción, DataSunrise ofrece Enmascaramiento Dinámico de Datos basado en políticas que funciona sin agentes, interceptando el tráfico de forma transparente. Como las reglas de enmascaramiento están en la misma interfaz que la auditoría, los equipos evitan la proliferación de políticas.

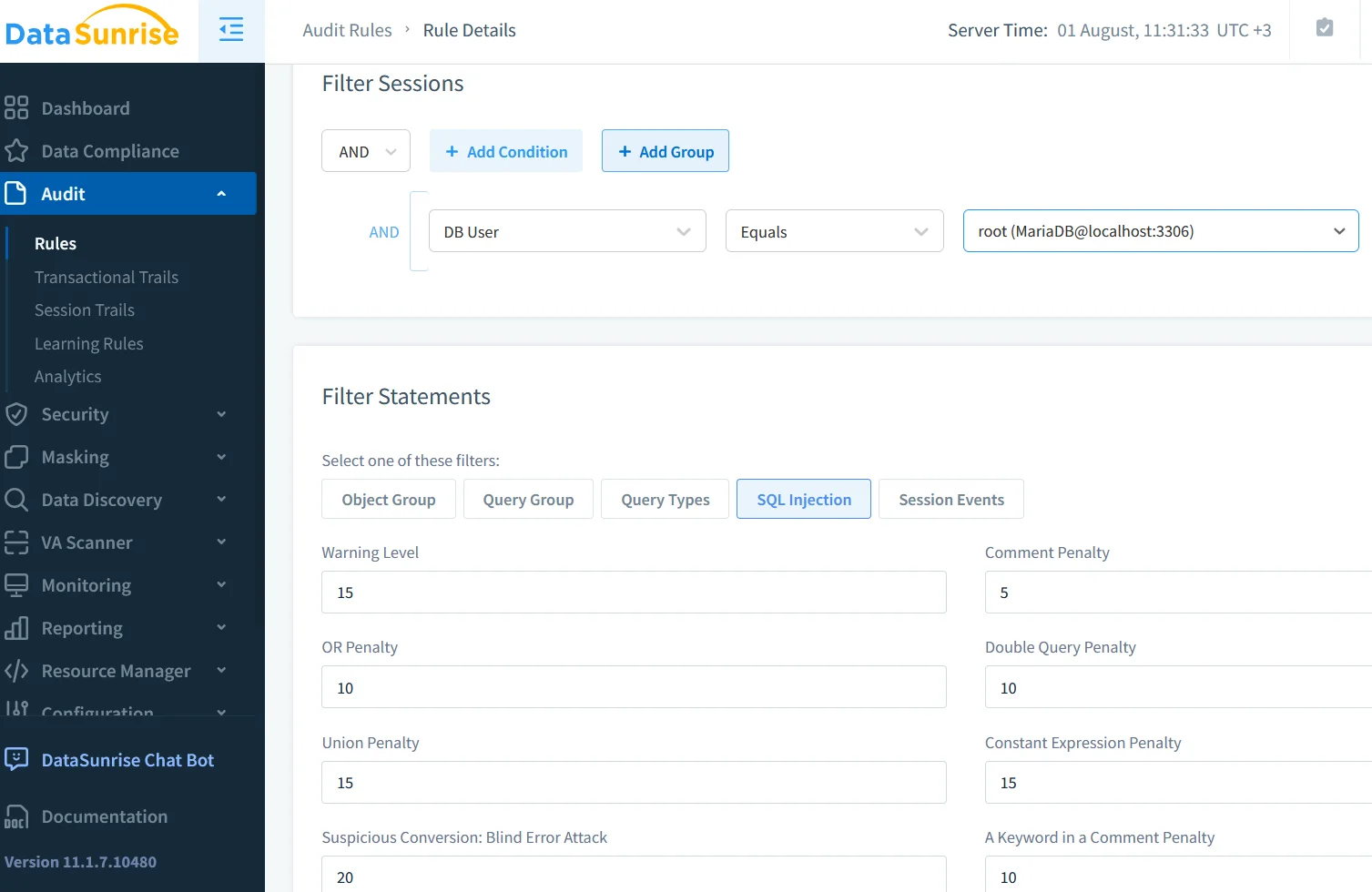

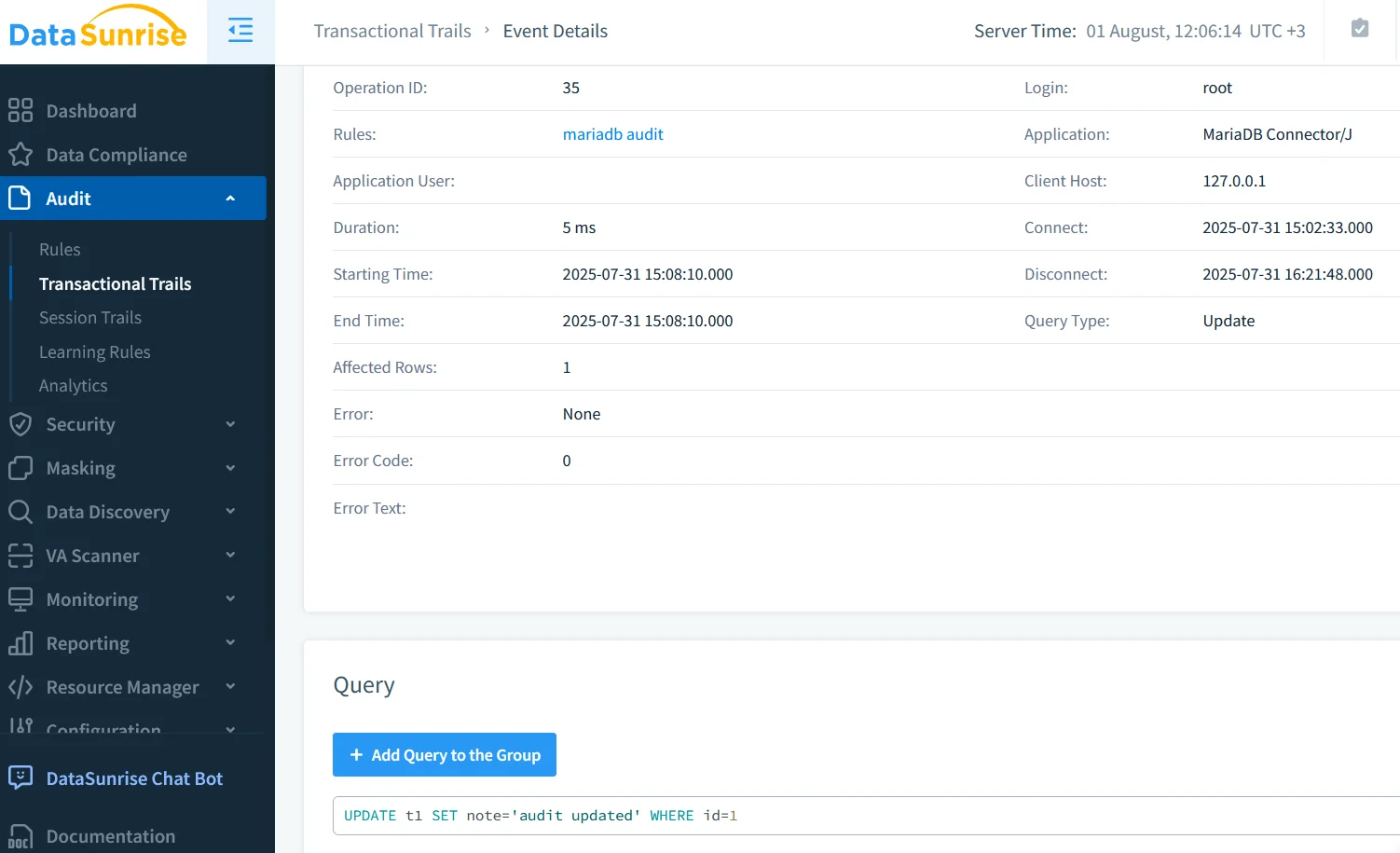

Auditoría Profunda con DataSunrise

Los registros nativos sobresalen en amplitud pero se detienen en el cable. El motor de Auditoría de Datos de DataSunrise los complementa ofreciendo:

- Unión contextual de sesiones en clústeres multinodo.

- Metadatos enriquecidos: geolocalización, huellas de sistema operativo e identificadores de aplicación.

- Alertas en tiempo real: vía Slack, Teams o a SIEM mediante el servicio notificador incorporado.

- Análisis de comportamiento impulsado por ML, descrito en su artículo de Análisis de Comportamiento del Usuario.

Un flujo de trabajo híbrido típico se ve así:

- Activa el plugin nativo para logs inmutables y a bajo nivel.

- Despliega DataSunrise en modo proxy inverso para interceptar, enmascarar y clasificar el tráfico.

- Reenvía ambos flujos a un lakehouse, donde modelos GenAI realizan el enriquecimiento.

Dado que DataSunrise soporta más de 40 almacenes de datos, el mismo dashboard puede auditar MariaDB junto con PostgreSQL, MongoDB y Snowflake, reduciendo la fatiga por usar múltiples herramientas.

GenAI para la Caza de Amenazas en Tiempo Real

Los Modelos de Lenguaje Grandes son sorprendentemente hábiles para extraer señales de rastros de auditoría. Un breve ejemplo en Python muestra cómo se podría enviar filas de auditoría de MariaDB a un LLM para clasificación de intención:

import openai, json, os

openai.api_key = os.getenv("OPENAI_API_KEY")

with open('/var/log/mariadb/audit.log') as f:

for line in f:

event = json.loads(transform(line)) # convertir a JSON

prompt = (

"Un usuario ejecutó la siguiente sentencia: "

f"{event['sql_text']}. Clasifica la intención "

"como READ, WRITE, PRIV_ESC o ADMIN."

)

resp = openai.ChatCompletion.create(

model="gpt-4o",

messages=[{"role": "user", "content": prompt}]

)

intent = resp.choices[0].message.content.strip()

if intent in {"PRIV_ESC", "ADMIN"}:

alert(event, intent)

En milisegundos, la capa GenAI señala intentos de escalada de privilegios que los sistemas basados en reglas podrían pasar por alto. Envía estas alertas de vuelta a DataSunrise o a tu SIEM para que los investigadores tengan una narrativa unificada.

Resumen de Cumplimiento

Ya sea que debas responder al GDPR, HIPAA o PCI-DSS, debes demostrar controles para la recolección, protección y retención de datos de auditoría. DataSunrise mantiene plantillas listas para usar, mapeadas a las principales normativas en su hub de Regulaciones de Cumplimiento. Usando los logs nativos de MariaDB como sistema de registro y DataSunrise para agregación, puedes:

- Demostrar responsabilidad en el acceso a datos (Artículo 30 del GDPR).

- Aplicar el principio de menor privilegio con enmascaramiento dinámico.

- Conservar los artefactos de auditoría por siete años mediante almacenamiento económico de objetos.

Lecturas Recomendadas

- Introducción al Plugin de Auditoría de MariaDB — contexto histórico y objetivos de diseño.

Conclusión

Auditar MariaDB no es un único interruptor, sino un ecosistema de descubrimiento, registro, enmascaramiento y análisis impulsado por IA. Comienza pequeño — activa el plugin server_audit — y luego añade DataSunrise para un contexto más rico y mapeo automático de cumplimiento. Finalmente, despliega GenAI para convertir gigabytes de ruido de auditoría en insights comprensibles para humanos. Dominar Cómo Auditar MariaDB hoy significa abrazar tanto técnicas SQL probadas como el potencial creativo de la inteligencia generativa.