Cómo Enmascarar Datos Sensibles en Percona Server

La exposición de datos sensibles rara vez es causada únicamente por atacantes externos. En entornos reales, las fugas de datos suelen ocurrir mediante accesos internos, entornos compartidos, cargas de trabajo analíticas y copias no productivas de bases de datos. Para los equipos que usan Percona Server para MySQL, el desafío no es solo asegurar el motor de base de datos, sino controlar qué datos ven realmente los usuarios. Esto es especialmente relevante en entornos que dependen de plataformas compatibles con MySQL como Percona Server para MySQL para cargas de trabajo transaccionales y analíticas.

El enmascaramiento de datos aborda directamente este problema. En lugar de restringir completamente el acceso, el enmascaramiento permite a las organizaciones exponer las estructuras de bases de datos y los resultados de consultas mientras se evita la divulgación de valores sensibles como correos electrónicos, números de teléfono, identificadores o datos financieros. Este enfoque encaja de forma natural en estrategias más amplias de seguridad de datos, donde la visibilidad y la protección deben coexistir, y complementa los controles establecidos de seguridad de bases de datos.

Este artículo explica cómo se puede implementar el enmascaramiento de datos sensibles en Percona Server para MySQL usando técnicas nativas de SQL, y cómo plataformas centralizadas como DataSunrise amplían estas capacidades con controles de enmascaramiento basados en políticas, auditables y escalables.

Qué Son los Datos Sensibles

Los datos sensibles son información que puede causar daño si se expone o usa de forma indebida. En Percona Server para MySQL, a menudo se encuentran dentro de tablas y columnas regulares, lo que facilita la exposición accidental.

Los ejemplos típicos incluyen información de identificación personal (PII) como nombres, direcciones de correo electrónico y números telefónicos, según lo definido en la clasificación de datos PII, junto con registros financieros, datos de autenticación y identificadores críticos para el negocio.

El principal riesgo proviene de la sobreexposición. Los datos sensibles son frecuentemente accedidos simultáneamente por desarrolladores, analistas, equipos de soporte y procesos automatizados. Incluso cuando el acceso es legítimo, la visibilidad suele ser mayor de la necesaria, lo que genera brechas en la seguridad de la base de datos.

Desde la perspectiva de protección, los datos sensibles se definen no solo por su contenido, sino también por el contexto: quién accede, desde dónde y con qué propósito. Debido a que los esquemas raramente aíslan campos sensibles de forma clara, las organizaciones dependen de controles en la capa de acceso alineados con prácticas modernas de seguridad de datos, incluida la ocultación o enmascaramiento de datos.

Opciones Nativas de Enmascaramiento de Datos en Percona Server para MySQL

Percona Server para MySQL es totalmente compatible con MySQL y hereda su comportamiento central. Como resultado, el enmascaramiento de datos se implementa a nivel de SQL y esquema. Estas técnicas se usan típicamente en entornos controlados donde los requisitos de enmascaramiento se conocen de antemano y se aplican mediante el diseño de la base de datos.

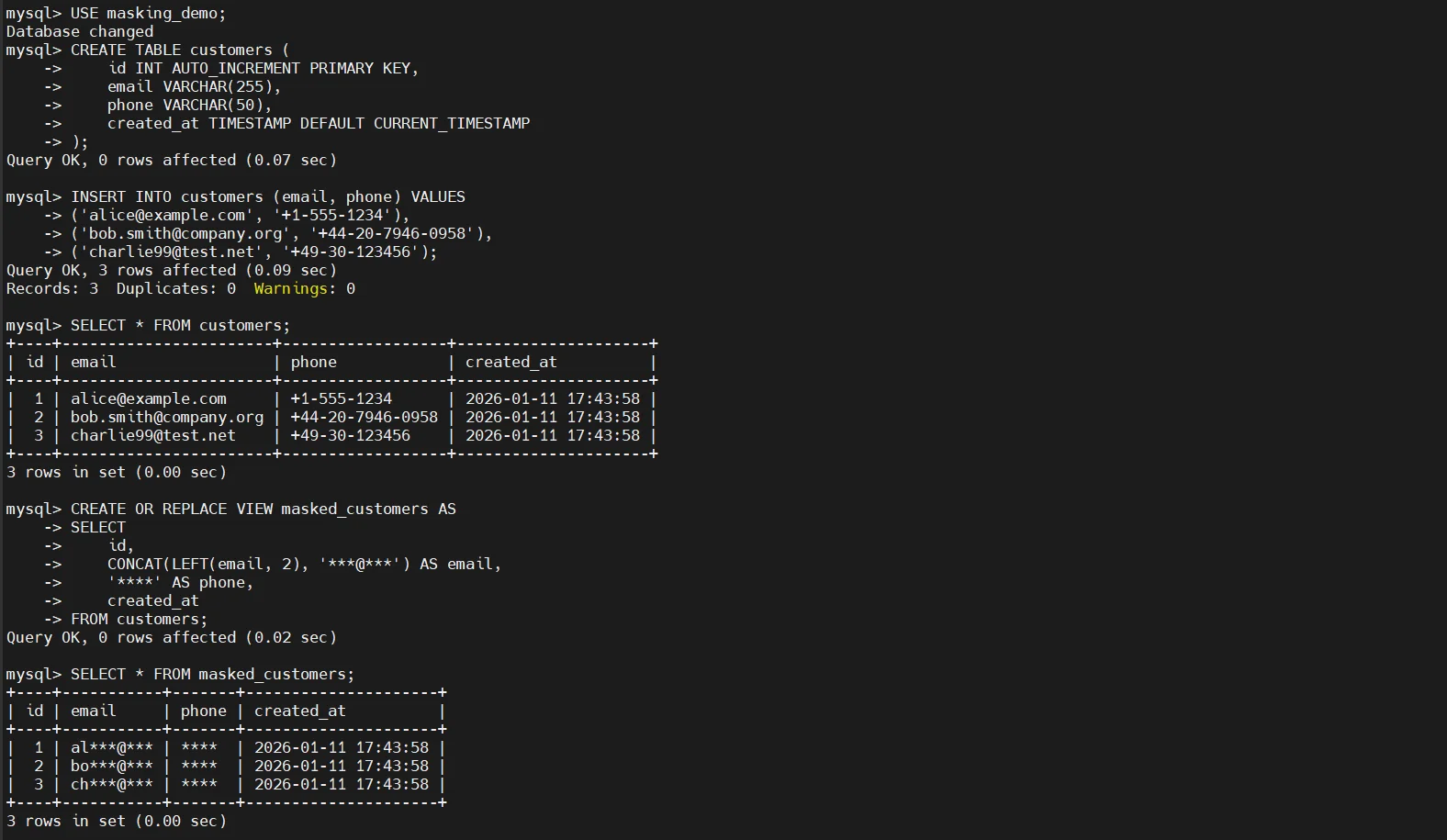

Enmascaramiento con Vistas

Las vistas se usan comúnmente para exponer representaciones enmascaradas de columnas sensibles mientras los valores originales se almacenan de forma segura en las tablas base.

Este enfoque permite que aplicaciones y analistas consulten conjuntos de datos realistas mientras se evita la exposición directa de campos sensibles.

Enmascaramiento mediante Funciones SQL

Percona Server soporta funciones estándar de cadenas y numéricas de MySQL que pueden usarse para enmascarar valores dinámicamente dentro de las consultas.

CREATE TABLE payments (

id INT PRIMARY KEY AUTO_INCREMENT,

user_id INT,

card_number VARCHAR(20),

amount DECIMAL(10,2),

created_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

SELECT

id,

user_id,

CONCAT(

SUBSTRING(card_number, 1, 4),

' **** **** ',

SUBSTRING(card_number, -4)

) AS masked_card_number,

amount,

created_at

FROM payments

WHERE created_at >= DATE_SUB(NOW(), INTERVAL 30 DAY);

Este método se usa comúnmente en reportes o tableros donde una visibilidad parcial de los valores sensibles es suficiente y no se requiere divulgación completa.

Enmascaramiento Estático Mediante Copia de Datos

En entornos no productivos, el enmascaramiento estático se aplica con frecuencia durante operaciones de clonación, exportación o actualización de bases de datos.

CREATE TABLE users (

id INT PRIMARY KEY AUTO_INCREMENT,

username VARCHAR(255),

email VARCHAR(255),

registered_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

UPDATE users

SET

email = CONCAT('user', id, '@example.com'),

username = CONCAT('user_', id);

Este enfoque reemplaza permanentemente los valores sensibles con otros sintéticos, haciendo que el conjunto de datos sea seguro para desarrollo, pruebas o propósitos de capacitación mientras se preserva la estructura de la tabla y las relaciones de datos.

Enmascaramiento de Datos Centralizado para Percona Server para MySQL con DataSunrise

DataSunrise introduce una capa de seguridad externa que aplica el enmascaramiento de datos de forma transparente, sin modificar esquemas de base de datos ni código de aplicaciones. Las reglas de enmascaramiento se aplican mientras se procesan las consultas, lo que permite presentar los mismos datos de forma diferente dependiendo del contexto de acceso. Esto significa que los valores sensibles pueden protegerse dinámicamente sin cambiar la forma en que las aplicaciones interactúan con la base de datos.

Este enfoque alinea el enmascaramiento de datos con estrategias más amplias de seguridad de datos y seguridad de bases de datos mientras se preserva el rendimiento y la simplicidad operativa. Debido a que el enmascaramiento se aplica fuera del motor de base de datos, permanece consistente en todos los entornos y no depende de la lógica de la aplicación o de la disciplina en las consultas.

Enmascaramiento Dinámico de Datos

El enmascaramiento dinámico de datos se aplica en tiempo real, en el momento en que se ejecuta una consulta. Los valores sensibles se transforman al vuelo, mientras que los datos originales permanecen sin cambios en la base de datos. Como resultado, la misma columna puede estar enmascarada o visible dependiendo de quién accede y bajo qué condiciones, sin requerir cambios en las consultas SQL ni en la lógica de la aplicación. Este mecanismo comúnmente se conoce como enmascaramiento dinámico de datos.

Las decisiones de enmascaramiento pueden tener en cuenta atributos contextuales como el usuario o rol de base de datos, la dirección IP del cliente, la fuente de la aplicación, así como parámetros basados en tiempo o específicos de la sesión. Esto habilita escenarios prácticos donde las aplicaciones continúan trabajando con datos reales, mientras los analistas, ingenieros de soporte o usuarios externos ven valores enmascarados apropiados para su nivel de acceso.

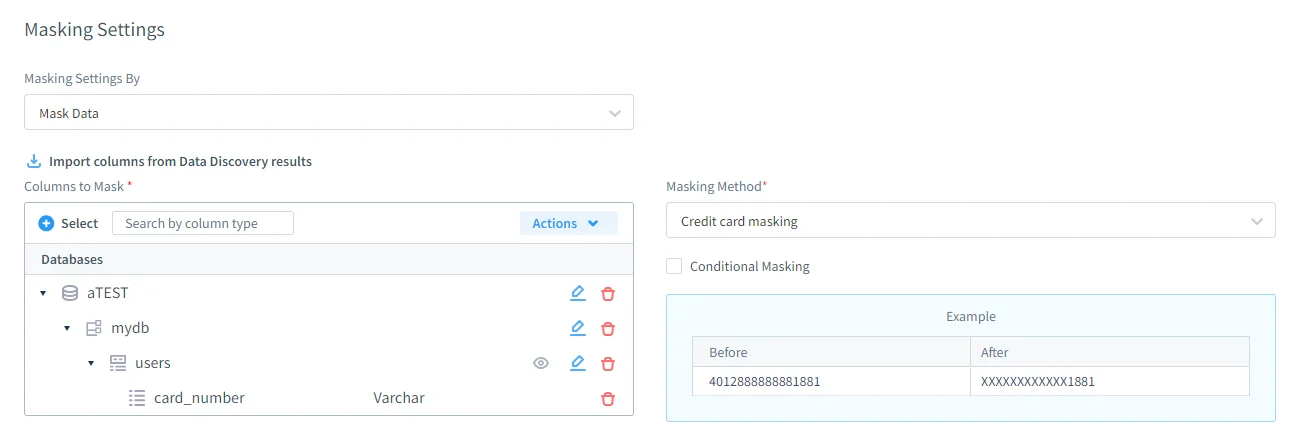

Enmascaramiento Basado en Políticas por Tipo de Datos

En lugar de definir reglas de enmascaramiento para columnas individuales, DataSunrise permite crear políticas a nivel de categoría de datos. Una vez que los datos sensibles son descubiertos y clasificados usando mecanismos de descubrimiento de datos, las reglas de enmascaramiento se aplican automáticamente a todos los campos coincidentes en bases de datos y esquemas.

A medida que los esquemas evolucionan, tablas y columnas nuevas que contienen datos sensibles quedan protegidas automáticamente. El enmascaramiento sigue al dato mismo en lugar de estar ligado a definiciones estáticas de esquema. Las transformaciones comunes incluyen el enmascaramiento parcial de direcciones de correo electrónico y números telefónicos, tokenización de identificadores y enmascaramiento que preserva el formato para valores financieros, asegurando la usabilidad mientras se reduce la exposición de PII.

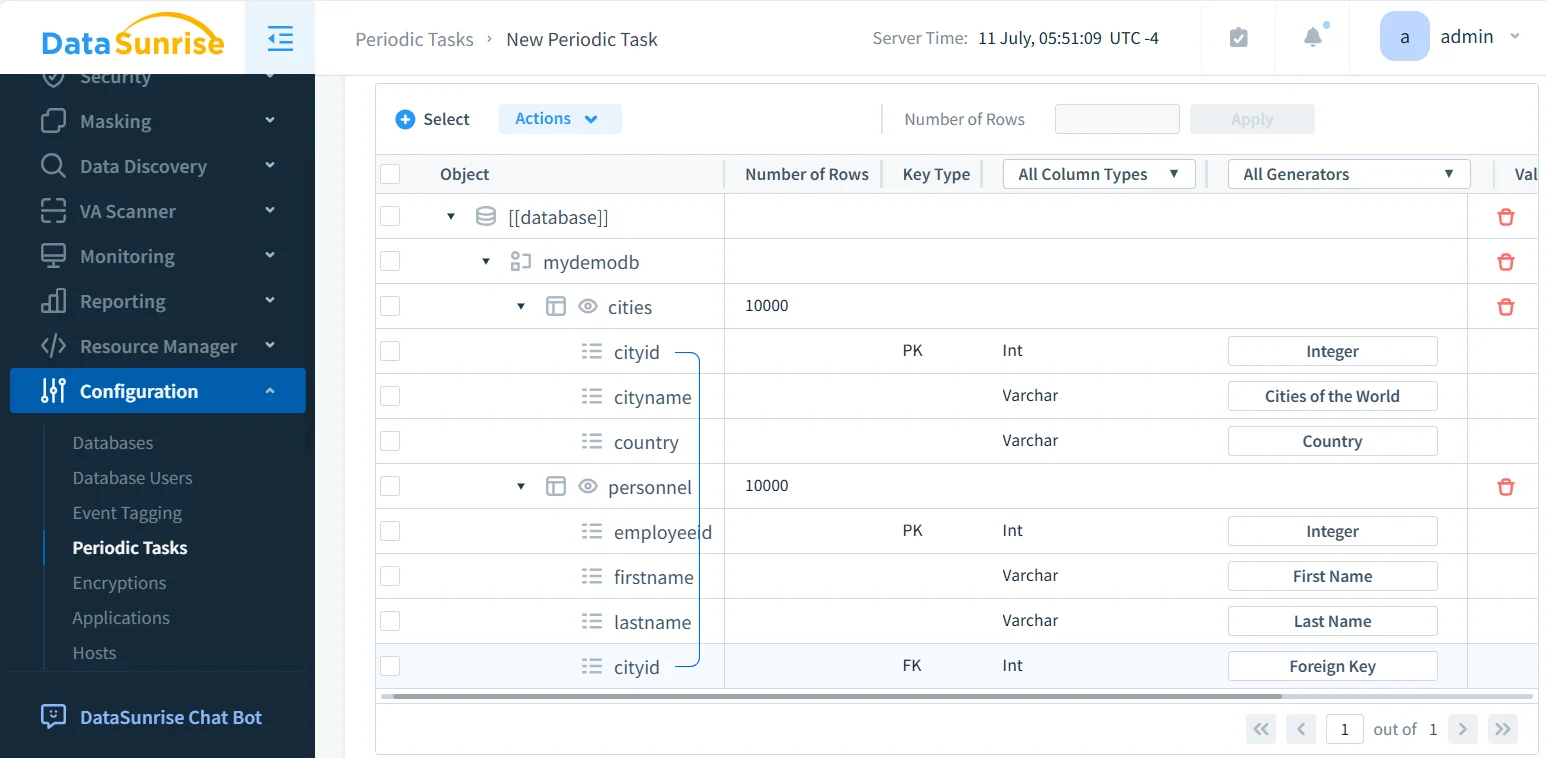

Flujos de Trabajo de Enmascaramiento Estático y en el Lugar

Para entornos donde los datos sensibles deben transformarse de forma permanente, DataSunrise soporta flujos de trabajo controlados de enmascaramiento estático y en el lugar. Estos flujos se usan típicamente cuando los datos de producción se copian fuera de entornos estrictamente controlados y están alineados con prácticas de gestión de datos de prueba.

El enmascaramiento puede aplicarse durante clonación de bases, restauración de copias de seguridad, exportación de datos o provisión de datos de prueba. Al aplicar el enmascaramiento antes de que los datos salgan de los sistemas protegidos, las organizaciones aseguran que los entornos no productivos solo reciban conjuntos de datos saneados mientras se preserva la estructura e integridad referencial.

Operaciones de Enmascaramiento Auditables

Todas las actividades de enmascaramiento realizadas a través de DataSunrise se registran y son completamente trazables como parte de un registro unificado de auditoría. Los registros de auditoría capturan qué datos fueron enmascarados, qué reglas se aplicaron, cuándo ocurrió el enmascaramiento y quién inició la operación.

Esta visibilidad integra el enmascaramiento directamente en los flujos de trabajo de auditoría y cumplimiento, convirtiéndolo en un control de seguridad gobernado en lugar de una transformación de datos puntual. Como resultado, las organizaciones pueden demostrar el cumplimiento consistente de las políticas de protección de datos durante revisiones internas, investigaciones de seguridad y auditorías regulatorias.

Enmascaramiento Nativo vs Centralizado en Percona Server para MySQL

| Aspecto | Enmascaramiento Nativo Basado en SQL | Enmascaramiento Centralizado con DataSunrise |

|---|---|---|

| Modelo de aplicación | Implementado mediante vistas, consultas o scripts | Aplicado externamente al ejecutar consultas |

| Impacto en el esquema | Requiere objetos de esquema o cambios en consultas | Sin cambios en esquemas o aplicaciones |

| Consistencia del enmascaramiento | Depende de la aplicación manual | Garantizada por políticas centralizadas |

| Conocimiento del contexto | El mismo enmascaramiento para todos los usuarios | Se adapta a usuario, rol, IP o aplicación |

| Evolución del esquema | Requiere actualizaciones manuales | Los nuevos objetos se protegen automáticamente |

| Visibilidad de auditoría | Limitada o fragmentada | Registro completo de auditoría para operaciones de enmascaramiento |

El enmascaramiento centralizado consolida la protección de datos sensibles en una capa de control gobernada, reduciendo el esfuerzo operativo mientras mantiene una aplicación consistente y auditable en entornos de Percona Server.

Conclusión

Percona Server para MySQL ofrece flexibilidad para implementar enmascaramiento de datos usando técnicas nativas de SQL. Estos enfoques pueden ser efectivos en escenarios controlados, particularmente cuando los patrones de acceso son estables y la lógica de enmascaramiento se puede aplicar manualmente a nivel de esquema o consulta.

Al mismo tiempo, los entornos modernos de bases de datos introducen requisitos que superan el enmascaramiento básico basado en SQL:

- múltiples roles de usuario accediendo a los mismos datos simultáneamente

- conjuntos de datos de producción compartidos usados en desarrollo, análisis y soporte

- crecientes expectativas de cumplimiento que exigen trazabilidad y consistencia

En estas condiciones, plataformas centralizadas como DataSunrise se convierten en una extensión práctica de Percona Server para MySQL:

- el enmascaramiento se aplica externamente y de manera consistente, sin modificar esquemas ni código de aplicaciones

- la visibilidad de los datos se adapta al contexto del usuario, fuente de acceso y entorno

- las operaciones de enmascaramiento se registran y son auditable por diseño

Como resultado, la protección de datos sensibles ya no se implementa como un conjunto de scripts o vistas frágiles. El enmascaramiento se convierte en un componente integral y gobernado de las operaciones seguras de bases de datos, apoyando tanto la usabilidad como el cumplimiento a largo plazo.