Cómo Gestionar el Cumplimiento de Datos para Vertica

Cómo gestionar el cumplimiento de datos para Vertica es una preocupación creciente para las organizaciones que utilizan Vertica como motor de análisis de alto rendimiento mientras almacenan grandes volúmenes de datos regulados. Vertica impulsa paneles de BI, canalizaciones de IA/ML y cargas de trabajo analíticas, pero su arquitectura distribuida basada en proyecciones hace que la aplicación del cumplimiento sea significativamente más desafiante que en los sistemas OLTP tradicionales. A medida que regulaciones como GDPR, HIPAA, PCI DSS y SOX imponen requisitos estrictos sobre la visibilidad, el acceso y la auditoría de datos, los equipos de Vertica deben adoptar controles sistemáticos que vayan más allá de los permisos a nivel de esquema.

El motor de ejecución de Vertica distribuye las consultas entre los nodos, su modelo de almacenamiento ROS/WOS retrasa la eliminación física y las proyecciones replican los datos sensibles a través de múltiples estructuras optimizadas. En consecuencia, las organizaciones requieren un marco de cumplimiento que comprenda el funcionamiento interno de Vertica y que aplique consistentemente protecciones en herramientas de BI, canalizaciones ETL, notebooks, editores SQL, aplicaciones y procesos automatizados.

Debido a estos desafíos, entender Cómo Gestionar el Cumplimiento de Datos para Vertica se vuelve esencial para los equipos que operan cargas de trabajo reguladas.

El Ciclo de Vida del Cumplimiento en Vertica: Cómo Gestionar el Cumplimiento de Datos para Vertica

Los riesgos de incumplimiento surgen frecuentemente en entornos analíticos. Por lo tanto, un ciclo de vida estructurado ayuda a los equipos a gestionar los controles de manera efectiva. Un ciclo de vida práctico para el cumplimiento en Vertica incluye cinco etapas:

- Identificar: Detectar datos sensibles a través de esquemas y proyecciones.

- Controlar: Restringir operaciones SQL de alto riesgo antes de su ejecución.

- Proteger: Aplicar enmascaramiento dinámico a campos regulados.

- Monitorear: Rastrear el comportamiento SQL y verificar resultados de cumplimiento.

- Comprobar: Proveer evidencia estructurada para auditorías.

Este modelo asegura la aplicación continua en lugar de un alineamiento puntual.

1. Identificar: Clasificación de Datos Regulados en Vertica

Gestionar el cumplimiento de datos comienza con la localización de información sensible. Sin embargo, en Vertica esto es complejo, porque una sola columna puede aparecer en múltiples proyecciones o salidas ETL derivadas. Como resultado, los equipos a menudo comienzan con consultas de catálogo:

SELECT table_schema, table_name, column_name FROM columns WHERE column_name ILIKE '%email%' OR column_name ILIKE '%phone%' OR column_name ILIKE '%ssn%';

No obstante, la revisión manual por sí sola no puede garantizar cobertura completa. Por eso, el escaneo automatizado usando el Descubrimiento de Datos Sensibles de DataSunrise se vuelve esencial para detectar PII, PHI, atributos financieros y valores relacionados con identidad a través de todas las estructuras de almacenamiento de Vertica.

2. Controlar: Aplicar Límites de Cumplimiento con Reglas de Seguridad

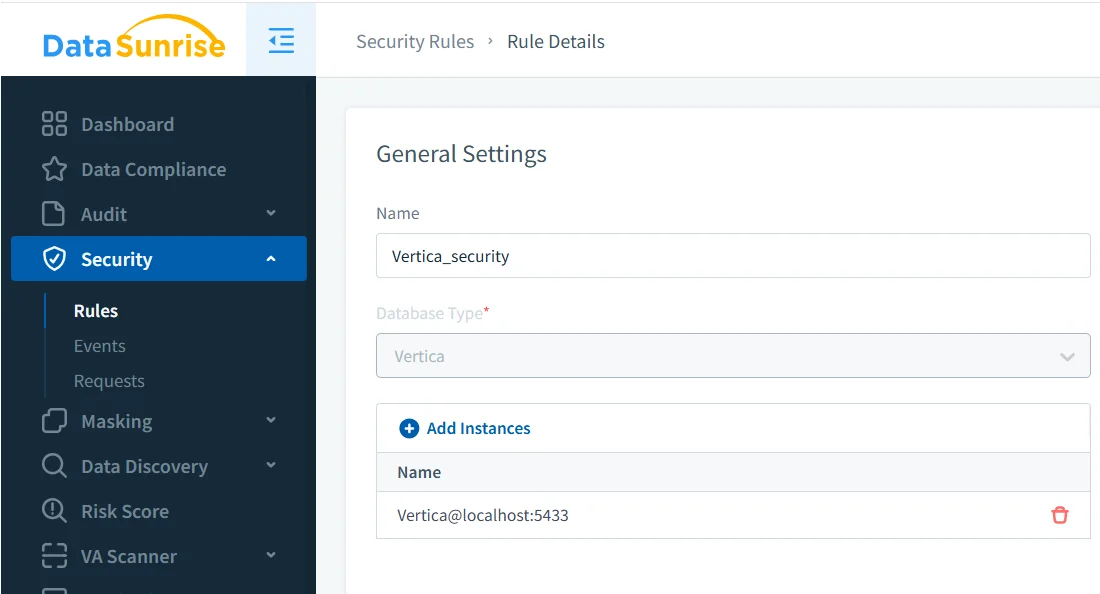

El acceso basado en roles por sí solo no puede prevenir comportamientos no conformes, porque RBAC no evalúa la semántica SQL. Un usuario privilegiado podría aún ejecutar instrucciones riesgosas que expongan o modifiquen datos sensibles. En consecuencia, las Reglas de Seguridad de DataSunrise actúan como un firewall de cumplimiento, inspeccionando y filtrando todas las solicitudes SQL antes de que lleguen a Vertica.

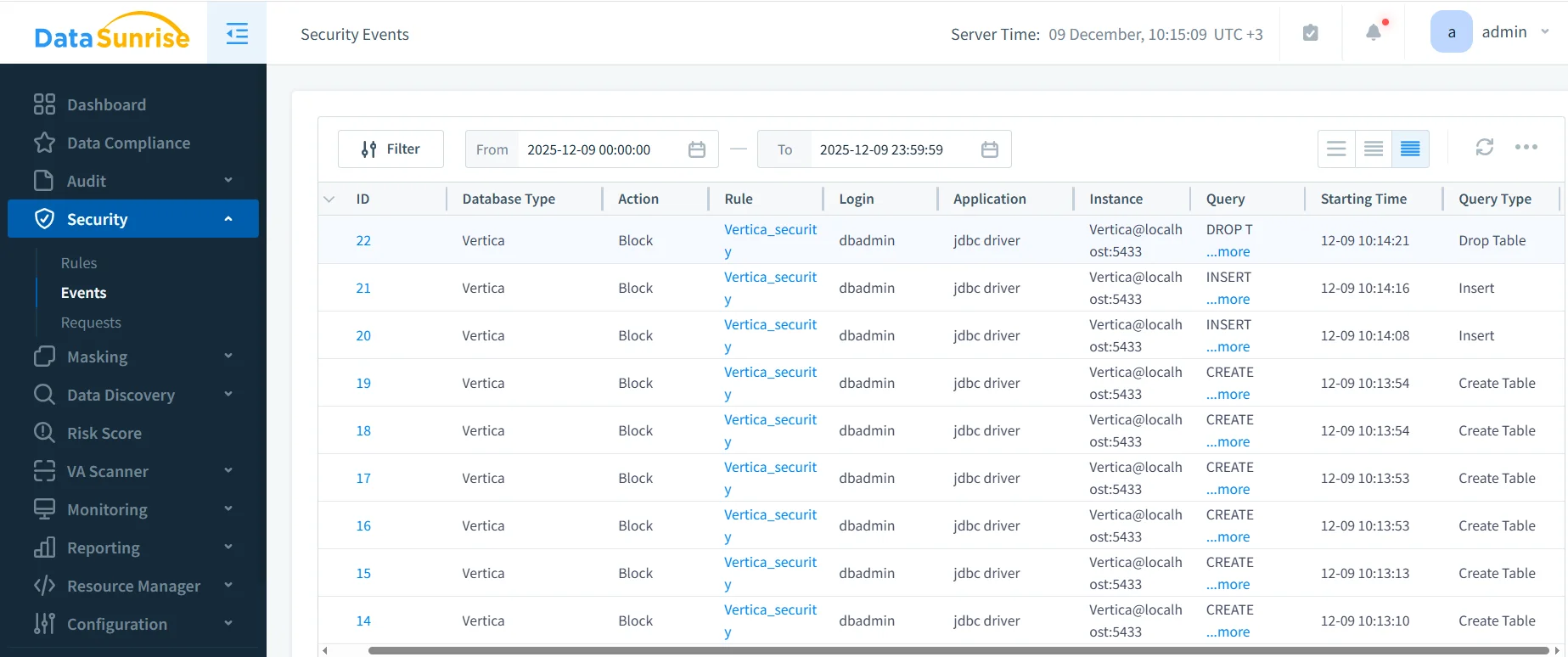

Una vez configuradas las reglas, DataSunrise comienza a hacer cumplir las restricciones SQL inmediatamente. La siguiente captura de pantalla muestra intentos bloqueados contra recursos sensibles de Vertica.

Como se muestra arriba, operaciones como INSERT, DROP TABLE o CREATE TABLE son bloqueadas según la política. Esto previene cambios no autorizados en el esquema, protege la integridad de los datos y asegura que cada violación quede registrada.

3. Proteger: Enmascaramiento y Pseudonimización en Vertica

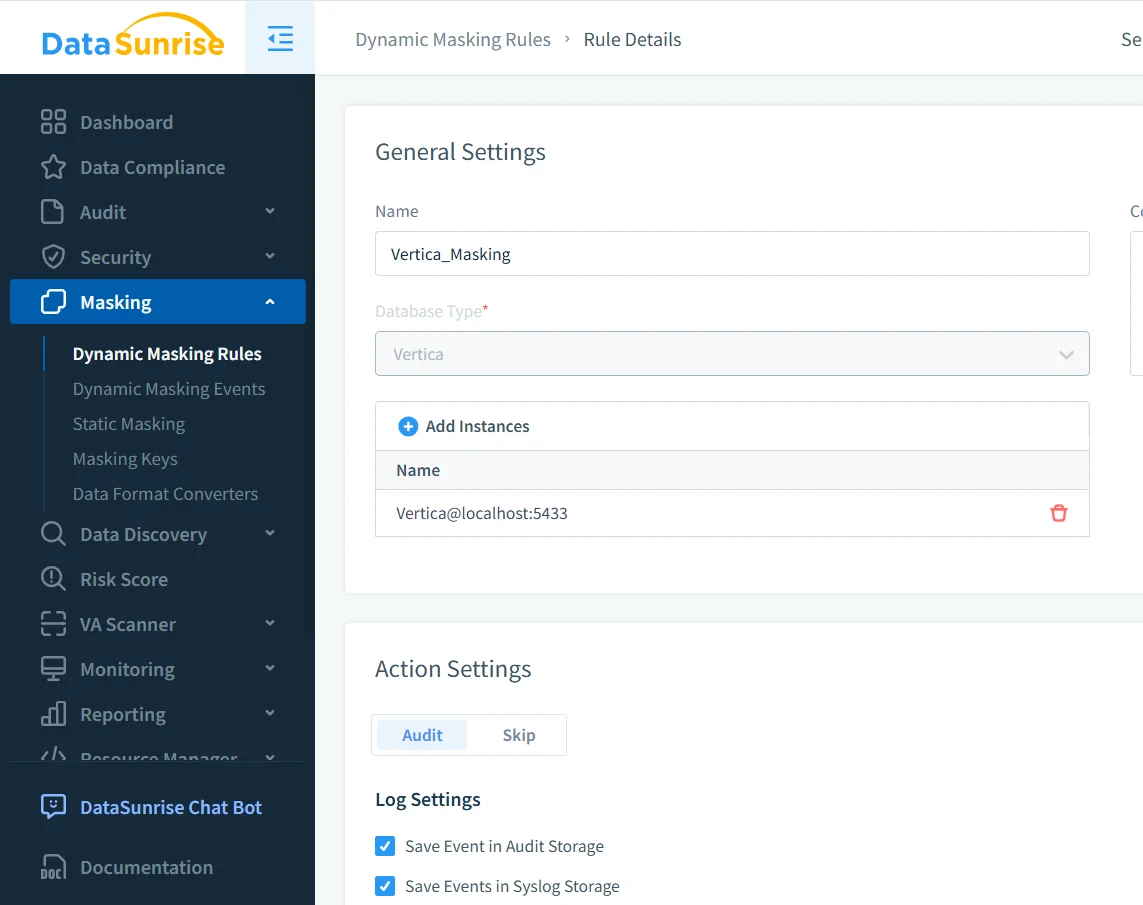

El enmascaramiento es requerido por GDPR, HIPAA, PCI DSS y políticas internas de cumplimiento. Dado que Vertica no proporciona enmascaramiento dinámico nativo, DataSunrise aplica enmascaramiento externamente. Intercepta los conjuntos de resultados y reemplaza los valores sensibles con datos enmascarados según la identidad del usuario, la aplicación y reglas de red.

La primera captura de pantalla de enmascaramiento muestra la definición general de la regla para Vertica:

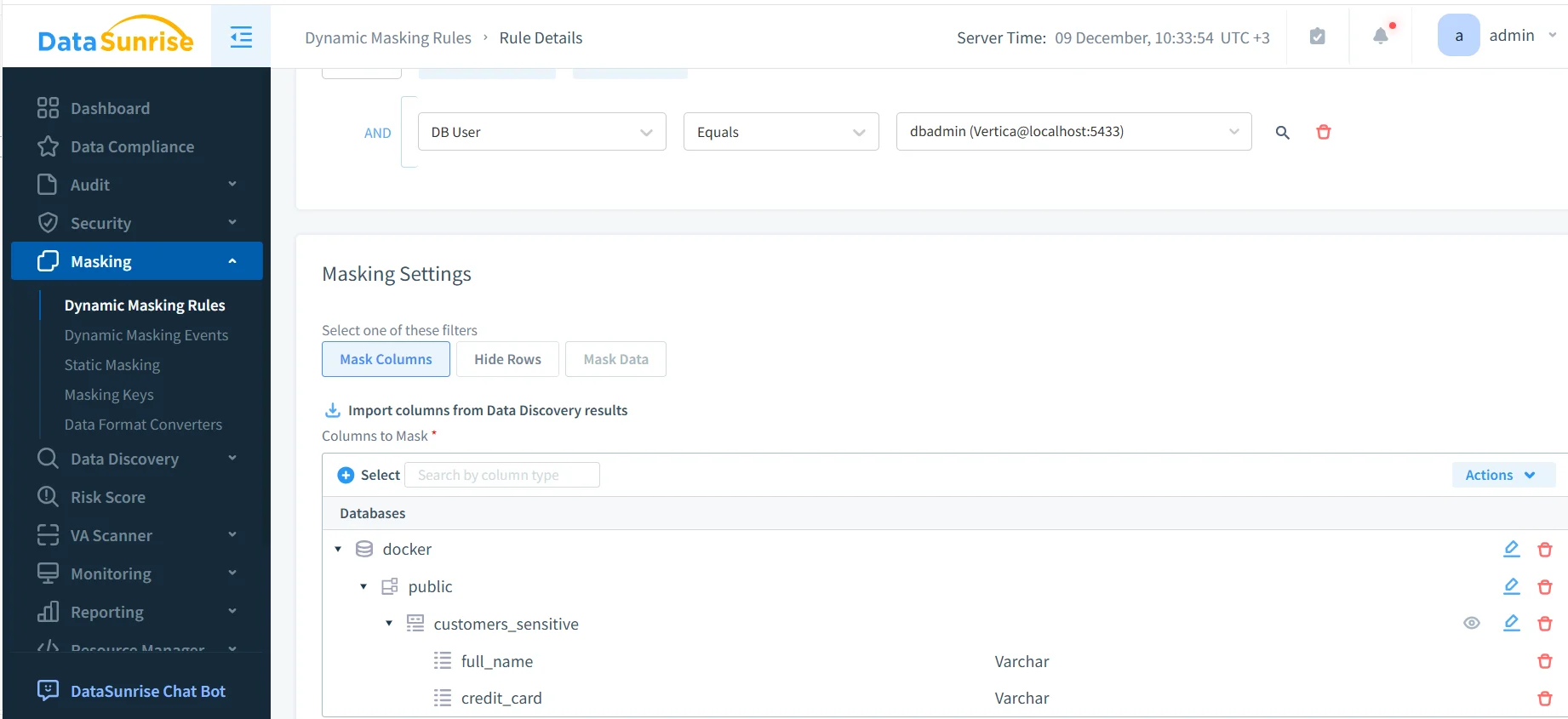

Después de definir la regla, el siguiente paso es seleccionar qué columnas requieren enmascaramiento. La siguiente captura ilustra el panel de Configuración de Enmascaramiento donde campos sensibles como full_name, credit_card y phone se añaden a la regla.

Esta Regla de Enmascaramiento Dinámico para Vertica asegura que campos sensibles como full_name, credit_card y phone_number se enmascaren para roles no privilegiados. Una vez habilitada, la regla hace que los valores enmascarados reemplacen los datos reales para cualquier usuario que no cumpla con los criterios de autorización.

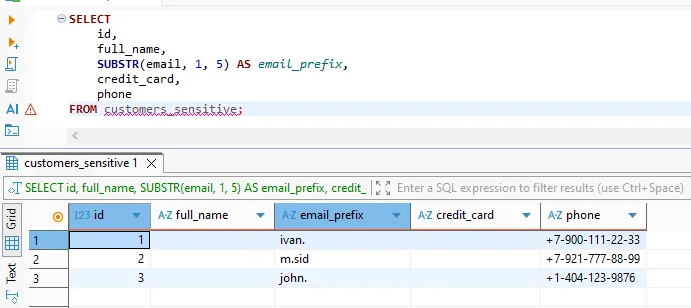

Después de aplicar la regla, los valores enmascarados aparecen directamente en los resultados de consulta, como se muestra a continuación:

Esto confirma que los datos sensibles permanecen protegidos incluso cuando se accede a través de editores SQL o herramientas de BI.

4. Monitorear: Rastrear el Acceso a Datos Sensibles en Vertica

Aunque el enmascaramiento y la aplicación de reglas SQL previenen la exposición, los marcos de cumplimiento también requieren monitoreo. Debido a que Vertica distribuye la ejecución entre nodos, los logs nativos por sí solos no son suficientes. DataSunrise consolida solicitudes SQL, violaciones de seguridad y acciones de enmascaramiento en una canalización unificada de eventos. Esto simplifica enormemente las investigaciones y revisiones internas.

Además, los administradores de Vertica frecuentemente verifican patrones de acceso con SQL tales como:

SELECT user_name, request, start_time FROM query_requests WHERE request LIKE '%customers_sensitive%';

Combinado con el registro de DataSunrise, esto proporciona una imagen completa de cómo se acceden los datos sensibles durante las operaciones diarias.

5. Comprobar: Generar Evidencia para Auditorías de Cumplimiento

Finalmente, el cumplimiento requiere prueba documentada. Las auditorías regulatorias suelen solicitar evidencia de enmascaramiento, registros de violaciones SQL, resúmenes de acceso y detalles de retención. Producir esto manualmente es propenso a errores. En cambio, Compliance Manager de DataSunrise genera informes estructurados alineados con GDPR, HIPAA, PCI DSS y SOX automáticamente. Esto reduce significativamente el tiempo empleado en preparar evidencia durante auditorías.

Matriz de Responsabilidad de Controles de Cumplimiento

| Dominio de Control | Administrador de Vertica | Equipo de Seguridad | DataSunrise |

|---|---|---|---|

| Identificación de Datos | Definir esquemas | Validar categorías | Descubrimiento automatizado |

| Aplicación SQL | Asignar roles | Definir políticas | Bloquear o permitir SQL |

| Enmascaramiento | Mantener estructuras | Definir reglas de enmascaramiento | Aplicar enmascaramiento dinámico |

| Monitoreo | Revisar logs | Investigar incidentes | Auditoría unificada |

| Evidencia de Auditoría | Proveer metadatos | Interpretar estándares | Generar reportes |

Conclusión

Cómo Gestionar el Cumplimiento de Datos para Vertica requiere descubrimiento continuo, aplicación de reglas SQL, enmascaramiento dinámico, monitoreo centralizado y reportes automatizados. Debido a que Vertica distribuye la ejecución y almacenamiento entre nodos y proyecciones, las organizaciones deben aplicar el cumplimiento en la puerta de enlace SQL donde se originan las consultas. DataSunrise proporciona exactamente este plano de aplicación, asegurando que los datos sensibles permanezcan protegidos mientras Vertica mantiene sus capacidades analíticas de alto rendimiento.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora