Cómo aplicar la gobernanza de datos para Apache Cassandra

Introducción

Apache Cassandra es una base de datos NoSQL distribuida, conocida por manejar cargas de trabajo críticas y a gran escala a través de clusters y múltiples centros de datos. Con su alta disponibilidad y tolerancia a fallos, Cassandra a menudo se despliega en entornos donde se debe gestionar de forma responsable información sensible, como transacciones financieras, registros de salud o perfiles de clientes.

Esto plantea la pregunta: ¿cómo aplicar la gobernanza de datos en Apache Cassandra para que las organizaciones se mantengan en cumplimiento, seguras y sean eficientes? La gobernanza de datos en este contexto significa definir, controlar y supervisar cómo se accede, utiliza y protege la información en todo el sistema.

Antes de adentrarse en los marcos de gobernanza, quizá desee revisar los conceptos generales de cumplimiento de datos y las obligaciones regulatorias como GDPR o HIPAA.

Lo que Cassandra ofrece de serie para la gobernanza de datos

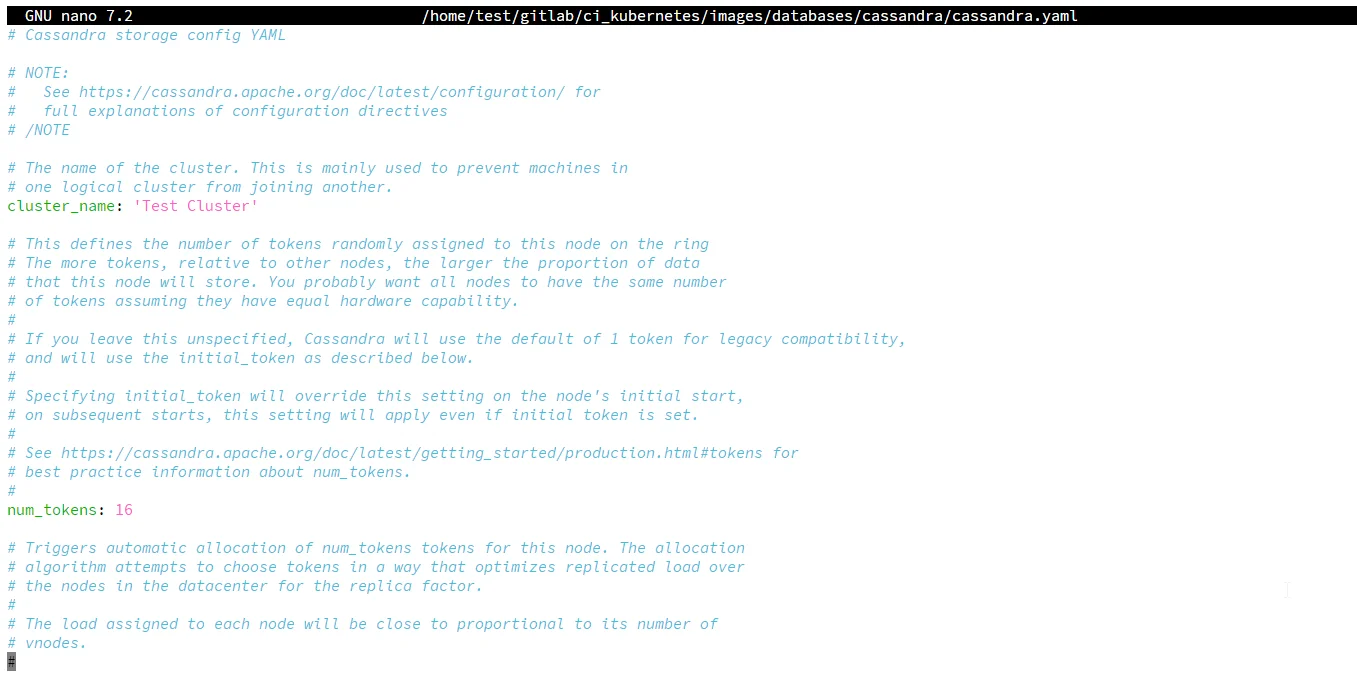

Cassandra proporciona características básicas de gobernanza, pero todas están deshabilitadas por defecto y requieren una configuración manual significativa, la cual se realiza principalmente editando el archivo cassandra.yaml. Exploremos lo que realmente está disponible y la realidad de implementarlo.

Control de Acceso Basado en Roles (RBAC)

Requisitos previos (a menudo no documentados):

# Se debe editar cassandra.yaml en CADA nodo

authenticator: PasswordAuthenticator # Valor predeterminado: AllowAllAuthenticator

authorizer: CassandraAuthorizer # Valor predeterminado: AllowAllAuthorizer

role_manager: CassandraRoleManager

Después de reiniciar el clúster, puede crear roles:

-- Primero, cree el keyspace (a menudo olvidado en la documentación)

CREATE KEYSPACE IF NOT EXISTS customer_data

WITH replication = {'class': 'SimpleStrategy', 'replication_factor': 3};

-- Luego cree el rol

CREATE ROLE analyst WITH LOGIN = true AND PASSWORD = 'strongPassword';

GRANT SELECT ON KEYSPACE customer_data TO analyst;

Limitaciones:

- No existe jerarquía o herencia de roles

- No hay controles de acceso basados en tiempo

- No se permiten permisos condicionales (por ejemplo, “acceso solo durante el horario laboral”)

- Los cambios de contraseña requieren comandos CQL manuales en cada nodo

Registro de Auditoría: Complejo y Local en el Nodo

Propósito previsto: Rastrear toda la actividad de la base de datos para el cumplimiento.

Consideraciones de implementación: El registro de auditoría requiere una configuración cuidadosa y produce registros binarios locales en cada nodo que necesitan ser agregados:

audit_logging_options:

enabled: true # Valor predeterminado: false

logger:

- class_name: BinAuditLogger # Estructura correcta (no solo "BinAuditLogger")

audit_logs_dir: /var/log/cassandra/audit # REQUERIDO pero a menudo falta en los ejemplos

included_categories: DML, DDL, AUTH # Debe especificarse qué auditar

excluded_keyspaces: system, system_schema # Evitar registrar operaciones del sistema

roll_cycle: HOURLY

block: true # Crítico: asegura que no se pierda auditoría

max_log_size: 17179869184 # Límite de 16 GiB por archivo

Limitaciones principales:

- Registros dispersos en cada nodo en formato binario

- No existe agregación o centralización de registros incorporada

- No captura los intentos fallidos de autenticación

- Requiere herramientas personalizadas para analizar y procesar

- No posee capacidades de alerta en tiempo real

Enmascaramiento de Datos: Versión Limitada y Dependiente del Esquema

Solo en Cassandra 5.0+, y deshabilitado por defecto:

# Se debe habilitar primero en cassandra.yaml

dynamic_data_masking_enabled: true # Valor predeterminado: false

Después del reinicio, puede crear tablas enmascaradas:

-- Se requiere crear primero el keyspace

CREATE KEYSPACE IF NOT EXISTS healthcare

WITH replication = {'class': 'SimpleStrategy', 'replication_factor': 1};

USE healthcare;

-- Luego cree la tabla enmascarada

CREATE TABLE patients (

id UUID PRIMARY KEY,

name TEXT MASKED WITH mask_inner(1, null),

birth DATE MASKED WITH mask_default()

);

Limitaciones críticas:

- No disponible en Cassandra 3.x o 4.x (la mayoría de los despliegues en producción)

- No se pueden enmascarar tablas existentes sin eliminarlas y recrearlas

- Las reglas de enmascaramiento están codificadas en el esquema (no son dinámicas)

- No hay enmascaramiento contextual (se aplica el mismo enmascaramiento para todos los usuarios)

- El impacto en el rendimiento no está bien documentado

Retos de Implementación y Consideraciones

| Complejidad de Configuración | Limitaciones Operativas | Consideraciones de Cumplimiento |

|---|---|---|

| Características deshabilitadas por defecto | No existe un panel unificado de gobernanza | Retención manual y gestión de políticas |

| Edición manual de YAML en cada nodo | Los registros de auditoría necesitan analizadores/agrupación personalizados | Dependencia de herramientas específicas de Cassandra |

| Reinicios del clúster por cada cambio | La gestión de roles solo es posible a través de comandos CQL | Se requiere generación de informes personalizados |

| Sin validación hasta el tiempo de ejecución | Integración limitada con identidades empresariales | Clasificación y descubrimiento de datos manual |

Para organizaciones que administran múltiples bases de datos (MySQL, PostgreSQL, MongoDB junto con Cassandra), mantener sistemas de gobernanza separados para cada uno se vuelve insostenible.

Cómo Implementar una Gobernanza Completa de Datos con DataSunrise

A diferencia del enfoque fragmentado nativo de Cassandra, DataSunrise ofrece una plataforma de gobernanza unificada. He aquí cómo lograr una gobernanza integral en pocos pasos:

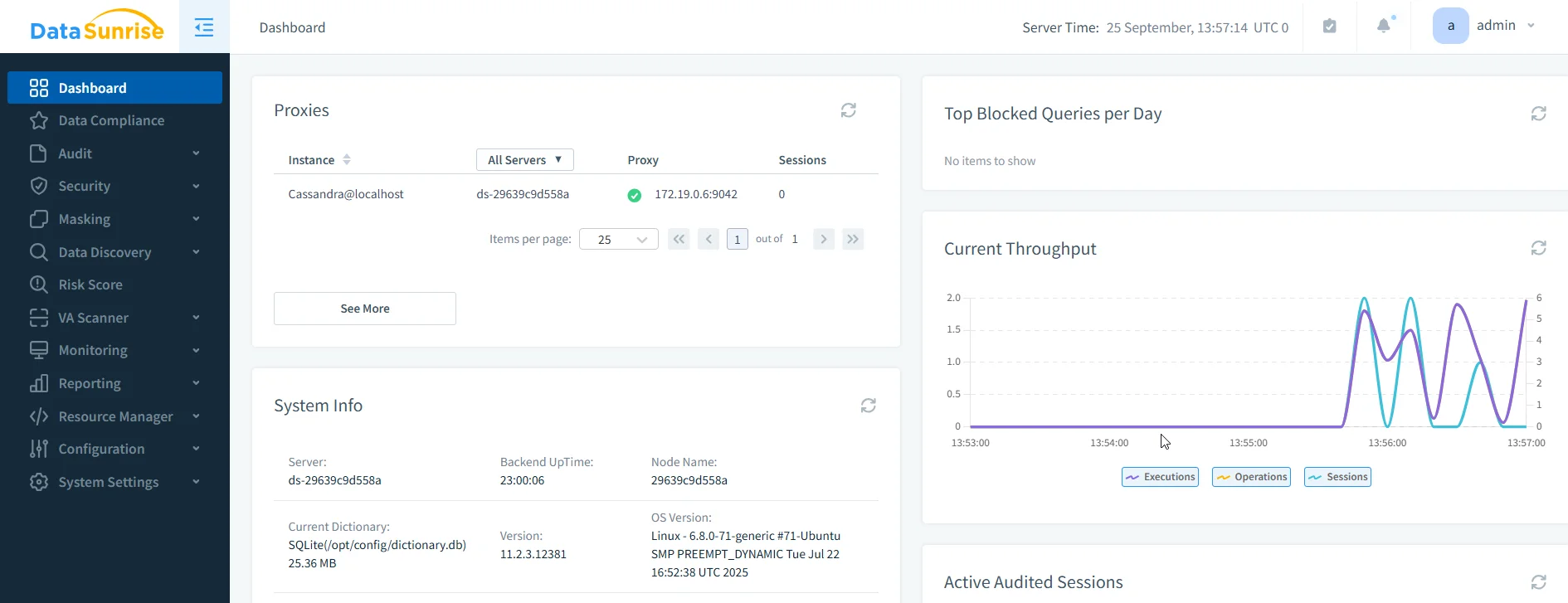

Paso 1: Despliegue de DataSunrise (Instalación en 15 minutos)

Sin edición de YAML, sin reinicios, sin tiempo de inactividad:

- Instale DataSunrise entre sus aplicaciones y Cassandra

- Configure la conexión a su clúster de Cassandra mediante la interfaz web

- DataSunrise descubre automáticamente todos los keyspaces, tablas y columnas

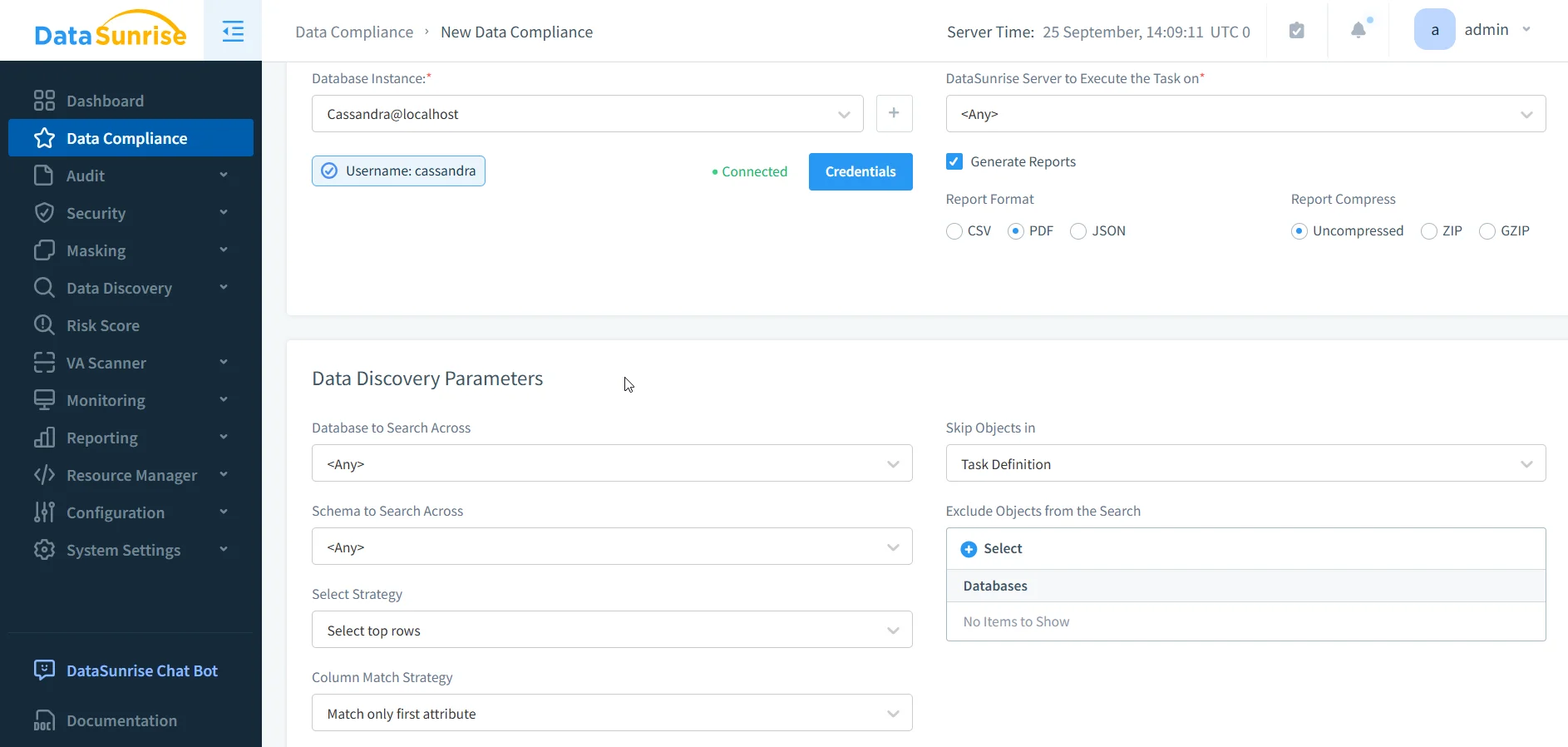

Paso 2: Configurar el Cumplimiento Automático de Datos en DataSunrise (Configuración en 5 minutos)

Simplemente navegue a “Cumplimiento de Datos” en el menú lateral, seleccione su base de datos objetivo y las regulaciones que necesita cumplir (GDPR, HIPAA, PCI DSS, SOX), y comience el Descubrimiento de Datos.

DataSunrise automáticamente:

- Detecta datos sensibles (PII, PHI, PCI y patrones personalizados).

- Habilita auditoría a nivel de clúster con almacenamiento centralizado y búsqueda en tiempo real.

- Aplica políticas de enmascaramiento dinámico por rol y contexto.

- Configura controles de seguridad/firewall contra consultas de alto riesgo.

- Genera informes de cumplimiento automáticos, manteniéndolo siempre preparado para auditorías.

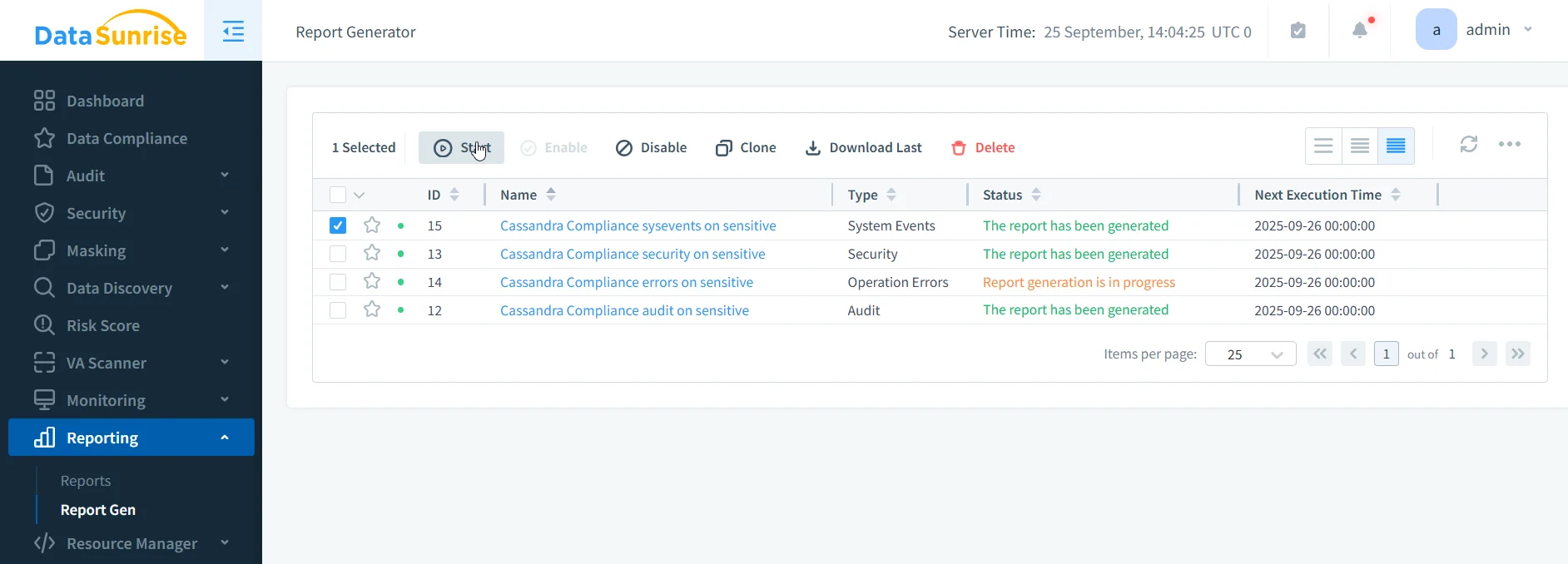

Paso 3: Generar Informes de Cumplimiento (1 Clic)

Navegue a Reportes → Generación de Informes:

- GDPR: Actividades de procesamiento de datos, políticas de retención, registros de acceso

- HIPAA: Auditoría de acceso a PHI, estado de cifrado, actividad de usuarios

- PCI DSS: Acceso a datos de tarjetas, verificación de controles de seguridad

- SOX: Acceso a datos financieros, gestión de cambios, segregación de funciones

Los informes están listos para auditoría e incluyen toda la documentación requerida.

Impacto Empresarial de Aplicar la Gobernanza de Datos

Aplicar una gobernanza estructurada de datos con Cassandra y DataSunrise trae beneficios medibles:

| Objetivo de Gobernanza | Cassandra Nativo | Con DataSunrise |

|---|---|---|

| Control de acceso basado en roles | ✅ RBAC básico | ✅ RBAC avanzado, políticas centralizadas |

| Rastro de Auditoría | ⚠ Detalles limitados | ✅ Detallado, exportable, integración SIEM |

| Enmascaramiento de Datos | ⚠ Parcial (5.0+) | ✅ Dinámico, estático, consistente |

| Automatización del Cumplimiento | ❌ Solo manual | ✅ Plantillas e informes predefinidos |

| Detección de Amenazas | ❌ No disponible | ✅ Análisis de comportamiento, alertas |

Estas mejoras no solo reducen los riesgos de cumplimiento, sino que también agilizan las operaciones internas y mejoran la confianza con clientes y auditores.

Conclusión

Al planificar cómo aplicar la gobernanza de datos en Apache Cassandra, las organizaciones deben considerar tanto las características nativas como las plataformas externas de gobernanza. Mientras que Cassandra ofrece controles fundamentales como RBAC, registro de auditoría y enmascaramiento, los requerimientos avanzados demandan una solución integrada.

DataSunrise proporciona un marco de gobernanza unificado con cumplimiento automatizado, auditoría detallada y protección en tiempo real. Esta combinación ayuda a las empresas a cumplir con las normativas mientras mantienen entornos Cassandra eficientes, seguros y resilientes.

Si está listo para mejorar la gobernanza en su despliegue de Cassandra, solicite una demostración para explorar las capacidades de DataSunrise en acción.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar AhoraSiguiente