Cómo aplicar la gobernanza de datos en IBM Db2

Introducción

La gobernanza de datos es la práctica de gestionar cómo se accede, protege y utiliza la información dentro de una organización. Garantiza que los datos se mantengan confiables, seguros y alineados con los requisitos regulatorios.

Para IBM Db2, la gobernanza va más allá de comprender los principios — se trata de ponerlos en acción. Aplicar la gobernanza significa configurar controles, monitorear la actividad, revisar los privilegios y asegurar que los datos se manejen de manera consistente en todos los entornos.

Preparándose para la Gobernanza en Db2

Antes de realizar cambios técnicos, los administradores deben prepararse:

- Define las políticas que tu organización debe hacer cumplir. Incluye reglas sobre quién puede acceder a información sensible, cuánto tiempo se deben conservar los datos y qué tipo de evidencia de auditoría esperan los reguladores.

- Identifica los datos sensibles a través de esquemas y aplicaciones. Db2 provee vistas del catálogo del sistema como

SYSCAT.COLUMNSySYSCAT.TABLESque ayudan a los administradores a ubicar dónde reside la información de identificación personal (PII) o los datos financieros. Revisar estas tablas desde el principio asegura que las medidas de gobernanza se enfoquen en los conjuntos de datos correctos. - Considera los impulsores regulatorios como GDPR, HIPAA, PCI DSS o SOX. Cada uno introduce obligaciones diferentes — GDPR enfatiza la minimización de datos, HIPAA requiere la confidencialidad de los registros de salud, PCI DSS se centra en la protección del titular de la tarjeta y SOX exige integridad en la presentación de informes financieros. Las auditorías de Db2 (

db2audit) y las vistas de monitoreo (SYSIBMADM) se alinean con estos requisitos para generar el tipo de evidencia adecuada.

Paso 1 – Configurar Controles de Acceso

Db2 ofrece Control de Acceso a Filas y Columnas (RCAC) y Control de Acceso Basado en Etiquetas (LBAC). Estas características permiten a los administradores hacer cumplir las políticas directamente a nivel de base de datos.

Ejemplo: restringir a cada doctor únicamente el acceso a los registros de sus propios pacientes:

ALTER TABLE patients ACTIVATE ROW ACCESS CONTROL;

CREATE PERMISSION doctor_only

ON patients

FOR ROWS WHERE CURRENT USER = doctor_id

ENFORCED FOR ALL ACCESS

ENABLE;

Esto asegura que los usuarios vean solo los datos autorizados, un pilar fundamental de la gobernanza.

Paso 2 – Habilitar el Monitoreo de Actividad

La gobernanza requiere visibilidad sobre quién está conectado y qué acciones realiza. Db2 proporciona vistas de monitoreo, como SYSIBMADM.MON_CONNECTION_SUMMARY.

SELECT

APPLICATION_NAME,

SESSION_AUTH_ID,

TOTAL_APP_COMMITS,

APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Esta consulta muestra las conexiones actuales, identificando qué aplicaciones y cuentas permanecen activas.

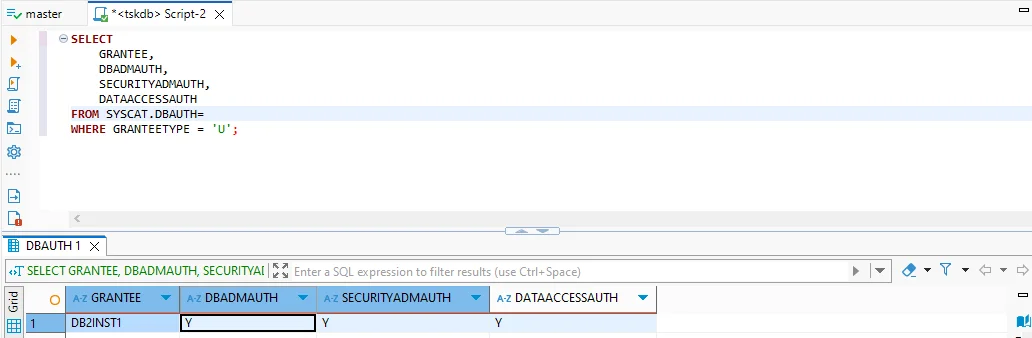

Paso 3 – Revisar Privilegios

La gobernanza también requiere conocer quién posee roles elevados. Db2 lo hace posible con vistas del catálogo:

SELECT

GRANTEE,

DBADMAUTH,

SECURITYADMAUTH,

DATAACCESSAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

Esto ayuda a los administradores a detectar cuentas con amplios privilegios y confirmar que se ajusten a las reglas de gobernanza.

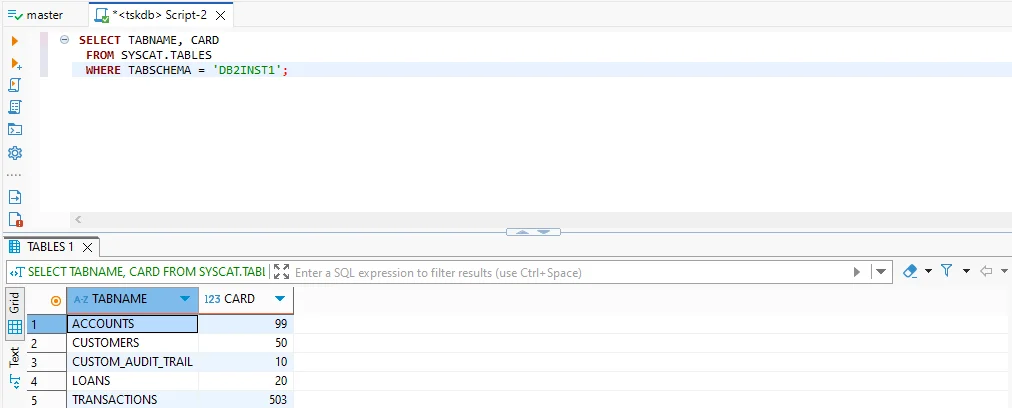

Paso 4 – Rastrear el Inventario de Datos

El catálogo de Db2 ayuda a los administradores a mantener un inventario de tablas y sus recuentos de filas. Esto respalda la gobernanza al garantizar que los datos sensibles no pasen desapercibidos.

SELECT TABNAME, CARD

FROM SYSCAT.TABLES

WHERE TABSCHEMA = 'DB2INST1';

Un inventario de tablas facilita el seguimiento del crecimiento, la detección de anomalías y la verificación de que los administradores controlen adecuadamente los conjuntos de datos sensibles.

¿Qué Sucede si Te Detienes Aquí?

Confiar únicamente en las características nativas proporciona visibilidad y control, pero quedan brechas en la gobernanza:

- Los datos sensibles permanecen totalmente visibles para los usuarios con derechos de consulta — sin enmascaramiento dinámico.

- Identificar PII o PHI requiere una inspección manual de los esquemas.

- Los registros de

db2auditgeneran detalles pero resultan engorrosos de analizar a gran escala. - Cada instancia de Db2 requiere una gobernanza separada, lo que conduce a una aplicación inconsistente.

Estas limitaciones crean riesgos como la exposición interna, auditorías incompletas y desviaciones en las políticas a través de los entornos.

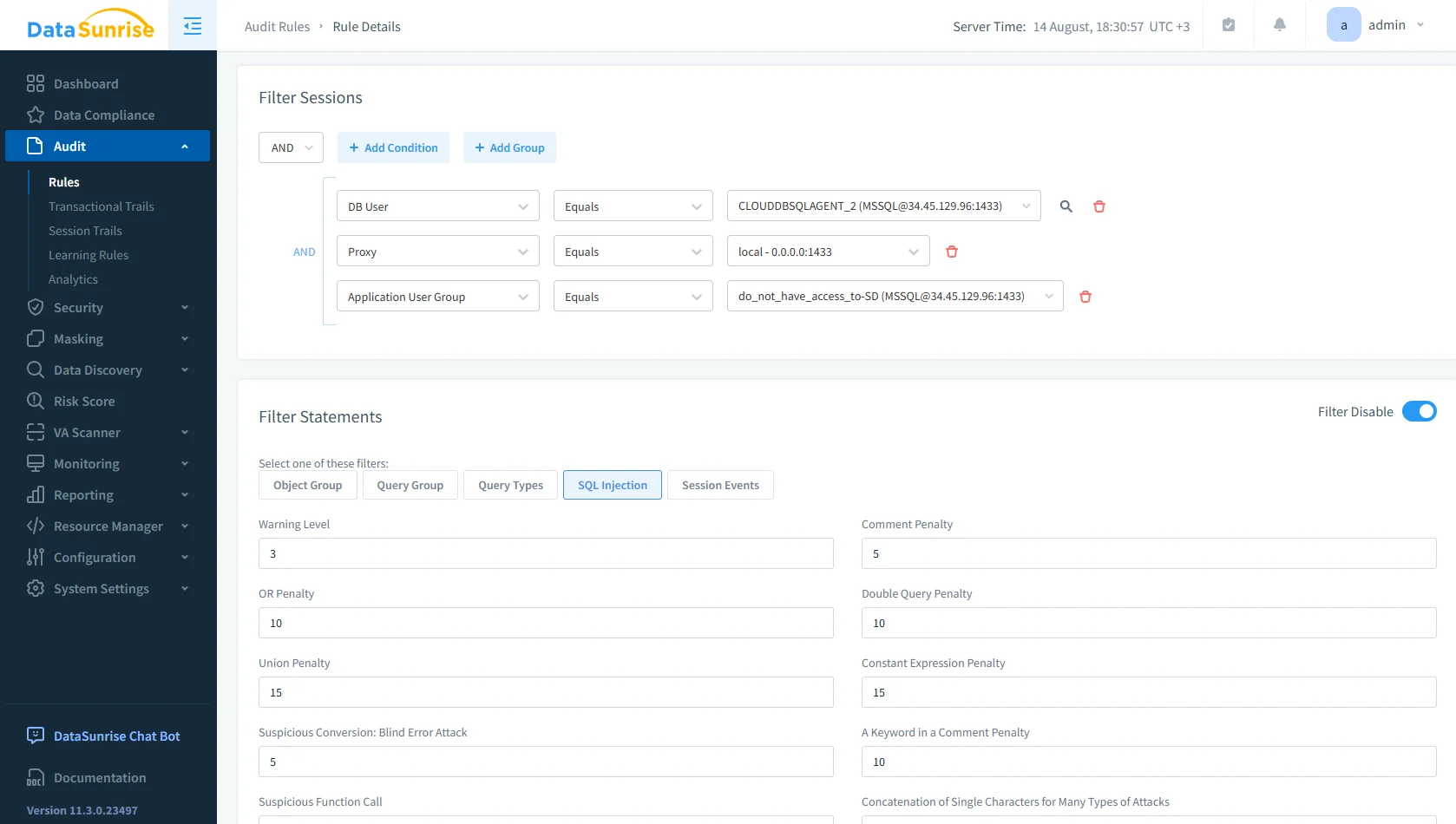

Paso 5 – Extender la Gobernanza con DataSunrise

DataSunrise es una plataforma de seguridad y cumplimiento para bases de datos que complementa a Db2 abordando las brechas de gobernanza que las herramientas nativas no pueden cerrar. Se integra de forma transparente sin requerir cambios en el código de la aplicación y ofrece a los equipos de gobernanza herramientas avanzadas para proteger y monitorear los datos sensibles.

Mejoras en el Acceso y la Visibilidad

-

Control de acceso más robusto: El enmascaramiento dinámico va más allá del RCAC y LBAC de Db2. Oculta campos sensibles como números de tarjetas de crédito o registros médicos en tiempo real, adaptando la vista según los roles de usuario. Esto impide que analistas, desarrolladores o personal de soporte visualicen datos regulados, reduciendo el riesgo de filtraciones internas.

Pantalla de configuración de reglas de auditoría de DataSunrise para filtrar sesiones y sentencias, incluyendo filtros de inyección SQL y configuraciones de penalización. -

Visibilidad más profunda: La solución de auditoría consolida la actividad de Db2 en paneles y alertas. En lugar de analizar los registros sin procesar de

db2audit, los equipos de gobernanza examinan vistas estructuradas y en tiempo real de inicios de sesión, consultas, cambios en esquemas y exportaciones de datos. Esto permite respuestas más rápidas ante comportamientos inusuales.

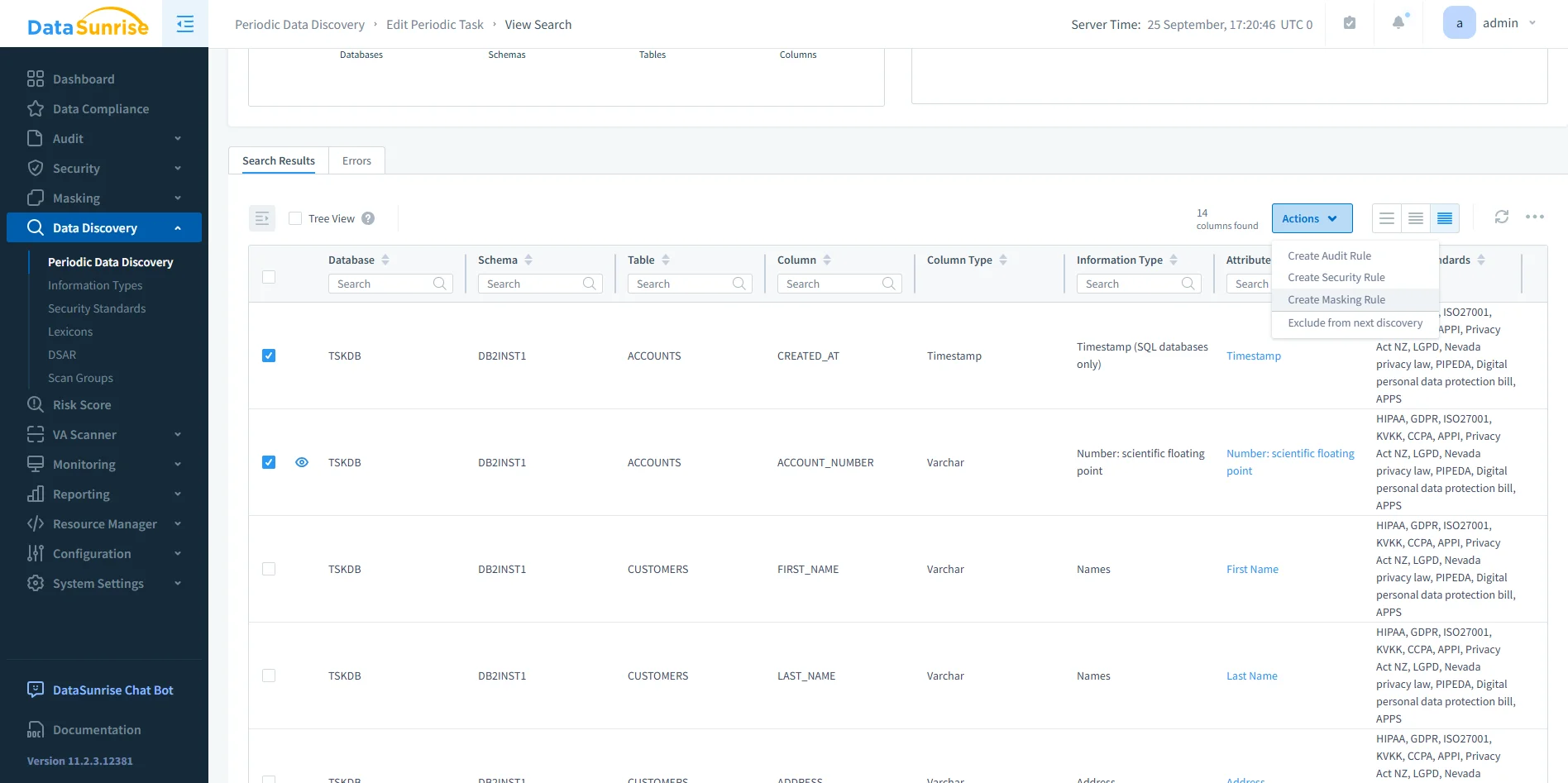

Descubrimiento, Aplicación y Reporte

-

Descubrimiento automatizado: Las herramientas de descubrimiento de datos escanean los esquemas de Db2 para identificar dónde residen PII y PHI. Los administradores no pueden proteger datos que no pueden localizar. El descubrimiento automatizado asegura que ningún conjunto de datos sensible permanezca oculto durante las auditorías.

Interfaz de descubrimiento de datos de DataSunrise que muestra los resultados periódicos del escaneo, destacando columnas sensibles como números de cuenta y nombres personales. -

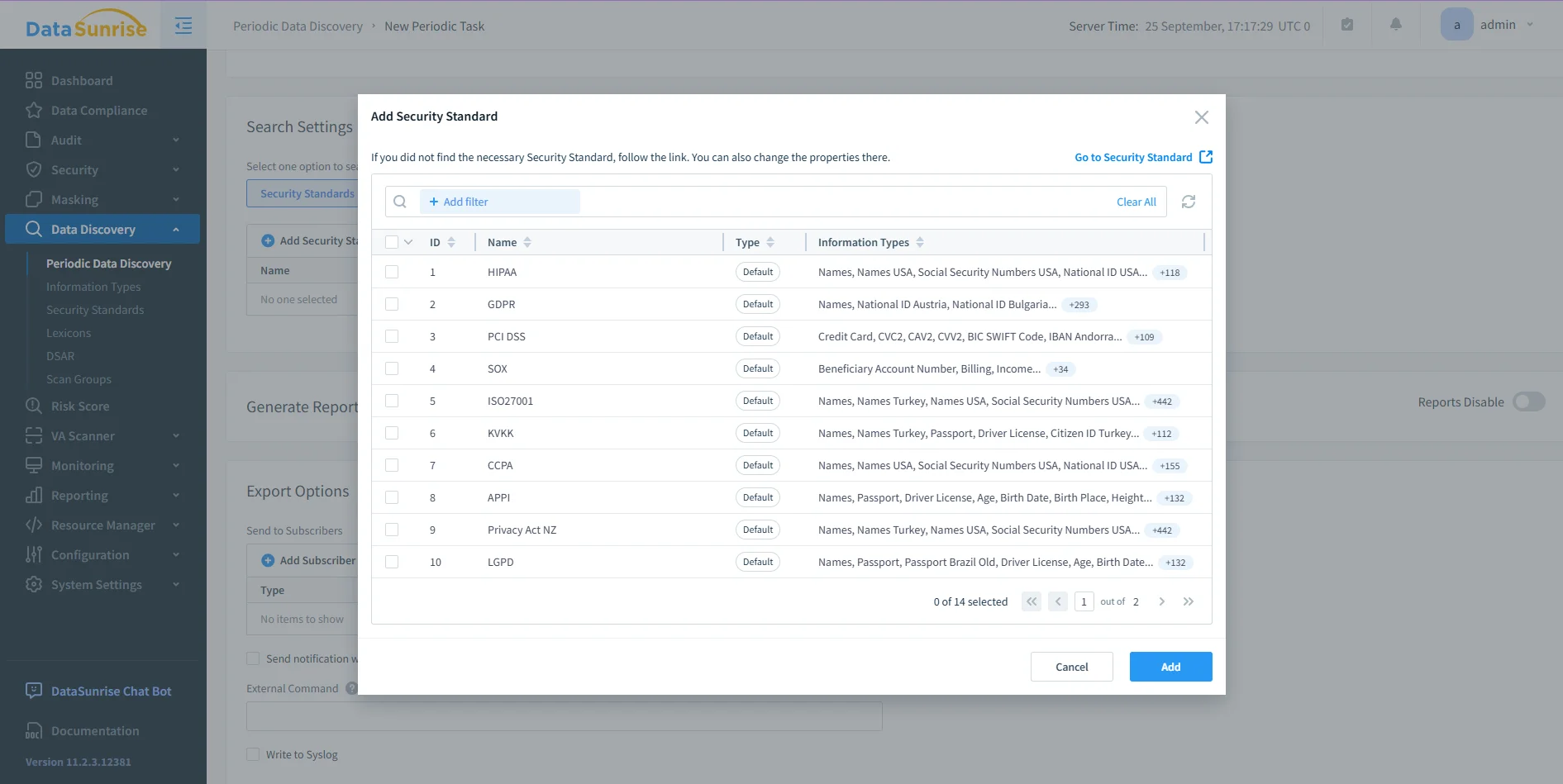

Aplicación continua: Con Compliance Autopilot, las políticas de gobernanza para GDPR, HIPAA, PCI DSS y SOX se aplican de manera consistente. A medida que nuevos usuarios, roles u objetos aparecen en Db2, el sistema ajusta las reglas de aplicación para prevenir desviaciones en el cumplimiento.

Ventana de configuración de estándares de seguridad de DataSunrise mostrando mapeos a marcos de trabajo como HIPAA, GDPR, PCI DSS y SOX. -

Evidencia lista para auditoría: Los informes automatizados generan reportes claros en PDF o HTML con un solo clic. Esto elimina la tarea manual de compilar evidencia de múltiples registros de Db2 y ayuda a las organizaciones a demostrar responsabilidad sin demoras.

Al superponer estas capacidades sobre las características nativas de Db2, DataSunrise transforma la gobernanza de controles manuales dispersos a un programa integral y proactivo. Fortalece la seguridad y agiliza la supervisión, asegurando que los datos se mantengan controlados y listos para auditoría en todo momento.

Aplicando la Gobernanza en la Práctica

La siguiente tabla muestra cómo funcionan las tareas de gobernanza únicamente con Db2 frente a Db2 combinado con DataSunrise.

| Tarea de Gobernanza | Db2 Nativo | Db2 con DataSunrise |

|---|---|---|

| Control de Acceso | RCAC y LBAC restringen el acceso de los usuarios a nivel de filas y columnas. | El enmascaramiento dinámico oculta valores sensibles en tiempo real, adaptándose a los roles de usuario. |

| Monitoreo de Actividad | MON_CONNECTION_SUMMARY proporciona datos de sesiones actuales; db2audit genera registros sin procesar. | Rastreo unificado de auditorías con paneles y alertas para una supervisión clara. |

| Revisión de Privilegios | SYSCAT.DBAUTH muestra roles a nivel de base de datos pero requiere revisión manual. | Vista centralizada de privilegios en Db2 y otras bases de datos. |

| Inventario de Datos | SYSCAT.TABLES revela nombres de tablas y conteos de filas. | El descubrimiento automatizado localiza y clasifica PII/PHI en todos los esquemas. |

| Reporte de Auditoría | Sin capacidades de reporte nativas más allá de registros sin procesar. | Informes de cumplimiento y gobernanza en PDF/HTML con un solo clic. |

Conclusión

Aplicar la gobernanza de datos en Db2 significa más que habilitar algunas características. Los administradores deben alinear los controles de acceso, monitorear las sesiones, revisar los privilegios y llevar un seguimiento del inventario de datos. Estos pasos crean una base para la gobernanza, pero las capacidades nativas de Db2 no satisfacen las necesidades avanzadas.

DataSunrise extiende esta base con enmascaramiento, descubrimiento automatizado, auditoría unificada y generación de informes. Transforma Db2 en una plataforma que sostiene la gobernanza en entornos híbridos y multi-base de datos. Al seguir un enfoque estructurado y complementar Db2 con DataSunrise, las organizaciones aplican la gobernanza de manera efectiva y la mantienen a largo plazo.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora