Cumplimiento Regulatorio de Vertica

El cumplimiento normativo de Vertica requiere que las organizaciones descubran, protejan y monitoreen la información sensible almacenada dentro de Vertica. Dado que Vertica a menudo funciona como un almacén analítico de alto rendimiento, acumula rápidamente grandes volúmenes de datos regulados como identificadores personales, detalles de pago y registros de actividad operativa. Por lo tanto, los equipos necesitan tanto controles nativos de Vertica como herramientas especializadas para alinear sus entornos con marcos como GDPR, HIPAA, PCI DSS, SOX, y CCPA.

DataSunrise ayuda a los equipos de Vertica a cumplir con estas obligaciones combinando descubrimiento automatizado, enmascaramiento, auditoría e informes dentro de una sola plataforma. A lo largo de este artículo, destacamos qué regulaciones aplican típicamente a Vertica, qué características nativas existen y cómo DataSunrise las mejora para apoyar flujos de trabajo reales de cumplimiento. Para más orientación sobre flujos continuos de cumplimiento, consulte la documentación del DataSunrise Compliance Manager.

Por qué Importa el Cumplimiento para Vertica

Vertica frecuentemente sirve como la columna vertebral analítica para paneles de BI, plataformas de reportes y data marts. Estas cargas de trabajo a menudo fusionan datos de varios sistemas operativos, lo que significa que el contenido regulado termina consolidado dentro de Vertica. Como resultado, un solo entorno Vertica puede contener información de titulares de tarjetas, datos de salud, registros de autenticación e identificadores personales. Sin controles adecuados, se vuelve difícil demostrar que el acceso está limitado, monitoreado y justificado.

Las regulaciones esperan más que permisos básicos. Requieren una visibilidad clara de los eventos de acceso, enmascaramiento verificable para campos sensibles y políticas sólidas de retención y eliminación. Por consiguiente, los entornos Vertica que almacenan datos regulados necesitan una combinación de herramientas de descubrimiento, protección y auditoría para alinearse con los requisitos de cumplimiento.

Principales Marcos Regulatorios que Afectan a Vertica

Una implementación de Vertica a menudo toca varios marcos de cumplimiento, incluyendo:

- GDPR: Protege datos personales, garantiza derechos de los sujetos de datos y exige registros transparentes del procesamiento. Guía relacionada: Información GDPR.

- HIPAA: Exige salvaguardias para PHI, incluyendo auditabilidad, registro de accesos y controles de seguridad. Documentación: Resumen CDC HIPAA.

- PCI DSS: Requiere protección estricta de datos de titulares de tarjetas, incluyendo enmascaramiento, registro y acceso controlado. Referencia: Biblioteca PCI DSS.

- SOX: Exige registros confiables de auditoría, monitoreo de cambios y evidencia de controles de integridad financiera.

- CCPA: Se enfoca en la privacidad del consumidor, transparencia y control de acceso sobre información personal.

Aunque estos marcos varían, comparten expectativas técnicas comunes: descubrir datos sensibles, aplicar el principio de menor privilegio, monitorear el uso y proporcionar evidencia que demuestre que los controles funcionan como se espera. Vertica entrega parte de esta base, pero la cobertura completa usualmente requiere herramientas complementarias.

Características Nativas de Vertica para el Cumplimiento

Vertica incluye varias capacidades que apoyan los esfuerzos de cumplimiento:

- Control de acceso basado en roles (RBAC): Proporciona control granular de acceso para esquemas, tablas y vistas.

- Encriptación TLS: Protege los datos transmitidos entre los clientes y nodos de Vertica.

- Integración de autenticación: Soporta LDAP, Kerberos y cuentas locales para una aplicación coherente de políticas de identidad.

- Vistas de monitoreo: Tablas como

v_monitor.query_requestsyv_monitor.sessionsrevelan la actividad de consultas y detalles de sesiones.

A pesar de estas fortalezas, Vertica no clasifica automáticamente los datos sensibles, no aplica enmascaramiento ni genera documentación lista para cumplimiento. También almacena los registros localmente, lo que complica el análisis a gran escala o en múltiples clústeres. Por lo tanto, los equipos a menudo requieren una plataforma de cumplimiento dedicada para unificar controles y proveer monitoreo consistente.

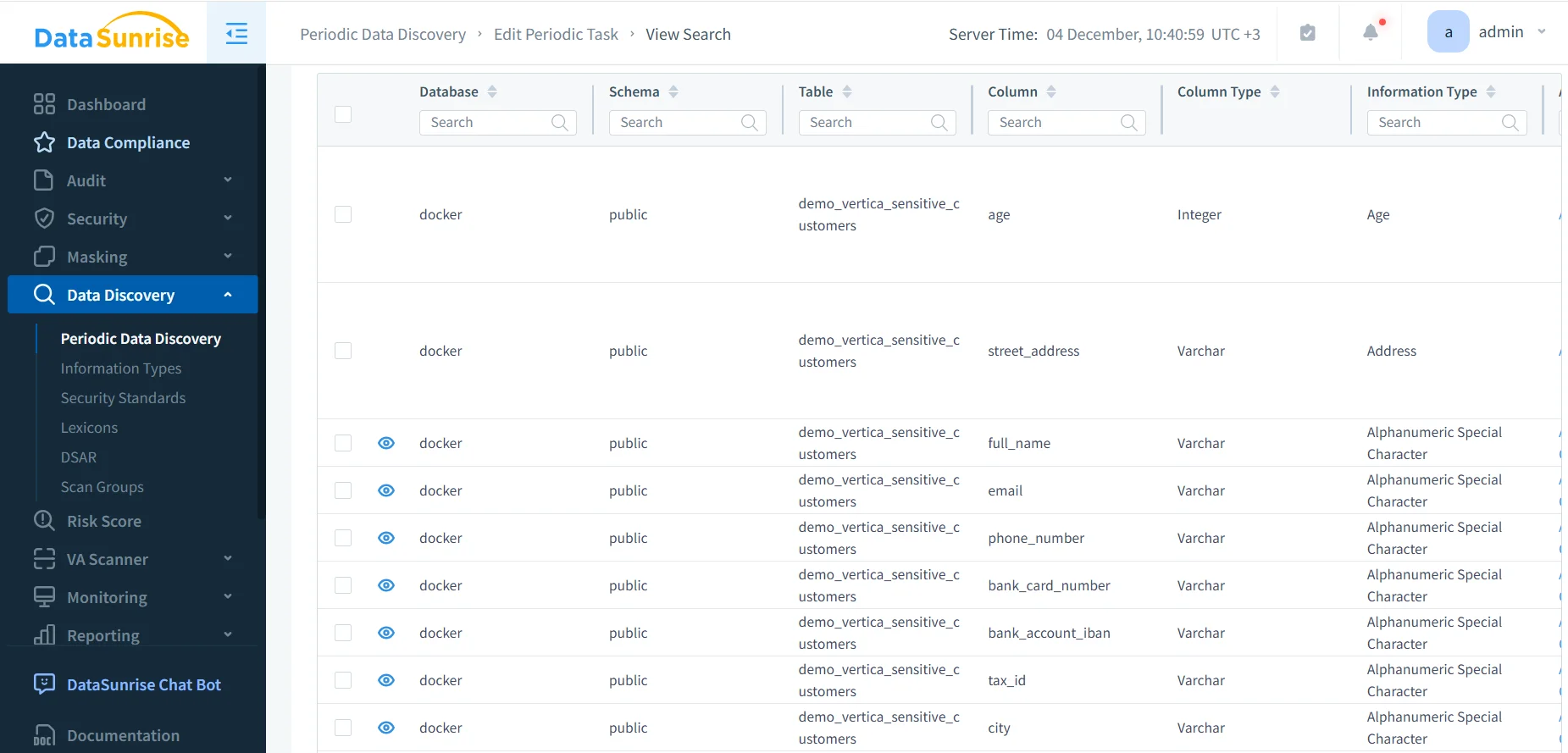

Descubrimiento de Datos Sensibles en Vertica con DataSunrise

La alineación regulatoria siempre comienza con identificar dónde residen los datos sensibles. DataSunrise automatiza el descubrimiento a través de los esquemas de Vertica y reconoce identificadores personales, atributos financieros, campos de salud y otros valores regulados. Esta capacidad reduce significativamente el tiempo de evaluación manual mientras mejora la exactitud del alcance para la aplicación de cumplimiento.

Cuando DataSunrise identifica campos sensibles, los equipos pueden aplicar inmediatamente reglas de enmascaramiento, refinar el control de acceso o extender la auditoría. Debido a que los resultados del descubrimiento se integran directamente en Compliance Manager, el cumplimiento regulatorio de Vertica se convierte en un proceso continuo y auditable.

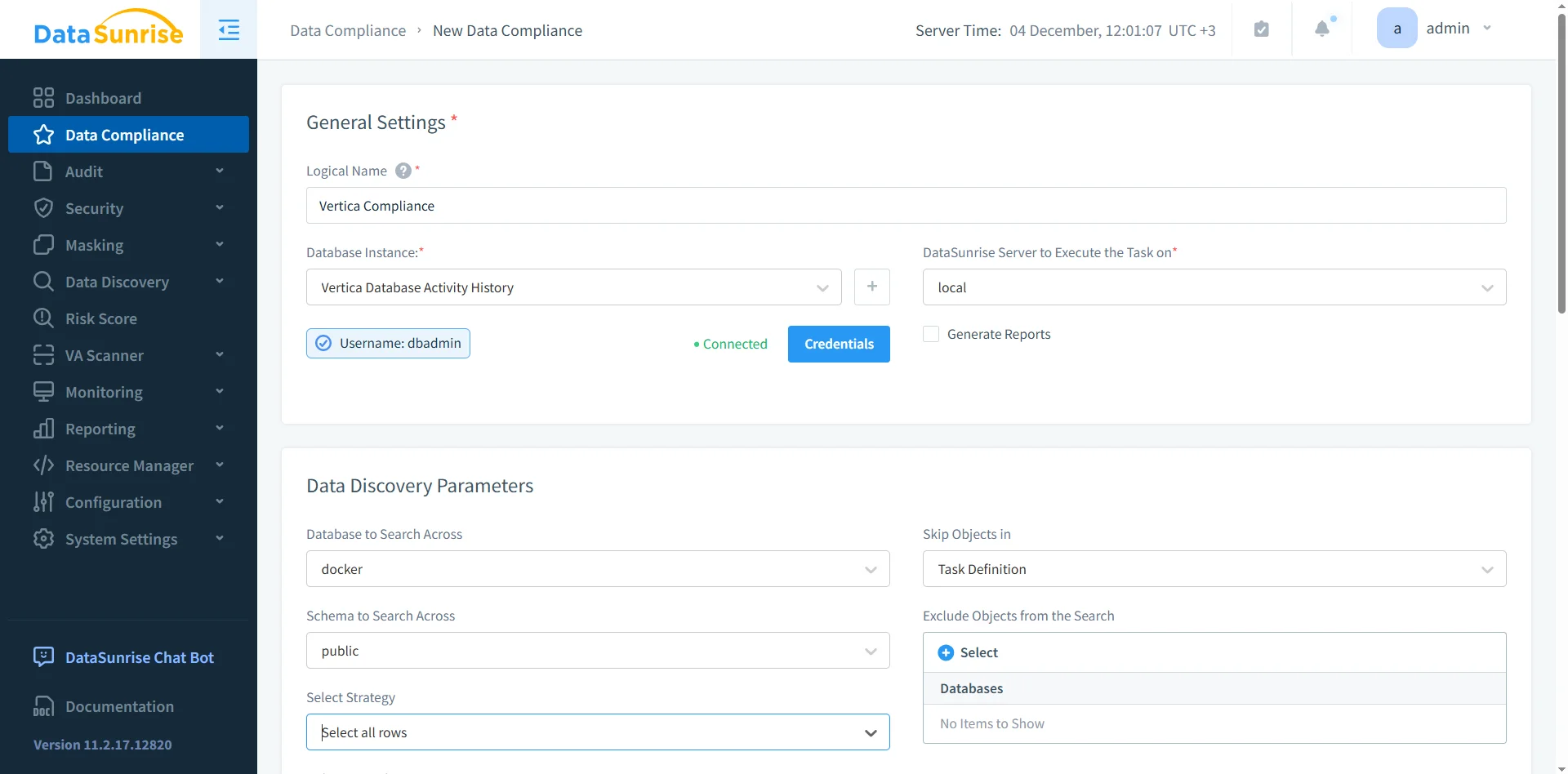

Configurando Tareas de Cumplimiento en Vertica

Después de identificar datos sensibles, las organizaciones necesitan un mecanismo repetible para evaluar la postura de cumplimiento. DataSunrise provee tareas de cumplimiento que se ejecutan programadamente y verifican si Vertica aún contiene campos sensibles sin protección, accesos demasiado permisivos o registros de auditoría incompletos. Como resultado, la verificación de cumplimiento se vuelve predecible y operativamente consistente.

Estas tareas ayudan a identificar políticas de enmascaramiento faltantes, restricciones de acceso inconsistentes y puntos ciegos en la auditoría. También producen un registro de auditoría de las verificaciones de cumplimiento, algo que los auditores solicitan frecuentemente. En combinación con DataSunrise Descubrimiento de Datos Sensibles, Enmascaramiento, y Registros de Auditoría, las tareas de cumplimiento forman un marco de control consistente alrededor de los datos de Vertica.

Resumen de Capacidades de Cumplimiento

La siguiente tabla detalla cómo Vertica y DataSunrise cumplen con los requisitos regulatorios clave.

| Requisito | Vertica Nativo | DataSunrise para Vertica |

|---|---|---|

| Identificar datos sensibles | Descubrimiento manual | Clasificación y etiquetado automatizado |

| Restringir acceso | RBAC | Monitoreo basado en políticas + enmascaramiento |

| Monitorear actividad | Vistas v_monitor + registros |

Historial de eventos centralizado con retención |

| Reducir exposición | Encriptación en tránsito | Enmascaramiento dinámico/estático para PII, PCI, PHI |

| Reportes de cumplimiento | Exportaciones manuales | Tareas de cumplimiento + plantillas de políticas |

Buenas Prácticas para el Cumplimiento Regulatorio de Vertica

Para mantener las implementaciones de Vertica alineadas con las expectativas regulatorias, considere las siguientes prácticas:

- Ejecute descubrimientos de datos sensibles regularmente para mantener un inventario actualizado.

- Implemente reglas de enmascaramiento en columnas de Vertica de alto riesgo, especialmente en entornos de desarrollo o compartidos.

- Combine RBAC con políticas de acceso de DataSunrise para aplicar el principio de menor privilegio.

- Centralice los registros de auditoría de Vertica dentro de DataSunrise para investigaciones y validación de cumplimiento.

- Programe tareas de cumplimiento y revise sus resultados con los equipos de seguridad y gobernanza.

Conclusión

Vertica proporciona valiosas características de rendimiento y seguridad; sin embargo, el cumplimiento normativo requiere más que RBAC nativo y registros. Las organizaciones deben identificar continuamente datos sensibles, controlar el acceso a ellos, monitorear su uso y demostrar una aplicación consistente. DataSunrise complementa Vertica con descubrimiento automatizado, enmascaramiento, auditoría e informes de cumplimiento. Juntas, estas herramientas crean una estrategia unificada de cumplimiento regulatorio para Vertica que simplifica auditorías y fortalece la protección de datos.