Enmascaramiento Dinámico de Datos para Cloudberry

El enmascaramiento dinámico de datos para Cloudberry proporciona a las organizaciones capacidades efectivas de protección de datos. El Informe de Investigaciones de Brechas de Datos 2024 de Verizon muestra que el 83% de las brechas de datos involucran factores humanos. Estos incluyen el uso indebido de credenciales y el manejo inadecuado de información sensible. Esta información destaca el valor de implementar el enmascaramiento dinámico de datos en las bases de datos Cloudberry dentro de la gestión moderna de datos. La tecnología permite el enmascaramiento de datos en tiempo real, garantizando que la información sensible se mantenga segura durante las operaciones regulares de la base de datos, sin dejar de proporcionar la funcionalidad necesaria para los usuarios autorizados.

Comprendiendo el Enmascaramiento Dinámico de Datos en Cloudberry

El enmascaramiento dinámico de datos (DDM) permite a las organizaciones ocultar datos sensibles en tiempo real, preservando al mismo tiempo el formato original de los datos. El enmascaramiento dinámico es diferente del enmascaramiento estático. No cambia los datos subyacentes. Esto lo hace ideal para entornos de desarrollo, pruebas y atención al cliente.

Capacidades de Enmascaramiento Nativo

Cloudberry ofrece funciones integradas para el enmascaramiento dinámico de datos a través de su implementación del lenguaje SQL. Estas capacidades permiten a los administradores:

- Crear vistas enmascaradas de datos sensibles

- Implementar controles de acceso basados en roles

- Aplicar reglas de enmascaramiento sin modificar el código de la aplicación

- Mantener la integridad de los datos mientras se protege la información confidencial

Implementación del Enmascaramiento Dinámico de Datos Nativo

Configuración de Reglas de Enmascaramiento vía SQL

Para implementar el enmascaramiento dinámico de datos en Cloudberry, puedes utilizar comandos SQL para crear vistas enmascaradas. Aquí tienes un ejemplo práctico:

CREATE MASK EmailMask ON dbo.Customers

FOR COLUMN email

AS

CASE

WHEN IS_ROLEMEMBER('DataAdmin') = 1

THEN email

ELSE CONCAT(LEFT(email, 2), '***@', RIGHT(email, CHARINDEX('@', REVERSE(email)) - 1))

END;

Esta máscara muestra direcciones de correo electrónico completas a los usuarios con el rol DataAdmin, mientras muestra correos parcialmente enmascarados a otros.

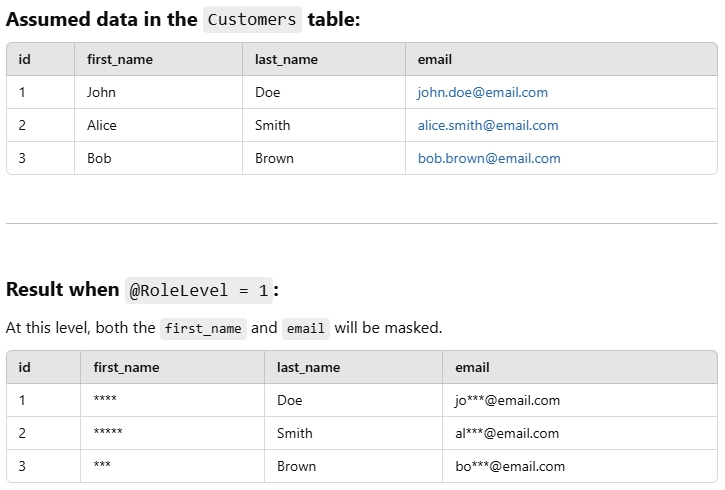

Trabajando con Procedimientos Almacenados

Los procedimientos almacenados ofrecen una flexibilidad adicional para implementar el enmascaramiento dinámico:

CREATE PROCEDURE MaskCustomerData

@RoleLevel INT

AS

BEGIN

SELECT

id,

CASE WHEN @RoleLevel > 2

THEN first_name

ELSE REPLICATE('*', LEN(first_name))

END AS first_name,

last_name,

CASE WHEN @RoleLevel > 3

THEN email

ELSE LEFT(email, 2) + '***' + RIGHT(email, 4)

END AS email

FROM Customers;

END;

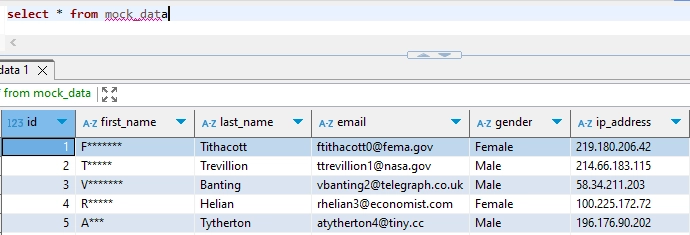

Puedes ver los resultados esperados a continuación:

Uso de la Interfaz de Línea de Comandos

La CLI de Cloudberry ofrece herramientas esenciales para gestionar las reglas de enmascaramiento. A continuación se muestran algunos comandos comunes:

# Ver máscaras existentes cloudberry-cli --list-masks --database mydb # Aplicar nueva máscara cloudberry-cli --create-mask --table Customers --column email --mask-type partial # Modificar máscara existente cloudberry-cli --modify-mask --mask-id EmailMask --new-type full

DataSunrise y el Enmascaramiento Dinámico de Datos para Cloudberry

Mientras que Cloudberry ofrece una funcionalidad nativa de enmascaramiento dinámico de datos, algunas organizaciones pueden buscar capas adicionales de seguridad o una gestión centralizada de sus políticas de enmascaramiento. Aquí es donde entra en juego DataSunrise. DataSunrise ofrece una suite completa de herramientas de seguridad para bases de datos, incluyendo capacidades de enmascaramiento dinámico de datos diseñadas específicamente para los usuarios de Cloudberry.

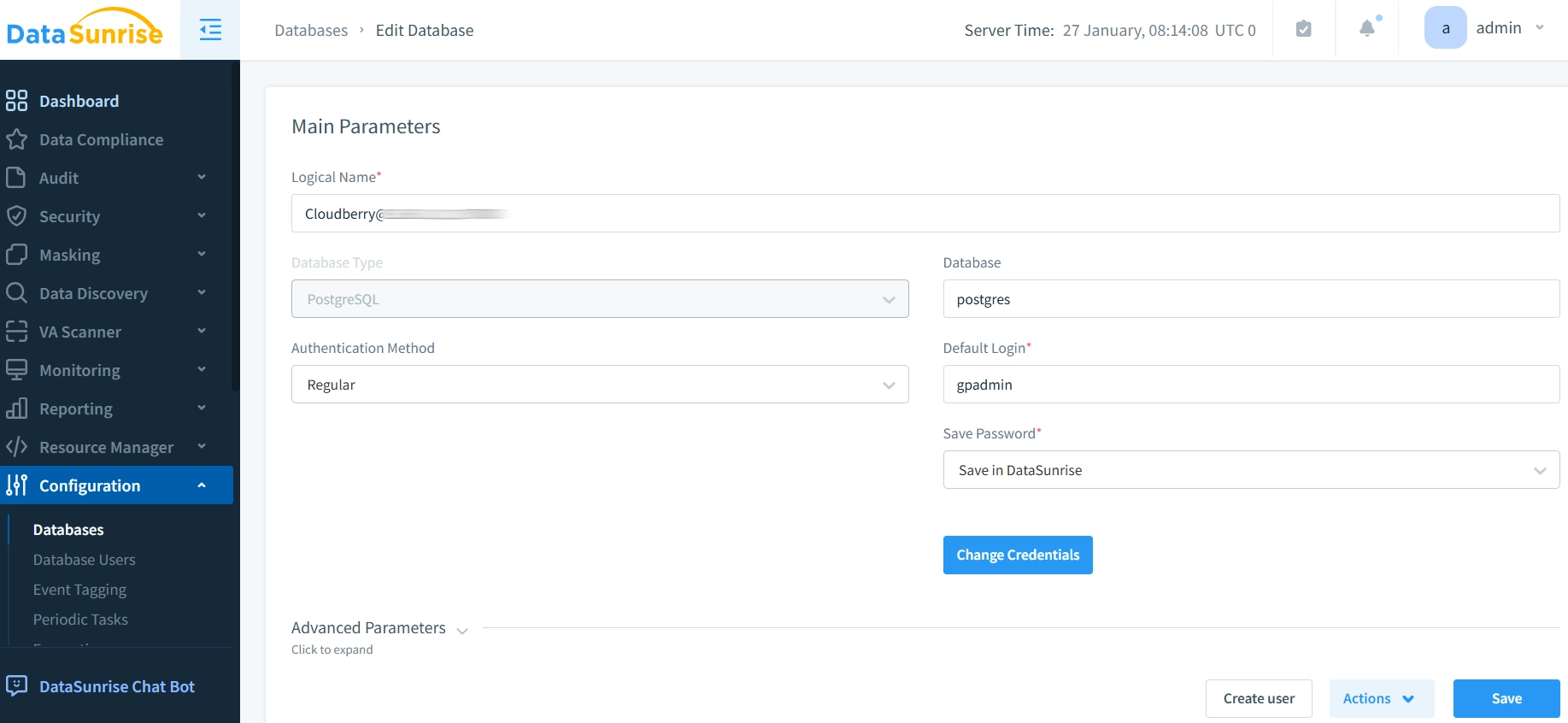

Configuración de DataSunrise para Cloudberry

- Instalar DataSunrise: Comienza instalando DataSunrise en tu sistema. Puedes hacerlo en nuestro sitio web. Allí encontrarás instrucciones claras para configurar el software para tu base de datos.

- Configurar la Instancia de DataSunrise: Una vez instalado, configura una instancia de DataSunrise para la base de datos Cloudberry. Necesitas conectar DataSunrise a tu base de datos Cloudberry. Para ello, proporciona los detalles de autenticación requeridos. Esto incluye el tipo de base de datos, la dirección del servidor y tus credenciales.

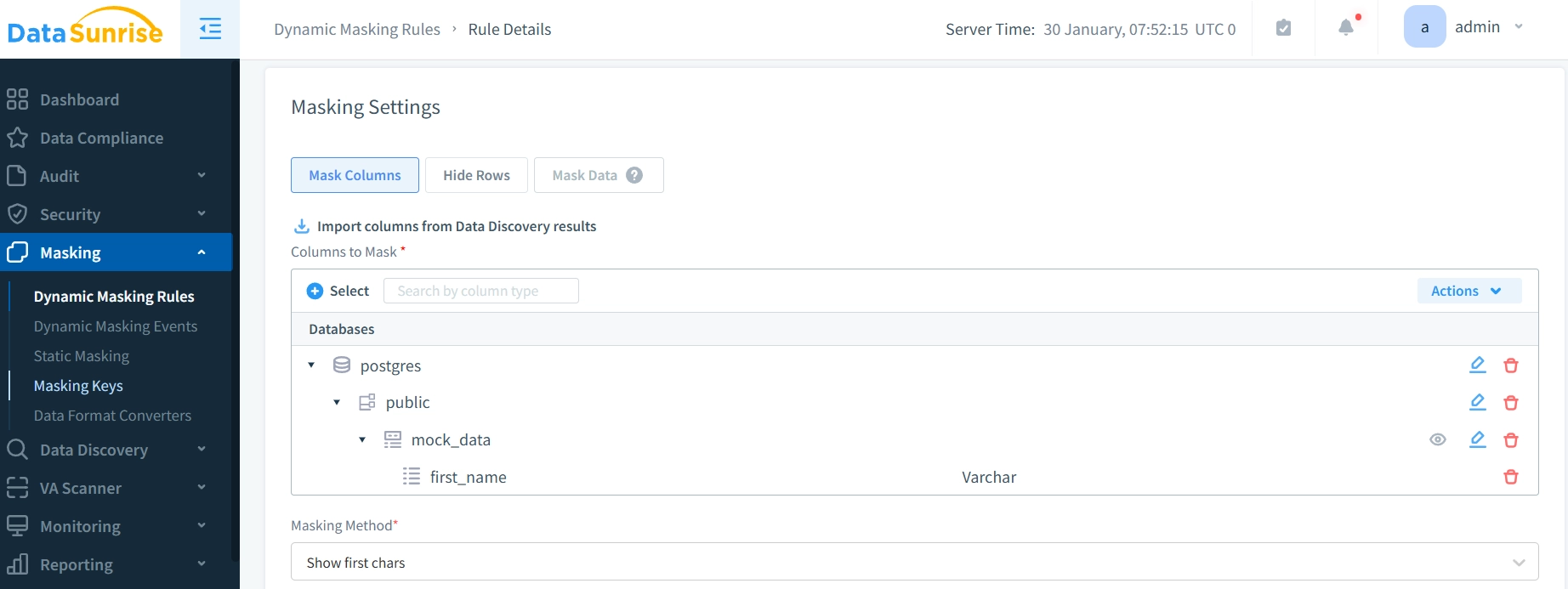

- Crear Reglas de Enmascaramiento: Después de establecer la conexión, puedes definir reglas de enmascaramiento dinámico de datos en la interfaz de DataSunrise. Puedes crear funciones personalizadas de enmascaramiento para diferentes tipos de datos sensibles. Esto incluye PII, registros financieros y otra información privada.

- Monitorear y Controlar: DataSunrise proporciona una interfaz unificada para monitorear y controlar todas las reglas de enmascaramiento dinámico de datos. Este control centralizado garantiza que los protocolos de seguridad de tu base de datos sean consistentes en todas las aplicaciones, incluyendo Cloudberry. Puedes revisar los resultados de las reglas de enmascaramiento utilizando programas especiales como DBeaver.

Beneficios de Utilizar la Suite de Enmascaramiento Dinámico de Datos de DataSunrise

- Control Centralizado: Al utilizar DataSunrise, los administradores de bases de datos pueden gestionar las políticas de enmascaramiento dinámico de datos en todas las bases de datos y aplicaciones desde una única plataforma.

- Seguridad Mejorada: Las avanzadas herramientas de enmascaramiento de DataSunrise potencian las funciones de enmascaramiento incorporadas de Cloudberry. Esto permite a los usuarios tener un mejor control sobre cómo enmascaran y visualizan los datos.

- Auditoría y Cumplimiento: Las características de auditoría de DataSunrise ayudan a las organizaciones a saber quién accede a los datos sensibles. Esto garantiza el cumplimiento de normativas como auditoría y de requisitos como GDPR y HIPAA.

- Flexibilidad: DataSunrise proporciona herramientas flexibles para personalizar las reglas de enmascaramiento según tus necesidades de seguridad. Puedes enmascarar fácilmente direcciones de correo electrónico, datos financieros o registros de clientes.

Mejores Prácticas para el Enmascaramiento Dinámico de Datos

Clasificación de Datos: La base de un enmascaramiento de datos efectivo comienza con una clasificación minuciosa de los activos de datos. Las organizaciones deben identificar y categorizar la información sensible en sus bases de datos. Es necesario determinar cuáles campos requieren enmascaramiento. También es importante decidir los niveles de enmascaramiento adecuados para los diferentes roles de usuario.

Control de Acceso: El principio de menor privilegio es la piedra angular del manejo de acceso en el enmascaramiento de datos. Este enfoque asegura que los usuarios solo puedan ver la mínima cantidad de datos sin enmascarar que realmente necesiten. Esto disminuye considerablemente el riesgo de exposición no autorizada de información.

Monitoreo y Auditoría: La supervisión regular del sistema mantiene la efectividad de tu estrategia de enmascaramiento. La verificación periódica de las reglas de enmascaramiento y los patrones de acceso ayuda a identificar brechas de seguridad, garantizando que las medidas de protección se adapten a las necesidades cambiantes del negocio.

Protocolo de Pruebas: Las pruebas exhaustivas en entornos de desarrollo deben realizarse antes de cualquier despliegue en producción. Este enfoque sistemático permite a las organizaciones verificar que el enmascaramiento no interfiera con la funcionalidad de la aplicación, al tiempo que protege eficazmente los datos sensibles.

Integración de Terceros: Los desafíos modernos en seguridad a menudo requieren soluciones avanzadas, como DataSunrise, para potenciar las capacidades de enmascaramiento. Estas herramientas especializadas ofrecen una gestión centralizada, formatos de enmascaramiento adicionales y características de seguridad integradas que van más allá de las capacidades nativas de Cloudberry.

Estándares de Documentación: Llevar un registro claro es el pilar final de una estrategia sólida de enmascaramiento. Mantener una documentación detallada de las implementaciones, políticas y procedimientos de enmascaramiento asegura la consistencia en las prácticas de seguridad y facilita la elaboración de informes de cumplimiento.

Mejora Tu Seguridad con DataSunrise

Aunque las capacidades nativas de enmascaramiento de Cloudberry proporcionan una base sólida para la protección de datos, DataSunrise lleva la seguridad de bases de datos a otro nivel. Nuestra avanzada suite de seguridad ofrece herramientas flexibles y completas que superan el enmascaramiento básico. DataSunrise brinda una protección robusta para las organizaciones modernas, con características como registro avanzado de auditorías y monitoreo de seguridad en tiempo real. Además, proporciona informes de cumplimiento automatizados para GDPR, HIPAA y otras normativas.

Para las organizaciones que buscan un control centralizado sobre sus políticas de enmascaramiento de datos y una solución integral de seguridad para bases de datos, la suite avanzada de DataSunrise marca la diferencia. Visita hoy mismo el sitio web de DataSunrise, programa una demostración en línea y descubre cómo sus herramientas flexibles pueden ayudar a mejorar tu estrategia de seguridad en bases de datos.