Mejorando la Seguridad de los Datos con Enmascaramiento de Datos Estáticos para Amazon Aurora

Introducción

A medida que las empresas dependen cada vez más de bases de datos en la nube como Amazon Aurora, la necesidad de contar con medidas de seguridad de datos robustas aumenta. Una técnica crucial en este ámbito es el enmascaramiento de datos estáticos. Este proceso ayuda a las organizaciones a salvaguardar datos confidenciales, al mismo tiempo que permite contar con entornos de pruebas realistas. ¿Sabías que, según un estudio reciente de Verizon, el 64% de todos los datos comprometidos son información personal? Esta sorprendente estadística subraya la importancia de implementar medidas de protección de datos sólidas, incluyendo el enmascaramiento de datos estáticos.

¿Qué es el Enmascaramiento de Datos Estáticos?

El enmascaramiento de datos estáticos es una técnica de seguridad de datos que crea una réplica de una base de datos de producción en la que la información sensible es reemplazada por datos realistas pero ficticios. Este enfoque permite a las organizaciones utilizar datos enmascarados para pruebas, desarrollo y análisis sin exponer información confidencial real.

Los beneficios clave del enmascaramiento de datos estáticos incluyen:

- Mayor seguridad de los datos

- Cumplimiento de las normativas de protección de datos

- Reducción del riesgo de violaciones de datos

- Mejora en la precisión de las pruebas

Capacidades de Amazon Aurora para el Enmascaramiento de Datos

Datos de Prueba

create table MOCK_DATA ( id INT, first_name VARCHAR(50), last_name VARCHAR(50), email VARCHAR(50), phone VARCHAR(50) ); insert into MOCK_DATA (id, first_name, last_name, email, phone) values (1, 'Alica', 'Collyer', '[email protected]', '676-612-4979'); … insert into MOCK_DATA (id, first_name, last_name, email, phone) values (10, 'Nevsa', 'Justun', '[email protected]', '997-928-5900');

Amazon Aurora en sí no cuenta con reglas integradas de transformación o enmascaramiento. En su lugar, deberá implementar la lógica de enmascaramiento utilizando consultas SQL o funciones. A continuación, se presentan algunos enfoques prácticos (tanto de enmascaramiento dinámico como estático):

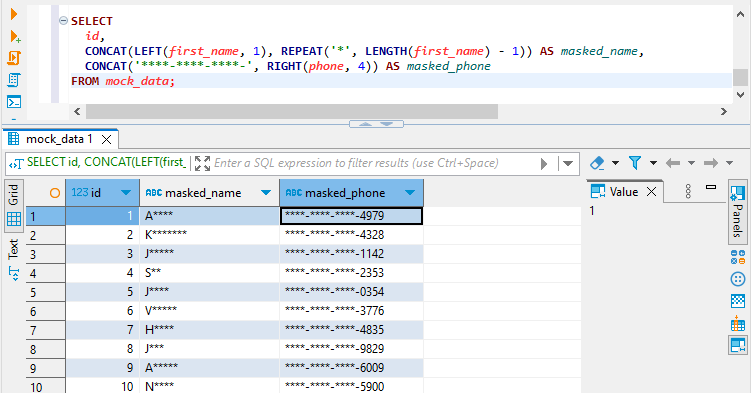

Consultas SQL

Utilice SQL para crear versiones enmascaradas de sus datos. Por ejemplo:

SELECT

id,

CONCAT(LEFT(first_name, 1), REPEAT('*', LENGTH(first_name) - 1)) AS masked_name,

CONCAT('****-****-****-', RIGHT(phone, 4)) AS masked_phone

FROM mock_data;

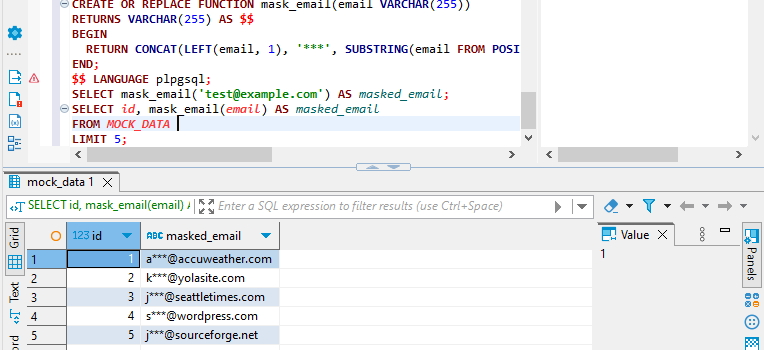

Funciones Definidas por el Usuario

Crée funciones personalizadas para un enmascaramiento más complejo o insértelas en la tabla estática:

CREATE OR REPLACE FUNCTION mask_email(email VARCHAR(255))

RETURNS VARCHAR(255) AS $$

BEGIN

RETURN CONCAT(LEFT(email, 1), '***', SUBSTRING(email FROM POSITION('@' IN email)));

END;

$$ LANGUAGE plpgsql;

SELECT mask_email('[email protected]') AS masked_email;

SELECT id, mask_email(email) AS masked_email

FROM MOCK_DATA

LIMIT 5;

Estos métodos le permiten implementar el enmascaramiento de datos dinámico directamente en Aurora sin tener que depender de reglas de transformación externas. Son más sencillos y aplicables directamente a las bases de datos Aurora.

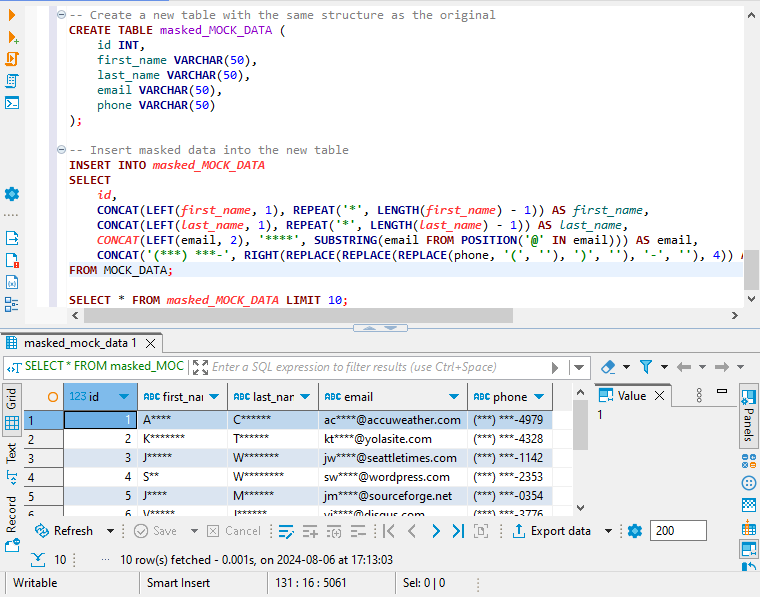

Copiar Tabla

Para implementar el enmascaramiento de datos estáticos en Aurora PostgreSQL, puede simplemente copiar los datos:

-- Crear una nueva tabla con la misma estructura que la original

CREATE TABLE masked_MOCK_DATA (

id INT,

first_name VARCHAR(50),

last_name VARCHAR(50),

email VARCHAR(50),

phone VARCHAR(50)

);

-- Insertar datos enmascarados en la nueva tabla

INSERT INTO masked_MOCK_DATA

SELECT

id,

CONCAT(LEFT(first_name, 1), REPEAT('*', LENGTH(first_name) - 1)) AS first_name,

CONCAT(LEFT(last_name, 1), REPEAT('*', LENGTH(last_name) - 1)) AS last_name,

CONCAT(LEFT(email, 2), '****', SUBSTRING(email FROM POSITION('@' IN email))) AS email,

CONCAT('(***) ***-', RIGHT(REPLACE(REPLACE(REPLACE(phone, '(', ''), ')', ''), '-', ''), 4)) AS phone

FROM MOCK_DATA;

Para ver una muestra de los datos enmascarados recientemente, ejecute la siguiente consulta:

SELECT * FROM masked_MOCK_DATA LIMIT 10;

Para un enmascaramiento más avanzado o automatizado, podría considerar utilizar herramientas de terceros como DataSunrise, que se integran con Aurora y proporcionan capacidades adicionales de enmascaramiento.

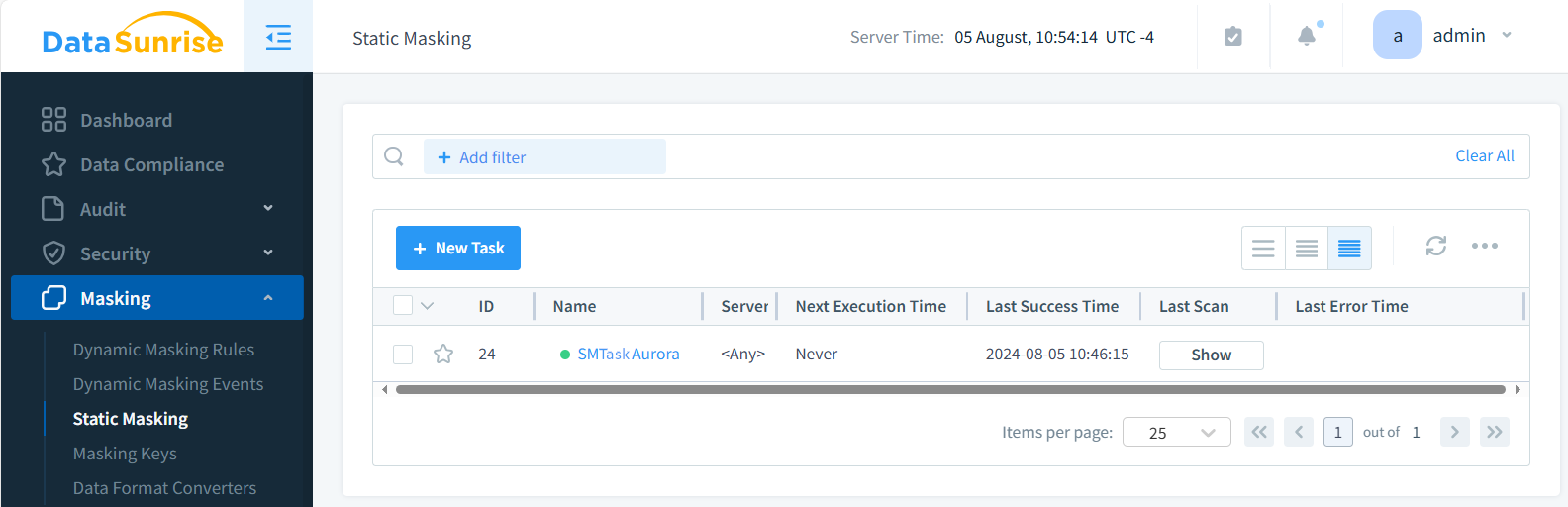

Configuración de Tareas de Enmascaramiento Estático en DataSunrise

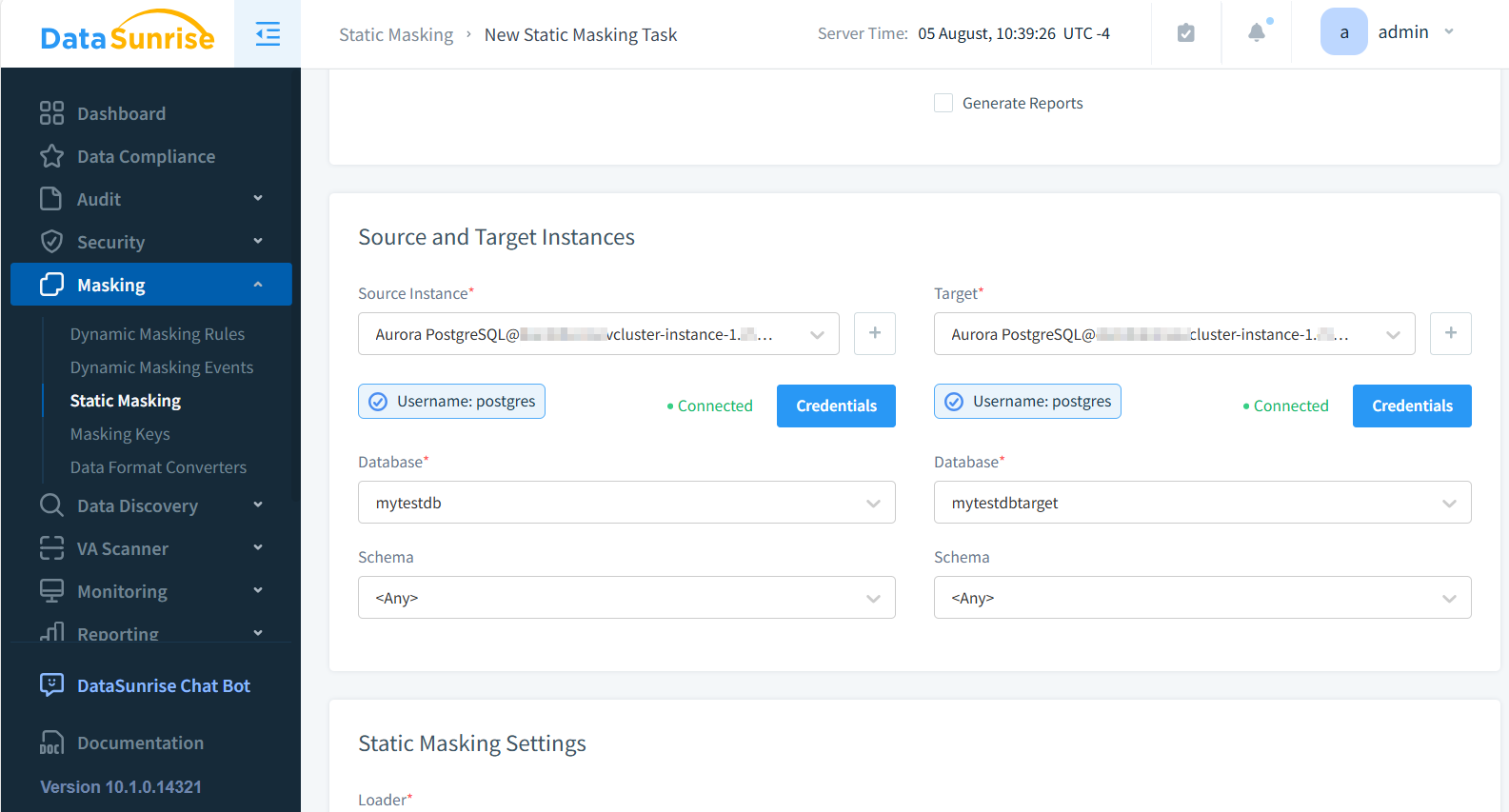

DataSunrise ofrece una interfaz fácil de usar para configurar tareas de enmascaramiento de datos estáticos para Amazon Aurora. A continuación, se presenta una guía paso a paso:

- Crear una instancia de Aurora en DataSunrise

- Navegar al módulo de Enmascaramiento de Datos

- Crear una nueva Tarea de Enmascaramiento Estático (SMTaskAurora en la figura a continuación)

- Seleccionar las bases de datos de origen y destino

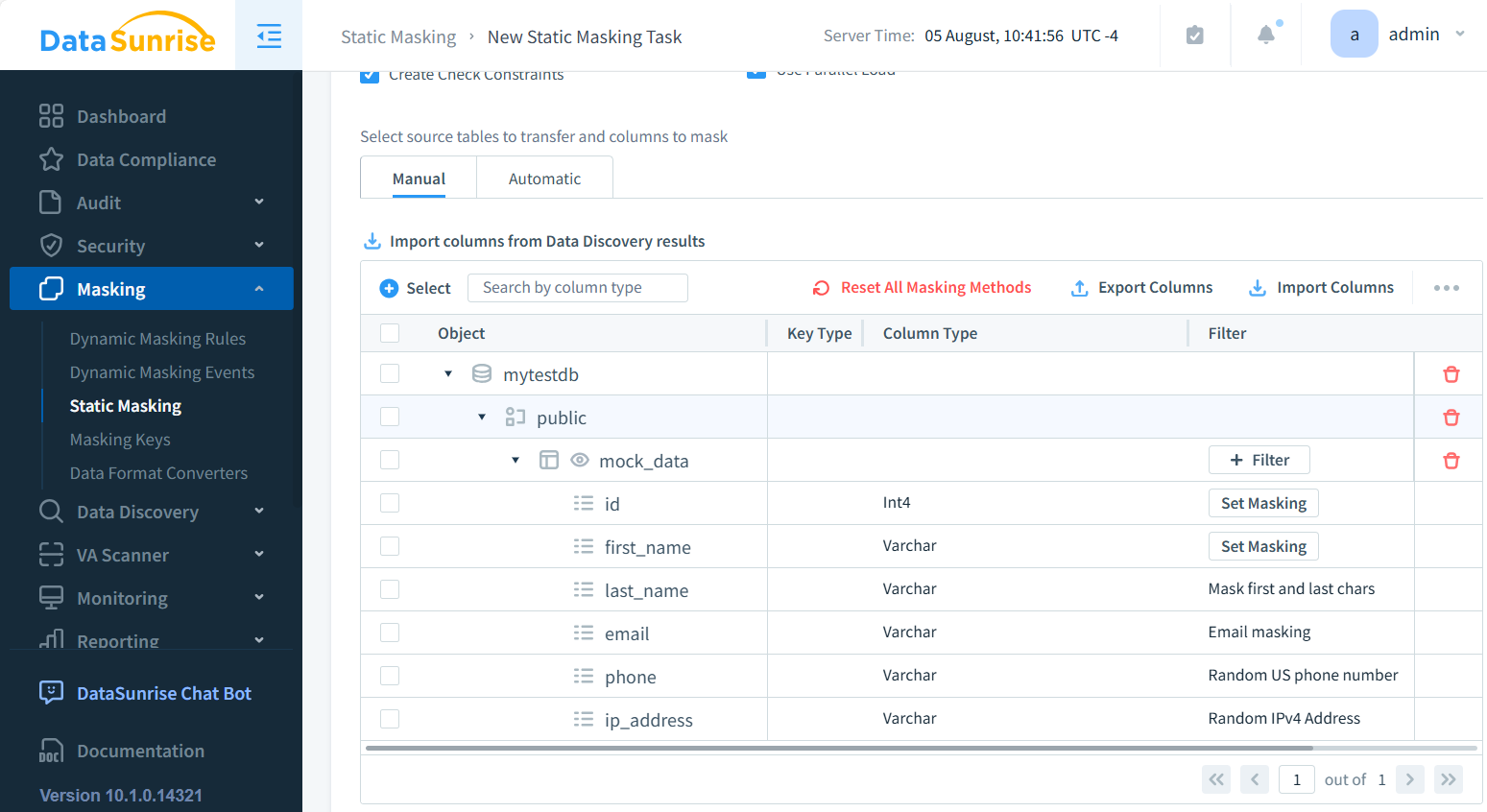

- Elegir las tablas (mock_data en el ejemplo a continuación) y las columnas a enmascarar (last_name, email, phone e ip_address)

- Aplicar el método de enmascaramiento (por ejemplo, sustitución, barajado, cifrado que preserva el formato)

- Programar la ejecución de la tarea (Por defecto Manual)

- Ejecutar la tarea y verificar los resultados

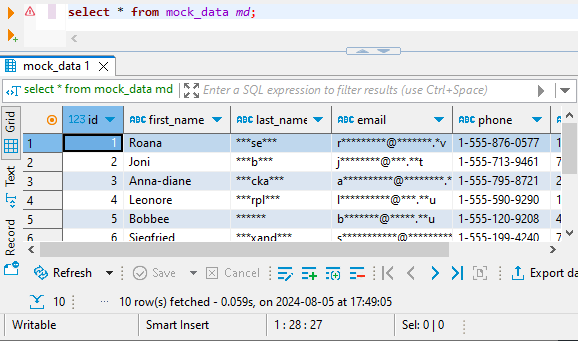

En DBeaver ahora puede consultar los datos enmascarados de la base de datos de destino:

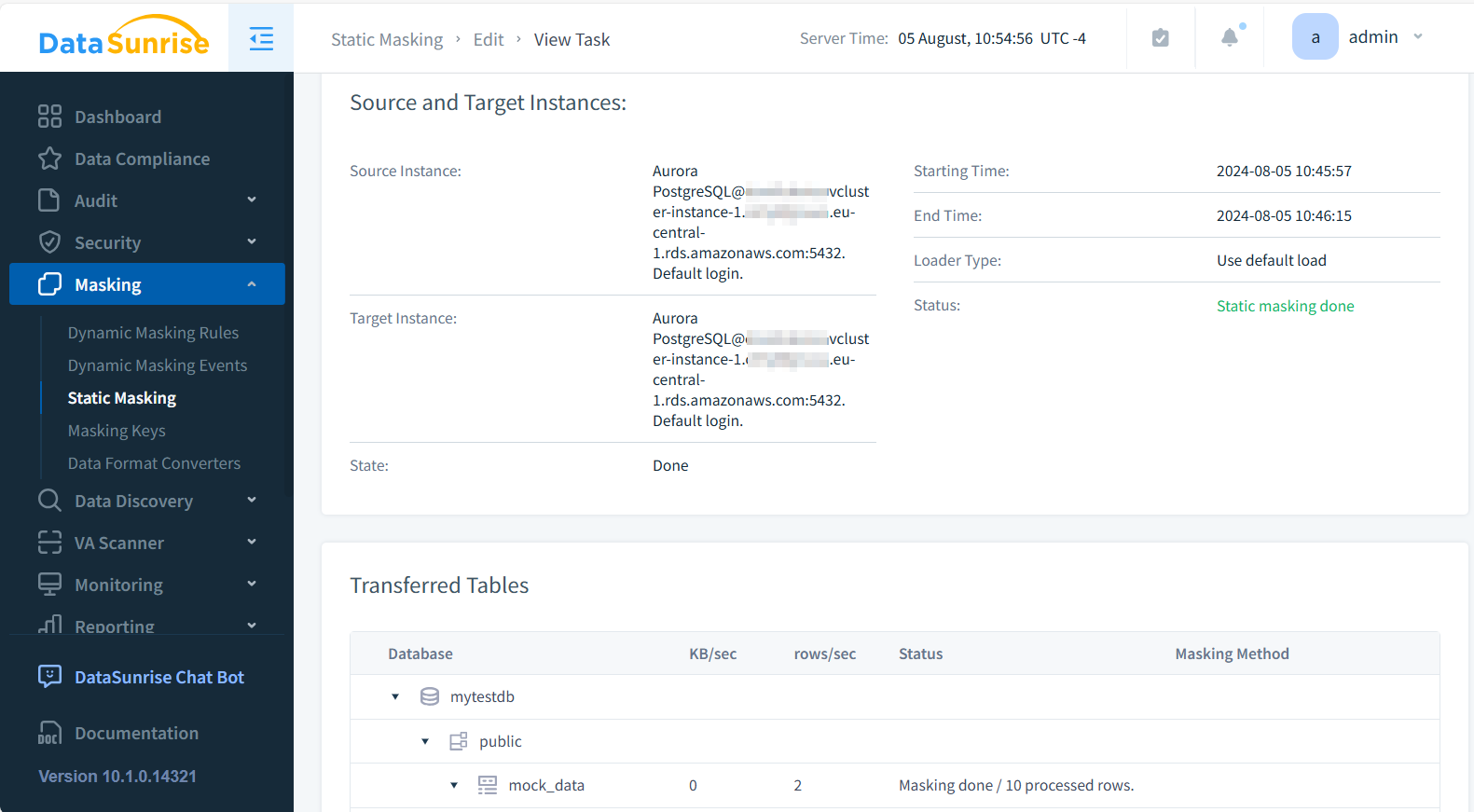

Seguimiento de los Resultados de Ejecución

Después de configurar una tarea de enmascaramiento estático, es crucial monitorear su ejecución y verificar los resultados. DataSunrise proporciona características integrales de registro y generación de informes para este propósito:

- Verificar el estado de ejecución de la tarea en el panel de control de DataSunrise

- Revisar los registros detallados en busca de errores o advertencias

- Comparar muestras de datos de las bases de datos de origen y destino

- Generar informes sobre las columnas enmascaradas y la distribución de los datos

Estrategias de Pruebas de Aplicaciones Basadas en Datos

En lo que respecta a las pruebas de aplicaciones basadas en datos, se disponen de dos enfoques principales:

1. Pruebas con Datos Enmascarados

Este enfoque utiliza el enmascaramiento de datos estáticos para crear un entorno de prueba realista con datos de producción anonimizados. Es ideal para mantener las relaciones y la distribución de los datos, mientras se protege la información sensible.

2. Pruebas con Datos Sintéticos

Los datos sintéticos se generan artificialmente para imitar las características de los datos reales. Este enfoque ofrece mayor flexibilidad, pero puede no representar completamente todos los casos extremos presentes en los datos de producción.

Ambos métodos tienen sus méritos, y la elección depende de los requisitos específicos de las pruebas y los niveles de sensibilidad de los datos.

Mejores Prácticas para el Enmascaramiento de Datos Estáticos en Amazon Aurora

Para maximizar la efectividad del enmascaramiento de datos estáticos en Amazon Aurora, considere las siguientes mejores prácticas:

- Identificar todos los elementos de datos sensibles en su base de datos

- Elegir técnicas de enmascaramiento apropiadas para cada tipo de dato

- Mantener la coherencia de los datos en las tablas relacionadas

- Actualizar regularmente las reglas de enmascaramiento para abordar nuevos tipos de datos o regulaciones

- Combinar el enmascaramiento estático con el enmascaramiento dinámico para una protección integral

- Implementar controles de acceso estrictos para las bases de datos enmascaradas

Conclusión

El enmascaramiento de datos estáticos para Amazon Aurora es una técnica crucial para proteger datos sensibles mientras se posibilitan procesos efectivos de pruebas y desarrollo. Al aprovechar herramientas como DataSunrise, las organizaciones pueden implementar estrategias de enmascaramiento robustas que equilibran la utilidad de los datos con los requisitos de seguridad y cumplimiento.

A medida que las violaciones de datos continúan representando riesgos significativos, implementar medidas sólidas de protección de datos, incluido el enmascaramiento de datos estáticos, ya no es opcional: es una necesidad para una gestión responsable de los datos.

DataSunrise ofrece herramientas de vanguardia para la seguridad de bases de datos, incluyendo auditoría, descubrimiento de datos y capacidades avanzadas de enmascaramiento. Nuestra interfaz fácil de usar facilita la implementación de estrategias integrales de protección de datos para Amazon Aurora y otras plataformas de bases de datos. Visite nuestro sitio web para una demo en línea y para explorar cómo podemos ayudar a asegurar sus valiosos activos de datos.

Siguiente