Gestión de Cumplimiento de Sybase

Sybase Adaptive Server Enterprise (ASE) continúa siendo una plataforma de base de datos clave en industrias como finanzas, telecomunicaciones y gobierno. Estos sectores manejan cargas de trabajo altamente sensibles, lo que hace que la gestión de cumplimiento sea un requisito operativo crítico.

El cumplimiento en entornos Sybase implica mantener registros precisos, seguros y auditables de la actividad de la base de datos para cumplir con estándares como GDPR, HIPAA, SOX y PCI DSS. Aunque Sybase ASE incluye robustas funciones de auditoría integradas, ampliar estas capacidades con soluciones avanzadas como DataSunrise puede ayudar a centralizar la supervisión, automatizar los informes de cumplimiento y reducir la carga operativa.

¿Qué es la Gestión de Cumplimiento de Sybase y Por Qué Es Importante?

La Gestión de Cumplimiento de Sybase se refiere a los procesos, herramientas y políticas utilizadas para asegurar que las bases de datos que funcionan sobre Sybase ASE operen en plena conformidad con las regulaciones del sector, los requisitos de gobernanza corporativa y los estándares internos de seguridad. Cubre actividades como el control de acceso, el registro de auditorías, el enmascaramiento de datos, la aplicación de políticas y los informes de incidentes.

Esta disciplina es importante porque las organizaciones modernas enfrentan un escrutinio regulatorio cada vez mayor y sanciones severas por incumplimiento. Marcos regulatorios como GDPR y HIPAA imponen reglas estrictas sobre cómo se puede acceder, almacenar y transmitir la información personal, de salud y financiera. El incumplimiento puede acarrear multas sustanciales, daño reputacional y interrupciones operativas.

Capacidades Nativas de Cumplimiento de Sybase

Sybase ASE ofrece una gama de herramientas nativas para implementar controles de cumplimiento, centrándose en la supervisión de accesos, el registro de eventos y la generación de informes de auditoría.

1. Habilitando la Auditoría de Sybase

Antes de habilitar la auditoría, asegúrese de que la base de datos sybsecurity esté presente y configurada. Esta base de datos del sistema almacena la información de auditoría. Los detalles completos están disponibles en la Guía de Auditoría de SAP Sybase ASE.

-- Paso 1: Habilitar el parámetro de configuración de auditoría

sp_configure "auditing", 1

go

-- Paso 2: Reiniciar ASE para aplicar el cambio

-- Es necesario reiniciar tras habilitar la auditoría por primera vez.

-- Paso 3: Habilitar la auditoría para todos los eventos, objetos y usuarios

sp_audit "all", "all", "all", "on"

go

-- Paso 4: Verificar la configuración actual de auditoría

sp_displayaudit

go

2. Configuración de Eventos de Auditoría Específicos

En lugar de auditar todo, apunte a operaciones específicas para cumplir con regulaciones y reducir el impacto en el rendimiento. Vea más tipos de eventos en la documentación de sp_audit de Sybase ASE.

-- Auditar sólo las instrucciones CREATE en finance_db

sp_audit "create", "database", "finance_db", "on"

go

-- Auditar intentos fallidos de inicio de sesión para todos los usuarios

sp_audit "log in", "all", "all", "fail"

go

-- Auditar consultas SELECT en la tabla customer_data

sp_audit "select", "table", "customer_data", "on"

go

3. Revisión de los Registros de Auditoría

Los registros de auditoría se almacenan en las tablas de la base de datos sybsecurity (sysaudits_01, sysaudits_02, etc.). Puede consultar estas tablas directamente o usar las herramientas ASE para exportar datos.

-- Ver todos los registros de auditoría

select *

from sybsecurity..sysaudits_01

order by event_time desc

go

-- Intentos fallidos de inicio de sesión

select event_time, server_user, object_name, event_type

from sybsecurity..sysaudits_01

where event_type = 'log in' and event_status = 'fail'

order by event_time desc

go

Extensión de la Gestión de Cumplimiento con DataSunrise

DataSunrise mejora el cumplimiento de Sybase proporcionando una aplicación centralizada de políticas, informes automatizados y detección avanzada de amenazas — sin reemplazar el sistema de auditoría nativo.

1. Panel Centralizado de Cumplimiento

El panel centralizado de cumplimiento de DataSunrise ofrece una interfaz unificada para gestionar y monitorear múltiples instancias de Sybase, independientemente de si están implementadas en entornos locales, en la nube o híbridos. Esto elimina la necesidad de que los administradores inicien sesión en cada servidor por separado. El panel consolida registros de auditoría, métricas de cumplimiento y estados de aplicación de políticas en informes visuales en tiempo real. Los administradores pueden profundizar desde resúmenes de cumplimiento de alto nivel hasta detalles específicos de consultas, facilitando la investigación rápida de anomalías. El acceso basado en roles garantiza que los oficiales de cumplimiento, DBAs y equipos de seguridad vean sólo la información relevante para sus responsabilidades.

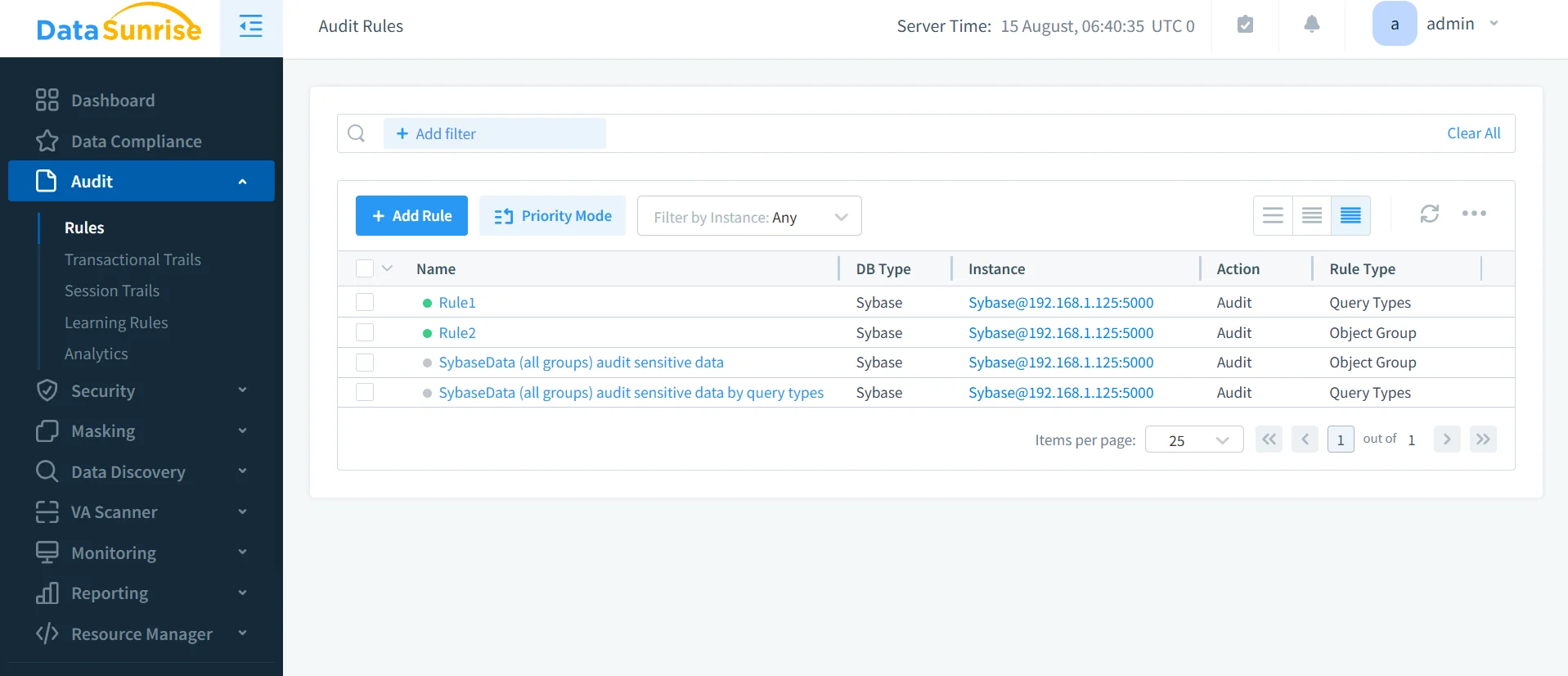

2. Reglas de Auditoría Inteligentes

Con DataSunrise, las reglas de auditoría van más allá del registro básico de eventos. Los administradores pueden definir condiciones precisas para capturar actividades, como rangos específicos de IP, palabras clave en consultas, roles de usuario o patrones de acceso. Estas reglas se pueden personalizar para diferentes marcos regulatorios — por ejemplo, reglas PCI DSS que rastrean consultas sobre datos de titulares de tarjeta, reglas GDPR para identificadores personales o reglas HIPAA para información protegida de salud (PHI). Las reglas de auditoría también pueden activar acciones de seguridad automáticas, como bloquear temporalmente IP sospechosas, poner en cuarentena sesiones de usuario o generar alertas instantáneas. Las capacidades de programación permiten que auditorías pesadas se ejecuten en horas de menor actividad para minimizar la carga del sistema.

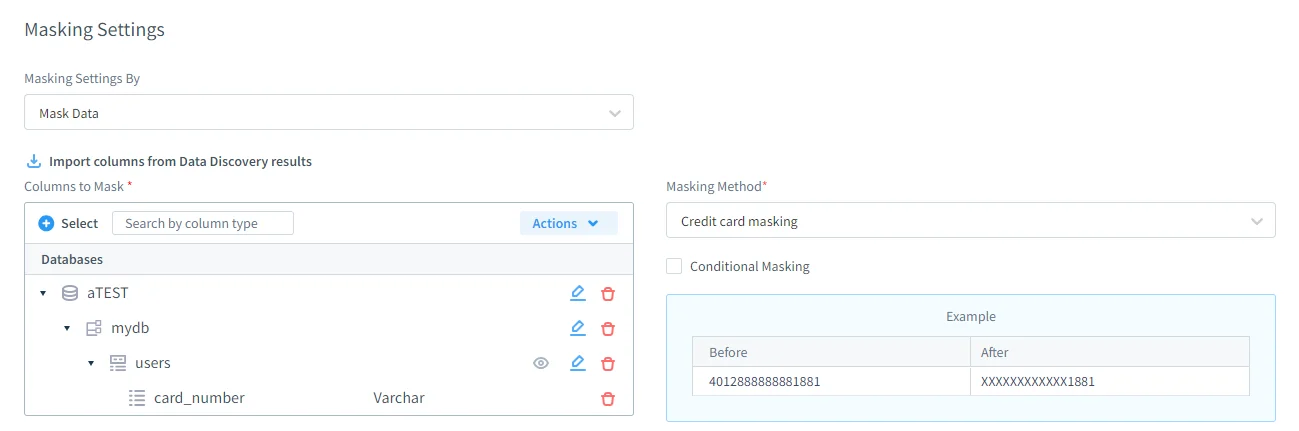

3. Enmascaramiento Dinámico de Datos

DataSunrise aplica enmascaramiento en tiempo real, interceptando consultas y modificando los resultados antes de que lleguen a usuarios no autorizados. Esto garantiza que los valores sensibles — como números de tarjeta de crédito, números de Seguridad Social o registros médicos — sean reemplazados automáticamente con formatos enmascarados (por ejemplo, ****-****-****-1234) sin alterar la base de datos subyacente. Las políticas de enmascaramiento pueden ser específicas para roles, de modo que un oficial financiero vea detalles parciales, mientras que un contratista externo vea valores completamente ocultos. Este enfoque permite que los procesos comerciales continúen sin exponer datos protegidos, manteniendo el entorno conforme a GDPR y HIPAA sin interrumpir la productividad.

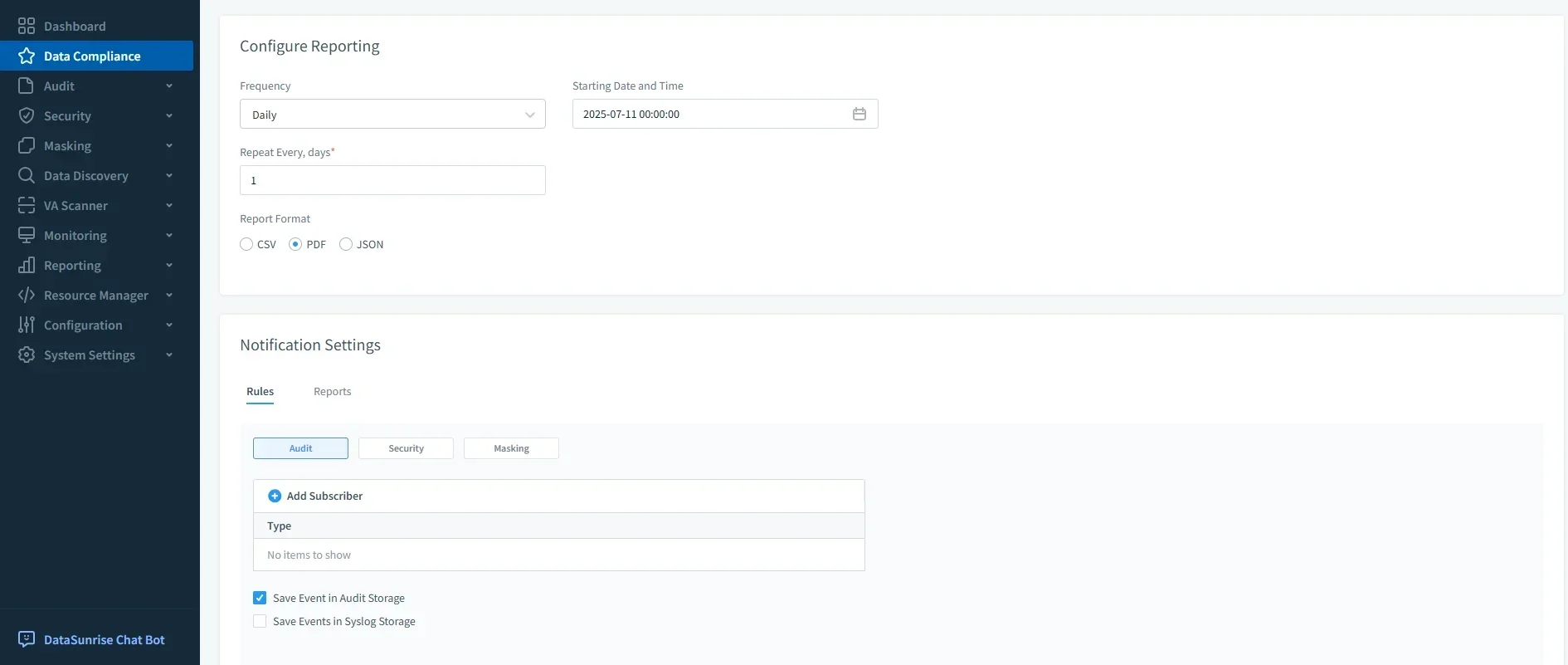

4. Informes Automatizados de Cumplimiento

La plataforma ofrece plantillas predefinidas para informes SOX, PCI DSS, HIPAA y GDPR, que se llenan automáticamente con registros de actividad relevantes, configuraciones de políticas y datos de incidentes. Los informes pueden generarse bajo demanda o programarse para entregas regulares a auditores, equipos de cumplimiento o ejecutivos. Estos informes incluyen capacidad de análisis detallado, permitiendo a los auditores rastrear cualquier métrica de cumplimiento hasta el evento original en la base de datos. La automatización elimina la tediosa recopilación manual de registros y métricas, reduciendo significativamente el tiempo dedicado a la preparación de auditorías y asegurando precisión.

5. Alertas de Amenazas en Tiempo Real

DataSunrise integra análisis de comportamiento avanzados y aprendizaje automático para detectar patrones anómalos — como un pico inusual en extracción de datos, múltiples intentos fallidos de inicio de sesión desde una nueva ubicación o cambios inesperados en DDL en una base de datos sensible. Una vez detectados, el sistema envía alertas a través de canales como correo electrónico, Slack, Microsoft Teams o directamente a plataformas SIEM. Las alertas incluyen datos contextuales como la consulta SQL involucrada, el objeto de base de datos afectado, el rol del usuario y la dirección IP de origen, permitiendo que los equipos de seguridad actúen en minutos en lugar de horas. Esto reduce la ventana de oportunidad para actividades maliciosas.

Impacto Empresarial

| Beneficio de la Gestión de Cumplimiento | Valor Operativo | Ventaja Estratégica |

|---|---|---|

| Monitoreo centralizado a través de instancias Sybase | Reduce la carga administrativa, aplicación consistente | Postura unificada de cumplimiento en entornos híbridos/nube |

| Reglas de auditoría granulares | Enfoca en acciones de alto riesgo | Apoya el principio de menor privilegio |

| Enmascaramiento dinámico de datos | Protege datos sensibles sin afectar aplicaciones | Cumple con regulaciones globales de privacidad |

| Informes automatizados | Ahorra tiempo en preparación de auditorías | Demuestra preparación ante reguladores |

| Alertas en tiempo real | Respuesta más rápida ante incidentes | Minimiza el impacto de brechas |

| Integración con SIEM | Facilita la compartición de amenazas | Mejora la seguridad multiplataforma |

| Plantillas de cumplimiento | Agiliza el despliegue de controles | Reduce tiempos de incorporación |

| Arquitectura escalable | Gestiona el crecimiento | Preparada para cambios futuros en regulaciones |

Conclusión

La Gestión Efectiva de Cumplimiento de Sybase combina la fiabilidad de la auditoría nativa de ASE con la avanzada automatización, visibilidad centralizada y protección adaptativa de DataSunrise. Este enfoque híbrido garantiza que las organizaciones puedan cumplir con exigentes demandas regulatorias mientras optimizan la eficiencia operativa.

Para las empresas que buscan fortalecer el cumplimiento, reducir riesgos y modernizar las prácticas de seguridad de bases de datos, integrar DataSunrise con Sybase ASE proporciona una solución escalable y preparada para el futuro.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora