Gestión del Cumplimiento de Datos para Amazon DynamoDB

Gestionar el cumplimiento de datos para Amazon DynamoDB requiere un enfoque fundamentalmente diferente al de las bases de datos relacionales tradicionales. A diferencia de las plataformas SQL, DynamoDB opera como un servicio NoSQL completamente gestionado, flexible en esquemas, y no expone registros a nivel de consulta, tablas del sistema ni auditorías nativas. En cambio, AWS impone el cumplimiento mediante controles de identidad, mecanismos de cifrado, telemetría de infraestructura y monitoreo centralizado en la capa de servicio. Como resultado, el cumplimiento de DynamoDB se convierte en parte de una estrategia más amplia de seguridad de datos en lugar de una función nativa de la base de datos.

Para las organizaciones que procesan datos regulados, sensibles o críticos para el negocio, esta arquitectura genera tanto ventajas como limitaciones. Por un lado, AWS ofrece una fuerte seguridad de base. Por otro lado, las organizaciones comparten la responsabilidad de los resultados de cumplimiento. Por lo tanto, los equipos deben diseñar controles de gobernanza alineados con las regulaciones establecidas sobre cumplimiento de datos. En la práctica, esto significa responder preguntas regulatorias clave sobre quién accedió a los datos, bajo qué permisos, cómo los sistemas protegieron esos datos y cómo los equipos detectan e investigan violaciones.

En este artículo, explicamos cómo gestionar el cumplimiento de datos para Amazon DynamoDB utilizando capacidades nativas de AWS, aclaramos dónde esos controles alcanzan sus límites y presentamos un modelo estructurado de cumplimiento alineado con los requisitos regulatorios modernos. Además, el artículo se basa en principios fundamentales de monitoreo de la actividad de bases de datos y controles de acceso consistentes, que en conjunto soportan la auditoría y la gobernanza a largo plazo a medida que los entornos DynamoDB escalan.

Qué Significa el Cumplimiento de Datos en Entornos DynamoDB

En DynamoDB, las organizaciones no implementan el cumplimiento de datos dentro del motor de base de datos en sí. En cambio, logran el cumplimiento coordinando múltiples servicios AWS que colectivamente hacen cumplir el control de acceso, la protección de datos, la visibilidad y la responsabilidad. Como resultado, el cumplimiento de DynamoDB se convierte en parte de una estrategia más amplia de gestión de datos en lugar de una función nativa de base de datos.

En la práctica, los equipos suelen centrarse en varios objetivos clave de cumplimiento:

- Aplicar el acceso con el mínimo privilegio a tablas e índices mediante controles de acceso consistentes

- Proteger datos sensibles mediante cifrado y salvaguardas de infraestructura que se alinean con las mejores prácticas de cifrado de bases de datos

- Mantener registros verificables de accesos y acciones administrativas para soportar un monitoreo efectivo de la actividad de bases de datos

- Apoyar auditorías regulatorias e investigaciones internas sin depender de instrumentación a nivel de aplicación

- Prevenir la deriva en el cumplimiento a medida que los entornos DynamoDB se expanden a través de regiones y cuentas AWS

Dado que DynamoDB no genera registros de auditoría estilo SQL ni historiales de consultas, las organizaciones deben derivar evidencias de cumplimiento de controles a nivel AWS en lugar de los internos de la base de datos. Por lo tanto, un cumplimiento efectivo depende de qué tan bien los equipos configuren, correlacionen y gobiernen esas capas externas de control.

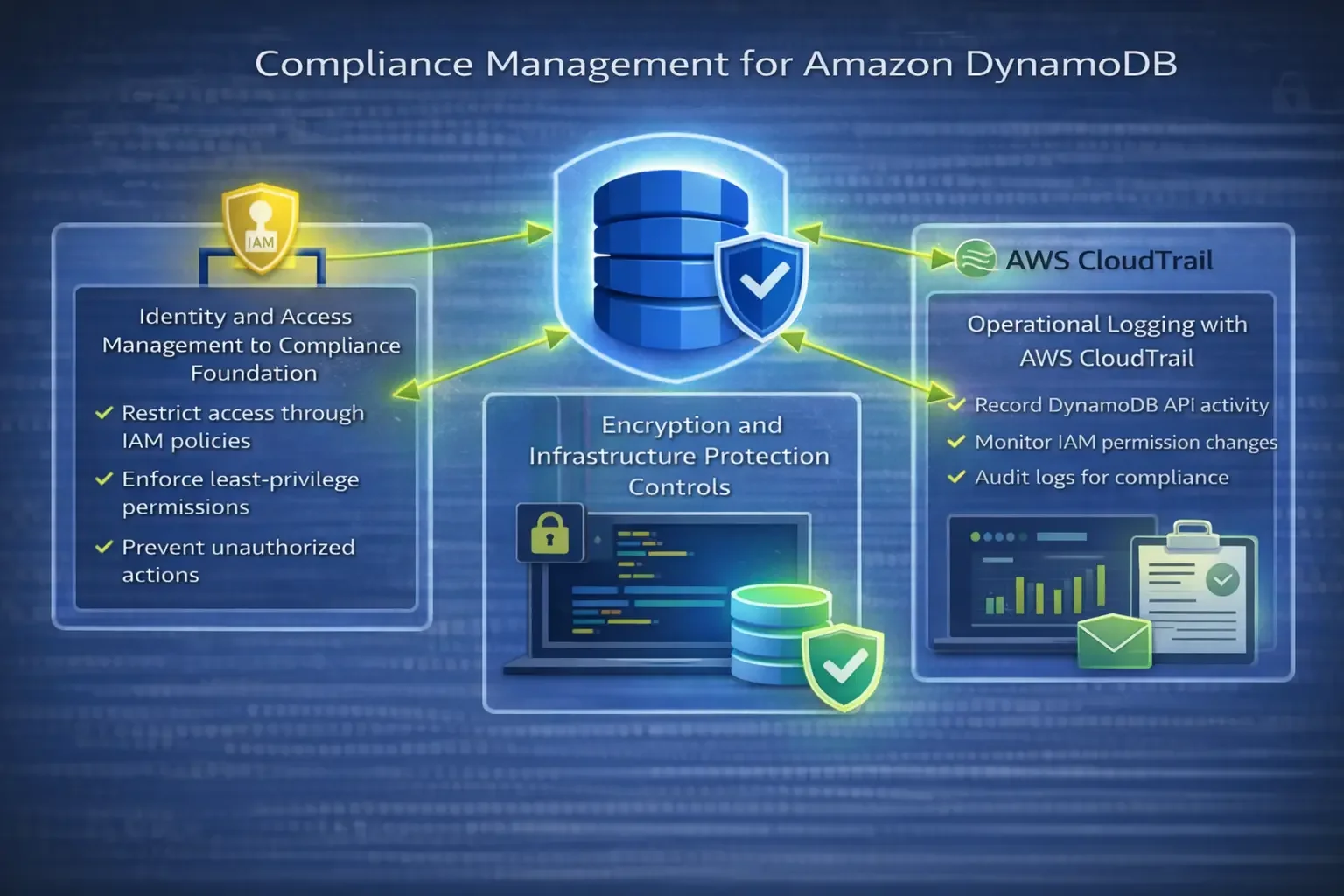

Controles Básicos de AWS para la Aplicación del Cumplimiento en DynamoDB

A nivel de infraestructura, el cumplimiento de DynamoDB se hace cumplir a través de un conjunto de servicios fundamentales de AWS en lugar de mecanismos nativos de la base de datos. Estos controles operan fuera del plano de datos, gobernando cómo se autorizan las solicitudes, cómo se protegen los datos en reposo y en tránsito, y cómo se registran las acciones operativas para la rendición de cuentas.

En conjunto, estos controles nativos de AWS forman la capa base de cumplimiento para DynamoDB. Establecen quién puede acceder a los recursos, bajo qué condiciones se aplica el cifrado y cuáles acciones son visibles para auditores y equipos de seguridad. Sin embargo, dado que estos controles funcionan de manera independiente y en diferentes capas del stack AWS, la efectividad del cumplimiento depende de qué tan consistentemente estén configurados, monitoreados y gobernados a través de cuentas, regiones y entornos.

Las siguientes secciones examinan los servicios principales de AWS que sustentan el cumplimiento de DynamoDB y explican tanto sus fortalezas como sus limitaciones inherentes.

Gestión de Identidad y Acceso como Base del Cumplimiento

La identidad y el control de acceso forman el núcleo del cumplimiento en DynamoDB.

Cada solicitud a DynamoDB es evaluada por AWS Identity and Access Management (IAM) antes de su ejecución. Las políticas IAM definen qué principales pueden realizar acciones como GetItem, PutItem, Query o Scan sobre recursos específicos.

Ejemplo: política IAM de mínimo privilegio aplicada a una tabla

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "OrdersReadOnly",

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query",

"dynamodb:Scan"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/Orders"

}

]

}

Desde una perspectiva de cumplimiento, IAM permite:

- Autorización granular a nivel de tabla e índice

- Separación de funciones mediante controles de acceso basados en roles

- Revisiones centralizadas de permisos y seguimiento de cambios

- Aplicación del principio de mínimo privilegio

Ejemplo: separación de funciones negando acciones administrativas destructivas

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "DenyDangerousAdminActions",

"Effect": "Deny",

"Action": [

"dynamodb:DeleteTable",

"dynamodb:UpdateTable",

"dynamodb:UpdateContinuousBackups",

"dynamodb:UpdateTimeToLive"

],

"Resource": "*"

}

]

}

Sin embargo, IAM solo responde quién tiene permitido acceder a DynamoDB. No explica qué datos fueron realmente accedidos ni qué valores se devolvieron, lo cual es frecuentemente requerido para auditorías e investigaciones de cumplimiento.

Controles de Cifrado y Protección de Infraestructura

DynamoDB cifra todos los datos en reposo por defecto utilizando claves gestionadas por AWS. Para entornos regulados, las organizaciones comúnmente adoptan claves de AWS KMS gestionadas por el cliente para mantener control sobre la rotación de claves, revocación y auditoría.

Los controles de cumplimiento a nivel de infraestructura incluyen:

- Cifrado en reposo utilizando AWS KMS

- Cifrado en tránsito mediante TLS

- Propiedad y gestión del ciclo de vida de las claves

- Integración con políticas centralizadas de claves

Ejemplo: crear una tabla DynamoDB con SSE-KMS usando una clave gestionada por el cliente

aws dynamodb create-table \

--table-name Orders \

--attribute-definitions AttributeName=OrderId,AttributeType=S \

--key-schema AttributeName=OrderId,KeyType=HASH \

--billing-mode PAY_PER_REQUEST \

--sse-specification Enabled=true,SSEType=KMS,KMSMasterKeyId=arn:aws:kms:us-east-1:123456789012:key/abcd-1234

Ejemplo: política de clave KMS que permite uso vía el servicio DynamoDB

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AllowKeyUseViaDynamoDBOnly",

"Effect": "Allow",

"Principal": {

"AWS": "arn:aws:iam::123456789012:root"

},

"Action": [

"kms:Encrypt",

"kms:Decrypt",

"kms:GenerateDataKey"

],

"Resource": "*",

"Condition": {

"StringEquals": {

"kms:ViaService": "dynamodb.us-east-1.amazonaws.com"

}

}

}

]

}

Estos mecanismos protegen la confidencialidad e integridad de los datos, pero no proporcionan visibilidad sobre cómo se accede o utiliza la información cifrada una vez que se otorgan los permisos.

Registro Operacional con AWS CloudTrail

Dado que DynamoDB no emite registros de consultas nativos, AWS CloudTrail se convierte en la principal fuente de evidencia operativa para el cumplimiento.

CloudTrail registra eventos a nivel API tales como:

- Creación y eliminación de tablas

- Cambios en permisos

- Llamadas a APIs de lectura y escritura

- Acciones administrativas

Ejemplo: consulta de actividad API de DynamoDB en una ventana de incidente

aws cloudtrail lookup-events \

--lookup-attributes AttributeKey=EventSource,AttributeValue=dynamodb.amazonaws.com \

--start-time 2026-01-27T00:00:00Z \

--end-time 2026-01-28T00:00:00Z \

--max-results 50

Ejemplo: formato de evento CloudTrail utilizado como evidencia de cumplimiento (quién + qué + dónde)

{

"eventSource": "dynamodb.amazonaws.com",

"eventName": "UpdateItem",

"awsRegion": "us-east-1",

"userIdentity": {

"type": "AssumedRole",

"arn": "arn:aws:sts::123456789012:assumed-role/app-role/session-1"

},

"requestParameters": {

"tableName": "Orders"

}

}

Estos datos son esenciales para auditorías de cumplimiento, respuesta a incidentes e informes de gobernanza. Sin embargo, los registros de CloudTrail son metadatos del plano de control y plano de datos, no del contenido de los datos. Confirman que una operación ocurrió, pero no qué datos fueron devueltos o modificados a nivel de ítem.

Como resultado, CloudTrail por sí solo puede ser insuficiente para regulaciones que requieren trazabilidad detallada de accesos o verificación del uso de datos sensibles.

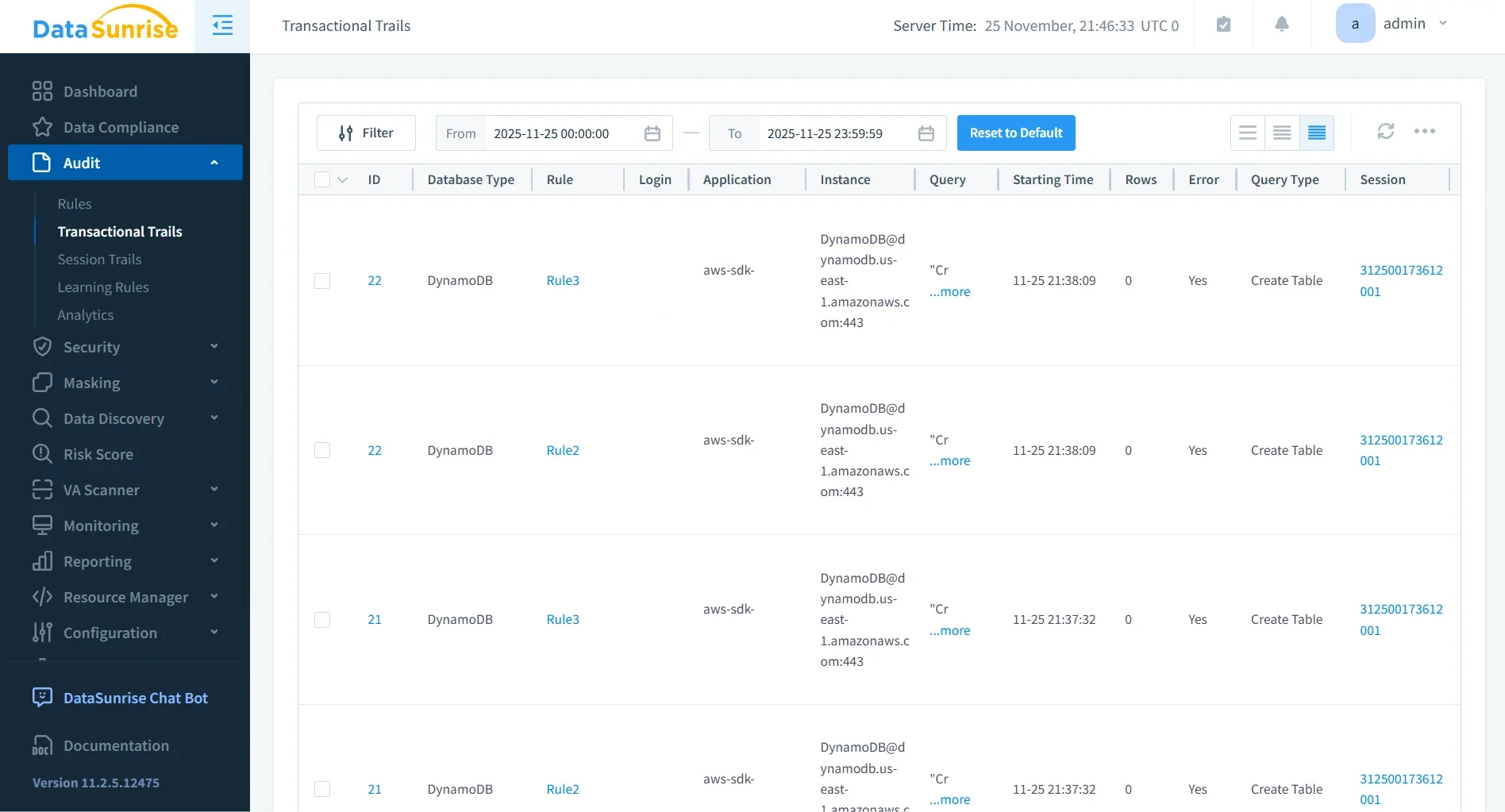

Cumplimiento de Datos para Amazon DynamoDB con DataSunrise

Los controles nativos de AWS proveen una base necesaria para el cumplimiento de DynamoDB, pero operan a nivel de infraestructura y API. Se enfocan en autorización, cifrado y registro de eventos en lugar de contexto de datos. Por ende, las organizaciones a menudo enfrentan dificultades para responder preguntas de cumplimiento relacionadas al uso de datos sensibles, intención de acceso y consistencia de políticas a través de entornos.

DataSunrise extiende el cumplimiento de DynamoDB introduciendo una capa centralizada de cumplimiento que complementa los servicios nativos de AWS. En lugar de reemplazar IAM, KMS o CloudTrail, DataSunrise se construye sobre ellos, añadiendo visibilidad, lógica de políticas y conciencia de cumplimiento no disponibles nativamente en DynamoDB.

Desde la perspectiva de cumplimiento, DataSunrise permite a las organizaciones pasar de controles centrados en infraestructura a gobernanza centrada en datos.

Visibilidad Centralizada a través de Entornos DynamoDB

Los entornos DynamoDB a menudo se extienden a múltiples cuentas AWS, regiones y pilas de aplicaciones. DataSunrise proporciona un plano de control unificado para el monitoreo del cumplimiento, permitiendo a los equipos de seguridad y cumplimiento gestionar políticas y revisar actividades de manera consistente, independientemente de la topología de implementación.

Este enfoque centralizado reduce la fragmentación de la gobernanza y ayuda a prevenir la deriva en el cumplimiento a medida que el uso de DynamoDB escala.

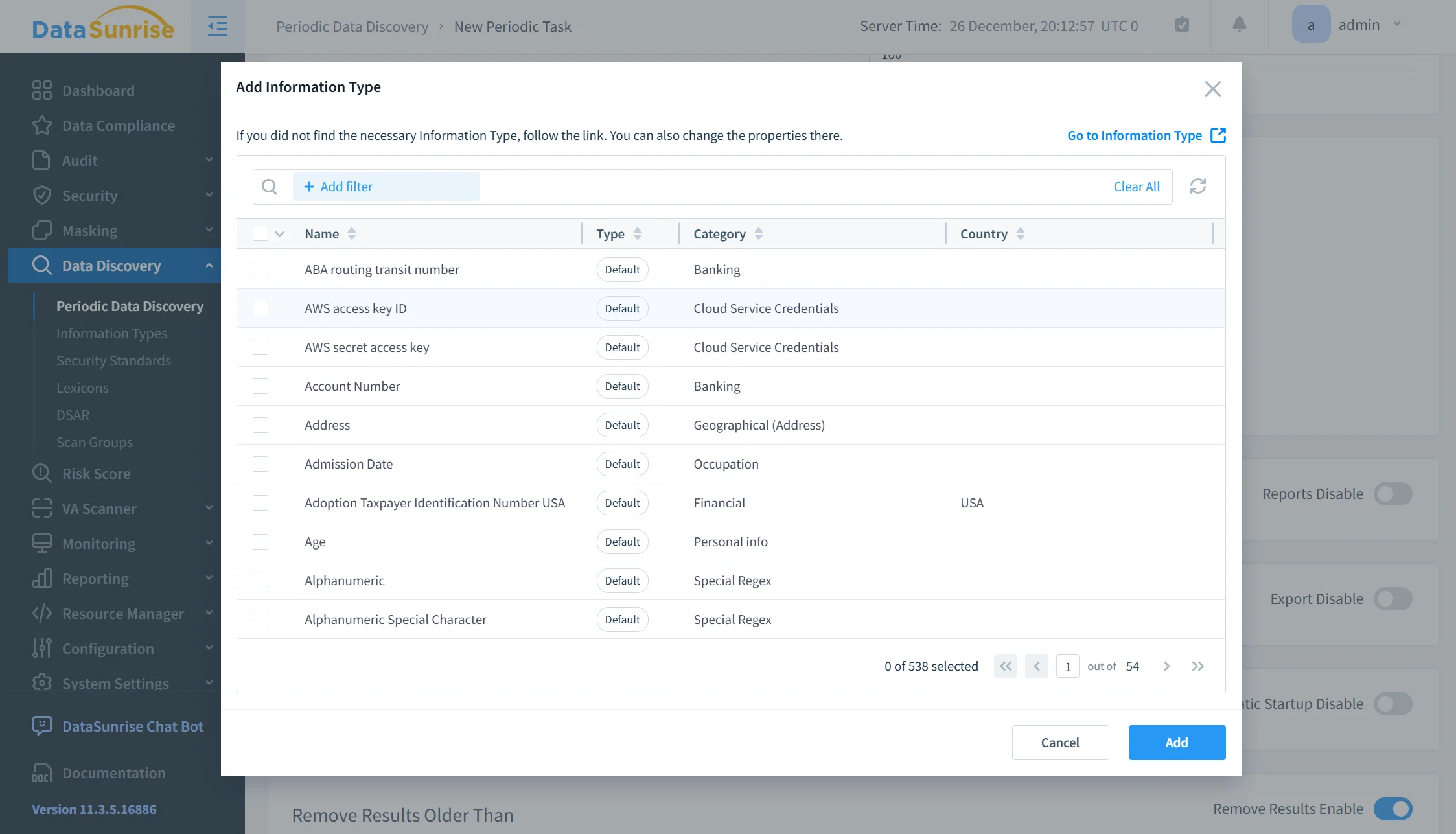

Conciencia y Clasificación de Datos Sensibles

A diferencia de los controles nativos de DynamoDB, que son ciegos a la semántica de datos, DataSunrise introduce capacidades de descubrimiento y clasificación de datos sensibles. Al identificar datos regulados como identificadores personales, registros financieros o atributos relacionados con la salud, las políticas de cumplimiento pueden alinearse con el riesgo real de los datos en lugar de permisos abstractos sobre recursos.

Esto permite a las organizaciones aplicar controles diferenciados basados en la sensibilidad de los datos en lugar de depender únicamente de reglas de acceso a nivel de tabla.

Aplicación de Cumplimiento Basada en Políticas

DataSunrise habilita la aplicación del cumplimiento a través de reglas gestionadas centralmente y controladas por políticas. Estas políticas definen cómo se puede acceder, monitorear o enmascarar datos sensibles, asegurando un comportamiento consistente de cumplimiento en entornos de desarrollo, prueba y producción.

Dado que las políticas se gestionan fuera del código de aplicación, la lógica de cumplimiento se mantiene estable incluso si evolucionan esquemas, servicios o cargas de trabajo de DynamoDB.

Evidencia y Reportes Listos para Auditoría

Para auditorías regulatorias, DataSunrise transforma la telemetría operativa en bruto en evidencia estructurada, lista para cumplimiento. En lugar de depender exclusivamente de los registros de eventos de CloudTrail, las organizaciones obtienen registros de auditoría con contexto que correlacionan identidad, acción y alcance de datos.

Esto simplifica significativamente la preparación para auditorías y reduce el esfuerzo manual requerido para interpretar los registros nativos de AWS.

Reducción del Riesgo de Cumplimiento en Arquitecturas Centradas en DynamoDB

Al combinar primitivas de seguridad nativas de AWS con inteligencia centralizada de cumplimiento, DataSunrise ayuda a las organizaciones a cerrar la brecha entre la seguridad de infraestructura y la responsabilidad regulatoria. El cumplimiento se vuelve proactivo y medible en lugar de reactivo y dependiente de registros.

En arquitecturas centradas en DynamoDB, este enfoque en capas permite una mayor alineación regulatoria sin afectar el rendimiento de la aplicación ni las garantías del servicio gestionado por AWS.

Impacto Empresarial de una Gestión Adecuada del Cumplimiento en DynamoDB

| Área de Negocio | Impacto Medible |

|---|---|

| Riesgo Regulatorio y Legal | Reducción de la exposición a sanciones regulatorias y violaciones de cumplimiento mediante la aplicación consistente de controles de acceso y protección |

| Preparación para Auditorías | Preparación más rápida y predecible para auditorías con evidencia centralizada y flujos de trabajo repetibles de cumplimiento |

| Visibilidad y Supervisión | Mejora en la comprensión de patrones de acceso, acciones administrativas y uso operativo en entornos DynamoDB |

| Confianza y Reputación | Mayor confianza de clientes, socios y reguladores debido a una postura demostrable de cumplimiento |

| Eficiencia Operativa | Menor carga operativa para equipos de cumplimiento y seguridad al reducir revisiones manuales e investigaciones ad-hoc |

El cumplimiento, cuando se diseña correctamente, se convierte en una fuerza estabilizadora en lugar de una limitación bloqueante.

Conclusión

Gestionar el cumplimiento de datos para Amazon DynamoDB requiere abandonar las suposiciones basadas en bases de datos relacionales. El cumplimiento en DynamoDB se aplica mediante la coordinación de identidad, cifrado, telemetría y gobernanza en lugar de registros de consultas nativos o tablas del sistema, formando parte de una estrategia más amplia de cumplimiento de datos.

Las organizaciones que tratan el cumplimiento como una responsabilidad arquitectónica — integrando controles IAM, políticas de cifrado, registro operativo y supervisión centralizada — logran mayor seguridad, alineación regulatoria clara y escalabilidad sostenible. Este enfoque coincide estrechamente con los principios modernos de seguridad de datos y reduce la dependencia de controles fragmentados y reactivos.

Cuando el cumplimiento se integra en el modelo operativo de DynamoDB, en lugar de ser añadido posteriormente, se convierte en un habilitador del crecimiento seguro en lugar de una fuente de fricción. En la práctica, esto requiere un monitoreo continuo de la actividad de bases de datos y controles de acceso disciplinados para mantener la integridad gobernante a largo plazo.