Gobernanza de Datos MySQL: Garantizando el Cumplimiento y la Seguridad

Introducción

La gobernanza de datos es un componente crítico de la gestión de bases de datos, que garantiza la seguridad, el cumplimiento y la integridad de los datos. MySQL ofrece características nativas para la auditoría y la gobernanza, ayudando a las organizaciones a rastrear el acceso y las modificaciones de los datos. Este artículo explora la gobernanza de datos en MySQL, centrándose en la configuración de MySQL desde el registro de contenedores de Oracle, la configuración del acceso externo y la implementación de técnicas básicas de auditoría de datos. Para investigaciones adicionales sobre prácticas de seguridad en MySQL, consulte la Guía de Seguridad de MySQL, el Registro de Auditoría de MySQL y la Documentación de la Sentencia INSERT.

Para temas más amplios de cumplimiento de datos, vea Gobernanza de Datos y Cumplimiento de Datos.

Instalación de MySQL Community desde el Registro de Contenedores de Oracle

Para instalar MySQL 8.4 utilizando el registro de contenedores de Oracle, siga estos pasos:

1. Inicie sesión en el Registro de Contenedores de Oracle

docker login container-registry.oracle.com

Se le pedirá que ingrese las credenciales de su cuenta de Oracle.

2. Descargue la Imagen de MySQL 8.4

docker pull container-registry.oracle.com/mysql/community-server:8.4

3. Ejecute el Contenedor de MySQL

docker run --name mysql-container -e MYSQL_ROOT_PASSWORD=rootpassword -d -p 3306:3306 container-registry.oracle.com/mysql/community-server:8.4

4. Verifique los Contenedores en Ejecución

docker ps

Asegúrese de que el contenedor esté en ejecución antes de proceder.

Permitir Conexiones Externas como Root

Por defecto, MySQL restringe las conexiones externas. Para permitir el acceso externo, intente primero conectarse como root desde fuera del contenedor:

mysql -u root -p

Si ve el siguiente mensaje de error:

ERROR 1130 (HY000): Host '172.17.0.1' no tiene permitido conectarse a este servidor MySQL

entonces necesita permitir su dirección IP. Siga estos pasos:

1. Inicie sesión en MySQL desde dentro del contenedor

docker exec -it mysql-container mysql -u root -p

2. Cree un nuevo usuario root con acceso desde su IP local

CREATE USER 'root'@'172.17.0.1' IDENTIFIED BY 'rootpassword'; GRANT ALL PRIVILEGES ON *.* TO 'root'@'172.17.0.1' WITH GRANT OPTION; FLUSH PRIVILEGES;

Ahora, debería poder conectarse desde su máquina local.

Para conocer las mejores prácticas de seguridad, consulte Seguridad de Bases de Datos y Controles de Acceso Basados en Roles.

Creación de Tablas de Ejemplo e Inserción de Datos Simulados

Antes de implementar mecanismos de auditoría, cree una base de datos simple y llénela con datos simulados:

CREATE DATABASE company_db;

USE company_db;

CREATE TABLE employees (

id INT AUTO_INCREMENT PRIMARY KEY,

name VARCHAR(100),

position VARCHAR(50),

salary DECIMAL(10,2)

);

INSERT INTO employees (name, position, salary) VALUES

('Alice Johnson', 'Engineer', 70000.00),

('Bob Smith', 'Manager', 85000.00),

('Charlie Brown', 'Analyst', 60000.00);

Para más información sobre la inserción de datos, consulte la Documentación de la Sentencia INSERT.

Implementación de Auditoría de Datos con Triggers en MySQL

Una vez que MySQL esté configurado y preparado, puede crear un registro de auditoría utilizando triggers.

CREATE TABLE audit_log (

id INT AUTO_INCREMENT PRIMARY KEY,

action_time TIMESTAMP DEFAULT CURRENT_TIMESTAMP,

user VARCHAR(255),

action_type VARCHAR(50),

original_data JSON,

modified_data JSON

);

CREATE TRIGGER before_update_employees

BEFORE UPDATE ON employees

FOR EACH ROW

INSERT INTO audit_log (user, action_type, original_data, modified_data)

VALUES (CURRENT_USER(), 'UPDATE', JSON_OBJECT('name', OLD.name, 'position', OLD.position, 'salary', OLD.salary),

JSON_OBJECT('name', NEW.name, 'position', NEW.position, 'salary', NEW.salary));

Para estrategias de auditoría avanzadas, consulte los Registros de Auditoría y el Monitoreo de Actividad de Bases de Datos.

Uso de Vistas para el Acceso Controlado

Para limitar la exposición a datos sensibles, cree una vista que muestre únicamente la información no sensible de los empleados:

CREATE VIEW employee_public AS SELECT id, name, position FROM employees;

Para más soluciones relacionadas con el cumplimiento, consulte Cumplimiento de Privacidad de Datos y Enmascaramiento de Datos.

Almacenamiento y Recuperación de Datos de Auditoría

Consulta de Registros de Auditoría

USE company_db; SELECT * FROM audit_log ORDER BY action_time DESC;

Para obtener más información sobre auditorías, lea Almacenamiento de Auditorías y Rastros de Auditoría.

Creación de Copias de Seguridad de Datos

Para garantizar la integridad de los datos, cree copias de seguridad regularmente:

mysqldump -u root -p --databases company_db > backup.sql

Para una seguridad mejorada, explore la Encriptación de Bases de Datos.

Automatización de la Gobernanza de Datos con DataSunrise

Para un enfoque completamente automatizado, DataSunrise proporciona herramientas avanzadas para la seguridad, el cumplimiento y el monitoreo de bases de datos.

Configuración de DataSunrise para una Gobernanza de Datos Continua

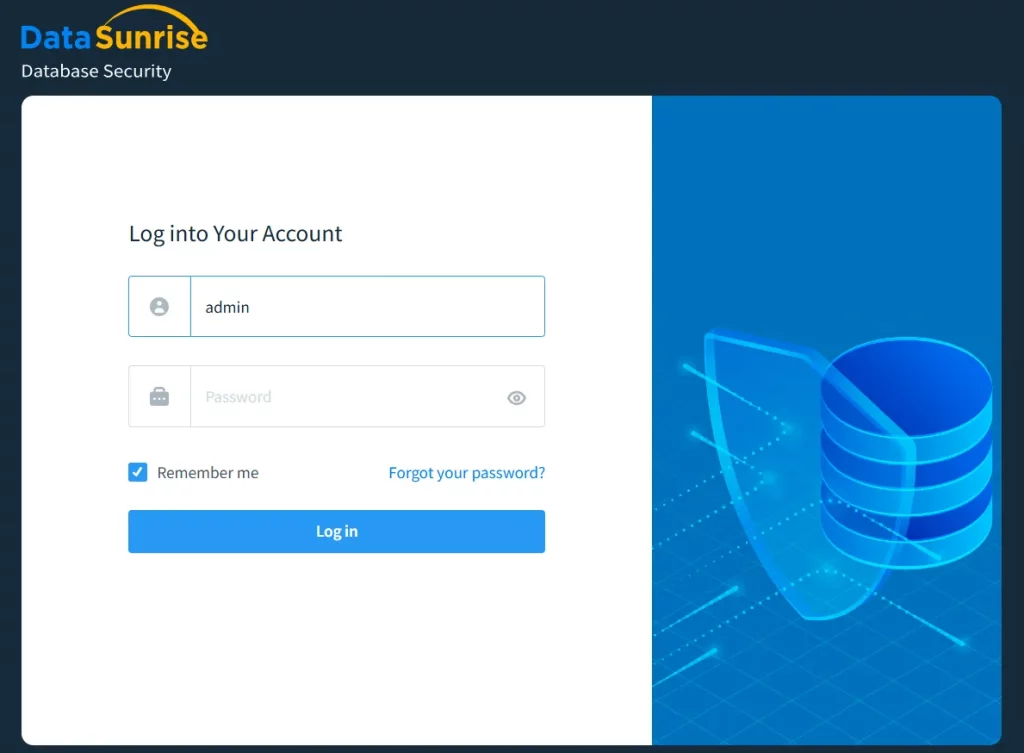

- Inicie sesión en DataSunrise utilizando sus credenciales de administrador:

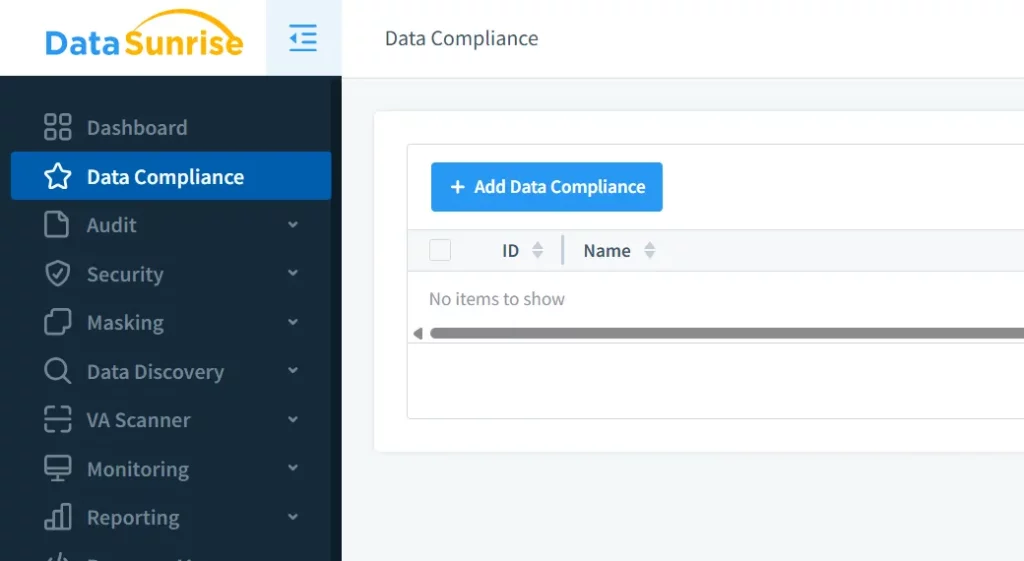

- Navegue a la pestaña “Cumplimiento de Datos” y haga clic en “Agregar Cumplimiento de Datos” para comenzar a configurar las reglas de gobernanza:

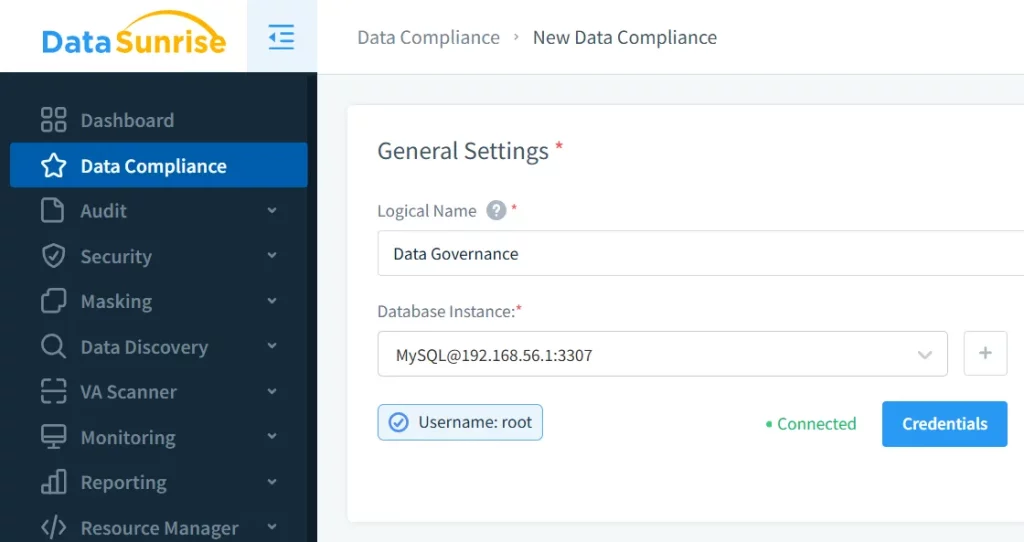

- Seleccione su instancia de MySQL y proporcione un nombre lógico para la regla de cumplimiento:

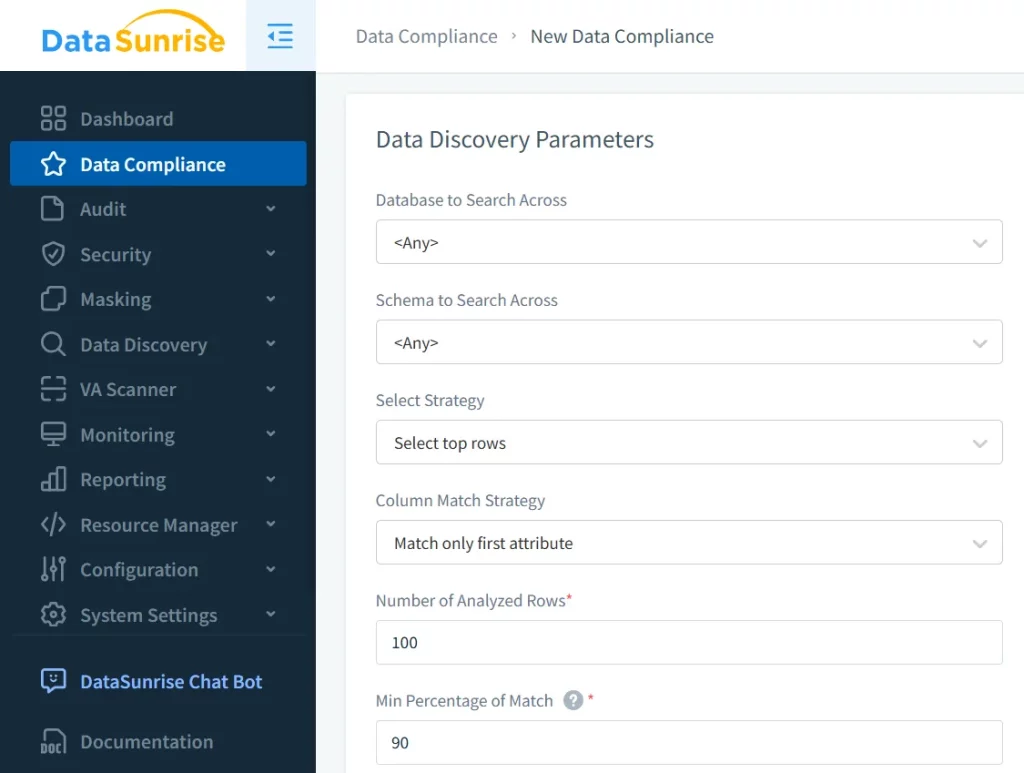

- Establezca patrones de descubrimiento para definir qué áreas de la base de datos deben ser examinadas (por ejemplo, registros financieros, PII o propiedad intelectual):

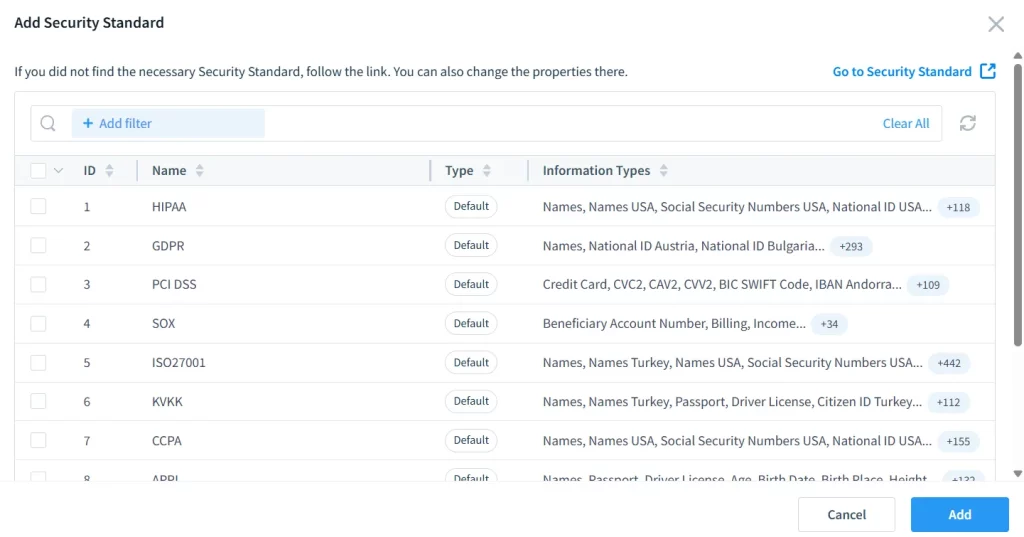

- Elija el marco de cumplimiento deseado (GDPR, HIPAA, PCI DSS, etc.) para aplicar las políticas de seguridad pertinentes de manera automática:

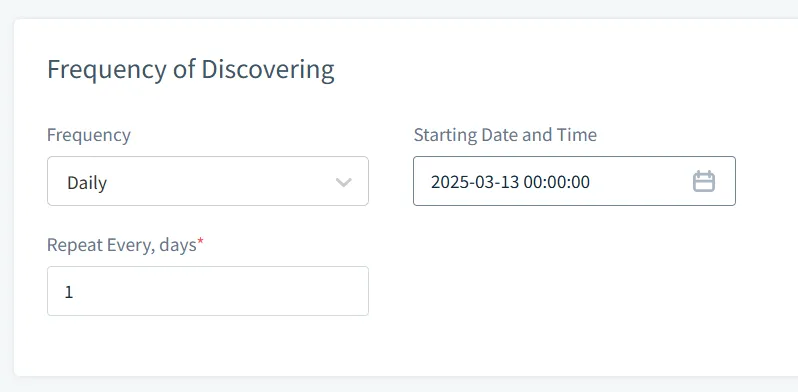

- Configure la regularidad de las búsquedas, asegurando un monitoreo continuo y la aplicación de las reglas de cumplimiento:

Para una visión integral de la gestión del cumplimiento, consulte Gestor de Cumplimiento y Cumplimiento de Requisitos SOX, PCI DSS y HIPAA.

Conclusión

Al instalar MySQL 8.4 a través del registro de contenedores de Oracle y configurar el acceso externo, se establece una base segura para la gobernanza de datos. La implementación de triggers y vistas permite una auditoría nativa y un acceso controlado a los datos. Sin embargo, para organizaciones que requieren un enfoque integral y automatizado para el cumplimiento, DataSunrise ofrece herramientas de vanguardia para la seguridad de bases de datos.

Para obtener más información sobre el cumplimiento automatizado, visite Informes Automatizados de Cumplimiento. Para explorar cómo DataSunrise puede mejorar su estrategia de seguridad de bases de datos, solicite una Demostración de DataSunrise hoy.