Herramientas de Enmascaramiento de Datos para Percona Server

A medida que las organizaciones amplían su uso de Percona Server para MySQL en entornos de producción, análisis y no producción, la protección de datos sensibles se convierte en un requisito estructural. Las bases de datos a menudo almacenan registros de clientes, credenciales, atributos financieros e identificadores personales en los mismos conjuntos de datos. Desarrolladores, analistas y servicios automatizados acceden a estos datos diariamente.

El cifrado protege los datos en reposo y en tránsito. El enmascaramiento de datos controla lo que los usuarios ven durante la ejecución de consultas. Permite a los equipos trabajar con estructuras de datos realistas sin exponer valores confidenciales. Este artículo explica cómo funcionan las técnicas de enmascaramiento nativas en Percona Server para MySQL y cómo plataformas centralizadas como DataSunrise las extienden con aplicación basada en políticas y alineación con regulaciones.

Importancia de las Herramientas y Técnicas de Enmascaramiento de Datos

En implementaciones reales de Percona Server para MySQL, las bases de datos rara vez tienen un solo propósito. Aplicaciones de producción, trabajos de análisis, desarrolladores, equipos de soporte y canales de automatización suelen acceder a los mismos datos. Si bien los controles de acceso definen quién puede conectar a la base de datos, no controlan qué valores pueden ver los usuarios. Esta brecha frecuentemente conduce a incidentes de exposición de datos y debilita la seguridad de datos general.

Es aquí donde las herramientas de enmascaramiento de datos se vuelven críticas. El enmascaramiento añade una capa de visibilidad que opera independientemente de la lógica de la aplicación. Permite a los equipos preservar estructuras de tablas, relaciones y formatos de datos mientras ocultan valores sensibles. Ejemplos comunes incluyen correos electrónicos, números telefónicos, detalles de pagos e información personal identificable (PII).

Las técnicas nativas de enmascaramiento ofrecen protección básica, pero dependen de constructos SQL estáticos. Estos constructos se vuelven difíciles de manejar a medida que los esquemas crecen y cambian los patrones de acceso. La lógica manual de enmascaramiento a menudo rompe la consistencia y aumenta el riesgo operativo. Las herramientas de enmascaramiento centralizadas resuelven este problema aplicando políticas desde un único punto de control e integrando el enmascaramiento en flujos de trabajo más amplios de seguridad de bases de datos.

Desde un punto de vista de cumplimiento, el enmascaramiento ya no es opcional. Reglamentos como GDPR, HIPAA y PCI DSS exigen límites estrictos en la exposición de datos sensibles. El enmascaramiento ayuda a las organizaciones a cumplir estos requisitos al prevenir divulgaciones innecesarias, incluso cuando los equipos comparten bases de datos o copian datos a entornos no productivos. Estos controles respaldan directamente estrategias estructuradas de cumplimiento normativo.

El enmascaramiento efectivo reduce la fricción operativa. Los equipos ya no necesitan bloquear completamente las bases de datos. En cambio, pueden proveer conjuntos de datos realistas para desarrollo, análisis y pruebas. Cuando se combina con aplicación y monitoreo centralizados, el enmascaramiento se convierte en parte de un marco más amplio de monitoreo de actividad de bases de datos y reducción de riesgos.

En la práctica, las herramientas de enmascaramiento mueven la protección fuera de objetos SQL aislados. Establecen un control arquitectónico que escala con el entorno y soporta tanto la seguridad como la usabilidad.

Técnicas Nativas de Enmascaramiento de Datos en Percona Server para MySQL

Percona Server para MySQL es totalmente compatible con las técnicas de enmascaramiento de MySQL y hereda su flexibilidad. Sin embargo, el enmascaramiento nativo no es una única función incorporada. Más bien, se implementa mediante patrones de diseño SQL y controles en la capa de acceso.

Enmascaramiento con Vistas

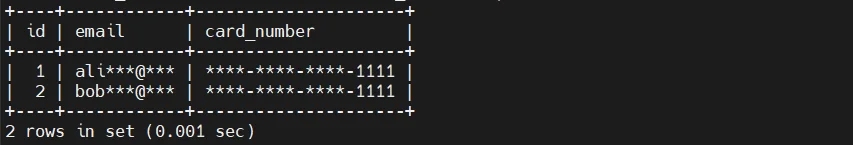

Uno de los enfoques nativos más comunes es el uso de vistas SQL para exponer representaciones enmascaradas de columnas sensibles.

A las aplicaciones o usuarios se les concede acceso a la vista en lugar de a la tabla base. Este método preserva las relaciones del esquema mientras oculta los valores originales.

Enmascaramiento con Columnas Generadas

Percona Server para MySQL soporta columnas generadas, que pueden almacenar o calcular valores enmascarados derivados de los datos originales.

ALTER TABLE customers

ADD COLUMN masked_email VARCHAR(255)

GENERATED ALWAYS AS (

CONCAT(

LEFT(email, 2),

'***@***'

)

) STORED;

Este enfoque inserta los datos enmascarados directamente en la estructura de la tabla.

Controles de Acceso Basados en Roles

Los privilegios nativos de MySQL pueden restringir el acceso a columnas sensibles permitiendo el acceso solo a campos no sensibles.

GRANT SELECT (

id,

created_at

)

ON customers

TO analyst_user;

Si bien es efectivo para una separación estricta, esta técnica no enmascara datos, sino que los oculta completamente. Como resultado, a menudo es insuficiente para flujos de trabajo de desarrollo, pruebas o soporte donde se requiere visibilidad parcial.

Enmascaramiento Centralizado de Datos para Percona Server para MySQL con DataSunrise

DataSunrise introduce una capa de seguridad externa que aplica el enmascaramiento de forma independiente a los esquemas de la base de datos y a la lógica de la aplicación. Las reglas de enmascaramiento se aplican en tiempo real mientras se procesan las consultas, asegurando protección consistente en todos los caminos de acceso.

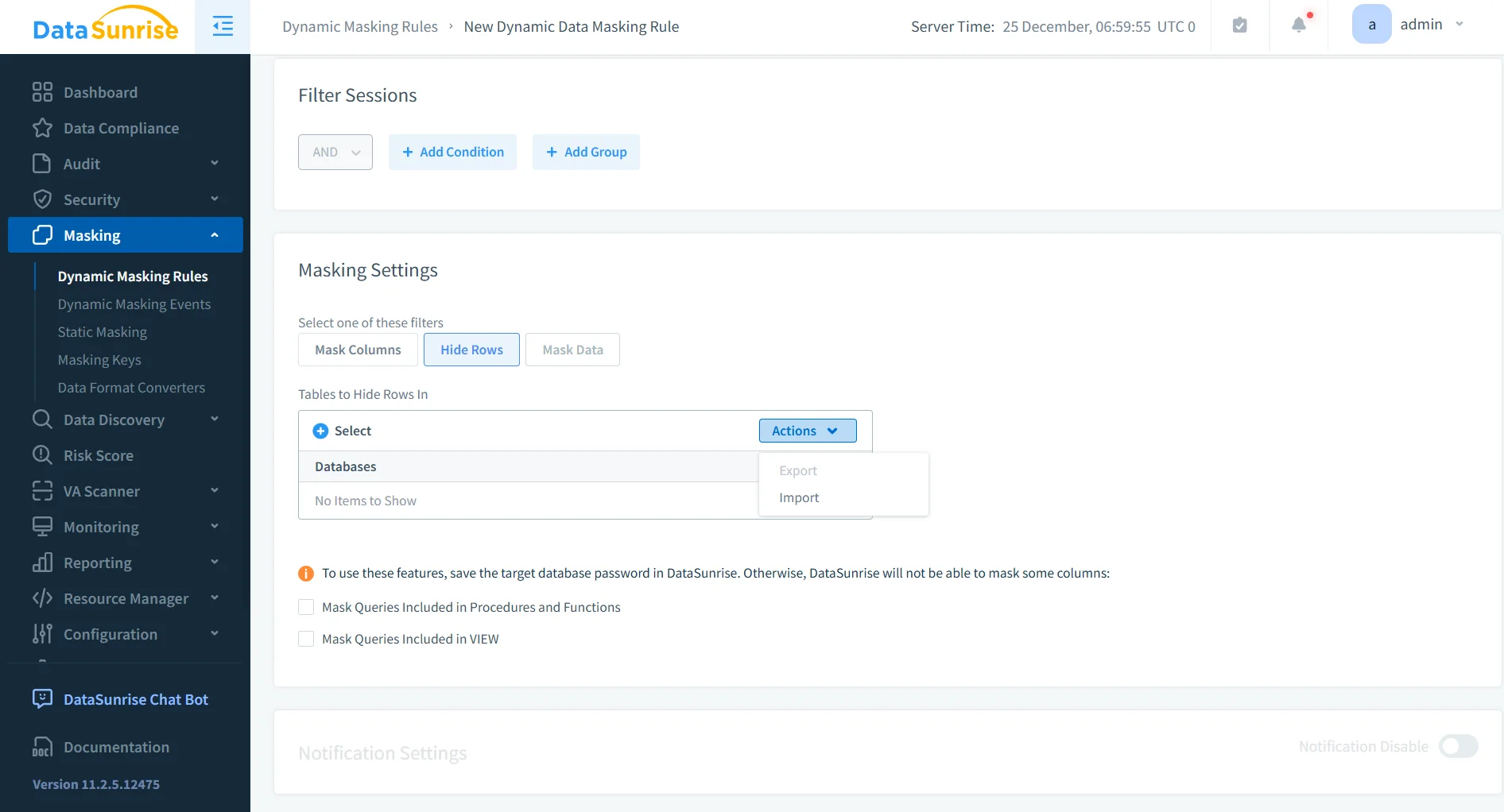

Enmascaramiento Dinámico de Datos

El enmascaramiento dinámico modifica los resultados de las consultas en el momento de ejecución, sin alterar los datos subyacentes. La misma columna puede mostrarse de manera diferente según el contexto de ejecución, permitiendo que los valores sensibles permanezcan protegidos mientras se conserva la estructura de la base de datos y el comportamiento de la aplicación.

Las decisiones de enmascaramiento se evalúan dinámicamente basándose en factores como el usuario de la base de datos, la aplicación cliente que realiza la solicitud, el método de acceso utilizado, el momento del acceso y la estructura de la consulta ejecutada. Este enfoque permite a los equipos mantener un único conjunto de datos autorizado al tiempo que aplican reglas de visibilidad detalladas que se adaptan a patrones reales de uso en lugar de permisos estáticos.

Enmascaramiento Estático y en el Lugar

Para entornos no productivos, DataSunrise soporta técnicas de transformación irreversible de datos diseñadas para eliminar completamente los riesgos de exposición. El enmascaramiento estático genera una copia enmascarada separada del conjunto original, haciéndolo adecuado para flujos de trabajo de desarrollo, pruebas y análisis que requieren estructuras de datos realistas sin acceso a valores reales.

El enmascaramiento en el lugar aplica transformaciones irreversibles directamente a las tablas origen. Este método se usa comúnmente cuando los datos originales deben eliminarse permanentemente o anonimizarse, como durante procesos de descarga de datos, compartición de datos con terceros o procesos de remediación regulatoria. En ambos casos, los valores enmascarados no pueden ser restaurados, garantizando que la información sensible ya no esté presente en el entorno.

- El enmascaramiento estático preserva estructuras de tablas, relaciones, índices y formatos de datos mientras reemplaza valores sensibles con equivalentes enmascarados.

- El enmascaramiento en el lugar transforma permanentemente los datos sensibles dentro de las tablas existentes, eliminando los valores originales a nivel de origen.

- Ambos enfoques previenen la reidentificación de datos por diseño, haciéndolos adecuados para escenarios de cumplimiento estricto y compartición de datos.

- Las operaciones de enmascaramiento pueden ejecutarse selectivamente en esquemas, tablas o columnas específicos para alinearse con requisitos operativos y regulatorios.

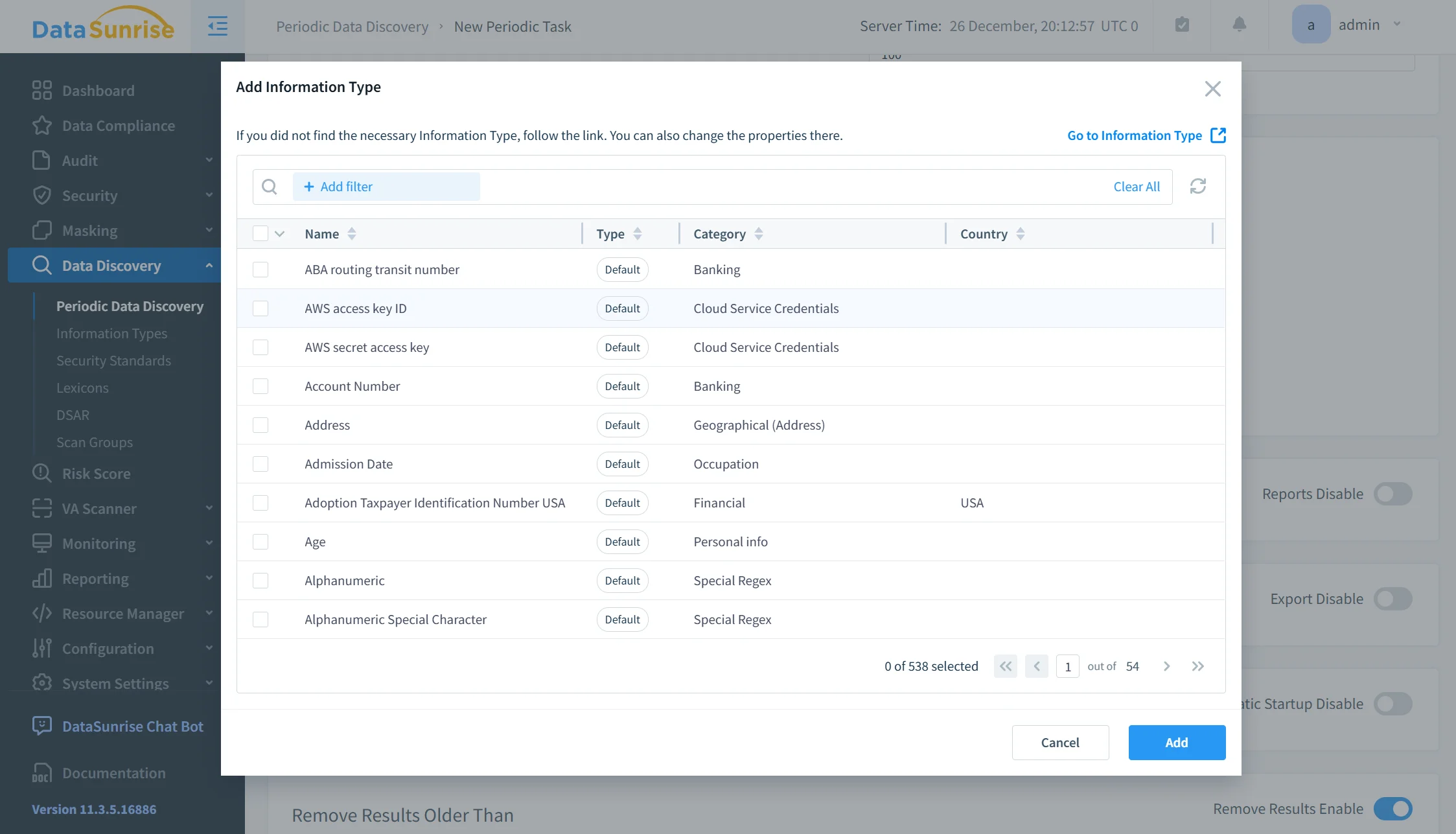

Descubrimiento de Datos Sensibles

Antes de aplicar reglas de enmascaramiento, DataSunrise puede descubrir automáticamente datos sensibles en los esquemas de la base de datos. El descubrimiento se basa en la inspección del contenido en lugar de nombres de objetos o convenciones de esquema, lo que permite detectar datos personales, atributos financieros, credenciales y otros elementos sensibles incluso en bases de datos mal documentadas o con estructuras inconsistentes.

Una vez descubiertos, los elementos de datos sensibles pueden mapearse directamente a políticas de enmascaramiento. Esto reduce significativamente el esfuerzo de configuración manual y ayuda a garantizar una cobertura de protección consistente en grandes y cambiantes entornos de Percona Server para MySQL.

Impacto Empresarial del Enmascaramiento Centralizado

| Área de Negocio | Impacto Operativo |

|---|---|

| Riesgo de Exposición de Datos | El enmascaramiento centralizado reduce significativamente el riesgo de exposición de datos sensibles en entornos compartidos, no productivos y entre equipos al imponer controles de visibilidad consistentes. |

| Provisionamiento de Conjuntos de Datos | Los conjuntos de datos enmascarados pueden generarse y entregarse más rápido, eliminando retrasos causados por procesos manuales de saneamiento y aprobación. |

| Consistencia de Políticas | Las reglas de enmascaramiento se aplican uniformemente en equipos, aplicaciones y métodos de acceso, previniendo desviaciones de configuración y excepciones ad-hoc. |

| Auditoría y Cumplimiento | El enmascaramiento simplifica la preparación para auditorías asegurando la protección de datos sensibles por defecto, reduciendo el alcance de validaciones de cumplimiento y la recolección de evidencias. |

| Complejidad Operativa | El enmascaramiento centralizado reduce la dependencia de lógica SQL personalizada, soluciones específicas de bases de datos e implementaciones de enmascaramiento a nivel de aplicación. |

Conclusión

Percona Server para MySQL permite a los equipos implementar enmascaramiento de datos mediante técnicas nativas SQL como vistas, columnas generadas y controles de acceso. Estos métodos funcionan bien en entornos pequeños y controlados donde los equipos pueden aplicar las reglas manualmente. Sin embargo, su efectividad disminuye cuando múltiples equipos y flujos de trabajo reutilizan las mismas bases de datos.

Las organizaciones que necesitan gobernanza escalable, protección dinámica y flujos listos para auditoría confían en plataformas centralizadas como DataSunrise. Combinando el enmascaramiento dinámico de datos con el descubrimiento automático de datos sensibles, los equipos pueden aplicar políticas de enmascaramiento de manera consistente en varios entornos. Este enfoque evita incrustar la lógica de enmascaramiento en esquemas de bases de datos o código de aplicaciones.

El enmascaramiento centralizado encaja naturalmente en estrategias más amplias de seguridad de bases de datos y apoya el cumplimiento continuo de los requisitos normativos de datos. Al integrar el enmascaramiento con el monitoreo de actividad de bases de datos, se convierte en parte de un marco de control unificado en lugar de una salvaguardia aislada.

Como resultado, la protección de datos sensibles pasa de ser una consideración secundaria a un elemento arquitectónico central en las implementaciones seguras de Percona Server para MySQL.