Historial de Actividad de la Base de Datos AlloyDB para PostgreSQL

AlloyDB para PostgreSQL fusiona la elasticidad a escala Google con la comodidad del psql “vanilla”. Esa libertad amplía el radio de impacto de un error tipográfico o brecha, por lo que el Historial de Actividad de la Base de Datos —un mapa ordenado cronológicamente de cada evento a nivel de sesión y objeto— se vuelve indispensable. Ya sea que estés persiguiendo un UPDATE descontrolado o demostrando cumplimiento con PCI-DSS, la historia comienza aquí.

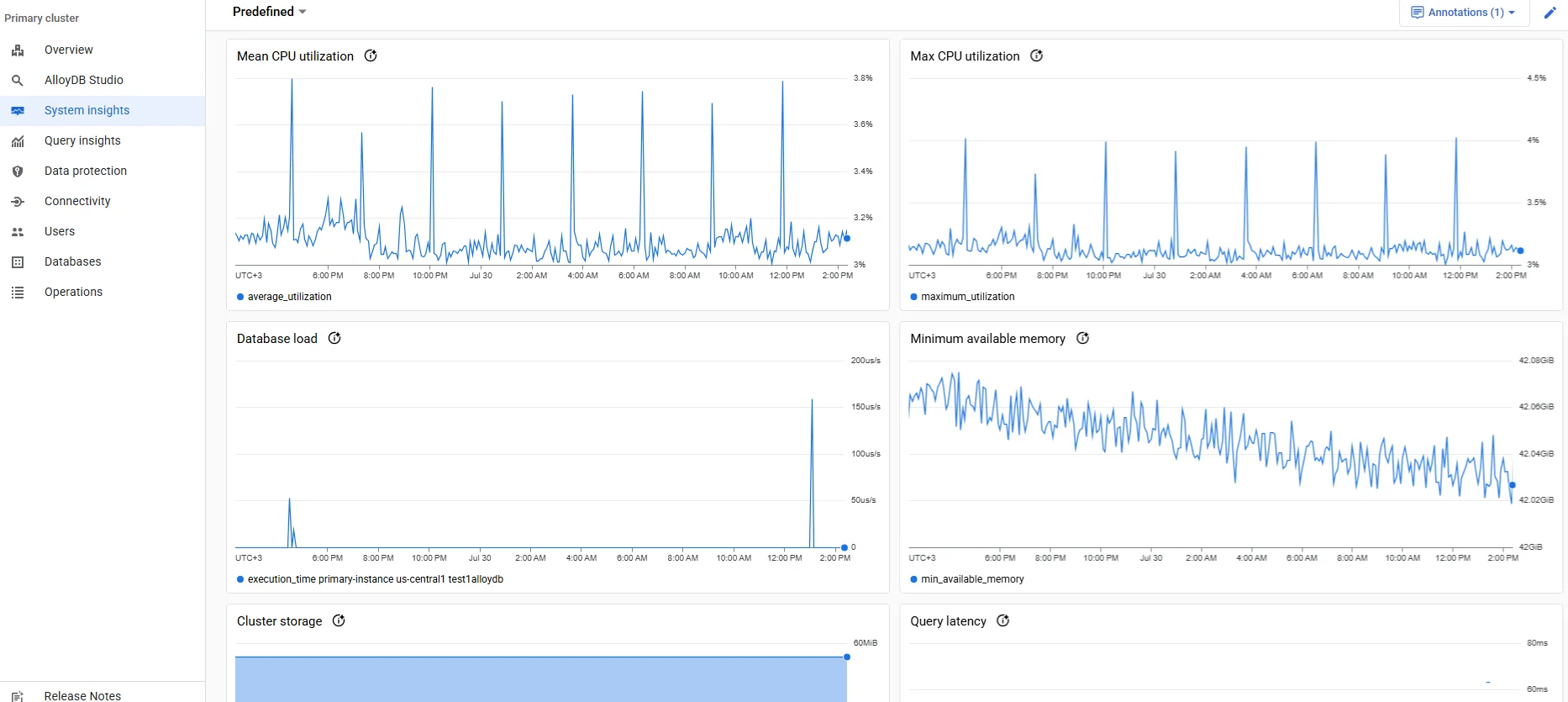

Auditoría en Tiempo Real: Obtén Visibilidad de 360°

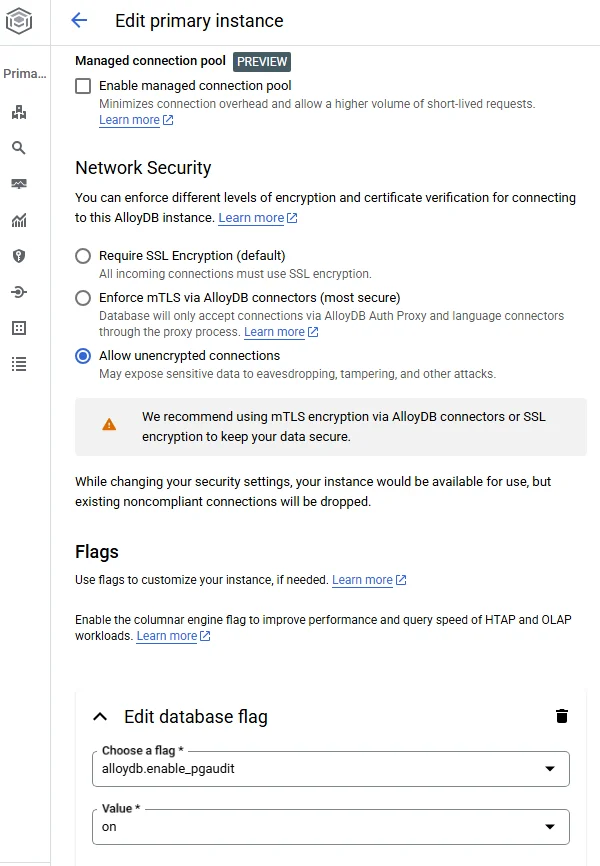

AlloyDB expone dos canales de auditoría complementarios. Los Cloud Audit Logs de Google Cloud registran acciones administrativas, mientras que la extensión de código abierto pgAudit rastrea el SQL generado por usuarios. Activar el flujo completo es un solo comando:

gcloud alloydb clusters update my-cluster \

--region=us-central1 \

--database-flags=alloydb.enable_pgaudit=on,pgaudit.log='all'

# luego dentro de psql

CREATE EXTENSION pgaudit;

Las nuevas entradas aparecen en Logs Explorer casi instantáneamente, donde pueden transmitirse a BigQuery, Pub/Sub o a tu SIEM.

Auditoría Nativa en Google Cloud (Casi PostgreSQL)

Dado que AlloyDB hereda el catálogo de PostgreSQL, la configuración de auditoría es casi idéntica a la versión original. El manual oficial, Habilitar pgAudit en AlloyDB, cubre cada bandera. Para una postura de producción también querrás entender la referencia del esquema de registros de auditoría, Cómo enviar los registros de auditoría de AlloyDB a BigQuery para análisis a largo plazo, y Cómo monitorear los registros de auditoría en Cloud Logging para alertas en tiempo real.

GenAI conoce al DBA: Narrativas Autónomas de Amenazas

Leer miles de líneas JSON no es afición de nadie. La inteligencia artificial generativa puede comprimir horas de análisis en un solo párrafo. El fragmento en PL/Python a continuación obtiene los últimos 100 registros de pgAudit, los envía a Gemini vía el SDK de Vertex AI, y luego almacena un resumen amigable para humanos de vuelta en AlloyDB:

CREATE OR REPLACE FUNCTION summarize_audit()

RETURNS void LANGUAGE plpython3u AS $$

from google.cloud import aiplatform, logging_v2

import datetime, plpy

rows = plpy.execute("SELECT payload FROM audit_log ORDER BY ts DESC LIMIT 100")

text = '\n'.join([r['payload'] for r in rows])

model = aiplatform.TextGenerationModel.from_pretrained('gemini-1.5-pro-preview')

pred = model.predict(text)

plpy.execute("INSERT INTO audit_summaries(ts, summary) VALUES (%s, %s)",

(datetime.datetime.utcnow(), pred.text))

$$;

Para recetas adicionales — embeddings, búsqueda vectorial y detección de anomalías — consulta el libro de recetas de inteligencia artificial generativa de Vertex AI.

Enmascaramiento Dinámico y Descubrimiento de Datos

Los modelos generativos adoran los datos; los auditores insisten en ocultarlos. DataSunrise demuestra varios patrones en tiempo de ejecución en su explicación sobre enmascaramiento dinámico de datos. El motor de enmascaramiento se basa en un catálogo poblado por el descubrimiento de datos, etiquetando cada columna según las taxonomías de GDPR y PCI-DSS para que los literales sensibles nunca salgan a producción.

Cumplimiento Sin Hojas de Cálculo

Estándares como SOX y GDPR exigen evidencias de que el acceso está autorizado y registrado. El Compliance Manager de DataSunrise concilia la actividad en vivo con las líneas base específicas de regulación, como se describe en la nota sobre regulaciones de cumplimiento de datos. Las violaciones se muestran como alertas o incluso pueden activar el enmascaramiento dinámico en vuelo.

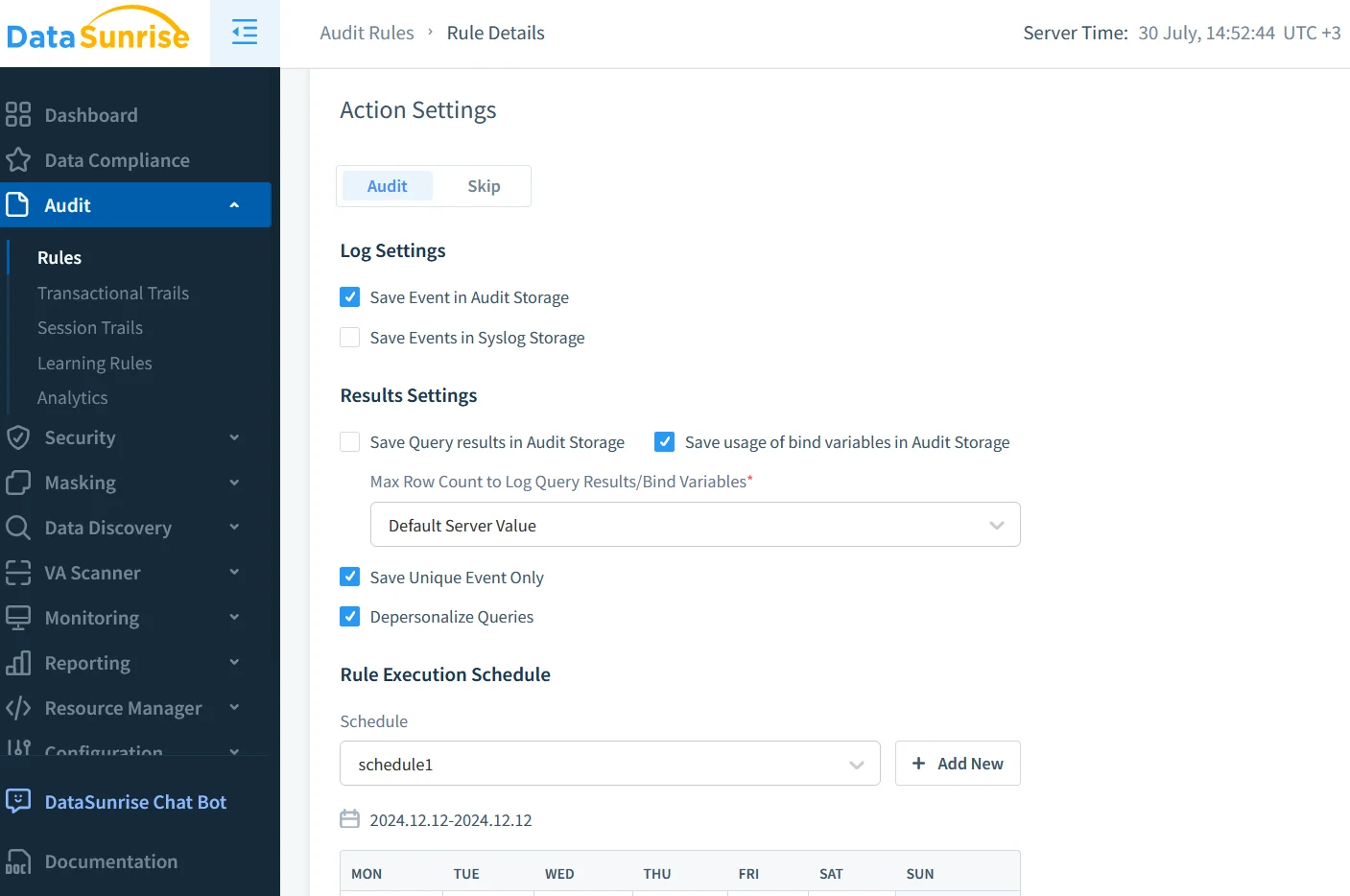

Monitoreo Plug-in con DataSunrise

Los registros nativos son necesarios pero no siempre suficientes. DataSunrise opera como un proxy inverso, escribiendo su propio Historial de Actividad de la Base de Datos y bloqueando sentencias maliciosas en tiempo real. El asistente bajo Configuración → Auditoría te permite declarar reglas (“registrar cada DROP en el esquema public”) y elegir el almacenamiento —PostgreSQL, Kafka u almacenamiento de objetos. Los detalles están en la guía de auditoría.

Dado que DataSunrise habla el protocolo wire de PostgreSQL, las sesiones de AlloyDB simplemente apuntan a la dirección del proxy. Los registros fluyen al visualizador de Historial de Actividad de Datos —ver historial de actividad de bases de datos— donde se pueden agregar resúmenes con GenAI vía la integración descrita en herramientas LLM y ML para seguridad de bases de datos.

Seguridad Más Allá de los Registros

Las trazas de auditoría iluminan comportamientos pasados, pero la defensa proactiva necesita la aplicación en línea. El motor de políticas de DataSunrise incluye detectores de inyección SQL, control de acceso basado en roles y análisis de comportamiento en streaming.

Transmitiendo Todo a BigQuery

Muchos equipos unen las piezas creando un destino Log Router que envía las entradas de pgAudit a Pub/Sub y finalmente a BigQuery, particionado por ts. Una vista única puede unir esas filas con los registros del proxy de DataSunrise, abriendo la puerta a consultas federadas como:

SELECT s.summary, d.client_ip

FROM audit_summaries s

JOIN `proxy_logs.events` d

ON s.session_id = d.session_id

WHERE d.action = 'DROP TABLE'

AND s.ts > TIMESTAMP_SUB(CURRENT_TIMESTAMP(), INTERVAL 1 HORA);

Materializa esa vista en Looker Studio y tendrás una narrativa en vivo de la actividad hostil.

Inteligencia Multidominio con Security Command Center

Dirigir los registros de AlloyDB y DataSunrise al Security Command Center de Google te permite correlacionar eventos de bases de datos con cambios en IAM y anomalías de red. Un único panel puede responder: ¿La misma IP que creó una regla pública de firewall también exfiltró datos salariales? Aprende más en Investigando amenazas en Security Command Center.

Gobernanza como Código

Las herramientas modernas de cumplimiento prefieren Git sobre hojas de cálculo. Existen proveedores de Terraform para AlloyDB y DataSunrise, que te permiten codificar la configuración de auditoría en pull requests. Un solo plan puede fijar la bandera alloydb.enable_pgaudit y provisionar una regla de DataSunrise, garantizando la detección de desviaciones durante CI.

Perspectivas Futuras

PostgreSQL 17 está listo para lanzar sintaxis nativa declarativa de auditoría, que AlloyDB adoptará poco después. Mientras tanto, Gemini está aprendiendo a emitir SQL directamente desde libros de jugadas en lenguaje natural, lo que significa que tu carpeta de incidentes pronto podrá ser una ventana de chat. Estar preparado significa mantener el Historial de Actividad de la Base de Datos AlloyDB para PostgreSQL completo, confiable y legible — entregado hoy por pgAudit, DataSunrise y GenAI.