Historial de Actividad de Datos de AlloyDB para PostgreSQL

Todo ingeniero de seguridad que ha migrado cargas de trabajo a Google Cloud finalmente se pregunta: “¿Puedo rastrear cada interacción con mis datos—de forma instantánea y defendible?” Esa pregunta está en el núcleo de Historial de Actividad de Datos de AlloyDB para PostgreSQL, la línea de tiempo viva que registra quién hizo qué, dónde y cuándo en todo su clúster. En la era de la nube, este historial debe ser tanto completo como accionable: instantáneamente buscable para la caza de amenazas, pero lo suficientemente estructurado para satisfacer a reguladores desde GDPR hasta PCI‑DSS.

A continuación exploramos cómo el flujo de auditoría nativo de AlloyDB y la capa de monitoreo de DataSunrise pueden combinarse con IA generativa (GenAI) para crear una tela de seguridad que reacciona en segundos, no en días.

Por Qué Importa el Historial de Actividad de Datos

Un historial de actividad creíble convierte las líneas de registro en bruto en inteligencia estratégica. Sustenta:

- Respuesta a incidentes en tiempo real—detecta el abuso de credenciales antes de la exfiltración.

- Cumplimiento continuo—mapea controles directamente a evidencias en lugar de reportes puntuales.

- Valoración de datos—comprende qué tablas generan ingresos frente a cuáles simplemente existen.

La base de conocimiento de Historial de Actividad de Datos de DataSunrise detalla cómo las trayectorias de auditoría alimentan el análisis de comportamiento y la puntuación de riesgos, mientras que La supervisión de actividad de bases de datos añade el motor de políticas que decide cuándo escalar.

Auditoría en Tiempo Real y Enmascaramiento Dinámico con GenAI

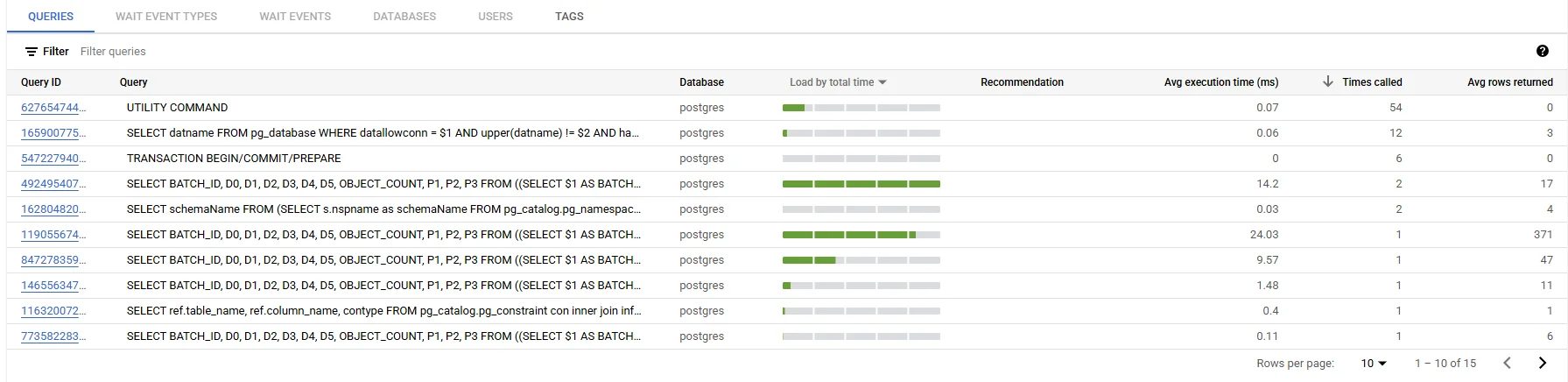

Las reglas tradicionales de SIEM tienen dificultades con los patrones SQL de alta cardinalidad producidos por aplicaciones modernas. Al integrar un modelo ligero de GenAI junto al flujo de registros, puedes resumir sesiones de múltiples filas en indicios legibles para humanos (por ejemplo, “probable exportación masiva de correos electrónicos de clientes”) y disparar políticas de remediación que importan.

El Enmascaramiento Dinámico de Datos de DataSunrise reescribe conjuntos de resultados sobre la marcha para usuarios no privilegiados. El modelo puede clasificar una columna como datos personales incluso si tiene un nombre opaco como extra_01, basándose en un LLM afinado con tu esquema. Esta combinación de GenAI y enmascaramiento protege el valor mientras asegura que los analistas aún vean sustitutos seguros para el negocio.

Configuración de Auditoría Nativa en Google Cloud

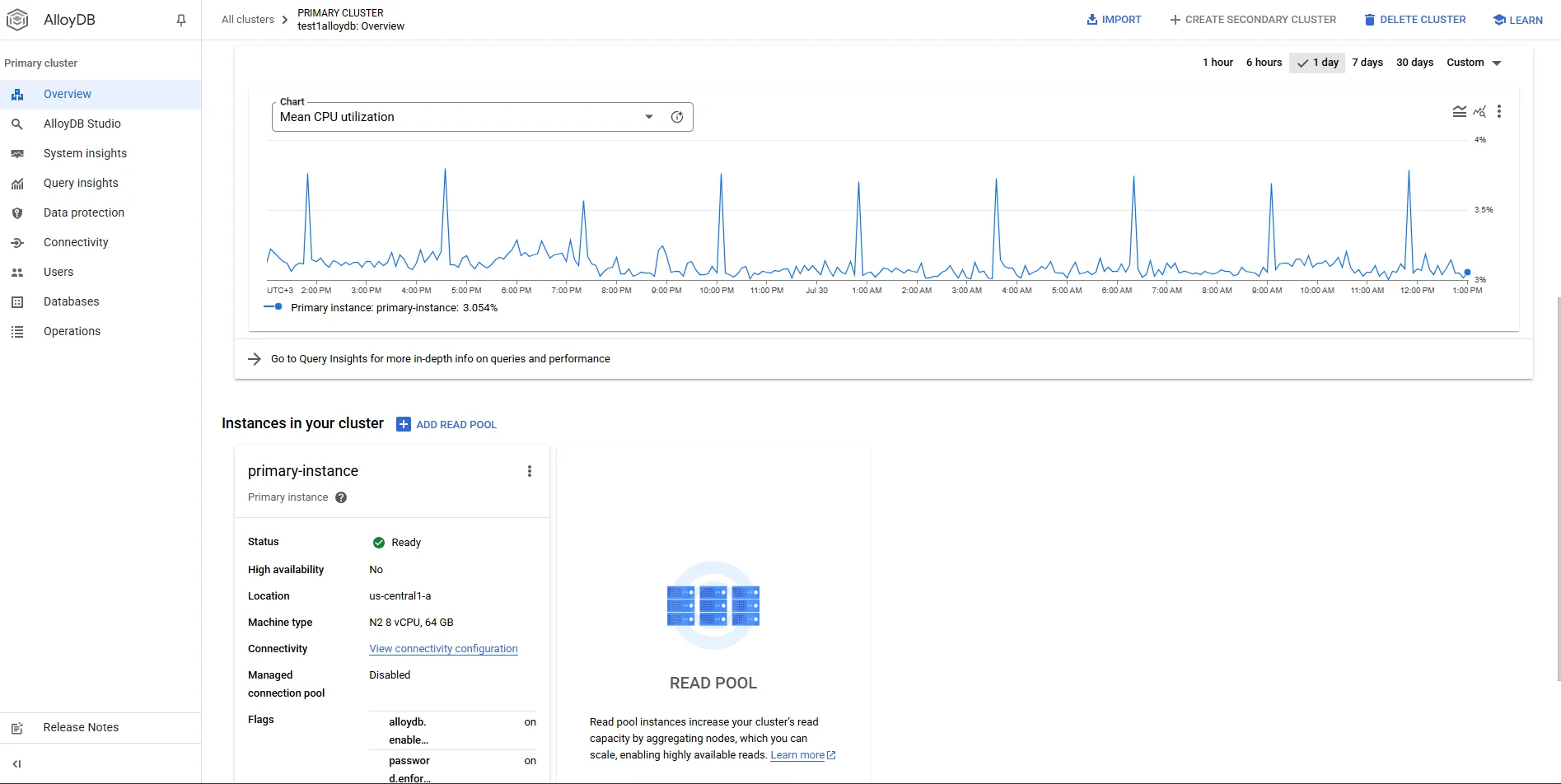

AlloyDB hereda el probado ADN de registro de PostgreSQL, pero el despliegue nativo en la nube significa que solo activas una bandera en lugar de editar el archivo postgresql.conf.

Habilita la extensión pgAudit

gcloud alloydb instances update my-prod \ --region=us-central1 \ --update-parameters=alloydb.enable_pgaudit=trueCrea la extensión en cada base de datos

CREATE EXTENSION IF NOT EXISTS pgaudit; ALTER SYSTEM SET pgaudit.log = 'READ, WRITE, FUNCTION'; SELECT pg_reload_conf();

Este es literalmente el mismo flujo de trabajo que conocen los veteranos de Postgres, solo que se presenta a través de la CLI de Google Cloud. AlloyDB envía automáticamente los registros a Cloud Logging, donde aparecen bajo los logs de Acceso a Datos (tipo de recurso alloydb.googleapis.com/Cluster). Consulta la guía oficial sobre Habilitar pgAudit en AlloyDB para configuraciones avanzadas y estimaciones de volumen de registro.

Para una descripción completa de las protecciones de red, límites de IAM y configuraciones predeterminadas de cifrado, consulta las mejores prácticas de seguridad de AlloyDB. Debido a que las entradas de auditoría viajan por la misma infraestructura que Vertex AI y otros servicios de Google, heredas las garantías descritas en la documentación de Cloud Audit Logs.

Para ver el flujo, abre el Explorador de Logs y filtra:

resource.type="alloydb_cluster"

logName:"cloudaudit.googleapis.com%2Fdata_access"

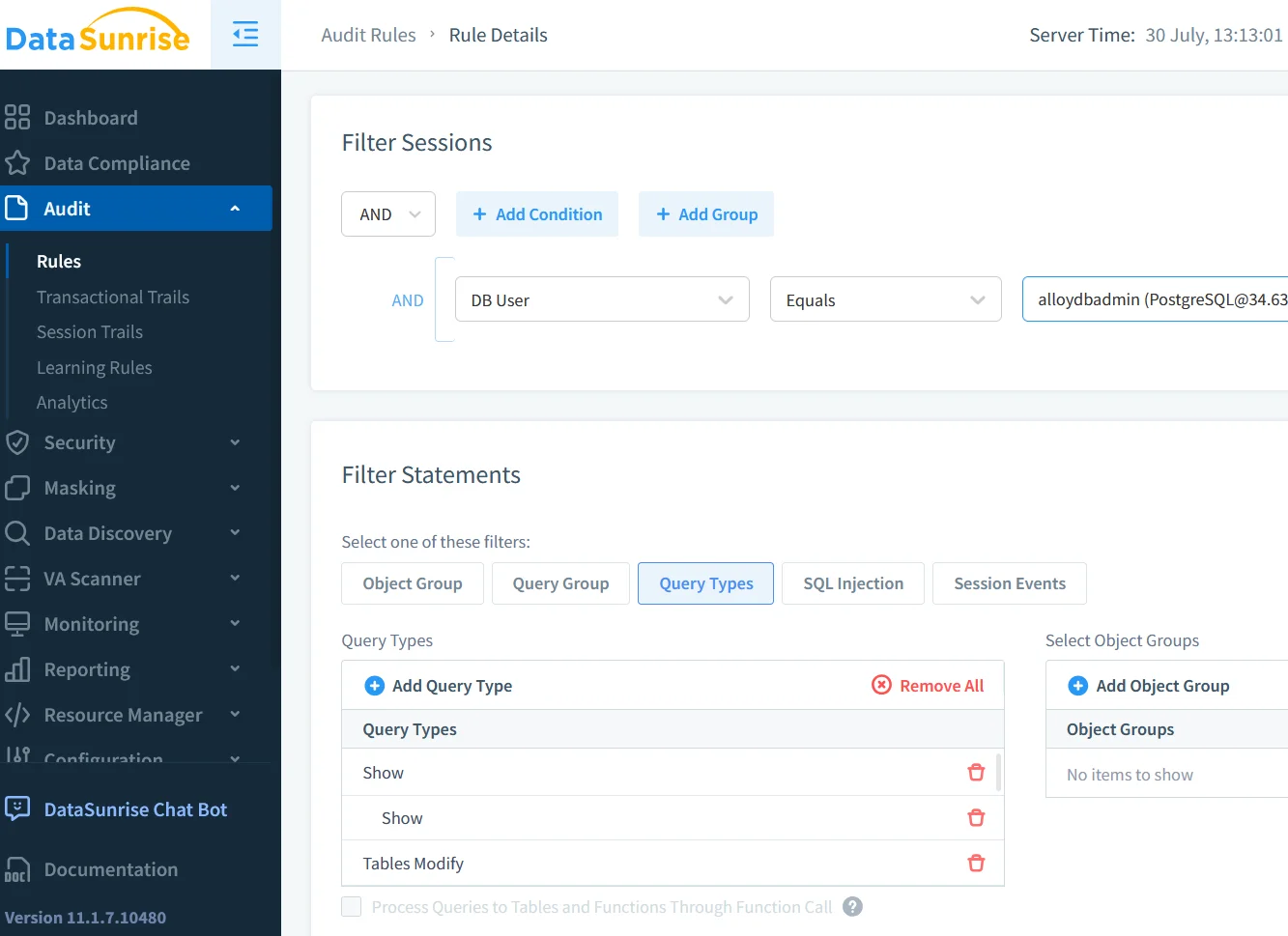

Análisis Profundo: Auditoría DataSunrise para AlloyDB

Los registros nativos capturan qué ocurrió; DataSunrise se enfoca en por qué y si violó alguna política. Desplegado como proxy inverso o side-car en GKE, DataSunrise puede enriquecer cada evento de AlloyDB con:

- Contexto de usuario—grupos de Active Directory, reputación del dispositivo.

- Puntuación de riesgo y perspectivas GenAI—aprovechando herramientas LLM y ML para seguridad de bases de datos.

Las coincidencias fluyen hacia un panel de series temporales que impulsa reportes automatizados de cumplimiento y demuestra adherencia a las Regulaciones de Cumplimiento de Datos como HIPAA y SOX.

Descubrimiento de Datos, Seguridad y Postura de Cumplimiento

Antes de poder proteger datos, debes encontrarlos. El Descubrimiento de Datos de DataSunrise escanea esquemas AlloyDB en busca de PII, PHI y datos de tarjetas, y retroalimenta etiquetas tanto a pgAudit como a las políticas de enmascaramiento.

Los equipos de seguridad luego aplican controles—filtros a nivel de fila más reglas de firewall conscientes del esquema. Combinado con Historial de Actividad de Datos de AlloyDB para PostgreSQL, esto crea un circuito cerrado de retroalimentación: descubrimiento → clasificación → política → auditoría → análisis GenAI → política actualizada.

Debido a que cada paso queda registrado, los auditores pueden rastrear un control hasta el SQL en bruto que lo activó, satisfaciendo el Artículo 30 del GDPR y la sección 10 de PCI‑DSS—sin hojas de cálculo.

GenAI en Acción: Ejemplo de Consulta con Enmascaramiento de Datos Sensibles

A continuación se muestra una ilustración minimalista que fusiona pgAudit, GenAI y enmascaramiento en una sola tubería. Asumamos que el LLM ha sido afinado para detectar consultas riesgosas.

-- Sesión AlloyDB

BEGIN;

SET LOCAL pgaudit.log_parameter ON;

SELECT email, card_number

FROM customers

WHERE updated_at > NOW() - INTERVAL '1 day';

COMMIT;

Una función Cloud en streaming captura esta entrada, pasa el SQL a un modelo Vertex Gemini y recibe un veredicto JSON:

{

"risk": 0.92,

"explanation": "Extracción masiva de datos de titulares de tarjetas"

}

Si risk > 0.8, DataSunrise reescribe inmediatamente la respuesta:

email | card_number

---------------+--------------

[email protected] | **** **** **** 3487

Mientras tanto, se dispara una alerta en Slack con la explicación de GenAI adjunta. Todo el ciclo—desde la ejecución de la consulta hasta el resultado enmascarado, el ping en Slack y el registro de cumplimiento—normalmente se completa en menos de 400 ms en cargas de trabajo de referencia.

Conclusión

Un Historial de Actividad de Datos de AlloyDB para PostgreSQL eficaz es más que una casilla de cumplimiento—es el sistema nervioso sensorial de tu patrimonio de datos. Al activar pgAudit, enrutar los logs a través de Cloud Logging, y superponer el descubrimiento, enmascaramiento y análisis GenAI de DataSunrise, los equipos obtienen una narrativa siempre activa de cada interacción con datos. El resultado es una respuesta a incidentes más rápida, menor fatiga en auditorías y una postura de seguridad que evoluciona tan rápido como las cargas de trabajo que protege.

Ya sea que estés migrando sistemas OLTP críticos para el negocio o microservicios AI de terreno virgen, ahora es el momento de tratar tu rastro de auditoría no como un archivo sepulcral sino como un activo vivo—uno que aprende de sí mismo cada minuto.