Historial de Actividad de Datos de Amazon S3

Introducción

Cuando los equipos hablan sobre registros de auditoría de Amazon S3 y historial de actividad de datos, la mayoría piensa en usuarios finales que leen o escriben archivos—pero el historial de actividad va mucho más allá. Captura cambios a nivel meta: cambios de permisos, transiciones de ciclo de vida, eventos de replicación y patrones de acceso anómalos en distintos entornos. Un historial de actividad completo es invaluable para ingenieros de seguridad, equipos de auditoría y arquitectos DevOps que buscan claridad forense y visibilidad operativa.

Este análisis en profundidad explora los fundamentos arquitectónicos, mecanismos nativos (CloudTrail, registros de servidor, Storage Lens), y patrones avanzados (EventBridge, OpenSearch, Lambda) necesarios para establecer una cadena de historial de actividad en S3 escalable que sea conforme, eficiente y consultable.

Componentes principales del historial de actividad de S3

1. Eventos de datos de CloudTrail (a nivel de objeto)

CloudTrail puede registrar llamadas API a nivel de objeto—como GetObject, PutObject, DeleteObject, etiquetas y operaciones de versionamiento de objetos. Estos registros incluyen identidad, IP origen, parámetros de la solicitud y marcas temporales. Nota: los eventos de datos están deshabilitados por defecto y generan costos adicionales (Eventos de Amazon S3 en CloudTrail).

2. Registros de acceso al servidor

Esta función heredada registra cada solicitud a S3 con solicitante, bucket, clave, operación, código HTTP, bytes transferidos y marca temporal. Los registros se almacenan en S3 pero requieren un análisis pesado. Son útiles para detectar anomalías como solicitudes HEAD inusuales o patrones de IP inesperados (Guía de Registros de Acceso al Servidor, Publicación del Blog AWS).

3. Inventario de S3 y Storage Lens

- Inventario de S3: Un informe programado en CSV/Parquet que lista todos los objetos con metadatos como estado de cifrado, replicación, clase de almacenamiento y última modificación. Ideal para auditar el estado de configuración, pero no para eventos de acceso en tiempo real (Guía de Inventario de S3).

- Storage Lens: Proporciona métricas a nivel organizacional (por ejemplo, conteos de solicitudes PUT/GET, proporción de almacenamiento sin cifrar). Puede alimentar paneles de CloudWatch y alertas de detección de anomalías (Novedades de S3).

Por qué los registros básicos no son suficientes

| Requisito | Soporte nativo de AWS |

|---|---|

| Alertas de anomalías en tiempo real | Requiere pipelines personalizados |

| Búsqueda unificada entre cuentas | No hay agregación nativa |

| Seguimiento histórico de cambios en políticas del bucket | Sólo registros IAM, separados del acceso a datos |

| Contexto de clasificación de objetos (PII, PHI) | No hay etiquetado de datos incorporado |

| Interfaz consultable del historial de accesos | Necesita Athena, OpenSearch o interfaz externa |

Los registros nativos de S3 responden "qué ocurrió", pero no "por qué" ni "si cumple la política". Los equipos de seguridad necesitan visibilidad unificada entre buckets, cuentas y rangos temporales.

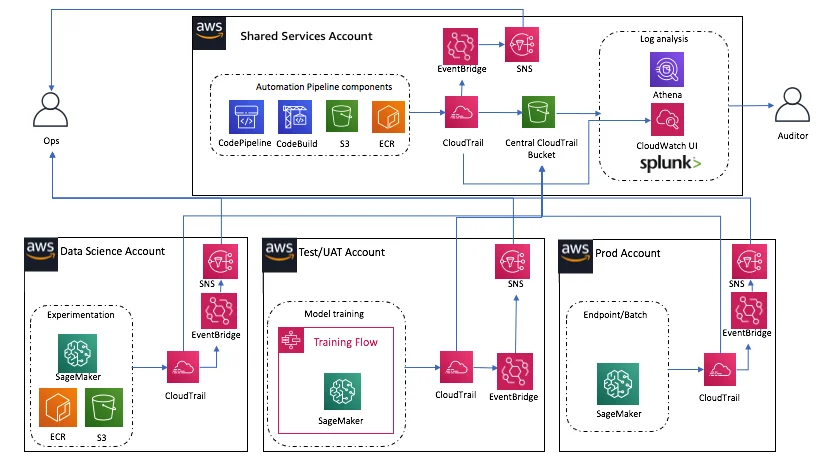

Construyendo un historial centralizado de actividad en S3 — Patrón de referencia AWS

Un patrón moderno, recomendado por la guía de búsqueda empresarial y auditoría de AWS, centraliza eventos desde múltiples cuentas AWS en una cuenta de agregación, procesándolos hacia un backend consultable como Amazon OpenSearch Service (Guía de Arquitectura AWS, PDF Arquitectura, Guía prescriptiva de registro):

- Habilitar eventos de datos de CloudTrail para todos los buckets relevantes en varias cuentas.

- Dirigir estos eventos a EventBridge y enviarlos a una cuenta central de agregación.

- Usar SNS/SQS para bufferizar los flujos de eventos hacia procesadores Lambda.

- Los Lambdas enriquecen eventos: añaden metadatos del objeto (vía HEAD), patrones de etiquetas, puntuación de riesgo.

- Almacenar los registros enriquecidos en OpenSearch, indexados por bucket, usuario, operación, etiquetas.

- Interfaz opcional: sitio web estático o panel Kibana para búsqueda y etiquetado.

Esta arquitectura soporta consultas rápidas como “mostrar todas las solicitudes GetObject en el bucket X accediendo claves que coinciden con patrones GDPR en la región UE oeste-1”.

Registro de ejemplo de historial de actividad de Amazon S3 (Enriquecido)

{

"eventType": "GetObject",

"timestamp": "2025-07-25T14:12:34Z",

"bucket": "informes-confidenciales",

"key": "2025/Q2/finanzas.xlsx",

"userIdentity": {

"type": "Rol",

"principal": "rol-servicio-analitica"

},

"sourceIP": "198.51.100.27",

"geo": "IE",

"matchedTag": "pii-financiero",

"objectSize": 15487632,

"encryption": "SSE-KMS",

"policyAllowed": true,

"anomalyScore": 8.5

}

Comparado con los registros crudos, este registro enriquecido del historial de actividad añade contexto: si el objeto contiene datos sensibles, si el acceso cumple con la política, geolocalización y puntuación de anomalía.

Mejoras y herramientas opcionales

- Monitoreo automático: Configure AWS Lambda + SNS/Kinesis para distribuir notificaciones de eventos S3 hacia un bucket de historial o un flujo analítico (Blog de Monitoreo).

- Python Pandas + Athena: Analice registros de acceso al servidor a gran escala para generar informes personalizados (ej. eliminaciones fuera de horario, picos altos de GET) (Blog de Monitoreo con Pandas).

- Protección GuardDuty para S3: Funciona a partir de registros CloudTrail para detectar patrones anómalos de acceso a datos, uso indebido de IAM o intentos de fuerza bruta (Resumen de Monitoreo).

Casos de uso para la audiencia

Seguridad y respuesta a incidentes

- Investigar descargas no autorizadas cruzando IP + usuario + etiquetas del objeto.

- Crear alertas en torno a tasas anómalas de GET o volúmenes inusuales de uso infectado.

Conformidad y auditoría

- Mostrar a los auditores un rastro consultable de acceso a objetos y operaciones de ciclo de vida.

- Demostrar el estado de cifrado a lo largo del tiempo y cambios en metadatos a nivel de objeto.

DevOps y gobernanza

- Asegurar políticas y ACL de bucket consistentes entre cuentas vinculando cambios de políticas con eventos de acceso.

- Rastrear replicación y estado de bloqueo de objetos para cumplimiento GDPR/retención.

Lista rápida de verificación: Historial de actividad nativo AWS

- Habilitar eventos de datos de CloudTrail para buckets objetivo con registro a nivel de objeto

- Entregar registros centralmente vía EventBridge hacia cuenta de agregación

- Bufferizar y enrutar eventos usando SNS/SQS + Lambda

- Enriquecer registros con metadatos HEAD, clasificación de etiquetas, puntuaciones de anomalía

- Almacenar historial estructurado en OpenSearch o un lago de datos consultable

- Visualizar y buscar usando Kibana, Athena o UI estática

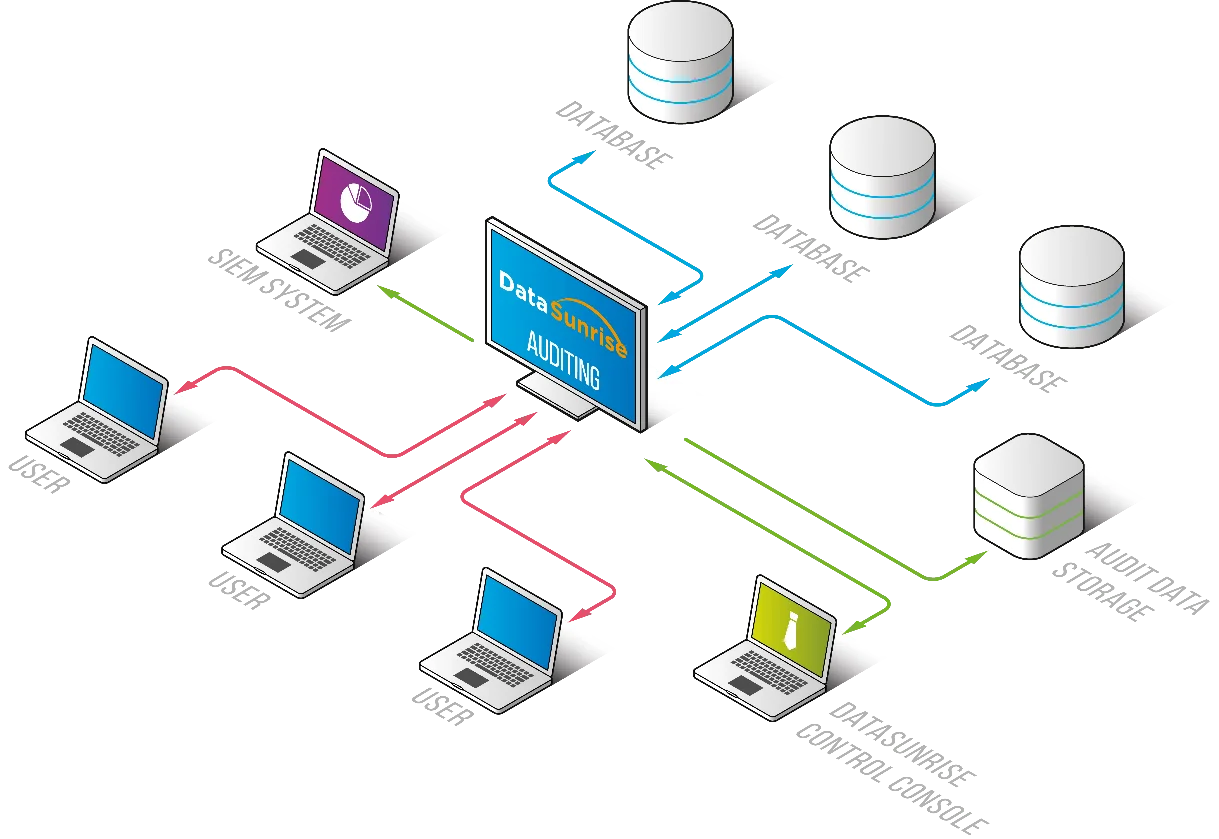

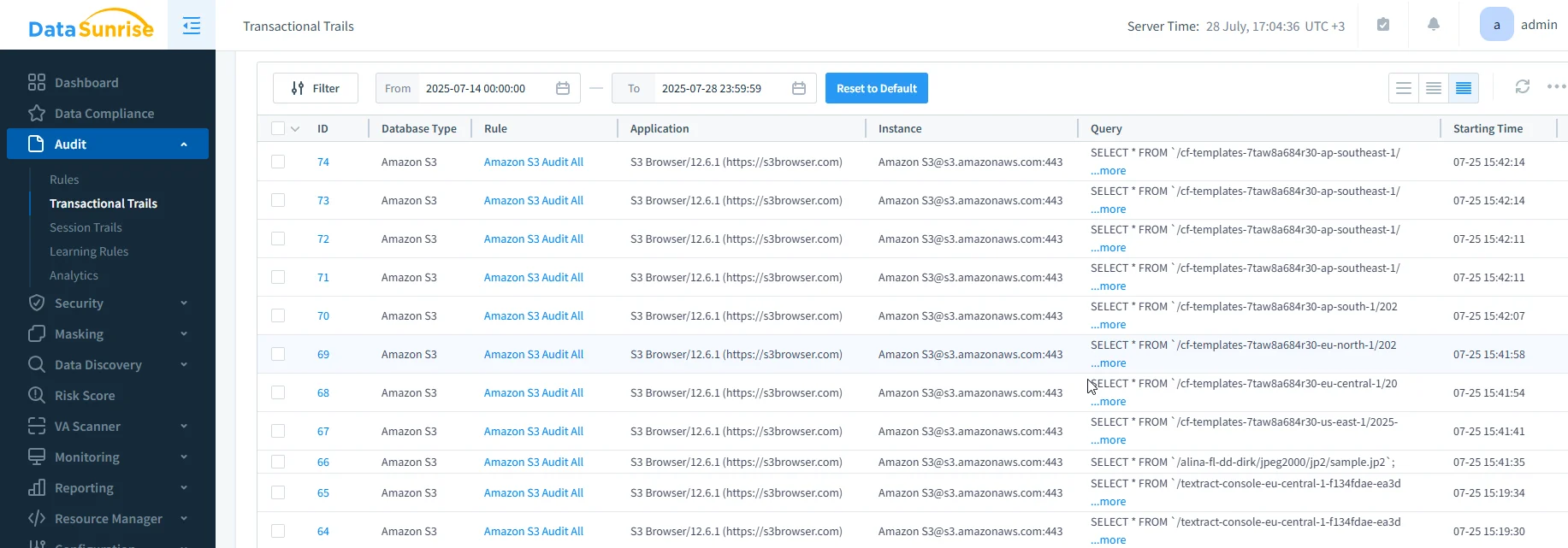

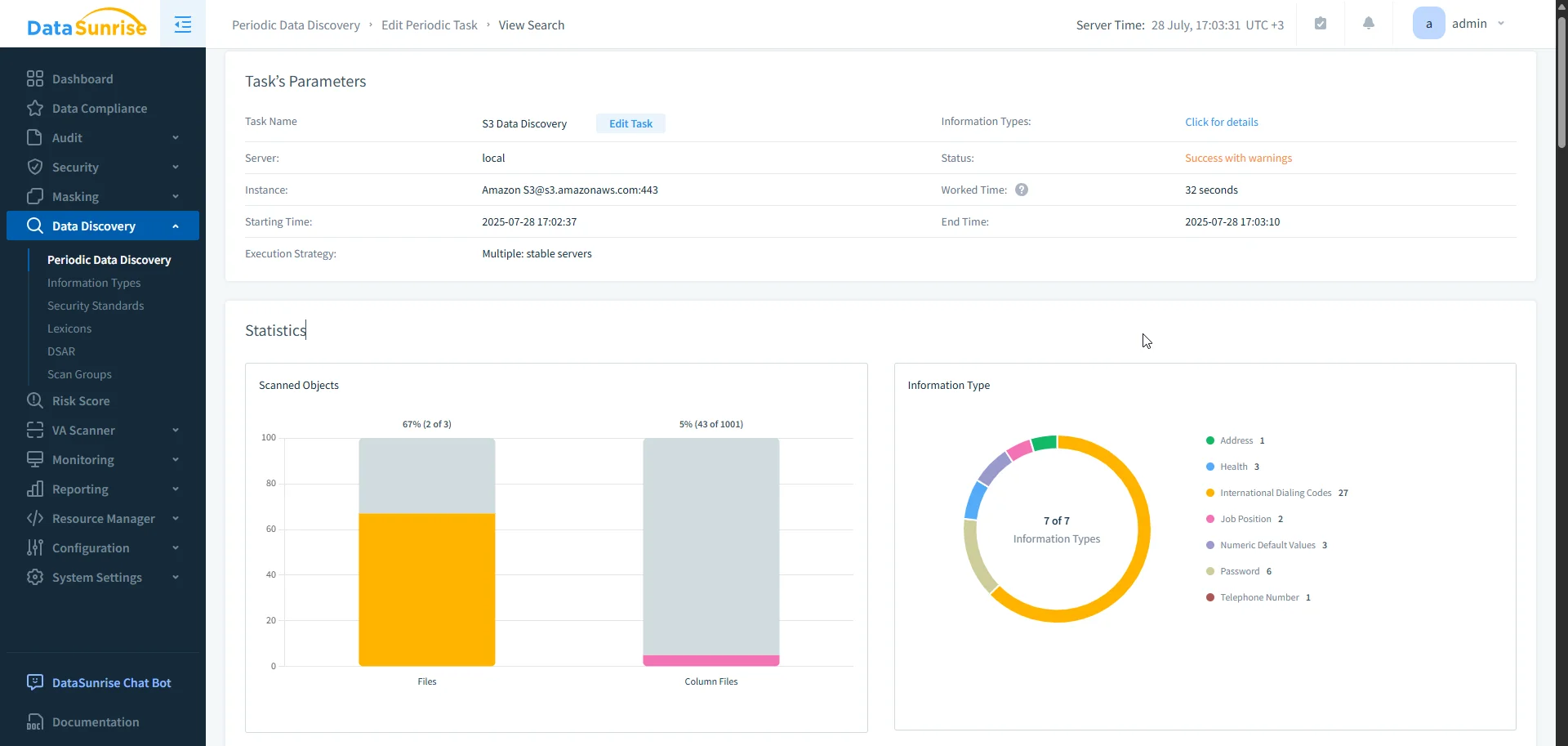

Historial de actividad de datos de Amazon S3 con DataSunrise

Mientras que las herramientas nativas de AWS como CloudTrail, Registros de Acceso al Servidor e Inventario de S3 proporcionan telemetría básica, plataformas como DataSunrise mejoran significativamente el historial de actividad de S3 al ofrecer un enfoque centralizado, inteligente y listo para cumplir normativas para rastrear y proteger el acceso a nivel de objeto.

A diferencia de la agregación de registros crudos, DataSunrise ofrece contexto en tiempo real, etiquetado automático y aplicación de políticas de seguridad—sin necesidad de construir o mantener pipelines complejos.

Mejoras clave con DataSunrise

- Clasificación de datos sensibles: Detecta automáticamente datos PII, PHI y PCI dentro de objetos S3 usando inspección profunda de contenido y escaneo OCR, incluyendo datos basados en imágenes y archivos semiestructurados.

- Enmascaramiento dinámico de datos: Aplica enmascaramiento en tiempo real basado en rol de usuario, IP origen o método API. Enmascara o redacta contenido en registros y paneles para prevenir exposición no autorizada durante investigaciones o auditorías.

- Automatización de reglas de auditoría: Aplica automáticamente reglas granulares de auditoría según tipo de objeto, patrones de acceso, grupos de usuarios o etiquetas de cumplimiento—creando un rastro de auditoría dirigido y libre de ruido.

- Detección integrada de amenazas: Combina registros de actividad con análisis de comportamiento de usuarios y puntuación de anomalías para detectar descargas sospechosas, escaladas de privilegios o intentos de acceso por fuerza bruta.

- Alertas en tiempo real: Configure notificaciones vía Slack, Teams, SIEM o correo para cualquier incumplimiento de política o evento de acceso a datos sensibles, reduciendo el tiempo de respuesta.

- Correlación de auditoría multiplataforma: Correlacione eventos de acceso S3 con RDS, Redshift, MongoDB y almacenamiento de archivos, construyendo una vista unificada de la actividad de datos en su infraestructura en la nube.

- Arquitectura enfocada en cumplimiento: Use plantillas integradas para SOX, HIPAA, PCI DSS y GDPR para generar informes listos para auditoría que relacionan el acceso de usuarios con controles regulatorios—automáticamente.

Valor empresarial

Al transformar registros pasivos en eventos accionables y conscientes de políticas, DataSunrise ayuda a las organizaciones a pasar de revisiones reactivas de registros a protección proactiva de datos y automatización de auditorías. Esto no sólo mejora la postura de seguridad sino que también reduce el esfuerzo manual de los equipos de seguridad, cumplimiento y operaciones.

¿Desea ampliar su rastro de auditoría S3 con cumplimiento automático y visibilidad completa? Pruebe una demostración en vivo y descubra cómo DataSunrise acelera las operaciones seguras en la nube.

Conclusiones finales

Construir un historial robusto de actividad en Amazon S3 significa pensar más allá de simples registros de lectura/escritura. Se trata de crear una línea temporal enriquecida, de grado auditoría, consultable, con operaciones a nivel de archivo, cambios de permisos y metadatos contextualizados—entre equipos, cuentas y zonas horarias.

La arquitectura centralizada creada por AWS ofrece una base escalable—pero los equipos de seguridad que buscan despliegues más rápidos, contexto más rico y reportes de cumplimiento integrados pueden evaluar plataformas diseñadas específicamente como DataSunrise.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora