Ofuscación de Datos en Percona Server para MySQL

La ofuscación de datos en Percona Server para MySQL ofrece una manera práctica de reducir la exposición de datos sin necesidad de rediseñar esquemas ni reescribir aplicaciones. Mientras que el cifrado protege los datos en reposo y la auditoría registra accesos después de la ejecución, la ofuscación limita directamente lo que los usuarios ven en el momento de la consulta. Como resultado, evita que valores sensibles aparezcan en los resultados de las consultas manteniendo el comportamiento de la aplicación y la lógica de las consultas. Este enfoque complementa naturalmente las prácticas más amplias de seguridad de datos.

En la práctica, los equipos aplican esta técnica en entornos donde desarrolladores, analistas, ingenieros de soporte o servicios externos reutilizan datos de producción. Sin embargo, los estrictos controles de acceso por sí solos no resuelven el problema. Una vez que la base de datos permite una consulta, por defecto devuelve los valores sin modificar. La ofuscación cambia este comportamiento al transformar los datos de salida mientras mantiene la integridad estructural, los tipos de datos y las relaciones.

Por lo tanto, junto con las trazas de auditoría y el historial de actividad de datos, la ofuscación juega un rol directo y activo en la aplicación de estrategias de seguridad de datos y cumplimiento.

Qué Significa la Ofuscación de Datos en el Contexto de MySQL

En Percona Server para MySQL, la ofuscación de datos transforma activamente valores sensibles en representaciones no significativas mientras preserva formatos, tipos de datos y estructura relacional. Los equipos suelen usar esta técnica para proteger información de identificación personal y otras categorías de datos de alto riesgo.

Los datos ofuscados siguen varios principios fundamentales:

- La transformación impide la reconstrucción del valor original

- Las consultas continúan ejecutándose sin modificaciones

- Los índices, uniones y restricciones permanecen intactos

- Las aplicaciones consumen datos sin requerir cambios

Debido a este comportamiento, las organizaciones confían en la ofuscación para proteger credenciales, identificadores y atributos críticos para el negocio que deben permanecer ocultos fuera de los roles restringidos definidos por políticas de control de acceso basado en roles.

A diferencia del enmascaramiento de datos, que con frecuencia expone valores parciales para usabilidad, la ofuscación reemplaza completamente los datos sensibles con sustitutos determinísticos o aleatorios. En consecuencia, elimina la posibilidad de inferencia o reconstrucción inversa.

Técnicas Nativas de Ofuscación en Percona Server para MySQL

Percona Server para MySQL no incluye un motor de ofuscación dedicado. En su lugar, la ofuscación se implementa usando construcciones SQL nativas. Estos métodos son efectivos en escenarios controlados pero requieren un diseño cuidadoso, gestión consistente de privilegios y mantenimiento continuo.

Ofuscación con Vistas

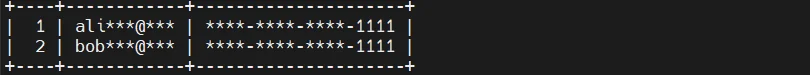

Las vistas son la técnica nativa más común. Las columnas sensibles se transforman usando expresiones SQL mientras que la tabla subyacente permanece sin cambios.

Este enfoque funciona bien para casos de uso de solo lectura y generación de reportes. Sin embargo, no protege el acceso directo a la tabla base y debe recrearse o ajustarse para cada esquema o rol que requiera datos ofuscados.

Columnas Generadas para Ofuscación Persistente

Las columnas generadas permiten almacenar valores ofuscados junto a los datos originales mientras preservan un comportamiento determinístico.

-- Añadir una columna generada con un valor ofuscado

ALTER TABLE customers

ADD obfuscated_email VARCHAR(64)

GENERATED ALWAYS AS (

SHA2(email, 256)

) STORED;

-- Consulta usando la columna generada de correo electrónico ofuscado

SELECT

id,

obfuscated_email,

created_at

FROM customers;

Este método permite que las aplicaciones o reportes referencien datos ofuscados directamente sin recalcular las transformaciones en tiempo de consulta. Sin embargo, la columna original aún existe y permanece legible a menos que el acceso sea explícitamente restringido.

Control de Exposición Basado en Roles

Las vistas y columnas generadas se suelen combinar con privilegios basados en roles para limitar la exposición.

-- Crear un rol para analistas

CREATE ROLE analyst_role;

-- Conceder acceso solo a la vista con datos ofuscados

GRANT SELECT ON obfuscated_customers TO analyst_role;

-- Revocar explícitamente el acceso a la tabla base

REVOKE SELECT ON customers FROM analyst_role;

-- Asignar el rol a un usuario

GRANT analyst_role TO 'analyst_user'@'%';

Este modelo depende completamente de una configuración correcta de privilegios. Los usuarios con privilegios elevados aún pueden eludir la ofuscación consultando directamente las tablas base, haciendo que este enfoque sea frágil en entornos con acceso administrativo compartido.

Ofuscación Centralizada de Datos con DataSunrise

DataSunrise aplica la ofuscación de datos externamente, sin modificar esquemas de base de datos ni consultas de aplicaciones. Las reglas de ofuscación se aplican de forma transparente a medida que las consultas pasan por la plataforma, garantizando que los valores sensibles se transformen antes de que los resultados se devuelvan al cliente.

Este enfoque sigue el mismo modelo arquitectónico utilizado para las trazas de auditoría centralizadas, el monitoreo de actividad de bases de datos y la aplicación de cumplimiento.

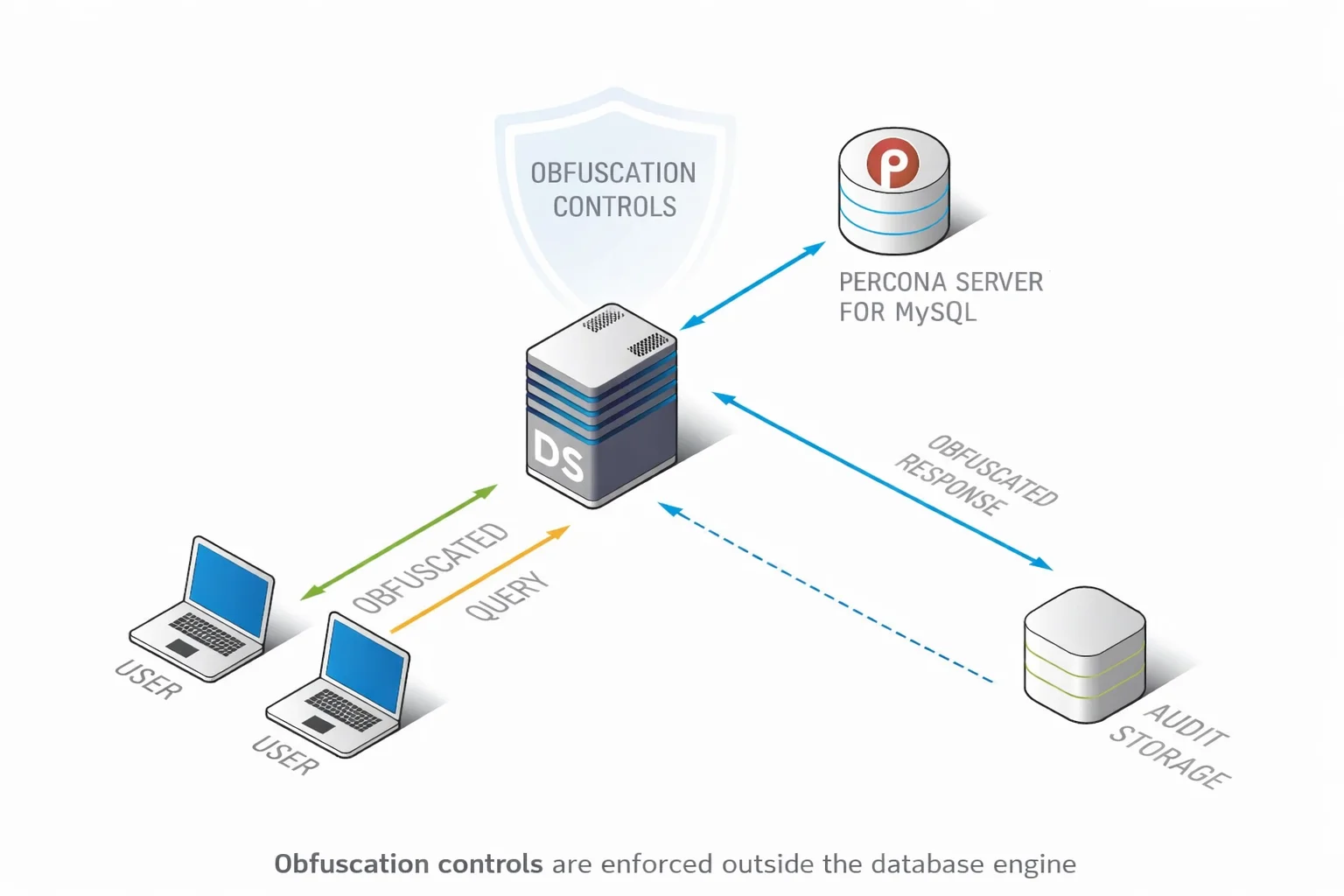

Colocación Arquitectónica de los Controles de Ofuscación

DataSunrise funciona como una capa intermedia entre los clientes de base de datos y Percona Server para MySQL. Según el modo de despliegue, actúa como proxy, interceptor basado en agente o capa de inspección de tráfico.

En todos los casos, la ofuscación se aplica fuera del motor de la base de datos. Los datos sensibles nunca llegan a consumidores no autorizados, incluso si se les permite ejecutar consultas. La base de datos en sí permanece sin cambios.

Cómo se Impone la Ofuscación en Tiempo de Ejecución

Las consultas entrantes se inspeccionan en tiempo real. Las reglas de ofuscación se evalúan utilizando señales contextuales como identidad de usuario, privilegios de acceso, origen de la solicitud, características de la consulta y sensibilidad detectada de los datos.

Cuando una regla aplica, DataSunrise transforma dinámicamente el conjunto de resultados mientras preserva los tipos de datos y la estructura de la consulta. Los clientes reciben datos utilizables pero no sensibles. El motor de la base de datos no se da cuenta de que se ha realizado la ofuscación.

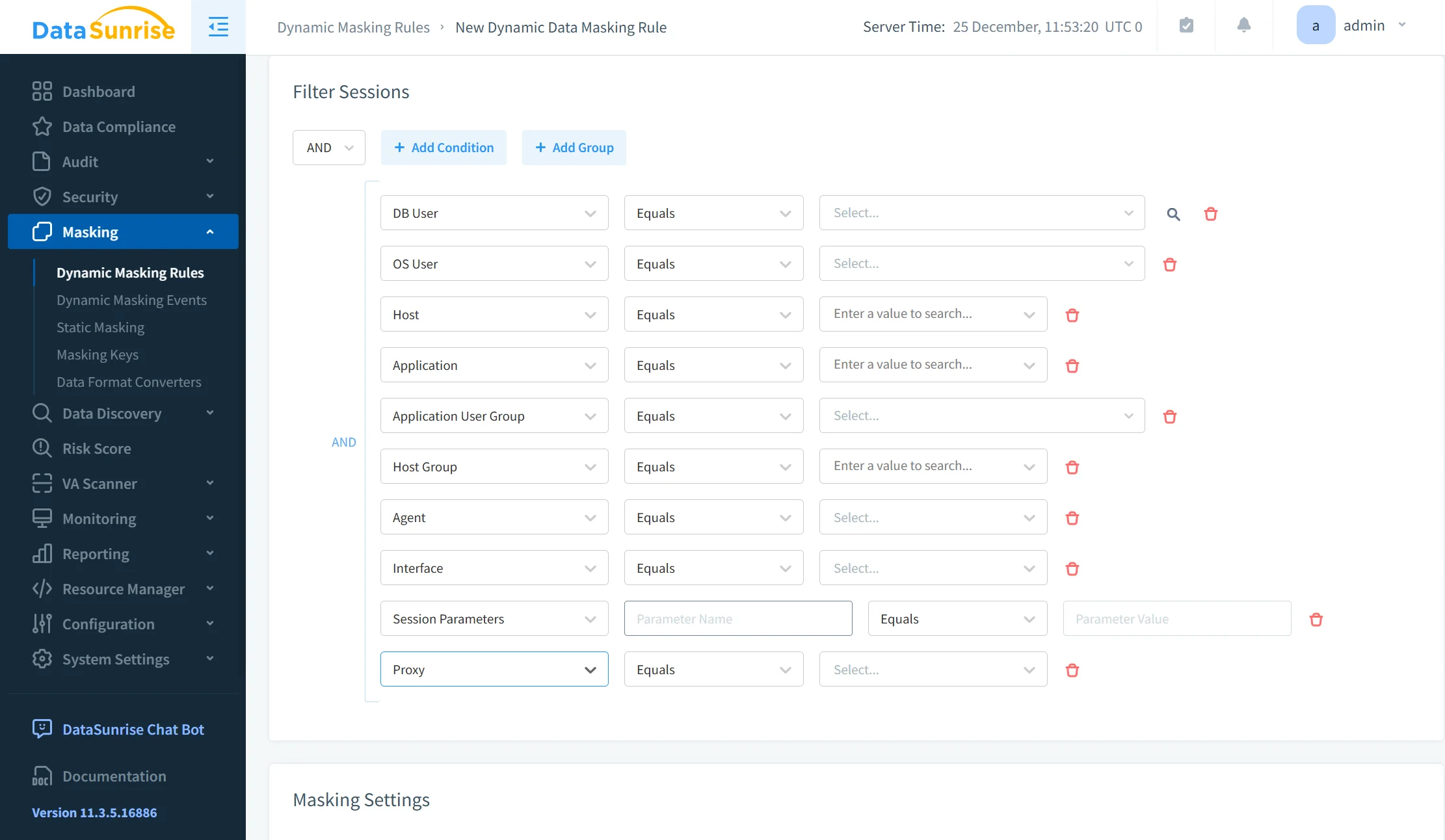

Aplicación Basada en Políticas y Sensible al Contexto

Las reglas de ofuscación se definen centralmente y se gestionan de forma independiente a los esquemas de la base de datos. Las políticas pueden dirigirse a tablas específicas, columnas o categorías clasificadas de datos y pueden variar según el rol de usuario o escenario de acceso.

Esto permite que distintas representaciones de los mismos datos se devuelvan simultáneamente a diferentes usuarios o servicios. Los cambios de política surten efecto inmediatamente sin necesidad de redeplegar objetos SQL o modificar aplicaciones.

Visibilidad y Alineación con Auditoría

Todos los eventos de acceso ofuscados son totalmente visibles en los registros de auditoría de DataSunrise y en las vistas del historial de actividad. Los equipos de seguridad pueden correlacionar el acceso a datos con las reglas de ofuscación aplicadas, cerrando una brecha común de visibilidad encontrada en las implementaciones nativas.

La ofuscación se convierte en un control auditable y de primera clase, en lugar de una transformación SQL opaca.

Ventajas de la Ofuscación Centralizada

| Aspecto | Ofuscación Nativa (Basada en SQL) | Ofuscación Centralizada |

|---|---|---|

| Ubicación de la aplicación | Integrada en vistas y lógica SQL | Capa de aplicación externa |

| Gestión de políticas | Distribuida entre esquemas | Políticas definidas centralmente |

| Dependencia del esquema | Requiere vistas o columnas generadas | Sin cambios en esquemas o consultas |

| Conciencia del contexto | Estática y ligada a objetos | Consciente del contexto y adaptable |

| Riesgo de evasión | Puede ser eludida por usuarios privilegiados | Aplicada independientemente de privilegios DB |

| Visibilidad en auditoría | Limitada e indirecta | Totalmente visible en trazas de auditoría |

| Escalabilidad | Difícil de mantener a gran escala | Consistente en todos los entornos |

Este enfoque elimina la fragilidad de la ofuscación basada en SQL y permite que la protección se escale de forma ordenada a través de sistemas de desarrollo, preproducción y producción.

Conclusión

La ofuscación de datos en Percona Server para MySQL aborda un problema que ni el cifrado ni la auditoría resuelven por sí solos. Controla lo que los usuarios realmente ven después de que se ha concedido el acceso, complementando estrategias más amplias de seguridad de bases de datos.

Las técnicas SQL nativas pueden cubrir escenarios limitados pero son difíciles de gobernar a gran escala. La ofuscación centralizada traslada la aplicación fuera de los esquemas de base de datos a un plano de control gestionado alineado con auditoría, monitoreo de actividad de bases de datos y flujos de trabajo de cumplimiento.

Cuando se combina con trazas de auditoría e historial de actividad de datos, la ofuscación cierra la última brecha de visibilidad al asegurar que los datos sensibles nunca se expongan, ni siquiera a usuarios autorizados.