PBAC en SQL Server: Implementación y Beneficios de Uso

El Control de Acceso Basado en Políticas (PBAC) es un modelo de seguridad robusto que permite a las organizaciones imponer control de acceso granular basado en políticas definidas en SQL Server. PBAC ayuda a los administradores a crear y gestionar políticas de control de acceso para determinar quién puede acceder a los datos y realizar acciones. Este artículo explora el concepto de PBAC y proporciona una guía paso a paso sobre cómo implementarlo en SQL Server.

Control de Acceso Basado en Políticas en Detalle

PBAC es un modelo de control de acceso que se basa en políticas para gobernar el acceso a datos y recursos. En SQL Server, los administradores definen políticas utilizando la característica incorporada de Gestión Basada en Políticas. Las políticas son reglas que deciden si un usuario o una aplicación pueden acceder o cambiar datos.

PBAC ofrece un enfoque flexible y centralizado para el control de acceso. PBAC permite crear reglas que se aplican a múltiples objetos y bases de datos, en lugar de gestionar permisos para cada tabla o vista por separado. Las políticas se basan en varios factores, como roles de usuario, contexto de la aplicación o sensibilidad de los datos.

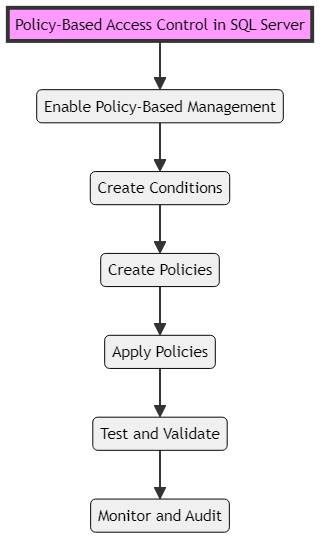

Orden de implementación de PBAC

Beneficios de PBAC en SQL Server

Implementar PBAC en SQL Server proporciona varios beneficios para las organizaciones que buscan mejorar su seguridad de datos. PBAC permite a los administradores establecer reglas detalladas sobre quién puede acceder a ciertos datos y realizar acciones específicas. Este nivel de control ayuda a prevenir el acceso no autorizado y garantiza que los usuarios solo puedan acceder a los datos que necesitan para realizar sus tareas.

PBAC simplifica la gestión del control de acceso proporcionando un marco centralizado para definir y gestionar políticas. En lugar de gestionar permisos en objetos individuales, los administradores pueden crear políticas que se aplican a múltiples objetos y bases de datos. Este enfoque centralizado reduce la carga administrativa y facilita el mantenimiento de una postura de seguridad consistentes.

PBAC también promueve el cumplimiento de regulaciones y estándares de seguridad. Las organizaciones deben crear políticas que cumplan con las normativas legales e industriales para garantizar que sus prácticas de acceso a datos cumplan con las regulaciones. PBAC proporciona un rastro auditable de decisiones de control de acceso, facilitando la demostración de cumplimiento durante las auditorías.

Implementación de PBAC en SQL Server

Para implementar PBAC en SQL Server, siga estos pasos:

Paso 1: Habilitar la Gestión Basada en Políticas

Para usar PBAC, necesita habilitar la característica de Gestión Basada en Políticas en SQL Server. Esta característica está disponible en las ediciones Enterprise, Developer y Evaluation de SQL Server. Puede habilitarla ejecutando el siguiente comando:

sp_configure 'show advanced options', 1; GO RECONFIGURE; GO sp_configure 'policy based management', 1; GO RECONFIGURE; GO

Paso 2: Crear Condiciones

Las condiciones son los elementos básicos de las políticas en PBAC. Establecen los criterios que deben cumplir las políticas para ser aplicables. Las condiciones pueden basarse en varios factores, como roles de usuario, contexto de la aplicación o sensibilidad de los datos.

Para crear una condición, use la declaración `CREATE CONDITION`. Por ejemplo, para crear una condición que verifique si el usuario actual es miembro del rol “SalesAdmin”, puede usar el siguiente código:

CREATE CONDITION SalesAdminCondition AS @UserRole = 'SalesAdmin';

Paso 3: Crear Políticas

Las políticas son los componentes centrales de PBAC. Definen las reglas de control de acceso que gobiernan quién puede acceder a datos específicos y realizar ciertas acciones. Las políticas tienen una o más condiciones y describen las acciones a tomar cuando se cumplen esas condiciones. Para crear una política, use la declaración `CREATE POLICY`. Por ejemplo, para crear una política que permita a los miembros del rol “SalesAdmin” seleccionar datos de la tabla “Sales”, puede usar el siguiente código:

CREATE POLICY SalesAdminPolicy AS GRANT SELECT ON Sales TO SalesAdminCondition;

Paso 4: Aplicar Políticas

Una vez que haya creado condiciones y políticas, necesita aplicarlas a los objetos correspondientes en su base de datos. Para aplicar una política, use el procedimiento almacenado `sp_syspolicy_add_object`. Por ejemplo, para aplicar la “SalesAdminPolicy” a la tabla “Sales”, puede usar el siguiente código:

EXEC sp_syspolicy_add_object 'SalesAdminPolicy', 'AdventureWorks2019.Sales.SalesOrderHeader';

Paso 5: Probar y Validar

Después de aplicar políticas, es crucial probar y validar que las reglas de control de acceso funcionan como se espera. Pruebe diferentes escenarios y roles de usuario para asegurarse de que los usuarios puedan acceder a los datos que están autorizados a acceder y estén restringidos de los datos que no deben.

Puede verificar que las políticas se aplican correctamente usando consultas SQL. Por ejemplo, para probar si un usuario con el rol “SalesAdmin” puede seleccionar datos de la tabla “Sales”, puede ejecutar una consulta SELECT mientras se hace pasar por ese usuario.

Paso 6: Monitorear y Auditar

Monitoree y audite regularmente las decisiones de control de acceso para detectar intentos de acceso no autorizados o violaciones de políticas. SQL Server proporciona capacidades de auditoría que le permiten rastrear y registrar eventos de control de acceso.

Puede configurar la Auditoría de SQL Server para capturar eventos relacionados con políticas, como intentos de acceso exitosos y fallidos. Al analizar los registros de auditoría, puede identificar posibles violaciones de seguridad y tomar las acciones adecuadas.

Ejemplo de PBAC en SQL Server

Consideremos un ejemplo para ilustrar la implementación de PBAC en SQL Server. Supongamos que tiene una base de datos que contiene información sensible de clientes. Desea asegurarse de que solo los usuarios autorizados del departamento de “Atención al Cliente” puedan acceder y modificar los datos de los clientes.

Primero, cree una condición que verifique si el usuario actual pertenece al departamento de “Atención al Cliente”:

CREATE CONDITION CustomerServiceCondition AS @Department = 'CustomerService';

A continuación, cree una política que otorgue permisos de SELECT, INSERT, UPDATE y DELETE en la tabla “Customers” a los usuarios que cumplan con la “CustomerServiceCondition”:

CREATE POLICY CustomerServicePolicy AS GRANT SELECT, INSERT, UPDATE, DELETE ON Customers TO CustomerServiceCondition;

Aplica la política a la tabla “Customers”:

EXEC sp_syspolicy_add_object 'CustomerServicePolicy', 'AdventureWorks2019.Sales.Customer';

Ahora, solo los usuarios del departamento de “Atención al Cliente” podrán acceder y modificar datos en la tabla “Customers”. Los demás usuarios estarán restringidos según la política definida.

Conclusión

El Control de Acceso Basado en Políticas es un modelo de seguridad sólido que ayuda a las organizaciones a imponer un control de acceso detallado en SQL Server. Al definir políticas basadas en condiciones y acciones, los administradores pueden gestionar y controlar centralmente el acceso a datos sensibles.

Para utilizar PBAC en SQL Server, primero debe activar la Gestión Basada en Políticas. Luego, cree reglas y aplíquelas a los objetos. A continuación, pruebe y verifique las reglas de acceso para asegurarse de que funcionan correctamente. Finalmente, monitoree las decisiones de acceso para verificar que se están aplicando adecuadamente.

Al adoptar PBAC, las organizaciones pueden mejorar su postura de seguridad de datos, simplificar la gestión del control de acceso y garantizar el cumplimiento de regulaciones y estándares de seguridad. PBAC proporciona un enfoque flexible y escalable para el control de acceso, lo que lo hace adecuado para organizaciones de diversos tamaños e industrias.

Recuerde revisar y actualizar regularmente sus políticas PBAC para alinearse con los requisitos comerciales cambiantes y las mejores prácticas de seguridad. Monitoree y audite continuamente los eventos de control de acceso para detectar y responder a cualquier posible violación de seguridad.

Con PBAC en su lugar, puede tener confianza en la seguridad de su entorno SQL Server, sabiendo que los datos sensibles están protegidos y accesibles solo para usuarios autorizados.