Protección de Datos Sensibles en Percona Server

Percona Server para MySQL se ejecuta en entornos que exigen rendimiento, transparencia y un control operativo estricto. En la práctica, estos sistemas almacenan información personal identificable, registros financieros, credenciales y datos internos del negocio. Como resultado, los equipos deben tratar la protección de datos sensibles como un requisito operativo central y no como una tarea secundaria vinculada únicamente a la seguridad tradicional de datos.

A diferencia de la auditoría, que rastrea quién hizo qué, la protección de datos sensibles responde a una pregunta diferente: quién puede ver datos específicos y bajo qué condiciones. Por lo tanto, las organizaciones deben implementar controles de seguridad de bases de datos que vayan más allá del seguimiento de actividades y regulen activamente la visibilidad de los datos.

En consecuencia, los equipos se enfocan en prevenir exposiciones accidentales, limitar el acceso interno y garantizar que los datos regulados nunca salgan de contextos aprobados. Además, estos requisitos aparecen de forma constante en entornos que cumplen con las modernas normativas de cumplimiento de datos como GDPR, HIPAA y PCI DSS.

En este artículo, explicamos cómo funciona la protección de datos sensibles en Percona Server para MySQL usando mecanismos nativos, dónde esos mecanismos alcanzan sus límites y cómo las plataformas centralizadas extienden la protección sin alterar la lógica de la aplicación. Específicamente, examinamos cómo el enmascaramiento de datos y la aplicación de políticas de acceso funcionan junto con la monitorización continua de la actividad en bases de datos.

Qué se Considera Datos Sensibles

Los datos sensibles incluyen cualquier información que crea un riesgo de seguridad, legal u operativo cuando usuarios no autorizados acceden a ella. Las organizaciones definen la sensibilidad no por el lugar de almacenamiento, sino por el impacto de la divulgación y su rol dentro de la seguridad global de datos.

Por ejemplo, los datos que identifican a una persona a menudo requieren protección. Esta categoría incluye nombres, direcciones de correo electrónico, números de teléfono y ubicaciones físicas. Además, las credenciales e información relacionada con el acceso exigen un control estricto. Las hashes de contraseñas, claves API, tokens de autenticación e identificadores de sesión permiten el acceso directo al sistema y pueden evadir los controles de acceso estándar si se exponen.

La información financiera introduce una capa adicional de riesgo. Los números de tarjetas de pago, registros de transacciones, detalles de facturación y saldos de cuentas suelen estar bajo supervisión regulatoria formal. Por lo tanto, las organizaciones deben manejar estos datos conforme a las normativas de cumplimiento de datos establecidas.

En la práctica, los datos sensibles rara vez aparecen de forma aislada. En su lugar, residen dentro de tablas operativas junto con campos no sensibles y fluyen a través de consultas normales de la aplicación. Por lo tanto, la protección efectiva depende de técnicas de granularidad fina, como el enmascaramiento contextual de datos en lugar de permisos amplios aplicados a nivel de base de datos o tabla.

Capacidades Nativas de Protección de Datos Sensibles en Percona Server para MySQL

Percona Server para MySQL se basa en mecanismos nativos de seguridad de MySQL para la protección de datos sensibles. Estos mecanismos proporcionan controles fundamentales, pero operan principalmente a nivel de acceso y no en el nivel de visibilidad de los datos.

Gestión de Privilegios

El acceso a tablas y columnas sensibles se controla mediante concesiones de privilegios en MySQL. Los administradores pueden restringir qué usuarios pueden leer, insertar, actualizar o eliminar objetos específicos.

GRANT SELECT (email, phone)

ON customer_db.customers

TO 'support_user'@'%';

GRANT SELECT, UPDATE

ON customer_db.orders

TO 'app_user'@'%';

Este enfoque es efectivo para separar roles generales, pero no controla cómo se presentan los datos. Una vez que a un usuario se le concede acceso SELECT a una columna, la base de datos devuelve el valor completo sin modificación.

SELECT email, phone

FROM customer_db.customers;

Si se concede el acceso, el resultado siempre contiene los valores originales, independientemente del rol del usuario, el contexto o la intención.

Cifrado en Reposo y en Tránsito

Percona Server soporta cifrado para los tablespaces de InnoDB y conexiones seguras de cliente usando TLS. Estos controles protegen los datos de robos a nivel de almacenamiento y de interceptaciones en la red.

El cifrado en reposo puede habilitarse a nivel de tabla:

CREATE TABLE payments (

id INT PRIMARY KEY,

card_number VARBINARY(255),

amount DECIMAL(10,2)

) ENCRYPTION='Y';

TLS se utiliza para cifrar los datos en tránsito entre cliente y servidor:

[mysqld]

require_secure_transport = ON

ssl_cert = server-cert.pem

ssl_key = server-key.pem

ssl_ca = ca.pem

Sin embargo, el cifrado no impide la exposición durante consultas legítimas. Una vez que los datos se descifran para una sesión, son completamente visibles para el usuario que realiza la consulta.

SELECT card_number

FROM payments;

La base de datos no diferencia entre usuarios una vez que ocurre el descifrado.

Enmascaramiento a Nivel de Aplicación

Algunos equipos implementan lógica de enmascaramiento en el código de aplicación o en vistas de base de datos. Una solución común es exponer valores enmascarados mediante vistas SQL.

Luego, se indica a las aplicaciones que consulten la vista en lugar de la tabla base:

SELECT email, phone

FROM masked_customers;

Si bien esto puede ocultar valores para casos de uso específicos, introduce complejidad operativa. Las reglas de enmascaramiento se dispersan entre aplicaciones y vistas, son difíciles de auditar y fáciles de evadir mediante acceso directo a la tabla o consultas ad hoc.

SELECT email, phone

FROM customers; -- omite completamente el enmascaramiento

Protección Centralizada de Datos Sensibles con DataSunrise

Para superar las limitaciones de los controles nativos de bases de datos, las organizaciones introducen una capa externa de seguridad que aplica la protección de datos sensibles independientemente de los privilegios de la base de datos y la lógica de aplicación. Este enfoque traslada la protección desde configuraciones estáticas dentro de la base de datos a una aplicación centralizada y basada en políticas alineadas con las prácticas modernas de seguridad de datos.

DataSunrise extiende Percona Server para MySQL operando como un plano de control intermediario. Analiza el tráfico de base de datos, identifica datos sensibles y aplica reglas de protección en tiempo real sin modificar valores almacenados, esquemas o consultas de aplicación. Como resultado, la protección se mantiene consistente incluso cuando los patrones de acceso y entornos cambian, complementando los controles tradicionales de seguridad de bases de datos.

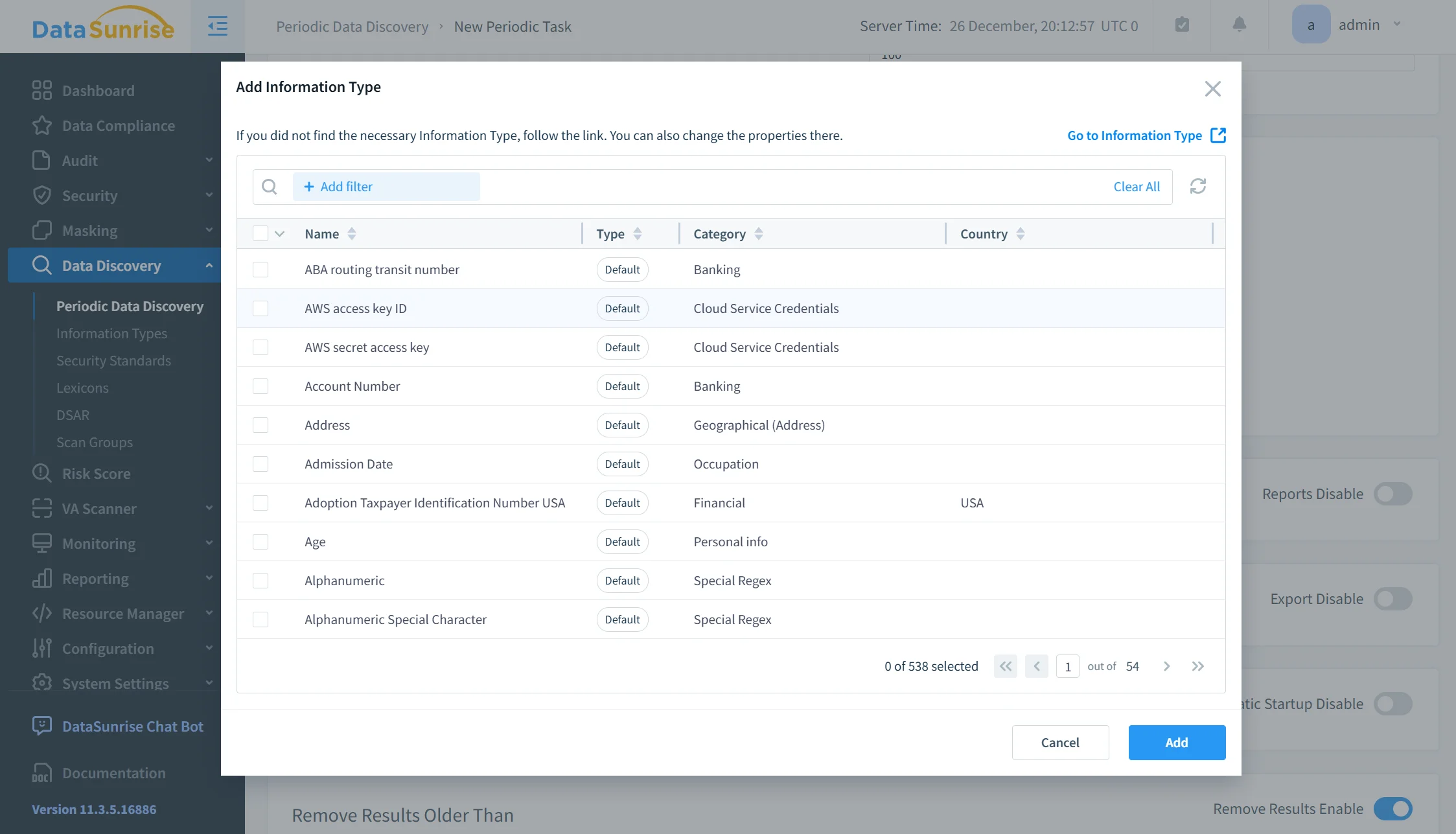

Descubrimiento de Datos Sensibles

Antes de que se pueda aplicar la protección, los datos sensibles deben identificarse con precisión. DataSunrise realiza un descubrimiento automatizado escaneando esquemas de bases de datos e inspeccionando el contenido de columnas mediante análisis de patrones, evaluación de metadatos y reglas de clasificación soportadas por capacidades integradas de descubrimiento de datos.

Este proceso detecta identificadores personales, atributos financieros, credenciales y otros elementos regulados sin requerir anotación manual. Las tareas de descubrimiento pueden ejecutarse de forma continua o programada, permitiendo que el sistema detecte nuevas tablas y columnas tan pronto como aparezcan.

Al automatizar el descubrimiento, las organizaciones reducen el riesgo de datos no protegidos introducidos a través de cambios en esquemas, migraciones o nuevas funcionalidades de aplicación.

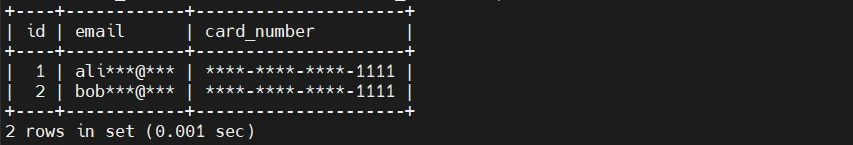

Enmascaramiento Dinámico de Datos

El enmascaramiento dinámico de datos aplica transformaciones en tiempo de consulta en lugar de en reposo. Los valores sensibles nunca se alteran en el almacenamiento. En cambio, el enmascaramiento se aplica solo a los resultados de consulta según condiciones de políticas definidas mediante reglas de enmascaramiento dinámico de datos.

La misma columna puede devolver representaciones diferentes según quién la consulte, desde qué aplicación y bajo qué contexto. Los servicios en producción pueden recuperar los valores completos, mientras que analistas, equipos de soporte o usuarios externos ven salidas enmascaradas que preservan el formato y la usabilidad sin exponer los datos reales.

Dado que el enmascaramiento ocurre de forma transparente, no es necesario reescribir aplicaciones y los esquemas de base de datos permanecen sin cambios.

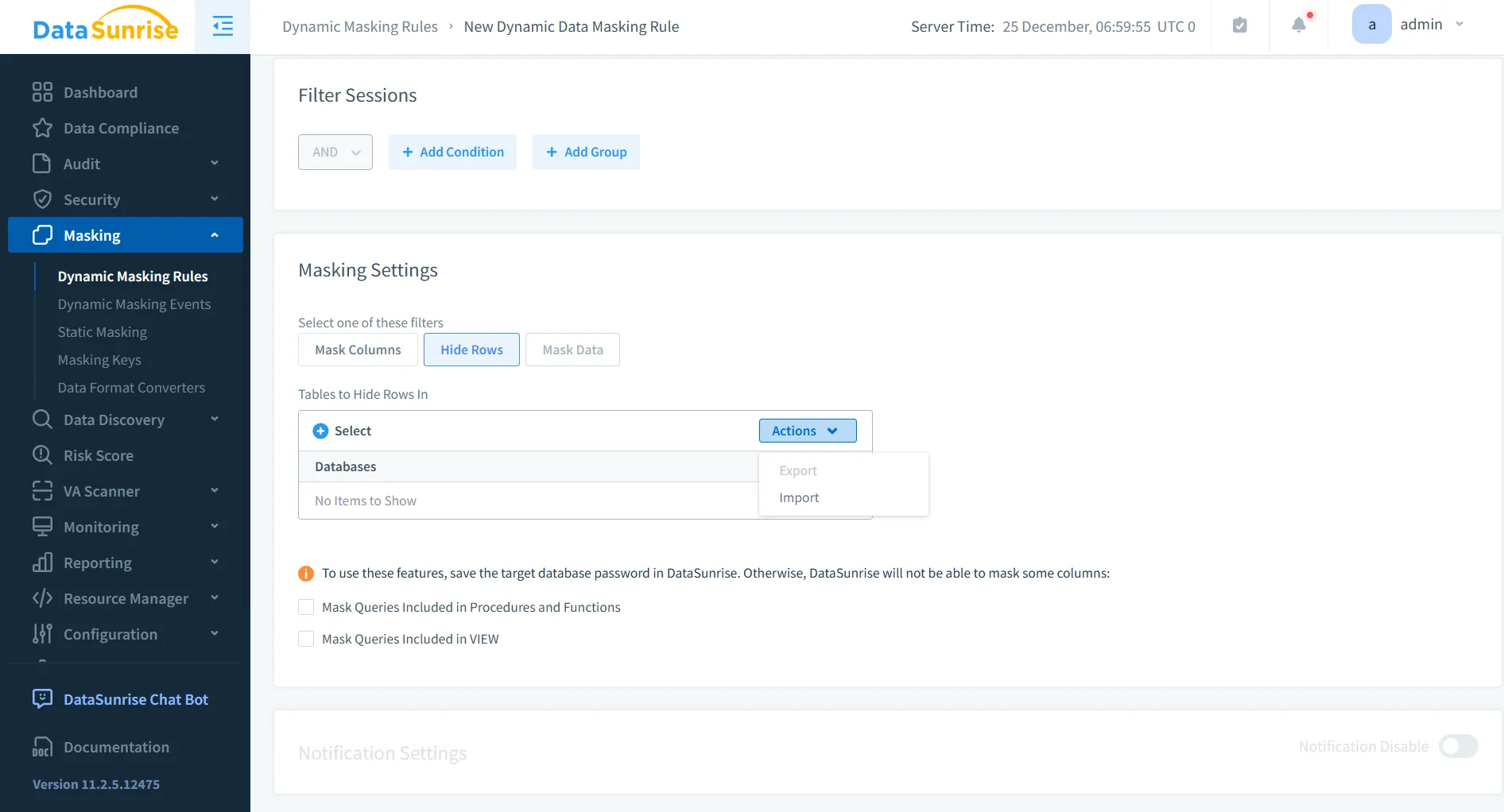

Aplicación Basada en Políticas

Las reglas de protección en DataSunrise se definen de forma centralizada y se aplican consistentemente en todas las conexiones. Las políticas pueden incorporar la identidad del usuario, método de autenticación, aplicación cliente, red de origen, horario de acceso, tipo de consulta y clasificación de datos, alineándose con controles estructurados de control de accesos en lugar de lógica de aplicación codificada rígidamente.

Esto permite que las organizaciones expresen la lógica de protección en términos operativos en lugar de depender únicamente de privilegios de base de datos. Dado que la aplicación ocurre fuera del motor de base de datos, las políticas son efectivas incluso cuando los usuarios evaden capas de aplicación o se conectan usando herramientas alternativas.

Cobertura en Todo el Entorno

DataSunrise aplica políticas idénticas de protección a través de entornos de producción, preproducción y desarrollo. Esto es particularmente importante cuando conjuntos de datos de producción se copian para pruebas, análisis o solución de problemas.

Al aplicar de forma consistente reglas de enmascaramiento y visibilidad, las organizaciones previenen que datos sensibles se filtren en sistemas no productivos donde los controles de acceso suelen ser más débiles. Este enfoque apoya la alineación continua con las normativas de cumplimiento en evolución y reduce riesgos introducidos por la expansión del entorno.

Impacto Empresarial de la Protección Estructurada de Datos Sensibles

| Área de Impacto | Efecto Operativo | Resultado Práctico |

|---|---|---|

| Riesgo de Exposición de Datos | Reduce la exposición accidental y por parte de empleados internos de valores sensibles | Los campos sensibles permanecen protegidos incluso durante accesos legítimos |

| Consistencia de Políticas | Aplica las mismas reglas de protección en todos los equipos y entornos | Elimina brechas entre sistemas de producción, preproducción y desarrollo |

| Alineación Regulatoria | Acelera el cumplimiento con GDPR, HIPAA, PCI DSS y SOX | Ciclos de auditoría más cortos y menos hallazgos de remediación |

| Estabilidad Operativa | Elimina la dependencia del enmascaramiento a nivel de aplicación y lógica personalizada | Menos fallas causadas por controles evadidos o inconsistentes |

| Preparación para Auditorías | Proporciona controles de visibilidad de datos observables y aplicados | Pruebas claras de protección durante auditorías e investigaciones |

La protección de datos sensibles pasa de un modelo basado en la confianza a un control aplicado y observable que escala con la complejidad del acceso a datos en lugar de quebrarse ante ella.

Conclusión

Percona Server para MySQL proporciona una seguridad fundamental sólida mediante control de acceso y cifrado. Sin embargo, estos mecanismos por sí solos no previenen la exposición de datos sensibles durante el uso legítimo y deben considerarse como parte de una estrategia más amplia de seguridad en bases de datos.

La protección efectiva de datos sensibles requiere controlar no solo quién puede acceder a los datos, sino cómo se revelan esos datos en distintos contextos. Las plataformas centralizadas extienden las capacidades nativas al agregar descubrimiento automático de datos, enmascaramiento dinámico y aplicación basada en políticas sin interrumpir aplicaciones o diseño de base de datos.

Al tratar la protección de datos sensibles como un control continuo en lugar de una configuración estática, las organizaciones pueden reducir el riesgo mientras preservan la flexibilidad operativa y mantienen la alineación con las normativas de cumplimiento en evolución en entornos de Percona Server para MySQL.