¿Qué es Teradata Audit Trail?

Introducción

En el ámbito de la gestión de bases de datos, garantizar la seguridad de los datos y el cumplimiento normativo es crucial. Las organizaciones necesitan una forma confiable de rastrear y registrar las actividades de la base de datos. Teradata Audit Trail proporciona un mecanismo estructurado para registrar todas las interacciones con la base de datos. Registra meticulosamente quién accedió a los datos, qué acciones se realizaron y cuándo ocurrieron estas acciones.

Esta pista de auditoría desempeña un papel fundamental en el mantenimiento de la seguridad de los datos y en el cumplimiento de normas regulatorias como GDPR y HIPAA. Aunque Teradata ofrece capacidades de auditoría robustas, la integración de soluciones avanzadas como DataSunrise puede mejorar la seguridad aún más.

Pista de Auditoría Nativa en Teradata

La pista de auditoría incorporada de Teradata proporciona información esencial sobre las actividades de la base de datos. Ayuda a las organizaciones a hacer cumplir las políticas de seguridad y a cumplir eficazmente con los requisitos normativos.

Cómo Funciona la Auditoría en Teradata

La Instalación de Auditoría de Bases de Datos (DBAF) registra diversas actividades, lo que facilita a los administradores monitorear las acciones de los usuarios y detectar intentos de acceso no autorizados. Estos registros sirven como un recurso valioso para la elaboración de informes de cumplimiento y la detección de amenazas en tiempo real.

Para mejorar la supervisión de la seguridad, las organizaciones deben aprovechar las funcionalidades de auditoría de Teradata para generar informes. Estos informes ayudan a identificar patrones de actividades sospechosas antes de que se conviertan en brechas de seguridad.

Configuración de Reglas de Auditoría

Teradata permite a los administradores definir reglas de registro utilizando la instrucción BEGIN LOGGING. Estas reglas determinan qué acciones deben registrarse en los registros de auditoría, almacenados en DBC.AccLogTbl.

Para monitorear las acciones SELECT, INSERT, UPDATE y DELETE en una tabla específica, use:

BEGIN LOGGING ON EACH SELECT, INSERT, UPDATE, DELETE ON TABLE database_name.table_name;Al habilitar esta regla de registro, las organizaciones pueden rastrear cada cambio realizado en la tabla. Como resultado, la integridad y la seguridad de los datos se mejora significativamente.

Para registrar cada acción realizada por un usuario específico, use:

BEGIN LOGGING ON EACH ALL BY "username";Este comando garantiza un seguimiento exhaustivo de la actividad para ese usuario. Además, ayuda a detectar comportamientos inusuales que podrían indicar amenazas de seguridad.

Consultando los Registros de Auditoría

Los registros de auditoría se almacenan en DBC.AccLogTbl. Para recuperar los registros de un usuario específico, use:

SELECT * FROM DBC.AccLogTbl WHERE LogonUser = 'username';Esta consulta recupera las entradas de registro relevantes, permitiendo a los administradores monitorear las interacciones con la base de datos en tiempo real. El análisis oportuno de estos registros ayuda en la aplicación del cumplimiento y en las investigaciones de seguridad.

Analizando e Interpretando los Registros de Auditoría

Una vez que se recopilan los registros de auditoría, es crucial analizarlos de manera efectiva. Los administradores deben buscar patrones que indiquen intentos de acceso no autorizados, horarios de inicio de sesión inusuales o múltiples intentos fallidos de autenticación. La implementación de herramientas de automatización para filtrar y marcar posibles riesgos de seguridad puede ahorrar tiempo y mejorar los tiempos de respuesta.

Por ejemplo, las organizaciones pueden utilizar consultas SQL para identificar fallas excesivas de inicio de sesión:

SELECT LogonUser, COUNT(*) AS FailedAttempts

FROM DBC.AccLogTbl

WHERE EventType = 'FAILED_LOGIN'

GROUP BY LogonUser

HAVING COUNT(*) > 5;Tales conocimientos ayudan a los equipos de seguridad a tomar medidas inmediatas para prevenir posibles brechas.

Para obtener más información, consulte la documentación de Teradata.

Mejorando la Pista de Auditoría de Teradata con DataSunrise

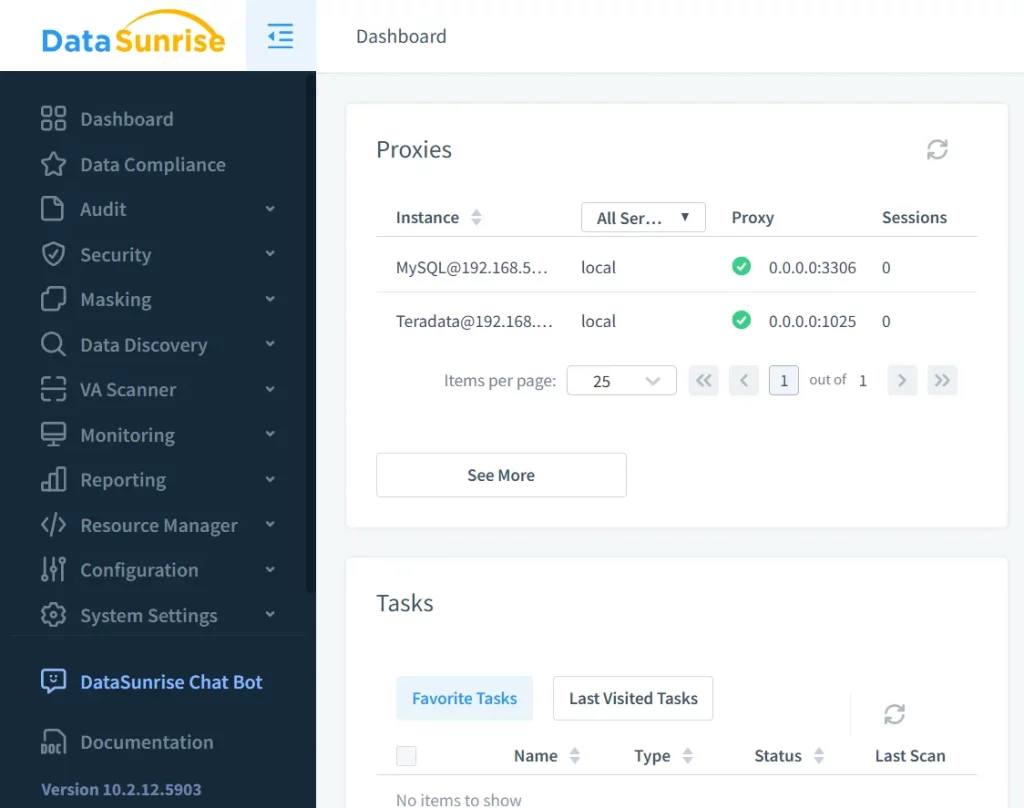

Mientras que las capacidades de auditoría nativas de Teradata proporcionan una seguridad robusta, la integración de DataSunrise ofrece flexibilidad y protección adicionales. Amplía las funciones de auditoría, monitorización y enmascaramiento de datos en diferentes entornos de bases de datos.

Características Clave de DataSunrise

Con DataSunrise, las organizaciones obtienen visibilidad en tiempo real de las actividades de la base de datos. Los intentos de acceso sospechosos pueden detectarse al instante, garantizando una respuesta rápida a los incidentes de seguridad.

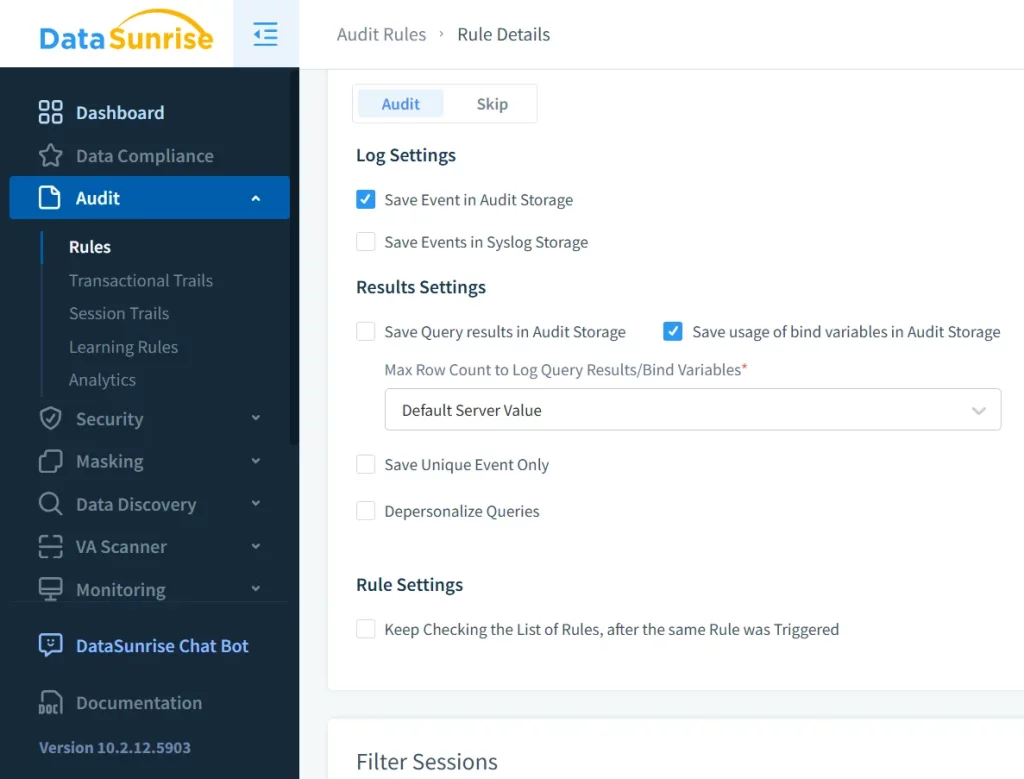

Auditoría de Cumplimiento Personalizable

DataSunrise permite a los usuarios definir reglas de auditoría adaptadas a normas de cumplimiento como GDPR y HIPAA. Esta personalización garantiza que las empresas cumplan eficientemente con las regulaciones del sector.

Registro y Reporte de Auditoría Avanzados

DataSunrise ofrece registros de auditoría detallados con paneles visuales, facilitando el análisis de la seguridad. Además, los informes se pueden personalizar para cumplir con requisitos regulatorios específicos, lo que permite a las empresas optimizar sus esfuerzos de cumplimiento. Las organizaciones pueden programar informes automatizados y enviarlos a los interesados pertinentes para garantizar una monitorización continua.

Alertas en Tiempo Real y Detección de Amenazas

Los equipos de seguridad reciben alertas en tiempo real ante actividades sospechosas, lo que permite adoptar una postura de seguridad proactiva. Estas alertas se pueden configurar para notificar a varios interesados simultáneamente, asegurando una respuesta rápida a incidentes. Las organizaciones pueden configurar alertas para eventos tales como demasiados intentos fallidos de inicio de sesión, acceso no autorizado a datos o ejecuciones inesperadas de consultas.

Enmascaramiento Dinámico de Datos

El enmascaramiento dinámico de datos protege la información sensible sin comprometer la funcionalidad de la base de datos. Al ocultar información confidencial, las organizaciones pueden prevenir la exposición no autorizada de datos sin interrumpir las operaciones diarias. Esta característica es especialmente útil para empresas que manejan información sensible de clientes, ya que garantiza el cumplimiento de las regulaciones de privacidad.

Integración con Sistemas de Gestión de Información y Eventos de Seguridad (SIEM)

DataSunrise puede integrarse con soluciones SIEM como Splunk e IBM QRadar, permitiendo a los equipos de seguridad centralizar los registros de auditoría y correlacionar datos a través de múltiples herramientas de seguridad. Esta integración proporciona una visión holística de las amenazas de seguridad, asegurando una respuesta coordinada ante incidentes.

Conclusión

Comprender la Pista de Auditoría de Teradata es crucial para proteger la información sensible y mantener el cumplimiento normativo. Mientras que las funciones de auditoría integradas de Teradata ofrecen potentes capacidades de seguimiento, la integración de DataSunrise brinda mejoras de seguridad aún mayores.

Con monitorización en tiempo real, reglas de auditoría personalizables y alertas automatizadas, DataSunrise refuerza los marcos de seguridad de bases de datos modernos. La implementación de medidas de seguridad avanzadas ayuda a las organizaciones a mitigar riesgos, mejorar el cumplimiento y mantener la integridad de los datos. Si su organización busca mejorar la seguridad de la base de datos, considere reservar una demo personalizada o descargar DataSunrise hoy mismo.