¿Qué es el Registro de Auditoría de MariaDB?

El término “¿Qué es el Registro de Auditoría de MariaDB?” a menudo evoca la idea de archivos de registro estáticos que nadie lee hasta que algo sale mal. Sin embargo, en entornos modernos nativos en la nube, un registro de auditoría debe estar vivo: transmitir datos, ser buscable e inteligente para detectar amenazas en tiempo real. En este artículo exploramos cómo un registro de auditoría de MariaDB puede evolucionar de ser una simple casilla de cumplimiento a un pilar dinámico de la seguridad de la información. Cubriremos el procesamiento de auditorías en tiempo real, enmascaramiento dinámico, descubrimiento de datos, alineamiento con seguridad y regulaciones, además de configuración práctica tanto para el Plugin de Auditoría nativo de MariaDB como para la plataforma DataSunrise, integrando también el papel emergente de la inteligencia artificial generativa.

La Esencia de un Registro de Auditoría de MariaDB

En su núcleo, un registro de auditoría es un registro cronológico que responde cuatro preguntas: quién hizo qué, cuándo y desde dónde. Para bases de datos, el “qué” suele ser una sentencia SQL o una llamada a una función privilegiada. Recopilar esta información permite análisis de causa raíz, detección de fraude y reportes de cumplimiento con calidad de evidencia. Cuando se combina con motores de políticas y canales de alertas, se convierte en el sistema nervioso de la defensa de tus datos.

Punto clave: La calidad de las decisiones que puedes tomar durante un incidente está limitada por la granularidad e integridad de tu registro de auditoría.

Auditoría en Tiempo Real y la IA Generativa

Las tuberías tradicionales de auditoría escriben en disco y se procesan por lotes horas después. Las amenazas modernas se mueven en segundos. Al transmitir eventos de auditoría a un bus de mensajes (por ejemplo, Apache Kafka), puedes alimentarlos a un modelo de lenguaje grande (LLM) ligero cuyo trabajo es etiquetar cada evento como benigno, sospechoso o crítico. El LLM es entrenado con pocos ejemplos de actividad normal y maliciosa y se actualiza continuamente con retroalimentación de analistas.

# ejemplo simple: clasificar eventos de auditoría con llamada a función de OpenAI

import openai, json, os

openai.api_key = os.getenv('OPENAI_API_KEY')

def classify_audit(event_json):

messages = [

{'role': 'system', 'content': 'Eres un LLM de seguridad clasificando entradas de auditoría de MariaDB.'},

{'role': 'user', 'content': f"Evento:\n{json.dumps(event_json, indent=2)}"}

]

response = openai.ChatCompletion.create(

model='gpt-4o-mini',

messages=messages,

functions=[{

'name': 'label_event',

'parameters': {

'type': 'object',

'properties': {

'label': {'enum': ['benign', 'suspicious', 'critical']}

}

}

}],

function_call={'name': 'label_event'}

)

return json.loads(response.choices[0].message.function_call.arguments)['label']

En la práctica, tú ingerirías en flujo el registro de auditoría de MariaDB, llamarías a classify_audit y enviarías los eventos críticos a PagerDuty o Slack. El beneficio es reducir la fatiga de los analistas: los humanos revisan solo una fracción de eventos, pero nada se ignora.

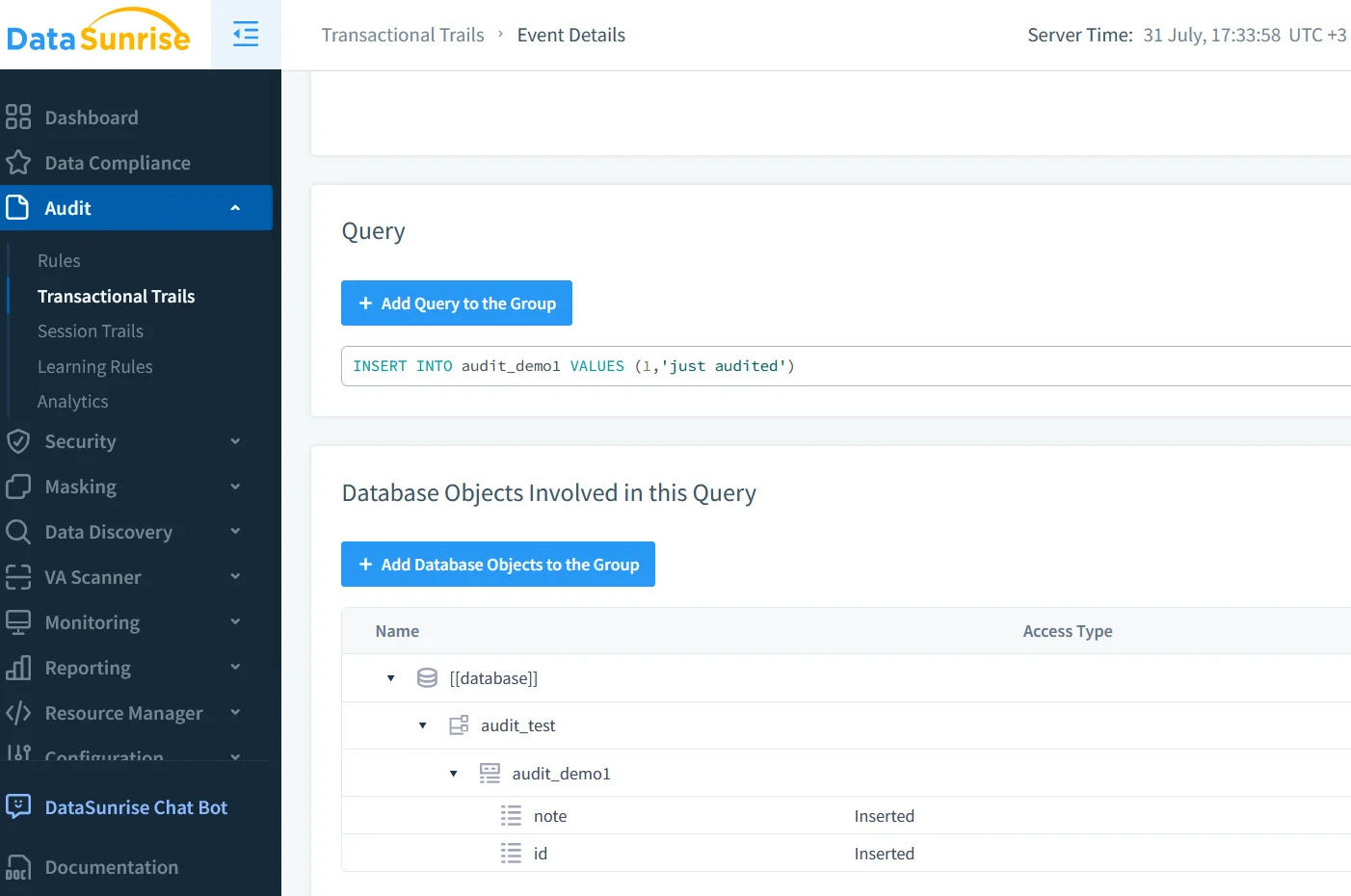

Descubrimiento y Enmascaramiento Dinámico de Datos Sensibles en Tiempo Real

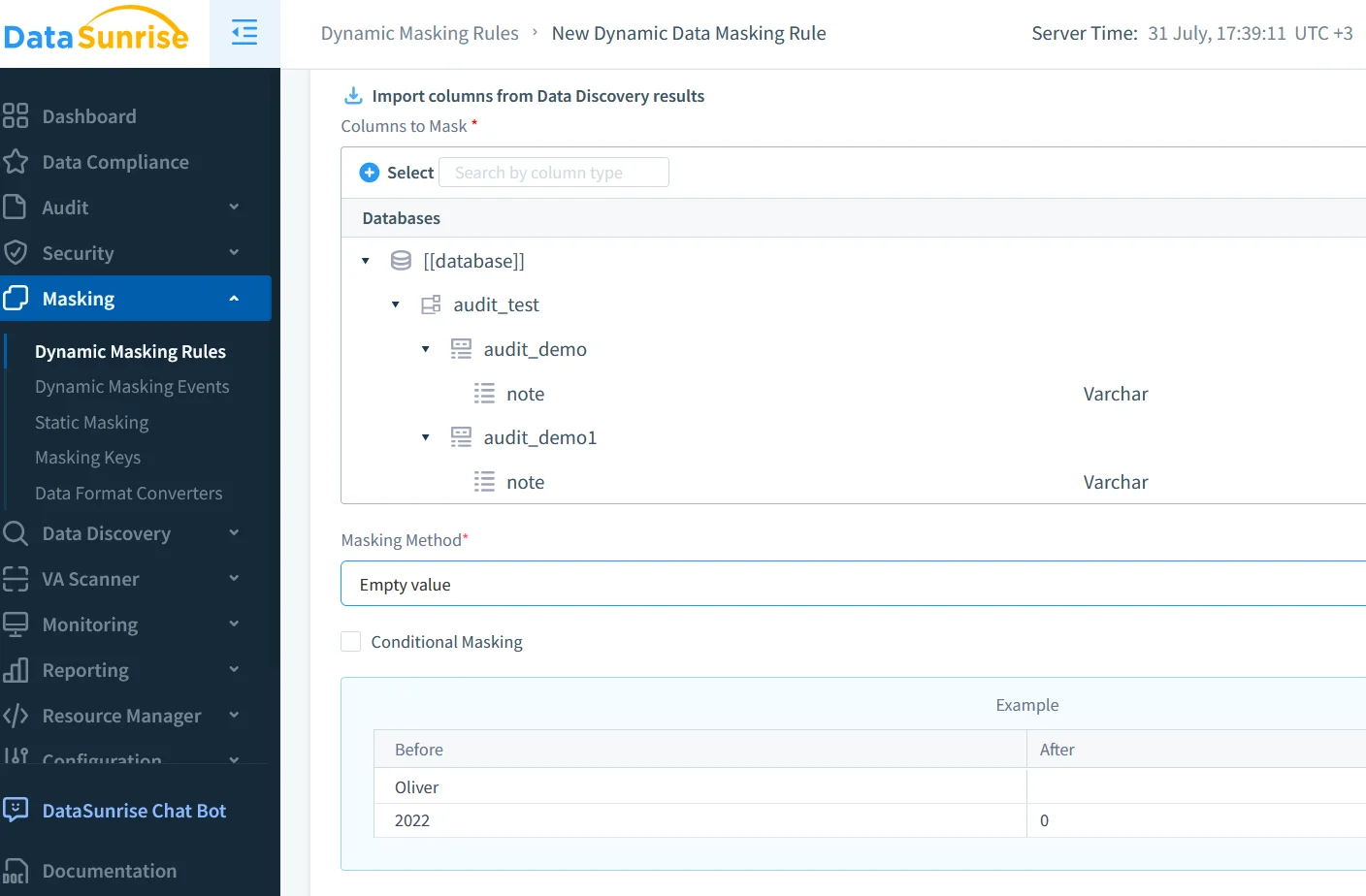

Un registro de auditoría es tan útil como el contexto que lo rodea. Integrar descubrimiento de datos — encontrar automáticamente información de identificación personal (PII) y secretos empresariales — te ayuda a entender el radio de impacto de una consulta filtrada. Una vez que las columnas sensibles están etiquetadas, el enmascaramiento dinámico puede ocultar sus valores reales en los resultados de las consultas, mientras aún registra el acceso. Herramientas como DataSunrise soportan enmascaramiento basado en políticas que se activa cuando una regla de auditoría y una regla de clasificación de datos coinciden. Consulta Descubrimiento de Datos y Enmascaramiento Dinámico de Datos para información más detallada.

Un flujo de trabajo en tiempo real podría ser así:

- Registrar evento → 2. Etiquetar con LLM → 3. Enmascarar respuesta si es necesario → 4. Almacenar y alertar

Dado que el enmascaramiento se aplica después de que la consulta es parseada pero antes de que los resultados salgan del servidor, el análisis legítimo continúa sin interrupciones mientras que los reguladores permanecen satisfechos.

Convergencia de Seguridad y Cumplimiento

Ya sea que debas cumplir con GDPR, PCI-DSS o HIPAA, un registro de auditoría debe demostrar que los controles son efectivos. Marcos como NIST 800-92 recomiendan:

- Almacenamiento inmutable con retención igual o mayor al periodo legal;

- Verificaciones criptográficas de integridad;

- Acceso basado en roles a los datos de auditoría;

- Generación automatizada de informes.

Plataformas como DataSunrise incluyen paneles de cumplimiento preconstruidos inspirados en GDPR y PCI DSS para que los auditores puedan obtener evidencias sin depender del soporte DBA. En el lado de MariaDB, los registros nativos pueden enviarse a Syslog o AWS CloudWatch y luego archivarse en S3 Glacier con bloqueo de objetos para cumplir requisitos de inmutabilidad.

Configurando el Registro de Auditoría Nativo de MariaDB

MariaDB incluye un Plugin de Auditoría con licencia GPL que captura eventos de conexión, consulta y acceso a tablas. La forma más rápida de habilitarlo es mediante la biblioteca del plugin que corresponde a la versión del servidor.

-- 1. Cargar el plugin

INSTALL SONAME 'server_audit';

-- 2. Elegir qué registrar

SET GLOBAL server_audit_events = 'CONNECT,QUERY,TABLE';

-- 3. Decidir dónde van los registros (FILE,SYSLOG,JSON)

SET GLOBAL server_audit_output_type = 'JSON';

-- 4. Proteger la configuración

GRANT SELECT ON mysql.server_audit_log TO 'auditor'@'%';

-- 5. Persistir tras reinicios

SET PERSIST server_audit = ON;

El plugin escribe líneas JSON como:

{ 'ts': '2025-07-30 12:41:07', 'id': 2, 'user': 'app', 'host': '10.0.0.12',

'query': 'SELECT card_no FROM payments WHERE id=42;' }

Desde aquí puedes usar tail -F /var/lib/mysql/server_audit.log | jq o reenviar el archivo a tu SIEM. La documentación completa está en la Referencia del Plugin de Auditoría de MariaDB. Para una visión general integral de las capacidades de auditoría, consulta la Visión General del Registro de Auditoría del Servidor MariaDB. Para ajustar el comportamiento, revisa la Referencia de Variables del Sistema server_audit y la guía de MariaDB sobre Reenvío de Eventos de Auditoría a Syslog para un envío seguro fuera del host.

Consejo: Separa los registros administrativos (CONNECT) de los registros del negocio (QUERY,TABLE) enviándolos a distintos destinos; así evitas saturar a los responsables de responder incidentes con ruido innecesario.

Mejorando los Registros Nativos con DataSunrise

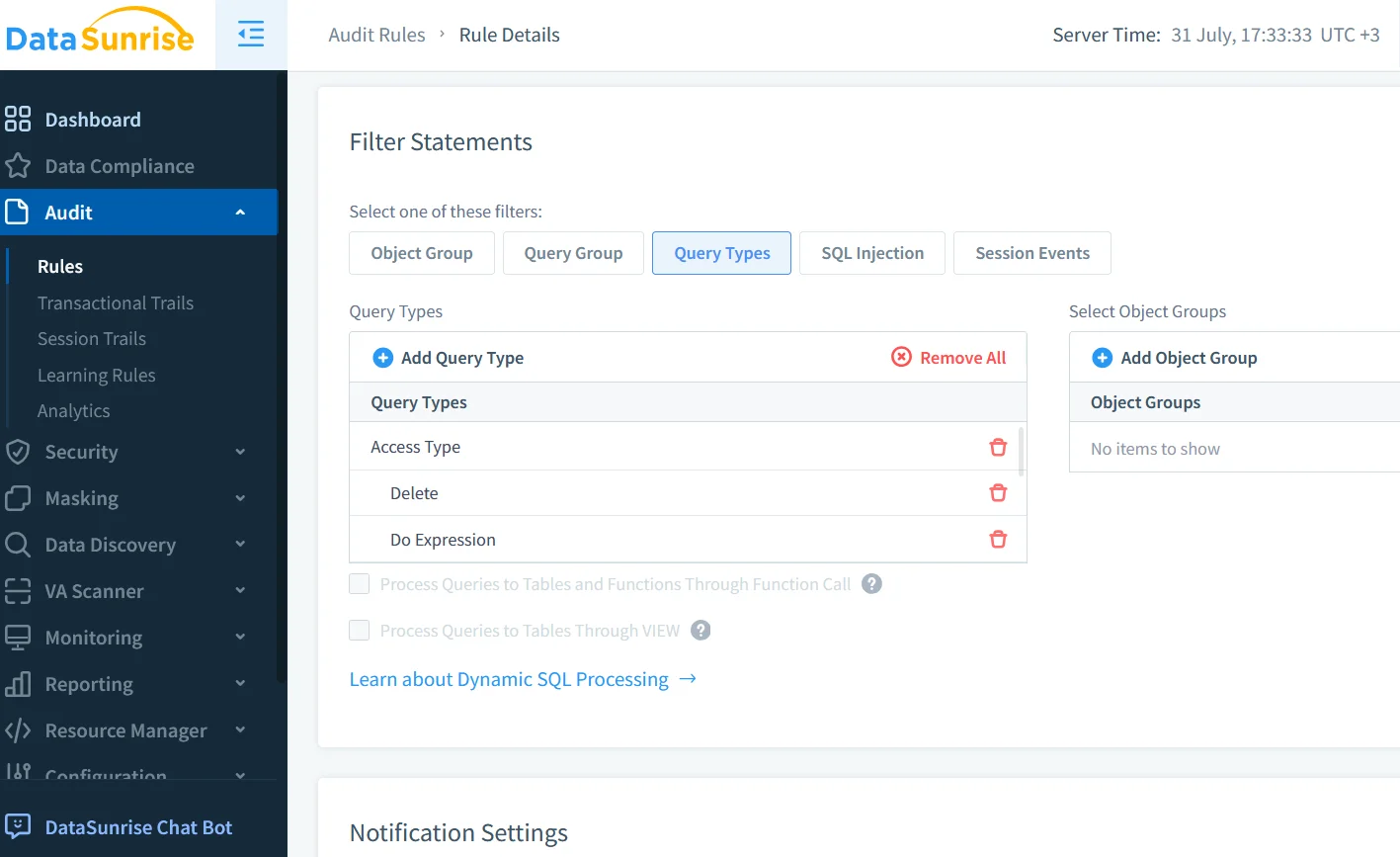

Mientras que el plugin nativo entrega eventos sin procesar, DataSunrise Audit añade capas de políticas, paneles de autoservicio y líneas base impulsadas por aprendizaje automático. Una configuración mínima incluye:

- Desplegar DataSunrise en modo proxy entre las aplicaciones y MariaDB.

- Agregar una nueva Instancia de Base de Datos → MariaDB e importar credenciales.

- Crear una Regla de Auditoría que registre cualquier

UPDATEoDELETEsobre tablasfinance.*.

- Vincular una política de Enmascaramiento Dinámico que oculta

card_noa menos que el rol del usuario seaops_analyst. - Habilitar Notificaciones en Tiempo Real con la integración nativa de Slack para la entrega instantánea de eventos críticos.

Los tutoriales detallados están en la Guía de Auditoría y en los recursos de Registros de Auditoría. DataSunrise escribe su propio registro estructurado pero también puede consumir el plugin nativo de MariaDB mediante un colector integrado, proporcionándote una única ventana de control.

Matriz de Capacidades de un Vistazo

| Capacidad | Plugin Nativo de Auditoría MariaDB | DataSunrise Audit | Tubería Aumentada con GenAI |

|---|---|---|---|

| Transmisión en Tiempo Real | Archivo/Syslog; reenvíos externos | Proxy integrado para streaming | Kafka → Clasificación LLM en segundos |

| Enmascaramiento Dinámico | — | Nivel columna, consciente de roles | A través de políticas DataSunrise o wrappers SQL |

| Descubrimiento de Datos Sensibles | — | Descubrimiento automático y librerías regex | Enriquecimiento con etiquetas basado en LLM |

| Paneles de Cumplimiento | Script manual | Paneles preconstruidos PCI, GDPR, HIPAA | Reportes personalizados generados por LLM |

| Detección ML/Anomalías | Reglas de correlación SIEM | Líneas base basadas en comportamiento | Etiquetado y alertas por token con LLM |

Demostración Pequeña: Deja que la IA Generativa Detecte Patrones Sospechosos

Imagina que DataSunrise pasa el siguiente evento JSON a tu tubería LLM:

{ 'user': 'app_readonly', 'ip': '192.168.3.77', 'object': 'payroll.employee_salary',

'statement': 'SELECT * FROM payroll.employee_salary', 'rows': 50000 }

La función classify_audit anterior podría marcar este evento como crítico porque app_readonly nunca debería consultar datos de nómina. Un mensaje en Slack como “Crítico: intento de exfiltración de datos de nómina por app_readonly (50 000 filas)” se publica en segundos, dando al equipo de respuesta a incidentes una ventaja.

Dado que los eventos tanto del plugin nativo como de DataSunrise comparten un esquema JSON común, tu IA puede aprender una vez y proteger muchas tuberías.

Conclusiones

- ¿Qué es el Registro de Auditoría de MariaDB? Hoy es una fusión de telemetría del plugin nativo, inteligencia DataSunrise y IA generativa que transforma registros en bruto en insights accionables.

- La transmisión en tiempo real, el descubrimiento de datos sensibles y el enmascaramiento dinámico reducen la ventana de exposición sin frenar a los ingenieros.

- Los reportes de cumplimiento se convierten en un subproducto de datos de auditoría bien estructurados, sin maratones nocturnos de hojas de cálculo.

- Unos pocos comandos SQL habilitan el plugin nativo, mientras DataSunrise añade control avanzado de políticas y paneles listos para la nube.

- La IA generativa cierra el ciclo contextualizando eventos más rápido de lo que los equipos humanos podrían lograr.

Tratando tu registro de auditoría como un servicio de seguridad vivo en lugar de un archivo estático, no solo respondes a “¿Qué es el Registro de Auditoría de MariaDB?” sino que también demuestras cómo prepara tu estrategia de datos para futuras amenazas y regulaciones.