¿Qué es el rastro de auditoría de SAP HANA?

Las aplicaciones modernas de inteligencia artificial generativa (GenAI) dependen de SAP HANA para transmitir vectores, perfiles de clientes y hechos transaccionales con una latencia inferior a un segundo. Sin embargo, cada solicitud puede revelar columnas sensibles o distorsionar un modelo si alguien consulta la tabla equivocada. ¿Qué es el rastro de auditoría de SAP HANA? Es el registro que muestra —consulta por consulta— quién accedió a qué datos, cuándo y por qué. Un rastro confiable sustenta la auditoría en tiempo real, el enmascaramiento dinámico, el descubrimiento de datos y los controles de seguridad requeridos para canalizaciones GenAI limpias y regímenes estrictos de cumplimiento de datos.

Por qué GenAI aumenta las apuestas

Los modelos de lenguaje a gran escala se alimentan de conjuntos de datos vastos. En un entorno SAP HANA, los chatbots consultan vistas de cálculo, los agentes de resumen ejecutan SELECT TOP 1000 y los trabajos de ajuste fino extraen registros de varios años. Sin una auditoría continua, no se puede demostrar que los registros de salud privados hayan permanecido enmascarados o que solo los roles autorizados consultaran fragmentos de entrenamiento. Un rastro completo, por lo tanto, une la seguridad (detectando solicitudes sospechosas al instante), el cumplimiento de datos (demostrando la adherencia a GDPR o SOX) y la integridad del modelo (rastreando cada dato que influye en una respuesta).

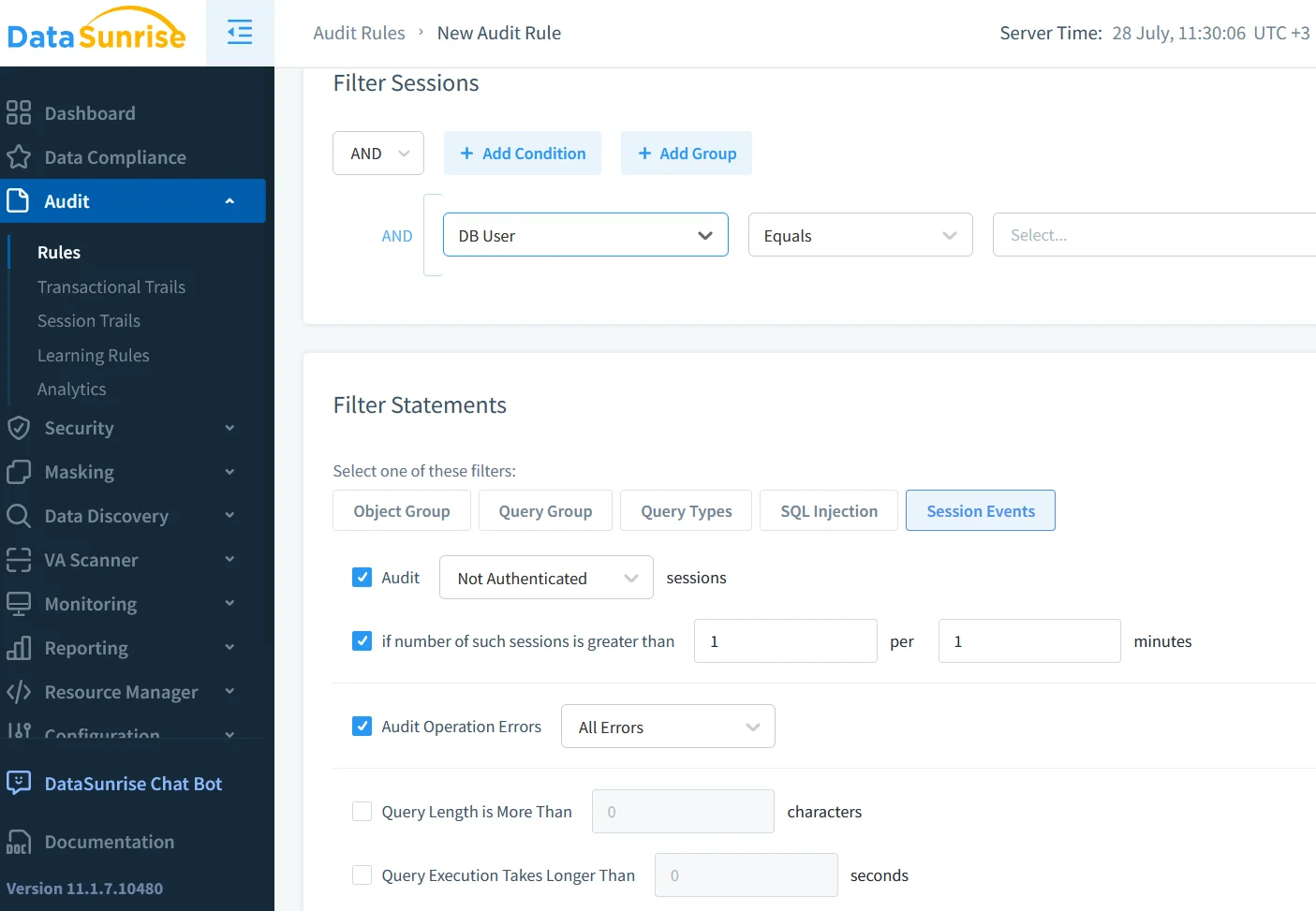

Auditoría e información en tiempo real

SAP HANA escribe eventos en tablas internas, pero consultarlas cada hora deja puntos ciegos —la Guía de Seguridad de SAP HANA recomienda exportar los registros a un sistema externo para un análisis oportuno. Cuando el rastro alimenta a un recolector en streaming, como el módulo de Registros de Auditoría en DataSunrise, los eventos llegan a un SIEM en cuestión de segundos, llevan el contexto SQL completo y envían alertas a Slack o Teams a través del enlace de Notificaciones en Tiempo Real cada vez que una solicitud de GenAI toca una vista sensible.

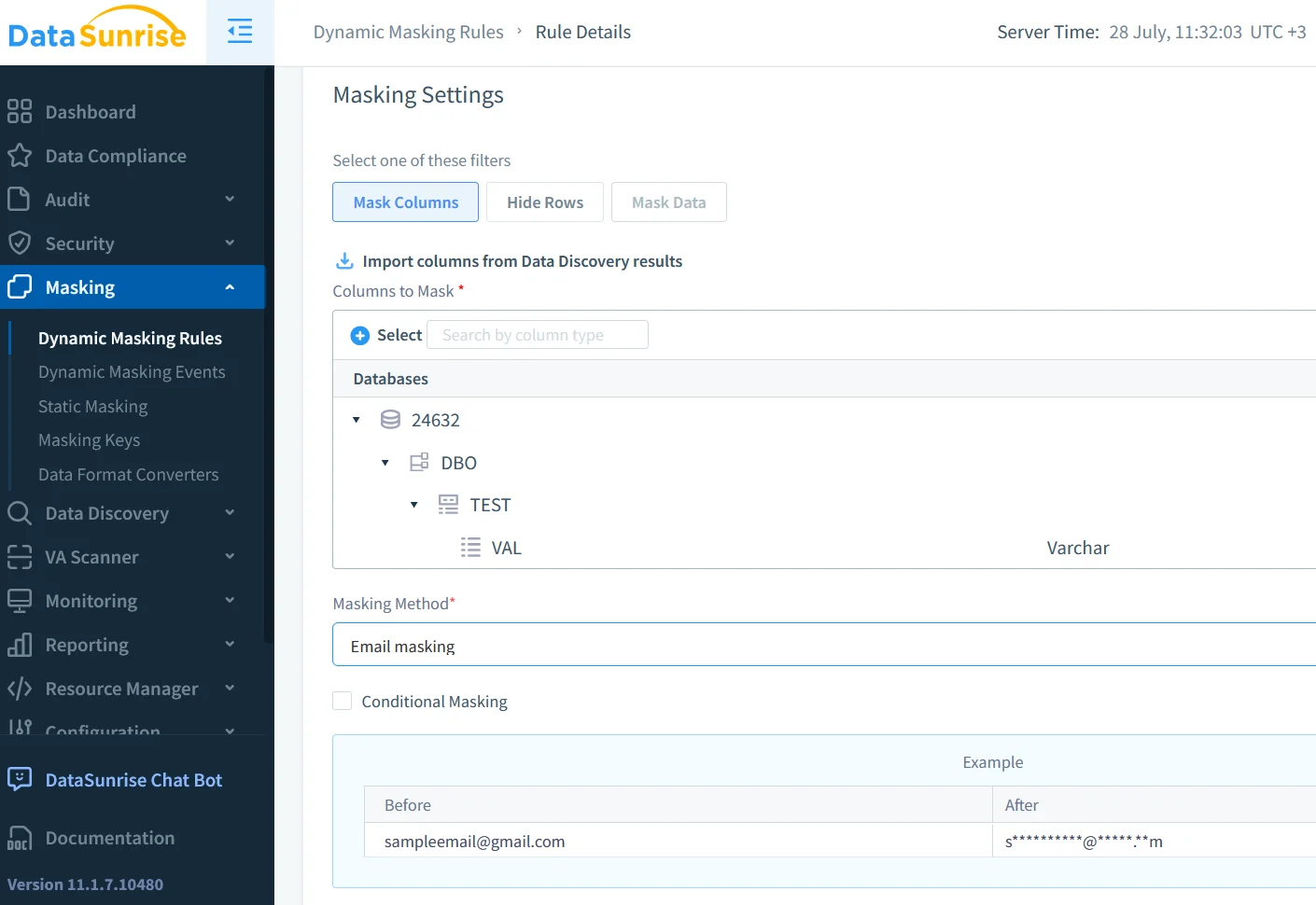

Enmascaramiento dinámico que se adapta a las solicitudes

Incluso un rastro perfecto no puede redactar los datos que ya se han mostrado en un chat. El Enmascaramiento Dinámico de Datos intercepta los resultados y oculta la información personal (PII) según el rol, la IP o, en los flujos de trabajo GenAI, la intención de la solicitud. Por ejemplo, un bot financiero puede recuperar los totales de ingresos mientras las direcciones de correo aparecen enmascaradas, y sin embargo la auditoría muestra ambas consultas una al lado de la otra para comparación.

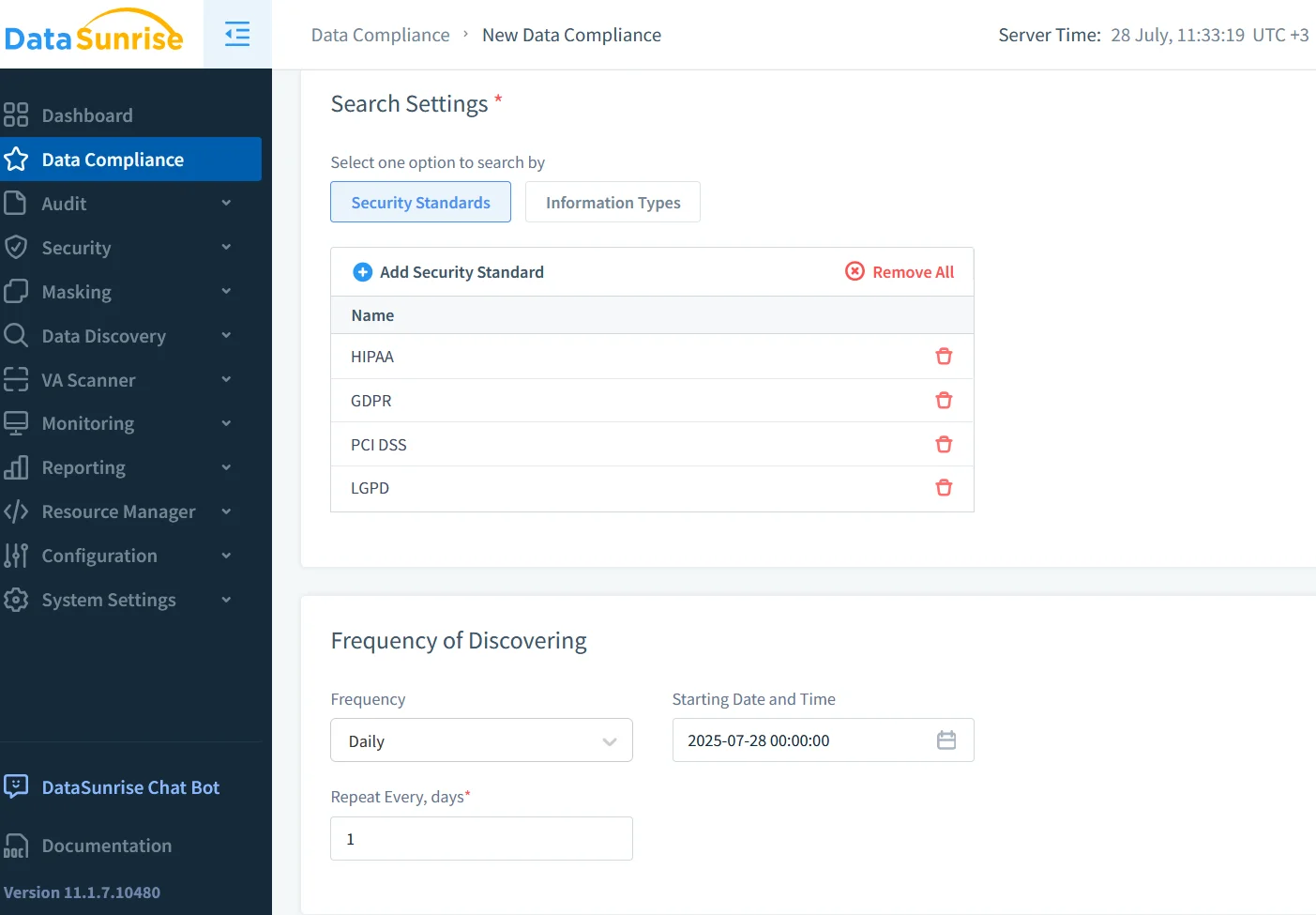

El descubrimiento de datos impulsa el motor de políticas

Los esquemas evolucionan diariamente, por lo que las reglas manuales se quedan rezagadas ante los cambios. El Descubrimiento Automático de Datos escanea las tablas recientes, etiqueta las columnas sensibles y suministra etiquetas a las políticas de enmascaramiento y auditoría. Combinado con el Historial de Actividad de Datos, los campos sensibles no utilizados se vuelven fáciles de archivar, reduciendo la superficie de ataque de GenAI.

Configurando la auditoría nativa de SAP HANA

SAP HANA incluye un subsistema de auditoría flexible documentado en la Guía de Auditoría de SAP HANA. Un flujo de trabajo típico se ve así:

-- 1. Activar la auditoría

ALTER SYSTEM ALTER CONFIGURATION ('audit','system')

SET ('global_audit_active') = 'true' WITH RECONFIGURE;

-- 2. Capturar todos los SELECT en una tabla sensible, excepto el usuario bot

CREATE AUDIT POLICY pii_selects

ACTION SELECT

ON TABLE "SALES"."CUSTOMERS"

WHEN USER != 'REPORTING_BOT';

ENABLE AUDIT POLICY pii_selects;

-- 3. Inspeccionar los eventos recientes

SELECT EVENT_TIME, USER_NAME, OBJECT_NAME, STATEMENT_STRING

FROM _SYS_AUDIT.AUDIT_LOG

WHERE POLICY_NAME = 'PII_SELECTS'

ORDER BY EVENT_TIME DESC

LIMIT 5;

Los administradores ahora poseen pruebas verificables de cada acceso. Para los matices de la implementación, explore el recorrido comunitario en Mejores Prácticas de Auditoría de HANA. Quedan algunas advertencias: los registros son locales al inquilino hasta ser exportados, no se incluye enmascaramiento y las alertas en tiempo real requieren scripts adicionales.

Comparación de Características: Auditoría Nativa de SAP HANA vs Proxy de DataSunrise

| Capacidad | Auditoría Nativa de SAP HANA | Proxy de DataSunrise |

|---|---|---|

| Esfuerzo de configuración | Políticas SQL creadas por inquilino | Motor de reglas central mediante interfaz web o CLI |

| Transmisión en tiempo real | Requiere trabajos XS o scripts personalizados | Reenvío incorporado en menos de un segundo a SIEM/SOAR |

| Enmascaramiento dinámico | No disponible | Enmascaramiento sensible al rol, IP y solicitud |

| Captura de variables de enlace | Limitado al texto de la sentencia | Captura completa para una reproducción y depuración precisas |

| Plantillas de conformidad | Mapeo manual a GDPR, PCI DSS, etc. | Paquetes listos en Compliance Manager |

| Visibilidad entre clústeres | Solo local al inquilino | Vista unificada en todos los hosts de HANA |

Elevando el rastro con DataSunrise

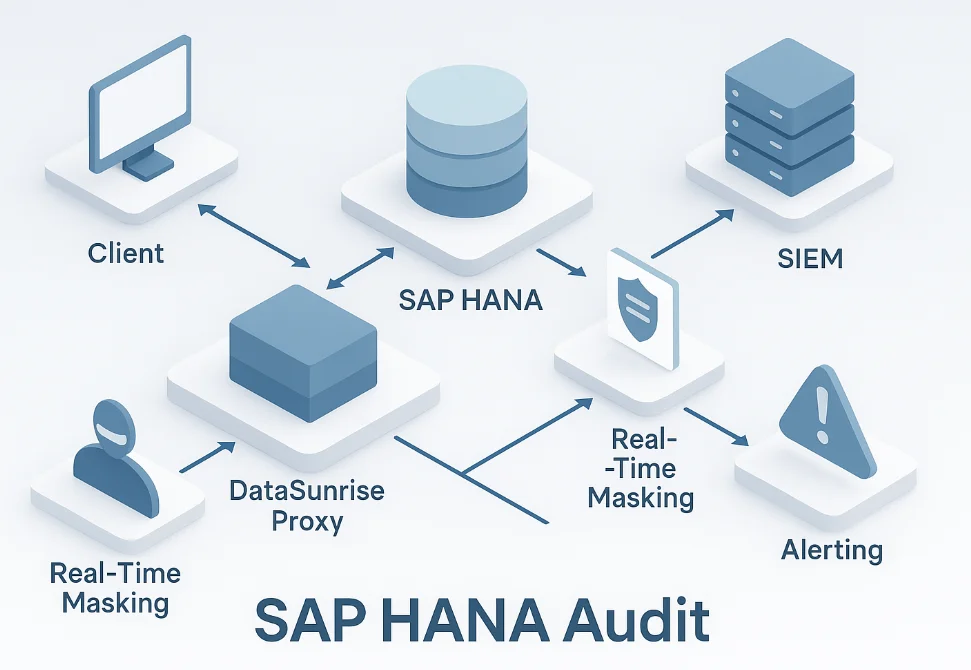

DataSunrise coloca un proxy inverso delante de HANA, registra cada solicitud —éxito o error— y almacena los eventos enriquecidos de manera centralizada. Una única regla puede abarcar decenas de hosts de HANA, capturar valores de enlace e invocar políticas con conciencia del contexto.

Debido a que el enmascaramiento, el descubrimiento y los paquetes de Compliance Manager se ejecutan en el mismo motor, las consultas bloqueadas o enmascaradas aparecen junto a los eventos nativos, proporcionando a los auditores una línea del tiempo única enriquecida con veredictos y metadatos de LLM.

Seguridad y cumplimiento en un solo ciclo

Cuando DataSunrise detecta una solicitud no permitida, enmascara o bloquea la respuesta, registra el resultado y notifica a las partes interesadas, todo antes de que el LLM forme una respuesta. Este ciclo cerrado fomenta un acceso a datos de confianza cero sin ralentizar el desarrollo.

Recorrido de solicitud de chatbot

Un usuario pregunta: “Muéstrame las facturas del mes pasado para [email protected].” El proxy evalúa el contexto, enmascara la columna del correo a a****@example.com, escribe una entrada de auditoría marcada como MASK_APPLIED y devuelve agregados anonimizados al modelo. Cada paso permanece rastreable, permitiendo un análisis rápido de la causa raíz si la solicitud aparece posteriormente en una investigación por violación.

Integrándolo todo

¿Qué es el rastro de auditoría de SAP HANA? Es la columna vertebral de la seguridad y el cumplimiento en GenAI. Referencia adicional: el Wiki de Registro de Auditoría de SAP HANA. La auditoría nativa de SAP HANA enciende la primera señal; DataSunrise la extiende con descubrimiento, enmascaramiento dinámico e información en tiempo real. Juntos protegen la propiedad intelectual, satisfacen a los reguladores y mantienen la integridad de los modelos de lenguaje. ¿Listo para verlo en vivo? La página de Auditoría de Datos enlaza a una demostración interactiva de DataSunrise que rastrea las solicitudes desde el ingreso hasta el registro de auditoría en segundos.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora