Registro de Auditoría de MariaDB

Las organizaciones modernas recopilan terabytes de datos operativos cada día, pero nada es más revelador —ni más sensible— que el Registro de Auditoría de MariaDB. Cuando se realiza correctamente, el registro de auditorías se transforma de una casilla regulatoria a un sensor de seguridad vivo, que detecta continuamente usos indebidos, amenazas internas y desviaciones de cumplimiento. En la era de la inteligencia artificial generativa (GenAI), el valor de ese sensor crece exponencialmente: los modelos de lenguaje grande ahora pueden clasificar eventos, detectar anomalías e incluso recomendar contramedidas automatizadas. Este artículo explora cómo diseñar una estrategia de auditoría robusta y a prueba de futuro para MariaDB, abordando análisis en tiempo real, enmascaramiento dinámico, descubrimiento de datos, registro nativo y la visibilidad adicional que obtiene con una plataforma especializada como DataSunrise, todo mientras el foco permanece firmemente en el Registro de Auditoría de MariaDB.

Por qué el Registro de Auditoría de MariaDB importa más que nunca

Los reguladores exigen pruebas de quién tocó qué fila y cuándo, pero el imperativo empresarial es más amplio. Una transmisión de auditoría bien afinada sustenta la arquitectura de Confianza Cero, alimenta análisis de comportamiento y acelera la investigación de incidentes. A medida que los actores de amenazas automatizan cada vez más el reconocimiento, los defensores deben contrarrestar con telemetría inteligente. El Registro de Auditoría de MariaDB proporciona esa telemetría, capturando intentos de inicio de sesión, DDL, DML y—cuando está configurado correctamente—el texto de las consultas. Su granularidad rivaliza con pgaudit de PostgreSQL, pero el impacto en el rendimiento se mantiene modesto cuando filtra eventos de alto riesgo.

Auditoría en tiempo real combinada con descubrimiento de datos y enmascaramiento dinámico

Almacenar los logs no es suficiente; la velocidad de interpretación marca la diferencia entre contención y compromiso. Combine el plugin de auditoría del lado servidor de MariaDB con pipelines de streaming (por ejemplo, rsyslog -> Fluent Bit -> Apache Kafka) para lograr detección en menos de un segundo. Una vez que el flujo está activo, dos prácticas amplifican su valor:

- Descubrimiento de datos clasifica automáticamente qué tablas contienen PII o datos de pago. Conocer el dominio de los datos permite priorizar alertas. Un resumen conciso se encuentra en la visión general de DataSunrise sobre el descubrimiento de datos.

- Enmascaramiento dinámico protege campos sensibles en tiempo de consulta, impidiendo movimientos laterales incluso tras el robo de credenciales. El concepto se explica en la página de DataSunrise sobre enmascaramiento dinámico de datos.

Al entrelazar los metadatos de descubrimiento y enmascaramiento con el Registro de Auditoría de MariaDB, se eleva cada fila de “qué ocurrió” a “por qué importa ahora”.

GenAI para análisis de seguridad inteligente

Los modelos de lenguaje grande destacan en la extracción de patrones a través de textos ruidosos y semiestructurados —la forma exacta de un registro de auditoría. Alimentar los logs en GenAI permite:

- Calificación de riesgo: Un modelo puede etiquetar eventos como bajo, medio o crítico basado en indicios contextuales (administración fuera de horas, eliminaciones masivas, etc.).

- Libros de jugadas para caza de amenazas: Resúmenes conversacionales aceleran los flujos de trabajo del SOC.

- Sugerencias de auto-remediación: Los LLM pueden proponer nuevas reglas de firewall o de privilegios mínimos.

A continuación, un ejemplo minimalista que carga los últimos 500 eventos de auditoría, solicita un LLM y muestra un resumen ordenado por riesgo:

import os, openai, pandas as pd

from sqlalchemy import create_engine

conn = create_engine(os.getenv("DB_DSN"))

df = pd.read_sql(

'SELECT event_time, user_host, command_type, query_text ' \

'FROM security.audit_log ORDER BY event_time DESC LIMIT 500',

conn

)

prompt = (

"Clasifique estos eventos de auditoría de MariaDB por nivel de riesgo y sugiera una mitigación única para los tres ítems de alto riesgo principales:\n" +

df.to_json(orient='records')[:3900] # respetar límites de tokens

)

openai.api_key = os.getenv("OPENAI_API_KEY")

response = openai.ChatCompletion.create(

model="gpt-4o-mini",

messages=[{"role": "user", "content": prompt}]

)

print(response.choices[0].message.content)

La misma técnica funciona cuando los logs se almacenan en MariaDB o se exportan a un warehouse; GenAI sigue siendo agnóstico al backend.

Consejo: El artículo de DataSunrise sobre herramientas LLM y ML para seguridad de bases de datos ofrece pautas para escalar este enfoque.

Habilitar auditoría nativa en MariaDB (casi como PostgreSQL)

Configurar la auditoría del lado servidor en MariaDB resulta familiar para administradores que han configurado pgaudit de PostgreSQL. Agregue el plugin de auditoría y defina qué desea registrar:

Localice o cree el archivo de opciones de MariaDB (por ejemplo,

/etc/my.cnfo/etc/mysql/mariadb.conf.d/50-server.cnf).Bajo la sección

[mysqld], agregue:plugin_load_add=server_audit server_audit_logging=ON server_audit_events=QUERY,CONNECT log_output=FILE # o TABLE para almacenamiento en base de datos # Ajustes finos opcionales server_audit_file_path=/var/log/mysql/audit.log server_audit_excl_users=backup server_audit_incl_users=app_userReinicie el servicio:

systemctl restart mariadb(oservice mysql restarten sistemas antiguos).Verifique:

SHOW VARIABLES LIKE 'server_audit%';y monitorice el log para confirmar que aparecen entradas.

Los administradores que prefieran orientación adicional pueden consultar tutoriales externos como la documentación de MariaDB sobre Configuración del Plugin de Auditoría, la guía de Severalnines Uso del Plugin de Auditoría de MariaDB para Seguridad de Bases de Datos, la guía pragmática de Virtual-DBA Guía Fácil para Auditoría en MariaDB, y el paso a paso práctico de Tunnelix Activando el Registro de Auditoría de MariaDB. Estas exploraciones a fondo ilustran rutas alternativas de instalación —como usar INSTALL PLUGIN en tiempo de ejecución—, consejos para rotación de logs y benchmarks de rendimiento en escenarios reales.

Debajo del capó, este es el mismo plugin de auditoría de servidor documentado en la base de conocimientos oficial de MariaDB. Debido a que la configuración está en archivos estándar de opciones, puede controlarse con versiones junto con Infrastructure as Code y aplicarse consistentemente entre máquinas físicas y en la nube.

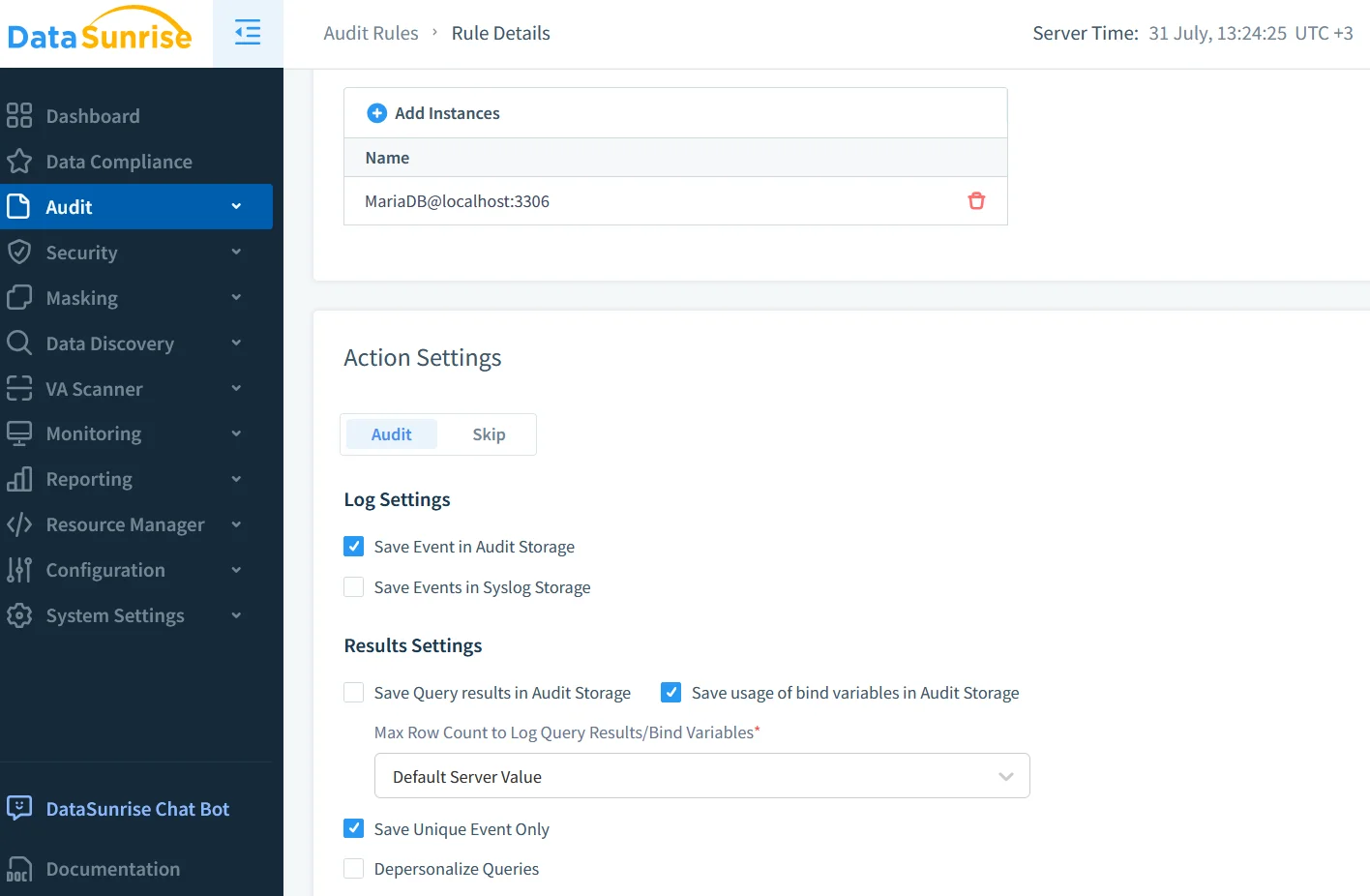

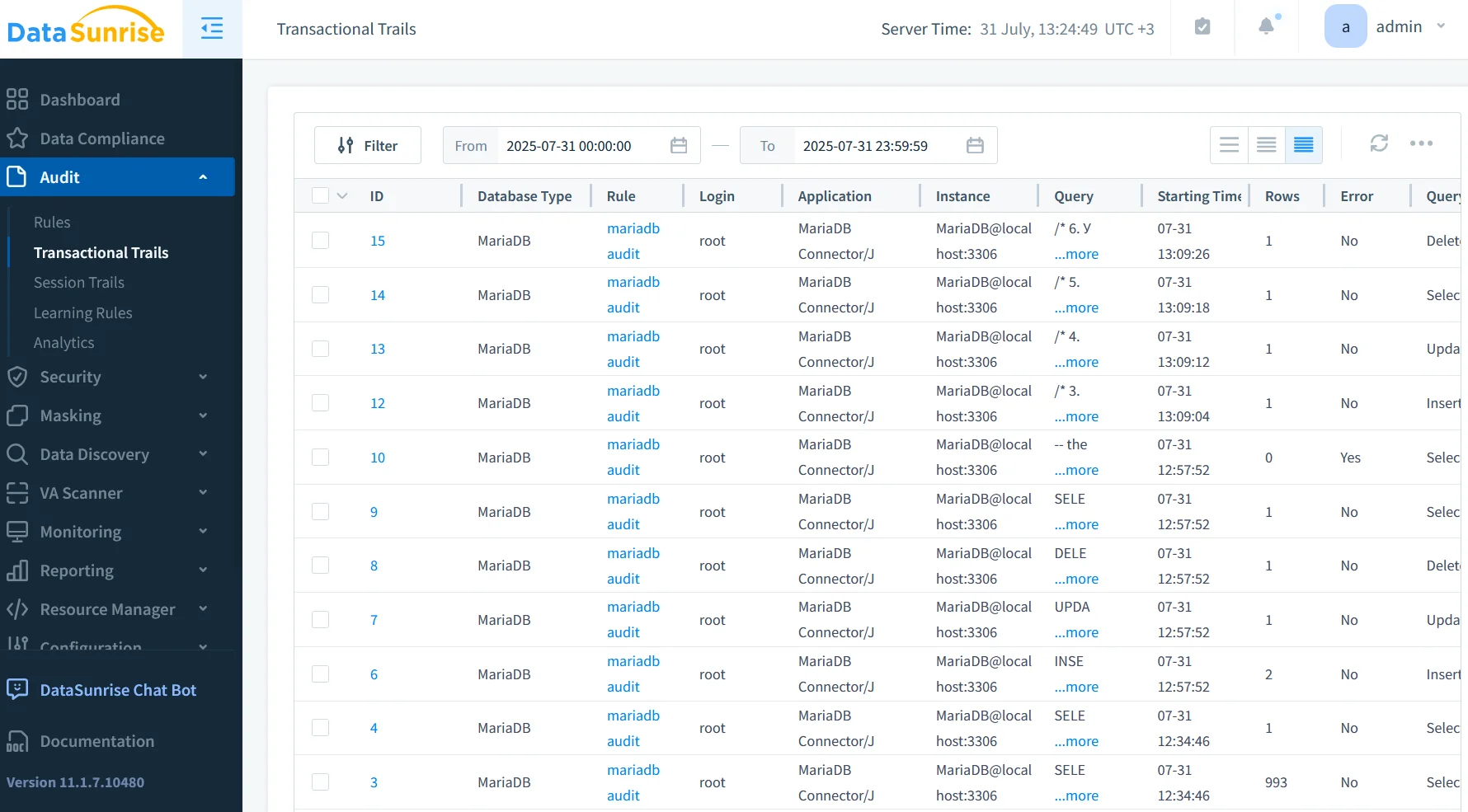

Extendiendo la visibilidad con DataSunrise Audit

La auditoría nativa captura una gran cantidad de señales, pero a veces se necesita correlación multiplataforma, enmascaramiento consciente de políticas o retención a largo plazo más allá de los límites de la plataforma. El proxy de DataSunrise agrega estas capas sin tocar el código de la aplicación.

- Traza unificada de auditoría: Los eventos de MariaDB se fusionan con PostgreSQL, Snowflake o MongoDB en el registro de auditoría de DataSunrise, permitiendo análisis centralizados.

- Políticas contextuales: Reglas detalladas que aplican el principio de mínimo privilegio, descritas en la Guía de Reglas de Auditoría.

- Paneles de cumplimiento alineados con el GDPR y otras normativas muestran mapas de calor que se corresponden exactamente con los nombres de objetos de MariaDB.

Una implementación típica inserta el proxy reverso de DataSunrise entre la aplicación y la base de datos, ya sea como un contenedor side-car, un appliance físico o una VM en su stack de orquestación preferido. Actualice la cadena de conexión de la base de datos para apuntar al proxy y deje que DataSunrise retransmita el tráfico mientras enriquece los eventos con contexto.

Manteniéndose conforme sin sacrificar rendimiento

Las pruebas de rendimiento muestran que, con server_audit_events limitado a QUERY y CONNECT, la sobrecarga se mantiene por debajo del 5 %. Cuando la latencia por debajo del milisegundo es obligatoria, considere registrar al handler FILE y descargar la recopilación mediante un log shipper como Filebeat o rsyslog. La investigación de DataSunrise sobre rendimiento de bases de datos para almacenamiento de auditoría analiza estrategias de I/O que mantienen el throughput incluso bajo cargas de ráfagas.

Finalmente, recuerde que los logs por sí solos no equivalen a cumplimiento. Los reguladores buscan controles preventivos como enmascaramiento dinámico, controles detectives como alertas en tiempo real y controles correctivos como la terminación automática de sesiones. Combinar el Registro de Auditoría de MariaDB con descubrimiento, enmascaramiento y triage impulsado por GenAI cierra ese ciclo.

Conclusión

El Registro de Auditoría de MariaDB ha evolucionado de un simple registro de sentencias a una cámara de seguridad de alta resolución —una que ve en tiempo real, etiqueta lo que ve mediante GenAI y provee la prueba que demandan los comités. Ya sea que confíe únicamente en el registro nativo o enrute el tráfico a través de DataSunrise, el camino es el mismo: recopile eventos ricos, enriquélos con contexto y deje que sistemas inteligentes los transformen en acción. Con el enmascaramiento dinámico protegiendo los datos en el momento de acceso y el descubrimiento de datos manteniéndolo consciente de dónde residen los riesgos, el cumplimiento cambia de ser una carga reactiva a una ventaja proactiva. Ahora es el momento de aprovechar esa ventaja y dejar que el registro de auditoría trabaje de manera más inteligente, no solo más dura.