Registro de auditoría de CockroachDB

En el complejo panorama de datos actual, mantener registros de auditoría completos, especialmente a través de sistemas como el Registro de auditoría de CockroachDB, se ha vuelto esencial para las organizaciones que gestionan información sensible. Según el Informe sobre el costo de una violación de datos 2024 de IBM, las organizaciones con registros de auditoría debidamente implementados identifican las brechas 74 días antes, reduciendo los costos hasta en un 28%. Sin duda, contar con robustos rastros de auditoría mejora la postura de seguridad y, al mismo tiempo, prepara mejor el cumplimiento normativo.

Aunque es una potente plataforma SQL distribuida, CockroachDB ofrece funciones nativas de auditoría que, sin embargo, proporcionan la base necesaria para rastrear las actividades de la base de datos e identificar comportamientos sospechosos. Además, estas funciones ayudan a cumplir con las normativas sin una configuración compleja. A diferencia de otras soluciones, esta plataforma lo logra con una configuración mínima.

Nuestro artículo explora las capacidades nativas de auditoría en CockroachDB y examina cómo las soluciones de terceros mejoran la monitorización y la seguridad. De hecho, combinar estos enfoques a menudo produce la protección más completa. Examinemos primero las funciones incorporadas.

Capacidades nativas del Registro de auditoría de CockroachDB

Se dispone de varios mecanismos integrados para establecer el registro de auditoría a través de la interfaz SQL y tablas del sistema. Aunque no son tan completos como las soluciones de auditoría dedicadas, estas funciones nativas siguen ofreciendo una funcionalidad esencial para una monitorización básica. Muchas organizaciones comienzan inicialmente con estas funciones antes de explorar, eventualmente, opciones avanzadas. Comprender las capacidades centrales sigue siendo fundamental, independientemente de su enfoque de implementación.

1. Tablas del sistema para el registro de auditoría

Las tablas internas del sistema dentro de la base de datos capturan información valiosa para la auditoría. Los administradores pueden consultar estas tablas para recuperar datos históricos. El seguimiento automático de eventos ocurre sin requerir una configuración explícita, lo que representa un beneficio que ahorra tiempo. La funcionalidad integrada es una de las principales ventajas de la plataforma:

-- Consultar intentos de inicio de sesión recientes SELECT event_timestamp, username, application_name, client_address, session_id FROM system.eventlog WHERE event_type = 'session_log' AND "eventType" = 'CLIENT_SESSION_CONNECT' ORDER BY event_timestamp DESC LIMIT 5;

Ejemplo de salida:

| event_timestamp | username | application_name | client_address | session_id |

|---|---|---|---|---|

| 2024-02-18 15:42:31.523 | admin | cockroach | 192.168.1.100 | 145732 |

| 2024-02-18 15:30:12.892 | analyst | DBeaver | 192.168.1.105 | 145731 |

| 2024-02-18 14:55:08.217 | admin | psql | 192.168.1.100 | 145729 |

| 2024-02-18 13:22:45.981 | reporter | Tableau | 192.168.1.112 | 145725 |

| 2024-02-18 12:10:03.456 | dbadmin | cockroach | 192.168.1.101 | 145720 |

2. Creación de tablas de auditoría personalizadas

Un mayor control granular se obtiene creando tablas de auditoría personalizadas que se rellenan mediante disparadores. Este enfoque proporciona más flexibilidad que las tablas del sistema por sí solas. Las tablas personalizadas permiten almacenar el contexto crucial para el análisis forense, mejorando así las capacidades de investigación. Otros beneficios adicionales incluyen políticas de retención adaptadas en función de la sensibilidad de los datos:

-- Crear tabla de registro de auditoría

CREATE TABLE audit_log (

id UUID DEFAULT gen_random_uuid() PRIMARY KEY,

timestamp TIMESTAMPTZ DEFAULT current_timestamp(),

user_id STRING,

action STRING,

table_name STRING,

query TEXT,

old_value JSONB,

new_value JSONB

);

-- Crear índices para el rendimiento

CREATE INDEX idx_audit_log_timestamp ON audit_log(timestamp);

CREATE INDEX idx_audit_log_user ON audit_log(user_id);

CREATE INDEX idx_audit_log_table ON audit_log(table_name);

Una vez establecida esta estructura, se pueden configurar disparadores para rellenar el registro de auditoría. Estos disparadores se ejecutan cada vez que se producen cambios en los datos. Cualquier modificación genera automáticamente una entrada de auditoría correspondiente. En general, este enfoque proporciona una monitorización completa sin requerir cambios en la aplicación:

-- Función de disparador de ejemplo para el registro de auditoría

CREATE OR REPLACE FUNCTION log_data_changes()

RETURNS TRIGGER AS $$

BEGIN

IF (TG_OP = 'INSERT') THEN

INSERT INTO audit_log (user_id, action, table_name, query, new_value)

VALUES (current_user, 'INSERT', TG_TABLE_NAME, current_query(), to_jsonb(NEW));

ELSIF (TG_OP = 'UPDATE') THEN

INSERT INTO audit_log (user_id, action, table_name, query, old_value, new_value)

VALUES (current_user, 'UPDATE', TG_TABLE_NAME, current_query(), to_jsonb(OLD), to_jsonb(NEW));

ELSIF (TG_OP = 'DELETE') THEN

INSERT INTO audit_log (user_id, action, table_name, query, old_value)

VALUES (current_user, 'DELETE', TG_TABLE_NAME, current_query(), to_jsonb(OLD));

END IF;

RETURN NULL;

END;

$$ LANGUAGE plpgsql;

3. Vistas SQL de auditoría para el análisis

La creación de vistas simplifica el análisis del registro de auditoría para casos de uso en seguridad. Las vistas permiten filtrar datos complejos de auditoría y centrarse en actividades de alto riesgo. Se pueden compartir con los equipos de seguridad sin otorgar acceso a las tablas subyacentes. Las capas de seguridad se forman de manera natural a través de las propias vistas. La mayoría de las implementaciones alinean este enfoque con los principios de seguridad de menor privilegio:

-- Vista para actividades sospechosas

CREATE VIEW suspicious_audit_events AS

SELECT

timestamp,

user_id,

action,

table_name,

SUBSTRING(query, 1, 50) AS query_preview

FROM

audit_log

WHERE

(action = 'DELETE' AND table_name IN ('users', 'roles', 'permissions'))

OR (action = 'UPDATE' AND table_name = 'user_roles')

OR (user_id NOT IN (SELECT username FROM authorized_users) AND table_name IN ('sensitive_data', 'financial_records'));

4. Uso de la CLI de CockroachDB para la gestión del registro de auditoría

La interfaz de línea de comandos permite consultar y gestionar los registros de auditoría con potentes capacidades de automatización. A pesar de su naturaleza basada en texto, la CLI sobresale en tareas programadas. Se pueden incorporar herramientas en scripts para informes periódicos. La integración sin fisuras con los flujos de trabajo operativos existentes se hace posible gracias a este enfoque:

# Extraer eventos recientes de auditoría a un archivo CSV

cockroach sql --execute="

COPY (

SELECT timestamp, user_id, action, table_name, query

FROM audit_log

WHERE timestamp > current_timestamp - INTERVAL '24 hours'

ORDER BY timestamp DESC

) TO '/tmp/recent_audit.csv' WITH CSV HEADER;"

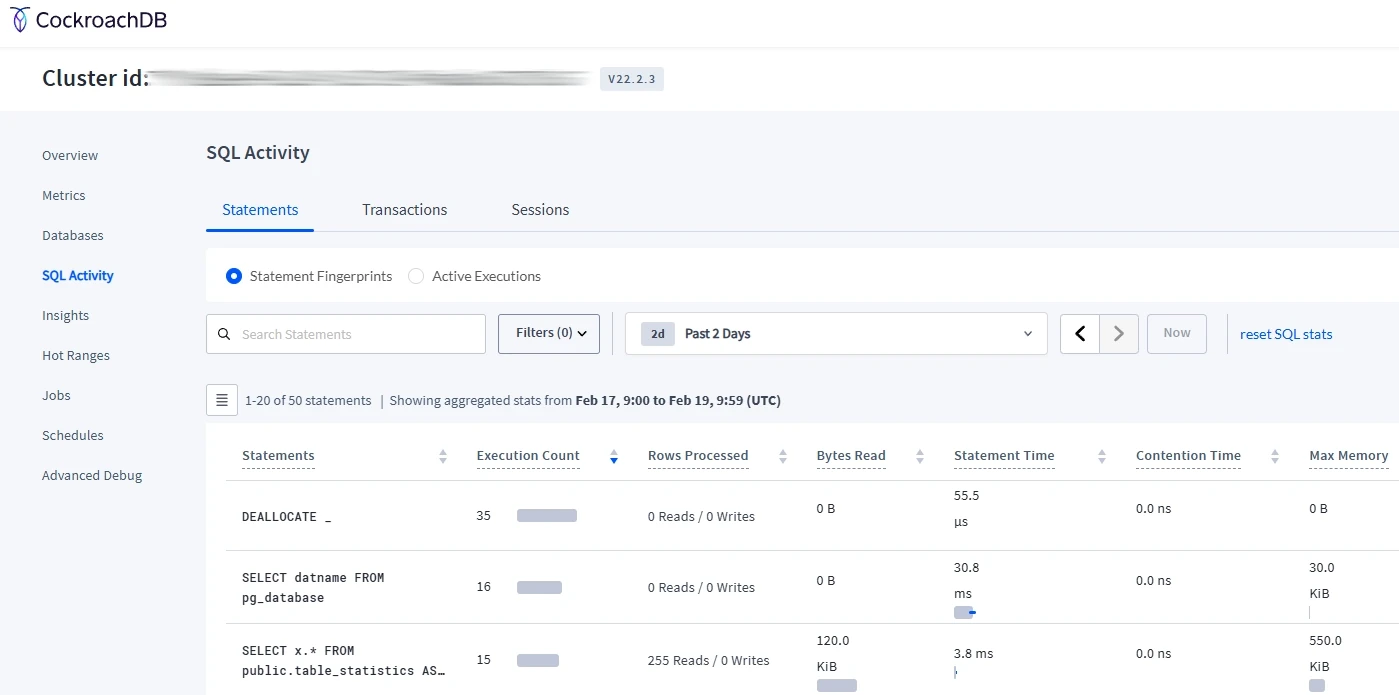

Acceso a los registros de auditoría a través de la interfaz web de CockroachDB

La interfaz de administración basada en web, que cuenta con capacidades de monitorización integrales, viene incorporada en la plataforma. Los usuarios pueden acceder fácilmente a herramientas visuales para el análisis de auditoría gracias a su diseño intuitivo. Muchas tareas de auditoría se simplifican a través de la interfaz web, ofreciendo el método más amigable para la monitorización. Un análisis avanzado podría requerir la exportación de datos para herramientas especializadas:

- Accede a la interfaz web: Navega a la UI de administración de CockroachDB (normalmente en http://localhost:8080)

- Panel de actividad SQL: Revisa la ejecución de consultas e información de sesiones

- Estadísticas de sentencias: Analiza patrones de consulta e identifica anomalías

- Página de trabajos: Monitoriza procesos y operaciones en segundo plano

Registro de auditoría mejorado con DataSunrise

Las capacidades nativas de auditoría en la base de datos proporcionan una funcionalidad básica, pero las organizaciones con requisitos avanzados suelen necesitar soluciones más completas. DataSunrise extiende eficazmente estas capacidades con funciones diseñadas para una seguridad a nivel empresarial. Capacidades adicionales justifican la inversión para la mayoría de las organizaciones dada su integración sin inconvenientes. Muchas organizaciones reportan un ROI positivo durante el primer año.

Ventajas clave de DataSunrise para el registro de auditoría en CockroachDB

- Monitorización en tiempo real: Observación continua con alertas inmediatas para eventos sospechosos

- Reglas de auditoría completas: Control minucioso sobre las actividades registradas

- Gestión centralizada: Interfaz unificada para gestionar políticas a través de instancias

- Análisis de comportamiento: Análisis potenciado por IA para detectar anomalías

- Informes de cumplimiento automatizados: Plantillas predefinidas para requerimientos normativos

Configuración de DataSunrise para el registro de auditoría en CockroachDB

Implementar DataSunrise implica conectar su base de datos y configurar reglas. La monitorización de la actividad puede comenzar inmediatamente después de la configuración. El proceso de instalación normalmente toma menos de una hora, a diferencia de los despliegues de seguridad tradicionales. La eficiencia que se logra es una ventaja significativa considerando la complejidad de otras herramientas de seguridad.

1. Conéctate a tu instancia de CockroachDB

El primer paso requiere establecer una conexión entre DataSunrise y tu clúster de base de datos a través de la interfaz. A continuación, se deben ingresar las credenciales básicas y la información de red. Una conectividad adecuada es absolutamente esencial para un rendimiento de monitorización fiable. Se debe verificar la conexión antes de continuar para evitar brechas en la monitorización.

2. Configura las reglas de auditoría

El segundo paso consiste en crear reglas de auditoría

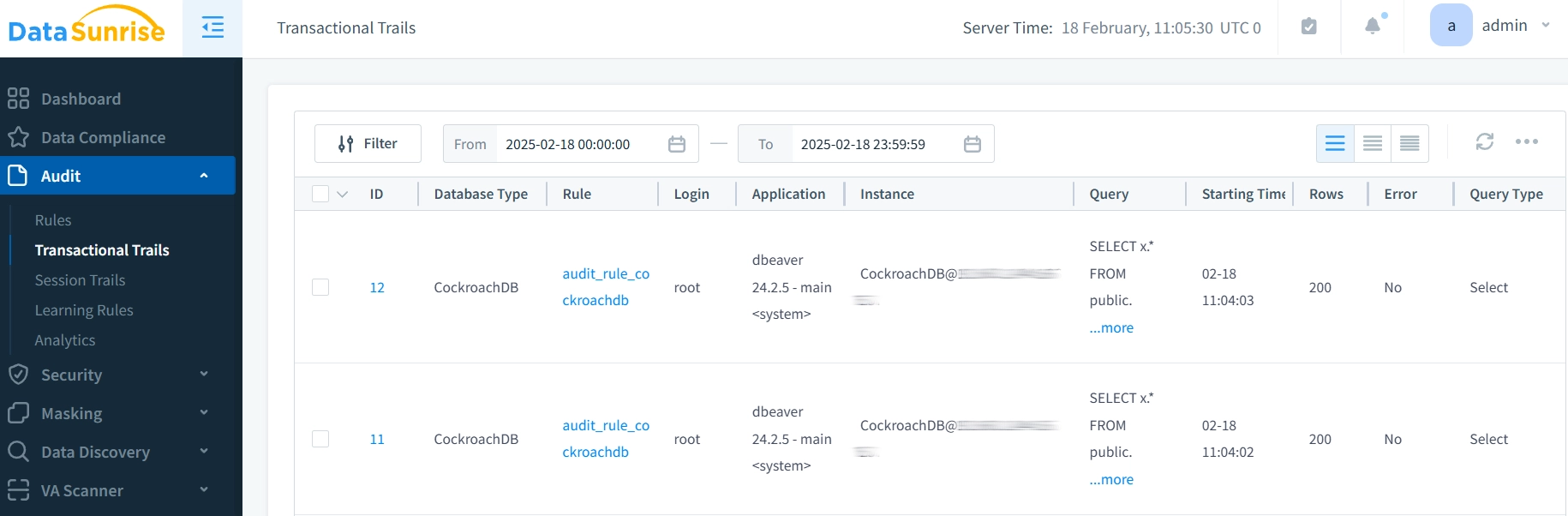

3. Monitoriza los registros de auditoría

El último paso requiere acceder a los registros de auditoría detallados a través de la intuitiva interfaz de DataSunrise para un análisis en tiempo real. Filtrar estos registros ayuda a identificar incidentes de seguridad o problemas de cumplimiento. El objetivo principal se centra en transformar los datos de auditoría sin procesar en inteligencia de seguridad accionable. Se proporcionan análisis visuales para la identificación de tendencias junto con capacidades de generación de informes:

Mejores prácticas para el registro de auditoría en CockroachDB

Una auditoría efectiva requiere prestar especial atención a varias áreas clave. Las organizaciones deben centrarse en estos cinco aspectos críticos de la implementación. Un enfoque integral casi siempre produce los mejores resultados en términos de seguridad y cumplimiento en estas circunstancias. Seguir las mejores prácticas representa los estándares de la industria para obtener resultados óptimos:

1. Optimización del rendimiento

- Registro selectivo: Audita solo las actividades esenciales para minimizar el impacto

- Gestión de índices: Crea los índices apropiados para consultas eficientes

- Rotación de registros: Establece el archivado automático de los registros más antiguos

- Planificación de almacenamiento: Asigna suficiente espacio de almacenamiento para auditoría en función de las necesidades de retención

2. Implementación de la seguridad

- Controles de acceso: Restringe el acceso utilizando controles basados en roles

- Encriptación: Protege los datos de auditoría tanto en reposo como en tránsito mediante una encriptación robusta

- Protección contra manipulaciones: Aplica sumas de verificación para detectar modificaciones no autorizadas

- Estrategia de copias de seguridad: Mantén copias de seguridad separadas de los registros de auditoría

3. Gestión del cumplimiento

- Políticas de retención: Define periodos en función de las normativas de cumplimiento

- Clasificación de datos: Prioriza el registro de datos sensitive

- Validación regular: Prueba periódicamente la integridad de los registros

- Documentación: Mantén registros detallados de los procedimientos

4. Monitorización y análisis

- Alertas en tiempo real: Configura notificaciones para actividades sospechosas

- Revisiones periódicas: Establece procedimientos de revisión programados

- Detección de anomalías: Adopta un análisis de patrones para identificar comportamientos inusuales

- Informes: Crea visualizaciones para métricas de seguridad

5. Integración con soluciones de terceros

- Herramientas especializadas: Incorpora la Cortafuegos de Base de Datos DataSunrise para capacidades mejoradas

- Gestión centralizada: Utiliza plataformas para gestionar la seguridad a lo largo de las bases de datos

- Cumplimiento automatizado: Aprovecha las plantillas del gestor de cumplimiento

- Análisis avanzados: Emplea detección de amenazas para monitorizar las actividades

Conclusión

La funcionalidad esencial para la monitorización básica y las necesidades de cumplimiento proviene de las capacidades nativas de auditoría en CockroachDB. Las organizaciones con requisitos avanzados de seguridad a menudo se benefician de soluciones integradas como DataSunrise.

Combinar esta plataforma de bases de datos con las funciones de DataSunrise permite a las organizaciones establecer una monitorización robusta mientras aseguran el cumplimiento SOX. Este enfoque integrado aborda de forma efectiva los desafíos modernos de seguridad de la base de datos sin sacrificar el rendimiento. Una estrategia bien elaborada reduce significativamente los incidentes de seguridad y simplifica enormemente los procesos de cumplimiento.

¿Listo para mejorar tus capacidades de auditoría? Programa una demostración hoy mismo para ver cómo DataSunrise puede fortalecer de inmediato tu postura de seguridad.