Ataques Cibernéticos con IA

A medida que la inteligencia artificial revoluciona las operaciones empresariales, el 91% de las organizaciones despliegan sistemas de IA en flujos de trabajo críticos para la misión. Aunque estas tecnologías ofrecen capacidades transformadoras, se enfrentan a amenazas de ciberataques sin precedentes que los marcos de seguridad tradicionales no pueden abordar adecuadamente.

Esta guía examina los vectores emergentes de ciberataques con IA, explorando estrategias de defensa integrales que permiten a las organizaciones proteger sus inversiones en IA mientras mantienen la excelencia operativa y la seguridad de los datos.

La plataforma de seguridad de IA de vanguardia de DataSunrise ofrece Protección Contra Amenazas Sin Intervención con Detección Autónoma de Ataques en todas las principales plataformas de IA. Nuestra Protección Consciente del Contexto integra sin problemas la defensa cibernética con controles técnicos, proporcionando una mitigación de ataques con precisión quirúrgica para una protección integral del sistema de IA.

Vectores Críticos de Ciberataques con IA

Los sistemas de IA enfrentan amenazas de seguridad únicas que requieren enfoques de protección especializados:

Ataques de Inyección de Prompts

Los adversarios crean entradas maliciosas diseñadas para anular las instrucciones del sistema y manipular el comportamiento de la IA, lo que podría causar acceso no autorizado a funciones del sistema, exposición de información sensible o escalada de privilegios. Las técnicas avanzadas incluyen la inyección indirecta a través de contenido de terceros y ataques en múltiples etapas que evitan la detección, similar a las vulnerabilidades de inyección SQL en sistemas tradicionales.

Envenenamiento de Datos de Entrenamiento

Los atacantes comprometen conjuntos de datos de entrenamiento para influir en el comportamiento del modelo mediante la inserción de contenido sesgado, la creación de desencadenantes de puertas traseras o la introducción de vulnerabilidades de seguridad. Estos ataques comprometen los sistemas de IA en su base, requiriendo un extenso reentrenamiento para remediarlos y una encriptación integral de la base de datos para proteger los repositorios de datos de entrenamiento.

Extracción de Modelos y Robo de Propiedad Intelectual

Adversarios sofisticados intentan reconstruir modelos propietarios mediante un sondeo sistemático de API y análisis de consultas. Los ataques de extracción de modelos amenazan las ventajas competitivas y las inversiones en propiedad intelectual, requiriendo registros de auditoría comprensivos y análisis de comportamiento para detectar patrones inusuales en las consultas.

Ejemplos Adversariales

Los atacantes crean entradas diseñadas específicamente para hacer que los sistemas de IA clasifiquen erróneamente datos o tomen decisiones incorrectas. Los ejemplos adversariales explotan propiedades matemáticas de las redes neuronales para crear perturbaciones imperceptibles que alteran drásticamente las salidas del modelo. Las organizaciones deben implementar reglas de seguridad robustas para detectar y bloquear estos patrones de ataque sofisticados.

Implementación de Detección de Ataques en IA

Detectar ataques de inyección de prompts requiere un análisis en tiempo real de las entradas de los usuarios combinado con la búsqueda de patrones y el monitoreo del comportamiento. Las organizaciones deben aprovechar las capacidades de descubrimiento de datos para identificar información sensible dentro de las interacciones con la IA. La siguiente implementación demuestra cómo identificar prompts maliciosos que intentan manipular los sistemas de IA:

import re

from datetime import datetime

class AIAttackDetector:

def __init__(self):

self.injection_patterns = [

r'ignore\s+previous\s+instructions',

r'disregard\s+all\s+prior\s+commands',

r'act\s+as\s+if\s+you\s+are\s+administrator'

]

def detect_prompt_injection(self, prompt: str, user_id: str):

"""Detecta intentos de inyección de prompts en tiempo real"""

detection_result = {

'user_id': user_id,

'threat_level': 'BAJO',

'attack_detected': False

}

# Verificar patrones de inyección conocidos

for pattern in self.injection_patterns:

if re.search(pattern, prompt, re.IGNORECASE):

detection_result['attack_detected'] = True

detection_result['threat_level'] = 'ALTO'

break

return detection_result

Monitoreo de Integridad del Modelo

El monitoreo de la integridad del modelo de IA requiere una comparación continua de las métricas de rendimiento actuales contra los patrones establecidos para detectar envenenamiento de datos de entrenamiento. Una evaluación regular de vulnerabilidades ayuda a identificar debilidades antes de que los atacantes las exploten. Esta implementación rastrea desviaciones en el rendimiento que pueden indicar modelos comprometidos:

class AIModelIntegrityMonitor:

def __init__(self, baseline_metrics):

self.baseline_metrics = baseline_metrics

self.alert_threshold = 0.15

def detect_model_poisoning(self, current_performance: dict):

"""Monitorea señales de envenenamiento de datos de entrenamiento"""

integrity_assessment = {

'poisoning_detected': False,

'anomalies': []

}

# Comparar el rendimiento contra la línea base

for metric, baseline_value in self.baseline_metrics.items():

current_value = current_performance.get(metric, 0)

deviation = abs(current_value - baseline_value) / max(baseline_value, 0.001)

if deviation > self.alert_threshold:

integrity_assessment['anomalies'].append({

'metric': metric,

'deviation': deviation

})

integrity_assessment['poisoning_detected'] = True

return integrity_assessment

Estrategia de Implementación de Defensa

Para las Organizaciones:

- Seguridad en Múltiples Capas: Implemente estrategias de defensa en profundidad con control de acceso basado en roles

- Monitoreo Continuo: Despliegue monitoreo en tiempo real para la detección de ataques

- Respuesta a Incidentes: Establezca procedimientos de respuesta específicos para la IA con mitigación automatizada de amenazas

- Gestión de Cumplimiento: Utilice herramientas de gestión de cumplimiento para mantener la adherencia regulatoria

Para Equipos Técnicos:

- Sanitización de Entradas: Implemente una validación robusta con enmascaramiento dinámico de datos y enmascaramiento estático para datos sensibles

- Limitación de Velocidad: Prevenga la extracción de modelos mediante una limitación de velocidad inteligente

- Registro de Auditoría: Mantenga registros de auditoría comprensivos con la optimización de almacenamiento de auditorías

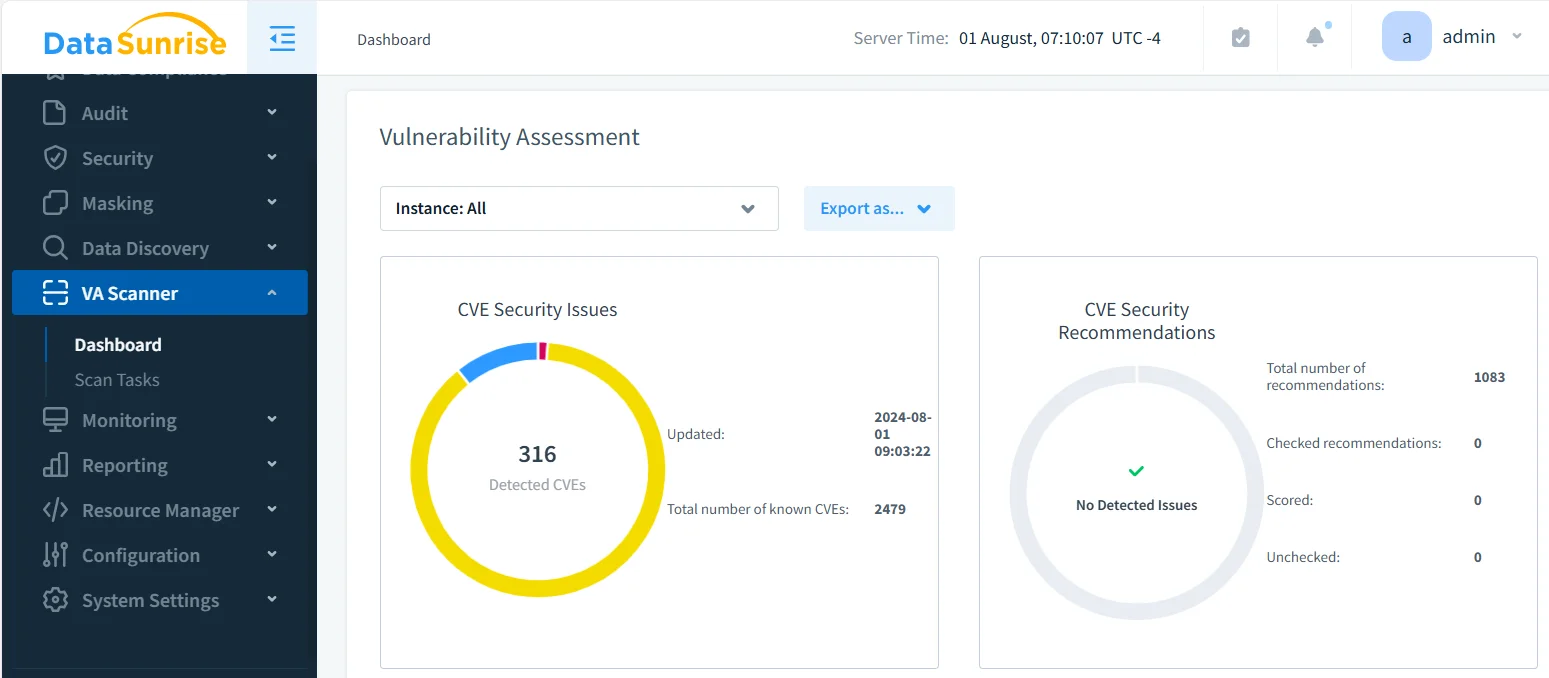

DataSunrise: Defensa Integral contra Ciberataques con IA

DataSunrise ofrece protección contra ciberataques de nivel empresarial diseñada específicamente para entornos de IA. Nuestra solución proporciona Detección Autónoma de Amenazas con Mitigación de Ataques en Tiempo Real en ChatGPT, Amazon Bedrock, Azure OpenAI, Qdrant y despliegues personalizados de IA, garantizando el cumplimiento de la IA por defecto.

Capacidades Clave de Defensa:

- Detección de Amenazas impulsada por ML: Protección Consciente del Contexto con Detección de Comportamiento Sospechoso en todas las interacciones con IA utilizando herramientas avanzadas de LLM y ML

- Prevención de Inyección de Prompts: Monitoreo de IA sin Intervención con reconocimiento automatizado de patrones de ataque

- Protección de la Integridad del Modelo: Monitoreo continuo para detectar intentos de envenenamiento de datos de entrenamiento

- Cobertura Multiplataforma: Seguridad unificada a través de más de 50 plataformas compatibles con protección independiente del proveedor

- Respuesta Automatizada: Alineación regulatoria en tiempo real con notificación inmediata de amenazas

Los modos de implementación flexibles de DataSunrise soportan entornos de IA locales, en la nube e híbridos con integración sin fisuras. Las organizaciones logran una reducción significativa en ciberataques exitosos contra la IA, mayor visibilidad de las amenazas a través de registros de auditoría completos y una gestión de seguridad optimizada con Automatización de Políticas sin Código. Nuestro firewall de base de datos proporciona capas adicionales de protección contra accesos no autorizados.

A diferencia de soluciones que requieren ajustes constantes de reglas, DataSunrise ofrece Orquestación de Cumplimiento Autónoma con Calibración Regulatoria Continua. Nuestra plataforma rentable y escalable atiende a organizaciones que van desde startups hasta empresas Fortune 500, con una Política de Precios Flexible.

Conclusión: Construyendo una Seguridad de IA Resiliente

Los ciberataques contra la IA representan amenazas sofisticadas que requieren estrategias de defensa integrales que aborden las vulnerabilidades únicas de los sistemas de IA. Las organizaciones que implementan marcos de seguridad robustos para la IA se posicionan para aprovechar el potencial transformador de la IA mientras mantienen la protección contra amenazas en constante evolución.

Al implementar marcos de defensa avanzados con monitoreo automatizado y detección inteligente de amenazas, las organizaciones pueden desplegar innovaciones en IA con confianza mientras protegen sus activos más valiosos. El futuro pertenece a las organizaciones que dominan tanto la innovación en IA como la ciberseguridad integral con protección continua de datos.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora