Registro de Auditoría de AlloyDB para PostgreSQL

AlloyDB para PostgreSQL aporta elasticidad nativa en la nube al conocido motor Postgres, pero con un gran poder viene una estricta responsabilidad sobre quién hace qué con cuáles datos. Un Registro de Auditoría de AlloyDB para PostgreSQL bien diseñado se transforma rápidamente de un simple requisito de cumplimiento a un activo estratégico para la seguridad y el análisis. Este artículo recorre la auditoría en tiempo real, el enmascaramiento dinámico, el descubrimiento de datos, la configuración nativa de auditoría en Google Cloud, el aprovechamiento de DataSunrise para una inspección profunda, y un vistazo a cómo la IA generativa (GenAI) puede descubrir anomalías sigilosas dentro de tus registros.

Por Qué un Registro de Auditoría Moderno Importa

Regulaciones como las normas de cumplimiento exigen controles demostrables. Sin embargo, un registro de auditoría también alimenta la investigación operacional, el análisis de uso e incluso la optimización de costos. Bajo el capó, AlloyDB emite cargas útiles ricas en Cloud Logging que capturan cada declaración, cambio de rol y punto de contacto en la red, el combustible bruto para paneles de control en tiempo real o para modelos de aprendizaje automático posteriores. Cuando se combina con el descubrimiento de datos y el enmascaramiento dinámico de datos, se obtiene observabilidad integral sin exponer valores sensibles a ojos curiosos.

Flujos de Auditoría en Tiempo Real

AlloyDB escribe eventos del motor PostgreSQL en Cloud Logging en cuestión de segundos. Reenvía esos registros a Pub/Sub y transmítelos a BigQuery o Splunk para consultas instantáneas y alertas. Un ejemplo ligero en BigQuery podría verse así:

CREATE OR REPLACE EXTERNAL TABLE alloydb_audit.log_entries

WITH CONNECTION `projects/$PROJECT_ID/locations/$REGION/connections/alloydb_logging`;

SELECT

JSON_VALUE(log_entry, '$.protoPayload.authenticationInfo.principalEmail') AS actor,

JSON_VALUE(log_entry, '$.protoPayload.metadata.databaseName') AS database,

JSON_VALUE(log_entry, '$.protoPayload.metadata.statement') AS statement,

timestamp

FROM alloydb_audit.log_entries

WHERE timestamp >= TIMESTAMP_SUB(CURRENT_TIMESTAMP(), INTERVAL 15 MINUTE);

La consulta se actualiza cada minuto en Looker para resaltar actividades sospechosas, haciendo que la auditoría en tiempo real sea tangible en lugar de teórica.

Descubrimiento de Datos y Enmascaramiento Dinámico

Los motores de descubrimiento rastrean esquemas, clasifican PII (Información de Identificación Personal) y alimentan políticas que DataSunrise aplica en línea. Una vez que el motor etiqueta una columna como nombre del titular de la tarjeta, una regla de enmascaramiento dinámico puede reemplazar automáticamente caracteres para cualquier sesión que no tenga el rol de Auditor:

-- ejecutado en la consola DataSunrise

ADD MASKING RULE mask_pan

ON TABLE sales.cards

COLUMN card_number STRATEGY partial(6, 4);

Dado que la regla se sitúa entre la aplicación y AlloyDB, los desarrolladores continúan trabajando con SQL familiar mientras que los auditores ven solo lo que están autorizados a ver — una forma elegante del principio de mínimos privilegios. La lógica de enmascaramiento profundo se explica con más detalle en el artículo de DataSunrise sobre enmascaramiento dinámico de datos.

Panorama de Seguridad y Cumplimiento

Un único incumplimiento puede erosionar la confianza del cliente más rápido de lo que cualquier campaña de marketing puede construirla. La Monitorización de Actividad de Base de Datos añade análisis de comportamiento, alertando cuando las sesiones se desvían de las normas aprendidas. Los registros de auditoría estrechamente vinculados simplifican las certificaciones para GDPR, HIPAA, PCI-DSS y otros, como se detalla en el resumen de DataSunrise sobre regulaciones de cumplimiento. La detección avanzada de amenazas, controles basados en roles y almacenamiento cifrado — todos elementos integrales de AlloyDB — proporcionan la base sobre la cual se sostiene el registro de auditoría.

Configuración de Auditoría Nativa en Google Cloud

Por defecto, AlloyDB produce registros del motor similares a la salida estándar de PostgreSQL log_statement y log_connections, pero reforzados para multi-inquilino en la nube:

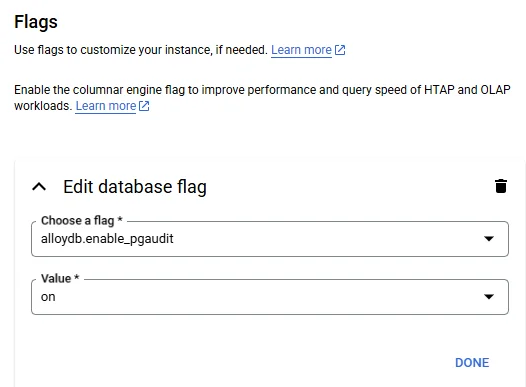

- Habilitar las Banderas de Auditoría – En la consola de Google Cloud, navega a Clústeres AlloyDB ➜ Configuración ➜ Banderas y establece

log_statement = 'all'o valores más específicos comoddl. - Activar la Extensión pgAudit – AlloyDB incluye pgAudit. Conéctate vía psql y ejecuta:

CREATE EXTENSION IF NOT EXISTS pgaudit; ALTER SYSTEM SET pgaudit.log = 'read, write, ddl'; SELECT pg_reload_conf(); - Exportar a Cloud Logging – Por defecto, las entradas de auditoría se almacenan en Cloud Logging bajo el tipo de recurso

alloydb.googleapis.com/Cluster. Crea un sink hacia BigQuery para análisis a largo plazo o hacia Cloud Storage para archivo en frío. - Ajustar la Retención y CMEK – Aplica políticas de retención a nivel organizacional y claves de cifrado gestionadas por el cliente para cumplir con mandatos regionales de soberanía.

alloydb.enable_pgaudit en Google Cloud.Dado que AlloyDB comparte el ADN de Postgres, las mismas habilidades en configuración de pgaudit se transfieren sin inconvenientes, pero con la elasticidad e indexación automática que Postgres por sí solo no ofrece.

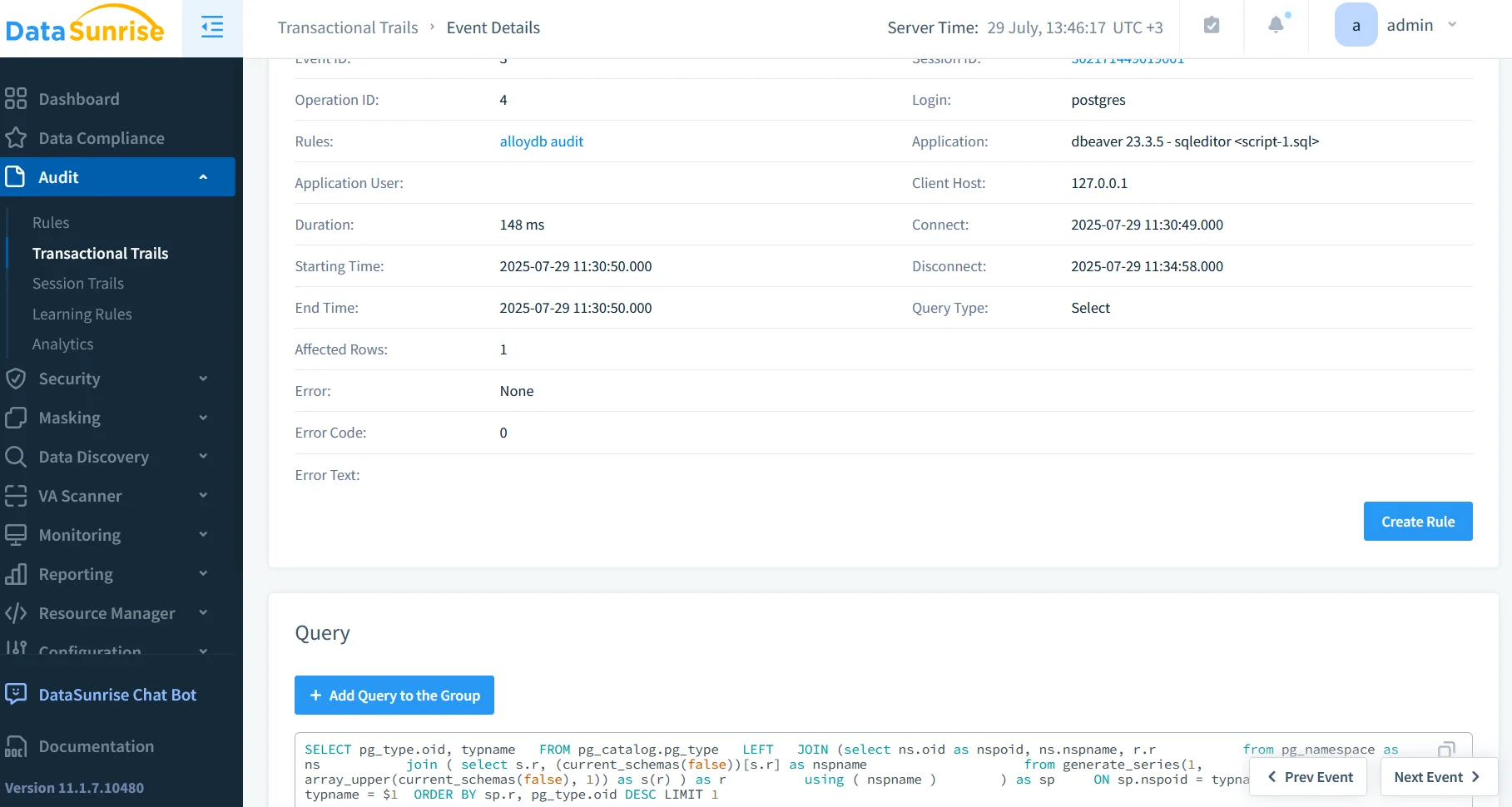

Fortalecimiento con Auditoría DataSunrise

Donde la auditoría nativa no puede interceptar el tráfico de red cifrado o aplicar riesgos contextuales, DataSunrise llena ese vacío. Desplegado como proxy inverso frente a AlloyDB, este:

- Captura el SQL completo antes de su ejecución, incluidos los valores vinculados.

- Almacena registros de auditoría a prueba de manipulaciones en ClickHouse o S3.

- Correlaciona sesiones, usuarios, direcciones IP y IDs de aplicación para la Monitorización de Actividad de Base de Datos.

- Genera informes listos para cumplimiento (SOX, PCI-DSS) con solo unos pocos clics.

Un patrón típico de despliegue es enrutar el tráfico de la aplicación a través de DataSunrise en un clúster regional de GKE. Terraform puede añadir un balanceador de carga externo global, con una regla de reenvío tcp:5432 ➜ datasunrise ➜ alloydb, preservando listas blancas de IP a la vez que añade inspección profunda de paquetes.

GenAI Encuentra su Lugar en el Registro de Auditoría

Los Modelos de Lenguaje Extensos son sorprendentemente buenos identificando lo nuevo — aquello que la mayoría de motores basados en reglas pasan por alto. Alimenta los registros de AlloyDB a Vertex AI o cualquier LLM local y formula preguntas como si fuera un analista junior:

from vertexai.preview.language_models import ChatModel

import base64, json, google.cloud.logging_v2 as glog

client = glog.Client()

entries = client.list_entries(

filter_="resource.type=\"alloydb.googleapis.com/Cluster\" timestamp>\"2025-07-28T00:00:00Z\""

)

raw = "\n".join(json.dumps(e.to_api_repr()) for e in entries)

chat = ChatModel.from_pretrained("gemini-1.5-pro-preview")

response = chat.start_chat()

response.send_message(

"Eres un analista SOC. Resalta eliminaciones MULTIFILA inusuales ejecutadas por cuentas de servicio "

"en las últimas 24 horas. Registros:\\n" + raw[:12000]

)

print(response.last)

El modelo resume picos en los registros (“ServiceAccount-A eliminó 12 veces más filas que el promedio semanal a las 02:14 UTC”) y recomienda acciones de seguimiento. Para un flujo de trabajo más determinístico, combina los insights de GenAI con políticas deterministas: si el modelo detecta severidad ≥ 0.7, DataSunrise puede poner automáticamente en cuarentena la sesión.

Integrándolo Todo

Un Registro de Auditoría de AlloyDB para PostgreSQL resiliente no es una sola función sino un ecosistema:

- Cloud Logging + pgAudit para cobertura nativa.

- DataSunrise para inspección profunda, enmascaramiento y artefactos de cumplimiento.

- GenAI para sacar a la luz contexto que solo los paneles no pueden mostrar.

- Enmascaramiento Dinámico y Descubrimiento de Datos para mantener los secretos ocultos pero aún buscables.

Conclusión

La frase clave Auditoría de Base de Datos para AlloyDB para PostgreSQL encapsula mucho más que la retención de registros. Señala un compromiso con la visibilidad, la privacidad y la mejora continua. Al adoptar las herramientas nativas de Google Cloud, extender con la capa de seguridad de DataSunrise y experimentar con análisis impulsados por GenAI, los equipos pueden transformar una acumulación de auditorías en una barrera proactiva que escala con sus cargas de trabajo más ambiciosas. El futuro del Registro de Auditoría de AlloyDB para PostgreSQL es, por tanto, menos sobre perseguir incumplimientos pasados y más sobre predecir los de mañana, hoy.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora