Auditoría de Datos para AlloyDB para PostgreSQL

AlloyDB para PostgreSQL ofrece a los equipos de ingeniería la potencia transaccional de PostgreSQL combinada con la elasticidad de Google Cloud. Sin embargo, cuanto más críticas son las cargas de trabajo que migras, más insistentemente los reguladores y arquitectos de seguridad plantean una pregunta simple: ¿Cómo podemos demostrar que cada acceso a los datos es legítimo? Auditoría de Datos para AlloyDB para PostgreSQL es la respuesta. Proporciona evidencia continua para el cumplimiento, bloquea abusos internos en tiempo real y transforma registros en información ejecutiva de alto nivel.

Por qué las Cargas de Trabajo Modernas Necesitan Auditoría Continua

La rotación tradicional de registros nocturnos es demasiado lenta para las aplicaciones orientadas a eventos actuales. Microservicios, cuadernos de ciencia de datos y socios externos generan miles de sentencias SQL por segundo. Sin un canal de auditoría siempre activo, se corre el riesgo de filtración silenciosa de datos, políticas de privilegio mínimo no aplicadas y costosos análisis forenses posteriores a incidentes. AlloyDB incluye la misma extensión pg_audit familiar para los administradores de PostgreSQL, y la plataforma envía cada entrada a Cloud Logging, donde puede ser filtrada, dirigida y almacenada indefinidamente. Según la propia guía Cloud Audit Logs de Google, cada evento de AlloyDB se conserva durante al menos 400 días, garantizando una cadena de custodia.

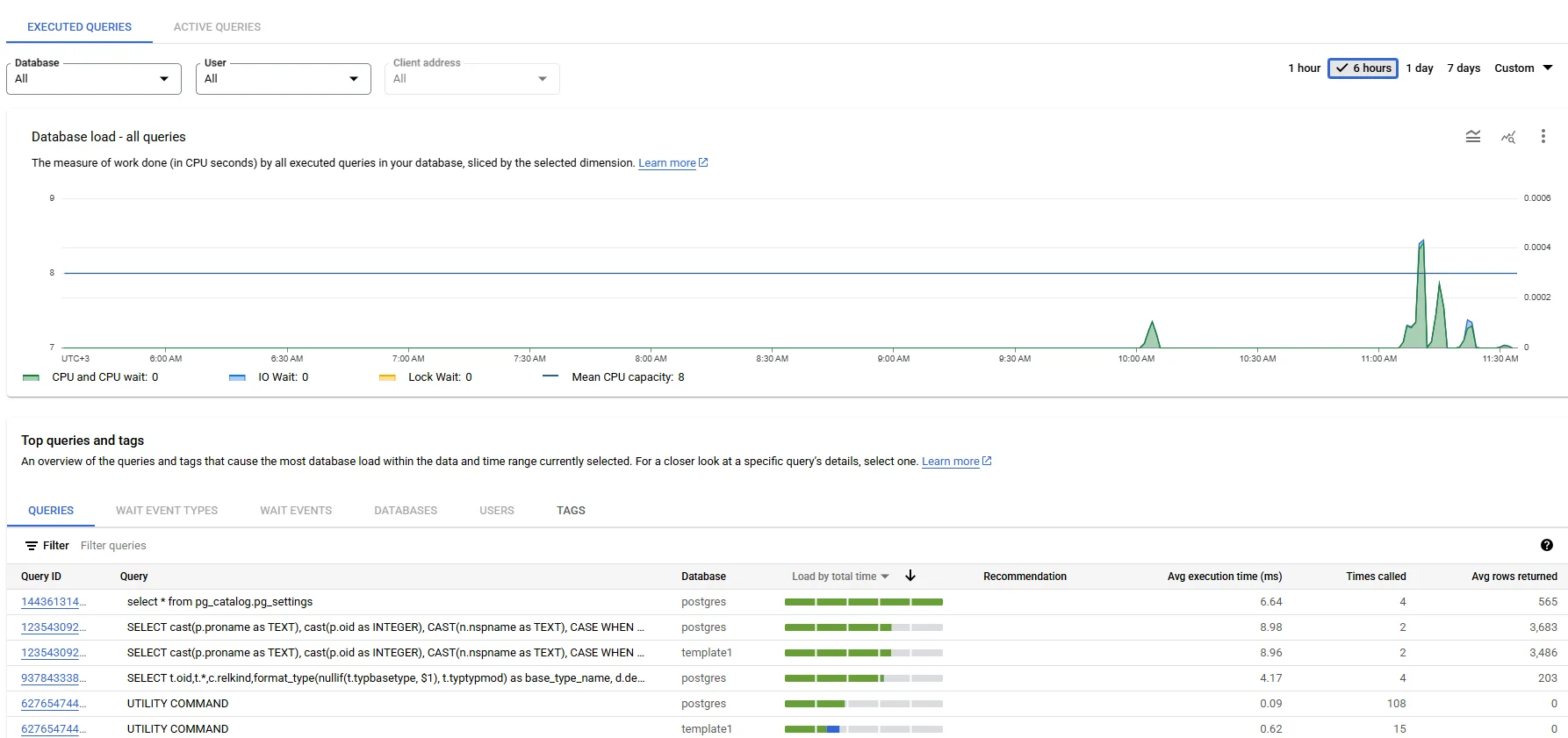

De Registros a Telemetría en Vivo: Flujos de Auditoría en Tiempo Real

Los eventos de auditoría de AlloyDB pueden exportarse a Pub/Sub con una sola regla de sink, convirtiendo archivos estáticos en telemetría en vivo que plataformas analíticas como Google Dataflow o Apache Flink pueden enriquecer en vuelo. Cuando cada segundo cuenta, un DELETE sin cláusula WHERE es detectado y cancelado antes de confirmarse.

Para una visibilidad más profunda a nivel de capa 7, DataSunrise ofrece Monitoreo de Actividad de Base de Datos que funciona como un proxy inverso. Intercepta cada consulta, la analiza contra líneas base adaptativas y, si es necesario, bloquea la ejecución mientras envía una alerta inmediata a Slack o Teams mediante Notificaciones en Tiempo Real. El resultado es una respuesta en menos de un segundo a amenazas internas o credenciales comprometidas.

Enmascaramiento Dinámico de Datos: Proteger Antes de Registrar

La auditoría reduce aún más el riesgo cuando los atacantes no pueden ver los valores sensibles en primer lugar. El motor de Enmascaramiento Dinámico de Datos de DataSunrise reescribe los conjuntos de resultados sobre la marcha, mostrando solo los últimos cuatro dígitos de una tarjeta de crédito o aplicando hash a direcciones de correo electrónico personales. A diferencia del enmascaramiento clásico basado en vistas de PostgreSQL, no se requieren cambios en el esquema y los desarrolladores mantienen total compatibilidad con SQL. El enmascaramiento también satisface las cláusulas de “minimización de datos” presentes tanto en GDPR como en PCI DSS.

Descubrimiento y Clasificación Automática de Datos

Antes de poder enmascarar o auditar, debes saber dónde reside la información sensible. Solo los metadatos de AlloyDB son insuficientes cuando las columnas JSON del cliente contienen datos PII anidados. El Descubrimiento de Datos de DataSunrise escanea tablas, vistas e incluso campos semiestructurados, aplicando aprendizaje automático para identificar PAN, NIN, PHI y otros atributos regulados. Cada hallazgo se convierte en una etiqueta que las políticas posteriores consumen, asegurando que cada nueva columna reciba las mismas protecciones que las tablas principales.

Análisis de Seguridad y Detección del Comportamiento

El volumen y la velocidad convierten las auditorías en retos de big data. DataSunrise complementa los eventos en bruto con Análisis de Comportamiento. Se aprende un perfil para cada cuenta: horas típicas, tablas y tipos de comando. Las desviaciones activan contramedidas definidas por políticas en el generador gráfico de Reglas de Auditoría. Los equipos de seguridad ya no persiguen falsos positivos; se concentran en anomalías materiales, como una cuenta de nómina retirada que exporta millones de filas a las 3 a. m.

Cumpliendo con la Letra de la Normativa

Los gestores de cumplimiento necesitan informes reproducibles, no gigabytes de CSV. El Gestor de Cumplimiento de DataSunrise cruza automáticamente los registros de auditoría de AlloyDB con matrices de control para GDPR, PCI DSS y HIPAA, generando PDF listos para auditores. Para almacenamiento a largo plazo y en frío, la auditoría puede descargarse a Cloud Storage o archivarse mediante el marco de Almacenamiento de Auditoría de DataSunrise para controlar costos.

Configuración de Auditoría Nativa en AlloyDB

A continuación, se muestra una configuración mínima pero lista para producción que captura tanto sentencias DDL como aquellas que modifican datos. Aplícala una vez por instancia:

-- Habilitar registro detallado de parámetros

ALTER SYSTEM SET log_parameter_max_length = 2048;

-- Activar la extensión pg_audit

CREATE EXTENSION IF NOT EXISTS pg_audit;

-- Registrar DDL más INSERT/UPDATE/DELETE

ALTER SYSTEM SET pgaudit.log = 'ddl, write';

SELECT pg_reload_conf();

Un sink de Cloud Logging como el siguiente:

gcloud logging sinks create alloydb-audit \

pubsub.googleapis.com/projects/<PROJECT>/topics/alloydb-audit \

--log-filter='resource.type=cloudsql_database AND logName:"cloudaudit.googleapis.com%2Fdata_access"'

envía cada evento a un tema Pub/Sub donde los trabajos SIEM o Flink se suscriben.

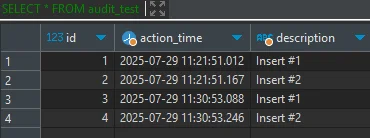

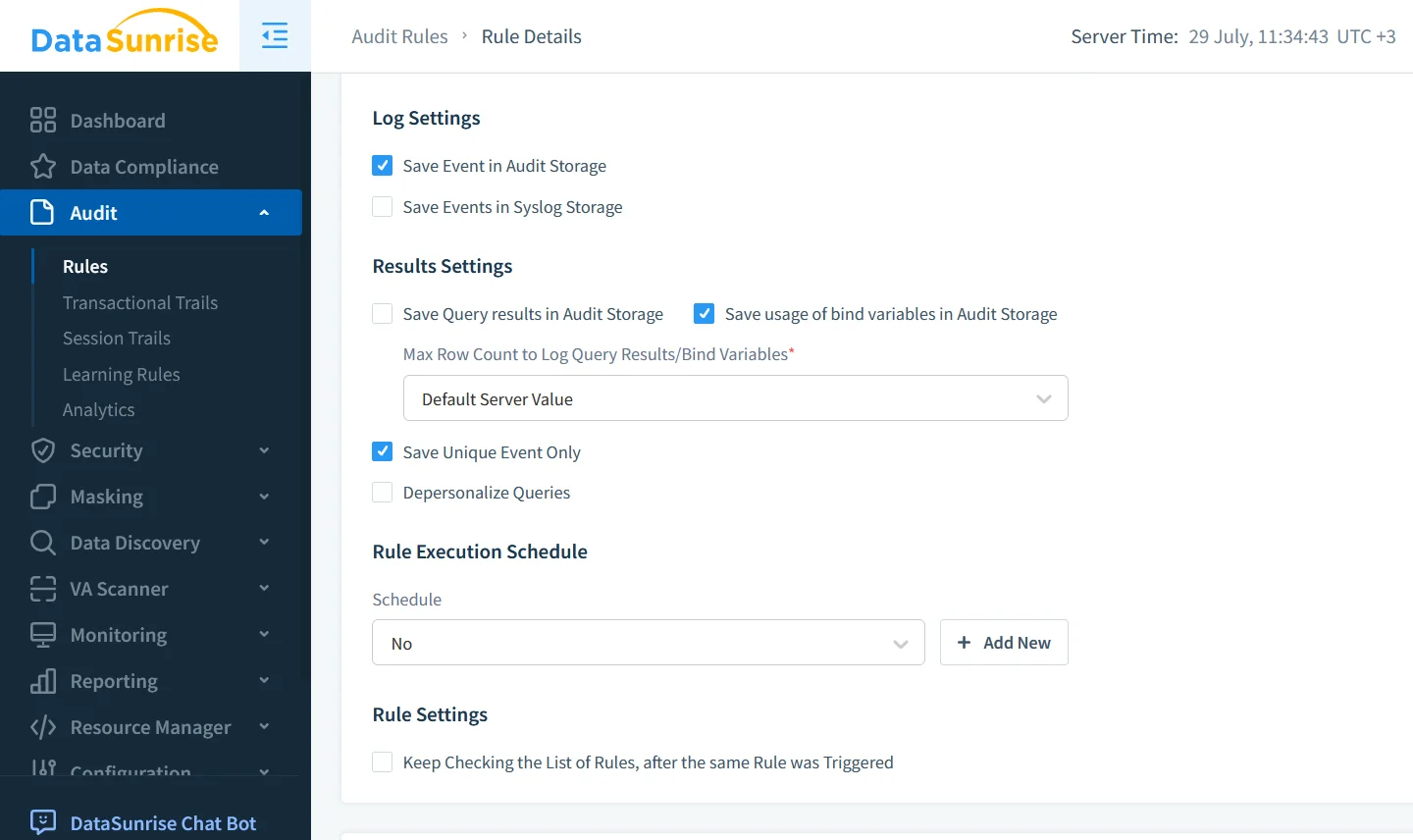

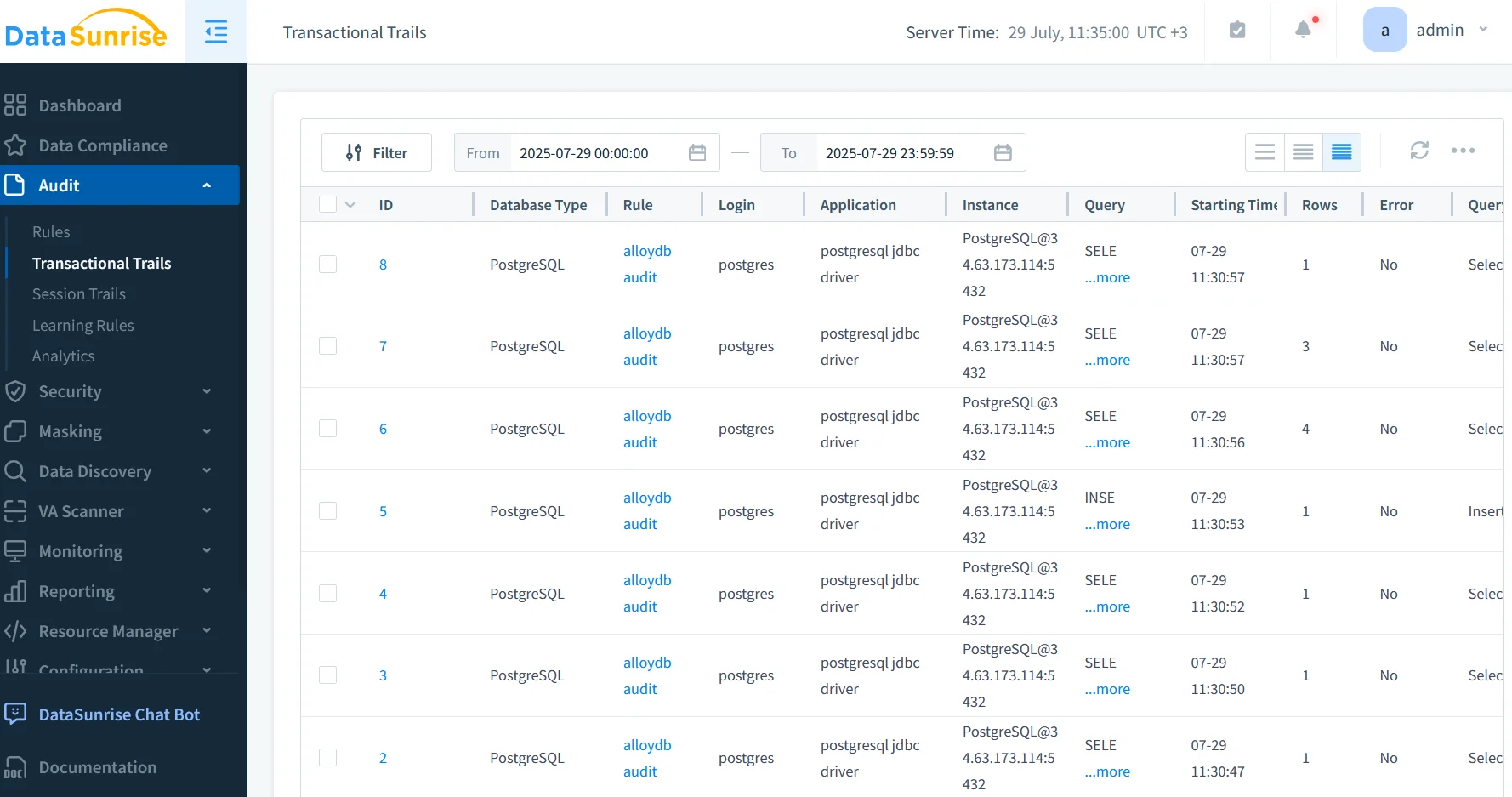

Auditoría Profunda con DataSunrise

La auditoría nativa es potente pero tiene límites: no puede correlacionar entre sesiones ni inspeccionar cargas útiles de paquetes. Implementa DataSunrise como proxy transparente y obtén:

- Almacenamiento centralizado de Audit Storage con compresión y reglas de retención.

- Bloqueo sensible al contenido impulsado por fuentes de Amenazas de Seguridad.

- Ofuscación granular para usuarios de análisis ad hoc.

- Informes HTML y PDF bajo demanda mediante Generación de Reportes.

La implementación es sencilla: ejecuta el contenedor DataSunrise en la misma VPC, registra AlloyDB como backend y dirige las cadenas de conexión de la aplicación al punto final del proxy. Sin cambios de código, pero con un firewall de auditoría completo que aparece de la noche a la mañana.

Inteligencia de Auditoría Potenciada por GenAI

Las líneas de auditoría en bruto aún requieren interpretación experta. Al combinar Auditoría de Datos para AlloyDB para PostgreSQL con modelos modernos de lenguaje grande, traduces registros en resúmenes en lenguaje sencillo y análisis de causa raíz.

La siguiente consulta selecciona comandos de escritura potencialmente peligrosos de la última hora y los prepara en JSON para Vertex AI Gemini 1.5:

WITH flagged AS (

SELECT event_time,

user_name,

command_tag,

statement

FROM audit_events

WHERE event_time > NOW() - INTERVAL '1 hour'

AND command_tag IN ('DELETE','UPDATE')

)

SELECT json_build_object('events', json_agg(flagged)) AS payload

FROM flagged;

Una función en Python en la nube luego envía payload con el prompt “Resume y clasifica estos eventos por riesgo” al endpoint del modelo en Vertex AI Generative AI. La respuesta — narrativa concisa, acción recomendada y puntaje de prioridad — se envía de vuelta al chat de seguridad vía webhook. Debido a que el LLM se ejecuta en un contenedor de Vertex AI protegido por privacidad y DataSunrise puede eliminar identificadores personales usando su gateway de Herramientas LLM y ML, ninguna información confidencial abandona el perímetro de confianza.

Conclusión

La auditoría solía ser una idea posterior añadida a las bases de datos. Hoy es un servicio siempre activo y amplificado por inteligencia que combina la telemetría nativa de AlloyDB, los controles a nivel de proxy de DataSunrise y el poder de resumen de GenAI. Adoptando temprano Auditoría de Datos para AlloyDB para PostgreSQL, las organizaciones cumplen con los reguladores, empoderan a los desarrolladores y reaccionan ante amenazas en tiempo real, sin ahogarse en registros ni sacrificar rendimiento.