Automatización de Cumplimiento de Datos TiDB

Introducción

TiDB es una base de datos SQL distribuida construida para procesamiento híbrido transaccional y analítico (HTAP) con una fuerte compatibilidad con MySQL. Su arquitectura escalable la convierte en una opción popular para cargas de trabajo de SaaS, fintech y comercio electrónico que requieren rendimiento en tiempo real y elasticidad.

Sin embargo, las empresas que operan en industrias reguladas enfrentan estrictos requisitos en torno a la protección de datos, monitoreo de accesos y retención. Para cumplir con estas obligaciones, las organizaciones deben asegurar que sus sistemas de bases de datos soporten funcionalidades como registro de auditoría, recuperación, enmascaramiento y aplicación de políticas—frecuentemente exigidas por leyes que regulan la privacidad y la responsabilidad financiera.

Esta guía presenta la Automatización de Cumplimiento de Datos TiDB, mostrando cómo TiDB ayuda a automatizar tareas clave de cumplimiento mediante su conjunto de herramientas nativas, y cómo DataSunrise extiende estas capacidades con protecciones avanzadas, análisis en tiempo real e informes listos para empresas.

¿Qué es el cumplimiento y por qué es importante?

El cumplimiento, en el contexto de la gestión de datos, significa adherirse a requisitos legales, regulatorios y específicos de la industria que gobiernan cómo se maneja la información sensible. Esto incluye proteger datos personales, mantener registros de auditoría, controlar el acceso y demostrar que existen salvaguardas.

Marcos regulatorios como GDPR, HIPAA, SOX y PCI DSS fueron creados para responsabilizar a las organizaciones sobre cómo colectan, almacenan y usan los datos. Estas normativas buscan prevenir accesos no autorizados, violaciones de datos y uso indebido de información—especialmente en sectores como salud, finanzas y comercio electrónico.

No cumplir con los requisitos de cumplimiento puede ocasionar más que solo deuda técnica:

- Multas financieras: Las multas regulatorias a menudo alcanzan millones de dólares por violaciones.

- Daño a la reputación: Las violaciones de datos erosionan la confianza de los clientes e impactan la credibilidad de la marca.

- Riesgo operacional: Sin controles establecidos, se dificulta detectar y responder a amenazas o incidentes.

Para los equipos de datos, el cumplimiento también aporta estructura y visibilidad a sistemas críticos. Define quién puede acceder a qué, asegura que las acciones se registren y crea una cadena verificable de responsabilidad. En resumen, un cumplimiento sólido no es solo una casilla para marcar: es la base para un crecimiento seguro y escalable.

Características nativas para la Automatización de Cumplimiento de Datos TiDB

1. Registro de Auditoría (Edición Empresarial)

La Edición Empresarial de TiDB (v7.1+) soporta registro de auditoría configurable usando filtros y reglas basadas en SQL. Los administradores pueden definir qué actividades capturar—como eventos de conexión, operaciones DML/DDL, o fallos de autenticación—y almacenar los registros en formato JSON o texto.

Ejemplo de código:

-- Habilitar auditoría y definir filtros

SET GLOBAL tidb_audit_enabled = 1;

SET GLOBAL tidb_audit_log_format = 'json';

SET GLOBAL tidb_audit_log_redacted = ON;

SET @rule = '{

"filter": [

{ "class": ["DML"], "status_code": [0] }

]

}';

SELECT audit_log_create_filter('dml_events', @rule);

SELECT audit_log_create_rule('dml_events', 'user@%', true);

Los registros pueden revisarse directamente o consultarse vía INFORMATION_SCHEMA.CLUSTER_LOG. Para más detalles, consulte la Guía de Auditoría de Base de Datos TiDB (PDF).

2. Recuperación a un Punto en el Tiempo (PITR)

La herramienta br (Backup & Restore) de TiDB permite programar copias de seguridad totales e incrementales de logs para reversión o recuperación. Esto es crítico para cumplir con regulaciones que requieren resiliencia y auditabilidad de los datos.

Ejemplo de código:

# Programar respaldo continuo de logs

tiup br log start --task-name=pitr --pd="${PD_IP}:2379" \

--storage='s3://compliance-logs'

Ejemplo de código:

# Restaurar a un timestamp específico

tiup br restore point \

--pd="${PD_IP}:2379" \

--storage='s3://compliance-logs' \

--full-backup-storage='s3://compliance-snapshots' \

--restored-ts '2025-07-09 12:00:00+0000'

Consulte la documentación oficial de PITR para detalles sobre cómo configurar intervalos de respaldo de logs, ajustar políticas de retención y restaurar desde snapshots. Una correcta configuración de PITR es esencial para cumplir requisitos de preparación para auditorías y para recuperarse rápidamente de incidentes como corrupción de datos, borrados o modificaciones no autorizadas.

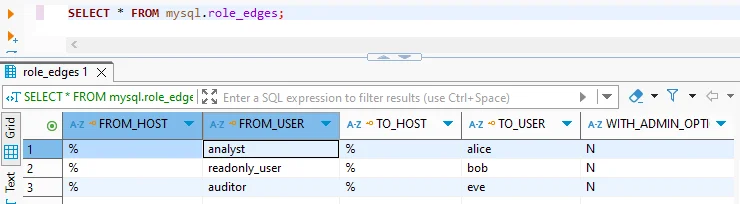

3. Control de Acceso y Descubrimiento Manual

TiDB soporta control de acceso basado en roles (RBAC) al estilo MySQL, permitiendo a los administradores definir qué usuarios pueden acceder a qué datos. En entornos regulados, aplicar el principio de mínimo privilegio ayuda a reducir riesgos y cumplir con requisitos relacionados a la confidencialidad de los datos.

Ejemplo de código:

CREATE USER 'auditor'@'%' IDENTIFIED BY 'Audit123!';

GRANT SELECT ON finance_data.* TO 'auditor'@'%';

Además de establecer políticas de acceso, es importante identificar qué tablas y columnas pueden contener información sensible. TiDB no incluye herramientas de descubrimiento integradas, pero se pueden usar expresiones regulares contra INFORMATION_SCHEMA para localizar posibles campos PII/PHI basados en nombres de columnas.

SELECT table_name, column_name

FROM information_schema.columns

WHERE column_name REGEXP 'email|name|address|card|phone';

Este método manual de descubrimiento provee un punto de partida para la clasificación y ayuda a priorizar qué datos requieren enmascaramiento, registro de auditoría o controles de acceso más estrictos.

Automatizando el cumplimiento con DataSunrise

DataSunrise es una plataforma de seguridad de base de datos que opera como proxy o sniffer entre sus aplicaciones y TiDB. Mientras TiDB proporciona funcionalidades básicas como registro de auditoría y control de acceso, estas por sí solas a menudo no son suficientes para una automatización completa del cumplimiento—especialmente en entornos sujetos a estrictas leyes de protección de datos.

DataSunrise amplía las capacidades nativas automatizando tareas como descubrimiento de datos, enmascaramiento, auditoría, alertas e informes—sin necesidad de cambios en la base de datos o la lógica de la aplicación. A continuación, cómo ayuda a hacer cumplir el cumplimiento en todo su entorno TiDB.

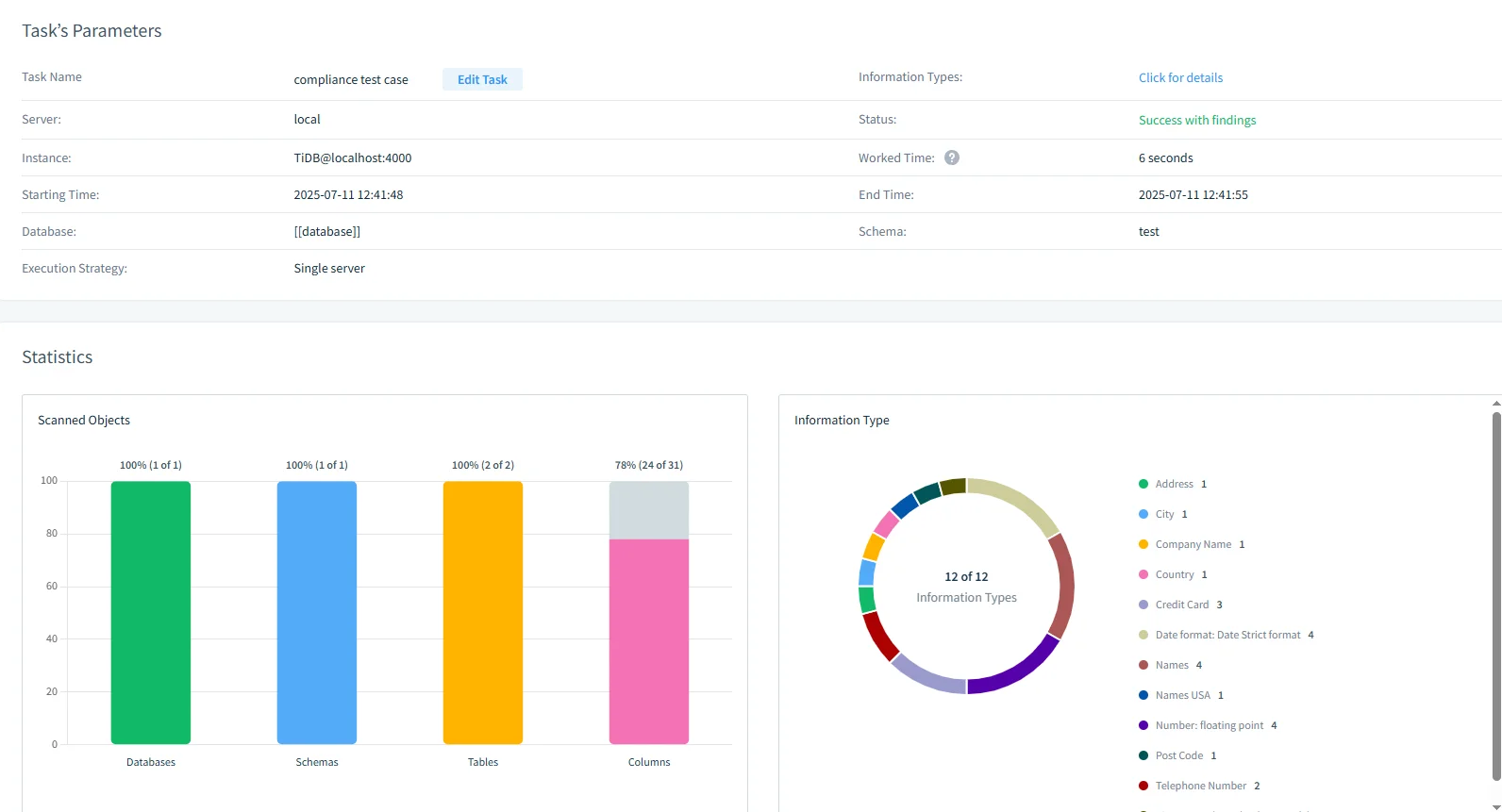

Descubrimiento de Datos Sensibles

DataSunrise identifica automáticamente datos sensibles usando escaneo basado en patrones y diccionarios. Campos como correos electrónicos, tarjetas de crédito, números de seguro social y códigos médicos son detectados y etiquetados.

- Escanee y etiquete PII/PHI en minutos

- Exporte informes de descubrimiento

- Programe reescaneos automáticos

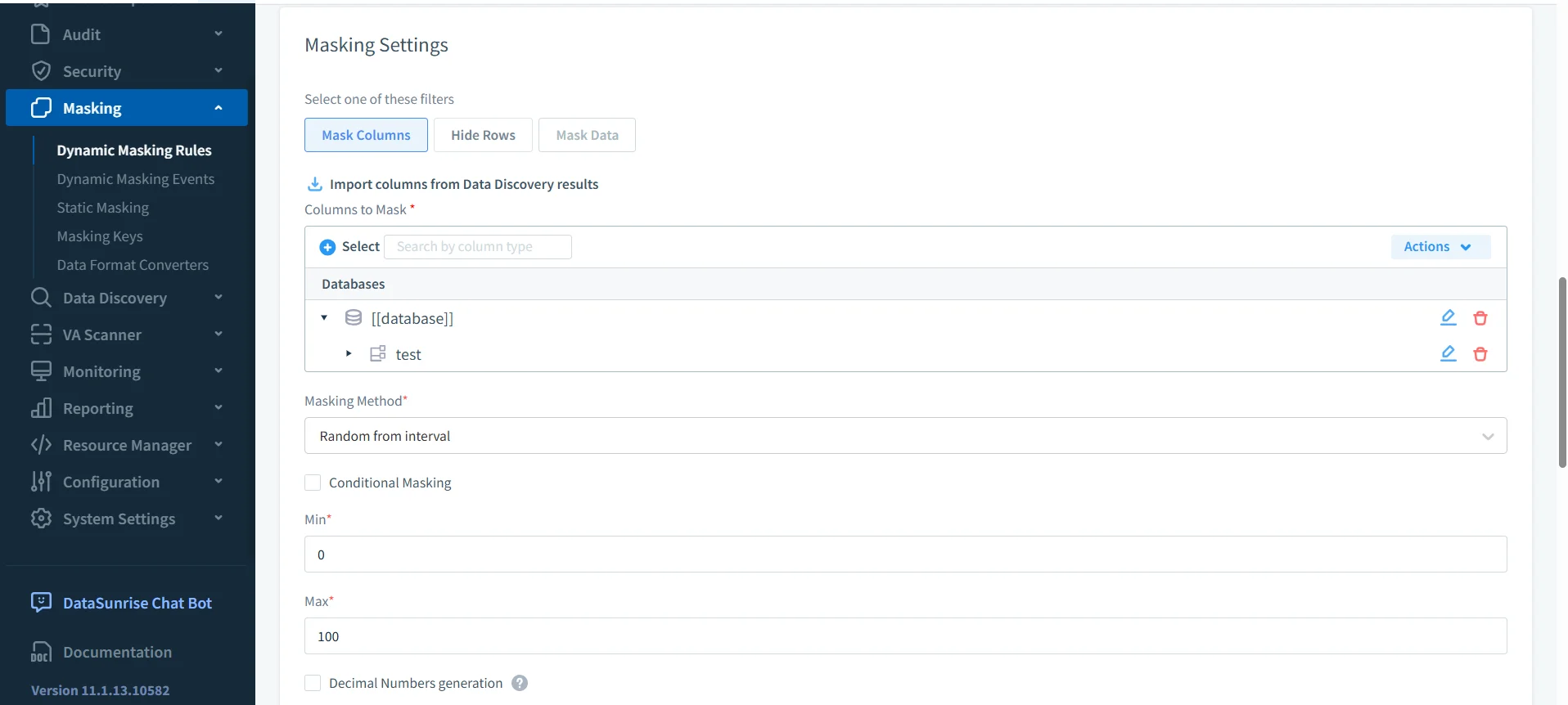

Enmascaramiento Dinámico

Las reglas de cumplimiento a menudo exigen minimización o anonimización de datos. DataSunrise aplica enmascaramiento dinámico de datos en tiempo real mediante inspección basada en proxy.

- Tipos de enmascaramiento: parcial, regex, nulificación, sustitución

- Reglas con contexto según usuario, IP, esquema y rol

- Sin cambios en TiDB ni en código de aplicación

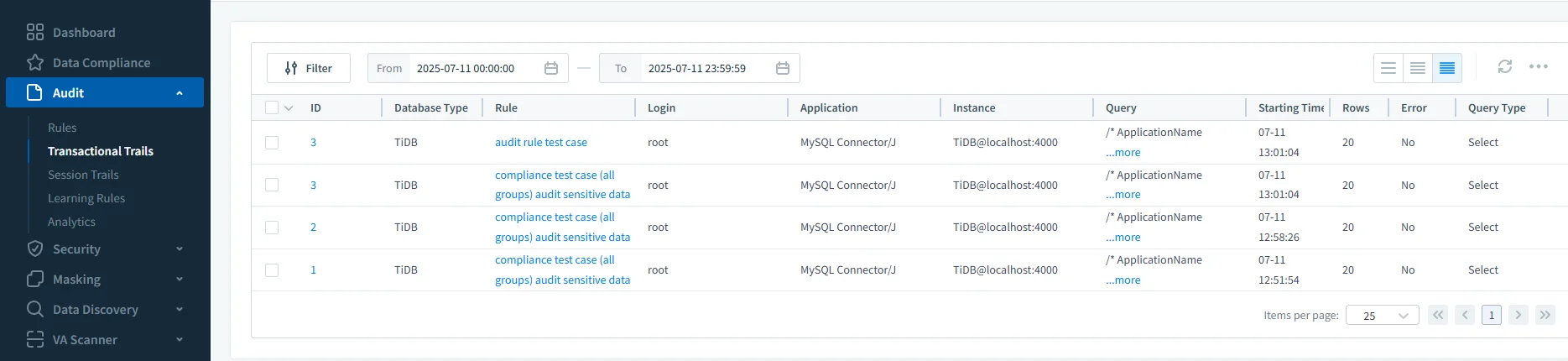

Rastros de Auditoría y Alertas

DataSunrise genera registros de auditoría centralizados en todas las bases de datos. Los registros incluyen sentencias SQL, usuarios, marcas de tiempo, columnas afectadas y variables bind.

También soporta alertas en tiempo real:

- Notificaciones por Slack, Teams, Email, Webhook

- Detección de consultas sospechosas

- Registro del cumplimiento de políticas

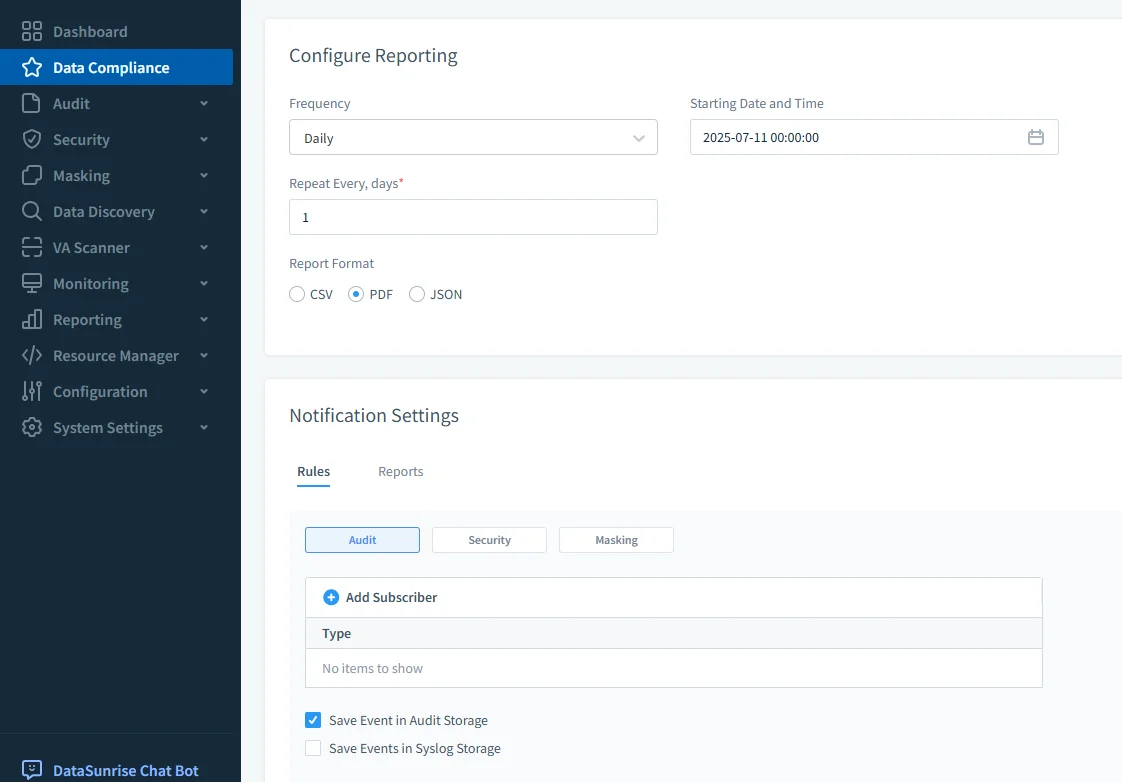

Informes de Cumplimiento

Los equipos pueden generar informes programados alineados con marcos regulatorios. Los informes incluyen historial de auditoría, patrones de acceso, cobertura de enmascaramiento y puntuación de riesgo de datos.

- Formatos de exportación: PDF, CSV, JSON

- Programar diario, semanal o bajo demanda

- Filtrar por rol, usuario, ventana temporal o tipo de consulta

Tareas comunes de cumplimiento y quién las maneja

Mientras TiDB proporciona bloques fundamentales para el cumplimiento, muchas tareas requieren herramientas externas para automatizar, escalar o aplicar políticas eficazmente. La siguiente tabla describe cómo se dividen típicamente las responsabilidades en un entorno TiDB + DataSunrise.

| Tarea de Cumplimiento | Herramienta Principal |

|---|---|

| Definir roles y privilegios de usuario | TiDB |

| Registrar actividad DML/DDL (básico) | TiDB (Enterprise) |

| Rastros de auditoría centralizados y en tiempo real | DataSunrise |

| Enmascarar PII según rol de usuario/sesión | DataSunrise |

| Descubrir datos sensibles (automatizado) | DataSunrise |

| Generar informes listos para cumplimiento | DataSunrise |

| Enviar alertas sobre comportamiento riesgoso | DataSunrise |

Resumen

TiDB proporciona herramientas fundamentales de cumplimiento como registro de auditoría, controles de acceso y recuperación a un punto en el tiempo—especialmente en configuraciones Empresariales o en la Nube Dedicada. Sin embargo, las organizaciones sujetas a estrictas leyes de protección de datos necesitan más que solo registros: requieren automatización, visibilidad y aplicación de políticas.

DataSunrise cubre esta necesidad con automatización basada en proxy para descubrimiento, enmascaramiento, rastros de auditoría, alertas e informes de cumplimiento. En conjunto, TiDB y DataSunrise ofrecen un entorno escalable, seguro y listo para auditorías para industrias reguladas.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora