Automatización del Cumplimiento de Datos de ScyllaDB

Las organizaciones que trabajan con bases de datos distribuidas como ScyllaDB enfrentan crecientes desafíos regulatorios y de seguridad. Gestionar datos sensibles de manera eficiente mientras se cumple con marcos regulatorios como GDPR, HIPAA y PCI DSS requiere automatización y precisión. La gestión manual del cumplimiento en clústeres a menudo conduce a brechas, inconsistencias y retrasos en los informes.

DataSunrise proporciona automatización de cumplimiento sin intervención manual para ScyllaDB mediante el descubrimiento autónomo, monitoreo continuo y orquestación adaptativa de políticas. Esta integración simplifica operaciones regulatorias complejas, garantizando una protección consistente en nodos, clústeres y cargas de trabajo.

¿Qué es el Cumplimiento de Datos?

El cumplimiento de datos se refiere al proceso de gestionar, asegurar y gobernar la información para cumplir con las normas legales, regulatorias y organizativas. Garantiza que la información sensible—como datos personales, financieros o de salud—se recopile, almacene y procese de acuerdo con reglas definidas.

Marcos regulatorios comunes como GDPR, HIPAA, PCI DSS y SOX definen directrices estrictas sobre cómo se deben gestionar los datos. Para entornos distribuidos como ScyllaDB, mantener el cumplimiento significa garantizar que cada nodo, keyspace e interacción del usuario se alinee con estos estándares.

El cumplimiento efectivo de datos implica varias capas:

- Descubrimiento de Datos Sensibles: Identificar dónde reside la información personal o confidencial.

- Controles de Acceso: Limitar la exposición de datos según roles y privilegios de usuario.

- Pistas de Auditoría: Registrar el acceso, la modificación y el intercambio de datos.

- Informes de Cumplimiento: Generar informes de cumplimiento para reguladores o auditores.

Automatizar estos procesos ayuda a las organizaciones a reducir el esfuerzo manual, prevenir configuraciones erróneas y mantener una alineación continua con las regulaciones de protección de datos en evolución.

Capacidades de Gobernanza Nativas de ScyllaDB

ScyllaDB ofrece un conjunto flexible de herramientas de gobernanza nativas que forman la base para el cumplimiento y la responsabilidad. Estas capacidades pueden dividirse en dos áreas clave: auditoría y control de acceso.

1. Auditoría y Registro de Actividades

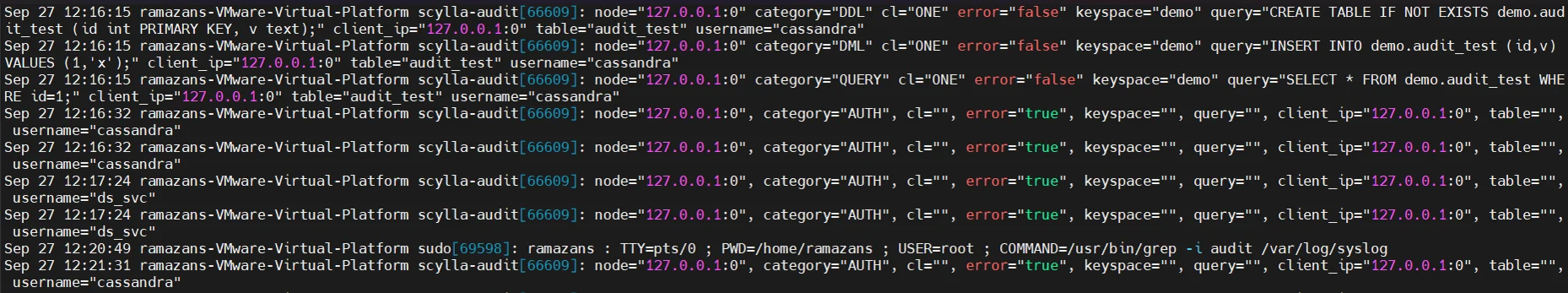

ScyllaDB incluye funcionalidad de auditoría integrada diseñada para rastrear la actividad de la base de datos y el comportamiento de los usuarios. Esta función registra eventos de autenticación, registros de consultas y operaciones de esquema utilizando sus keyspaces de auditoría del sistema. Los administradores pueden habilitar el registro de auditoría en scylla.yaml y configurarlo para monitorear operaciones de lectura y escritura en los nodos.

Ejemplo: Habilitando el Registro de Auditoría en ScyllaDB

audit_log:

enabled: true

categories:

- DML

- DDL

- AUTH

destination: /var/lib/scylla/audit/

roll_cycle: HOURLY

retention_time: 7d

Una vez habilitado, ScyllaDB recopila registros detallados de operaciones SQL, intentos de conexión y cambios en la configuración. Estos registros proporcionan visibilidad sobre la actividad de los usuarios y ayudan a respaldar auditorías internas o informes regulatorios externos.

Para un control e integración más profundos, DataSunrise mejora la auditoría nativa de ScyllaDB con reglas de auditoría granulares y un monitoreo centralizado de la actividad de la base de datos.

2. Control de Acceso Basado en Roles (RBAC)

ScyllaDB soporta el control de acceso basado en roles (RBAC), permitiendo a los administradores asignar permisos específicos a usuarios o grupos. Con RBAC, el acceso a keyspaces, tablas u operaciones puede restringirse de acuerdo con los requisitos del negocio.

Ejemplo: Configurando RBAC en ScyllaDB

CREATE ROLE analyst WITH LOGIN = true AND PASSWORD = 'SecurePass!';

GRANT SELECT ON keyspace_name.table_name TO analyst;

CREATE ROLE admin WITH SUPERUSER = true AND LOGIN = true AND PASSWORD = 'AdminPass123!';

GRANT admin TO scylla_admin;

GRANT analyst TO data_analyst;

Este método refuerza el principio de menor privilegio y reduce el riesgo de exposición no autorizada. Combinar RBAC con el registro de auditoría proporciona un registro de responsabilidad que muestra quién accedió o modificó qué datos y cuándo.

Aunque estas capacidades nativas permiten un seguimiento básico de la actividad y el control de acceso, tienen varias limitaciones:

- Los registros se almacenan localmente por nodo, complicando la revisión centralizada.

- No se actualizan las políticas de forma automática cuando cambian los esquemas o roles.

- Los datos sensibles pueden aparecer sin enmascarar en los registros.

- Se requiere la correlación manual en configuraciones de múltiples clústeres.

Aquí es donde DataSunrise añade valor, convirtiendo el registro nativo en un marco de cumplimiento unificado y automatizado.

Automatización del Cumplimiento en ScyllaDB con DataSunrise

DataSunrise se conecta sin problemas a clústeres de ScyllaDB, actuando como un gestor de cumplimiento centralizado que aplica, monitorea y adapta políticas automáticamente.

1. Descubrimiento Sin Intervención y Generación de Políticas

DataSunrise realiza el Descubrimiento de Datos Sensibles en keyspaces de ScyllaDB utilizando NLP y reconocimiento de patrones para localizar campos de PII, PHI y PCI, incluso dentro de documentos JSON.

- Clasifica automáticamente las columnas sensibles por categoría.

- Activa flujos de trabajo de Auto-descubrimiento y Enmascaramiento.

- Genera políticas de cumplimiento sin configuración manual.

El motor de descubrimiento admite la clasificación sensible al contexto, reconociendo datos sensibles incluso cuando los nombres de las columnas no lo revelan. Escaneos programados identifican nuevos objetos, manteniendo la cobertura de cumplimiento actual a medida que las bases de datos evolucionan. Los resultados del descubrimiento pueden aplicarse directamente al enmascaramiento de datos o a la creación de reglas de seguridad.

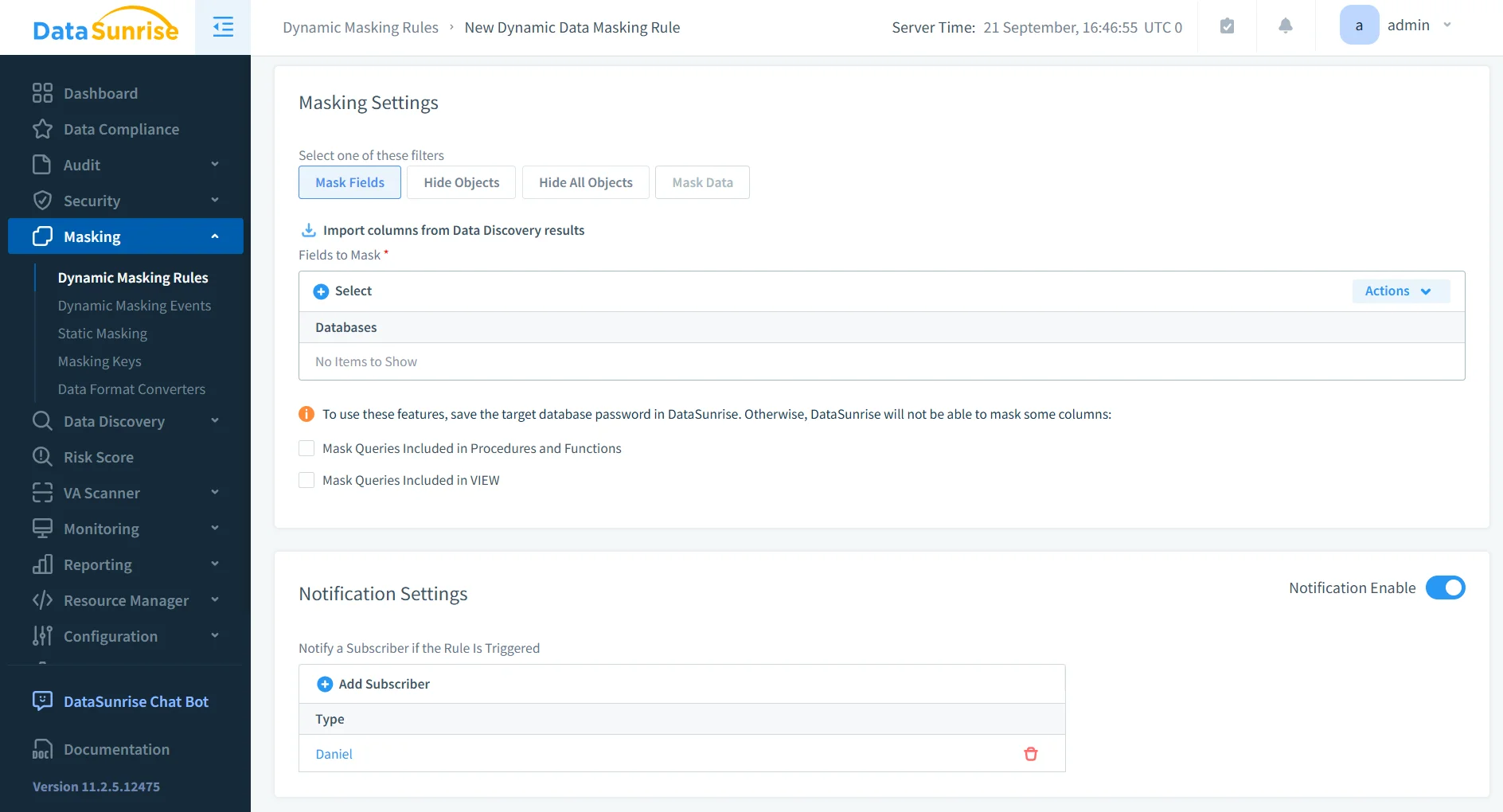

2. Enmascaramiento Dinámico y Orquestación Adaptativa de Reglas

Con el Enmascaramiento Dinámico de Datos, DataSunrise oculta los valores sensibles a usuarios no autorizados sin modificar los datos subyacentes. Las reglas en tiempo real aseguran una protección consistente, mientras que el Autopiloto de Cumplimiento actualiza automáticamente las políticas después de cambios en el esquema o roles.

Las reglas de enmascaramiento pueden personalizarse según el rol del usuario o el nivel de sensibilidad, ofreciendo flexibilidad a través de marcos de cumplimiento. Los administradores pueden elegir estilos de enmascaramiento—parcial, aleatorio o sustituido—para equilibrar la usabilidad con la protección de datos. El enmascaramiento de datos funciona junto con el descubrimiento de datos y las políticas de seguridad de datos para garantizar una protección completa.

3. Panel de Control Centralizado de Cumplimiento

El Gestor de Cumplimiento consolida todas las actividades de cumplimiento de ScyllaDB—enmascaramiento, auditoría y monitoreo—en un único panel de control. Los administradores pueden:

- Rastrear consultas y roles de usuarios en tiempo real.

- Ver la cobertura en todos los nodos y keyspaces.

- Generar informes con un solo clic para GDPR, HIPAA, PCI DSS y SOX.

Esta interfaz unificada elimina la necesidad de revisar manualmente los registros e integra herramientas SIEM como Splunk o IBM QRadar para un análisis de seguridad más profundo. Los informes también pueden vincularse al informe automatizado de cumplimiento para una preparación de auditorías consistente.

4. Alertas en Tiempo Real y Puntuación de Riesgo Automatizada

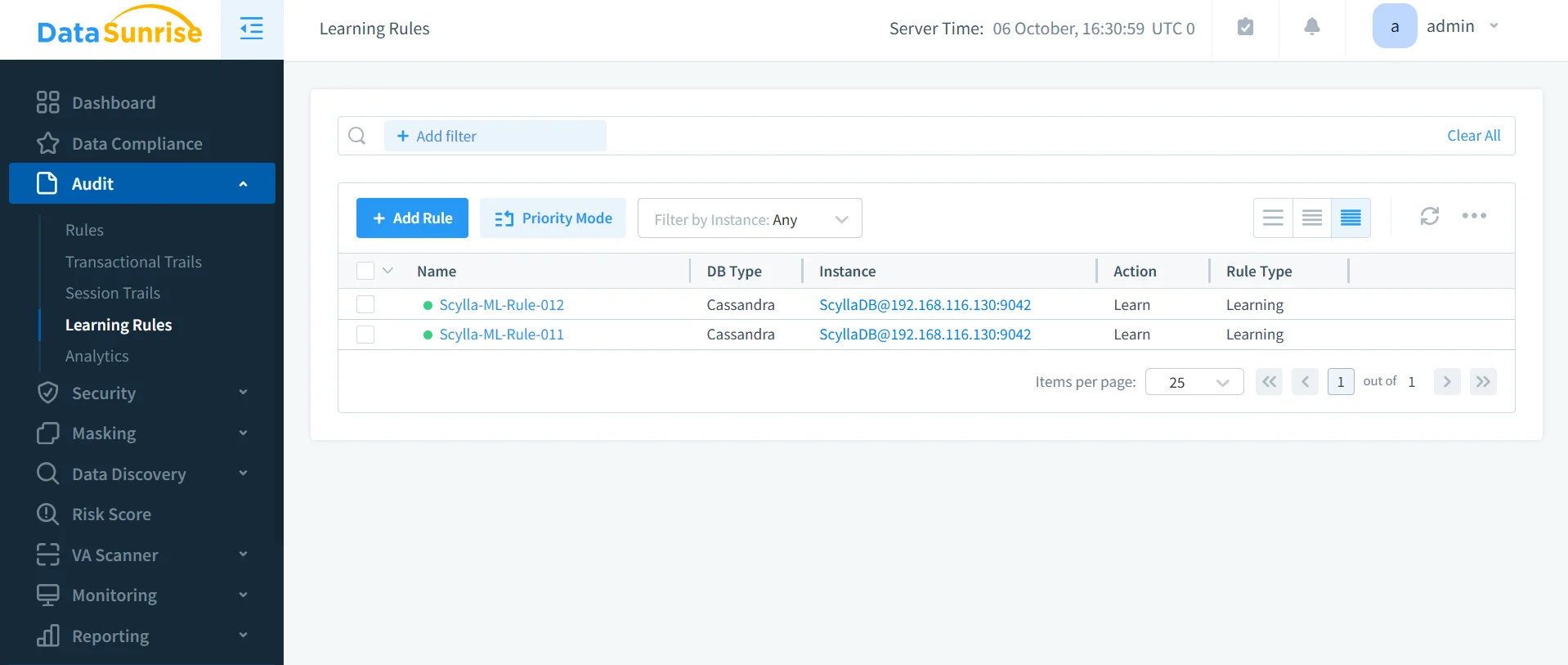

DataSunrise analiza el comportamiento del usuario con Reglas de Auditoría Basadas en Aprendizaje Automático y análisis UEBA, detectando anomalías como consultas masivas o patrones de acceso inusuales.

- Detección de Comportamiento Sospechoso: Alertas activadas por la superación de umbrales.

- Protección Contextual: Filtra alertas según el rol y la categoría de datos.

- Puntuación de Riesgo: Asigna niveles de riesgo de cumplimiento a usuarios y tablas.

Estos conocimientos ayudan a las organizaciones a responder rápidamente a amenazas emergentes. Las alertas automatizadas también pueden iniciar acciones de políticas—bloqueando consultas sospechosas y manteniendo la alineación con el cumplimiento. Las notificaciones pueden integrarse con Slack o Microsoft Teams.

Beneficios Empresariales

| Beneficio | Descripción |

|---|---|

| Supervisión Manual Reducida | El Autopiloto de Cumplimiento minimiza la necesidad de ajustes manuales de las reglas. |

| Tiempo de Cumplimiento Acelerado | El descubrimiento y la generación de informes automatizados reducen el tiempo de incorporación y de preparación para auditorías. |

| Cobertura Regulatoria Integral | Soporta el cumplimiento de GDPR, HIPAA, PCI DSS, SOX, ISO 27001 y CCPA. |

| Reducción de Costos Operativos | Consolida múltiples herramientas en una única plataforma centralizada de cumplimiento. |

| Gobernanza de Datos Mejorada | La calibración continua mantiene las configuraciones de ScyllaDB alineadas con las políticas internas y externas. |

Conclusión

A medida que los entornos distribuidos se expanden, la automatización del cumplimiento de datos en ScyllaDB se vuelve esencial para mantener la seguridad y la preparación para auditorías. Aunque los registros nativos ofrecen un seguimiento básico, DataSunrise proporciona una orquestación de cumplimiento autónoma y sin intervención manual con enmascaramiento dinámico, monitoreo impulsado por IA y paneles de control centralizados.

Mediante la Calibración Regulatoria Continua y la adaptación en tiempo real, DataSunrise garantiza que cada nodo de ScyllaDB se mantenga conforme y seguro, sin pérdida de rendimiento o intervención manual.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora