Registro de Auditoría de IBM Db2

Introducción

Según el Informe sobre el Costo de una Brecha de Datos 2025 de IBM — el cual encontró que el costo global promedio de una brecha se redujo a USD 4.44 millones — las organizaciones enfrentan riesgos serios debido al acceso no autorizado a bases de datos críticas. Una parte significativa de estos incidentes involucra el acceso no autorizado a bases de datos críticas. IBM Db2, un pilar para muchos sistemas empresariales, requiere un sólido marco de auditoría para garantizar la transparencia, la rendición de cuentas y el cumplimiento con las leyes de protección de datos a nivel mundial.

El registro de auditorías integral en IBM Db2 ayuda a rastrear quién hizo qué, cuándo y cómo. Estos registros de auditoría son esenciales para cumplir con GDPR, HIPAA y PCI DSS, asegurando que las organizaciones puedan demostrar el control de acceso a los datos y mantener la integridad operativa.

¿Qué es un Registro de Auditoría en IBM Db2?

Un registro de auditoría en Db2 captura registros detallados de la actividad de la base de datos — desde la autenticación de usuarios hasta el acceso a los datos y los cambios en la configuración. Proporciona información sobre operaciones exitosas y fallidas, permitiendo a los equipos de seguridad investigar anomalías y mantener el cumplimiento regulatorio.

Los principales beneficios de los registros de auditoría de Db2 incluyen:

- Visibilidad sobre el acceso a los datos y las acciones administrativas

- Rendición de cuentas a través de sesiones de usuario rastreables

- Preparación para el cumplimiento con informes basados en evidencia

- Soporte forense para la respuesta a incidentes y el análisis de amenazas

Capacidades Nativas de Auditoría en IBM Db2

IBM Db2 ofrece auditoría a través de su db2audit utility, la cual proporciona registros a nivel de instancia y a nivel de base de datos. Registra actividades como inicios de sesión, uso de privilegios y ejecución de comandos SQL.

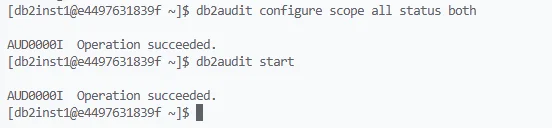

1. Habilitar la Auditoría

Para activar la auditoría en tu instancia de Db2:

db2audit configure scope all status both

db2audit start

Esta configuración habilita el seguimiento de todos los eventos auditable en ambos ámbitos, de instancia y de base de datos.

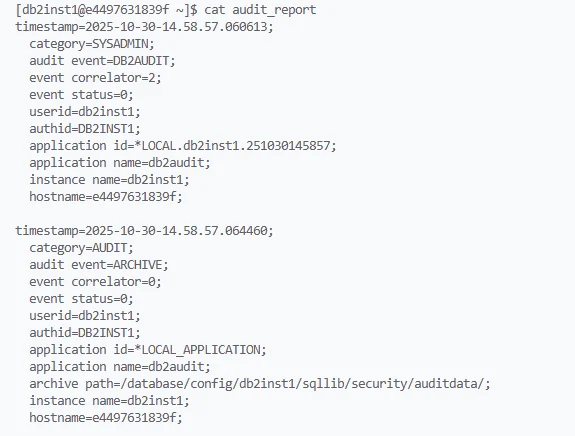

2. Capturar y Visualizar Registros

Puedes extraer los registros de auditoría a un formato legible con:

db2audit extract delasc

Este comando produce un informe ASCII delimitado que resume todas las actividades registradas, el cual puede luego ser analizado o importado en herramientas de análisis.

3. Eventos Típicos Registrados

- Intentos de autenticación (exitosos y fallidos)

- Sentencias SQL ejecutadas por los usuarios

- Acceso a objetos (tablas, vistas, índices)

- Escalada de privilegios o asignación de roles

- Cambios en la configuración y políticas de seguridad

Ejemplo: Monitoreo del Acceso a una Tabla Sensible

Para auditar el acceso a una tabla sensible llamada customer_data:

Habilita la auditoría para la base de datos objetivo:

db2audit configure scope db status bothConéctate y realiza acciones monitoreadas:

db2 connect to SALESDB user admin using password select * from customer_data;Extrae y revisa:

db2audit extract delasc more db2audit.delasc

El archivo resultante mostrará quién accedió a la tabla customer_data y qué operaciones se realizaron.

Limitaciones de los Registros de Auditoría Nativos de Db2

Si bien la herramienta nativa db2audit es robusta, presenta varios desafíos operativos:

| Limitación | Impacto |

|---|---|

| Extracción manual requerida | Aumenta la carga administrativa |

| Sin alertas en tiempo real | Retrasa la detección de actividad sospechosa |

| Degradación del rendimiento durante auditorías intensivas | Afecta las cargas de trabajo de producción |

| Visibilidad limitada entre bases de datos | Complica el cumplimiento centralizado |

| Sin mapeo de cumplimiento integrado | Requiere correlación manual con GDPR, SOX, HIPAA |

Auditoría Mejorada con DataSunrise

DataSunrise Data Audit extiende las capacidades de IBM Db2 con una auditoría en tiempo real, centralizada y consciente del cumplimiento. Opera en modos no intrusivos (proxy, sniffer o seguimiento nativo de registros), asegurando un impacto mínimo en el rendimiento.

Ventajas Clave

- Monitoreo en Tiempo Real — Detecta el acceso no autorizado al instante, a diferencia de las herramientas nativas basadas en lotes

- Panel Unificado — Consolida eventos de múltiples instancias de Db2 y otras bases de datos en una única interfaz

- Enmascaramiento Dinámico de Datos — Oculta campos sensibles durante la ejecución de consultas manteniendo la visibilidad completa de la auditoría

- Piloto Automático de Cumplimiento — Mapea los eventos de auditoría de Db2 directamente a marcos regulatorios como GDPR, HIPAA, SOX y PCI DSS para lograr una alineación regulatoria instantánea

- Reglas de Auditoría Basadas en Aprendizaje Automático — Identifica automáticamente comportamientos anómalos de usuarios o desviaciones en las políticas

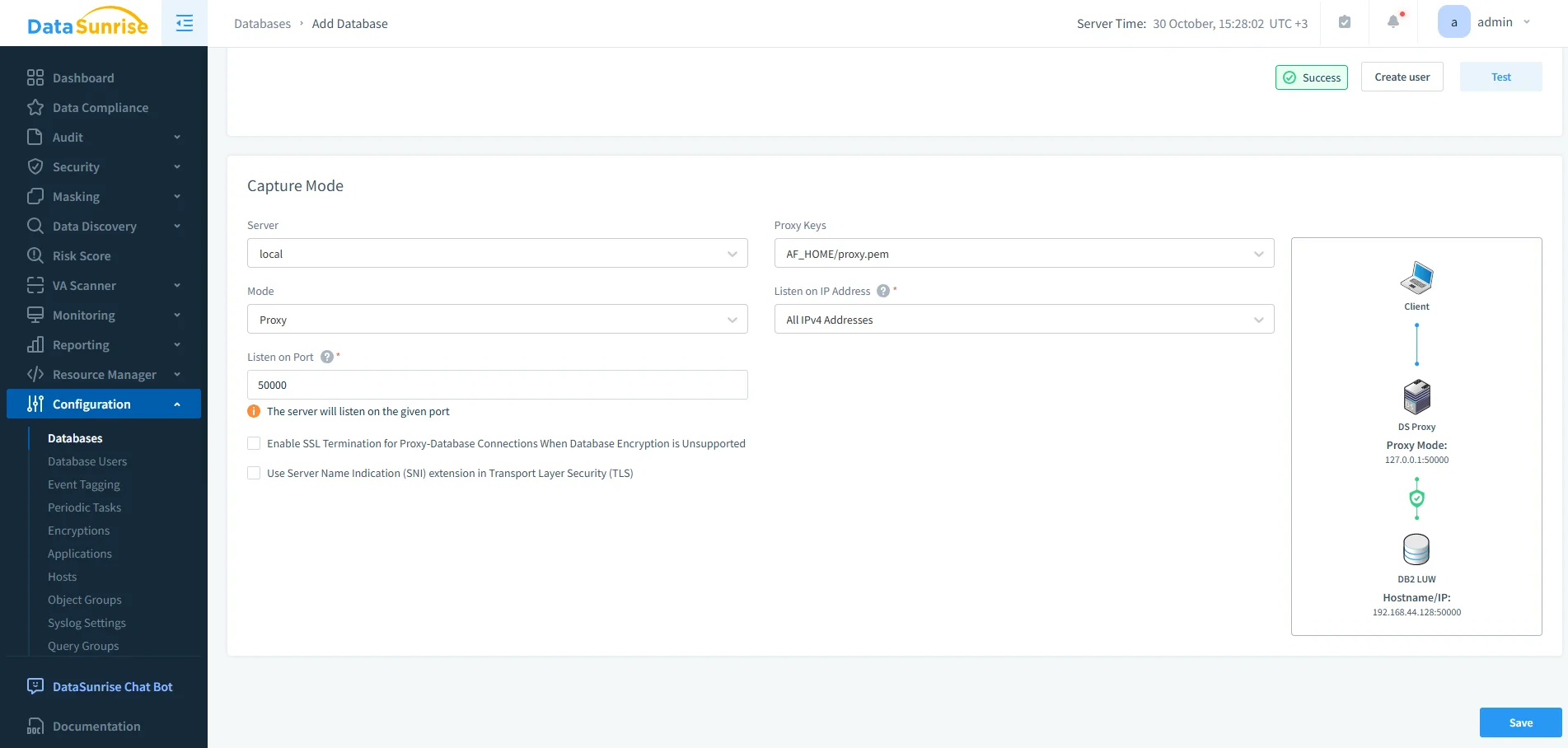

Configuración Rápida

-

Conecta Db2 a DataSunrise mediante modo proxy o seguimiento nativo de registros

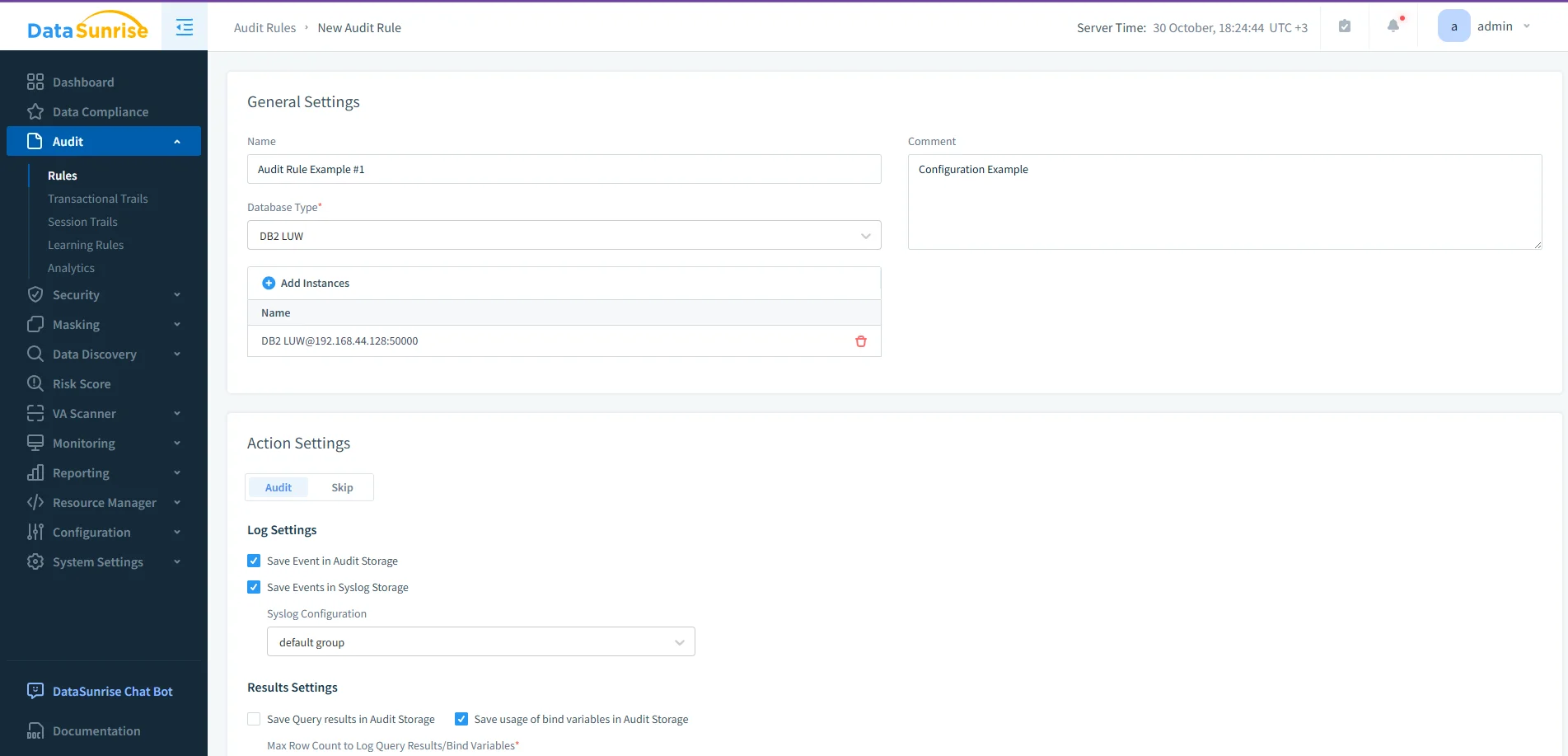

Configuración de IBM Db2 en DataSunrise utilizando el modo Proxy con un puerto de escucha especificado y clave PEM para el enrutamiento del tráfico cifrado. -

Define Reglas de Auditoría para usuarios, esquemas u operaciones

Creación de una nueva regla de auditoría para Db2 LUW en DataSunrise, definiendo la instancia y opciones de almacenamiento de registros para eventos y Syslog. -

Habilita Notificaciones a Slack, Teams o sistemas SIEM para alertas en tiempo real

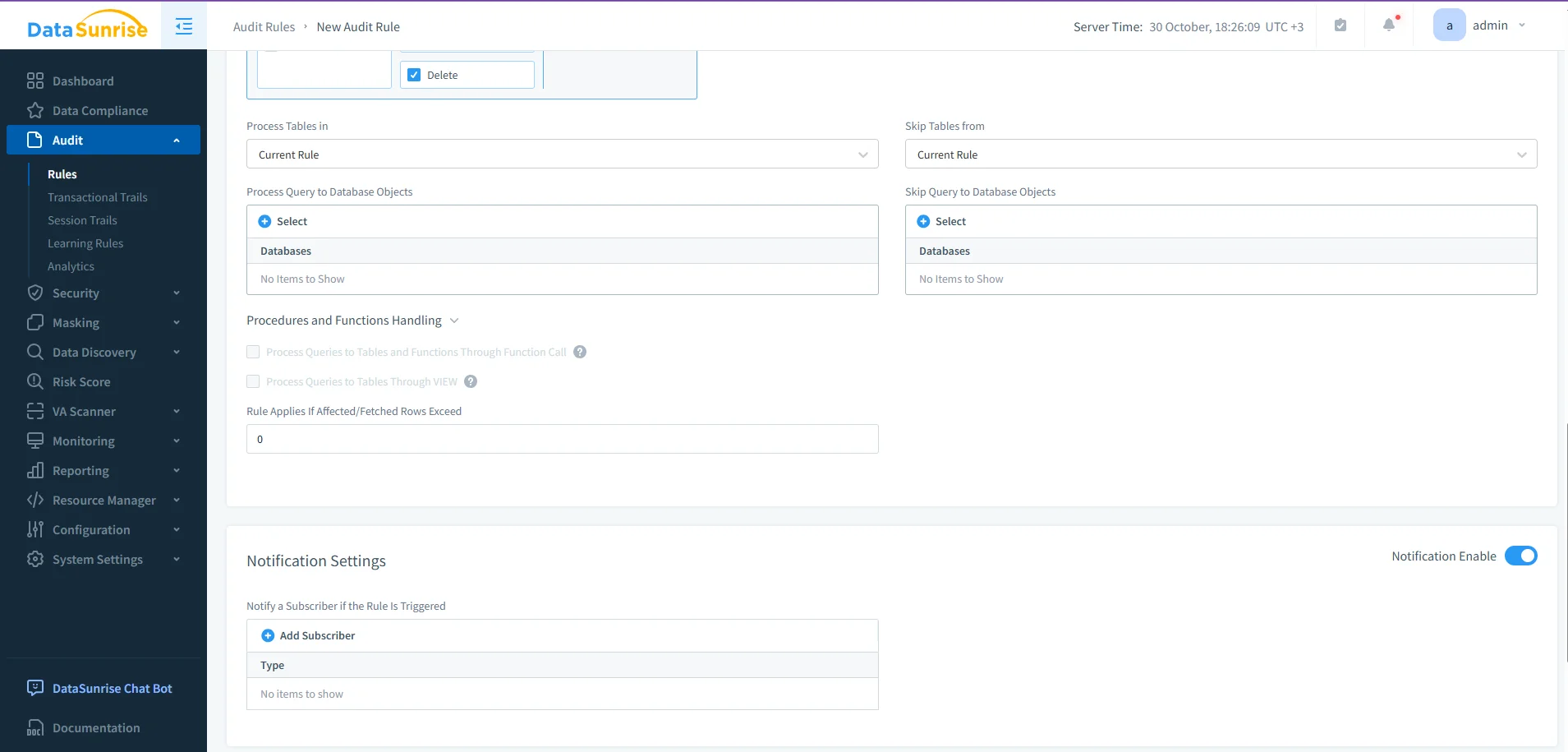

Configuración avanzada de reglas de auditoría en DataSunrise, mostrando filtrado a nivel de tabla, manejo de procedimientos y configuración de notificaciones para eventos activados. -

Genera Informes a través del Gestor de Cumplimiento para obtener evidencia lista para auditorías

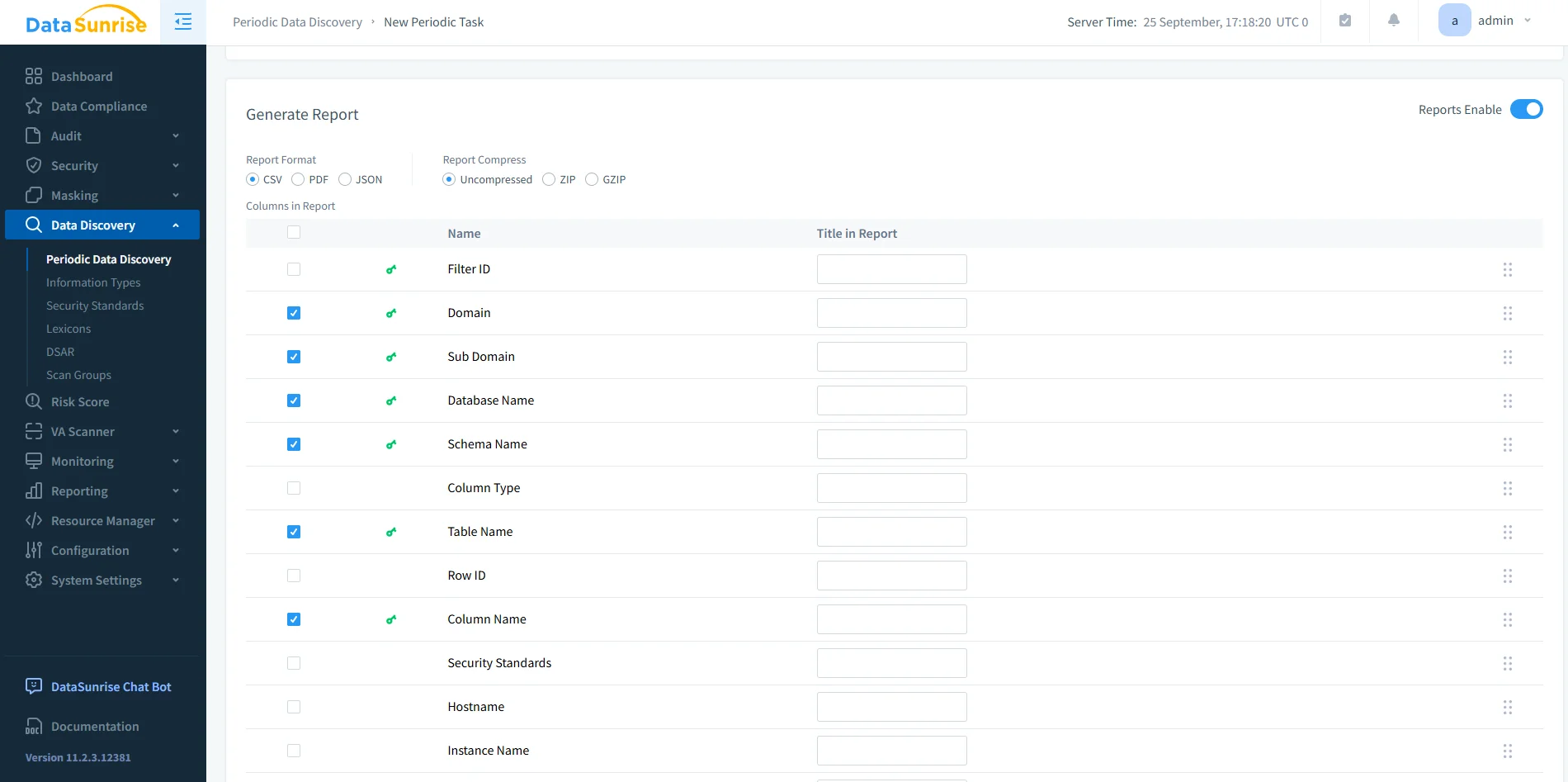

Configuración periódica del informe de Descubrimiento de Datos en DataSunrise, mostrando columnas de metadatos de bases de datos seleccionables y formatos de exportación para informes de cumplimiento.

Impacto en el Negocio

| Área | Beneficio |

|---|---|

| Cumplimiento Regulatorio | Recolección automática de evidencia para GDPR, HIPAA, SOX, PCI DSS |

| Eficiencia Operativa | Reduce el tiempo de gestión manual de registros hasta en un 70% |

| Postura de Seguridad | Detección de riesgos en tiempo real mediante monitoreo de anomalías basado en ML |

| Preparación para Auditorías | Generación de informes detallados con un solo clic para auditores |

DataSunrise permite a las empresas alcanzar un cumplimiento sin intervención, reduciendo errores humanos y asegurando la protección continua de los entornos Db2.

Conclusión

El registro de auditoría nativo de IBM Db2 proporciona una base sólida para rastrear la actividad de la base de datos. Sin embargo, la gestión manual, la alerta limitada y la falta de integración con el cumplimiento lo hacen insuficiente para la gobernanza a nivel empresarial.

Al integrar DataSunrise, las organizaciones pueden centralizar el control de auditoría, detectar anomalías en tiempo real y automatizar los flujos de trabajo de cumplimiento en implementaciones híbridas y multi-nube de Db2.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora