Cómo Asegurar el Cumplimiento para Amazon OpenSearch

Amazon OpenSearch es una herramienta fundamental para análisis de logs, observabilidad, monitoreo de seguridad estilo SIEM y aplicaciones basadas en búsqueda. Eso también lo convierte en un imán para datos regulados: eventos de autenticación, identificadores de clientes, registros operativos y cargas útiles de aplicaciones suelen terminar indexados de manera “temporal”… y luego permanecen ahí para siempre.

El problema de cumplimiento es sencillo: una vez que datos regulados aterrizan en OpenSearch, usted es responsable de demostrar que están gobernados. AWS ofrece el servicio gestionado y los bloques de construcción de seguridad, pero la responsabilidad de cumplimiento recae en la organización que opera los datos. Para referencia, vea la descripción del servicio en Amazon OpenSearch Service.

Esta guía explica cómo construir una postura defensible de cumplimiento para Amazon OpenSearch: cómo descubrir datos sensibles, hacer cumplir el acceso de privilegios mínimos, reducir la exposición con enmascaramiento, recopilar evidencia lista para auditoría y automatizar reportes — sin romper sus cargas de trabajo de búsqueda.

Qué Significa “Cumplimiento” en un Entorno OpenSearch

El cumplimiento para OpenSearch no es un simple interruptor de función. Es un conjunto de controles continuos que le permiten responder preguntas al nivel de un auditor:

- ¿Dónde están los datos sensibles? (inventario y clasificación a través de índices)

- ¿Quién accedió a ellos? (identidad del usuario, rol, ruta de acceso y alcance)

- ¿Qué fue expuesto? (campos devueltos, controles de visibilidad, reglas de enmascaramiento)

- ¿Puede probar la aplicación de políticas? (rastreos de auditoría + reportes repetibles)

Si no puede proporcionar evidencia consistente, no tiene cumplimiento — tiene una colección de pantallas de configuración y buenas intenciones.

Paso 1: Descubrir y Clasificar Datos Sensibles en los Índices

Los entornos OpenSearch típicamente crecen de manera orgánica: nuevas aplicaciones envían logs, pipelines enriquecen documentos y los índices se multiplican. Los campos sensibles suelen aparecer en lugares inesperados (encabezados, tokens, mensajes de error, cargas de texto libre). Antes de poder aplicar el cumplimiento, necesita visibilidad.

Comience con un descubrimiento automatizado usando Descubrimiento de Datos. Esto permite a las organizaciones escanear el contenido de OpenSearch en busca de patrones y clasificar elementos regulados como Información Personalmente Identificable (PII). Una vez que tenga resultados de clasificación, puede delimitar controles con precisión (por patrones de índices, campos y categorías de sensibilidad) en lugar de adivinar.

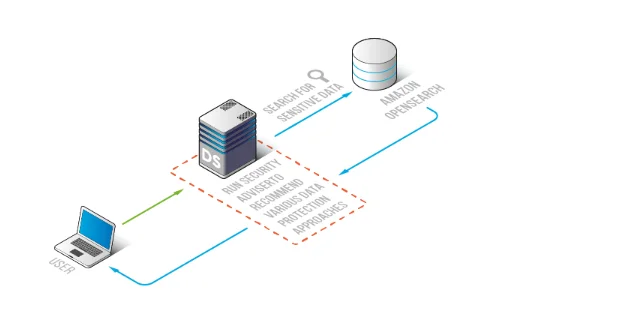

Flujo de descubrimiento de datos sensibles: DataSunrise inspecciona el contenido de OpenSearch para identificar campos regulados y construir un alcance de cumplimiento.

El descubrimiento también reduce la deriva del cumplimiento. No desea un “escaneo único” que quede obsoleto en el momento en que aparece un nuevo índice.

Paso 2: Aplicar Gobernanza y Acceso de Privilegio Mínimo

La mayoría del riesgo en OpenSearch proviene del acceso demasiado amplio: cuentas compartidas, patrones de índices extensos y roles permisivos diseñados para “desbloquear la analítica”. El cumplimiento requiere lo opuesto — acceso delimitado por roles con propiedad clara.

Una línea base práctica de gobernanza incluye:

- Definir roles basados en la función laboral usando Control de Acceso Basado en Roles (RBAC)

- Centralizar permisos y revisar rutas mediante Controles de Acceso

- Alinear la política con el Principio de Menor Privilegio (sin roles de “leer todo”)

Este paso es donde deja de tratar a OpenSearch como un servicio público y comienza a tratarlo como un sistema regulado. Los roles y políticas de acceso deben corresponder con la intención del negocio, no con la conveniencia.

Paso 3: Reducir la Exposición con Enmascaramiento (Porque “Autorizado” No Significa “Necesita Datos Sin Procesar”)

El control de acceso por sí solo no es suficiente cuando los usuarios necesitan legítimamente buscar, agregar y solucionar problemas — pero no necesitan valores sensibles sin procesar. Esa es la diferencia entre “acceso permitido” y “exposición permitida”.

Para reducir la exposición manteniendo la usabilidad de búsqueda:

- Aplique enmascaramiento en tiempo de ejecución usando Enmascaramiento Dinámico de Datos para proteger campos sensibles en los resultados de las consultas

- Genere conjuntos de datos más seguros para analíticas y ambientes de prueba con Enmascaramiento Estático de Datos

El enmascaramiento es una de las formas más rápidas de mejorar la postura de cumplimiento porque limita directamente el radio de fuga de datos — incluso cuando las credenciales o roles se usan indebidamente.

Paso 4: Capturar Evidencia Lista para Auditoría (No Solo Registros del Sistema)

Los auditores quieren trazabilidad: quién buscó qué, qué índices se consultaron, qué campos sensibles se tocaron y si las políticas se aplicaron. OpenSearch puede emitir registros, pero la evidencia de cumplimiento típicamente requiere auditoría estructurada con consistencia a través de los ambientes.

Construya la auditoría alrededor de tres niveles:

- Formalice los objetivos de auditoría usando un enfoque de Guía de Auditoría (qué registra, por qué y por cuánto tiempo lo retiene)

- Recolecte eventos estructurados mediante Registros de Auditoría adecuados para investigaciones y auditorías

- Mantenga trazabilidad inmutable con Rastreos de Auditoría que soportan requisitos de evidencia de cumplimiento

Para realidades y consideraciones específicas de auditoría en OpenSearch, AWS documenta opciones de registro de auditoría aquí: Registros de Auditoría del Servicio Amazon OpenSearch. (Úselo como base — pero no confunda “registros habilitados” con “evidencia de cumplimiento lista para auditoría.”)

Para hacer que los datos de auditoría sean operativos (no solo archivados), conéctelos a la supervisión continua usando Monitoreo de Actividad de Base de Datos. Esto proporciona visibilidad continua en patrones de acceso y soporta detección más rápida de violaciones de políticas o comportamientos de consulta sospechosos.

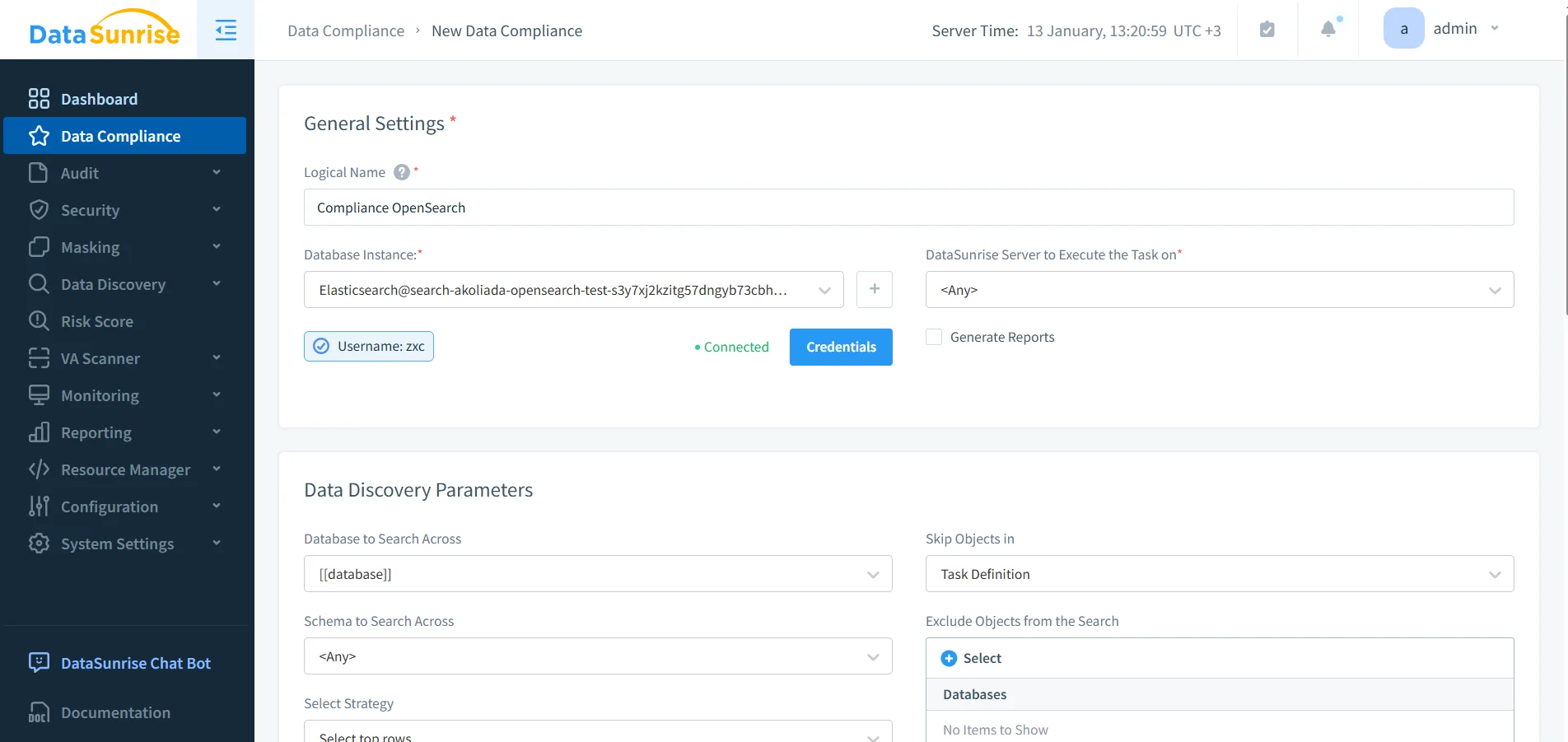

Configurando reglas de cumplimiento para Amazon OpenSearch en DataSunrise para estandarizar la aplicación y recopilación de evidencia.

Tabla de Lista de Verificación de Cumplimiento: Controles Necesarios vs. Evidencia Que Debe Producir

Use la matriz a continuación para verificar de manera sensata si su programa de cumplimiento en OpenSearch es realmente defensible:

| Control de Cumplimiento | Qué Implementa en OpenSearch | Evidencia Esperada por Auditores | Cómo Ayuda DataSunrise |

|---|---|---|---|

| Inventario de Datos | Identificar índices y campos que contienen datos regulados | Resultados de descubrimiento, definición del alcance, salidas de clasificación | Clasificación de datos automatizada alineada con el cumplimiento |

| Gobernanza de Accesos | Restringir quién puede consultar qué índices y campos | Mapeos de roles, revisiones de acceso, documentación de mínimo privilegio | Políticas centralizadas alineadas con expectativas del GDPR |

| Reducción de Exposición | Prevenir que valores sensibles sean retornados en texto claro | Políticas de enmascaramiento, resultados de pruebas, prueba de cumplimiento | Flujos de trabajo de enmascaramiento que soportan salvaguardas HIPAA |

| Auditabilidad | Registrar actividad de usuarios con contexto y retención definida | Registros de quién/qué/cuándo, política de retención, resistencia a manipulaciones | Reportes de auditoría alineados con trazabilidad PCI DSS |

| Reportes | Generar reportes de cumplimiento repetibles para auditorías | Reportes estandarizados, paquetes de evidencia recurrentes | Reportes automatizados vía Generación de Reportes |

Paso 5: Automatizar Reportes de Cumplimiento y Respuesta Operacional

El cumplimiento falla cuando se vuelve un ritual manual trimestral. El reporte y la gobernanza deben ser continuos y repetibles. Use flujos de trabajo automatizados de cumplimiento mediante DataSunrise Compliance Manager para estandarizar la generación de evidencias y simplificar la preparación de auditorías en todos los entornos.

Para evitar incidentes de “no sabíamos que existía este índice”, implemente tareas periódicas de descubrimiento y alinee los procesos de remediación con el riesgo. Combine los flujos de trabajo de cumplimiento con capacidades de aplicación de seguridad como Firewall de Base de Datos y revisión continua de postura usando Evaluación de Vulnerabilidades.

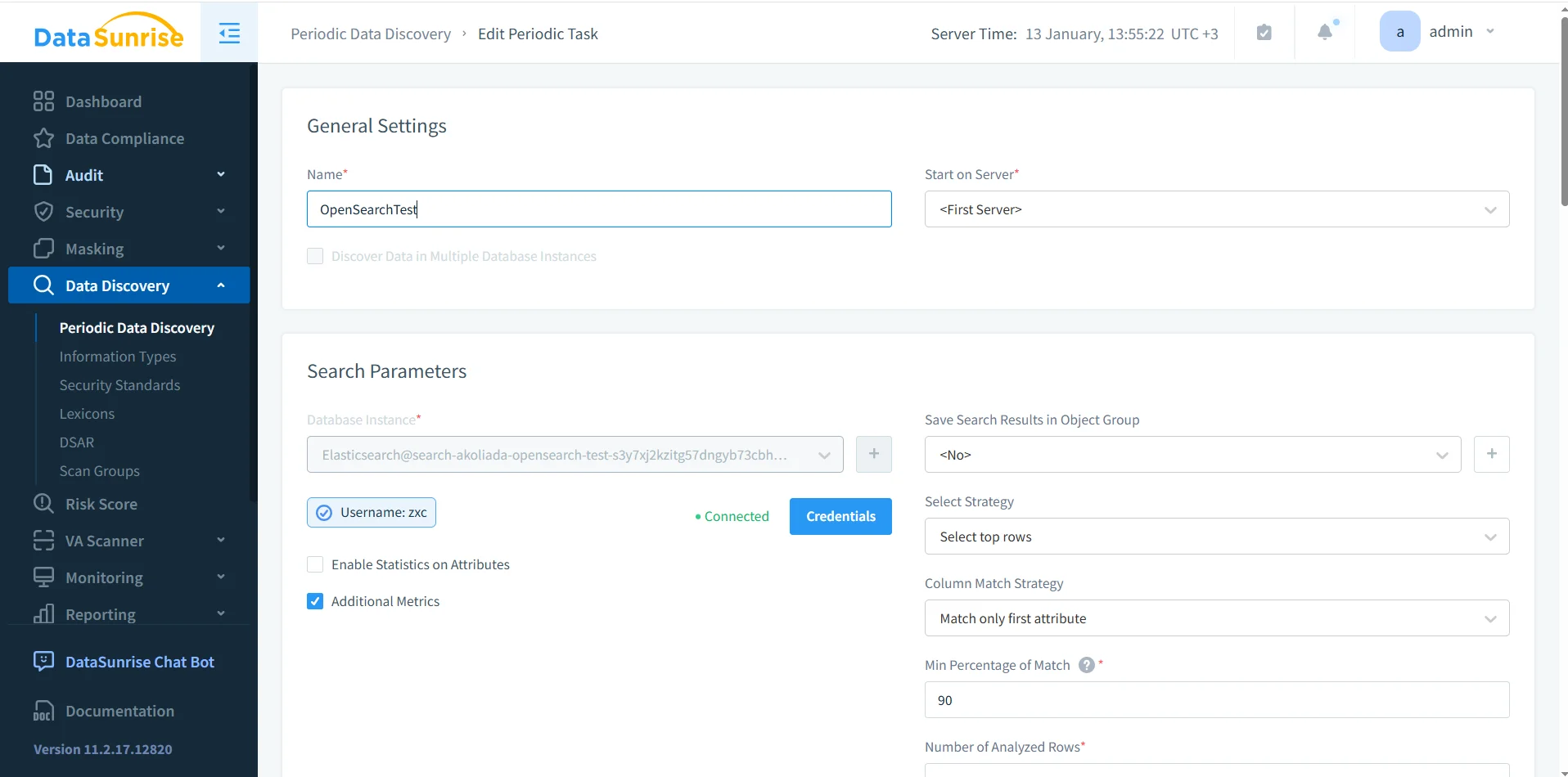

Configuración de tareas periódicas de descubrimiento: los escaneos recurrentes mantienen el alcance de cumplimiento de OpenSearch actualizado a medida que evolucionan los índices.

Conclusión: Haga que el Cumplimiento en OpenSearch Sea Continuo, No Heroico

Asegurar el cumplimiento para Amazon OpenSearch es en última instancia cuestión de disciplina operativa: descubrir datos sensibles continuamente, aplicar el mínimo privilegio, reducir la exposición con enmascaramiento, recopilar evidencia lista para auditoría y automatizar reportes. OpenSearch puede ser un componente conforme en su arquitectura — pero solo si se gobierna como un almacén de datos regulado, no como un depósito de logs “temporales”.

DataSunrise habilita esa gobernanza con descubrimiento centralizado, aplicación de políticas, auditoría, reportes y controles de seguridad de soporte a través de ambientes regulados, incluyendo aquellos sujetos a requisitos SOX mediante Cumplimiento SOX.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora