Cómo Automatizar el Cumplimiento de Datos para MySQL

Introducción: Por qué MySQL Necesita Cumplimiento

La seguridad y el cumplimiento van de la mano. En 2023, IBM reportó que el costo promedio de una filtración de datos fue de $4.45 millones. Esa cifra sigue en aumento. MySQL se utiliza ampliamente en finanzas, salud y comercio electrónico, industrias donde la protección de datos no es opcional.

Regulaciones como GDPR, HIPAA, PCI DSS y SOX requieren que las organizaciones controlen el acceso, supervisen los cambios y encripten los datos. Pero hacer esto manualmente a gran escala no es sostenible. Ahí es donde la automatización marca la diferencia.

Comprendiendo los Estándares de Cumplimiento

Echemos un vistazo a lo que cada regulación principal espera de su entorno MySQL:

- GDPR: Requiere encriptación, controles de acceso y visibilidad completa sobre quién accede a los datos personales.

- HIPAA: Exige registros estrictos y trazabilidad de auditoría para la información de salud protegida (PHI).

- PCI DSS: Demanda el enmascaramiento de datos de titulares de tarjetas, encriptación y autenticación.

- SOX: Requiere controles sobre los cambios en los datos financieros y registros de auditoría robustos.

Aunque los detalles varían, todos requieren una postura de cumplimiento constante respaldada por la automatización.

Asegurando MySQL con Funciones Integradas

1. Limitar el Acceso con Roles

Puede utilizar el Control de Acceso Basado en Roles (RBAC) de MySQL para restringir el acceso. Aprenda más.

CREATE ROLE readonly_auditor; GRANT SELECT ON accounting_db.* TO readonly_auditor; GRANT readonly_auditor TO 'mark'@'localhost'; SET DEFAULT ROLE readonly_auditor FOR 'mark'@'localhost';

Esto le proporciona al usuario solo lo que necesita—nada más.

2. Registrar Consultas Automáticamente

Active el registro general para capturar cada consulta SQL. Documentación sobre el registro de consultas en MySQL.

SET GLOBAL general_log = 'ON'; SET GLOBAL log_output = 'TABLE';

Para confirmar que está activo:

SHOW VARIABLES LIKE 'general_log%';

Posteriormente, puede consultar mysql.general_log para obtener registros.

3. Utilizar Registros Binarios para Rastrear Cambios

Los registros binarios registran los cambios en los datos y son clave para el historial de auditoría. Referencia de registros binarios.

mysqlbinlog --start-datetime="2025-03-01 00:00:00" \ --stop-datetime="2025-03-31 23:59:59" \ /var/lib/mysql/binlog.000002

Ayudan a restaurar los datos o demostrar qué cambió y cuándo.

4. Encriptar Datos Sensibles

MySQL soporta la Encriptación Transparente de Datos (TDE) para datos en reposo. Documentación sobre encriptación.

ALTER TABLE employees ENCRYPTION='Y';

Y SSL/TLS para encriptar datos en tránsito se puede habilitar en la configuración del servidor. Guía de SSL/TLS.

Auditoría DIY con Triggers y Herramientas Empresariales

Ejemplo de Auditoría Basada en SQL

Puede simular el registro de auditoría en la Community Edition utilizando triggers. Documentación sobre triggers.

CREATE TABLE audit_activity (

id INT PRIMARY KEY AUTO_INCREMENT,

username VARCHAR(100),

action VARCHAR(50),

before_state TEXT,

after_state TEXT,

event_time TIMESTAMP DEFAULT CURRENT_TIMESTAMP

);

CREATE TRIGGER before_customer_update

BEFORE UPDATE ON customers

FOR EACH ROW

INSERT INTO audit_activity (username, action, before_state, after_state)

VALUES (CURRENT_USER(), 'UPDATE',

CONCAT('Email antiguo: ', OLD.email),

CONCAT('Email nuevo: ', NEW.email));

Esto crea manualmente una pista de auditoría de los cambios en tablas sensibles.

Opción de Plugin Empresarial

Si utiliza MySQL Enterprise Edition, active los registros completos de acceso. Plugin de Auditoría de MySQL.

INSTALL PLUGIN audit_log SONAME 'audit_log.so'; SET GLOBAL audit_log_policy = 'ALL';

Los registros se almacenarán en formato XML e incluirán inicios de sesión de usuarios, consultas y cambios.

DataSunrise: Automatización Completa para el Cumplimiento en MySQL

Si bien MySQL ofrece una base sólida, carece de controles inteligentes y automatización centralizada de políticas. DataSunrise soluciona eso con visibilidad en tiempo real y gobernanza sin intervención.

Cómo Configurar MySQL con DataSunrise

A continuación se muestra cómo conectar su base de datos MySQL:

1. Inicie Sesión en la Interfaz Web

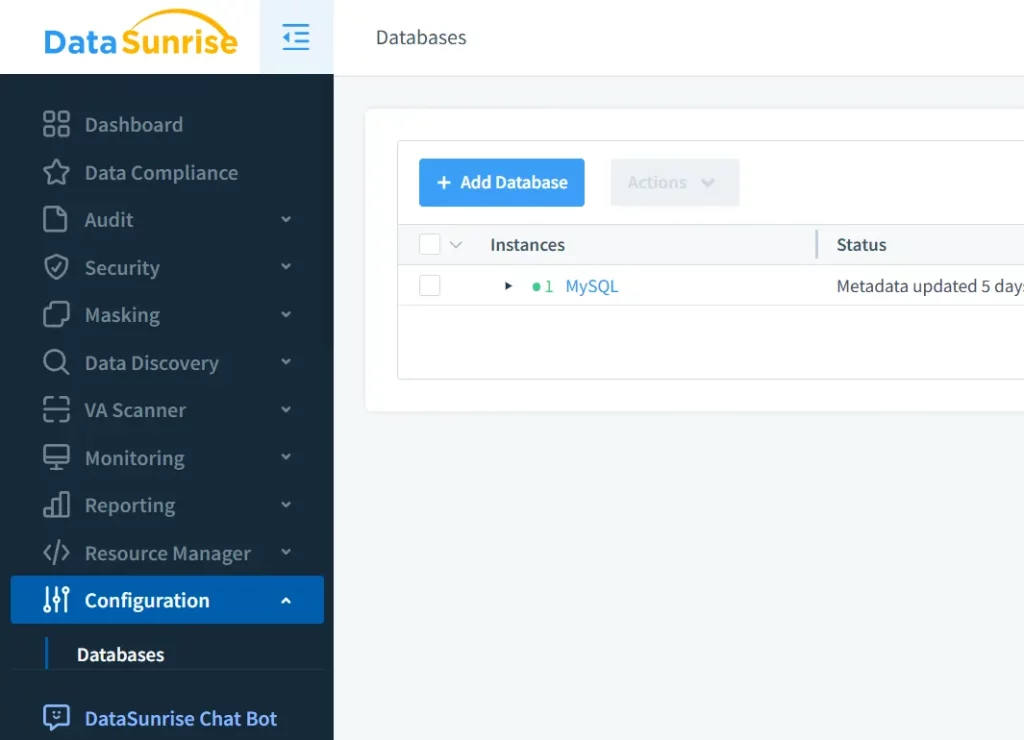

2. Agregue una Nueva Base de Datos

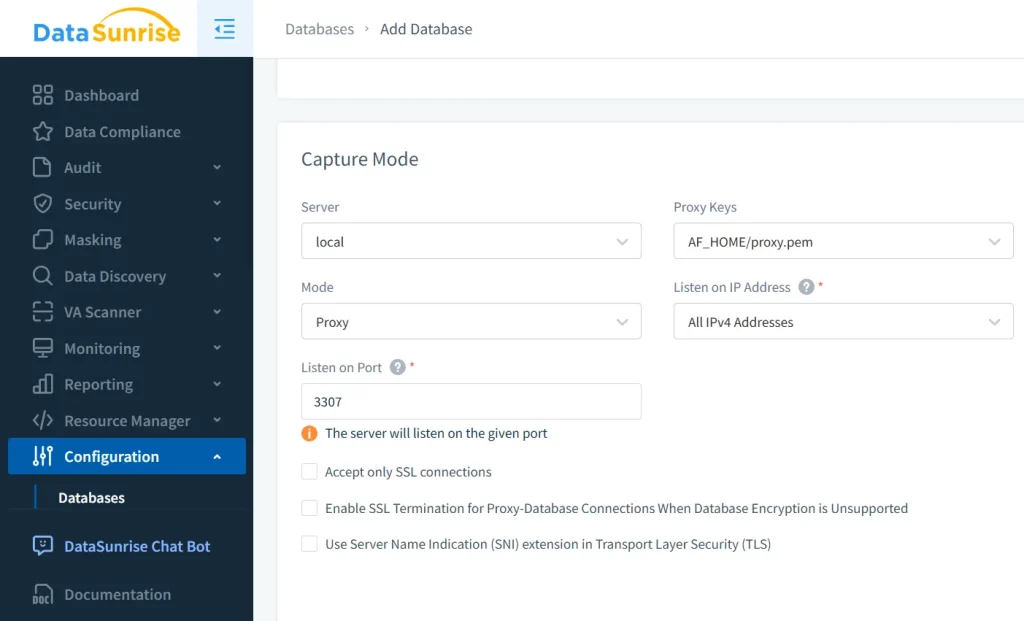

3. Seleccione MySQL y Conecte

Una vez agregada, su instancia se monitorea desde un panel unificado.

Automatización del Enmascaramiento con Reglas sin Código

Utilice el módulo de enmascaramiento para ocultar datos sensibles de forma dinámica:

| id | nombre | correo electrónico |

|---|---|---|

| 1 | Jane Doe | jan*@*.com |

| 2 | Tom Mason | tom*@*.com |

Los usuarios no confiables verán los datos enmascarados al instante. Puede ajustar la lógica para columnas, roles o fuentes de conexión—sin necesidad de escribir código.

Controles Centralizados de Auditoría

Desde una sola interfaz, usted puede:

- Aplicar políticas de auditoría en todas las bases de datos.

- Recibir alertas en tiempo real mediante Slack o Teams.

- Utilizar aprendizaje automático para detectar anomalías en el comportamiento.

DataSunrise puede rastrear tanto patrones esperados como sospechosos—por ejemplo, alguien ejecutando comandos DELETE fuera de horario.

Por Qué Elegir DataSunrise para el Cumplimiento Autónomo en MySQL

DataSunrise permite:

- Automatización de Políticas sin Código

- Auto-descubrimiento y Clasificación

- Integración Multiplataforma

- UEBA + Detección de Amenazas

- Implementación sin Interrupciones

Defina reglas de enmascaramiento y auditoría sin necesidad de programación.

Identifique campos sensibles, incluso dentro de blobs o documentos.

Funciona con MySQL, PostgreSQL, MongoDB y almacenamiento en la nube.

Detecte comportamientos anómalos utilizando el monitoreo integrado de UEBA.

Elija entre modos de sniffer, proxy o seguimiento nativo de registros para minimizar el impacto.

Estas capacidades reducen el error humano y garantizan una alineación regulatoria en tiempo real con GDPR, HIPAA, PCI DSS y SOX.

Conclusión

Los flujos de trabajo de cumplimiento manuales no se pueden escalar. MySQL ofrece una base sólida—roles, registros y encriptación—pero necesita automatización para gestionar el riesgo en todos los entornos.

DataSunrise transforma el cumplimiento de una simple lista de verificación a un sistema inteligente y adaptable. Detecta problemas, aplica reglas y le proporciona una pista de auditoría completa, todo en tiempo real.

Visite DataSunrise para obtener más información, o reserve una demostración en línea para verlo en acción.