Aprende sobre los decodificadores JWT

Introducción

En el panorama digital actual, la autenticación y autorización seguras son fundamentales. Los JWT son una forma segura de compartir información entre las partes de manera compacta y autónoma. Sin embargo, para aprovechar todo el potencial de los JWT, necesitamos entender cómo decodificarlos y verificarlos. Los decodificadores JWT cumplen esta función.

Este artículo se adentrará profundamente en el mundo de los decodificadores JWT, explorando su funcionalidad, importancia y aplicaciones prácticas. Cubriremos todo, desde los conceptos básicos de los JWT hasta técnicas avanzadas de decodificación. Esto te ayudará a entender cómo crear sistemas de autenticación robustos.

¿Qué es un JWT?

Hagamos un breve repaso de qué es un JWT y por qué es tan ampliamente utilizado antes de profundizar en los decodificadores JWT.

Un JSON Web Token (JWT) es una manera estándar de transmitir información de forma segura entre partes como un objeto JSON. Los desarrolladores usan comúnmente los JWT para la autenticación y el intercambio de información en el desarrollo web.

Un JWT consta de tres partes:

- Header

- Payload

- Signature

Estas partes están separadas por puntos y típicamente se ven de la siguiente manera:

xxxxx.yyyyy.zzzzz

Codifica el header y el payload como objetos JSON en Base64Url. El sistema genera la firma utilizando una clave secreta y la información del header y el payload.

Comprendiendo los decodificadores JWT

¿Qué es un decodificador JWT?

Un decodificador JWT es una herramienta o librería que te permite analizar y leer el contenido de un JWT. Revierte el proceso de codificación, revelando la información almacenada en el header y el payload del token.

¿Por qué usar decodificadores JWT?

Los decodificadores JWT cumplen varios propósitos cruciales:

- Verificación: Ayudan a verificar la integridad y autenticidad del token.

- Depuración: Los desarrolladores los utilizan para inspeccionar el contenido del token durante el desarrollo.

- Gestión de usuarios: Permiten a los sistemas extraer información del usuario de los tokens.

- Auditoría de seguridad: Ayudan a comprobar posibles vulnerabilidades en el uso de los tokens.

Cómo funcionan los decodificadores JWT

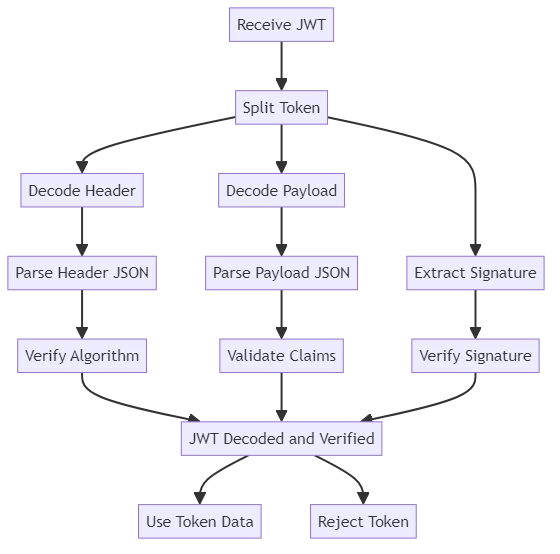

Los decodificadores JWT realizan varios pasos para extraer y verificar la información contenida en un token:

- División del token: El decodificador separa las tres partes del JWT.

- Decodificación: Decodifica en Base64Url el header y el payload.

- Análisis: El JSON decodificado se transforma a un formato utilizable.

- Verificación de la firma: Opcionalmente, el decodificador puede verificar la firma del token.

Veamos un ejemplo de cómo podría funcionar un decodificador JWT básico:

import base64

import json

def decode_jwt(token):

# Divide el token en sus tres partes

header, payload, signature = token.split('.')

# Decodifica el header y el payload

decoded_header = base64.urlsafe_b64decode(header + '==').decode('utf-8')

decoded_payload = base64.urlsafe_b64decode(payload + '==').decode('utf-8')

# Analiza el JSON

header_data = json.loads(decoded_header)

payload_data = json.loads(decoded_payload)

return {

'header': header_data,

'payload': payload_data,

'signature': signature

}

# Ejemplo de uso

jwt = "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ.SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c"

decoded = decode_jwt(jwt)

print(json.dumps(decoded, indent=2))Este decodificador simple divide el token, decodifica el header y el payload, y devuelve los datos analizados. En un escenario real, también querrías verificar la firma, lo cual cubriremos más adelante.

Técnicas avanzadas de decodificación de JWT

Si bien la decodificación básica es sencilla, la decodificación avanzada de JWT implica varias consideraciones importantes:

Validación del token

Un aspecto crucial de la decodificación de JWT es validar el token. Esto implica:

- Comprobar el tiempo de expiración (reclamación exp)

- Verificar el emisor (reclamación iss)

- Confirmar la audiencia (reclamación aud)

- Validar cualquier reclamación personalizada

Aquí hay un ejemplo de cómo podrías validar algunas de estas reclamaciones:

import time

def validate_jwt_claims(payload):

current_time = int(time.time())

if 'exp' in payload and current_time > payload['exp']:

raise ValueError("El token ha expirado")

if 'iss' in payload and payload['iss'] != 'https://yourtrustedissuer.com':

raise ValueError("Emisor del token inválido")

if 'aud' in payload and 'your-app-id' not in payload['aud']:

raise ValueError("Audiencia del token inválida")

# Usa esta función después de decodificar el JWT

validate_jwt_claims(decoded['payload'])Verificación de la firma

Verificar la firma es crucial para garantizar que el token no ha sido alterado. Este proceso implica:

- Recrear la firma utilizando el header, el payload y la clave secreta

- Comparar la firma recreada con la que se encuentra en el token

Aquí hay un ejemplo básico de verificación de la firma:

import hmac

import hashlib

def verify_signature(token, secret):

header, payload, signature = token.split('.')

message = f"{header}.{payload}"

# Crea una nueva firma

new_signature = base64.urlsafe_b64encode(

hmac.new(secret.encode(), message.encode(), hashlib.sha256).digest()

).decode('utf-8').rstrip('=')

return hmac.compare_digest(new_signature, signature)

# Usa esta función para verificar la firma del token

is_valid = verify_signature(jwt, "your-secret-key")

print(f"La firma es válida: {is_valid}")Implementación de decodificadores JWT

Ahora sabemos cómo decodificar JWT. A continuación, aprenderemos cómo crear un decodificador JWT más avanzado:

import base64

import json

import hmac

import hashlib

import time

class JWTDecoder:

def __init__(self, secret):

self.secret = secret

def decode(self, token):

try:

header, payload, signature = token.split('.')

decoded_header = self._decode_base64(header)

decoded_payload = self._decode_base64(payload)

if not self._verify_signature(f"{header}.{payload}", signature):

raise ValueError("Firma inválida")

self._validate_claims(json.loads(decoded_payload))

return {

'header': json.loads(decoded_header),

'payload': json.loads(decoded_payload)

}

except Exception as e:

raise ValueError(f"Token inválido: {str(e)}")

def _decode_base64(self, data):

padding = '=' * (4 - (len(data) % 4))

return base64.urlsafe_b64decode(data + padding).decode('utf-8')

def _verify_signature(self, message, signature):

new_signature = base64.urlsafe_b64encode(

hmac.new(self.secret.encode(), message.encode(), hashlib.sha256).digest()

).decode('utf-8').rstrip('=')

return hmac.compare_digest(new_signature, signature)

def _validate_claims(self, payload):

current_time = int(time.time())

if 'exp' in payload and current_time > payload['exp']:

raise ValueError("El token ha expirado")

if 'iss' in payload and payload['iss'] != 'https://yourtrustedissuer.com':

raise ValueError("Emisor del token inválido")

if 'aud' in payload and 'your-app-id' not in payload['aud']:

raise ValueError("Audiencia del token inválida")

# Ejemplo de uso

decoder = JWTDecoder("your-secret-key")

jwt = "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ.SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c"

try:

decoded_token = decoder.decode(jwt)

print(json.dumps(decoded_token, indent=2))

except ValueError as e:

print(f"Error: {str(e)}")Esta implementación incluye la verificación de la firma y la validación de las reclamaciones, proporcionando una solución de decodificación JWT más segura y completa.

Mejores prácticas para el uso de decodificadores JWT

Cuando trabajes con decodificadores JWT, considera estas mejores prácticas:

- Siempre verifica la firma antes de confiar en el contenido del token.

- Valida todas las reclamaciones relevantes, especialmente los tiempos de expiración.

- Utiliza claves secretas fuertes para la verificación de la firma.

- Implementa un manejo de errores adecuado para gestionar tokens inválidos de manera elegante.

- Actualiza regularmente tu librería de JWT para corregir cualquier vulnerabilidad de seguridad.

- No almacenes información sensible en el payload del JWT porque los atacantes pueden decodificarlo fácilmente.

Errores comunes y cómo evitarlos

Si bien los decodificadores JWT son herramientas poderosas, hay algunos errores comunes que debes evitar:

- Confiar en tokens no verificados: Siempre verifica la firma antes de utilizar la información del token.

- Ignorar los tiempos de expiración: Revisa consistentemente la reclamación “exp” para asegurarte de que el token siga siendo válido.

- Utilizar claves secretas débiles: Usa claves fuertes y generadas aleatoriamente para firmar y verificar los tokens.

- Almacenar datos sensibles en los JWT: Recuerda que el payload puede ser decodificado fácilmente, por lo que evita almacenar información sensible.

- No manejar los errores de decodificación: Implementa un manejo de errores adecuado para gestionar tokens inválidos o alterados.

Conclusión

Los decodificadores JWT son herramientas esenciales en el desarrollo web moderno, permitiendo sistemas seguros de autenticación y autorización. Al comprender cómo funcionan e implementarlos correctamente, puedes mejorar la seguridad y funcionalidad de tus aplicaciones.

Recuerda, aunque los JWT ofrecen muchos beneficios, no son la solución mágica para todos los escenarios de autenticación. Siempre considera tus requerimientos de seguridad específicos y elige la solución más apropiada para tus necesidades.

A medida que continúes trabajando con JWT y decodificadores, mantente informado sobre las mejores prácticas y posibles vulnerabilidades. El panorama de la seguridad en internet está en constante evolución. Mantenerse actualizado es crucial para preservar sistemas robustos y seguros.