Enmascaramiento Dinámico de Datos

Introducción

El enmascaramiento dinámico de datos protege la información sensible en tiempo real al ocultar campos específicos durante la ejecución de consultas según los roles de usuario, parámetros de sesión o políticas de la aplicación. Esta técnica asegura datos regulados —como detalles de tarjetas de crédito, direcciones de correo electrónico y otros identificadores personales— sin alterar los registros originales ni interrumpir las operaciones habituales. Los usuarios autorizados pueden ver los valores completos, mientras que otros ven datos enmascarados o parcialmente ocultos. Al reducir la exposición de datos, el enmascaramiento dinámico fortalece el cumplimiento normativo y refuerza la seguridad general de la base de datos.

Las organizaciones sujetas a GDPR, HIPAA o PCI DSS están adoptando cada vez más este enfoque para fortalecer las estrategias de acceso de confianza cero. Estudios del sector, como el Marco de Privacidad de NIST, enfatizan la importancia de minimizar la exposición de datos mediante métodos de protección en tiempo real. Este artículo compara el enmascaramiento dinámico con el estático, destaca las capacidades nativas de las bases de datos líderes y explica cómo DataSunrise permite el enmascaramiento dinámico sin requerir modificaciones en el esquema ni en el código de la aplicación.

Enmascaramiento Estático vs Dinámico de Datos

¿Qué es el Enmascaramiento Dinámico de Datos?

El enmascaramiento dinámico de datos es una técnica en tiempo real para ocultar datos sensibles durante la ejecución de consultas. A diferencia de los métodos estáticos, protege los datos en producción vivos retornando resultados enmascarados a usuarios no autorizados —sin modificar la base de datos fuente.

| Característica | Enmascaramiento Estático de Datos | Enmascaramiento Dinámico de Datos |

|---|---|---|

| Cómo Funciona | Genera una copia enmascarada de la base de datos para uso no productivo | Enmascara resultados de consultas en tiempo real según usuario o contexto |

| Datos Originales | Sustituidos permanentemente en el conjunto de datos enmascarados | Permanecen sin cambios en el sistema de origen |

| Casos de Uso Principales | Pruebas, desarrollo, entrega a proveedores | Entornos de producción en vivo, cumplimiento, confianza cero |

| Flexibilidad | Difícil de modificar una vez aplicado | Basado en políticas y fácil de actualizar |

| Ajuste a Cumplimiento | Bueno para minimización de datos | Excelente para control de acceso y registro de auditoría |

Por qué el Enmascaramiento Dinámico Supera al Estático en Entornos en Vivo

Mientras que el enmascaramiento estático es efectivo para escenarios no productivos como desarrollo o pruebas, se vuelve ineficiente y frágil en entornos vivos con múltiples usuarios. Cada modificación de política requiere regenerar, revalidar y redeplegar conjuntos de datos enmascarados —un proceso propenso a errores y que consume tiempo, pudiendo introducir inconsistencias y tiempos de inactividad. En contraste, el enmascaramiento dinámico aplica reglas de protección de datos sobre la marcha, adaptándose automáticamente a roles de usuario, contexto de consulta y niveles de acceso. Por ejemplo, un desarrollador puede ver datos parciales o seudonimizados, mientras que un agente de soporte sólo ve campos totalmente redactados—todo desde la misma base de datos en vivo, sin necesidad de conjuntos de datos duplicados o sobrecarga de sincronización.

Al hacer cumplir políticas en tiempo real, el enmascaramiento dinámico no solo agiliza el cumplimiento, sino que también minimiza el riesgo de fugas de datos por error humano o por copias desactualizadas. Cuando se integra con registros detallados de actividad, filtros contextuales y reportes listos para auditoría, ofrece a las organizaciones tanto flexibilidad como trazabilidad. Esto lo convierte en el enfoque óptimo para sistemas productivos que manejan datos regulados o confidenciales —donde el acceso varía entre departamentos y los requisitos de cumplimiento exigen protección continua y adaptativa.

Soporte Integrado en Bases de Datos Populares

Varias plataformas brindan soporte nativo o mediante plugins para enmascaramiento. Por ejemplo:

- PostgreSQL: enmascaramiento basado en vistas o extensiones como pg_maskdata

- Oracle: Redacción de datos para enmascaramiento basado en roles

- SQL Server: enmascaramiento dinámico incorporado para ciertos campos

A continuación, un ejemplo de PostgreSQL simulando enmascaramiento con una vista:

CREATE OR REPLACE VIEW masked_users AS

SELECT

id,

name,

CASE

WHEN current_user = 'auditor' THEN 'XXXX-XXXX-XXXX-' || RIGHT(card_number, 4)

ELSE card_number

END AS card_number,

email

FROM users;

Si bien es efectivo en configuraciones simples, este enfoque se vuelve difícil de escalar a múltiples bases de datos o roles dinámicos. Ahí es precisamente donde DataSunrise simplifica la implementación—enmascarando resultados en diferentes entornos sin alterar SQL o esquemas.

Enmascaramiento Dinámico con DataSunrise

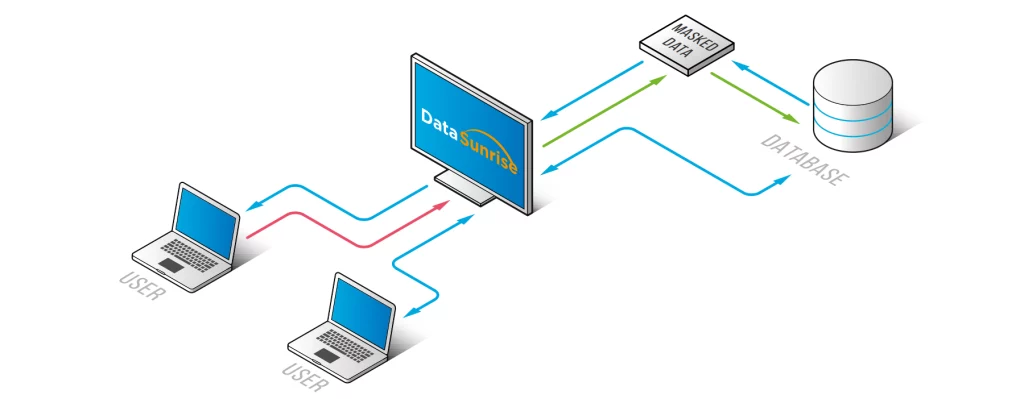

DataSunrise opera como un proxy transparente entre sus aplicaciones y bases de datos. Por lo tanto, intercepta consultas y aplica reglas de enmascaramiento antes de que los datos lleguen al usuario. Soporta:

El proceso de configuración se maneja completamente a través de una interfaz amigable. Lo más importante es que no se requieren reescrituras de código ni cambios en el esquema.

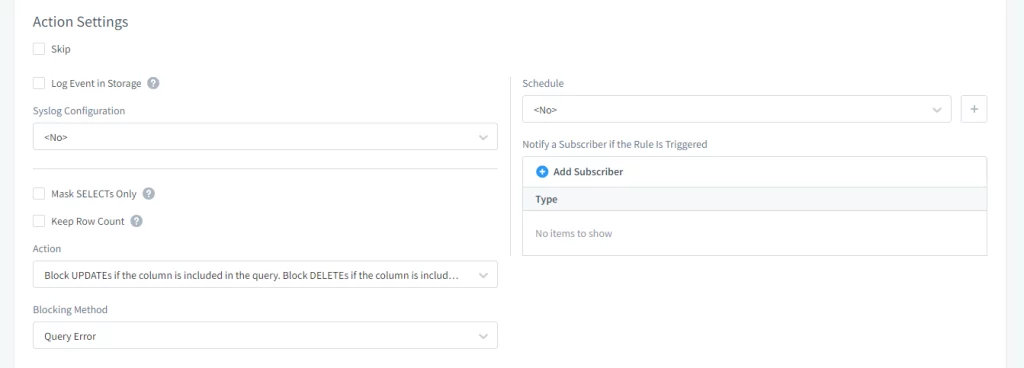

1. Configuración de Acciones

Los administradores pueden controlar si los eventos de enmascaramiento se registran, si se disparan alertas o si se bloquean operaciones de actualización en campos enmascarados.

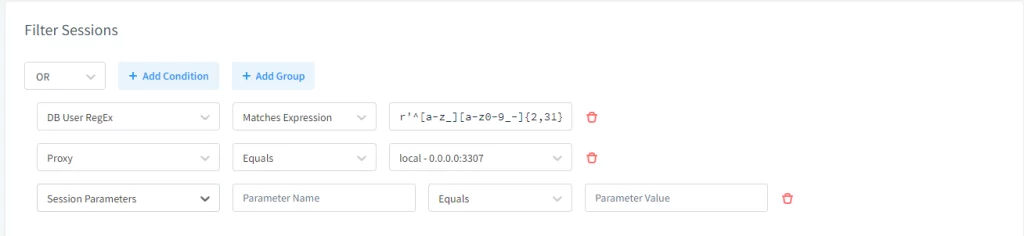

2. Configuración de Filtros

Esta sección define cuándo y dónde debe aplicarse el enmascaramiento—basado en identidad del usuario, rango de IP, aplicación de origen o incluso rutas de red. Por lo tanto, permite aplicar políticas conscientes del contexto.

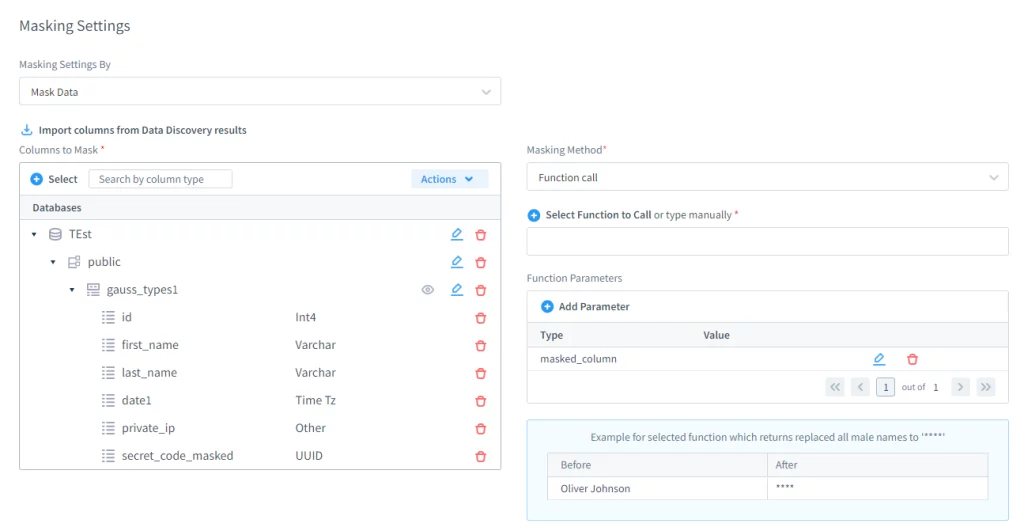

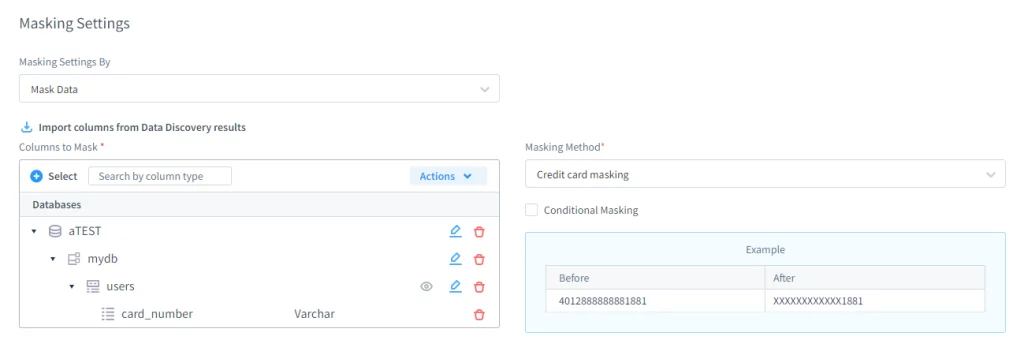

3. Configuración de Enmascaramiento

Los administradores pueden seleccionar esquemas, tablas y campos específicos para proteger. Además, pueden definir métodos de enmascaramiento usando lógica integrada o scripts Lua personalizados.

4. Registros de Enmascaramiento

Cuando el registro está activado, cada evento de enmascaramiento queda documentado. Como resultado, las organizaciones obtienen visibilidad lista para auditoría sobre cómo y cuándo se aplicó el enmascaramiento.

Desafíos Comunes en la Implementación del Enmascaramiento Dinámico

El enmascaramiento dinámico de datos es altamente efectivo, pero sólo cuando está configurado correctamente. Sin una planificación cuidadosa, puede generar nuevos problemas de seguridad y usabilidad. Algunas dificultades típicas incluyen:

- Enmascaramiento excesivo: Restringir el acceso tan fuertemente que usuarios legítimos, analistas o equipos de soporte no pueden realizar su trabajo porque se oculta información contextual crítica.

- Reglas con alcance pobre: Implementar políticas de enmascaramiento demasiado generales o que no consideren roles, resultando en exposición inconsistente o inapropiada de datos entre aplicaciones y usuarios.

- Brechas en la cobertura: Aplicar enmascaramiento sólo en la interfaz de la base de datos, mientras se pasan por alto otros vectores de acceso, como paneles de BI, respuestas API, respaldos o exportaciones de datos.

DataSunrise aborda estos desafíos mediante control de políticas granulares, lógica de enmascaramiento adaptativa y amplia visibilidad de auditoría. Los administradores pueden previsualizar y validar las reglas de enmascaramiento en tiempo real, asegurando el equilibrio correcto entre seguridad y usabilidad. Además, la monitorización integrada ayuda a verificar continuamente que el enmascaramiento se aplique en todas las rutas de acceso, previniendo fugas accidentales conforme evolucionan los sistemas o roles de usuario.

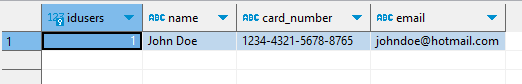

Ejemplo de Uso con PostgreSQL y DataSunrise

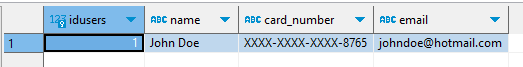

Un caso típico puede involucrar una tabla users que contiene datos de tarjetas de crédito. Con DataSunrise configurado, el número de tarjeta se enmascara según permisos del usuario:

Los administradores definen este comportamiento a través de la interfaz gráfica en lugar de modificar el esquema:

Como resultado, los usuarios sin acceso elevado sólo ven valores enmascarados:

El evento también se registra automáticamente en los logs de auditoría:

Beneficios de Usar DataSunrise para Enmascaramiento

- Protege PII, credenciales y datos financieros en tiempo de consulta

- Soporta despliegues multiplataforma sin reescribir código

- Aplica políticas granulares usando roles, filtros y lógica

- Proporciona trazabilidad para transparencia y cumplimiento

Enfoques Prácticos para el Enmascaramiento Dinámico

| Enfoque | Cómo Funciona | Escenario Ejemplo |

|---|---|---|

| Basado en Roles | Enmascara o revela campos según permisos del usuario | Personal de soporte ve números parciales de tarjeta, mientras analistas antifraude ven valores completos |

| Consciencia Contextual | Ajusta el enmascaramiento dependiendo de ubicación, dispositivo o tipo de sesión | Redes corporativas confiables revelan más datos que accesos remotos |

| Limitado en Tiempo | Otorga acceso temporal con expiración automática | Usuarios aprobados ven datos salariales por un período, luego se reactiva el enmascaramiento |

El enmascaramiento dinámico adapta la protección para ajustarse a contextos empresariales reales en lugar de aplicar una regla única.

Preguntas Rápidas: Enmascaramiento Dinámico

¿El enmascaramiento afecta el rendimiento de las consultas?

Normalmente es mínimo cuando las reglas están bien delimitadas. DataSunrise aplica políticas en la capa proxy para evitar reescrituras pesadas de la base de datos.

¿Se puede evitar el enmascaramiento a través de exportaciones o herramientas de BI?

Sólo si esos caminos no están contemplados. Incluya APIs, exportaciones y conectores analíticos en sus reglas de enmascaramiento para cerrar huecos.

¿Cómo elijo los campos a enmascarar?

Comience con el descubrimiento de datos para clasificar campos PII/PHI/PCI y luego aplique políticas según sensibilidad y rol.

¿Cómo demuestro cumplimiento?

Use los logs de auditoría de eventos de enmascaramiento más el monitoreo de actividad para mostrar quién vio qué, cuándo y bajo qué política.

¿Se puede aplicar el enmascaramiento dinámico basado en el comportamiento del usuario?

Sí. Las reglas adaptativas pueden endurecer o relajar la visibilidad dependiendo de señales de riesgo como volumen inusual de consultas, acceso fuera de horario o intentos de escalamiento de privilegios.

¿Funciona el enmascaramiento con bases de datos nativas en la nube y sistemas distribuidos?

Absolutamente. DataSunrise soporta enmascaramiento dinámico en entornos multi-nube e híbridos, incluyendo servicios gestionados como Amazon RDS, Azure SQL, Google Cloud SQL, y plataformas distribuidas como Snowflake y BigQuery.

Conclusión

El Enmascaramiento Dinámico de Datos (DDM) representa un elemento clave de la seguridad adaptativa de datos, aplicando el principio de mínimo privilegio al ocultar información sensible en tiempo real—sin duplicar, alterar ni reestructurar los datos originales. En lugar de modificar datos en reposo, DDM ajusta dinámicamente los resultados de consultas según identidad de usuario, rol, propósito de acceso y riesgo contextual. Este enfoque asegura que empleados, socios y aplicaciones externas solo vean los datos que están autorizados a ver, manteniendo la total usabilidad del sistema mientras reduce en gran medida el riesgo de exposición accidental o intencionada.

Cuando se combina con descubrimiento automatizado, clasificación de datos y monitoreo continuo de actividad, el enmascaramiento dinámico evoluciona de un control técnico a un marco integral de gobernanza de datos. Las implementaciones modernas permiten a las organizaciones hacer cumplir políticas de protección consistentes en ecosistemas heterogéneos—incluyendo bases de datos on-premises, sistemas virtualizados, infraestructuras multi-nube y aplicaciones SaaS. La gestión unificada de políticas, complementada con auditorías detalladas y análisis contextual de accesos, provee una visión comprensiva del movimiento de datos y comportamiento de usuarios.

Con soluciones como DataSunrise, el Enmascaramiento Dinámico de Datos se convierte en parte integral de una estrategia de defensa cohesionada que incluye detección de anomalías en tiempo real, validación automática de cumplimiento y evaluación inteligente de riesgos. Amplios registros de auditoría garantizan completa responsabilidad y transparencia ante cada intento de acceso. Al adoptar el enmascaramiento dinámico como un control proactivo y adaptativo, las organizaciones no solo cumplen con regulaciones en evolución como GDPR, HIPAA, SOX y PCI DSS, sino que también fortalecen su resistencia general en seguridad—protegiendo datos sensibles de negocio mientras mantienen eficiencia operativa e innovación.