Enmascaramiento Estático de Datos para Cloudberry

El enmascaramiento estático de datos para Cloudberry representa un componente crítico en las estrategias modernas de protección de datos. A medida que las organizaciones gestionan entornos de datos cada vez más complejos, implementar soluciones de enmascaramiento efectivas se vuelve esencial para mantener la seguridad. La Agencia de la Unión Europea para la Ciberseguridad (ENISA) ha informado de un aumento en los incidentes de exposición de datos. Estos incidentes en entornos no productivos aumentaron un 47% en 2024. Esto hace que las funciones de enmascaramiento estático de datos de Cloudberry sean muy importantes para las organizaciones que desean proteger información sensible mientras la utilizan para desarrollo y pruebas.

¿Qué es el Enmascaramiento Estático de Datos?

El enmascaramiento estático de datos es el proceso de ocultar información sensible en las bases de datos. Esto incluye nombres de clientes, direcciones de correo electrónico y números de seguro social. Permite que estos datos sean utilizados de forma segura en entornos de desarrollo, pruebas o capacitación. El enmascaramiento estático de datos es diferente al enmascaramiento dinámico de datos. El enmascaramiento dinámico oculta los datos durante las consultas. En contraste, el enmascaramiento estático modifica los datos almacenados, haciendo que estos sean seguros frente a usuarios no autorizados. Además, mantiene el formato y la usabilidad de la información.

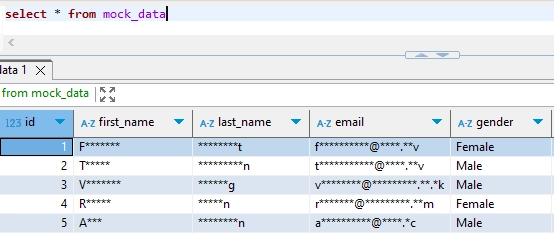

Por ejemplo, si trabajas con bases de datos de prueba que contienen registros de clientes, el SDM ayuda a proteger la información sensible. Reemplaza nombres reales, direcciones de correo electrónico y direcciones IP por datos realistas pero ficticios. Esto hace que la base de datos sea segura de utilizar, manteniendo la privacidad y la confidencialidad.

Comprendiendo el Enmascaramiento Estático de Datos en Cloudberry

El enmascaramiento estático de datos transforma de forma permanente la información sensible en un formato seguro y no sensible, preservando su integridad estructural. Cloudberry ofrece herramientas integradas para el enmascaramiento estático de datos. Puedes utilizar diferentes métodos como funciones SQL, vistas y procedimientos almacenados. El enmascaramiento estático nativo de Cloudberry soporta varias técnicas:

- Sustitución de caracteres

- Randomización de valores numéricos

- Desordenamiento de fechas

- Patrones de enmascaramiento personalizados

Estas funciones ayudan a mantener la consistencia de los datos mientras se asegura que la información sensible permanezca protegida.

Implementando el Enmascaramiento Estático de Datos con Cloudberry

Uso de Funciones del Lenguaje SQL

A continuación se muestra un ejemplo de implementación del enmascaramiento estático de datos utilizando las funciones SQL de Cloudberry:

CREATE VIEW masked_customer_data AS

SELECT

id,

CONCAT(SUBSTRING(first_name, 1, 1), REPEAT('*', LENGTH(first_name) - 1)) AS first_name,

CONCAT(SUBSTRING(last_name, 1, 1), REPEAT('*', LENGTH(last_name) - 1)) AS last_name,

CONCAT(SUBSTRING(email, 1, 2), '***', '@', SUBSTRING_INDEX(email, '@', -1)) AS email,

CONCAT('XXX.XXX.', SUBSTRING_INDEX(ip_address, '.', -1)) AS ip_address

FROM customer_data;

Esta vista enmascara información sensible manteniendo el formato de los datos y la integridad referencial.

Implementación a través de la Línea de Comandos

El CLI de Cloudberry ofrece un control adicional sobre las operaciones de enmascaramiento:

cloudberry-cli mask-data \ --database customer_db \ --table customer_data \ --columns "email,ip_address" \ --mask-type "pattern" \ --pattern "email:***@*.com;ip:xxx.xxx.xxx.*"

Integración con DataSunrise

DataSunrise extiende las capacidades nativas de enmascaramiento de Cloudberry a través de su suite de seguridad a nivel empresarial. La plataforma proporciona algoritmos avanzados de enmascaramiento, monitoreo en tiempo real y gestión centralizada de políticas en múltiples instancias de bases de datos. Esta integración beneficia especialmente a las organizaciones que gestionan entornos de datos complejos o que requieren cumplir con regulaciones como GDPR, HIPAA o PCI DSS.

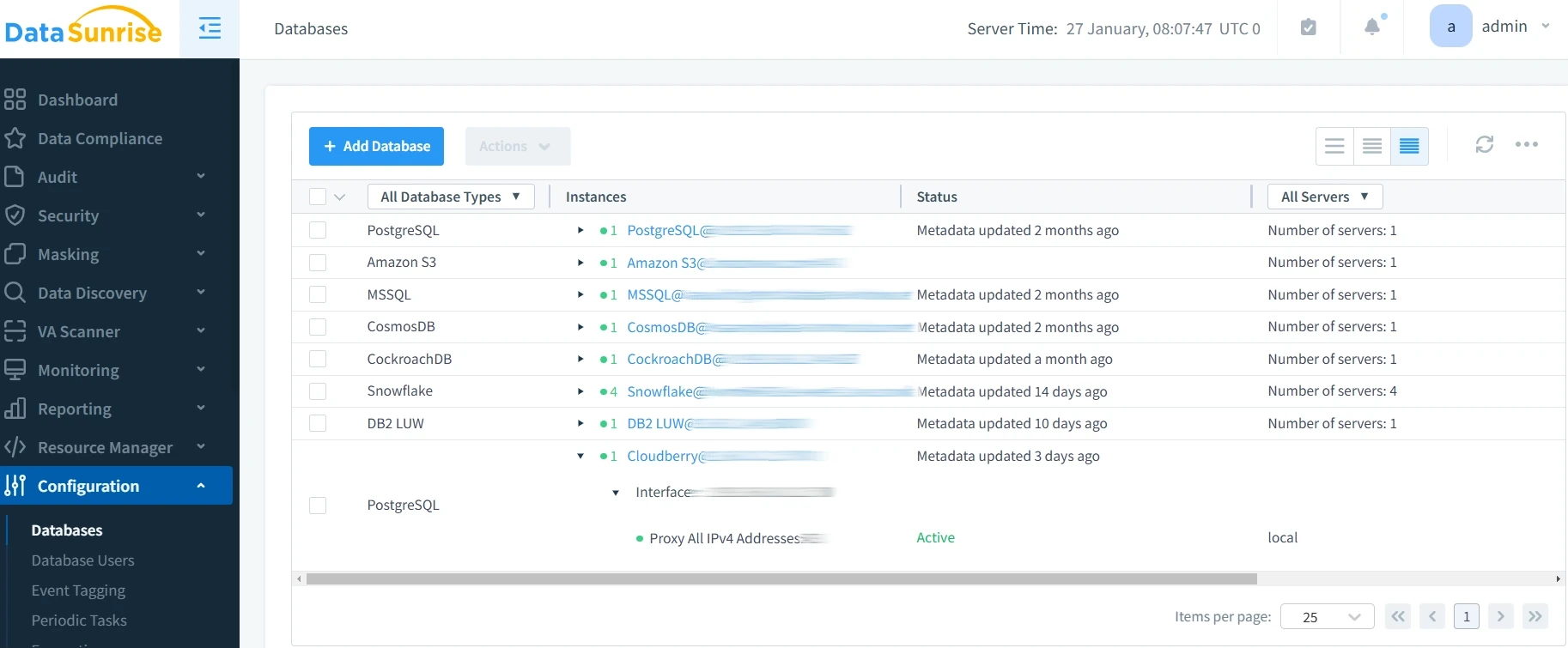

Creando una Instancia de DataSunrise

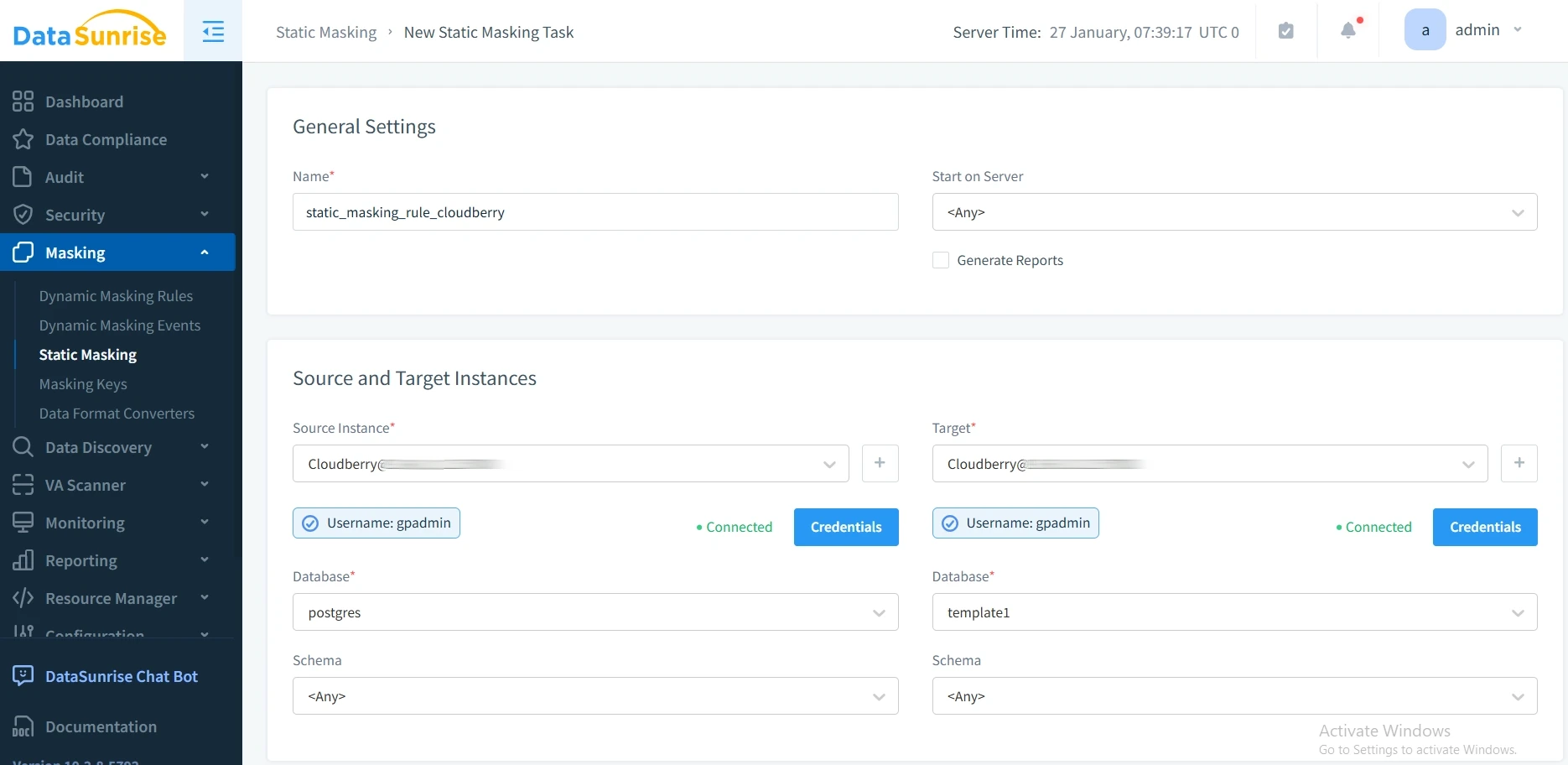

Suponiendo que DataSunrise ya esté instalado, sigue estos pasos para crear una instancia de enmascaramiento estático de datos:

- Inicia sesión en el panel web de DataSunrise.

- Configura la instancia de Cloudberry.

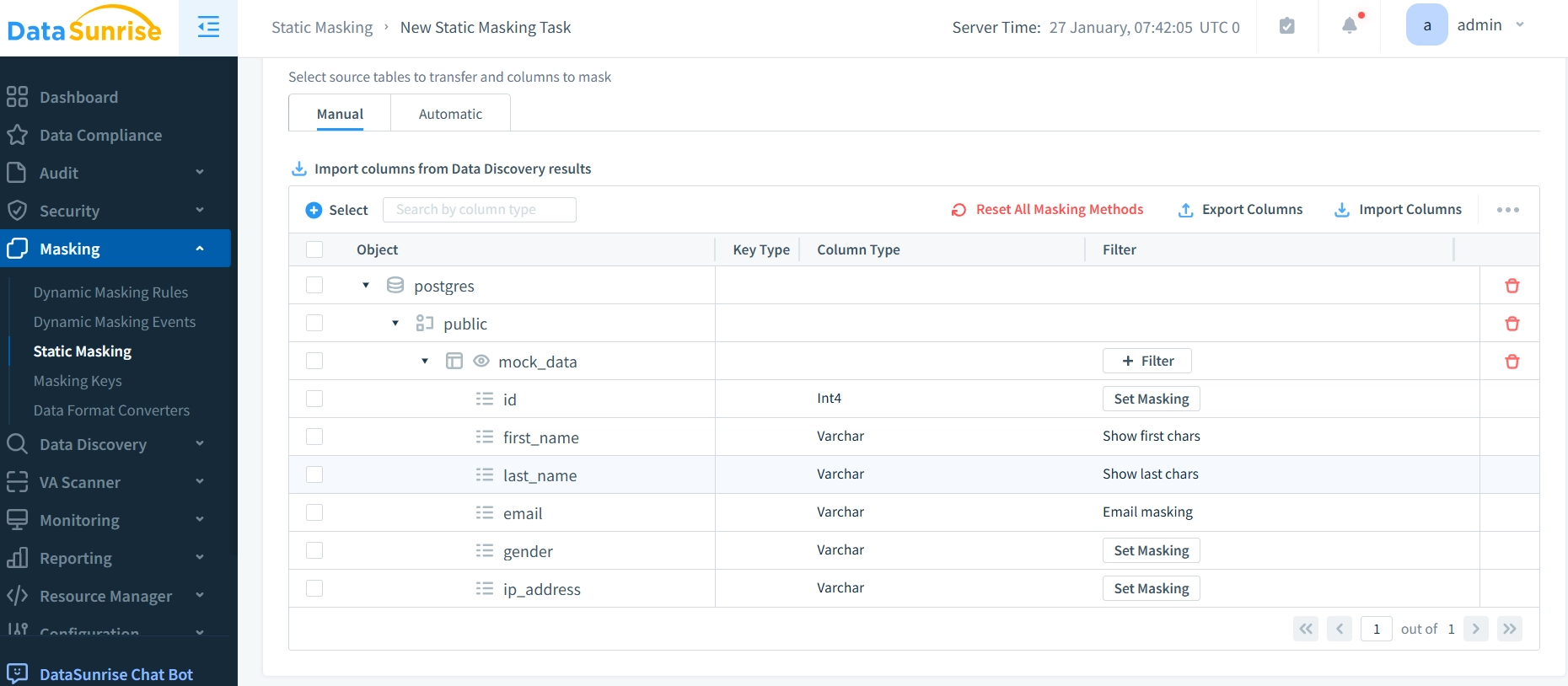

- Navega a la sección “Enmascaramiento de Datos” y crea una nueva regla de enmascaramiento.

- Especifica los detalles de la conexión a la base de datos (por ejemplo, Cloudberry) y selecciona las tablas o columnas a enmascarar.

- Elige un algoritmo de enmascaramiento (por ejemplo, aleatorio, mezclar o personalizado).

- Aplica la regla y verifica los datos enmascarados.

Funciones Avanzadas de Enmascaramiento

DataSunrise ofrece varias capacidades sofisticadas de enmascaramiento:

- Cifrado que preserva el formato para mantener la usabilidad de los datos

- Enmascaramiento consistente en tablas y bases de datos relacionadas

- Reglas de enmascaramiento basadas en roles con permisos granulares

- Plantillas de enmascaramiento personalizadas para tipos de datos específicos de la industria

- Evaluación automatizada del impacto antes de la implementación del enmascaramiento

Beneficios de Utilizar el Enmascaramiento Estático de Datos de DataSunrise para Cloudberry

Al integrar DataSunrise en tu entorno de Cloudberry, te beneficias de:

- Control Centralizado: Gestiona todas las reglas de enmascaramiento desde una única interfaz, simplificando el cumplimiento.

- Políticas Consistentes: Asegura la aplicación uniforme de las políticas de enmascaramiento de datos en todas las instancias.

- Técnicas de Enmascaramiento Avanzadas: Aprovecha algoritmos avanzados para un enmascaramiento más seguro y efectivo de tipos de datos complejos.

Este enfoque de gestión centralizada garantiza que tu organización pueda mantener fácilmente el cumplimiento y la seguridad mientras protege la información sensible.

Mejores Prácticas para el Enmascaramiento Estático de Datos

La documentación y las pruebas son la base para un exitoso enmascaramiento estático de datos en entornos Cloudberry. Mantener registros detallados de las reglas de enmascaramiento y las transformaciones asegura la consistencia y facilita la solución de problemas. Las organizaciones deben establecer un protocolo de pruebas robusto antes de desplegar los datos enmascarados en entornos de producción.

La integridad de los datos representa otro aspecto crucial del proceso de enmascaramiento. Al implementar las reglas de enmascaramiento, se debe prestar especial atención a mantener la integridad referencial entre las tablas relacionadas. Esto incluye considerar cuidadosamente las relaciones de claves foráneas y asegurar patrones de enmascaramiento consistentes en los distintos objetos de la base de datos.

La optimización del rendimiento juega un papel vital en el éxito de la implementación del enmascaramiento. El monitoreo regular de los recursos del sistema durante las operaciones de enmascaramiento ayuda a identificar cuellos de botella potenciales y a optimizar los tiempos de procesamiento. Esto incluye analizar los planes de ejecución de las consultas y ajustar las estrategias de enmascaramiento para minimizar el impacto en el rendimiento de la base de datos.

La integración de terceros puede mejorar significativamente las capacidades de enmascaramiento más allá de las funciones nativas. Soluciones como DataSunrise ofrecen algoritmos avanzados, gestión centralizada e informes automatizados de cumplimiento. Al evaluar opciones de terceros, considera factores como las capacidades de integración, la escalabilidad y el soporte para tus requisitos específicos de cumplimiento.

La gobernanza de la seguridad constituye el pilar final de las mejores prácticas en enmascaramiento. Implementa auditorías de seguridad periódicas para verificar la efectividad del enmascaramiento y asegurar el cumplimiento de los estándares de protección de datos. Esto incluye revisiones periódicas de los controles de acceso, las políticas de enmascaramiento y los esquemas de clasificación de datos.

Resumen y Próximos Pasos

El enmascaramiento estático de datos en Cloudberry proporciona una protección esencial para la información sensible en entornos no productivos. Ya sea utilizando las funciones nativas o integrando con DataSunrise, las organizaciones pueden mantener la seguridad de los datos mientras respaldan las necesidades de desarrollo y pruebas.

DataSunrise mejora estas capacidades con sus herramientas de seguridad de bases de datos de vanguardia. La plataforma ofrece funcionalidades integrales de auditoría y cumplimiento que mantienen tus datos protegidos en todos los entornos. Para tener una experiencia práctica con estas funciones avanzadas de seguridad, visita el sitio web de DataSunrise y agenda una demostración en línea.