Enmascaramiento Estático de Datos para Scylla

Introducción

A medida que las organizaciones dependen cada vez más de bases de datos distribuidas como ScyllaDB, garantizar la seguridad de los datos se vuelve una prioridad máxima. La información sensible, como identificadores personales, detalles de tarjetas de crédito e información de contacto, debe estar protegida del acceso no autorizado. Una de las formas más efectivas de asegurar esos datos es mediante el enmascaramiento de datos.

El Enmascaramiento Estático de Datos (EED) consiste en crear una versión saneada e irreversible de datos sensibles para su uso en entornos no productivos. Este enfoque permite a desarrolladores, analistas y evaluadores trabajar con conjuntos de datos realistas sin exponer la información sensible real. En este artículo, exploramos cómo implementar el enmascaramiento de datos en ScyllaDB utilizando tanto métodos nativos como soluciones automatizadas avanzadas como DataSunrise, un proveedor líder de herramientas de seguridad y cumplimiento.

Por qué el enmascaramiento de datos en ScyllaDB es esencial

ScyllaDB es una base de datos NoSQL de alto rendimiento, conocida por su escalabilidad y eficiencia. Sin embargo, carece de capacidades de enmascaramiento de datos integradas. Sin un adecuado enmascaramiento para ScyllaDB, las organizaciones corren el riesgo de incumplir regulaciones de la industria tales como:

- GDPR – Requiere la anonimización de datos personales para proteger la privacidad del usuario.

- HIPAA – Exige asegurar la información de salud protegida (PHI).

- PCI DSS – Exige la encriptación y el enmascaramiento de datos de tarjetas de pago.

Al implementar el enmascaramiento de datos para ScyllaDB, las organizaciones pueden mitigar los riesgos asociados a fugas accidentales de datos y accesos no autorizados, al mismo tiempo que aseguran el cumplimiento de estas regulaciones.

Creación de datos de muestra en ScyllaDB

Antes de aplicar el enmascaramiento de datos en ScyllaDB, se requieren datos de muestra para las pruebas. A continuación, se muestra un script de Python que inserta registros ficticios de clientes en ScyllaDB utilizando la biblioteca Faker.

Generando datos de muestra

import faker

from cassandra.cluster import Cluster

fake = faker.Faker()

def generate_data(n=10):

return [(fake.uuid4(), fake.name(), fake.email(), fake.phone_number(),

fake.credit_card_number(card_type="visa"), fake.address()) for _ in range(n)]

def connect_to_scylla():

session = Cluster(["127.0.0.1"]).connect("test_keyspace")

return session

def insert_data(session, data):

query = "INSERT INTO mock_data (customer_id, name, email, phone, credit_card, address) VALUES (?, ?, ?, ?, ?, ?)"

for entry in data:

session.execute(query, entry)

if __name__ == "__main__":

session = connect_to_scylla()

insert_data(session, generate_data(100))Cómo funciona

- Genera 100 registros que contienen nombres falsos, correos electrónicos, números de teléfono, detalles de tarjetas de crédito y direcciones.

- Establece una conexión a una instancia de ScyllaDB que se ejecuta localmente.

- Inserta los datos generados en una tabla

mock_data.

Implementación del enmascaramiento estático de datos en ScyllaDB

Para enmascarar los datos sensibles de los clientes, podemos crear una versión saneada del conjunto de datos utilizando CQL.

Enmascaramiento de datos en ScyllaDB basado en CQL

CREATE TABLE test_keyspace.mock_data_masked AS

SELECT customer_id,

address,

'XXXX-XXXX-XXXX-' || substr(credit_card, -4) AS credit_card,

'XXX@' || substr(email, position('@' IN email)) AS email,

substr(name, 1, 1) || '***' AS name,

'XXX-XXX-' || substr(phone, -4) AS phone

FROM test_keyspace.mock_data;Técnicas clave de enmascaramiento

- Números de tarjetas de crédito conservan solo los últimos cuatro dígitos.

- Correos electrónicos muestran únicamente el dominio con un nombre de usuario ofuscado.

- Nombres revelan solo la primera letra.

- Números de teléfono mantienen únicamente los últimos cuatro dígitos.

Aunque este enfoque es sencillo, requiere una ejecución manual y no soporta actualizaciones automáticas.

Enmascaramiento avanzado de datos para ScyllaDB con DataSunrise

Aunque crear tablas duplicadas para enmascaramiento puede ser efectivo en pequeños proyectos, mantener una configuración confiable utilizando únicamente consultas a la base de datos puede volverse difícil. Aquí es donde las soluciones de terceros como DataSunrise ofrecen una alternativa más eficiente y escalable.

Pasos para implementar el enmascaramiento de datos en ScyllaDB con DataSunrise

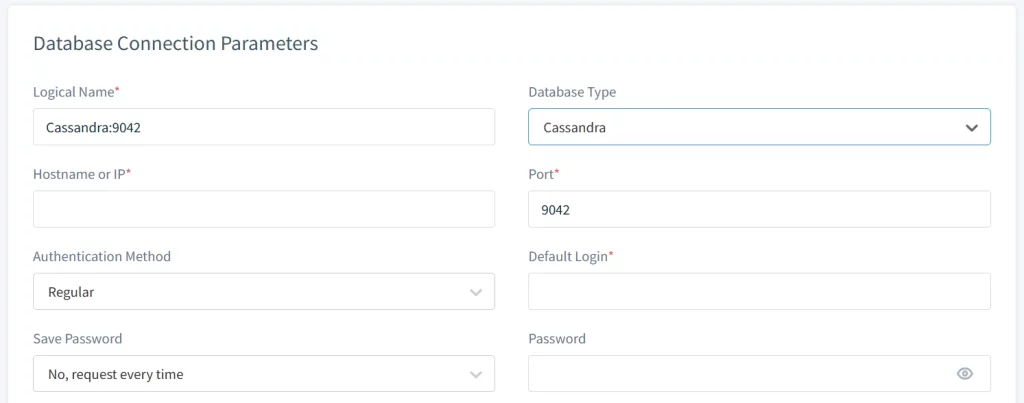

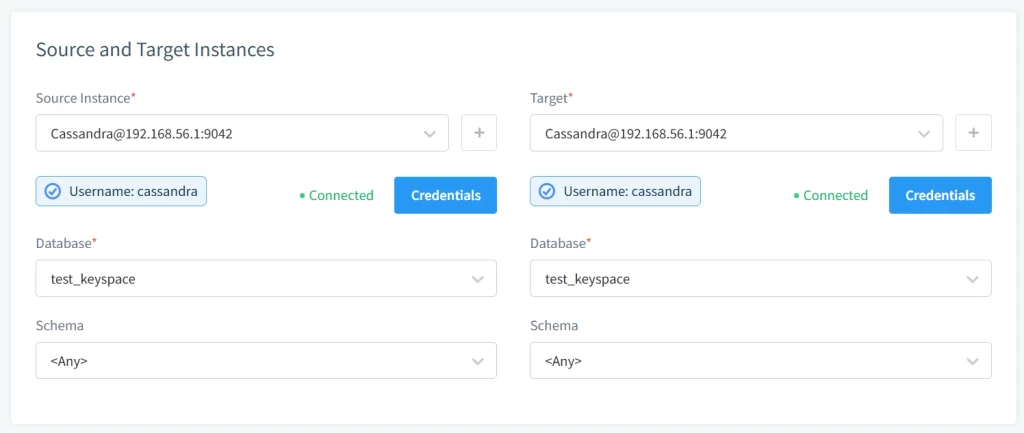

Paso 1: Añadir ScyllaDB a DataSunrise

Primero, añade tu instancia de ScyllaDB a DataSunrise utilizando su interfaz web:

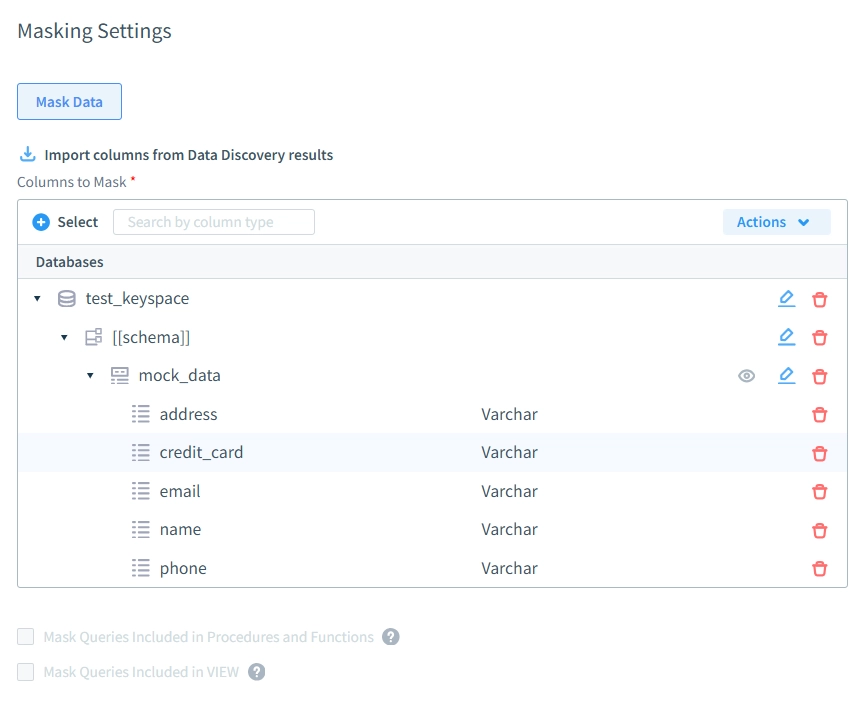

Paso 2: Crear un Grupo de Objetos

Define un grupo de objetos para identificar y enmascarar las columnas necesarias:

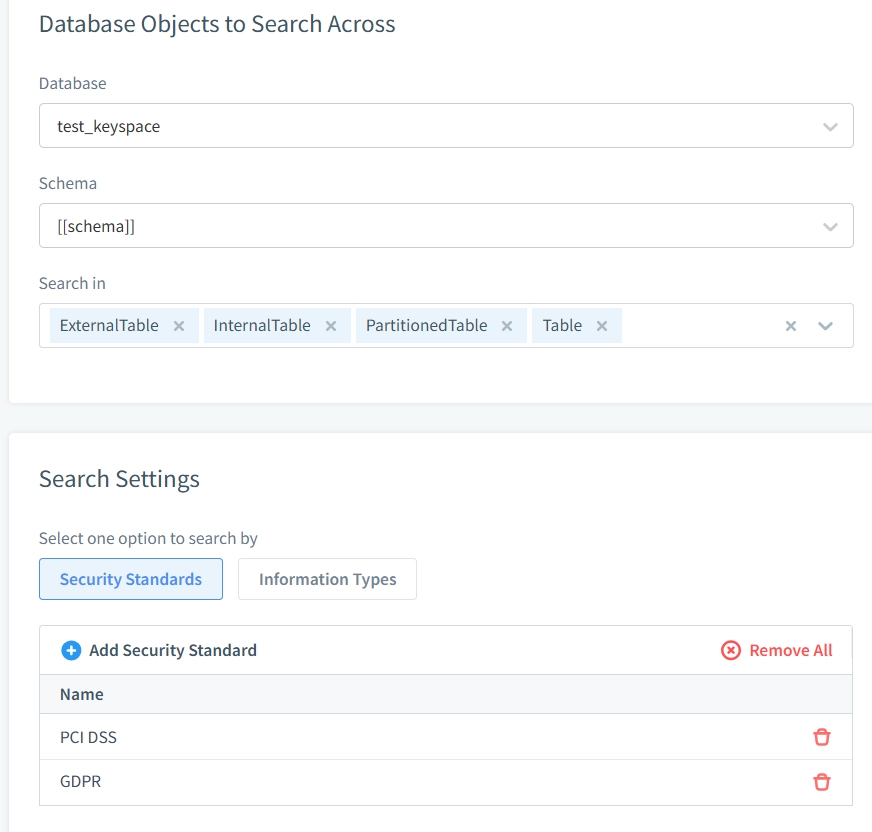

Paso 3: Programar Tareas de Enmascaramiento Periódicas

Configura una tarea programada para escanear datos sensibles según las reglas definidas anteriormente. Esto garantiza el cumplimiento de regulaciones como GDPR y HIPAA:

Paso 4: Definir Reglas de Enmascaramiento Estático

Crea una regla de enmascaramiento estático que sanee automáticamente los datos sensibles. Selecciona tu base de datos como origen y destino para realizar el enmascaramiento in situ:

Ventajas de usar DataSunrise para el enmascaramiento de datos en ScyllaDB

- Facilidad de uso – La interfaz web de DataSunrise simplifica la configuración.

- Solución lista para usar – Ofrece características de seguridad integrales más allá del enmascaramiento de datos.

- Escalabilidad – Diseñada para soportar bases de datos distribuidas como ScyllaDB, lo que la convierte en una herramienta confiable para entornos complejos.

Además del enmascaramiento de datos en ScyllaDB, DataSunrise ofrece gestión de cumplimiento y seguridad mejorada. Si deseas una revisión personalizada de sus características, reserva una demo en línea. También puedes descargar una versión de prueba para explorar sus capacidades de primera mano.

Conclusión

El enmascaramiento de datos es crucial para proteger la información sensible al mismo tiempo que se mantiene la usabilidad en entornos no productivos. Mientras que el enmascaramiento manual basado en CQL ofrece una solución rápida, DataSunrise proporciona un enfoque escalable y automatizado con características avanzadas de seguridad, cumplimiento y auditoría.

Al aprovechar DataSunrise para el enmascaramiento de datos en ScyllaDB, las organizaciones pueden asegurar:

- Protección continua de datos contra accesos no autorizados.

- Cumplimiento automatizado con las regulaciones de la industria.

- Reducción de la carga operativa mediante integración y automatización sin problemas.

Invertir en una solución confiable de enmascaramiento de datos para ScyllaDB mejora tanto la seguridad como el cumplimiento normativo, convirtiéndola en una estrategia esencial para las empresas modernas.