Gestión de Cumplimiento de Apache Cassandra

Comprendiendo el Panorama del Cumplimiento

Apache Cassandra se ha convertido en la columna vertebral de los sistemas críticos en las áreas de finanzas, telecomunicaciones, comercio electrónico y salud. Su arquitectura sin maestro y capacidad para manejar cargas de trabajo a escala de petabytes lo convierten en la base de datos preferida para organizaciones que no pueden permitirse interrupciones. Pero esta misma escalabilidad y distribución también crean desafíos de cumplimiento únicos.

Cuando las empresas operan en múltiples jurisdicciones, deben cumplir con regulaciones superpuestas como GDPR, HIPAA, PCI DSS y SOX. Estos marcos regulatorios exigen un control preciso sobre los datos personales y financieros, la implementación de rutas de auditoría verificables y pruebas de que los datos sensibles permanecen seguros en todo momento. Cumplir con estas demandas utilizando las características predeterminadas de Cassandra requiere un esfuerzo manual significativo.

Por Qué la Gestión del Cumplimiento en Apache Cassandra es Más Difícil

La fortaleza de Cassandra —datos distribuidos y descentralizados— es también lo que complica el cumplimiento:

- Replicación y eliminación: Los datos se almacenan en múltiples nodos. Asegurarse de que una solicitud del GDPR de “derecho al olvido” se propague a todas partes no es trivial.

- Fragmentación de auditoría: Los registros se almacenan localmente en cada nodo, dejando a los equipos de seguridad con decenas o cientos de archivos que conciliar.

- Complejidad operativa: Habilitar la autenticación, encriptación o registro casi siempre requiere editar

cassandra.yamly reiniciar los nodos. - Consistencia eventual: Los reguladores a menudo esperan garantías fuertes, pero el modelo de Cassandra significa que la visibilidad de los datos puede tener retrasos.

Cómo es en Realidad la Configuración para el Cumplimiento

Para ilustrar la complejidad, esto es lo que requiere habilitar solo el cumplimiento básico:

# cassandra.yaml - Se debe editar en CADA nodo

authenticator: PasswordAuthenticator # Por defecto: AllowAllAuthenticator

authorizer: CassandraAuthorizer # Por defecto: AllowAllAuthorizer

audit_logging_options:

enabled: true # Por defecto: false

logger:

- class_name: BinAuditLogger

audit_logs_dir: /var/log/audit # Requerido pero a menudo no documentado

Después de reiniciar el clúster, aún se necesitan scripts en CQL:

-- Crear rol de cumplimiento con acceso limitado

CREATE ROLE auditor WITH LOGIN = true AND PASSWORD = 'Complex$Pass2025';

GRANT SELECT ON KEYSPACE sensitive_data TO auditor;

-- Nota: No existe forma de otorgar acceso limitado en el tiempo ni permisos condicionales

Y una agregación personalizada de registros, ya que cada nodo registra de forma independiente:

# Debe ejecutarse en cada nodo para recolectar los registros distribuidos

for node in node1 node2 node3; do

scp cassandra@$node:/var/log/audit/*.log central-logger:/audit/$node/

done

Características de Cumplimiento Nativas en Cassandra

Aunque no están habilitadas por defecto, Cassandra ofrece varias características técnicas que forman la base de una estrategia de cumplimiento:

| Capacidad | Opción Nativa | Limitación |

|---|---|---|

| Autenticación y Autorización | Autenticación interna con control de acceso basado en roles | Efectivo para hacer cumplir límites básicos de acceso, pero requiere gestión manual de usuarios/roles y carece de reglas contextuales (hora, ubicación, dispositivo) |

| Registro de Auditoría | BinAuditLogger o Full Query Logger | Registra DDL, DML e intentos de inicio de sesión, pero almacena los registros por nodo; no hay agregación a nivel de clúster; el impacto en el rendimiento puede alcanzar hasta un 15% |

| Encriptación | SSL/TLS para el tráfico cliente–servidor; la encriptación a nivel de disco se maneja de forma externa | Proporciona una protección sólida en tránsito, pero la integración con la gestión de claves empresarial es manual |

| Enmascaramiento Dinámico de Datos | Disponible solo en Cassandra 5.0+ con cambios en el esquema | Requiere reinicio del clúster; forza la sintaxis MASKED WITH; las tablas existentes deben recrearse para aplicar los enmascaramientos |

Estas características demuestran que Cassandra puede participar en programas de cumplimiento, pero se quedan cortas al ofertar la automatización y visibilidad centralizada que las empresas necesitan.

Cómo DataSunrise Simplifica el Cumplimiento

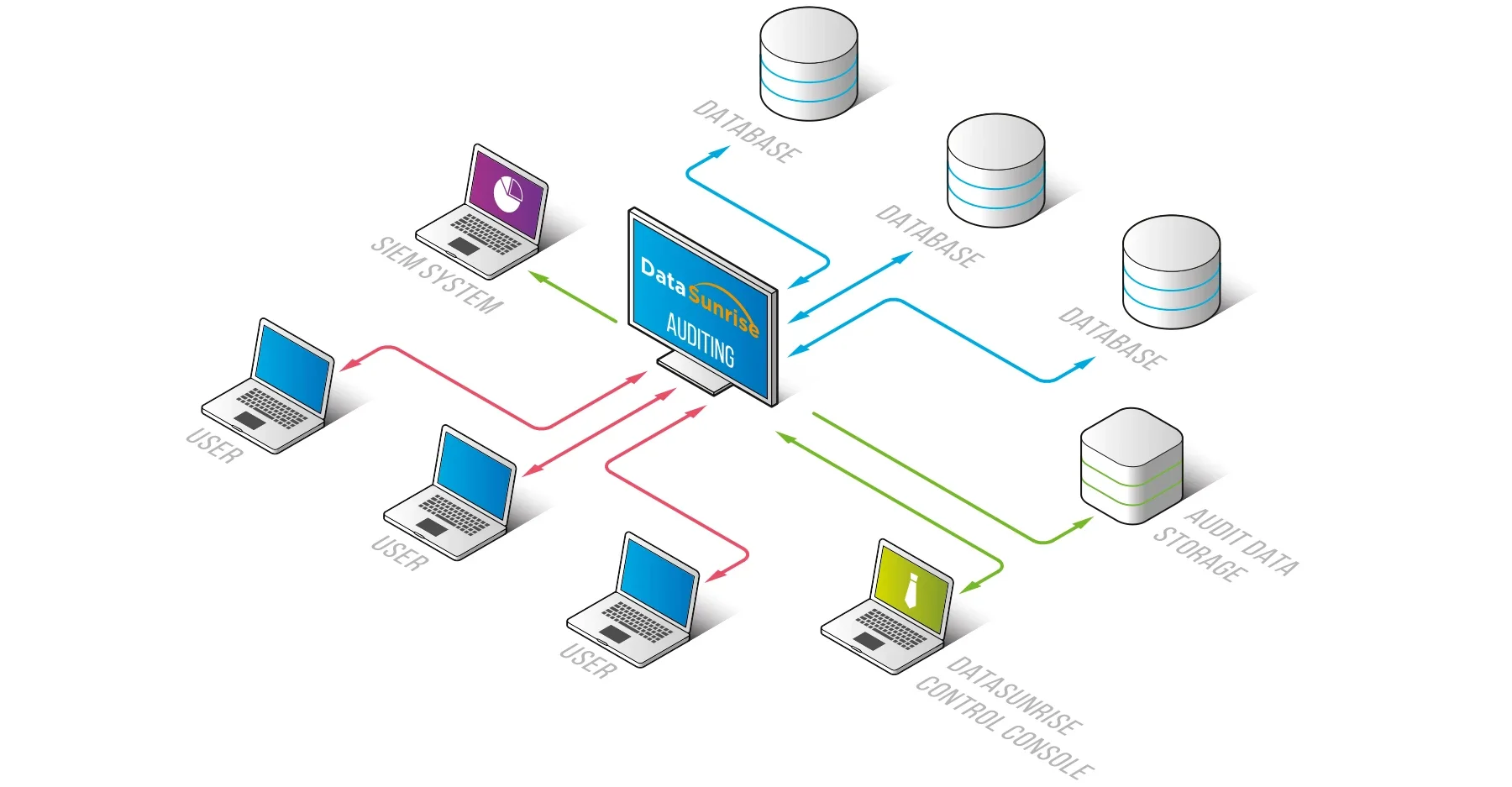

DataSunrise aborda las brechas de cumplimiento de Cassandra actuando como un proxy transparente que se sitúa frente al clúster. En lugar de configurar cada nodo individualmente, los administradores aplican las reglas de cumplimiento de forma centralizada. El resultado es una plataforma que transforma Cassandra en un entorno en el que los reguladores pueden confiar.

Descubrimiento Automatizado de Datos Sensibles

La clasificación manual de datos es costosa y propensa a errores. DataSunrise realiza un descubrimiento automatizado a través de los keyspaces de Cassandra, encontrando:

- Números de tarjetas de crédito, números de pasaporte e identificadores nacionales

- Información de Salud Protegida (PHI) requerida por HIPAA

- Información de Identificación Personal (PII) bajo GDPR y CCPA

- Patrones personalizados definidos por la organización

Esto crea un mapa de clasificación que se convierte en el ancla para los controles subsecuentes. Saber exactamente dónde residen los atributos sensibles permite a los equipos demostrar la cobertura de cumplimiento en lugar de depender de conjeturas.

Cortafuegos de Base de Datos y Aplicación de Políticas

Más allá de la visibilidad, DataSunrise actúa como un cortafuegos para bases de datos. Los administradores pueden crear reglas para bloquear consultas de riesgo, hacer cumplir el acceso mínimo necesario o prevenir exportaciones a gran escala de tablas sensibles. Esto transforma el cumplimiento de un ejercicio pasivo de documentación a una capa de aplicación activa que reduce el riesgo real.

Enmascaramiento Dinámico y Estático

Mientras que Cassandra 5.0 introdujo el enmascaramiento experimental, su utilidad es limitada. DataSunrise ofrece un enmascaramiento dinámico de grado empresarial que se aplica instantáneamente a los resultados de las consultas sin alterar los esquemas. El enmascaramiento puede adaptarse al contexto del usuario —por ejemplo, los médicos pueden ver todos los datos del paciente, las enfermeras ver de forma parcial y el personal administrativo ninguno.

Para entornos no productivos, el enmascaramiento estático anonimiza los datos preservando las relaciones. Esto permite el uso seguro de conjuntos de datos similares a los de producción para pruebas y análisis, satisfaciendo los requisitos de PCI DSS y GDPR relacionados con la minimización de datos.

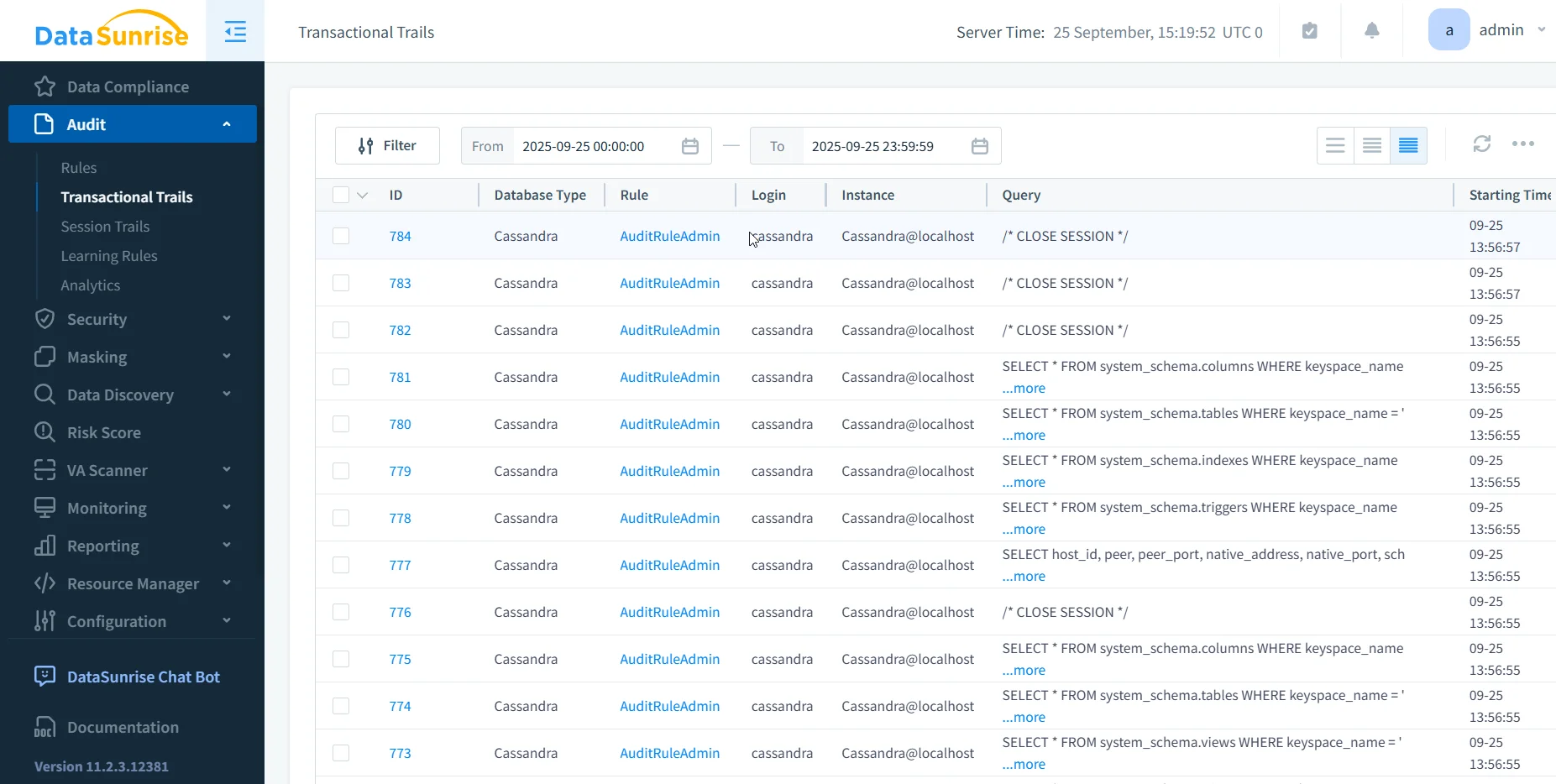

Auditoría y Monitoreo Centralizados

Uno de los mayores problemas con Cassandra es su rastro de auditoría fragmentado. DataSunrise consolida toda la actividad en un repositorio central de auditoría. A diferencia de los registros nativos, esto incluye intentos fallidos de autenticación, un requisito tanto bajo HIPAA como PCI DSS.

| Característica | Cassandra Nativo | Con DataSunrise |

|---|---|---|

| Ubicación de Registros | Por nodo | Centralizado |

| Seguimiento de Autenticaciones Fallidas | No | Sí |

| Formato | Binario | Legible por humanos, buscable |

| Correlación | Manual | Automática a través de transacciones distribuidas |

| Alertas | No disponible | Notificaciones en tiempo real |

Esta centralización reduce drásticamente el tiempo de preparación de auditorías y ofrece a los equipos de seguridad una visibilidad inmediata sobre comportamientos sospechosos.

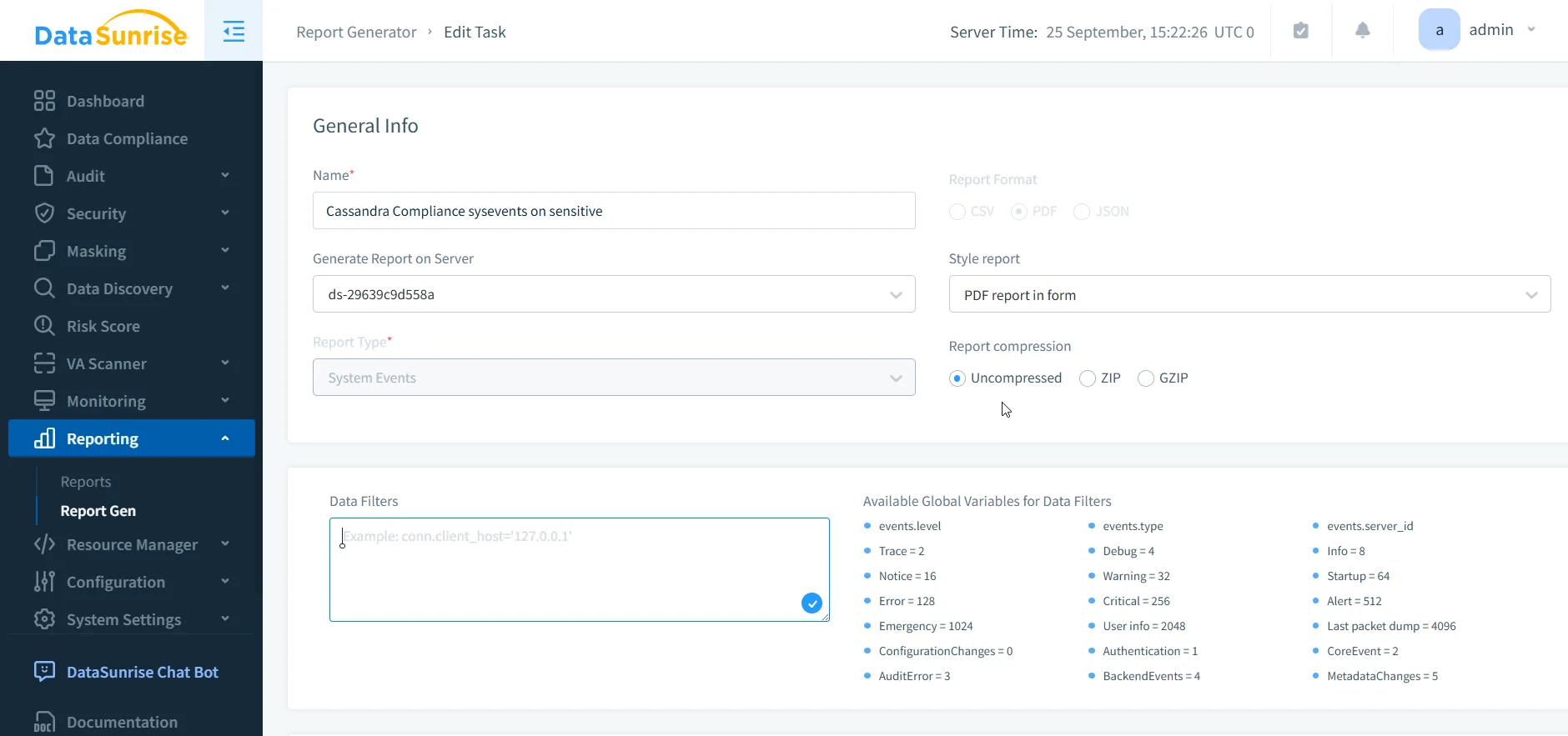

Generación de Informes de Cumplimiento

Preparar evidencia para los auditores es tradicionalmente uno de los aspectos que más tiempo consume en el cumplimiento. DataSunrise agiliza esto con plantillas de informes preconstruidas para GDPR, HIPAA, PCI DSS y SOX. Los informes se pueden generar a pedido o programarse, asegurando que las organizaciones estén siempre listas para demostrar su postura de cumplimiento.

Conclusión

La gestión del cumplimiento para Apache Cassandra no puede lograrse únicamente mediante ajustes en la configuración. Las características nativas como RBAC, registro de auditoría y TLS proporcionan una base, pero son aisladas, manuales y de alcance limitado. A medida que los despliegues crecen, estas limitaciones se traducen en riesgos regulatorios y sobrecarga operativa.

DataSunrise elimina esta complejidad ofreciendo descubrimiento automatizado, auditoría centralizada, enmascaramiento dinámico e informes de cumplimiento en una sola plataforma. Para las empresas, los beneficios son tanto estratégicos como prácticos: reducción de la exposición al riesgo, ciclos de auditoría más rápidos y un cumplimiento sostenible a gran escala.

Con DataSunrise, la gestión del cumplimiento pasa de ser una carga sobre los recursos a convertirse en una fuente de confianza y ventaja competitiva para las organizaciones que operan con Apache Cassandra.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora