Gestión de Cumplimiento de ScyllaDB

ScyllaDB es una base de datos NoSQL de alto rendimiento diseñada para la escalabilidad y disponibilidad. Potencia aplicaciones que requieren baja latencia y un alto rendimiento, lo que la convierte en una opción popular en finanzas, comercio electrónico y entornos nativos de la nube. Sin embargo, a medida que las organizaciones adoptan ScyllaDB para cargas de trabajo críticas, el cumplimiento normativo se convierte en un desafío.

Regulaciones como GDPR, HIPAA, PCI DSS y SOX exigen visibilidad, auditoría, enmascaramiento y una aplicación coherente de políticas a lo largo de sistemas de datos distribuidos. Aunque ScyllaDB ofrece registros básicos, cumplir con los requisitos normativos a menudo requiere capas adicionales de monitoreo y automatización.

Este artículo revisa las características de cumplimiento nativas de ScyllaDB y explica cómo DataSunrise mejora la gestión del cumplimiento con monitoreo centralizado, controles automatizados y protección en tiempo real.

Importancia de la Gestión del Cumplimiento

La gestión del cumplimiento es más que una obligación normativa: es la base de la confianza, la seguridad y la eficiencia operativa. Para las organizaciones que operan con ScyllaDB, las apuestas son aún más altas debido a la escala y sensibilidad de los datos que suele almacenar.

- Presión Regulatoria: Industrias como la salud, las finanzas y el comercio electrónico deben alinearse con requisitos estrictos como GDPR, HIPAA y PCI DSS. El incumplimiento puede acarrear multas, daños a la reputación y consecuencias legales.

- Protección de Datos: Los marcos de cumplimiento exigen las mejores prácticas en seguridad de datos, incluyendo controles de acceso basados en roles, encriptación y monitoreo de actividades, ayudando a prevenir brechas e incidentes internos.

- Preparación para Auditorías: Las regulaciones exigen evidencia de los procesos de manejo de datos. Sin trazas de auditoría centralizadas, las organizaciones se enfrentan a revisiones extensas y propensas a errores.

- Confianza Comercial: Demostrar el cumplimiento genera confianza entre clientes, socios y organismos reguladores, fortaleciendo relaciones a largo plazo.

- Eficiencia Operativa: Automatizar tareas de cumplimiento reduce el trabajo manual, disminuye los costos operativos y acelera el tiempo de comercialización para nuevas aplicaciones.

En resumen, una gestión efectiva del cumplimiento para ScyllaDB garantiza la seguridad, reduce riesgos y apoya el crecimiento sostenible del negocio.

Capacidades Nativas de Cumplimiento de ScyllaDB

ScyllaDB proporciona algunas características básicas que ayudan en la gestión del cumplimiento. Aunque son útiles, estas características a menudo requieren un esfuerzo manual para alinearse con las expectativas regulatorias.

Autenticación y Autorización

ScyllaDB soporta control de acceso basado en roles (RBAC), lo que permite a los administradores definir roles y asignar privilegios específicos. Esto ayuda a garantizar que solo los usuarios autorizados puedan ver o modificar conjuntos de datos sensibles. Véase también controles de acceso para obtener más contexto.

Ejemplo: Crear un rol y otorgarle acceso restringido a un keyspace.

-- Crear un rol para auditores de cumplimiento

CREATE ROLE compliance_auditor WITH LOGIN = true;

-- Otorgar acceso de solo lectura al keyspace sensible

GRANT SELECT ON KEYSPACE sensitive_data TO compliance_auditor;

-- Asignar el rol a un usuario específico

GRANT compliance_auditor TO user_jane;

Esta configuración garantiza que los auditores puedan revisar los datos sin alterarlos, cumpliendo con los requisitos de acceso con el mínimo privilegio.

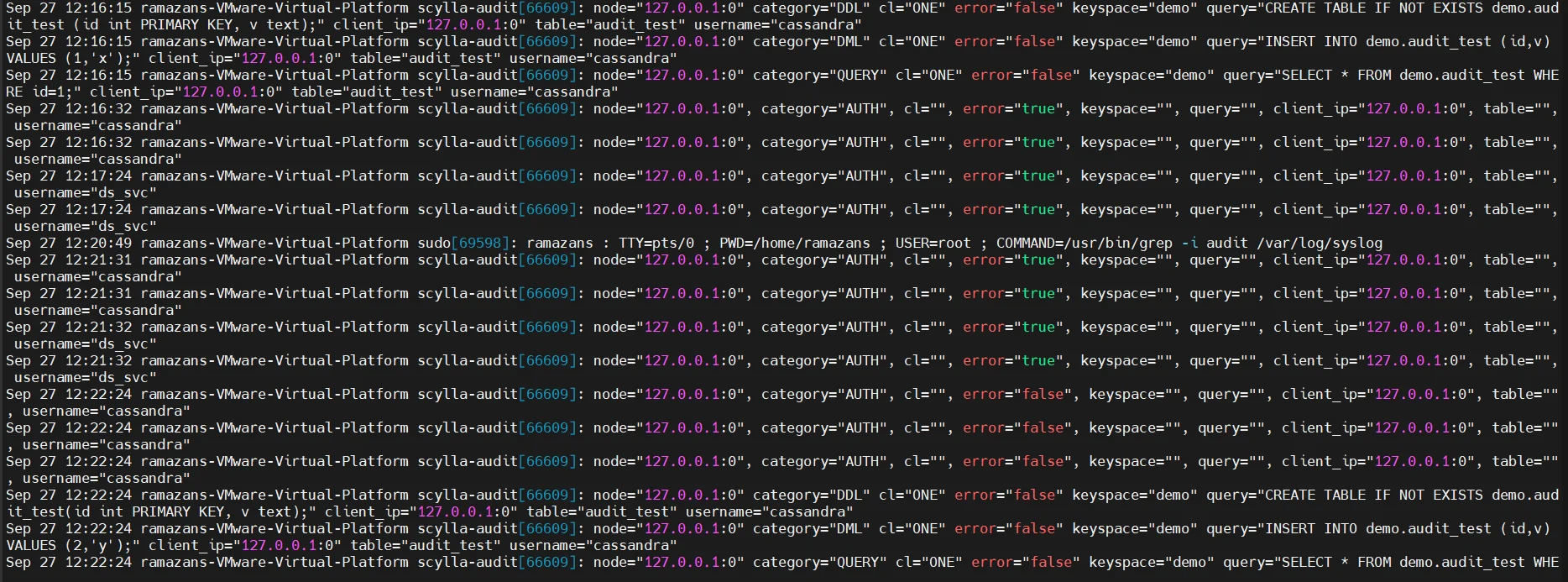

Registro de Auditoría

ScyllaDB puede registrar los intentos de autenticación, las consultas y las modificaciones en el esquema. Estos registros proporcionan una base para el historial de actividad de los datos y para el análisis forense.

Los registros de auditoría ayudan a los administradores a reconstruir eventos durante revisiones de seguridad y a proporcionar evidencia en las auditorías de cumplimiento. Sin embargo, dado que los registros se almacenan localmente en cada nodo, agregarlos a través de grandes clústeres puede volverse complejo. Un enfoque más avanzado se describe en registros de auditoría y reglas de auditoría.

Encriptación

ScyllaDB soporta encriptación TLS en tránsito y encriptación en reposo, protegiendo la información sensible contra la interceptación o el robo. Las prácticas de encriptación se tratan más a fondo en encriptación de bases de datos.

Habilitar TLS en scylla.yaml:

client_encryption_options:

enabled: true

certificate: /etc/scylla/ssl/cert.pem

keyfile: /etc/scylla/ssl/key.pem

require_client_auth: true

Habilitar encriptación en reposo (usando scylla.yaml):

transparent_data_encryption:

enabled: true

keystore: /etc/scylla/keystore.jks

keystore_password: mySecretPassword

Esto asegura que todas las comunicaciones y registros almacenados cumplan con los requisitos de encriptación exigidos por regulaciones como HIPAA y PCI DSS.

Políticas de Control de Acceso

ScyllaDB implementa mecanismos compatibles con Cassandra GRANT/REVOKE para un control de acceso granular. Esto ayuda a hacer cumplir políticas como el principio de menor privilegio.

Ejemplo: Limitar el acceso a una tabla que contiene información de pagos.

-- Revocar todos los privilegios por seguridad

REVOKE ALL ON KEYSPACE sensitive_data FROM PUBLIC;

-- Otorgar solo permisos de SELECT en la tabla "transactions"

GRANT SELECT ON TABLE sensitive_data.transactions TO compliance_auditor;

Al restringir los privilegios, las organizaciones pueden reducir el riesgo de uso indebido de los datos al mismo tiempo que cumplen con las demandas normativas.

Estas características son valiosas pero están fragmentadas. Los registros se almacenan de forma local en cada nodo, la elaboración de informes de cumplimiento es manual y los datos sensibles a menudo aparecen sin enmascarar en los registros de auditoría. Para las organizaciones sometidas a auditorías, esto crea una sobrecarga significativa.

Cumplimiento de ScyllaDB con DataSunrise

DataSunrise Compliance Manager extiende ScyllaDB con automatización y control a nivel empresarial. En lugar de depender de registros locales en cada nodo, DataSunrise ofrece una infraestructura de cumplimiento centralizada y lista para la auditoría.

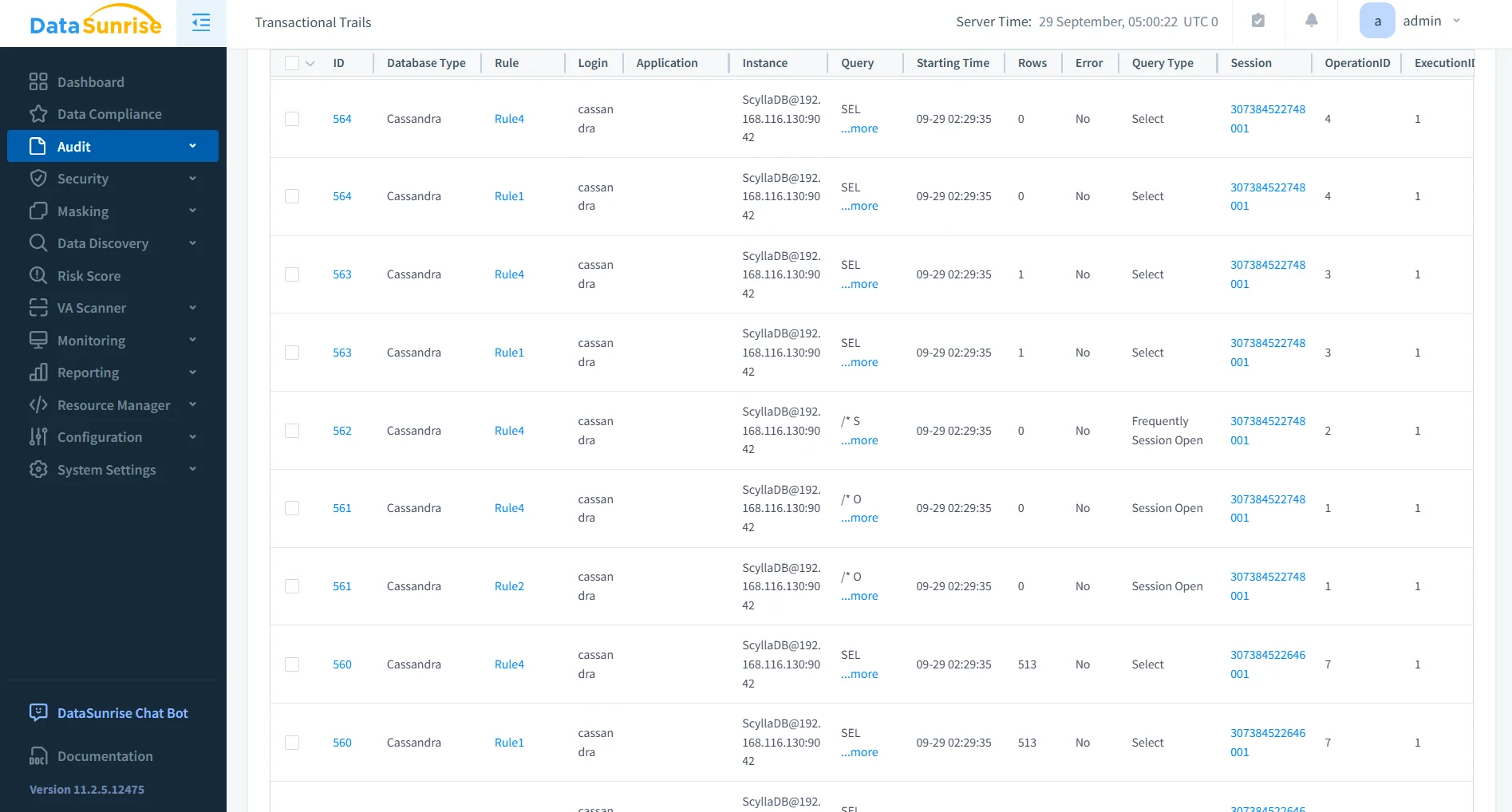

Monitoreo Centralizado de Actividades

DataSunrise unifica el monitoreo de la actividad de la base de datos a través de clústeres de ScyllaDB. Los administradores obtienen un único punto de visibilidad sobre cargas de trabajo distribuidas, lo que reduce la complejidad y el tiempo de respuesta durante auditorías o investigaciones.

- Un único panel de control para todos los nodos y clústeres.

- Filtrado avanzado por usuario, tipo de consulta u objeto.

- Almacenamiento a largo plazo de trazas de auditoría para análisis forense.

- Integración con SIEM y plataformas de seguridad.

A diferencia del registro nativo, este enfoque permite la correlación de eventos entre clústeres, proporcionando una vista completa del comportamiento de los usuarios a lo largo de todo el despliegue. Esto es fundamental para las organizaciones con entornos geográficamente distribuidos, donde los equipos de cumplimiento deben identificar rápidamente anomalías en miles de nodos. También mejora la respuesta ante incidentes al posibilitar la correlación en tiempo real entre actividades sospechosas y patrones de comportamiento de los usuarios.

Para más detalles, consulte el historial de actividad de la base de datos.

Descubrimiento de Datos Sensibles

El descubrimiento de datos se automatiza con DataSunrise, eliminando la necesidad de revisiones manuales del esquema propensas a errores. El descubrimiento puede ejecutarse de forma continua o bajo demanda, garantizando que los nuevos conjuntos de datos se incorporen rápidamente a la cobertura del cumplimiento.

- Escanea los esquemas de ScyllaDB en busca de datos como PII, PHI y PCI.

- Utiliza reconocimiento de patrones, PLN e incluso OCR para campos semiestructurados o no estructurados.

- Genera informes sobre la localización de datos sensibles.

- Permite la configuración instantánea de enmascaramiento, auditoría o reglas de firewall.

Más allá de la identificación, los resultados del descubrimiento se integran directamente en la aplicación de políticas. Por ejemplo, una vez detectados campos de tarjetas de crédito, los administradores pueden asignar de inmediato políticas de enmascaramiento dinámico. Esta estrecha vinculación entre el descubrimiento y la aplicación reduce los puntos ciegos en el cumplimiento y garantiza que los campos sensibles nunca queden desprotegidos. El escaneo continuo también apoya entornos en evolución, donde nuevas tablas o columnas se introducen con frecuencia sin una supervisión explícita del cumplimiento.

Reglas de Auditoría Granulares

Con las reglas de auditoría flexibles, los administradores pueden definir controles de cumplimiento con precisión. Las reglas se pueden adaptar a diferentes normativas o requisitos de seguridad internos, permitiendo un monitoreo objetivo sin sobrecargas innecesarias.

- Rastrear el acceso a columnas sensibles (por ejemplo, identificadores de clientes, datos de pago).

- Enfocarse en operaciones DDL/DML que afecten a conjuntos de datos regulados.

- Programar auditorías para períodos específicos, reduciendo el impacto en el rendimiento.

- Exportar registros en formatos estandarizados para la elaboración de informes.

Esto garantiza que los equipos de cumplimiento capturen únicamente lo necesario, minimizando el “ruido” en los registros mientras se preserva la visibilidad donde más importa. También puede consultar los objetivos de auditoría para una aplicación estratégica.

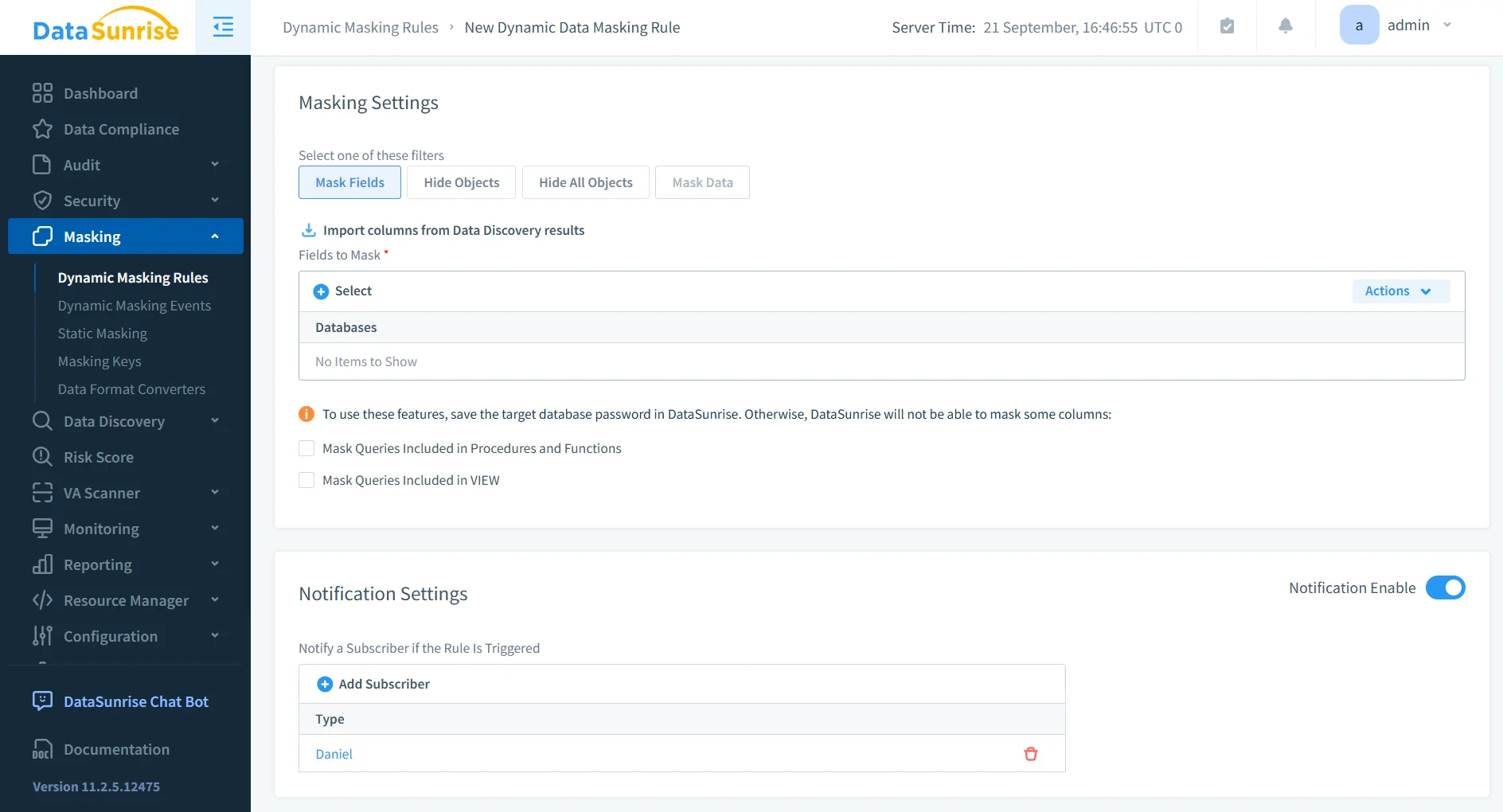

Enmascaramiento Dinámico de Datos

El enmascaramiento dinámico de datos protege los valores sensibles en el momento de la consulta, garantizando que los usuarios no autorizados nunca vean la información real. A diferencia del enmascaramiento estático, aplica reglas de forma dinámica sin alterar los datos almacenados ni requerir cambios en el esquema.

- Reemplazar datos PII/PHI con valores enmascarados para usuarios no autorizados.

- Aplicar políticas de enmascaramiento por rol, departamento o normativa.

- Garantizar que los datos reales nunca se expongan en registros o informes.

- Adaptar el enmascaramiento automáticamente a medida que cambian los roles de usuario o las normativas.

Esto permite que las organizaciones utilicen datos realistas para análisis y pruebas mientras se mantienen en conformidad con las regulaciones de privacidad. Más información sobre estrategias de enmascaramiento se encuentra en el apartado de enmascaramiento estático de datos.

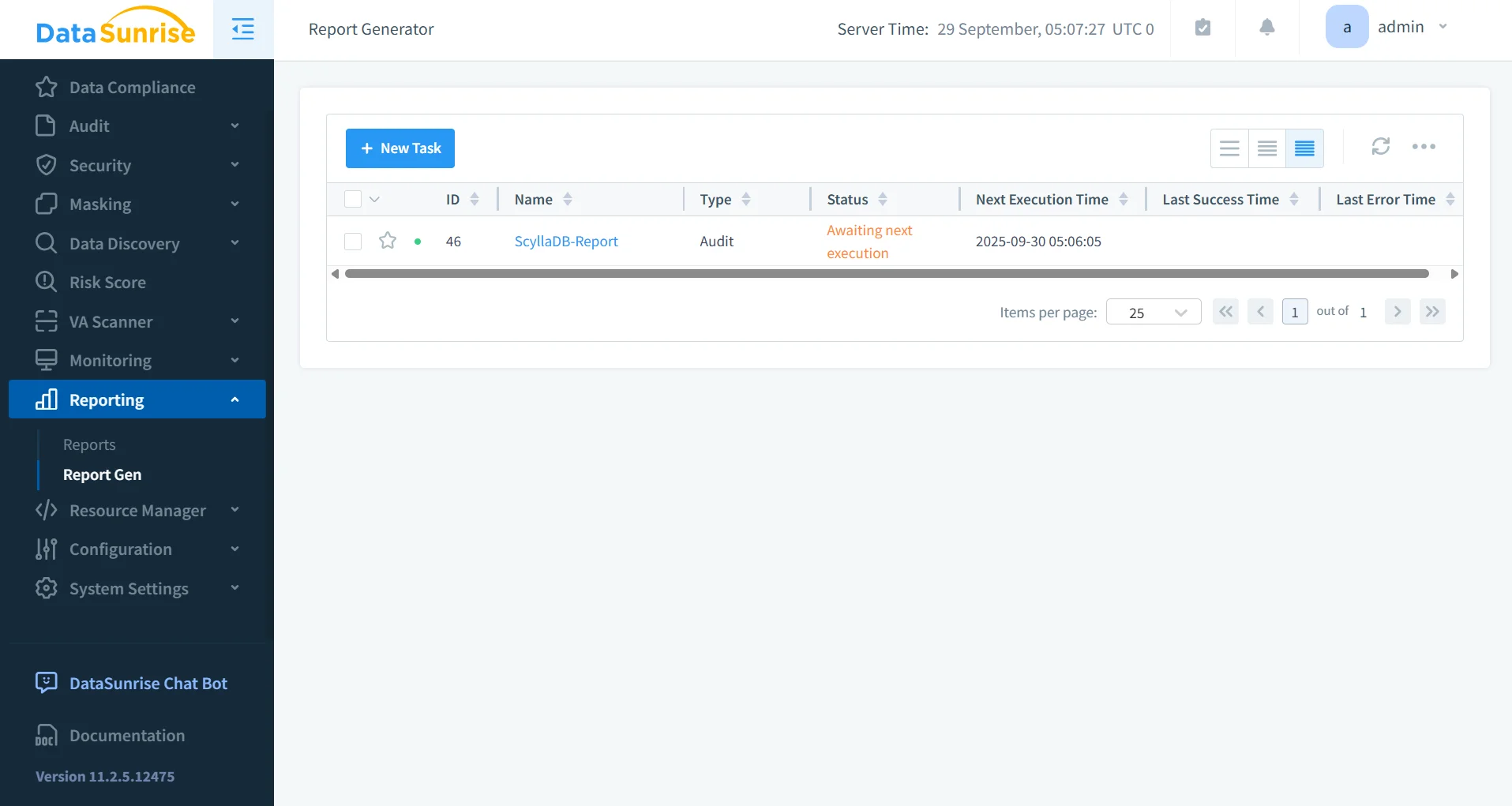

Informes de Cumplimiento Automatizados

Con los informes de cumplimiento automatizados, las organizaciones pueden demostrar el cumplimiento ante los reguladores con un esfuerzo mínimo. Los informes están diseñados para auditores, ofreciendo evidencia estructurada en lugar de registros en crudo.

- Generar informes con un solo clic para GDPR, HIPAA, PCI DSS y SOX.

- Sustituir días de revisiones manuales de registros por evidencia lista para auditores.

- Detectar desviaciones en el cumplimiento y alinear las políticas de forma continua.

Los informes automatizados también proporcionan consistencia en las auditorías. En lugar de que cada equipo prepare la evidencia de manera diferente, las organizaciones mantienen plantillas estandarizadas en todas las auditorías, reduciendo confusiones y acelerando la aprobación por parte de los reguladores. Se pueden consultar más detalles en el apartado de generación de informes.

Beneficios para el Negocio

Implementar el cumplimiento de ScyllaDB con DataSunrise ofrece beneficios medibles:

| Beneficio | Impacto |

|---|---|

| Reducción de Riesgos | Mitiga proactivamente brechas de datos y fallos de cumplimiento. |

| Eficiencia | Automatiza tareas de informes, enmascaramiento y monitoreo. |

| Preparación para Auditorías | Proporciona evidencia estructurada a los reguladores en minutos. |

| Ahorro de Costos | Reduce la supervisión manual y los costos de mantenimiento del cumplimiento. |

| Escalabilidad | Soporta el crecimiento en entornos híbridos y multicloud. |

Véase también el resumen de regulaciones de cumplimiento para obtener orientación adicional.

Conclusión

La velocidad y escalabilidad de ScyllaDB la convierten en una excelente opción para aplicaciones modernas, pero las herramientas nativas por sí solas rara vez satisfacen los estrictos requisitos de cumplimiento. Al integrar DataSunrise, las organizaciones obtienen una plataforma centralizada de gestión de cumplimiento que abarca auditoría, monitoreo, enmascaramiento, descubrimiento e informes.

Con funciones como Compliance Autopilot, monitoreo en tiempo real e informes listos para auditorías, DataSunrise garantiza que los despliegues de ScyllaDB se mantengan seguros y en cumplimiento con las normativas globales, al mismo tiempo que reduce la sobrecarga operativa.

Protege tus datos con DataSunrise

Protege tus datos en cada capa con DataSunrise. Detecta amenazas en tiempo real con Monitoreo de Actividad, Enmascaramiento de Datos y Firewall para Bases de Datos. Garantiza el Cumplimiento de Datos, descubre información sensible y protege cargas de trabajo en más de 50 integraciones de fuentes de datos compatibles en la nube, en instalaciones y sistemas de IA.

Empieza a proteger tus datos críticos hoy

Solicita una Demostración Descargar Ahora